Пароли и Пароле — это… Что такое Пароли и Пароле?

- Пароли и Пароле

- Пароли и Пароле

- м. ср. нескл. устар. 1. Удвоенная ставка в карточной игре (в речи картежников)

Толковый словарь Ефремовой. Т. Ф. Ефремова. 2000.

.

- Пароле

- Пароль

Смотреть что такое «Пароли и Пароле» в других словарях:

пароле — ПАРОЛЕ, ПАРОЛИ нескл., ср. paroli m. ♦Загнуть пароли/, пароле. В арго игроков (в карты) удвоить выигранную ставку. БАС 1. Слово употребляется в карточной игре, каковы бассет, фараон и пр, значит в двое против того, что играно было в первый раз.… … Исторический словарь галлицизмов русского языка

пароли — ПАРОЛЕ, ПАРОЛИ нескл.

Пароле — нескл. ср. устар.; = пароли Толковый словарь Ефремовой. Т. Ф. Ефремова. 2000 … Современный толковый словарь русского языка Ефремовой

пароли — м. устар.; = пароле Удвоенная ставка в карточной игре (в речи картежников). Толковый словарь Ефремовой. Т. Ф. Ефремова. 2000 … Современный толковый словарь русского языка Ефремовой

пароли-пе — ПАРОЛИ ПЕ (ПАРОЛЕ ПЕ) , неизм. Ставка, увеличенная вчетверо. ◘ Чаплицкий поставил на первую карту пятьдесят тысяч и выиграл соника; загнул пароли, пароли пе, отыгрался и остался ещё в выигрыше… А.С.Пушкин. Пиковая дама, 1833. ◘… … Карточная терминология и жаргон XIX века

пароле — ПАРОЛИ (ПАРОЛЕ, ПАРОЛЬ) , неизм.

Удвоенная ставка. ◘ ◊ отроду не брал он карты в руки, отроду не загнул ни одного пароли, а до пяти часов сидит с нами и смотрит на нашу игру! А.С.Пушкин. Пиковая дама, 1833. ◘ Не загни я после пароле на… … Карточная терминология и жаргон XIX века

Удвоенная ставка. ◘ ◊ отроду не брал он карты в руки, отроду не загнул ни одного пароли, а до пяти часов сидит с нами и смотрит на нашу игру! А.С.Пушкин. Пиковая дама, 1833. ◘ Не загни я после пароле на… … Карточная терминология и жаргон XIX векапароли — ПАРОЛИ (ПАРОЛЕ, ПАРОЛЬ) , неизм. Удвоенная ставка. ◘ ◊ отроду не брал он карты в руки, отроду не загнул ни одного пароли, а до пяти часов сидит с нами и смотрит на нашу игру! А.С.Пушкин. Пиковая дама, 1833. ◘ Не загни я после пароле на… … Карточная терминология и жаргон XIX века

Сложность пароля — мера эффективности, с которой пароль способен противостоять его угадыванию или методу полного перебора. В своей обычной форме сложность пароля является оценкой того, как много попыток в среднем потребуется взломщику, без прямого доступа к паролю … Википедия

Перебор по словарю — (англ. dictionary attack) атака на систему защиты, использующая метод полного перебора (англ.

brute force) предполагаемых паролей, используемых для аутентификации, осуществляемого путем последовательного пересмотра всех слов… … Википедия

brute force) предполагаемых паролей, используемых для аутентификации, осуществляемого путем последовательного пересмотра всех слов… … Википедияпароль — I. ПАРОЛЬ I я, м. parole f. 1. Секретное условленное слово, фраза и т. п. (реже какой н. другой сигнал) для опознания своих на военной службе, а также в конспиративных организациях. БАС 1. Всяк должен примечать прилежно пароли и лозунги, которые… … Исторический словарь галлицизмов русского языка

Зачем нужен мастер-пароль? Советы по созданию мастер-пароля от Роскачества

Центр цифровой экспертизы Роскачества провел исследование наиболее популярных менеджеров паролей для платформ iOS и Android. Эти приложения позволяют сохранять в безопасности пользовательские пароли, персональные и платежные данные.

Всего Роскачество протестировало 24 приложения в российском сегменте магазинов App Store и Google Play (10 для iOS и 14 для Android). Полностью исследование можно прочитать ЗДЕСЬ.

Полностью исследование можно прочитать ЗДЕСЬ.

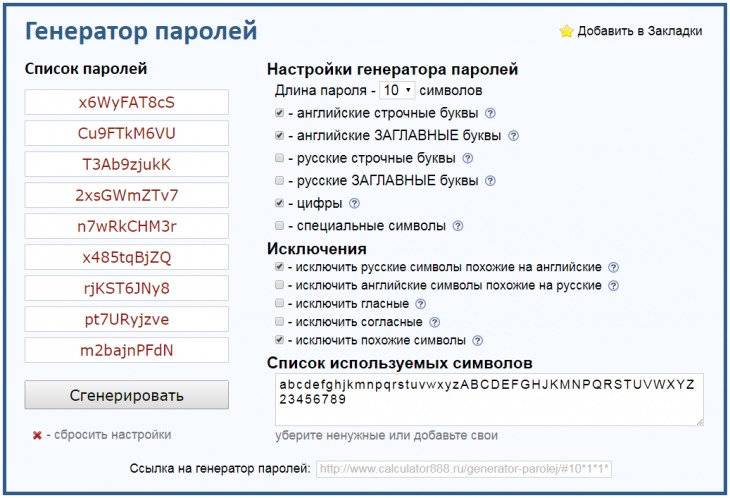

Как придумать длинный пароль? Как создать надежный пароль, который легко запомнить? Для чего нужна программа для генерации паролей? Поможет ли приложении для генерации сложного пароля? На эти вопросы отвечают эксперты Центра цифровой экспертизы.

Что такое мастер-пароль и зачем он нужен?

В числе 64 функциональных критериев, по которым проводился анализ приложений, одним из ключевых была работа генератора паролей.

Сгенерированные при помощи такой функции пароли – оптимальное решение проблемы слабых и повторяющихся на разных сайтах паролей. Сегодня такой генератор – это обязательный компонент практически каждого менеджера паролей.

Вместе с тем у каждой программы для генерации паролей есть уязвимое место – мастер-пароль, открывающий путь ко всем остальным. Его придется выучить наизусть.

Мастер-пароль – это такой «ключ» от сейфа, в котором лежат все ваши остальные пароли. Его необходимо запомнить для того, чтобы не пришлось держать в голове десятки или даже сотни других паролей, которые после ввода мастер-пароля можно будет подставлять автоматически. Соответственно, важно позаботиться о том, чтобы мастер-пароль был надежным и защищенным.

Его необходимо запомнить для того, чтобы не пришлось держать в голове десятки или даже сотни других паролей, которые после ввода мастер-пароля можно будет подставлять автоматически. Соответственно, важно позаботиться о том, чтобы мастер-пароль был надежным и защищенным.

Каким должен быть надежный пароль?

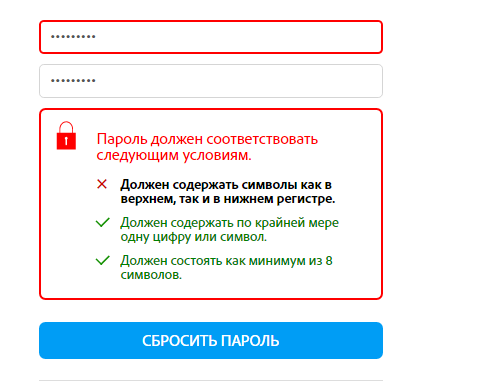

Характеристики надежного пароля, который подойдет, чтобы стать мастер-паролем:

-

12 и более символов.

-

Содержит заглавные и строчные буквы с добавлением цифр и специальных символов (тире, вопросительный знак и пр.).

-

Не связан с вашими персональными данными, которые можно угадать или узнать в соцсетях (например, дата рождения – своя или родственников, телефон, фамилия или имя в разных интерпретациях и пр.).

Чем более длинный и сложный пароль вы выберете, тем меньше возможность его взломать методом автоматического перебора (брутфорс). Добавление каждого следующего уровня сложности (количество символов и их разнообразие) на порядки усложняет задачу хакеру. Генерация сложных паролей, которые длиннее 12 символов и в которых используются все четыре разных типа символов, делает взлом маловероятным.

Добавление каждого следующего уровня сложности (количество символов и их разнообразие) на порядки усложняет задачу хакеру. Генерация сложных паролей, которые длиннее 12 символов и в которых используются все четыре разных типа символов, делает взлом маловероятным.

Как создать надежный пароль который легко запомнить

Есть разные способы и мнемотехники, чтобы запомнить длинный сложный пароль. Например, такая: вспомните слова своей любимой песни, которые вы знаете наизусть, и запишите первые буквы одного из куплетов или припева. Замените буквы ударных слов на заглавные и добавьте несколько произвольных цифр. Создание мастер-пароля высокого уровня сложности закончено! Аналогичным образом можно поступить с любимыми стихами или цитатами.

Можно ли создать длинный пароль с помощью приложения?

В самих же генераторах есть возможность придумать длинный пароль. Например, в приложении RoboForm можно задать длину вплоть до 512 символов (такой пароль взломать перебором невозможно, для этого потребуется время, сопоставимое с целыми эпохами), в Bitwarden можно создать 120-символьный пароль. В Kaspersky, 1Password и Enpass длина составляет 99 символов, что также невероятно много.

В Kaspersky, 1Password и Enpass длина составляет 99 символов, что также невероятно много.

Мы рекомендуем сгенерировать пароль 12–20 символов с использованием чисел, букв разного регистра и спецсимволов.

В ходе исследования Роскачества по итогам анализа генераторов паролей почти все приложения получили максимальный балл.

Лучшими с точки зрения генерации сложных паролей были признаны RoboForm и Dashlane на iOS, на Android они также получили очень высокие оценки, но самый функциональный генератор на этой платформе по итогу у PasswordSafe. Полностью исследование можно прочитать ЗДЕСЬ.

Мои логин и пароль — что это такое, как их правильно создать и безопасно хранить

Обновлено 17 мая 2021- Мой логин и чем он отличается от имени пользователя?

- Сложный пароль — это то, что позволит вам спать спокойно

Здравствуйте, уважаемые читатели блога KtoNaNovenkogo.ru. Вроде бы простой вопрос, но он все же зачастую возникает у начинающих пользователей интернета, когда они создают впервые учетную запись их просят придумать ник, логин и пароль.

Лучше будет, если я сразу предупрежу и постараюсь пояснить важность придуманных вами своих логинов и паролей, ибо в интернете ломают все подряд, а не только то, где что-то лежит.

Что такое «мой логин» и его отличия от имени пользователя?

Итак, логин это ваш индивидуальный идентификатор (должен быть уникален для того сервиса, где вы регистрируетесь). Сейчас на многих сервисах допускается использование в качестве своих логинов имен или ников написанных русскими буквами, но раньше поголовно требовалось при его написании использовать исключительно латинские символы и цифры.

Связано это, видимо, с тем, что данные, полученные при регистрации пользователя (login и password), хранятся в базе данных. Поэтому я пользуюсь при вводе моего логина тем же правилом, что и допустимо использовать в Урл адресах — [0-9],[a-z],[A-Z],[_],[-]. Такое написание подойдет при регистрации на любом сервисе.

Следуете еще разобраться что такое логин, а что такое имя пользователя. Очень часто одно отличается от другого. У этой путаницы ноги растут все из того же упомянутого выше правила использования при регистрации только латинских символов, в то время как на форуме, сайте, блоге и социальной сети, где вы регистрируетесь, было бы уместно использование имен пользователей (настоящих или ников) написанных на русском языке.

Очень часто одно отличается от другого. У этой путаницы ноги растут все из того же упомянутого выше правила использования при регистрации только латинских символов, в то время как на форуме, сайте, блоге и социальной сети, где вы регистрируетесь, было бы уместно использование имен пользователей (настоящих или ников) написанных на русском языке.

Поэтому и приходится зачастую заполнять в форме регистрации два поля: login (только на латинице) и имя (можно по русски). Правда сейчас в интернете идет всеобщая тенденция к упрощению и таких сайтов, где вас путают непонятными полями с двумя похожими понятиями, становится все меньше.

Сейчас зачастую в качестве своего логина используют просто адрес вашего почтового ящика или номер указанного при регистрации мобильного телефона. Причем, можно использовать любой из этих идентификаторов (login, телефон или E-mail). Понятно, что я говорю не про форумы, а про сайты подобные Пейпалу или Ебей.

Придумывать свой логин тоже стоит с умом, ибо указанные в нем ваши личные данные (ФИО) могут помочь злоумышленникам в применении к вам методов социального инжиниринга, если ненароком вы станете объектом интереса подобных личностей (таким образом очень часто уводят кошельки в системах электронных платежей, почтовые и социальные аккаунты, а так же много еще чего).

В наш цифровой век нужно учиться быть бдительным и перебарывать свою врожденную доверчивость. Не думайте, что вы никому не нужны. Нужны, но не вы конкретно, а в купе с еще тысячами таких как вы беспечных юзеров. Аккаунты уводят на потоке, а потом продают их оптом спаммерам и прочим нехорошим личностям.

Кроме этого учтите, что на большинстве сервисов созданный вами логин нельзя будет потом изменить, разве что только путем регистрации нового аккаунта. Поэтому постарайтесь продумать заранее все неловкие моменты, которые могут возникнуть по этому поводу (например, зарегистрировавшись в Collaborator под ником одного известного персонажа в мире SEO, я несколько раз получал вопросы от администрации о принадлежности мне тех или иных сайтов добавленных в эту систему).

Сложный пароль — это то, что позволит вам спать спокойно

Ну, а теперь поговорим про вторую часть личных данных, которая так необходима будет вам при авторизации на каком-либо сервисе в интернете. Я говорю про пароль (password). Что это такое? В идеале, это очень сложно подбираемый и сложно прогнозируемый набор символов, которые не всегда являются буквами или цифрами.

Что это такое? В идеале, это очень сложно подбираемый и сложно прогнозируемый набор символов, которые не всегда являются буквами или цифрами.

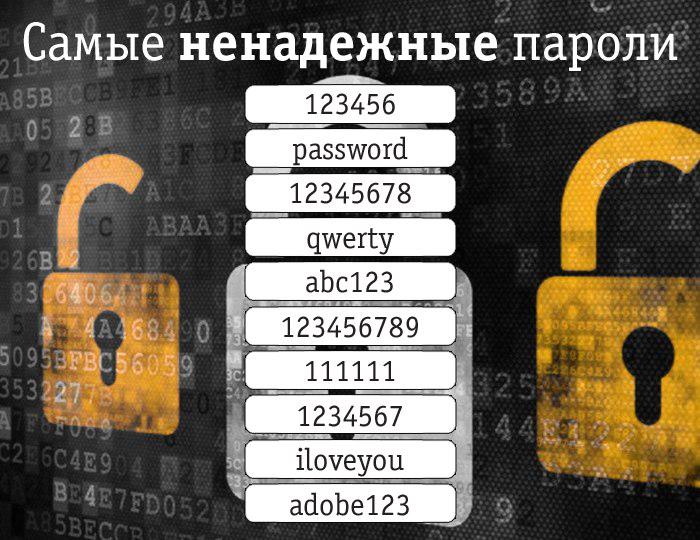

Чем сложнее будет мой пароль, тем труднее будет злоумышленникам взломать мой почтовый ящик, аккаунт на форуме, сайте или соцсети простым перебором по словарям. Примером плохих вариантов может служить ваше имя набранное в латинской раскладке, варианты qwerty, 123456 и тысячи других, списки которых имеются у любого самого завалящегося взломщика.

Понятно, что вы подстраховываетесь на случай, если забудете придуманный вами пароль или потеряете бумажку, на которой его записали. Но все, что поможет вам его восстановить, поможет и взломщику его вычислить. Старая добрая поговорка все еще в силе: подальше положишь — поближе возьмешь.

Лично я осознал необходимость использования надежного менеджера для хранения моих паролей и логинов лишь после кражи средств с моего кошелька в Вебмани и после заражения вирусами почти всех моих сайтов. В обоих случаях была банальная кража паролей (в первом случае, похоже методом перебора взломали мой почтовый ящик с password равным qwertyqwerty, а во втором — вытащили хранящиеся в открытом виде в файлзиле мои пароли доступа к сайтам по ФТП).

Беспечность она всегда наказуема, особенно в интернете, где обстановка похожа на лихие девяностые в России. При выборе менеджера паролей я руководствовался отзывами в интернете, а еще тем, чтобы он был бесплатным и с открытым исходным кодом (любой понимающий программист способен будет выявить лазейки разработчиков, если они существуют).

Последнее важно, ибо доверять все свои данные одной единственной программе довольно чревато. Но если «закладок» в коде нет, то открыть базу без ввода мастер-password или указания ключевого файла будет практически невозможно, ибо взлом сложного ключа шифрования базы с паролями методом подбора может даже на суперкомпьютере занять годы.

Моего хранителя паролей зовут KeePass. Он умеет не только надежно хранить загруженные в него данные (login и password для каждого вашего аккаунта где бы то ни было), но и позволяет их безопасно использовать.

Имеются горячие клавиши для автоматического заполнения всех полей в форме авторизации на сайте или в любой программе на вашем компьютере. Имеется также и мощный генератор паролей с различной степенью сложности. Данная программа имеет возможность делиться своей зашифрованной базой с различными мобильными приложениями, что делает ее еще более удобной и востребованной.

Имеется также и мощный генератор паролей с различной степенью сложности. Данная программа имеет возможность делиться своей зашифрованной базой с различными мобильными приложениями, что делает ее еще более удобной и востребованной.

Про все перипетии работы с KeePass читайте в приведенной статье и обязательно перенесите все ваши логины и пароли с листочка бумажки или файлика в компьютере в зашифрованную базу Кипаса, которую на всякий случай храните в облаке.

Если для созданных login и password вы по-прежнему предпочитаете использовать текстовый файлик на компьютере, то хотя бы храните его в папке с вашим паролем созданным TrueCrypt.

Программа опять же бесплатная и с открытым исходным кодом — надежность проверенная временем. В общем, будьте бдительны и не доверяйте даже самим себе в вопросах безопасности.

Удачи вам! До скорых встреч на страницах блога KtoNaNovenkogo.ruЧто такое пароль?

Ключевая фраза — это серия букв, символов или слов, которые можно объединить в виде пароля. Они используются для многих компьютерных программ, чтобы получить доступ к системам, данным или сообщениям. Это похоже на использование более коротких паролей, но пароль может содержать до 100 символов и обеспечивать дополнительную защиту при необходимости. Они могут использоваться в качестве цифровой подписи или для шифрования сообщений, и часто используются важными системами, уязвимыми для внешних хакеров.

Они используются для многих компьютерных программ, чтобы получить доступ к системам, данным или сообщениям. Это похоже на использование более коротких паролей, но пароль может содержать до 100 символов и обеспечивать дополнительную защиту при необходимости. Они могут использоваться в качестве цифровой подписи или для шифрования сообщений, и часто используются важными системами, уязвимыми для внешних хакеров.

Принимая во внимание, что пароль обычно составляет 4-16 символов, фраза-пароль обычно составляет не менее 20-40. Обычная ключевая фраза должна быть известна только пользователю, она должна быть достаточно длинной, чтобы оставаться сложной, трудно угадываемой, легко запоминаемой и легко вводимой быстро и точно. Парольная фраза не должна быть обычной фразой или фразой из литературы или культуры. Это не должно быть что-то с очевидным значением для пользователя или что-то, что может быть легко идентифицировано даже людьми, которые знают пользователя.

Разные парольные фразы, как и разные пароли, обладают разной степенью парольной фразы. Это определяется длиной фразы, случайностью фразы и ее использованием символов, доступных в общем лексиконе. Фраза, такая как «IAmTheKingOfTheWorld», не будет хорошей, потому что она не особенно оригинальна или необычна. Замените гласные числа числами или слово с анаграммой или бессмысленной цепочкой слов, и фраза становится более трудной. Например, «I4m7heK1ng0fTheW0r1d» будет гораздо сложнее.

Это определяется длиной фразы, случайностью фразы и ее использованием символов, доступных в общем лексиконе. Фраза, такая как «IAmTheKingOfTheWorld», не будет хорошей, потому что она не особенно оригинальна или необычна. Замените гласные числа числами или слово с анаграммой или бессмысленной цепочкой слов, и фраза становится более трудной. Например, «I4m7heK1ng0fTheW0r1d» будет гораздо сложнее.

Парольная фраза может быть легкой или трудной для запоминания и может быть записана. Некоторые парольные фразы состоят из случайных групп чисел и букв, хотя ощущение структуры облегчает их запоминание. Один из методов формулирования парольной фразы называется Diceware. Этот инструмент состоит из списка 7776 коротких английских слов и определяется по бросающим кубикам. С определенным количеством соответствующих букв для каждого числа на кристалле разные комбинации букв образуют разные слова. Эти разные слова могут быть объединены в фразу с более чем 2 000 000 000 000 000 000 возможностей.

Современная идея парольной фразы была изобретена Зигмундом Н. Портером в 1982 году как средство дополнительной защиты, когда компьютерные системы начали проникать в основную культуру. Довольно хорошая конфиденциальность, популярный метод парольной фразы, произвел революцию в практике в 1991 году. Созданный Филом Циммерманом в Соединенных Штатах, он использовался для шифрования электронной почты и имеет открытый и закрытый ключ шифрования парольной фразы. Закрытый ключ используется, чтобы открывать и отправлять сообщения лично, а открытый ключ кого-то другого используется для получения или отправки сообщений им.

ДРУГИЕ ЯЗЫКИ

Одноразовые пароли — OTP — Для продвинутых пользователей

Использование OTP (One Time Password, одноразовый пароль) — это дополнительный уровень безопасности при работе с торговыми счетами. При каждом подключении к счету пользователю требуется ввести уникальный одноразовый пароль.

|

В качестве генератора одноразовых паролей выступает мобильная платформа для iPhone и мобильная платформа для Android.

Чтобы начать использовать одноразовые пароли, необходимо связать свой торговый счет с генератором паролей, в качестве которого выступает мобильная платформа для iPhone или Android.

Включение OTP на iPhone

Зайдите в раздел «Настройки» мобильной платформы и выберите пункт OTP. При первом открытии данного раздела для дополнительной безопасности требуется установить пароль из четырех цифр. Пароль потребуется вводить каждый раз для доступа к генератору паролей.

Если вы забыли пароль доступа к генератору паролей, но используете то же мобильное устройство, переустановите мобильную платформу и привяжите счет к генератору заново. Если вы более не имеете доступа к мобильному устройству, обратитесь к брокеру для сброса привязки к генератору паролей. |

В открывшемся окне выберите пункт «Привязать к счету».

Далее укажите имя сервера, на котором открыт торговый счет, номер счета и главный пароль к нему. Опцию «Привязать» следует оставить включенной. Ее необходимо выключать, если вы собираетесь отвязать указанный счет от генератора и больше не использовать одноразовые пароли.

Если вы выполняете перепривязку счета к другому генератору паролей, потребуется дополнительно ввести одноразовый пароль из ранее используемого генератора. Если вы не имеете к нему доступа (например, утеряно мобильное устройство), обратитесь к брокеру для сброса привязки. |

После нажатия кнопки «Привязать», расположенной в верхней части окна, торговый счет будет связан с генератором, появится соответствующее сообщение.

Аналогичным образом вы можете привязать неограниченное количество торговых счетов к генератору.

Одноразовый пароль показывается в верхней части раздела OTP. Под ним в виде синей полоски отображается индикатор времени действия данного пароля. Как только время действия истечет, пароль станет недействительным и будет сгенерирован новый.

Дополнительные команды:

- Изменить пароль — изменить пароль для доступа к генератору.

- Синхронизировать время — синхронизировать время мобильного устройства с эталонным сервером. Требование к точности обусловлено тем, что одноразовый пароль привязан к текущему интервалу времени, и это время должно совпадать на стороне торговой платформы и сервера.

Включение OTP на устройстве с Android

Зайдите в раздел «Аккаунты» мобильного терминала и нажмите . При первом открытии данного раздела для дополнительной безопасности требуется установить пароль из четырех цифр. Пароль потребуется вводить каждый раз для доступа к генератору паролей.

Если вы забыли пароль доступа к генератору паролей, но используете то же мобильное устройство, переустановите мобильную платформу и привяжите счет к генератору заново. |

В открывшемся окне выберите пункт «Привязать к счету».

Далее укажите имя сервера, на котором открыт торговый счет, номер счета и главный пароль к нему. Опцию «Привязать» следует оставить включенной. Ее необходимо выключать, если вы собираетесь отвязать указанный счет от генератора и больше не использовать одноразовые пароли.

Если вы выполняете перепривязку счета к другому генератору паролей, потребуется дополнительно ввести одноразовый пароль из ранее используемого генератора. Если вы не имеете к нему доступа (например, утеряно мобильное устройство), обратитесь к брокеру для сброса привязки. |

После нажатия кнопки «Привязать», расположенной в верхней части окна, торговый счет будет связан с генератором, появится соответствующее сообщение.

Аналогичным образом вы можете привязать неограниченное количество торговых счетов к генератору.

Одноразовый пароль показывается в верхней части раздела OTP. Под ним в виде синей полоски отображается индикатор времени действия данного пароля. Как только время действия истечет, пароль станет недействительным и будет сгенерирован новый.

Дополнительные команды:

- Изменить пароль — изменить пароль для доступа к генератору.

- Синхронизировать время — синхронизировать время мобильного устройства с эталонным сервером. Требование к точности обусловлено тем, что одноразовый пароль привязан к текущему интервалу времени, и это время должно совпадать на стороне клиентского терминала и сервера.

Использование OTP в платформе

После привязки к генератору при попытке подключения через торговую платформу при помощи торгового счета будет дополнительно запрашиваться одноразовый пароль:

Сохранённые пароли — Запоминайте, удаляйте, редактируйте пароли в Firefox

Менеджер паролей Firefox безопасно хранит имена пользователя и пароли, которыми Вы пользуетесь на сайтах, и автоматически заполняет соответствующие поля при следующем посещении сайта. В этой статье описывается, как запоминать, отображать, редактировать, удалять и защищать Ваши пароли в Firefox, а также как отключить Менеджер паролей.

В этой статье описывается, как запоминать, отображать, редактировать, удалять и защищать Ваши пароли в Firefox, а также как отключить Менеджер паролей.

Когда Вы вводите имя пользователя и пароль, которые не были сохранены для сайта, Firefox предлагает их сохранить.

Совет: При нажатии вне диалога Сохранить он закрывается. Чтобы он появился снова, просто нажмите иконку с ключиком слева панели адреса. Если Firefox не предлагает запоминать пароли, прочитайте статью Не запоминаются имя пользователя и пароль.В диалоге:

- Чтобы Firefox запомнил Ваше имя пользователя и пароль на сайте, нажмите Сохранить. При следующем посещении сайта Firefox автоматически заполнит Ваше имя пользователя и пароль.

- Если Вы ввели неверное имя или пароль, просто введите правильное, и Firefox предложит его сохранить. Чтобы его сохранить, нажмите Обновить.

- Чтобы Firefox не запоминал имена и пароли на текущем сайте, нажмите на выпадающее меню и выберите .

Когда Вы будете представляться сайту, Firefox больше не будет предлагать запомнить имя и пароль.

Когда Вы будете представляться сайту, Firefox больше не будет предлагать запомнить имя и пароль.- Если вы передумали и хотите, чтобы Firefox сохранил имя пользователя и пароль на этом сайте, вам необходимо зайти в НастройкиНастройкиНастройки Firefox и удалить сайт из списка исключений панели .

- Чтобы пропустить сохранение имени пользователя и пароля только один раз, в выпадающем меню выберите Не сохранять. Firefox предложит запомнить пароль при следующем посещении сайта.

Примечание: Некоторые сайты предлагают запомнить Ваш логин при помощи галочки на входе на страничке. Это — свойство сайта, которое будет работать вне зависимости от того, сохранили ли вы ваше имя и пароль в Firefox.

Вы можете также вручную добавить логины веб-сайтов. Щёлкните по кнопке меню и выберите . Щёлкните по кнопке Создать новый логин в нижней левой части страницы Firefox Lockwise, чтобы вручную добавить адрес, логин и пароль для веб-сайта.

Если у вас больше, чем одна учётная запись для сайта, Firefox может сохранить все ваши логины. Каждый раз, когда вы заходите на сайт, вы можете выбрать информацию для входа, которую вы хотите использовать в Firefox.

Добавить другую учётную запись для входа: Чтобы сохранить дополнительную учётную запись для сайта, введите учётные данные для входа и нажмите Сохранить при появлении запроса. Используйте стрелку раскрывающегося списка, чтобы просмотреть список сохранённых имен пользователей для этого сайта. Вы также можете начать вводить текст, чтобы отфильтровать результаты.

Если для сайта сохранено больше одной учётной записи, то когда вы щёлкнете по полю учётной записи, отобразится список имён пользователей. Выберите то имя пользователя, под которым хотите войти.

Для просмотра паролей конкретного сайта,щёлкните по полю с именем пользователя для этого сайта, затем щёлкните Посмотреть сохранённые логины(смотри выше).

- Щёлкните по кнопке меню , чтобы открыть панель меню.

- Щёлкните .

В новой вкладке откроется страница Firefox Lockwise about:logins.

Здесь вы можете просмотреть, скопировать, отредактировать или удалить ваши сохранённые логины.

Примечание: Вы можете ввести сайт, имя пользователя или пароль в текстовом поле Поиск логинов, чтобы отфильтровать логины, находящиеся в списке слева.

После того, как вы выберете запись в списке логинов, вы можете произвести следующие действия:

- Щёлкните Копировать, чтобы скопировать имя пользователя или пароль.

- Щёлкните , чтобы увидеть пароль.

- Щёлкните Изменить, чтобы изменить имя пользователя или пароль.

- Щёлкните Удалить, чтобы удалить логин из Firefox.

Для получения дополнительной информации, прочитайте статью Как редактировать или удалить логин в Firefox Lockwise для настольного компьютера?.

Удаление всех сохранённых логинов

- Щёлкните по кнопке меню , чтобы открыть панель меню.

- Щёлкните .

- Щёлкните по меню (три точки) в правом верхнем углу.

- Выберите .

Если вы хотите создать резервную копию ваших сохранённых логинов и паролей или переместить их в другое приложение, вы можете экспортировать эти данные в .csv-файл (значения, разделённые запятой). Для получения дополнительной информации прочитайте статью Экспорт регистрационных данных из Firefox Lockwise.

Вы также можете импортировать данные логинов из .csv-файла (значения, разделённые запятой). Для получения дополнительной информации прочитайте статью Импорт данных логинов из файла.

Если вы будете пользоваться простым паролем везде, вы будете подвержены риску кражи личности. В статье Выбор безопасного пароля для защиты вашей личности описывается, как легко создавать безопасные пароли, используя Менеджер паролей (описано выше), который поможет их вспомнить.

Хотя Firefox сохраняет ваши имена и пароли в зашифрованном формате, человек с доступом к пользовательскому профилю вашего компьютера всё равно сможет их увидеть или использовать. В статье Использование Мастер-пароля для защиты сохранённых имён пользователя и паролей описывается, как это предотвратить и оставаться в безопасности, если компьютер потеряется или будет украден.

Firefox предлагает запоминать пароли по умолчанию. Чтобы изменить ваши настройки:

На Панели меню в верхней части экрана щёлкните и выберите . Нажмите на кнопку меню и выберите НастройкиНастройки.Нажмите на кнопку меню и выберите Настройки.

- Выберите панель и перейдите к разделу Логины и пароли.

- Чтобы Firefox не сохранял логины и пароли для конкретного веб-сайта, щёлкните по кнопке Исключения… справа от Запрашивать сохранение логинов и паролей для веб-сайтов и добавьте URL веб-сайта.

- Чтобы Firefox не сохранял логины и пароли для всех веб-сайтов, снимите флажок рядом с Запрашивать сохранение логинов и паролей для веб-сайтов.

- Закройте страницу about:preferences. Любые сделанные изменения будут сохранены автоматически.

Следующие статьи помогут вам решить проблемы с именами и паролями:

Что такое диспетчер паролей и для чего он нужен?

В честь Всемирного дня пароля недавно была опубликована статья, посвященная пяти распространенным ошибкам, которых следует избегать при выборе паролей. И хотя без парольной защиты невозможно представить себе нашу цифровую жизнь, мы редко о ней задумываемся. Нагляднее всего ситуацию описывают ежегодно составляемые списки наиболее часто используемых паролей, в которых из года в год одними из самых распространенных вариантов являются пароли «12345» и «пароль».

И хотя без парольной защиты невозможно представить себе нашу цифровую жизнь, мы редко о ней задумываемся. Нагляднее всего ситуацию описывают ежегодно составляемые списки наиболее часто используемых паролей, в которых из года в год одними из самых распространенных вариантов являются пароли «12345» и «пароль».

Такой необдуманный выбор паролей может быть отчасти связан с использованием множества различных сервисов, что – без привязки к учетной записи Google или Facebook – часто подразумевает необходимость создания новой учетной записи. Кроме того, если вы создали несколько сложных паролей, их не всегда легко запомнить. Допустим, вы решили использовать один и тот же простой пароль, не обращая особого внимания на риски. Если хакеру удастся взломать многократно используемый пароль, то он будет иметь беспрепятственный доступ ко всем вашим учетным записям.

Такой взлом можно предотвратить с помощью диспетчера паролей – приложения, специально разработанного для хранения учетных данных пользователя в зашифрованном хранилище и для создания сложных паролей. Этот «цифровой сейф», обеспечивающий чрезвычайно простое хранение, создание и автоматический ввод уникального и надежного пароля от каждой из ваших учетных записей в Интернете, избавит вас от этой головной боли. Все, что вам нужно запомнить, – это один мастер-пароль.

Этот «цифровой сейф», обеспечивающий чрезвычайно простое хранение, создание и автоматический ввод уникального и надежного пароля от каждой из ваших учетных записей в Интернете, избавит вас от этой головной боли. Все, что вам нужно запомнить, – это один мастер-пароль.

Типы диспетчеров паролей

Большинство популярных хранилищ паролей работают как облачные приложения, в которые можно войти через браузер. Независимо от выбранного диспетчера паролей, вам придется создать один надежный мастер-пароль, который будет защищать все ваши сохраненные учетные данные, используемые для доступа к различным сервисам. Поэтому будьте очень осторожны, создавая такой пароль. В случае облачного диспетчера пароль задается при создании учетной записи.

Дальнейшую защиту диспетчер возьмет на себя. Вы можете добавить в него все свои существующие учетные записи, а при регистрации в новых сервисах вы можете использовать собственные парольные фразы, либо с помощью встроенного генератора будут создаваться случайные, длинные и безопасные паролей. Как только вы захотите войти в какой-либо из используемых вами сервисов, диспетчер паролей автоматически введет ваши учетные данные – и вход будет выполнен.

Как только вы захотите войти в какой-либо из используемых вами сервисов, диспетчер паролей автоматически введет ваши учетные данные – и вход будет выполнен.

Если вы не хотите доверять свои пароли облачным приложениям, вы можете выбрать локальное хранилище, которое будет сохранять все данные на вашем устройстве. По сути, вы можете выбрать один из множества вариантов с открытым исходным кодом, которые по функциональности очень сходны с их облачными аналогами, хотя зачастую представлены в более скромном дизайне. Но то, чего этим приложениям не хватает в части эстетики, компенсируется за счет их функций.

Кроме облачных решений и решений с открытым исходным кодом, вы также можете обратить внимание на диспетчеры, включенные в надежные пакеты обеспечения безопасности конечных точек. Они помогут вам управлять своими учетными данными и обеспечивать их защиту.

Плюсы и минусы использования диспетчера паролей

Существует несколько типов диспетчеров паролей, среди которых наиболее популярны облачные. Дополнительным преимуществом облачных вариантов является возможность доступа к паролям, где бы вы ни находились. Большинство популярных сервисов (1Password, Dashlane, LastPass и т.д.) работают через приложения, устанавливаемые на смартфоне, поэтому, если вы используете несколько устройств (как и большинство пользователей), облачные сервисы будут синхронизировать все ваши пароли на всех устройствах. Некоторые сервисы, с расширенными возможностями, могут быть установлены на настольном компьютере и содержат плагины для браузеров.

Дополнительным преимуществом облачных вариантов является возможность доступа к паролям, где бы вы ни находились. Большинство популярных сервисов (1Password, Dashlane, LastPass и т.д.) работают через приложения, устанавливаемые на смартфоне, поэтому, если вы используете несколько устройств (как и большинство пользователей), облачные сервисы будут синхронизировать все ваши пароли на всех устройствах. Некоторые сервисы, с расширенными возможностями, могут быть установлены на настольном компьютере и содержат плагины для браузеров.

Что касается подписок, базовый набор опций предоставляется бесплатно. Если базового набора вам недостаточно, вы всегда можете приобрести одну из более премиальных версий, которые, как правило, содержат дополнительные настройки и средства обеспечения дополнительной безопасности.

Как бы прекрасно все это ни звучало, есть одно «но». В некотором смысле вы ставите все на одну карту, и ранее при работе с некоторыми онлайн-диспетчерами паролей возникали определенные проблемы. Например, несколько месяцев назад исследователи обнаружили бреши в системе безопасности ряда популярных диспетчеров паролей: одни версии приложений для Android были подвержены фишинговым атакам, другие допускали бесконечные попытки ввода мастер-пароля.

Например, несколько месяцев назад исследователи обнаружили бреши в системе безопасности ряда популярных диспетчеров паролей: одни версии приложений для Android были подвержены фишинговым атакам, другие допускали бесконечные попытки ввода мастер-пароля.

Важно помнить о том, что, поскольку ваши данные хранятся на сервере, в случае взлома или успешной хакерской атаки киберпреступники могут осуществлять массовую загрузку данных, и ваша учетная запись может оказаться в этом потоке информации. Если это произойдет, ваша защита будет зависеть от того, обеспечили ли операторы используемого вами сервиса надежное шифрование, и от надежности вашего мастер-пароля; не забывайте о том, что это стражник у врат большей части вашей цифровой жизни.

Как и при использовании любых других сервисов, проведите комплексный анализ и почитайте блоги и обзоры по кибербезопасности, опубликованные авторитетными независимыми тестирующими организациями, чтобы узнать, обнаруживались ли в последнее время у вашего диспетчера паролей какие-либо уязвимости. Также необходимо изучить, понять и принять все меры по обеспечению безопасности, предусмотренные сервисом в целях защиты ваших паролей и учетных записей.

Также необходимо изучить, понять и принять все меры по обеспечению безопасности, предусмотренные сервисом в целях защиты ваших паролей и учетных записей.

Что касается локально установленных приложений с открытым исходным кодом, некоторые из них способны генерировать пароли, удовлетворяющие конкретным требованиям сайта к их созданию. Например, KeePass также предусматривает прекрасную возможность запуска прямо с USB-накопителя. С помощью приложений с открытым исходным кодом, таких как KeePass, вы также можете запрашивать процедуры профессионального аудита безопасности основного кода шифрования и функции обеспечения безопасности.

Некоторые аспекты, которые на первый взгляд могут показаться недостатками диспетчеров паролей, локально хранящих данные, в действительности могут обеспечить дополнительную безопасность. Поскольку коды хранятся на определенном устройстве, у вас может не быть возможности синхронизировать их на всех других ваших устройствах, но киберпреступнику, чтобы получить к ним доступ, потребуется осуществить в отношении вас целевую атаку, что создает на их пути значительные преграды.

Один из способов получения доступа к вашим паролям – это компрометация вашего устройства путем установки кейлоггера, что обосновывает необходимость использования диспетчеров паролей, включенных в решения по обеспечению безопасности конечных точек, которые специально разработаны для защиты пользователей от угроз подобного рода.

С другой стороны, необходимо помнить, что в случае утери или поломки устройства вы можете потерять доступ ко всем вашим паролям, которые на нем хранились. Всегда создавайте резервную копию, поскольку никогда не знаете, когда она вам может понадобиться. То же самое относится и к локально установленным решениям с открытым исходным кодом; при использовании облачного решения утеря устройства не должна вызывать особых проблем, поскольку вы по-прежнему сможете получить доступ к своим паролям с другого устройства.

В заключение

Несмотря на то, что в части управления цифровой жизнью большинство пользователей имеют сходные потребности, их предпочтения могут в незначительной степени различаться. Поэтому вам необходимо понять, какой вариант подойдет вам лучше всего. При выборе диспетчера паролей подумайте и ответьте хотя бы на несколько вопросов:

Поэтому вам необходимо понять, какой вариант подойдет вам лучше всего. При выборе диспетчера паролей подумайте и ответьте хотя бы на несколько вопросов:

- Каким образом выбранный вами сервис хранит ваши данные?

- Если с вашим устройством что-что случится, можно ли будет восстановить данные?

- Предусмотрены ли какие-либо дополнительные параметры безопасности, позволяющие усилить защиту?

Проявите должную осмотрительность при выборе диспетчера паролей и не допускайте распространенные ошибки при создании мастер-пароля, о которых упоминается в начале статьи. Для дополнительной безопасности вы также можете включить дополнительный фактор аутентификации для всех ваших значимых учетных записей в Интернете или даже для самого диспетчера паролей.

ESET BlogПохожие статьи password

Будущее пароля…

Что такое пароль? Найдите определения и пояснения в нашем глоссарии терминов безопасности

Пароль — это слово, фраза или строка символов, предназначенная для того, чтобы отличить авторизованного пользователя или процесс (с целью разрешения доступа) от неавторизованного пользователя, или, другими словами, пароль используется для подтверждения личности, или разрешить доступ к ресурсу. Подразумевается, что пароль является секретным. Пароль обычно сочетается с именем пользователя или другим механизмом для обеспечения аутентификации.

Подразумевается, что пароль является секретным. Пароль обычно сочетается с именем пользователя или другим механизмом для обеспечения аутентификации.

Сегодня у человека могут быть десятки или даже более сотни личных паролей, которыми нужно управлять. В организациях это число может быть еще больше, и они также включают встроенные пароли в приложениях. Огромное количество паролей, которыми нужно управлять, обычно означает, что, когда их оставляют на усмотрение людей, методы паролей соблюдаются неадекватно. Плохая гигиена паролей, в свою очередь, создает возможности для вредоносных программ и хакерских атак.

Хотя с человеческой точки зрения (по крайней мере, для большинства людей) невозможно придерживаться передовых методов создания и изменения паролей вручную, инструменты управления паролями могут автоматизировать этот процесс.

Диспетчеры паролей— это программные приложения, которые применяют передовые методы создания и защиты паролей (например, с помощью шифрования). Используя главный пароль / ключ, пользователь может предложить диспетчеру паролей автоматически извлечь правильный пароль из базы данных и пройти аутентификацию в системе / программном обеспечении через заполнение формы. Менеджеры паролей могут быть облачными или основанными на браузере или могут находиться на рабочем столе.

Enterprise Password Manager / Privileged Password Manager — это специальное подмножество менеджеров паролей, используемых для управления учетными данными для привилегированных учетных записей предприятия (root, admin и т. Д.).

Распространенные методы парольной атаки

Злоумышленники и вредоносные программы жаждут паролей, которые позволяют им получить доступ к желаемому ресурсу, украсть данные и личности и сеять хаос. Сочетание неправильной практики использования паролей со стороны пользователей, неадекватного контроля безопасности паролей и автоматизированных хакерских инструментов для взлома паролей увеличивает риск кражи или раскрытия пароля. Вот несколько распространенных тактик использования учетных данных:

- Атаки грубой силы

Неоднократное тестирование пароля, потенциально генерирующее миллионы случайных догадок в секунду с комбинациями символов (цифр, букв и символов) до тех пор, пока не будет найден один из них.Чем сложнее пароль с математической точки зрения, тем труднее его взломать.

- Атаки по словарю

Подбор паролей на основе слов из словаря любого языка.

- Атаки Pass-the-Hash (PtH)

При атаках PtH злоумышленнику не нужно расшифровывать хэш, чтобы получить пароль в виде простого текста, после захвата хеш-код может быть передан для доступа к боковым системам. Хакер может повысить привилегии, просто украв учетные данные RDP у привилегированного пользователя во время сеанса RDP.

- Атаки Pass-the-Ticket (PtT) и Golden Ticket

Подобно PtH, они включают в себя копирование билетов Kerberos и их передачу для бокового доступа между системами. Атака Golden Ticket — это разновидность Pass-the-Ticket, включающая кражу учетной записи krbtgt на контроллере домена, который шифрует билеты для выдачи билетов (TGT).

- Серфинг через плечо

Этот метод атаки предполагает наблюдение за паролями (электронными или бумажными) при их вводе.

- Парольные атаки социальной инженерии

Эти атаки, такие как фишинг и целевой фишинг, включают в себя обман людей с целью раскрытия информации, которая может быть использована для получения доступа.

Применяя передовые методы работы с паролями, например, с помощью автоматизированного инструмента, эти атаки могут быть в значительной степени отражены или смягчены.

Что такое пароль? — Определение с сайта WhatIs.com

Пароль — это строка символов, используемая для проверки личности пользователя в процессе аутентификации.Пароли обычно используются вместе с именем пользователя; они предназначены для того, чтобы быть известными только пользователю, и позволяют ему получить доступ к устройству, приложению или веб-сайту. Пароли могут различаться по длине и содержать буквы, цифры и специальные символы. Другие термины, которые могут использоваться как взаимозаменяемые, — это фраза-пароль, когда в пароле используется более одного слова, и код доступа и ключ доступа, когда в пароле используются только цифры вместо комбинации символов, например, личный идентификационный номер.

Создание надежного пароляМногие организации устанавливают политики паролей, чтобы сотрудники создавали надежные пароли и использовали передовые методы для своих учетных данных. Вот некоторые из лучших практик для требований к паролю:

- Минимальная длина — восемь символов с ограничением от 16 до 64 символов или, возможно, даже больше;

- Включение как прописных, так и строчных букв с чувствительностью к регистру;

- Использование хотя бы одного номера; и

- Использование хотя бы одного специального символа.

Политики должны запрещать определенные характеристики слабых паролей. Например, любая узнаваемая личная информация — такая как даты рождения, имена детей или любимые спортивные команды — не должна быть частью пароля, как и любые слова или фразы, внесенные в черный список паролей.

Черные списки паролей — это списки паролей, которые слишком легко взломать и, следовательно, недостаточно безопасны для использования. Обычные преступники, попадающие в черные списки, включают «123456», «пароль», «футбол», «qwerty» и так далее.

Политики надежных паролей также включают ограничение по времени для паролей пользователей. Это означает, что срок действия паролей истечет через установленный период времени — например, 90 или 180 дней — и пользователи будут вынуждены изменить свой пароль, чтобы предотвратить повторное использование одной и той же пары паролей. Политика также может требовать от пользователя создания пароля, отличного от любого другого пароля, который они использовали за последние 6–12 месяцев.

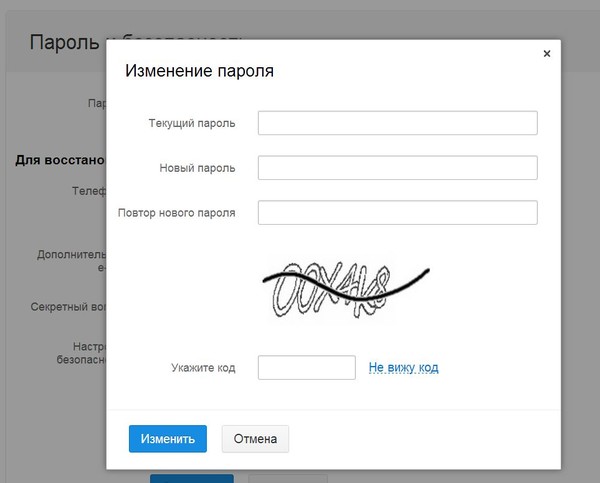

Хотя надежные пароли идеальны, пользователи часто их забывают. В результате методы восстановления пароля могут различаться в зависимости от доступа к приложению, веб-сайту или устройству.Методы могут включать ответы на вопросы безопасности, подтверждение электронных писем с вопросом, хотят ли пользователи сбросить свои пароли, или ввод числовых кодов безопасности, отправляемых с помощью текста на мобильный телефон, для аутентификации пользователей, которым необходимо сбросить пароли или восстановить исходный.

История использования пароляИспользование паролей в вычислениях восходит к 1961 году, когда Массачусетский технологический институт представил Совместимую систему разделения времени или CTSS. CTSS была одной из первых операционных систем с разделением времени и имела команду LOGIN, для которой требовался пароль пользователя.

В 1970-х Роберт Моррис, криптограф, который создал знаменитого червя Роберта Морриса, построил систему для хранения хешированных паролей как часть операционных систем UNIX. Эта ранняя форма шифрования переводила пароли в числовые значения.

С тех пор использование пароля в качестве меры безопасности сокращается. В 2004 году соучредитель Microsoft Билл Гейтс объявил, что пароль был мертв на нескольких технологических конференциях, включая RSA Security в феврале 2004 года и IT Forum в Копенгагене, Дания, позже в том же году.

Сегодня многие предприятия стремятся уменьшить свою зависимость от паролей и / или полностью отказаться от них; Такие организации, как FIDO Alliance, разработали технологические стандарты, которые заменяют обычные пароли альтернативными методами аутентификации.

Альтернативные методыСегодня доступно множество вариантов аутентификации, поэтому пользователям не нужно полагаться на пароли, которые можно легко взломать или взломать.

Эти варианты включают:

- Двухфакторная аутентификация (2FA) — 2FA требует, чтобы пользователи предоставили два фактора аутентификации, которые включают комбинацию чего-то известного пользователю — например, пароля или PIN-кода; что-то есть у пользователя — например, удостоверение личности, токен безопасности или смартфон; или что-то такое у пользователя — биометрия.

- Биометрия — Биометрические технологии в основном используются для идентификации и контроля доступа. Биометрия включает физиологические характеристики, такие как отпечатки пальцев или сканирование сетчатки глаза, и поведенческие характеристики, такие как шаблоны набора текста и распознавание голоса.

- Многофакторная аутентификация (MFA) — MFA аналогична 2FA, за исключением того, что она не ограничивается только двумя факторами аутентификации. Он также использует то, что знает пользователь, что-то, что есть у пользователя, и что-то, что он есть.

- Токены — Маркер безопасности — это физическое аппаратное устройство, такое как смарт-карта или брелок, которое пользователь несет для авторизации доступа к сети.

- Одноразовые пароли (OTP) — OTP — это автоматически сгенерированный пароль, который аутентифицирует пользователя только для одной транзакции или сеанса. Эти пароли меняются при каждом использовании и обычно хранятся в токенах безопасности.

- Вход в социальные сети — Вход в социальные сети, когда пользователи могут аутентифицировать себя в приложениях или веб-сайтах, подключившись к своей учетной записи в социальных сетях, таких как Facebook или Google, вместо использования отдельного входа для каждого сайта.

Пароли | Информационная безопасность

Назначение

Пароли являются важной частью информационной и сетевой безопасности. Пароли служат для защиты учетных записей пользователей, но неправильно подобранный пароль в случае взлома может поставить под угрозу всю сеть. В результате все сотрудники Колледжа Нью-Джерси должны предпринять соответствующие шаги для создания надежных и надежных паролей и их постоянной защиты. Цель этого руководства — установить стандарт для создания, защиты и изменения паролей, чтобы они были надежными, надежными и защищенными.

Область применения

Настоящее руководство распространяется на всех сотрудников Колледжа, которые имеют или несут ответственность за компьютерную учетную запись или любую форму доступа, которая поддерживает или требует пароля, в любой системе, которая находится в любом учреждении Колледжа или имеет доступ к Колледжу Нью-Йорка. Сеть Джерси.

Общие

Что такое пароль? Ваш компьютерный пароль — это ваш личный ключ к компьютерной системе. Пароли помогают гарантировать, что только авторизованные лица имеют доступ к компьютерным системам.Пароли также помогают определить ответственность за все транзакции и другие изменения, внесенные в системные ресурсы, включая данные. Если вы поделитесь своим паролем с коллегой или другом, вы можете предоставить неавторизованный индивидуальный доступ к системе и можете нести ответственность за их действия. Что, если человек передаст ваш пароль кому-то другому? Что, если некоторые из ваших файлов будут удалены или иным образом станут непригодными для использования? Готовы ли вы взять на себя вину, если неавторизованное лицо использует ваши права доступа для повреждения информации в системе или для внесения несанкционированных изменений в данные?

Для доступа к любой совместно используемой компьютерной информационной системе требуется аутентификация лиц в качестве действительных пользователей путем ввода действительного пароля.Каждый пользователь несет ответственность за выбор, конфиденциальность и изменение паролей, необходимых для аутентификации. Поскольку вы несете ответственность за выбор собственного пароля, важно уметь отличать хороший пароль от плохого. Неверные пароли ставят под угрозу информацию, которую они должны защищать. Хорошие — нет.

Ваш пароль не должен совпадать с вашим User / LogonID, анаграммой вашего User / LogonID или палиндромом вашего User / LogonID.Если у вас есть доступ к нескольким системам, требующим ввода пароля, таким как мэйнфрейм и локальная сеть (LAN), постарайтесь не использовать один и тот же пароль для обеих систем. Хороший пароль относительно легко запомнить, но трудно угадать кому-то другому. Есть множество методов, которые вы можете использовать для выбора безопасных паролей. Ниже приведены некоторые примеры создания паролей.

Но обычно:

- Пароли следует менять каждые 90 дней.

- Старые пароли нельзя использовать повторно в течение 6 месяцев.

- Все пароли должны соответствовать правилам, изложенным ниже.

Руководство по созданию пароля

Паролииспользуются для доступа к любому количеству систем колледжа, включая сеть, электронную почту, Интернет и голосовую почту. Плохие и ненадежные пароли легко взломать и поставить под угрозу всю систему. Следовательно, требуются надежные пароли. Попробуйте придумать пароль, который также будет легко запомнить.

- Пароли не должны основываться на хорошо известной или легко доступной личной информации.&)

- Пароли не должны основываться на личной информации пользователя или его друзей, членов семьи или домашних животных. Личная информация включает идентификатор входа в систему, имя, день рождения, адрес, номер телефона, номер социального страхования или любые их варианты.

- Пароли не должны быть словами, которые можно найти в стандартном словаре (английском или иностранном), или являться общеизвестным сленгом или жаргоном.

- Пароли не должны быть банальными, предсказуемыми или очевидными.

- Пароли не должны основываться на широко известных вымышленных персонажах из книг, фильмов и т. Д.

- Пароли не должны основываться на названии компании или географическом местоположении.

Ниже приведены примеры некоторых методов создания паролей.

1. Используйте слово, состоящее из одной или двух цифр.

Примеры: HOu32SE # !, MON42 # day, TaB87LEt%

2. Придумайте аббревиатуру на основе детских стишков, любимой песни или фильма или предложения.

Примеры:

MHAll76 #! — У Мэри был ягненок

MdHF # 888- У моей собаки блохи #

Term2 * 123 — Терминатор 2

3.& 1, 56DIGit% 1

4. Составляйте бессмысленные слова, которые что-то значат для вас, сочетая первые слоги двух слов. Однако избегайте использования стандартных сокращений, таких как «январь, февраль, мар и т. Д.». как часть вашего пароля.

Пример:

PUBPOL5% doc — Опубликованный документ о политике

5. Отбросьте гласные или все, кроме первых 6 букв длинного слова или двух слов.

Примеры:

CLNdsk12 # — чистый стол

DEDICAtn5% — посвящение

HOMEWOrk # 9- работа на дому

6.Используйте специальные символы, такие как #, $ и @. Их тоже можно вставить куда угодно.

Пример: UNI $ VERs9 — университет

7. Введите слово с ошибкой, опустите пару букв или добавьте несколько.

Примеры:

MISTIFIy @ — mystify

CELLEBr59 — праздновать

RaiNYDY 17 $ — дождливый день

8. Будьте изобретательны! Попробуйте выбрать узор, который имеет для вас значение, но о котором никто не может догадаться.Например, вы можете использовать предстоящие события в своей жизни. Если вам или одному из ваших детей предстоит написать в следующем месяце важное сочинение, вы можете создать пароль, отражающий это событие.

Пример: MAJESSay + 7 — Major essay

Или, если ваш четвертый двоюродный брат, дважды удаленный, приезжает в гости, вы можете создать пароль, такой как следующий.

Пример: 4CUZZ02vis #

9. Другой шаблон может заключаться в том, чтобы выбрать значащие слова минимум из 10 букв и всегда использовать только первые 6 букв.Затем добавьте специальный символ в качестве одного из символов. Примечание. В некоторых системах есть ограничения на то, какие специальные символы могут использоваться как часть пароля.

Примеры:

ЮБИЛЕЙ $ 0 — юбилей

UNBENDab # 9- несгибаемый

@ UNBENDab1 — несгибаемый

UN # BENDab1- несгибаемый

Лучший пароль — это пароль, представляющий собой случайную комбинацию цифр, букв и специальных символов.

Пример: 48KK43% Vz2

В системах, в которых разрешены буквы верхнего и нижнего регистра, используйте для пароля комбинацию символов верхнего и нижнего регистра.

Пример: 4 * hk8LP9a4

Руководство по защите паролем

- С паролями следует обращаться как с конфиденциальной информацией. Ни один сотрудник не должен сообщать, сообщать или намекать свой пароль другому лицу, включая ИТ-персонал, администраторов, начальство, других коллег, друзей или членов семьи, ни при каких обстоятельствах.

- Если кто-то требует ваш пароль, порекомендуйте ему или ей ознакомиться с этими инструкциями или попросите его связаться с ИТ-отделом.

- Пароли не должны передаваться в электронном виде через незащищенный Интернет, например, по электронной почте. Однако пароли могут использоваться для получения удаленного доступа к ресурсам компании через виртуальную частную сеть, защищенную IPsec, или веб-сайт, защищенный SSL.

- Ни один сотрудник не должен вести незащищенную письменную запись своих паролей ни на бумаге, ни в электронном файле.Если окажется необходимым вести учет пароля, то он должен храниться в месте с контролируемым доступом, если в печатной форме, или в зашифрованном файле, если в электронной форме.

- Не используйте функцию «Запомнить пароль» приложений и не создавайте «горячую клавишу» для использования пароля.

- Пароли, используемые для доступа к системам компании, не должны использоваться в качестве паролей для доступа к учетным записям или информации, не принадлежащим компании.

- По возможности не используйте один и тот же пароль для доступа к нескольким системам компании.

- Если сотрудник знает или подозревает, что его пароль был скомпрометирован, необходимо сообщить об этом в ИТ-отдел и немедленно изменить пароль.

- Не используйте примеры паролей, приведенные в этом документе.

- Наконец, помните, что нет необходимости сообщать идентификаторы и пароли. Любой, кто нуждается в доступе к компьютерной системе и имеет право на доступ к ней, должен отправить запрос на получение собственного идентификатора входа в систему и пароля.

Важность надежных и безопасных паролей

Несанкционированный доступ — потенциально серьезная проблема для любого, кто пользуется компьютером или высокотехнологичными устройствами, такими как смартфоны или планшеты.Последствия для жертв этих взломов могут включать потерю ценных данных, таких как презентации, электронные письма и музыка. У жертв также могут быть украдены данные их банковских счетов, деньги или даже их личные данные. Более того, неавторизованные пользователи могут использовать чужой компьютер для нарушения закона, что может создать для жертвы проблемы с законом.

Надежный пароль обеспечивает необходимую защиту от финансового мошенничества и кражи личных данных.

Один из наиболее распространенных способов взлома компьютеров хакерами — это угадывание паролей.Простые и часто используемые пароли позволяют злоумышленникам легко получить доступ к вычислительному устройству и управлять им.

И наоборот, пароль, который трудно угадать, чрезвычайно затрудняет взлом машины обычными хакерами и заставляет их искать другую цель. Чем сложнее пароль, тем меньше вероятность того, что компьютер станет жертвой нежелательного вторжения.

Обмен информацией и проблемы безопасности

Благодаря современным технологиям вычислительные устройства бывают самых разных форм, например настольные компьютеры, ноутбуки, смартфоны, музыкальные плееры и планшеты.Любое из этих устройств может подключаться к другим вычислительным устройствам и обмениваться информацией, а во многих случаях они также могут подключаться к банкам для проведения финансовых транзакций. Все эти машины потенциально уязвимы для неправомерного использования неавторизованными пользователями, и поэтому пользователи всегда должны защищать их паролями.

Пароли — это средство, с помощью которого пользователь доказывает, что он имеет право использовать вычислительное устройство. У одного устройства может быть несколько пользователей, каждый со своим паролем.Пароли похожи на систему с замком и ключом, в которой только правильный ключ дает человеку доступ. Разница в том, что у каждого человека от одной двери разные ключи.

Некоторые вычислительные устройства, такие как настольные компьютеры и портативные компьютеры, также имеют пользователя уровня управления или « суперпользователя », который, помимо прочего, может управлять другими пользователями и изменять программное обеспечение вычислительных устройств. Эта учетная запись суперпользователя также известна как учетная запись « root » или « administrator ».Это важно знать, потому что, хотя хакеры будут пытаться получить любой пароль, который они могут получить, они обычно сначала пытаются угадать пароль суперпользователя, поскольку это дает им максимальный контроль над устройством.

Ключевые моменты защиты паролем

Существуют ключевые моменты безопасности паролей, которые пользователи должны знать, чтобы снизить вероятность того, что хакер взломает их пароль и, таким образом, получит доступ к их устройству.

- Самое главное, пароли должны быть длинными и сложными.

- Длинные и сложные пароли требуют больше усилий и времени для разгадывания хакером.

- Пароли должны содержать не менее десяти символов и содержать комбинацию символов, таких как запятые, знаки процента и круглые скобки, а также прописные и строчные буквы и цифры.

- Пользователи никогда не должны записывать свои пароли, так как это облегчает их кражу и использование кем-либо другим.

- Кроме того, никогда не используйте один и тот же пароль для двух или более устройств, так как хакеры, взламывающие одну машину, будут пытаться использовать один и тот же пароль для управления другими.

Безопасность мобильных устройств

На мобильных устройствах также необходим PIN-код или код доступа. Это похоже на пароль для компьютера, но он может состоять минимум из четырех символов или цифр и быть чем-то, что не является личным или легко угадываемым. Коды доступа для устройств также должны быть настроены на тайм-аут через короткий промежуток времени. По истечении тайм-аута код необходимо будет ввести повторно. В идеале тайм-аут должен составлять не более 20 минут, хотя лучше всего использовать более короткие периоды между тайм-аутами.

Важность надежного пароля

Одна из проблем, с которыми люди часто сталкиваются при создании сложных паролей, — это страх забыть их, особенно когда нужно запомнить несколько паролей. Естественно, человек должен попытаться придумать то, что ему будет легко запомнить. Один из способов сделать это — превратить предложение или фразу во что-то, что не легко узнать другим. Для этого используйте первую букву каждого слова в предложении, заменяя определенные слова числами или символами.Например, слово « на » можно заменить цифрой 4 или слово « номер » символом #. При использовании этого метода пароль, такой как « Сохраните номер на потом в году », может читать St # 4LITY .

Меры защиты паролем

Пароли, несомненно, необходимы для безопасности, но это не единственный метод, который можно или нужно использовать для защиты своих компьютеров и устройств. Помимо создания надежного пароля, люди должны научиться его защищать и использовать его с умом.Это означает, что никогда не делитесь им и, если не можете вспомнить, храните письменную копию в безопасном месте.

Другие меры безопасности, помимо паролей, включают предоставление личной информации только на зашифрованных веб-сайтах. Зашифрованный веб-сайт можно легко распознать по наличию https в начале веб-адреса. Программное обеспечение компьютерной безопасности также имеет решающее значение, когда дело доходит до защиты компьютеров, и как программное обеспечение безопасности, так и прошивка на мобильных устройствах должны регулярно обновляться.

Меры безопасности, такие как пароли, имеют решающее значение, когда речь идет о предотвращении несанкционированного доступа к компьютеру и мобильным устройствам. В современном мире хакеры и другие киберпреступники постоянно находят новые способы получить доступ к этим устройствам, чтобы украсть или использовать внутреннюю информацию. Однако неосторожное использование паролей может привести к тому, что компьютерные устройства останутся незащищенными. По этой причине люди должны тщательно создавать и защищать свои пароли.

Дополнительная информация и ресурсы

Щелкните любую из следующих ссылок, чтобы узнать больше о важности использования надежных и безопасных паролей.

- Защита вашей личной информации с помощью безопасных паролей : Министерство внутренней безопасности США рассматривает потребность в безопасных паролях для мобильных устройств, электронной почты и т. Д. Что можно и чего нельзя делать при создании надежного пароля, перечислены в центре страницы.

- Защитите свое мобильное устройство : Информация о том, как обеспечить безопасность смартфонов, планшетов и других мобильных устройств, представлена на этом веб-сайте Калифорнийского университета в Сан-Диего. Информация включает создание кода доступа или ПИН-кода, обновления, шифрование конфиденциальных данных и резервное копирование данных.

- Пять основных мер безопасности для защиты вашего бизнеса — независимо от его размера : PCWorld обсуждает пять способов, с помощью которых предприятия могут обеспечить компьютерную безопасность. В этот список из пяти мер входит использование диспетчера паролей.

- Как создавать надежные пароли : Щелкните по этой ссылке, чтобы узнать, почему так важно создавать надежные компьютерные пароли и что необходимо, чтобы сделать их надежными. На странице также представлен список вещей, которые люди не должны делать или использовать при создании пароля.

- Сохраняйте безопасность с помощью надежных паролей : Техасский университет в Остине предоставляет эту статью с полезными советами по созданию надежных компьютерных паролей. Также дается объяснение того, как хакеры воруют пароли.

- Советы по изменению и запоминанию паролей : Эта ссылка предоставляет информацию для людей, которые заинтересованы в том, как изменить свои пароли и создать более надежные и безопасные. Также даются советы о том, как их безопасно запомнить.

- Безопасность персональных компьютеров : Обсуждаются важность и типы компьютерной безопасности. В статью включена информация о безопасности доступа, шифровании, брандмауэрах и других способах защиты от хакеров.

- Цифровая самозащита : как создать безопасный пароль : эта брошюра в формате PDF содержит информацию о том, что такое безопасный пароль и зачем он нужен, как выбрать и запомнить его, а также как его защитить. Также обсуждаются пароли-сейфы и когда менять пароли.Хотя информация на этой странице предназначена для студентов Рочестерского технологического института, большая часть информации представляет ценность для всех.

- Совет по безопасности Выбор и защита паролей : Группа готовности к компьютерным чрезвычайным ситуациям США (US-CERT) предоставляет информацию о необходимости и создании паролей. Любой, кто нажимает на эту ссылку, также может прочитать о способах защиты паролей после их выбора.

- Компьютерная безопасность : При нажатии на эту ссылку в OnGuardOnline открывается страница о мерах компьютерной безопасности.gov веб-сайт. На этой странице читателям предоставляется информация о том, как защитить свою личную информацию от мошенников, хакеров и других типов киберпреступников.

паролей — безопасный Интернет

Пароли обычно используются вместе с вашим именем пользователя. Однако на защищенных сайтах они также могут использоваться вместе с другими методами идентификации, такими как отдельный PIN-код и / или запоминающаяся информация. В некоторых случаях вам также будет предложено ввести только определенные символы вашего пароля для дополнительной безопасности.

Риск использования ненадежных паролей и отсутствия отдельного пароля для учетной записи электронной почты

- Люди, выдающие себя за вас с целью совершения мошенничества и других преступлений, в том числе:

- Доступ к вашему банковскому счету

- Покупка товаров в Интернете за деньги

- Выдает себя за вас в социальных сетях и на сайтах знакомств

- Отправка писем от вашего имени

- Доступ к частной информации, хранящейся на вашем компьютере

Выбор лучших паролей

Сделать:

- Всегда используйте пароль. & * () _ +.(например, [email protected] — вариант человека-паука, с буквами, цифрами, заглавными и строчными буквами). Однако имейте в виду, что некоторые из этих знаков препинания может быть трудно ввести на внешней клавиатуре. Также помните, что замена букв на числа (например, E на 3 и i на 1) — это методы, хорошо известные преступникам.

- Строка песни, которую другие люди не будут ассоциировать с вами.

- Девичья фамилия чужой матери (не девичья фамилия вашей матери).

- Выберите известную вам фразу, например «Бродяги, такие как мы, детка, мы рождены, чтобы бежать» »и возьмите первый символ из каждого слова, чтобы получить« tlu, bwwbtr »

Не нужно:

- Используйте следующие пароли:

- Ваше имя пользователя, настоящее имя или название компании.

- Имена членов семьи или домашних животных.

- Ваши дни рождения или дни рождения в семье.

- Любимый футбол или команда Формулы-1, или, другими словами, легко разобраться с небольшими базовыми знаниями.

- Слово «пароль».

- Числовые последовательности.

- Одно банальное словарное слово, которое может быть взломано обычными программами взлома.

- При выборе цифровых кодов доступа или PIN-кодов не используйте возрастающие или убывающие числа (например, 4321 или 12345), повторяющиеся числа (например, 1111) или легко узнаваемые шаблоны клавиатуры (например, 14789 или 2580).

Хранение ваших паролей

- Никогда не разглашайте свои пароли никому. Если вы думаете, что кто-то знает ваш пароль, немедленно измените его.

- Не вводите пароль, когда другие видят, что вы вводите.

- Регулярная смена паролей не рекомендуется, если только учетные записи, к которым они применяются, не были взломаны. В этом случае их следует изменить немедленно. Это также применимо, если другая учетная запись или веб-сайт, для которого вы используете те же данные для входа, были взломаны.

- Используйте разные пароли для каждого веб-сайта. Если у вас только один пароль, преступник просто должен взломать его, чтобы получить доступ ко всему.

- Не перерабатывайте пароли (например, пароль2, пароль3).

- Если вам необходимо записывать пароли, чтобы их запомнить, зашифруйте их способом, который вам знаком, но сделает их неразборчивыми для других.

- Альтернативой записи паролей является использование онлайн-хранилища паролей или сейфа. Ищите рекомендации и убедитесь, что тот, который вы выберете, безопасен и заслуживает уважения.

- Не отправляйте свой пароль по электронной почте. Ни одна уважаемая фирма не попросит вас об этом.

Тот факт, что вы должны использовать разные пароли для каждой из ваших учетных записей, может затруднить их запоминание. Подумайте об использовании одного из многих хранилищ паролей, доступных в Интернете, но прочтите обзоры и получите рекомендации.

Менеджеры паролей

Существует ряд менеджеров паролей (также известных как хранилища паролей, сейфы или, возможно, другой термин), доступных для вашего использования — некоторые платные, некоторые бесплатные.Это позволяет вам хранить все свои пароли в одном легкодоступном месте, так что вам не нужно их все запоминать или записывать. Вам просто нужно запомнить один набор данных для входа.

Вы должны прочитать отзывы или получить личные рекомендации, прежде чем вводить свои пароли в хранилище паролей. Что бы вы ни выбрали, мы рекомендуем использовать двухфакторную аутентификацию (2FA) — другими словами, он отправляет код на ваш мобильный телефон или другое устройство, которое вам нужно ввести в хранилище паролей, чтобы получить доступ. например, когда вы подтверждаете платеж через интернет-банк.

Для дополнительной безопасности мы рекомендуем вам каким-либо образом зашифровать пароли перед их вводом в хранилище, хотя мы понимаем, что для обычного пользователя это не всегда практично.

Управление учетными записями пользователей

Каждому, кто пользуется компьютером, должна быть назначена собственная учетная запись пользователя, чтобы только он мог получить доступ к своим файлам и программам. Каждая учетная запись пользователя должна быть доступна только после ввода имени пользователя и пароля в целях защиты конфиденциальности пользователей.

Не используйте учетную запись с правами администратора для повседневного использования, поскольку вредоносные программы могут получить права администратора. Даже если вы единственный пользователь, настройте учетную запись администратора для использования, когда вам нужно выполнять такие задачи, как установка программ или изменение конфигурации системы, а также другую учетную запись «стандартного пользователя» в качестве обычной учетной записи. Если вы не вошли в систему как администратор, вам будет предложено ввести пароль администратора при установке нового драйвера устройства или программы.Вы можете управлять учетными записями пользователей в Панели управления Windows.

Найдите пароль в Get Safe Online на Vimeo.

паролей — сильные и слабые стороны

Пароли — это наиболее распространенная форма аутентификации, используемая для управления доступом к информации, начиная от личных идентификационных номеров, которые мы используем для банкоматов, кредитных карт, телефонных карт и систем голосовой почты, до более сложных буквенно-цифровых паролей, защищающих доступ к файлам. , компьютеры и сетевые серверы.Пароли широко используются, потому что это простые, недорогие и удобные механизмы для использования и реализации.

В то же время пароли также считаются крайне плохой формой защиты. По оценкам группы реагирования на компьютерные чрезвычайные ситуации (CERT), около 80% сообщенных им инцидентов безопасности связаны с плохо подобранными паролями. Проблемы с паролем очень трудно решить, потому что в одной локальной компьютерной сети могут быть сотни или тысячи учетных записей, защищенных паролем, и нужно взломать только одну, чтобы злоумышленник мог войти в локальную систему или сеть.С сегодняшним взаимосвязанным Интернетом проблемы потенциально разрушительны в еще большем масштабе; Опытный злоумышленник может проникнуть в одну систему и никогда не причинить ей вреда, вместо этого используя ее как платформу для атак на миллионы целей.

В этой главе будут представлены некоторые рекомендации по выбору паролей и управлению ими, а также будут описаны некоторые типы парольных атак, а также возможные меры предосторожности и средства защиты.

РУКОВОДСТВО ПО ВЫБОРУ И ПОДДЕРЖАНИЮ ПАРОЛЕЙ

Запрос на комментарии (RFC) 1244 предлагает некоторые рекомендации по выбору и поддержке паролей.Эти рекомендации, которые должны быть частью руководства по безопасности любого сайта, включают:

- Не используйте свой логин или имя пользователя в какой-либо форме (как есть, перевернутые, заглавные, удвоенные и т. Д.)

- Не используйте свое имя, отчество или фамилию в какой-либо форме.

- Не используйте имя супруга / супруги, второй половинки, детей, друзей или домашних животных в какой-либо форме.

- Не используйте другую информацию о вас, которую легко получить, включая дату вашего рождения, номерной знак, номер телефона, номер социального страхования, марку вашего автомобиля, адрес дома и т. Д.

- Не используйте код , состоящий из всех цифр или одинаковых букв.

- Не используйте слова, содержащиеся в словарях английского или иностранных языков, списках правописания, списках сокращений или сокращений или других списках слов.

- Не используйте пароль, содержащий менее шести символов.

- Не сообщайте свой пароль другому лицу ни по какой причине.

- Используйте ли пароль с символами смешанного регистра (если поддерживается).

- Использовать ли пароль, содержащий неалфавитные символы (цифры и / или знаки препинания)

- Используйте пароль, который легко запомнить, так что вам не нужно его записывать.

- Используйте пароль, который можно быстро ввести, не глядя на клавиатуру.

Существует множество механизмов, которые люди могут использовать для создания паролей, соответствующих этим рекомендациям.Один из таких механизмов, позволяющий выбрать какое-нибудь известное выражение, текст песни или диалог и получить пароль по первой букве каждого слова. Например, фраза Быть или не быть; то есть вопрос может быть основанием для пароля 2bon2bTIT? . Этот пароль имеет смешанный регистр, состоящий из букв, цифр и знаков препинания, и имеет длину более 6 символов. Другая схема состоит в чередовании одного согласного и одной или двух гласных, до семи или восьми знаков; это создает бессмысленные слова, которые обычно произносятся и, следовательно, легко запомнить.Либо выберите два или более коротких слова и соедините их, поставив между ними знак препинания.

Некоторые системы используют программы, которые автоматически генерируют пароли; в некоторых случаях они даже генерируют имена пользователей. Эксперты по компьютерной безопасности встречают разные мнения об этих системах. С одной стороны, случайные пароли, сгенерированные программой, практически невозможно угадать или взломать с помощью словарного подхода. С другой стороны, их обычно так сложно запомнить, что пользователям приходится записывать их, что создает еще одну проблему с безопасностью.Эти системы также обычно не позволяют пользователям изменять свой пароль, но периодически назначают новый случайный пароль.

Некоторые сайты используют программу для присвоения логинов и паролей. Имя пользователя — это некоторая арифметическая функция реального имени пользователя, номера сотрудника, даты рождения и / или другого идентификатора, так что Пэту Джонсу может быть присвоено имя пользователя zx2Haqqt . Такая форма задания только усугубляет проблему; Пэт почти наверняка запишет и имя пользователя , и пароль на листке бумаги, приклеенном к компьютеру! Хотя на самом деле нет необходимости хранить имя пользователя в секрете, поскольку оно становится известным, как только человек отправляет свое первое сообщение электронной почты, это предполагает, что идентификаторы электронной почты должны отличаться от сетевых имен пользователей, где это возможно.