Информатика ЛБ / Лаба 1

Контрольные вопросы

Что такое поисковые каталоги?

Каталоги — это такие места, где пользователи могут находить нужные им сайты, точно также как они находят их с помощью поисковых серверов. Но есть существенные различия между каталогами и поисковыми серверами. Для тех, кто собирается заниматься раскруткой своего сайта, жизненно важно понять эти различия.

Что такое поиск информации?

Поиск информации – процесс выявления и отбора по заданным содержательным и формальным признакам документов или данных из информационных потоков или массивов.

Каковы преимущества электронной почты?

1. Быстрая доставка

2. Гарантия что письмо не потеряется

3. Не нужно платить деньги за доставку

4. Не нужно выходить из дома

5. Большая экономия на бумаге и конверте

Что собой представляет электронный почтовый ящик?

Почтовый ящик

(post box) — это дисковое пространство,

выделяемое на почтовом сервере для

хранения писем пользователя (входящих,

отправленных, черновиков и др. ).

).

Работать с почтовым ящиком можно либо непосредственно через web-интерфейс, либо с использорванием специальных почтовых клиентов, таких как Outlook Express, The Bat! и др.

Из каких частей состоит адрес электронной почты? Ответ продемонстрируйте на примере.

— имя почтового ящика;

— разделительный символ «@»;

— доменное имя сервера.

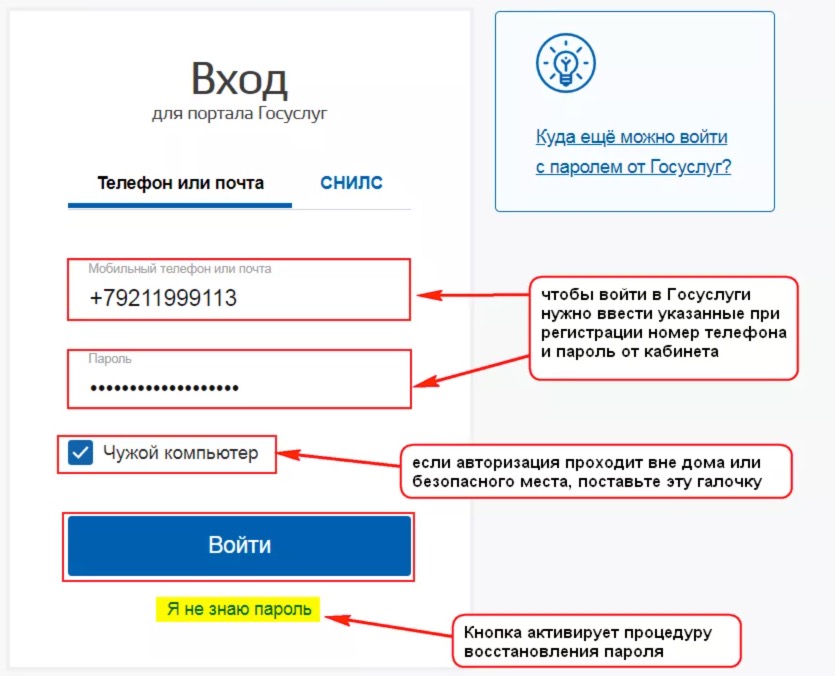

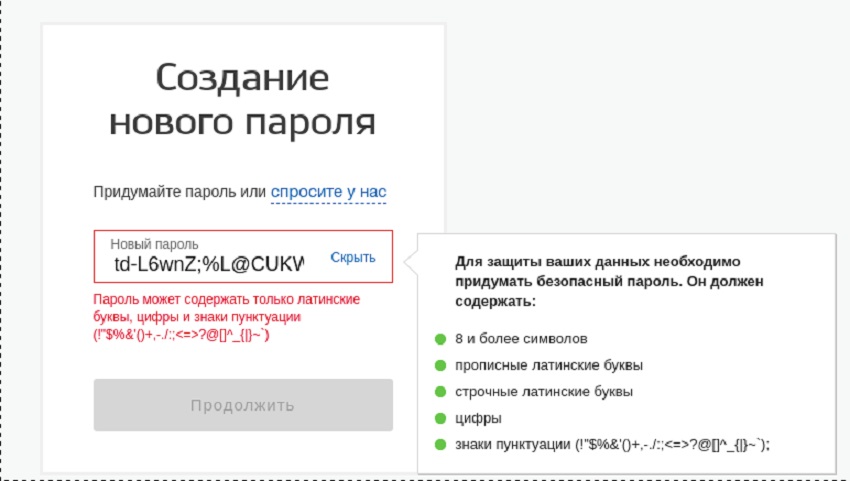

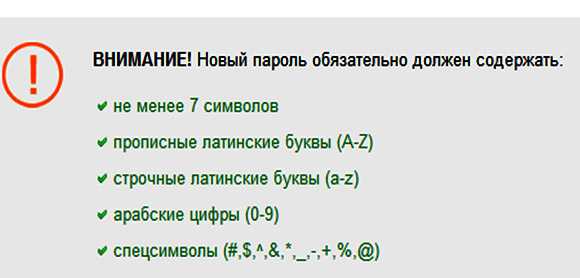

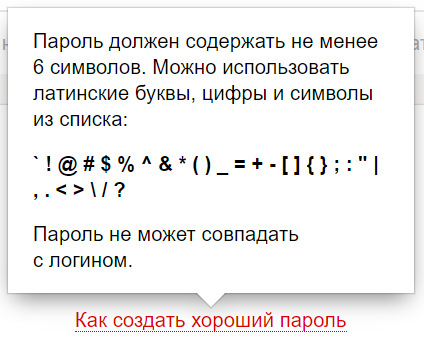

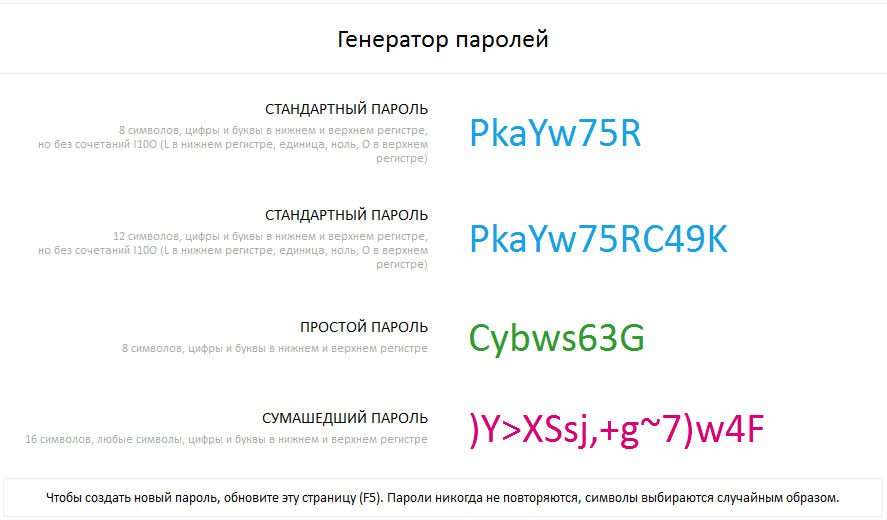

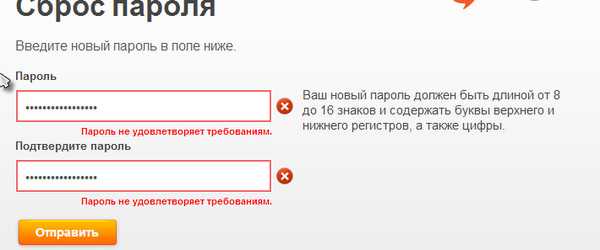

Что не рекомендуется указывать в пароле?

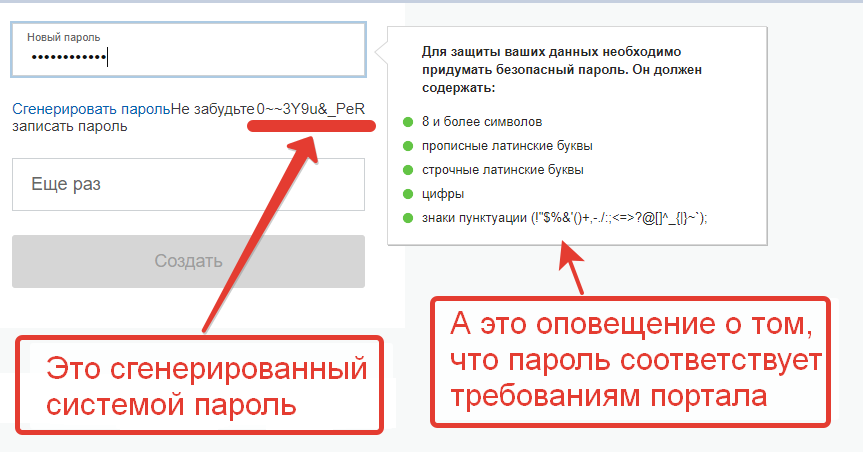

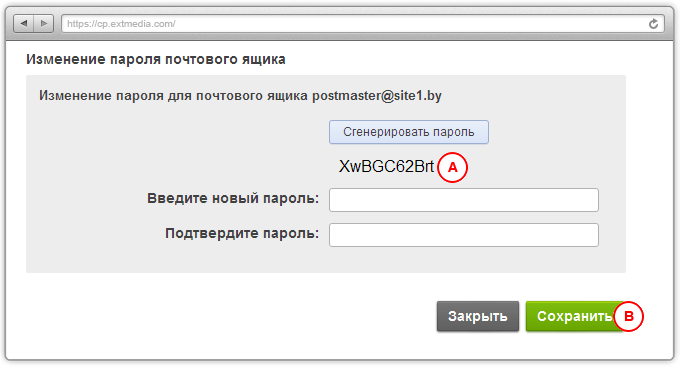

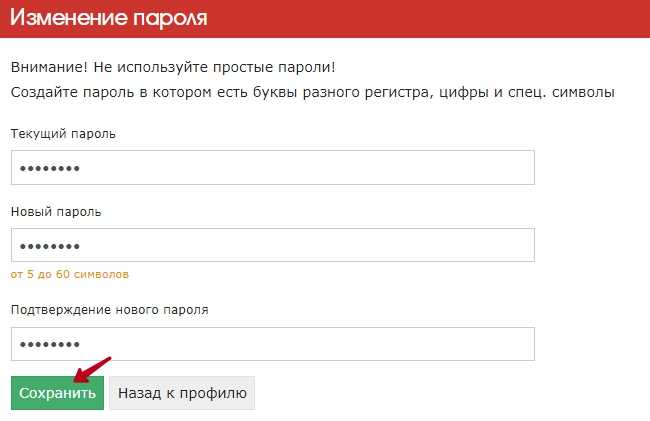

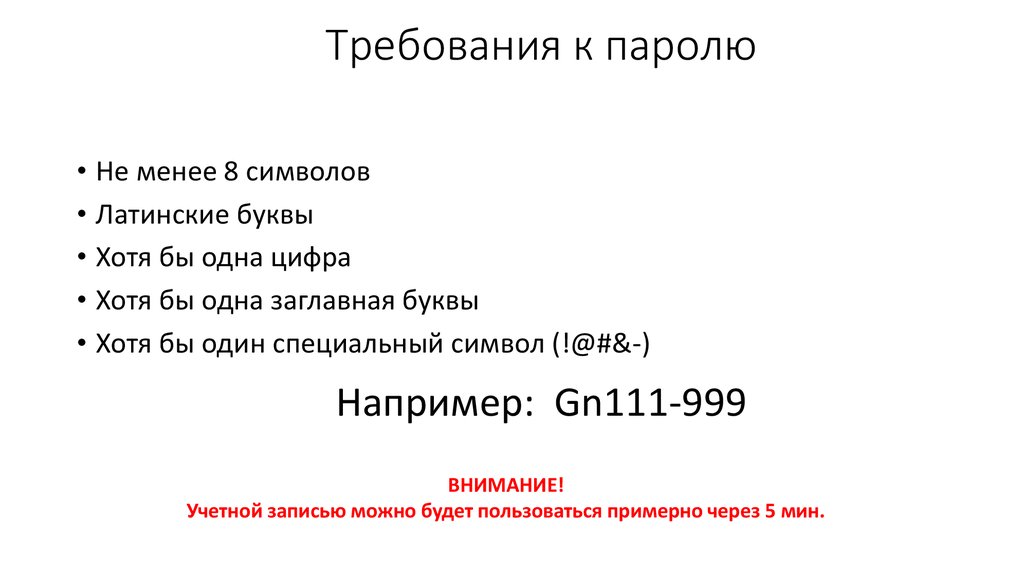

Пароль не должен совпадать с логином, не должен состоять из 4 и менее символов,

В каком режиме чаще осуществляется работа с электронной почтой?

Виды работы с электронной почтой – off-line (вне связи) и on-line (на линии, на связи).

on-line – режим работы, при котором пользователь во время сеанса связи находится в контакте с почтовым сервером.

off-line – режим

работы, когда пользователь подключается

к почтовому серверу только для отправки

(получения) предварительно подготовленной

корреспонденции.

В настоящее время тип работы off-line является наиболее распространенным. Эффективную работу с электронной почтой в этом режиме обеспечивают клиентские почтовые программы.

Как работать с адресной книгой?

Адресная книга» Outlook Express, как и обычная записная книжка, предназначена для хранения контактной информации о людях или организациях.

Помимо контактов «Адресная книга» позволяет хранить информацию о группах — поименованных списках адресов различных абонентов. Группы используются для упрощения коллективной рассылки сообщений: имя группы может указываться в адресных полях при создании сообщения вместо перечисления входящих в нее адресов. По сути, группа — это некоторый аналог списка рассылки.

Поскольку Outlook

Express 5.5 поддерживает многопользовательский

режим работы, то в программе предусмотрена

возможность создания как общедоступных,

так и личных для определенных пользователей

контактов и групп.

Контакты и группы располагаются в папках «Адресной книги». Изначально имеется две папки: «Общие контакты» и «Главная идентификационная запись». В этих папках хранятся соответственно контакты, доступные всем пользователям программы, и личные контакты пользователей, работающих с использованием главной идентификационной записи, недоступные другим. При создании новой идентификационной записи (удостоверения) в «Адресной книге» автоматически создается папка для хранения личных контактов с именем, совпадающим с именем новой записи. При этом для пользователей, работающих под управлением этого удостоверения, папка «Главная идентификационная запись» не будет доступна, равно как и папки других записей. Содержимое же папки «Общие контакты» будет доступно всем пользователям независимо от того, под управлением какой идентификационной записи они работают

Как прикрепить файл к письму?

Вы можете

отправлять вложения с письмом — текстовые

или табличные документы, фотографии и

изображения (*. jpg, *.bmp, *.gif и т. д.), аудио-

и видео-файлы, веб-страницы, сохраненные

в виде HTML-файлов, и многие другие. В любой

момент при написании письма вы можете

прикрепить к письму до 100 файлов, размер

каждого из которых до 1 Гб.

jpg, *.bmp, *.gif и т. д.), аудио-

и видео-файлы, веб-страницы, сохраненные

в виде HTML-файлов, и многие другие. В любой

момент при написании письма вы можете

прикрепить к письму до 100 файлов, размер

каждого из которых до 1 Гб.

Вы можете прикрепить к письму любой файл с компьютера, из своего почтового ящика (вложения, которые были когда-либо отправлены или получены в письмах) или из Облака.

Файл с компьютера

Чтобы прикрепить файл к письму:

Нажмите кнопку «Прикрепить файл», расположенную на странице создания письма;

Выберите файл, который вы хотите приложить к письму;

Нажмите «Открыть»;

После этого начнется автоматическая загрузка выбранных вами файлов.

Какие ограничения накладываются на прикрепляемые файлы?

Обычно это

ограничения на общий размер (объем)

прикрепляемых к письму файлов. Например,

в Яндексе максимальный суммарный объем

всех прикрепленных файлов ограничен

30Мб. Можно отправлять и большие по

размеру файлы, но они будут сохраняться

на Яндекс.Диске, а в письме будет только

ссылка для их скачивания с Диска.

Количество таких файлов при отправке

не ограничено.

Можно отправлять и большие по

размеру файлы, но они будут сохраняться

на Яндекс.Диске, а в письме будет только

ссылка для их скачивания с Диска.

Количество таких файлов при отправке

не ограничено.

У других почтовых служб ограничения могут быть иными. При отправке письма почтовый сервер сообщит Вам об имеющихся ограничениях.

15 правил безопасного поведения в интернете — Учёба.ру

безопасного поведения в интернете

безопасного поведения в интернете

Всегда ли для ребенка безопасно пользоваться Cетью?

Эксперты утверждают, что в этом смысле виртуальный мир не отличается от реального:

там тоже есть сверстники, которые устраивают травлю, плохие компании, маньяки и мошенники.

Маленьких детей не отпускают на улицу одних, а у подростков всегда узнают, где они, с кем,

чем занимаются и когда будут дома. Такой же уровень заботы нужен и в Cети.

В информационном пространстве нам часто приходится вводить свои данные: ФИО, адрес, дату рождения, номера документов. Безопасно ли это?

В информационном пространстве нам часто приходится вводить свои данные: ФИО, адрес, дату рождения, номера документов. Безопасно ли это?

Персональные данные (имя, фамилия, адрес, дата рождения, номера документов)

можно вводить только на государственных сайтах или на сайтах покупки билетов.

И только в том случае, если соединение устанавливается по протоколу https.

Вряд ли ребенку потребуется регистрация на государственных сайтах, но даже если она нужна, делать это в любом случае надо под руководством родителей. Важно помнить, что ни в коем случае нельзя передавать через Cеть данные любых документов и банковских карт. Даже (и тем более) если кто-то об этом просит, старается убедить в том, что возникла критическая ситуация, торопит и повторяет, что нужно срочно прислать информацию.

Если такая ситуация возникла, ребенку нужно сразу связаться с родителями.

Если ему говорят, что никому ничего сообщать нельзя, и пугают неприятными последствиями,

тем более следует срочно обо всем рассказать семье.

Создавая свой профиль в социальных сетях, нужно максимально избегать привязки к «физическому» миру.

Создавая свой профиль в социальных сетях, нужно максимально избегать привязки к «физическому» миру.

Нельзя указывать свой адрес, дату рождения, школу, класс. Лучше использовать очевидный псевдоним: по нему должно быть ясно, что это не настоящее имя (ведь использовать ложные данные: «Алексей» вместо «Александр» — по правилам соцсетей запрещено).

Не надо ставить свою фотографию на аватар, если вам не исполнилось хотя бы 15-16 лет.

Все дети и подростки младше этого возраста, публикуя свою фотографию, рискуют стать жертвой злоумышленника.

Есть несколько главных опасностей, с которыми можно столкнуться в интернете. По большому счету они мало отличаются от тех, что угрожают нам в реальной жизни. Злоумышленники здесь просто используют другие средства.

Есть несколько главных опасностей, с которыми можно столкнуться в интернете. По большому счету они мало отличаются от тех, что угрожают нам в реальной жизни. Злоумышленники здесь просто используют другие средства.

Буллинг. Ребенка обзывают или травят в интернете — чаще всего без какой-либо причины, «потому что так весело». К жертве могут прицепиться из-за фотографии в профиле или из-за поста в соцсетях.

Педофилы. Просят прислать личные фотографии,

а при отказе угрожают расправой над членами семьи или шантажируют другими способами.

Мошенники. Пытаются завладеть данными пользователя или втянуть ребенка в опасную финансовую авантюру.

Главное средство защиты от всех этих угроз — конфиденциальность. Нельзя выкладывать свои фотографии в Cеть. Следует ограничить доступ к информации о всех сторонах своей жизни, будь то онлайн или офлайн. Сообщать их можно только проверенным людям: родным, близким и людям, которые знакомы вам лично, а не через интернет.

Тех, кто пытается вас как-то задеть и обидеть (так называемых троллей), нужно просто игнорировать.

На что надо обратить внимание, прежде чем вступить в диалог? Что сигнализирует об опасности?

На что надо обратить внимание прежде, чем вступить в диалог? Что сигнализирует об опасности?

Вы не знакомы с этим человеком в реальной жизни.

Ваш собеседник явно взрослее вас.

У него нет или очень мало друзей в соцсети.

Собеседник о чем-то просит: сфотографироваться, прислать какие-то данные и т. д.

Правила публикации собственных фотографий очень простые — если вы не хотите, чтобы они стали достоянием общественности, нельзя выкладывать их в интернет и отправлять кому-то с его помощью. Вообще. Даже мессенджеры «умеют» копировать переписку в «облако», так что вы можете потерять контроль над своими снимками.

Правила публикации собственных фотографий очень простые —

если вы не хотите, чтобы они стали достоянием общественности, нельзя выкладывать их в интернет и отправлять

кому-то с его помощью. Вообще. Даже мессенджеры «умеют» копировать переписку в «облако», так что вы можете

потерять контроль над своими снимками.

Если что-то куда-то было отправлено или где-то опубликовано, это ушло в Cеть. Важно помнить, что ни в коем случае нельзя выкладывать фотографии документов — своих или чужих. А фото других людей стоит выкладывать только в случае, если они на это согласны.

Плохая новость — удалить ничего не получится.

Плохая новость — удалить ничего не получится.

Все, что попало в Cеть или даже в смартфон, останется там навсегда. Как правило, стереть данные из Cети невозможно. Единственный способ избежать утечки информации — не делиться ею.

Данные геолокации позволяют всему миру узнать,

где вы живете и учитесь, проводите свободное время, в каких акциях участвуете, какие шоу

и спектакли любите, как отдыхаете. Отследить местоположение человека теперь не составляет труда.

Отследить местоположение человека теперь не составляет труда.

Данные геолокации позволяют всему миру узнать, где вы живете и учитесь, проводите свободное время, в каких акциях участвуете, какие шоу и спектакли любите, как отдыхаете. Отследить местоположение человека теперь не составляет труда.

Для ребенка это может представлять большую опасность. Но полностью отключить геолокацию на детском телефоне нельзя. Родителям полезно использовать специальные программы, чтобы знать, где находится ребенок.

Чтобы сделать геолокацию максимально безопасной, нужно следить за тем,

чтобы местоположение не отображалось на «искабельных» объектах —

особенно на фотографиях. На телефонах, в настройках камеры, как правило, можно запретить геометки.

Правила безопасности есть не только в соцсетях и мессенджерах. Все основные угрозы могут исходить и от онлайн-игр.

Правила безопасности есть не только в соцсетях и мессенджерах. Все основные угрозы могут исходить и от онлайн-игр.

Там ребенок даже более уязвим, поскольку им проще манипулировать: игровые объекты, членство в командах, внутриигровые социальные связи — все это может стать механизмом манипуляции для мошенников, педофилов или даже вербовщиков различных экстремистских группировок. Вот почему в игре нужно вести себя особенно внимательно.

Фишинг — это способ выманивать у человека его данные: логин, название учетной записи и пароль.

Фишинг — это способ выманивать у человека его данные: логин, название учетной записи и пароль.

Происходит это так: пользователю присылают ссылку на сайт, очень похожую на настоящий адрес почтового сервиса или социальной сети. Как правило, фишеры специально покупают такие домены. Например, для mail.ru это может быть «meil.ru», а для vk.com — «vk-com.com».

Злоумышленник ждет, когда человек введет логин или пароль на поддельном сайте. Так он узнает данные, а потом использует их для входа в настоящий профиль своей жертвы.

Можно ли пользоваться сервисами, которые сохраняют пароли? Если в профиле содержится действительно важная информация, то, увы, нет. Почему?

Можно ли пользоваться сервисами, которые сохраняют пароли? Если в профиле содержится действительно важная информация, то, увы, нет. Почему?

Это удобно, но онлайн-сервисы для хранения паролей ненадежны.

Их часто взламывают и копируют оттуда пароли пользователей.Чаще всего жертвы узнают об этом лишь спустя какое-то время, если вообще узнают.

Нередко такие сайты и сервисы создаются мошенниками специально для того, чтобы собирать пароли.

Пароли должны быть уникальными. Цифры и спецсимволы значительно усложняют процесс подбора. В соцсети, мессенджеры и почту безопаснее входить через приложения, а вот в браузерах ввода паролей следует избегать. Все приложения должны устанавливаться родителями или под их контролем.

Главное правило интернет-покупок такое:

доступ ребенка к деньгам должен быть ограниченным и находиться под контролем родителей.

Главное правило интернет-покупок такое: доступ ребенка к деньгам должен быть ограниченным и находиться под контролем родителей.

Основные финансовые потери обычно происходят через телефон. Необходимо подключить услуги блокировки платного контента, не класть много денег на счет детского телефона и контролировать расходы. Все остальные платежи должны согласовываться с родителями и происходить только под их присмотром.

Все сервисы, которые принимают деньги, должны иметь зеленый значок «https» рядом с названием. Если такого значка нет, лучше не пользоваться страницей. Впрочем, даже его наличие стопроцентной гарантии не дает.

Часто в пабликах «ВКонтакте» предлагают что-то купить с использованием платежной системы Qiwi. Тут тоже нужно проявлять бдительность и внимательно изучать отзывы о продавце.

В соцсетях есть немало мошенников, которые после получения денег исчезают.

Тут тоже нужно проявлять бдительность и внимательно изучать отзывы о продавце.

В соцсетях есть немало мошенников, которые после получения денег исчезают.

Проверка информации — довольно сложный процесс, и даже взрослые люди далеко не всегда справляются с этим. Есть несколько формальных признаков того, что вы попали на «желтый» сайт, которому не стоит верить безоговорочно. Это кричащие заголовки, обилие рекламы или если читателя, который кликнул на новость, перекидывают куда-то дальше.

Проверка информации — довольно сложный процесс,

и даже взрослые люди далеко не всегда справляются с этим. Есть несколько формальных признаков того,

что вы попали на «желтый» сайт, которому не стоит верить безоговорочно. Это кричащие заголовки,

обилие рекламы или если читателя, который кликнул на новость, перекидывают куда-то дальше.

Чтобы проверить информацию, которую вы получили в интернете, следуйте следующим рекомендациям:

поищите еще два-три источника, желательно и на других языках тоже;

найдите первоисточник и задайте себе вопрос: «Можно ли ему доверять?»;

проверьте, есть ли в Сети другие мнения и факты, которые опровергают или подтверждают сказанное.

Если нужно узнать какой-то факт или выяснить, что значит непонятный термин, можно обратиться к «Википедии». Там редко можно встретить совсем уж откровенную чепуху, но слепо доверять открытой цифровой энциклопедии не стоит: даже в ней попадаются ошибки.

Насколько надежны хранилища, вроде «Облако» Mail.Ru, и можно ли там без опаски хранить документы?

Насколько надежны хранилища, вроде «Облако» Mail. G!*OUH*&GYUIHJK)».

G!*OUH*&GYUIHJK)».

Или хотя бы такой:

«во#полеберезастояла123».

Не рекомендуется использовать один и тот же пароль для разных архивов.

Человечество только учится общаться в Cети, но правила хорошего тона здесь ничем не отличаются от тех, которые нужно соблюдать в реальном мире. Не оскорбляйте других, не будьте навязчивым, не позволяйте своим негативным эмоциям выходить из-под контроля, пишите грамотно.

Человечество только учится общаться в Cети, но правила хорошего тона здесь ничем не отличаются от тех, которые нужно соблюдать в реальном мире. Не оскорбляйте других, не будьте навязчивым, не позволяйте своим негативным эмоциям выходить из-под контроля, пишите грамотно.

Как и в жизни, в Cети нам приходится бывать в разных сообществах, и правила общения могут различаться. Вежливый человек, попав в незнакомое общество, прежде всего

попытается узнать его особенности. Где-то принято общаться на «вы», а где-то — на «ты»,

где-то смайлики уместны, а где-то — нет. Есть компании, где приветствуется использование сетевого сленга,

а есть такие, где его просто не поймут или посчитают вас безграмотным.

Вежливый человек, попав в незнакомое общество, прежде всего

попытается узнать его особенности. Где-то принято общаться на «вы», а где-то — на «ты»,

где-то смайлики уместны, а где-то — нет. Есть компании, где приветствуется использование сетевого сленга,

а есть такие, где его просто не поймут или посчитают вас безграмотным.

Впрочем, существуют правила, актуальные для любых сообществ:

не привлекайте к себе внимание за счет эпатажа;

не отходите от темы разговора: «флуд» считается одним из главных «грехов» в Сети;

не игнорируйте вопросы собеседника, кроме явного троллинга или оскорблений — подобную беседу нужно немедленно прекратить;

никогда не участвуйте в травле: буллинг в Сети ничем не отличается от реального и одинаково опасен и для жертвы, и для агрессора.

Не нужно делать в интернете ничего, что бы вы не стали бы делать в физическом мире. Разница между виртуальной и реальной действительностью минимальна.

Не нужно делать в интернете ничего, что бы вы не стали бы делать в физическом мире. Разница между виртуальной и реальной действительностью минимальна.

Что касается родительского поведения, то в Сети оно тоже не должно отличаться от поведения «в офлайне». От ребенка нельзя добиться повиновения путем запретов и жесткого контроля. Однако и ощущения вседозволенности в интернете тоже быть не должно. Вместе учитесь вести безопасный образ жизни, как реальной, так и виртуальной.

Рекомендации по паролю | Информационные технологии Калифорнийского университета в Санта-Барбаре

Пароли — это ключ почти ко всему, что вы делаете в Интернете, и у вас, вероятно, есть несколько паролей, которые вы используете в течение дня. Выбор сложных для взлома паролей и безопасное управление ими иногда может показаться неудобным. К счастью, есть простые способы сделать ваши пароли максимально безопасными. Это может помешать хакерам завладеть вашими учетными записями и предотвратить кражу вашей информации (или денег из онлайн-банкинга!).

Выбор сложных для взлома паролей и безопасное управление ими иногда может показаться неудобным. К счастью, есть простые способы сделать ваши пароли максимально безопасными. Это может помешать хакерам завладеть вашими учетными записями и предотвратить кражу вашей информации (или денег из онлайн-банкинга!).

Никогда не сообщайте свои пароли другим. Вероятно, вы бы не стали давать свою банкоматную карту и ПИН-код незнакомцу, а затем уходить. Итак, зачем вы разглашаете свой логин и пароль? Ваши учетные данные для входа защищают информацию столь же ценную, как и деньги на вашем банковском счете. Их не нужно знать никому, кроме вас, даже ИТ-отделу. Если кто-то спрашивает ваш пароль, это мошенничество.

Используйте разные пароли для разных учетных записей. Таким образом, если одна учетная запись будет скомпрометирована, по крайней мере остальные не будут подвергаться риску.

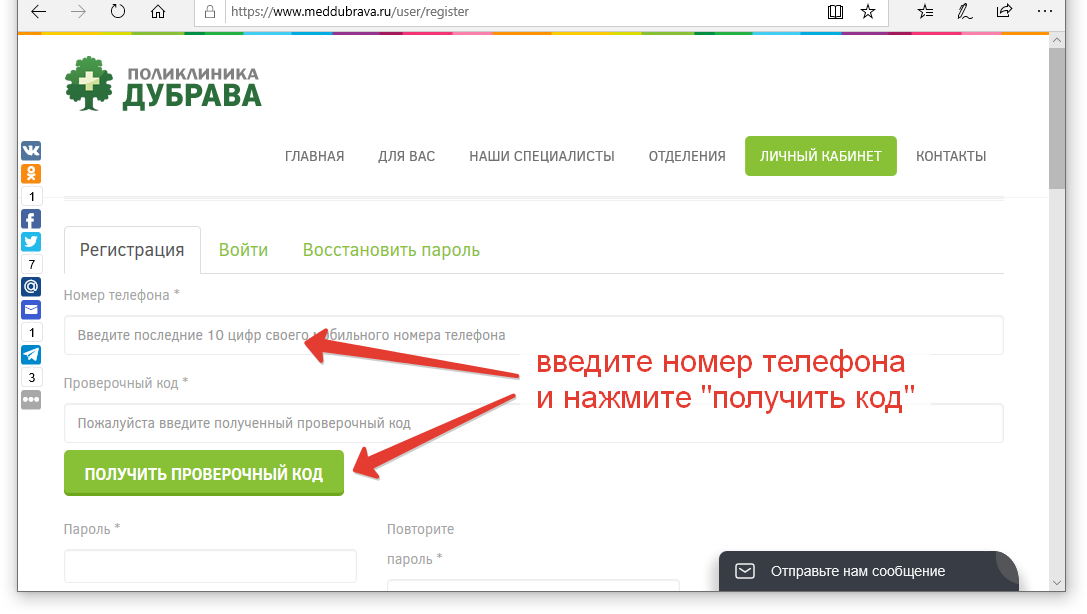

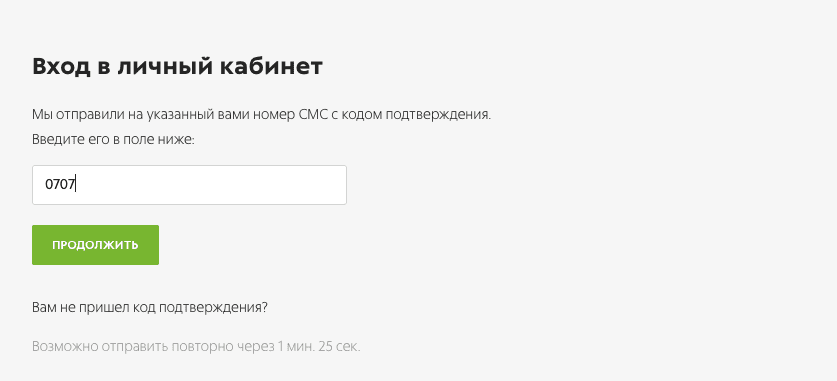

Использовать многофакторную аутентификацию (MFA). Даже у самых лучших паролей есть ограничения. Многофакторная аутентификация добавляет еще один уровень защиты в дополнение к вашему имени пользователя и паролю. Как правило, дополнительным фактором является токен или приложение для мобильного телефона, которое вы должны использовать для подтверждения того, что вы действительно пытаетесь войти в систему. Узнайте больше о MFA и о том, как включить его для многих популярных веб-сайтов, на https://twofactorauth.org. /.

Даже у самых лучших паролей есть ограничения. Многофакторная аутентификация добавляет еще один уровень защиты в дополнение к вашему имени пользователя и паролю. Как правило, дополнительным фактором является токен или приложение для мобильного телефона, которое вы должны использовать для подтверждения того, что вы действительно пытаетесь войти в систему. Узнайте больше о MFA и о том, как включить его для многих популярных веб-сайтов, на https://twofactorauth.org. /.

Длина важнее сложности. Чем длиннее пароль, тем лучше. По возможности используйте не менее 16 символов.

Создавайте пароли, которые трудно угадать, но легко запомнить.

- Чтобы упростить запоминание паролей, используйте предложения или фразы. Например, «хлеб с маслом». Некоторые системы даже позволяют использовать пробелы: «хлеб с маслом, ням».

- Избегайте отдельных слов или слова, которому предшествует или за которым следует одна цифра (например, Пароль1).

Хакеры будут использовать словари слов и часто используемые пароли, чтобы угадать ваш пароль.

Хакеры будут использовать словари слов и часто используемые пароли, чтобы угадать ваш пароль. - Не используйте в своем пароле информацию, которую другие могут знать о вас или которая есть в ваших социальных сетях (например, дни рождения, имена детей или домашних животных, модель автомобиля и т. д.). Если ваши друзья смогут его найти, то и хакеры тоже.

Сложность по-прежнему имеет значение. Чтобы повысить сложность, включите буквы верхнего и нижнего регистра, цифры и специальные символы. Пароль должен использовать как минимум 3 из этих вариантов. Чтобы сделать предыдущий пример более безопасным: «Хлеб с маслом YUM!»

Используйте менеджер паролей. Инструменты управления паролями, или хранилища паролей, — отличный способ упорядочить ваши пароли. Они надежно хранят ваши пароли, и многие предоставляют возможность резервного копирования ваших паролей и их синхронизации в нескольких системах. Хотя университет не рекомендует какое-то одно решение, вот несколько примеров бесплатных менеджеров паролей*:

- LastPass: https://lastpass.

com/

com/ - KeePass: https://keepass.info/

- Хранитель: https://keepersecurity.com/

- Безопасный пароль: https://pwsafe.org/

- Dashlane: https://dashlane.com/

Выбор и защита паролей | CISA

Зачем вам нужны надежные пароли

Вы, вероятно, используете личные идентификационные номера (PIN), пароли или парольные фразы каждый день: от получения денег в банкомате или использования дебетовой карты в магазине до входа в свою электронную почту или в интернет-магазин. Отслеживание всех комбинаций цифр, букв и слов может быть утомительным, но эти средства защиты важны, поскольку хакеры представляют реальную угрозу для вашей информации. Часто атака связана не конкретно с вашей учетной записью, а с использованием доступа к вашей информации для запуска более крупной атаки.

Один из лучших способов защитить информацию или физическую собственность — предоставить доступ к ней только уполномоченным лицам. Следующим шагом является проверка того, что те, кто запрашивают доступ, являются теми людьми, за которых они себя выдают. Этот процесс аутентификации является более важным и более сложным в киберпространстве. Пароли являются наиболее распространенным средством аутентификации, но работают только в том случае, если они сложные и конфиденциальные. Многие системы и службы были успешно взломаны из-за незащищенных и неадекватных паролей. Как только система скомпрометирована, она открыта для использования другими нежелательными источниками.

Этот процесс аутентификации является более важным и более сложным в киберпространстве. Пароли являются наиболее распространенным средством аутентификации, но работают только в том случае, если они сложные и конфиденциальные. Многие системы и службы были успешно взломаны из-за незащищенных и неадекватных паролей. Как только система скомпрометирована, она открыта для использования другими нежелательными источниками.

Как выбирать хорошие пароли

Избегайте распространенных ошибок

Большинство людей используют пароли, основанные на личной информации и легко запоминающиеся. Однако это также облегчает злоумышленнику их взлом. Рассмотрим четырехзначный PIN-код. Это комбинация месяца, дня или года вашего дня рождения? Содержит ли он ваш адрес или номер телефона? Подумайте о том, как легко найти чей-то день рождения или аналогичную информацию. А как насчет вашего пароля от электронной почты — это слово можно найти в словаре? Если это так, он может быть подвержен атакам по словарю, которые пытаются угадать пароли на основе общих слов или фраз.

Хотя преднамеренное неправильное написание слова («daytt» вместо «date») может обеспечить некоторую защиту от словарных атак, еще лучший метод — полагаться на серию слов и использовать приемы запоминания или мнемоники, чтобы помочь вам вспомнить, как расшифровать его. Например, вместо пароля «hoops» используйте «IlTpbb» для «[I] [l]ike [T]o [p]lay [b]asket[b]all». Использование как строчных, так и заглавных букв добавляет еще один уровень неясности. Изменение того же примера, что и выше, на «Il!2pBb». создает пароль, сильно отличающийся от любого словарного слова.

Длина и сложность

Национальный институт стандартов и технологий (NIST) разработал специальные рекомендации по надежным паролям. Согласно рекомендациям NIST, вы должны использовать как можно более длинный пароль или кодовую фразу (от 8 до 64 символов), когда это возможно. Например, «Pattern2baseball#4mYmimemale!» будет надежным паролем, потому что он состоит из 28 символов и включает буквы верхнего и нижнего регистра, цифры и специальные символы. Возможно, вам придется попробовать разные варианты парольной фразы — например, некоторые приложения ограничивают длину паролей, а некоторые не принимают пробелы или определенные специальные символы. Избегайте общих фраз, известных цитат и текстов песен.

Возможно, вам придется попробовать разные варианты парольной фразы — например, некоторые приложения ограничивают длину паролей, а некоторые не принимают пробелы или определенные специальные символы. Избегайте общих фраз, известных цитат и текстов песен.

Что можно и чего нельзя делать

Как только вы придумали надежный, запоминающийся пароль, возникает искушение использовать его повторно — не делайте этого! Повторное использование пароля, даже надежного, подвергает ваши учетные записи такой же опасности, как и использование слабого пароля. Если злоумышленники угадают ваш пароль, они получат доступ к другим вашим учетным записям с тем же паролем. Используйте следующие методы для разработки уникальных паролей для каждой из ваших учетных записей:

- Используйте разные пароли в разных системах и учетных записях.

- Используйте самый длинный пароль или кодовую фразу, разрешенную каждой системой паролей.

- Разработайте мнемонику для запоминания сложных паролей.

- Рассмотрите возможность использования программы управления паролями для отслеживания ваших паролей. (Подробнее см. ниже.)

- Не используйте пароли, основанные на личной информации, которую можно легко получить или угадать.

- Не используйте слова, которые можно найти в любом словаре любого языка.

Как защитить свои пароли

После выбора пароля, который легко запомнить, но трудно угадать другим, не записывайте его и не оставляйте там, где его могут найти другие. Запишите его и оставьте на своем столе, рядом с компьютером или, что еще хуже, прикрепите к компьютеру, чтобы он был легко доступен для тех, кто имеет физический доступ к вашему офису. Никому не сообщайте свои пароли и следите за тем, чтобы злоумышленники не пытались обмануть вас с помощью телефонных звонков или сообщений электронной почты с просьбой раскрыть ваши пароли. (Дополнительную информацию см. в разделе «Избежание атак социальной инженерии и фишинговых атак».)

Программы, называемые менеджерами паролей, позволяют создавать случайно сгенерированные пароли для всех ваших учетных записей. Затем вы получаете доступ к этим надежным паролям с помощью основного пароля. Если вы используете менеджер паролей, не забудьте использовать надежный основной пароль.

Затем вы получаете доступ к этим надежным паролям с помощью основного пароля. Если вы используете менеджер паролей, не забудьте использовать надежный основной пароль.

Проблемы с паролями могут быть связаны с тем, что ваши веб-браузеры не могут сохранять пароли и ваши онлайн-сеансы в памяти. В зависимости от настроек вашего веб-браузера любой, кто имеет доступ к вашему компьютеру, может узнать все ваши пароли и получить доступ к вашей информации. Всегда не забывайте выходить из системы, когда используете общедоступный компьютер (в библиотеке, интернет-кафе или даже на общем компьютере в офисе). Избегайте использования общедоступных компьютеров и общедоступных сетей Wi-Fi для доступа к конфиденциальным учетным записям, таким как банковские операции и электронная почта.

Нет никакой гарантии, что эти методы не позволят злоумышленнику узнать ваш пароль, но они усложнят задачу.

Для получения дополнительной информации о паролях, многофакторной аутентификации и связанных темах, связанных с паролями, см.

Хакеры будут использовать словари слов и часто используемые пароли, чтобы угадать ваш пароль.

Хакеры будут использовать словари слов и часто используемые пароли, чтобы угадать ваш пароль. com/

com/

Ваш комментарий будет первым