Методы взлома хакерами учетной записи Gmail и способы защиты от них

Читайте, какими способами хакеры могут взломать учетную запись Gmail всего за несколько минут. А также, способы защититься от них.Интернет – это обширнейшая сеть, предоставляющая доступ к самой разнообразной информации. С помощью интернета мы можем получать всегда самые свежие новости, учиться, получить доступ к миллиону книг и журналов по всему миру, просматривать любые фильмы и передачи, слушать музыку, общаться с друзьями, управлять финансами и мобильными офисами и т.д.

И это далеко не полный список наших возможностей. Мы можем вести деловую и личную переписку посредством электронной почты, отсылая и принимая разные конфиденциальные документы. Самая главная черта Интернета – это его доступность, мобильность и скорость передачи информации, позволяющая нам моментально реагировать на любые изменения.

Как взломать пароль учетной записи

«Gmail»?Один из самых популярных инструментов, предоставляющий нам доступ ко всем возможностям Интернета (социальная сеть, видео хостинг, новостной портал, сетевое хранилище и т. д.), в том числе, и к электронной почте является «Google». Но так как в Интернете хранится большой объем разнообразной информации, среди которой много личной информации, то обязательно присутствуют и злоумышленники, пытающиеся ее украсть. Поэтому не удивительно, что запрос «взлом Gmail» или «взлом Google» – это второй по популярности вопрос для взлома учетной записи в Интернете, конкурирующий только с «взломом учетной записи Facebook». Эта статья похожа на написанную нами ранее статью «Методы взлома хакерами учетной записи в Facebook и способы защиты от них», где мы уже рассматривали разные способы взлома личной учетной записи.

д.), в том числе, и к электронной почте является «Google». Но так как в Интернете хранится большой объем разнообразной информации, среди которой много личной информации, то обязательно присутствуют и злоумышленники, пытающиеся ее украсть. Поэтому не удивительно, что запрос «взлом Gmail» или «взлом Google» – это второй по популярности вопрос для взлома учетной записи в Интернете, конкурирующий только с «взломом учетной записи Facebook». Эта статья похожа на написанную нами ранее статью «Методы взлома хакерами учетной записи в Facebook и способы защиты от них», где мы уже рассматривали разные способы взлома личной учетной записи.

Однако, все они поддельны, так как хакеру не зачем делиться рабочим инструментом для взлома, ведь его цель – личное обогащение. И выкладывать в Интернет свой инструмент бесплатно никто не будет.

Однако, все они поддельны, так как хакеру не зачем делиться рабочим инструментом для взлома, ведь его цель – личное обогащение. И выкладывать в Интернет свой инструмент бесплатно никто не будет.Безусловно, такая известная инновационная компания как «Google», обладающая многомиллиардными активами и имеющая работников по всему миру, знает и всегда исправляет существующие методы взлома в отношении своих продуктов. Одним из способов определения методов взлома «Google» является бонусная программа «Google Bug Bounty», где энтузиасты-исследователи безопасности и охотники за ошибками со всего мира находят и сообщают об уязвимостях безопасности (любые хакерские приемы или слабости защиты отдельных узлов системы) в соответствующую службу компании

Тогда почему все же некоторые аккаунты учетной записи «Gmail» оказываются взломанными, если нет инструмента для взлома? Нет простого способа взломать учетную запись, но это не значит, что такое невозможно. Да, такие способы существуют. Мы подготовили подробный список того, как хакеры могут взломать вашу учетную запись «Gmail/Google» и профилактические меры по ее защите.

Да, такие способы существуют. Мы подготовили подробный список того, как хакеры могут взломать вашу учетную запись «Gmail/Google» и профилактические меры по ее защите.

Пожалуйста, имейте в виду, что эта статья размещена только для ознакомления и не должна использоваться в злонамеренных целях.

1. Фишинг

Фишинг является наиболее распространенным методом, используемым для взлома пароля учетной записи «Gmail», и имеет самый высокий коэффициент успеха, по сравнению с другими способами взлома, из-за высокой схожести внешнего вида и макета сайта с оригиналом. Для получения фишинговой страницы не требуется особых технических знаний, поэтому фишинг широко используется для взлома паролей «Gmail».

Как работает фишинг?

Простыми словами, фишинг – это процесс создания дублированной копии страницы известного сайта в целях кражи пароля пользователя или другой важной информации, такой как данные кредитной карты. Применительно к нашей теме, это создание страницы, которая выглядит так же, как и страница входа в «Gmail», но имеющая другой URL-адрес. Например, gooogle.com или gmaail.com или любой другой URL-адрес, очень похожий на оригинал. Когда пользователь переходит на такую страницу, он может не заметить обман и принять ее за настоящую страницу входа в

Применительно к нашей теме, это создание страницы, которая выглядит так же, как и страница входа в «Gmail», но имеющая другой URL-адрес. Например, gooogle.com или gmaail.com или любой другой URL-адрес, очень похожий на оригинал. Когда пользователь переходит на такую страницу, он может не заметить обман и принять ее за настоящую страницу входа в

Пример: хакер – программист, обладающий некоторыми знаниями в веб-технологиях (хакер «Gmail» в нашем случае). Он создает страницу входа в систему, которая выглядит как страница входа в «Gmail» со сценарием «PHP» в фоновом режиме, что помогает хакеру получать имя пользователя и пароль, введенные на фишинговой странице.

Как защитить себя от фишинга

«Gmail»?Хакеры могут связаться с вами разными способами, например, по электронной почте «Gmail», личным сообщением, сообщением в социальной сети, объявлением на сайте и т. д. Нажав на какие-либо ссылки из таких сообщений, вы можете попасть на страницу входа в «Gmail». Всякий раз, когда вы видите перед собой страницу входа в «Gmail» или «Google», обязательно проверьте URL-адрес такой страницы. Потому что никто не сможет использовать оригинальный URL-адрес «Google» для создания фишинговой страницы, кроме случаев, когда есть уязвимости XSS нулевого дня, но это бывает очень редко.

д. Нажав на какие-либо ссылки из таких сообщений, вы можете попасть на страницу входа в «Gmail». Всякий раз, когда вы видите перед собой страницу входа в «Gmail» или «Google», обязательно проверьте URL-адрес такой страницы. Потому что никто не сможет использовать оригинальный URL-адрес «Google» для создания фишинговой страницы, кроме случаев, когда есть уязвимости XSS нулевого дня, но это бывает очень редко.

- Какой URL-адрес вы видите в адресной строке браузера?

- Это действительно https://mail.google.com/ или https://www.gmail.com/ (косая черта важна, поскольку она является единственным разделителем в браузере «Google Chrome», чтобы отличать домен и дополнительный домен)?

- Есть ли зеленый символ безопасности(HTTPS) или зеленый замочек, указанный в адресной строке?

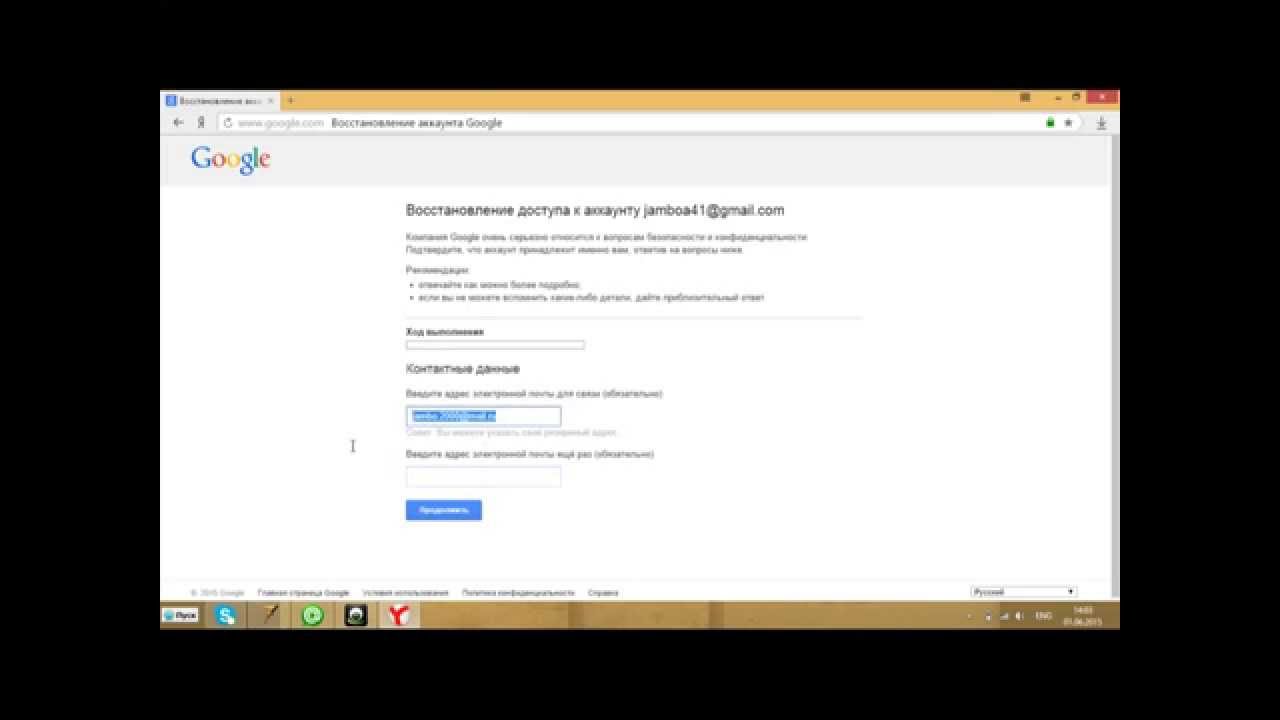

Ответы на эти вопросы значительно увеличат ваши шансы вовремя распознать фишинговую страницу и сохранить вашу конфиденциальную информацию в безопасности. Ниже приведены примеры фишинговых страниц.

Ниже приведены примеры фишинговых страниц.

Вариант фишинговой страницы с высоким уровнем достоверности.

Большинство людей не заподозрят такую страницу (снимок, указанный выше), так как присутствует префикс «https» с замочком безопасности зеленого цвета, и нет ошибок в написании страницы «accounts.google.com». Но это фишинговая страница. Обратите внимание на URL-адрес. Это «https://accounts.google.com.beck.com», поэтому «accounts.google.com»

«SSL-сертификаты» (HTTPS) могут быть получены от многих поставщиков, некоторые из которых могут предоставить «сертификат SSL» бесплатно на срок до одного года. Не так уж и сложно создать подобную фишиноговую страницу, поэтому остерегайтесь таких подделок.

Это обычная фишинговая страница с некоторой модификацией слова «Google».

2. Социальная инженерия

Это второй по популярности метод взлома учетных записей «Gmail». На самом деле этот метод не должен подпадать под определение хакерства. Но мы решили указать его здесь, чтобы представить самый полный список наиболее распространенных методов, используемых для взлома учетной записи «Gmail» в соответствующем порядке. Социальная инженерия – это в основном процесс сбора информации о пользователе, чей аккаунт вам нужно взломать. Такая информация, как дата рождения, номер мобильного телефона, номер мобильного телефона друга или подруги, прозвище, имя матери, место рождения и т.д. помогут хакеру взломать учетную запись «Gmail».

Как работает Социальная инженерия?

Контрольный вопрос

Многие веб-сайты применяют единый механизм сброса пароля, называемый вопросом безопасности или контрольным вопросом. Самыми распространенными вопросами безопасности будут такие: «Каков ваш ник?», «Место, где вы родились?», «Назовите ваш любимый город?». Или любые индивидуальные вопросы, заданные самим пользователем. Получение такой информации от соответствующих людей может позволить взломать их учетную запись.

Или любые индивидуальные вопросы, заданные самим пользователем. Получение такой информации от соответствующих людей может позволить взломать их учетную запись.

Наиболее распространенные и слабые пароли

Вопрос безопасности не позволяет легко входить в учетную запись «Gmail». Но использование для входа в учетную запись слабых паролей может легко позволить любому взломать ваш аккаунт. Что такое слабый пароль? Пароль, который может быть легко угадан или подобран третьим лицом, называется слабым паролем. Ниже приведены некоторые из наиболее распространенных паролей, которые люди обычно используют в «Gmail».

- Номер мобильного телефона

- Логин или имя и дата рождения

- Номер мобильного телефона друга или подруги (наиболее часто встречается)

- Имя друга или подруги (также часто встречающийся вариант)

- Комбинация собственного имени пользователя и имени друга или подруги

- Номер автомобиля

- Неиспользуемый или старый номер мобильного телефона

- Прозвище домашнего питомца

- Имя близкого родственника (матери, отца, сестры, брата)

- Общеизвестные простые пароли (123456,654321, 111111, password)

Обязательно проверьте свой пароль на соответствие вышеуказанным вариантам. В случае совпадений, измените свой пароль на более сложный. Этот простой способ поможет вам избежать взлома учетной записи и потери своих конфиденциальных данных в будущем.

В случае совпадений, измените свой пароль на более сложный. Этот простой способ поможет вам избежать взлома учетной записи и потери своих конфиденциальных данных в будущем.

Как защитить себя от социальной инженерии?

Контрольный вопрос

Во-первых, выбирайте такой контрольный вопрос, чтобы ответ на него был известен только вам. Никому не сообщайте выбранный вариант вопроса и ответ на него. Во-вторых, в настройках учетной записи пользователя задайте дополнительные адрес электронной почты и номер мобильного телефона, чтобы «Google» мог быстро уведомить вас в случае несанкционированного доступа к вашей учетной записи.

3. Простой захват пароля

Это еще один распространенный метод, часто используемый для кражи пароля пользователя в «Gmail». Многие люди не знают об этом методе, но традиционные хакеры используют этот метод для взлома учетных записей пользователей.

Как работает простой захват пароля?

В этом методе хакер (злоумышленник) нацелен на какой-либо сайт, обладающий низким уровнем защиты от взлома, где пользователь-жертва зарегистрирован. Хакер взламывает базу данных такого сайта и получает сохраненные имя пользователя и пароль жертвы. Но как хакер может получить доступ к «Gmail»? Многие из нас часто используют один и тот же пароль для «Gmail» и разных других сайтов, не обладающих достаточно сильной защитой от взлома. Поэтому взломав слабозащищенный сайт, хакер может получить пользовательские данные для доступа в «Gmail».

Хакер взламывает базу данных такого сайта и получает сохраненные имя пользователя и пароль жертвы. Но как хакер может получить доступ к «Gmail»? Многие из нас часто используют один и тот же пароль для «Gmail» и разных других сайтов, не обладающих достаточно сильной защитой от взлома. Поэтому взломав слабозащищенный сайт, хакер может получить пользовательские данные для доступа в «Gmail».

Иногда хакер создает новый веб-сайт с целью получения базы имен пользователей и паролей потенциальных жертв. Всякий раз, когда пользователь регистрируется на таком сайте, его электронная почта и пароль, будут храниться в базе данных сайта. Таким образом, хакер получает доступ к вашей регистрационной информации. Поэтому, если пользователь использует одни и те же адрес электронной почты и пароль для регистрации на «Gmail» и других сайтах, то шанс получить взломанную учетную запись «Gmail» существенно возрастает.

Как защитить себя от простого захвата пароля?

Вы никогда не должны доверять сторонним сайтам низкого качества. Даже популярные веб-сайты, такие как «LinkedIn», могут быть взломаны. Большинство сайтов хранят пароли пользователей в простой базе данных, даже не думая о ее шифровании или дополнительной защите. Это облегчает работу хакеров, нацеленных на взлом сайтов, поскольку пароль хранится в виде обычного текста. Лучший способ защиты от такого метода – иметь уникальный пароль, по крайней мере, для сайтов, которым вы действительно доверяете. Не используйте свой пароль «Gmail» для любого другого веб-сайта, и тогда ваш пароль никогда не будет раскрыт.

Даже популярные веб-сайты, такие как «LinkedIn», могут быть взломаны. Большинство сайтов хранят пароли пользователей в простой базе данных, даже не думая о ее шифровании или дополнительной защите. Это облегчает работу хакеров, нацеленных на взлом сайтов, поскольку пароль хранится в виде обычного текста. Лучший способ защиты от такого метода – иметь уникальный пароль, по крайней мере, для сайтов, которым вы действительно доверяете. Не используйте свой пароль «Gmail» для любого другого веб-сайта, и тогда ваш пароль никогда не будет раскрыт.

4. KeyLogger

Keylogger – это программный инструмент, используемый для записи нажатий клавиш на компьютере. Он, в свою очередь, записывает все данные, которые вы вводите, используя клавиатуру, и сохраняет их для дальнейшего использования.

Как работает Keylogger?

Все кейлогеры запускаются в фоновом режиме (кроме пробных версий) и не будут доступны для просмотра пользователю, пока он не узнает пароль кейлоггера и ярлык, используемые для его просмотра. Он будет записывать все нажатия клавиш и сохранит подробный отчет о том, когда и какие пароли использовались для какого приложения. Любой, кто прочитает журналы кейлоггеров, может увидеть пароль «Gmail» или любые введенные пароли и другую конфиденциальную информацию, например данные кредитной карты, пароль авторизации банковской учетной записи и т.д. Всякий раз, когда вы входите в систему на общедоступном компьютере, есть вероятность, что ваш пароль может быть взломан.

Он будет записывать все нажатия клавиш и сохранит подробный отчет о том, когда и какие пароли использовались для какого приложения. Любой, кто прочитает журналы кейлоггеров, может увидеть пароль «Gmail» или любые введенные пароли и другую конфиденциальную информацию, например данные кредитной карты, пароль авторизации банковской учетной записи и т.д. Всякий раз, когда вы входите в систему на общедоступном компьютере, есть вероятность, что ваш пароль может быть взломан.

Ваш знакомый может попросить вас войти в систему, используя его компьютер. И если на нем установлен кейлоггер, то, скорее всего, ваша учетная запись будет взломана.

Как вы можете защитить себя от кейлоггера?

Вы должны опасаться кейлоггеров, особенно, когда вы используете любой общедоступный компьютер или компьютер вашего друга. Одним из способов защиты является использование «экранной клавиатуры», когда вам нужно ввести пароль. Обязательно убедитесь, что никто не видит ваш экран во время ввода пароля, так как на экране будет видно все, что вы набрали.

Вы можете открыть «Экранную клавиатуру» с помощью диалогового окна «Выполнить». Нажмите сочетание клавиш «Windows + R», в диалоговом окне введите команду «osk» и нажмите клавишу «ОК». В настоящее время «Экранную клавиатуру» также поддерживают многие банковские порталы, что дает вам дополнительную защиту. Поэтому, пожалуйста, всегда используйте ее, при просмотре страниц в интернете на общедоступных компьютерах, чтобы сохранить свою конфиденциальную информацию в секрете.

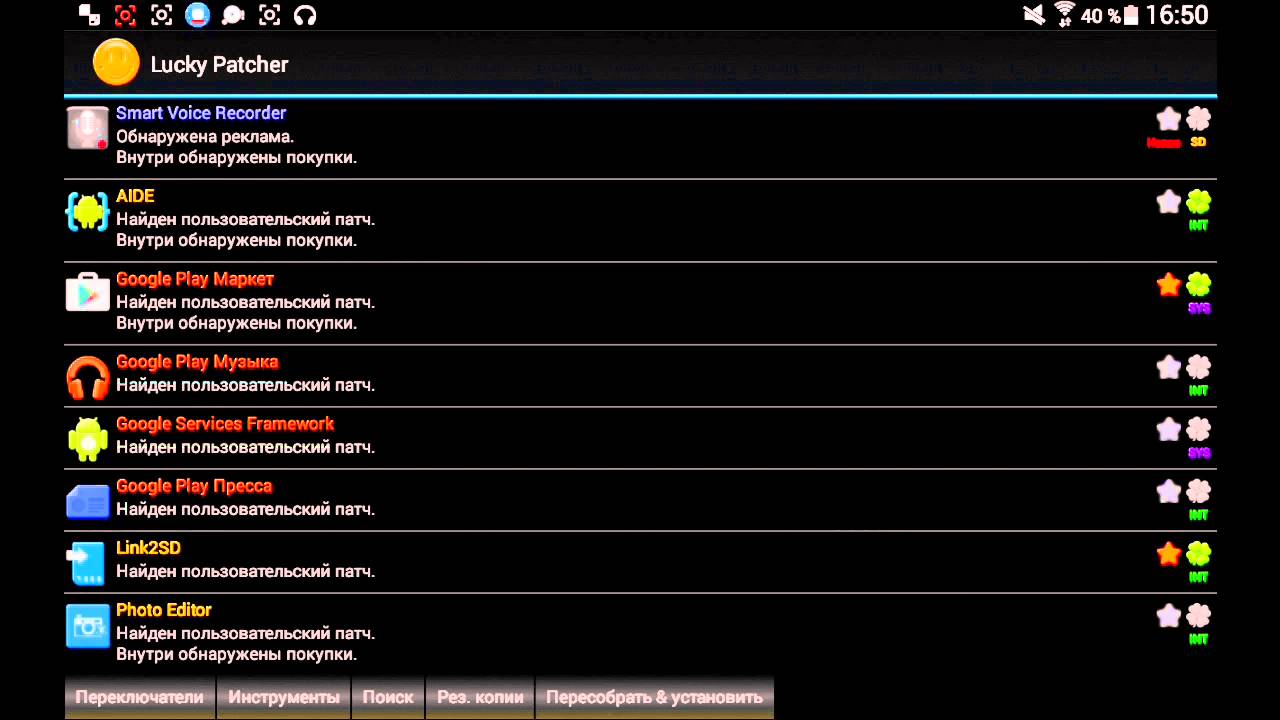

5. Расширение браузера для взлома

«Gmail»Этот метод не позволяет злоумышленнику получить полный доступ к вашей учетной записи «Gmail», но дает возможность контролировать вашу учетную запись опосредованно. Мы сталкивались с несколькими расширениями «Google Chrome» и «Firefox», которые тайно выполняют разнообразные действия, такие как размещение сообщений в «Google +», добавление отметки «+1» и т. д.

д.

Как работает расширение браузера, взламывающее

«Gmail»?Когда вы посещаете некоторые вредоносные веб-сайты или веб-страницы, вам будет предложено установить расширение браузера. В случае его установки расширение выполнит все задачи, описанные хакером, который его создал. Расширение может обновлять ваш статус, публиковать различные сообщения, приглашать друзей, вступать в различные круги и т.д. Вы можете даже не узнать об этом, если вы долго не заглядывали в свою учетную запись «Google».

Как предотвратить такой взлом?

Вы можете отслеживать все свои действия, записи и комментарии в своей учетной записи «Gmail» с помощью функции «Журнал активности». Вы не должны доверять посторонним веб-сайтам, которые предлагают вам добавить расширение браузера. Устанавливайте расширения только в том случае, если вы доверяете разработчику. Вы не должны рисковать своей информацией, если сомневаетесь в свойствах предлагаемого расширения, и всегда старайтесь избегать их установки.

6. Уязвимости браузера

Уязвимости браузера – это ошибки безопасности, которые существуют в более старых версиях мобильных и стационарных браузеров.

Как работают уязвимости браузера?

Большинство уязвимостей браузера доступны только в старых версиях браузера, поскольку все найденные ошибки и уязвимости исправляются разработчиком браузера при каждом его следующем обновлении. Например, уязвимость браузера с одинаковой исходной политикой может позволить злоумышленнику прочитать ответ любой страницы, например «Gmail». И сможет выполнить любые действия в вашей учетной записи «Gmail», поскольку злоумышленник может прочитать ответ, обратившись к источнику «Google.com».

Как защитить себя от уязвимостей браузера?

Старайтесь использовать последние версии браузера и операционной системы и регулярно обновляйте их. Избегайте работать в старой версии браузера, чтобы уменьшить риск хакерского взлома вашей учетной записи.

7. Уязвимость Self XSS

«XSS» – это в основном уязвимость веб-безопасности, которая позволяет хакерам внедрять вредоносные скрипты в веб-страницы, используемые другими пользователями. «Self XSS» (Self Cross Site Scripting) – это своего рода атака социальной инженерии, где жертва случайно выполняет сценарий, тем самым помогая хакеру.

Как работает

«Self XSS»?В этом методе хакер обещает помочь вам взломать чужую учетную запись «Gmail». Но вместо того, чтобы предоставить вам доступ к чужой учетной записи, хакер запускает вредоносный «Javascript» в консоли вашего браузера, что дает ему возможность манипулировать вашей учетной записью.

Как защитить себя от XSS?

«Self XSS» – это метод хакерского взлома вашей учетной записи с использованием вредоносного кода. Никогда не копируйте и не вставляйте в браузер неизвестный код, указанный вам кем-либо. В противном случае ваша учетная запись «Gmail» будет взломана.

8. Троян

«Троян» (троянский конь) – это вредоносная программа, которая используется для шпионажа и управления компьютером, вводя в заблуждение пользователей о ее истинном намерении. Вредоносная программа троян также может называться «удаленным кейлоггером», поскольку она записывает ваши ключевые действия на компьютере в различных приложениях и отправляет их хакеру.

Как работает троян?

Программное обеспечение, которое вы считаете чистым, может быть трояном и может попасть к вам разными способами: PDF-файл, загруженный вами, любой видео файл, полученный из подозрительных источников и т.д. Все они могут содержать троян. Троян работает в фоновом режиме, собирает необходимую информацию и отправляет ее хакеру. Троян может быть отправлен в любой форме на любой носитель: флэш-накопитель, «ipod», веб-сайт или электронная почта. В нашем случае троян запишет пароль «Gmail», который вы набрали в своем браузере, и отправит его хакеру через сеть интернет.

Как защитить себя от трояна?

- Не устанавливайте программы из неизвестного источника

- Не воспроизводите медиа файлы, полученные из ненадежного источника

- Не открывайте файлы, загруженные с сомнительных источников

- Не используйте чужие флэш-накопители в своем компьютере

- Обновите антивирусное программное обеспечение, установленное на вашем компьютере

Наличие обновленного антивирусного программного обеспечения не гарантирует вам стопроцентной безопасности от взлома. Любое антивирусное программное обеспечение представляет собой набор обнаруженных вредоносных программ и вирусов. Его задача – сравнить каждый файл с базой данных вирусов и заблокировать или удалить найденные совпадения. Иногда этого бывает недостаточно, так как существуют некоторые программы, которые позволяют создавать скрытые трояны. Но они практически никогда не используются для взлома аккаунта обычного пользователя. Поэтому наличие обновленной антивирусной программы защитит вашу учетную запись от трояна.

9.

«Gmail Zero Day»«Zero Day» – это уязвимость системы безопасности, которая неизвестна соответствующему разработчику программного обеспечения. В нашем случае уязвимость системы безопасности связана с «Gmail» и называется «Gmail Zero Day».

Как работает уязвимость

«Gmail Zero Day»?Уязвимости «Gmail Zero Day» встречаются очень редко. Это в основном лазейки в защите отдельных узлов системы, о которых не знает «Google». Но компания «Google» использует бонусную программу «Google Bug Bounty» для поиска таких ошибок и их устранения.

Есть два типа людей, которые обнаруживают уязвимость нулевого дня. Первый – это специалисты по компьютерной безопасности и энтузиасты-исследователи ошибок со всего мира, которые тестируют продукты «Google» (в нашем случае «Gmail») и сообщают о найденных уязвимостях безопасности в соответствующую службу для их исправления.

Второй – это хакеры (так называемые «Blackhat»), которые обнаруживают уязвимость нулевом дня, но не раскрывают ее, а используют для своей личной выгоды.

Как защититься от

«Gmail Zero Day»?Вам не нужно бояться уязвимости «Gmail Zero Day». Как мы уже говорили ранее, уязвимости нулевого дня очень редки и в основном они нацелены только на влиятельных людей и знаменитостей. Для атаки на учетные записи обычных пользователей они практически не применяются.

Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге…

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Сколько стоит взломать почту? — Блог компании Селектел

T-Rex

Тираннозавр Рекс

Взлом почтовых ящиков — востребованная услуга. Интересно, что часто ее заказывают не прожженные преступники, а подозрительные супруги или влюбленные.

Интересно, что часто ее заказывают не прожженные преступники, а подозрительные супруги или влюбленные.

Муж или жена просто хотят быть в курсе онлайн-переписки своей половинки, поэтому заказывают взлом. Используют подобную возможность и конкуренты по бизнесу — ведь при успешном взломе можно получить доступ к секретам соперника.

Адрес электронной почты — ключевой элемент защиты личных данных. На него часто завязаны другие учетные записи пользователя. Завладев чужим e-mail, злоумышленник в состоянии восстановить или сбросить пароли связанных со взломанной учеткой сервисов. Если человек не использует двухфакторную аутентификацию (2FA), то он практически беззащитен.

Двухфакторная аутентификация тоже не панацея, но здесь киберпреступнику потребуются дополнительные усилия — нужно перевыпустить SIM-карту или перехватить код аутентификации. Реализовать перехват достаточно сложно, поскольку коды обычно присылают в SMS или приложении-аутентификаторе.

Скриншот одного из сайтов, предлагающих услуги по взлому почтовых аккаунтовВзлом почтового ящика в терминологии ИБ считается «таргетированной» или «целевой» атакой. Такими вещами занимается государственная разведка вроде АНБ и ГРУ, но есть и черный рынок услуг для простых смертных, где можно заказать взлом любого ящика за скромную плату. Это рынок «хакеров по найму» (hack-for-hire). Он активно процветает в РФ, поскольку здесь, в отличие от западных стран, за такие мелкие преступления не грозит уголовная ответственность.

Такими вещами занимается государственная разведка вроде АНБ и ГРУ, но есть и черный рынок услуг для простых смертных, где можно заказать взлом любого ящика за скромную плату. Это рынок «хакеров по найму» (hack-for-hire). Он активно процветает в РФ, поскольку здесь, в отличие от западных стран, за такие мелкие преступления не грозит уголовная ответственность.

Несмотря на популярность, инфраструктура этого рынка не слишком хорошо изучена. О том, как работают эти хакеры и насколько большую угрозу они представляют, известно мало. Но подробности постепенно появляются. Так, относительное небольшое исследование рынка провела Ариана Мириан из Калифорнийского университета в Сан-Диего. Результаты опубликованы на конференции «WWW’19: The World Wide Web Conference» и в научном журнале «Communications of the ACM» (December 2019, Vol. 62 No. 12, Pages 32-37, doi: 0.1145/3308558.3313489).

Сколько стоит такая услуга

Команда проекта выявила и изучила 27 розничных сервисов по взлому учетных записей электронной почты. Большинство услуг рекламировалось на русском языке. Стоимость услуги — от $23 до $500 за один аккаунт. Дешевле всего получить доступ к ящикам российских провайдеров. Западные стоят дороже, а взлом аккаунтов Facebook и Instagram обойдётся чуть дешевле, чем Yahoo и Gmail.

Большинство услуг рекламировалось на русском языке. Стоимость услуги — от $23 до $500 за один аккаунт. Дешевле всего получить доступ к ящикам российских провайдеров. Западные стоят дороже, а взлом аккаунтов Facebook и Instagram обойдётся чуть дешевле, чем Yahoo и Gmail.

Иллюстрация: Калифорнийский университет Сан-Диего

При помощи подставных учетных записей Ариана Мириан связалась с исполнителями и заказала взлом учеток подставных «жертв». На каждом аккаунте была включена двухфакторная аутентификация по SMS.

Методика проведения эксперимента

Эксперимент неплохо продумали. Каждый из ящиков электронной почты, задействованных в исследовании, наполнили из базы электронных писем Enron. Кроме того, участники проекта создали веб-страницы, рекламирующие небольшой бизнес, которым владела или где работала жертва.

Домены купили с аукциона, чтобы обеспечить историю каждой подставной личности. Через базу WHOIS эту веб-страницу связали с адресом электронной почты жертвы, а также с адресом электронной почты вымышленного партнера. В общем, исследователи продумали и реализовали качественные «ловушки» для определения всех векторов атаки.

В общем, исследователи продумали и реализовали качественные «ловушки» для определения всех векторов атаки.

Дополнительно были созданы страницы в Facebook для каждой жертвы, чтобы узнать, будут ли хакеры использовать их в своих атаках. Все элементы на странице Facebook были приватными (сторонний пользователь не смог бы увидеть эти элементы), за исключением профиля с указанием веб-страницы жертвы (как реклама бизнеса).

Активность каждого почтового ящика автоматически логировалась. Благодаря помощи Google удалось получить логи любой активности входа в Google-аккаунты жертв. В этих логах записаны попытки входа в учетную запись и IP-адреса, попытки брутфорса, а также активация двухфакторной аутентификации при подозрительной попытке входа.

Наконец, анализировался весь сетевой трафик на сайт каждой из «жертв». Если злоумышленник заходил на сайт со страницы Facebook, это отражалось в записи трафика.

Действия хакеров, которые пытались взломать аккаунты, отслеживались в течение нескольких недель. На деле оказалось, что некоторые «взломщики» — обычные мошенники, которые брали оплату и ничего не делали. Другие брали оплату постфактум, то есть соглашались на получение денег в случае успешного взлома. Но и они, получив задание, ничего не предпринимали. Исследователи отмечают также, что «работа с клиентами» у сервисов по взлому e-mail организована крайне слабо: кто-то вообще не отвечает на запросы, кто-то отвечает, но с большой задержкой.

На деле оказалось, что некоторые «взломщики» — обычные мошенники, которые брали оплату и ничего не делали. Другие брали оплату постфактум, то есть соглашались на получение денег в случае успешного взлома. Но и они, получив задание, ничего не предпринимали. Исследователи отмечают также, что «работа с клиентами» у сервисов по взлому e-mail организована крайне слабо: кто-то вообще не отвечает на запросы, кто-то отвечает, но с большой задержкой.

Результаты

Только 5 из 27 хакеров стали выполнять условия задачи, поставленной заказчиком.

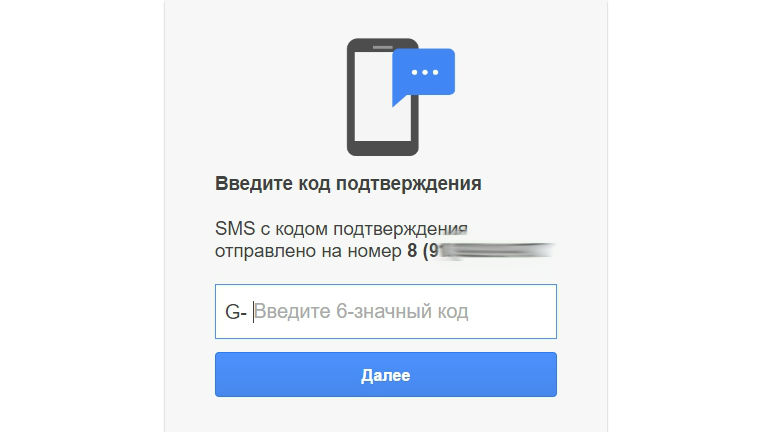

Эксперимент и логи позволили изучить схему действий, которую злоумышленники используют для взлома аккаунта. В каждом из пяти случаев, когда хакеры брались за выполнение задания, захват аккаунта завершался «успехом», но только благодаря содействию исследователя. Злоумышленники тем или иным образом приводили «жертву» к фишинговой странице, где нужно было ввести пароль или код двухфакторной аутентификации от своей учетки. Участники проекта действовали как обманутые пользователи и вводили все необходимые данные. После этого хакеры бодро рапортовали об успехе.

Интересно, что ни один наемный киберпреступник не пытался брутфорсить учетки, не было обращений к учетным записям на Facebook или к электронной почте партнера. Один из пяти исполнителей отправил жертве вредоносный исполняемый файл по почте. Остальные использовали фишинг в качестве основного вектора атаки.

Источник: Калифорнийский университет Сан-ДиегоПриманки, которые использовали хакеры для фишинга: письма якобы от Google (выделены зеленым), государственной службы (красным), из банка (оранжевым), от незнакомца (темно-синим) или от знакомого человека (голубым). Крестик соответствует успешному взлому аккаунта. В правой колонке указано количество писем.

Пример поддельного письма из суда.Иллюстрация: Калифорнийский университет Сан-Диего Фишинговая страница, похожая на окно ввода пароля Gmail.

Иллюстрация: Калифорнийский университет Сан-Диего

Все атаки начинались с письма-приманки от авторитетной организации или лица. Это должно было успокоить жертву и привести ее к необходимому действию — переходу по ссылке на фишинговый ресурс. Злоумышленники использовали разные подставные фигуры: знакомого человека жертвы, крупный банк, незнакомца, государственную организацию и Google. К письму прилагалось изображение или фишинговая ссылка.

В среднем злоумышленники отправили 10 сообщений в течение 25 дней, используя разные предлоги, как показано на диаграмме выше. Самый популярный прием — подделать письмо Google, затем следуют письма от партнеров и подставные e-mail от незнакомцев.

Нажав на фишинговую ссылку, жертва попадает на целевую страницу, которая выглядит как страница входа в аккаунт Google. После ввода пароля открывается страница с запросом на ввод кода 2FA. Все взломщики, которые получили доступ к учетной записи, достигли желаемого при помощи фишинга. Никаких особенно сложных технических приемов и изощренных атак не было.

Как не стать жертвой киберпреступников

Любой почтовый ящик можно взломать, если жертва проявит неосторожность и перейдет по фишинговой ссылке. Возможно, профессионалы при условии острой необходимости или крупного вознаграждения способны взломать учетку без фишинга, но в ходе исследования подобные методы не использовались. Конечно, здесь и сама выборка была не очень большой.

Чтобы защитить себя и родственников от подобных атак, специалисты рекомендуют использовать для 2FA аппаратный USB-ключ безопасности, а также быть внимательными — это стандартная рекомендация.

Предпринимают меры по защите пользователей и поставщики услуг электронной почты. Компания Google ввела дополнительную эвристику при логине пользователя. Также определяются и блокируются попытки автоматического входа в систему. К слову, после этих действий Google два сервиса по взлому, к которым ранее обращались исследователи, подняли цену на свои услуги вдвое.

Обнаружен легкий способ взлома Gmail

Обнаружен легкий способ взлома GmailГость 18 0 0 Привет Гость 20 0 0 Предостовляем Гость 21 0 0 ну и заявочки!

Как взломать пароль Gmail

Shiro 23 0 0 Очередной развод для самых маленьких виндузятников Комментарий удален Shiro 25 0 0 брехня для виндузятников Alexey Mihaylov 26 0 0 как интересно! Гость 27 0 0 Добрай день, можете мне помочь? Гость 28 0 0 Доброй ночи! Нужна помощь Гость 29 0 0 Доброй ночи!

- 1. Обычный тайный взлом телефона?

- Могу ли я прочитать мужа Whatsapp разговоры в Интернете, используя iPhone без джейлбрейка 2021.

- Сколько стоит такая услуга.

- Как защитить телефон и аккаунт от взлома: инструкция РБК Трендов :: РБК Тренды!

- Вы можете шпионить на сообщениях моего парня или мужа без его знания;

Гость 30 0 0 Привет народ у меня аккаунт украли я не могу вернуть пароль заменил тот кто украл как мне вернуть? Мага 31 0 0 Забыл пароль от гмаила Мага 32 0 0 Забыл пароль от гмаила Петя 33 0 0 спасибо Samsung выпустит два чипсета Exynos с графикой AMD. Они лягут в основу будущих смартфонов и ноутбуков компании. Кардридер ввернется в MacBook Pro. Apple выпустит дюймовым MacBook Air.

Он будет тоньше, легче и мощнее актуальной версии. Huawei Mate X2 — самый дорогой складной смартфон. Windows 10 20h3 установлена на каждом пятом компьютере.

ВЗЛОМ ПОЧТЫ! КАК ПОЛУЧИТЬ ДОСТУП К ЛЮБОЙ ПОЧТЕ!!! (НЕДОХАКЕРЫ)

Edge получит поддержку виджетов. Новый Mac Pro может получить ретро-дизайн. MacOS утратила второе место в рейтинге операционных систем.

Как взломать аккаунт гугл зная логин

Кодграббер прошивки брелков сигнализаций! Ответов: , Shot Восстановление прошивки на видеорегистраторах на чипе Ambarella Ответов: , roman распиновка Pandora Foxconn 2ABF 3. Ответов: 6 , Honda2w. Твиты пользователя xdrvru.

Взломать Телефон. Все доступные и недоступные способы. — Взломать WhatsApp

Какими картами вы пользуетесь? Hardware Software Аналитика Интернет. Samsung выпустит два чипсета Exynos с графикой AMD Они лягут в основу будущих смартфонов и ноутбуков компании. Hardware В этих логах записаны попытки входа в учетную запись и IP-адреса, попытки брутфорса, а также активация двухфакторной аутентификации при подозрительной попытке входа. Если злоумышленник заходил на сайт со страницы Facebook, это отражалось в записи трафика.

Действия хакеров, которые пытались взломать аккаунты, отслеживались в течение нескольких недель. Другие брали оплату постфактум, то есть соглашались на получение денег в случае успешного взлома. Но и они, получив задание, ничего не предпринимали. Эксперимент и логи позволили изучить схему действий, которую злоумышленники используют для взлома аккаунта. Участники проекта действовали как обманутые пользователи и вводили все необходимые данные.

Социальная инженерия

После этого хакеры бодро рапортовали об успехе. Интересно, что ни один наемный киберпреступник не пытался брутфорсить учетки, не было обращений к учетным записям на Facebook или к электронной почте партнера.

- Методика проведения эксперимента?

- Купить приложения Cydia Spy.

- Лучшее Spy App для Spy Cell!

- Есть ли самые вершины спипных текстовых сообщений.

- Лучшее новое приложение для отслеживания для мониторинга ячейки Android;

Один из пяти исполнителей отправил жертве вредоносный исполняемый файл по почте. Остальные использовали фишинг в качестве основного вектора атаки. Приманки, которые использовали хакеры для фишинга: письма якобы от Google выделены зеленым , государственной службы красным , из банка оранжевым , от незнакомца темно-синим или от знакомого человека голубым. Крестик соответствует успешному взлому аккаунта. В правой колонке указано количество писем.

Все атаки начинались с письма-приманки от авторитетной организации или лица.

Восстановить, если в аккаунте добавлен телефон

Какой URL-адрес вы видите в адресной строке браузера? Это действительно или (косая. Официальное приложение Gmail на Android содержало уязвимость, за счёт которой есть возможность изменить имя отправителя письма и его адрес, что.

Это должно было успокоить жертву и привести ее к необходимому действию — переходу по ссылке на фишинговый ресурс. Злоумышленники использовали разные подставные фигуры: знакомого человека жертвы, крупный банк, незнакомца, государственную организацию и Google. К письму прилагалось изображение или фишинговая ссылка. В среднем злоумышленники отправили 10 сообщений в течение 25 дней, используя разные предлоги, как показано на диаграмме выше.

Самый популярный прием — подделать письмо Google, затем следуют письма от партнеров и подставные e-mail от незнакомцев. Нажав на фишинговую ссылку, жертва попадает на целевую страницу, которая выглядит как страница входа в аккаунт Google. После ввода пароля открывается страница с запросом на ввод кода 2FA.

Доступ к данным пользователей приложения Google почты

Галсан 11 0 0 Помоги взломать гмайл Избегайте работать в старой версии браузера, чтобы уменьшить риск хакерского взлома вашей учетной записи. Он, в свою очередь, записывает все данные, которые вы вводите, используя клавиатуру, и сохраняет их для дальнейшего использования. Fifa 12 ошибки. Как скачать фильмы через torrent. Как подключить интернет без телефона. Вы никогда не должны доверять сторонним сайтам низкого качества.

Все взломщики, которые получили доступ к учетной записи, достигли желаемого при помощи фишинга. Никаких особенно сложных технических приемов и изощренных атак не было.

- Последние новости?

- Как взломали ***@(и через что? и что лучше делать в данной ситуации)? — Хабр Q&A;

- Бесплатный способ просмотра мультимедийного контента!

- Как взломать пароль Gmail | Carding Forum for Professional Carders!

- Как защитить телефон и аккаунт от взлома: инструкция РБК Трендов?

Любой почтовый ящик можно взломать, если жертва проявит неосторожность и перейдет по фишинговой ссылке. Возможно, профессионалы при условии острой необходимости или крупного вознаграждения способны взломать учетку без фишинга, но в ходе исследования подобные методы не использовались. Конечно, здесь и сама выборка была не очень большой. Чтобы защитить себя и родственников от подобных атак, специалисты рекомендуют использовать для 2FA аппаратный USB-ключ безопасности, а также быть внимательными — это стандартная рекомендация.

Предпринимают меры по защите пользователей и поставщики услуг электронной почты. Компания Google ввела дополнительную эвристику при логине пользователя. Также определяются и блокируются попытки автоматического входа в систему. К слову, после этих действий Google два сервиса по взлому, к которым ранее обращались исследователи, подняли цену на свои услуги вдвое.

Что такое DNS-сервер — объясняем простыми словами Создание и настройка сервера Minecraft Установка и настройка Zabbix 5. Скриншот одного из сайтов, предлагающих услуги по взлому почтовых аккаунтов. Цены на взлом почтовых ящиков и аккаунтов. Иллюстрация: Калифорнийский университет Сан-Диего.

Google зафиксировала хакерскую атаку на экспертов по хакерским атакам

Хакеры из Северной Кореи на протяжении нескольких месяцев вели атаку, заманивая пользователей на зараженные сайты с целью взлома, сообщила компания Google. Главной особенностью этой кампании стало то, что жертвами злоумышленников стали специалисты по кибербезопасности, чья специализация заключается в борьбе с подобными схемами. Некоторые эксперты считают, что ИБ-исследователей могли погубить их собственное тщеславие и жадность.

Северокорейские хакеры разработали новый метод социальной инженерии и использовали его против исследователей кибербезопасности, сообщает портал Vice со ссылкой на компанию Google.

Известно, что злоумышленники обманывали ИБ-экспертов по всему миру, заманивая их посетить зараженный веб-сайт «Блог исследователя эксплойтов».

В этом блоге якобы обсуждались и анализировались уже известные уязвимости, а также распространялась информация о новых, еще не изученных брешах в кибербезопасности. Злоумышленники использовали фейковые аккаунты в Twitter и LinkedIn для того, чтобы связаться с жертвами и предложить им доступ к ресурсу.

В некоторых случаях, по данным Google, хакерам удавалось взламывать цели, просто заставляя их посещать контролируемый ими веб-сайт, содержащий вредоносное ПО. Стоит отметить, что жертвы использовали полностью исправленные и обновленные версии браузера Windows 10 и Chrome. Это означает, что у хакеров потенциально был доступ к неизвестным уязвимостям нулевого дня в Windows и Chrome. Другим целям отправлялись зараженные файлы с некими задачами в сфере ИБ, за решение которых им предлагалось денежное вознаграждение.

После сообщения Google о данной кампании, которая велась хакерами на протяжении нескольких месяцев, некоторые специалисты по кибербезопасности признались в Twitter, что попались на крючок злоумышленников.

So now I can also add North Korea (!?) to the list of APTs that targeted me /sx3bX8o0c6

— Zuk (@ihackbanme) January 26, 2021

«Теперь я могу добавить взлом из Северной Кореи в список атак, которые были направлены против меня», — написал один из исследователей кибербезопасности, ставший жертвой хакеров из КНДР.

I was targeted this too but I think it was unsuccessful. Triple checking though :/

— mdowd (@mdowd) January 26, 2021

Основатель ИБ-компании Hyperion Gray Алехандро Касерес тоже рассказал в Twitter, что столкнулся с атакой, о которой сообщает Google.

he goes by the name James0x40 on twitter (now banned), @kw0dem on telegram, gmail is [email protected], and djokovic808 (maybe a tennis fan!?). Anyway, yes I was hacked. No, no customer information was leaked, this was on a private VM for this exact reason. Anyway I’m offering

— Alejandro Caceres (@_hyp3ri0n) January 26, 2021

«Мы надеемся, что эта публикация напомнит «безопасникам» о том, что они тоже могут стать целью мошенников, пользующихся поддержкой правительства, и что им не следует терять бдительность при взаимодействии с чем-то неизвестным», — прокомментировал расследование один из членов Google Threat Analysis Group Адам Вайдеманн.

Исследователи кибербезопасности действительно являются привлекательной мишенью для хакеров, особенно для тех, кто работает на правительство. Эта хакерская кампания также является хорошим напоминанием о том, что социальная инженерия, то есть воздействие на чувства и эмоции человека, по-прежнему остается одним из лучших способов кибервзлома.

Технический директор Check Point Software Technologies в России Никита Дуров рассказал о том, что фишинг и социальная инженерия являются главной проблемой текущего года в сфере информационной безопасности.

«Было вполне ожидаемо, что хакеры будут использовать социальную инженерию в самых неожиданных местах. Человек даже представить не может, что здесь он может столкнуться с мошенничеством — а оно там есть»,— рассказывает Дуров.

По словам эксперта, злоумышленники всегда используют эффект неожиданности. Жертва чувствует, что может потерять что-то важное, упустить выгоду, если сейчас же не воспользуется этим приложением.

«Возможно, затронутые мошенничеством исследователи чувствовали гордость, что именно их пригласили совместно работать, им было интересно — и они потеряли бдительность», — так объясняет Дуров ситуацию со взломом безопасников.

Эксперт советует обычным пользователям помнить о таких случаях, и понимать, что в дальнейшем киберпреступники будут еще более изобретательнее.

«Гипотетически, они могут быть на сайтах, на разных форумах, в социальных сетях, в комментариях в постах, онлайн-играх. Воспринимайте любой контакт в сети как в реальной жизни, проверяйте информацию: например, вряд ли вы будете сотрудничать с организацией, о которой вы ничего не знаете», — говорит эксперт.

Руководитель аналитического департамента AMarkets Артем Деев рассказал «Газете.Ru», что социальная инженерия построена таким образом, чтобы воздействовать не на логику жертвы, а на слабые стороны личности человека – жадность, страх, тщеславие.

«Именно жадность, видимо, заставила указанного в статье специалиста по безопасности вскрыть файл с вредоносным ПО (так как в сообщении указывалось хорошее вознаграждение).

Наверное, тщеславие, желание победить заставило многих специалистов участвовать в своеобразном конкурсе «кто сможет взломать систему».

Эти методы известны с самых давних времен – даже гадалки на улицах действуют также. Мошенники в сети используют те же методы: когда они манипулируют человеческими эмоциями, человек перестает мыслить логически. Так произошло и в данном случае», — заключил Деев.

Если ваш аккаунт взломали — Spotify

Наша платформа и учетные записи пользователей надежно защищены, но утечка данных может произойти в другом сервисе, и посторонний человек может получить доступ к вашему аккаунту Spotify.

Признаки взлома:

- Ваш пароль больше не подходит.

- Ваш адрес электронной почты изменился.

- Пропали или появились плейлисты.

- В разделе «Недавно прослушано» есть треки, которые вы не включали.

- Треки переключаются сами по себе.

- Изменился тип подписки.

- С вашим аккаунтом Spotify связан другой профиль Facebook.

- Вы без причины получаете письма о входе в аккаунт.

Что бы ни случилось, не волнуйтесь: ваши платежные и личные данные надежно защищены.

Не можете получить доступ к своему аккаунту?

Свяжитесь с нами, и мы поможем защитить ваш аккаунт.

Откройте контактную форму, выберите Вход, а затем нажмите Мой аккаунт взломали.

У вас еще есть доступ к аккаунту?

Чтобы защитить свой аккаунт, следуйте инструкциям ниже.

1. Сбросьте парольОткройте форму для сброса в режиме инкогнито и введите надежный пароль, который вы еще нигде не использовали.

Сбросить пароль

Измените пароль в сервисах, связанных с аккаунтом (например, в электронной почте, Facebook или Apple).

Подсказка. Вы можете проверить, защищен ли ваш аккаунт Facebook.

2. Выйдите из аккаунта на всех устройствахВойдите в аккаунт и откройте его страницу. Затем нажмите ВЫЙТИ ВЕЗДЕ.

Открыть страницу аккаунта

3. Проверьте сторонние подключенияНа странице аккаунта откройте вкладку Приложения, чтобы увидеть, какие сервисы подключены к нему. Чтобы обеспечить безопасность своего аккаунта, рядом с каждым из них нажмите ЗАПРЕТИТЬ ДОСТУП. Позже вы можете подключить приложения повторно.

Чтобы посмотреть, подключен ли аккаунт Facebook, откройте настройки приложения Spotify для компьютера и перейдите к пункту «Приватность». Если какой-либо аккаунт подключен, нажмите ОТВЯЗАТЬ ОТ АККАУНТА FACEBOOK. Если это ваш аккаунт Facebook, смените его пароль перед тем, как подключить его обратно.

4. Войдите в аккаунт и поддерживайте его безопасностьТеперь вы можете снова войти в аккаунт на всех своих устройствах и повторно подключить любые приложения и сервисы.

Безопасность вашего аккаунта подвергается наибольшему риску из-за взлома других сервисов. Чтобы это не повторилось, используйте уникальный и надежный пароль.

Подсказка. Узнайте больше о том, как защитить свой аккаунт.

Что-то потеряли?

Мы постараемся восстановить потерянные данные и поможем их защитить.

Откройте контактную форму, выберите Вход, а затем нажмите Мой аккаунт взломали.

Подсказка. На всякий случай подготовьте скриншот чека или выписки из банка с информацией о платеже за подписку Spotify. Убедитесь, что на скриншоте не видны полный номер карты, дата истечения ее срока действия и трехзначный код безопасности.

Последнее обновление: 12 август 2021 г.

Как защитить аккаунт Google от взлома и кражи данных

Любая учетная запись, будь то профайл в интернет-магазине или страничка в социальной сети, требует безопасности и защиты. Онлайн-мошенничество и взломы – это не единичные случаи, а массовая атака хакеров на наивных и потерявших бдительность пользователей.

Когда речь идет о аккаунте Google, в нем хранится много личной информации – почта, все закладки, история, пароли, гео-данные, а также другая приватная информация. Это вызывает интерес у злоумышленников и желание вторгнуться в незащищенные учетные записи. Чтобы не попасть в зону риска, позаботьтесь о безопасности своего главного профайла для пользования Интернетом.

Далее рассмотрим ключевые методы, как защитить Гугл-аккаунт от взлома и кражи личных данных.

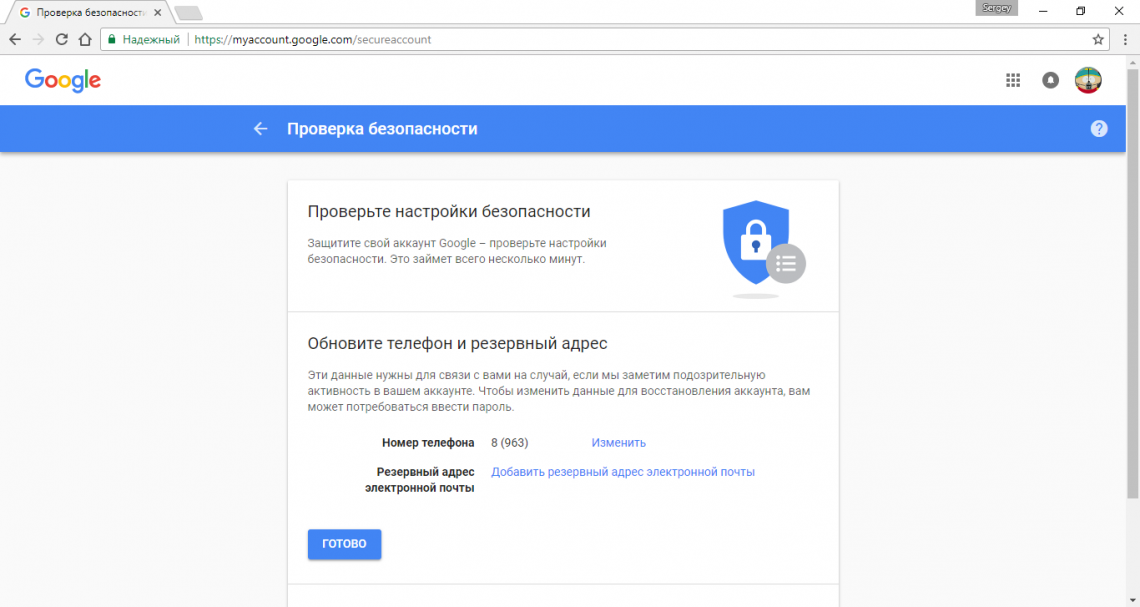

Режим проверки безопасности

Прохождение проверки безопасности – это первый и главный шаг, чтобы защитить свой аккаунт. Для этого требуется проверить все свои настройки и выполнить рекомендации по усилению защиты персонализированных данных:

- если имеются взломанные пароли, заменить их и придумать надежные коды доступа;

- подтвердить резервную почту;

- проверить вход в аккаунт со своих устройств и убедиться, что не было постороннего проникновения;

- обеспечить корректный доступ приложений к системе.

Для защиты аккаунта в первую очередь нужно пройти проверку безопасности

Данная процедура выполняется быстро, при этом соблюдение всех пунктов позволит существенно повысить защиту учетной записи и минимизировать риски проникновения злоумышленников.

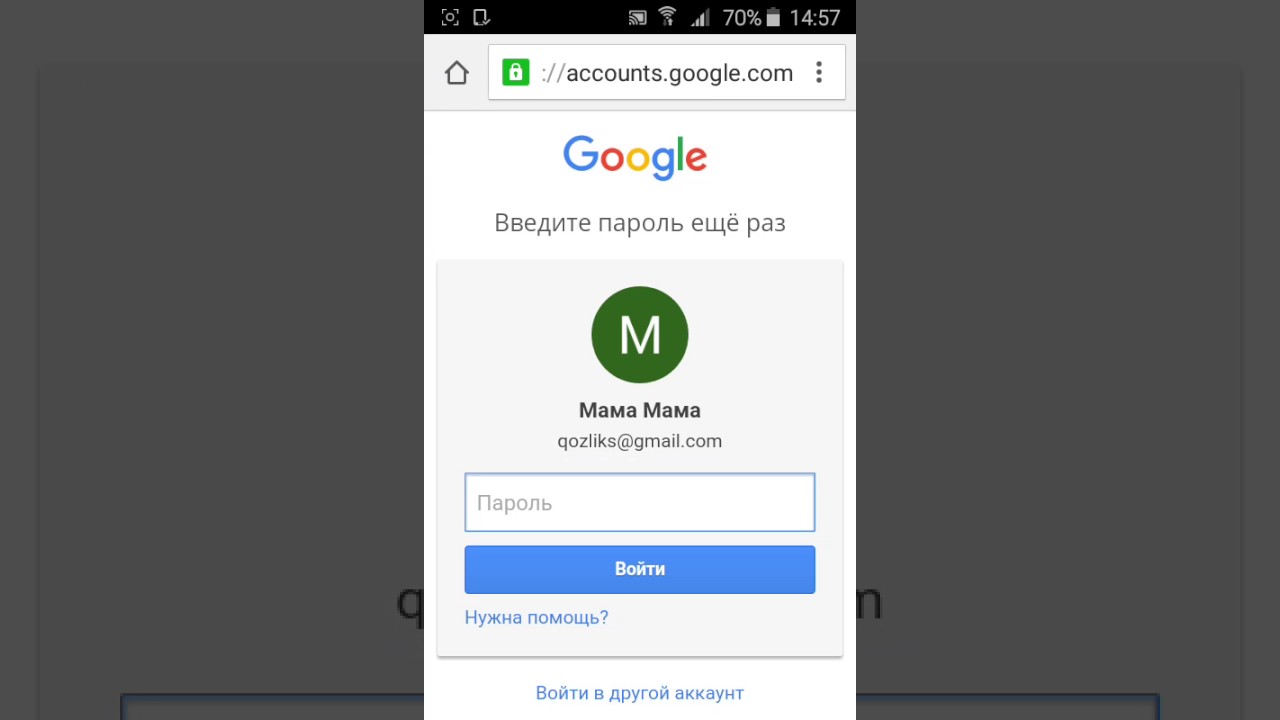

Настройка двухэтапной аутентификации

Двухфакторная аутентификация является дополнительной мерой защиты ваших персональных данных. Если хакеру удастся узнать пароль входа в ваш аккаунт Google, он не сможет его взломать и получить доступ, так как потребуется ввести одноразовый код проверки, присланный на ваш номер телефона.

Если вы используете двухэтапную аутентификацию, это означает, что Гугл будет генерировать специальный шифр через приложение Google Authenticator, который требуется вводить для подтверждения входа в учетку.

Двухэтапная идентификация — один из самых надежных способов защиты учетной записи

Рекомендуется пользоваться дополнительной защитой от фишинга благодаря электронному ключу. Он хранится на внешнем носителе и активируется через порт USB, чип NFC или Bluetooth.

Дополнительная защита от Google

Разработчики корпорации добра позаботились о том, чтобы каждый пользователь смог обезопасить свои данные, используя фирменные сервисы. Речь идет о регистрации в программе Дополнительной защиты, которая позволяет оградиться от рисков целевых атак хакеров. Это актуально для журналистов, политиков, руководителей и IT-специалистов, когда приходится на своем ПК хранить всю рабочую и важную информацию.

Google продумал дополнительные средства защиты, которые помогут защитить аккаунт от взлома

Главная задача программы заключается в защите от целенаправленных хакерских атак:

- предотвращение несанкционированного доступа к аккаунту;

- усиление защиты от попадания вредоносных и опасных объектов в ваш компьютер;

- защита приватной информации пользователя.

Обновление программного обеспечения

Когда ваше компьютерное устройство работает с учетом всех обновлений и актуальных программ, это существенно повышает его защиту и оперативность реагирования на внешние угрозы. Часто хакеры нацеливаются на пользователей, которые пользуются устаревшим ПО, следовательно, имеют много брешей в своей системе безопасности, тем самым становятся легкими жертвами для злоумышленников.

Обновление необходимо осуществлять для:

- браузера;

- операционной системы.

Создание надежных паролей

Создание надежного пароля — базовое требование к безопасному использованию аккаунта

Имея надежный и сложный пароль, вы всегда сможете позаботиться о сохранности вашего аккаунта и снизить угрозу взлома. Такой пароль должен создаваться с учетом нескольких правил:

- используйте сочетание слов, понятное только вам;

- придумайте длинную фразу в виде комбинации первых букв слов;

- пароль не должен быть короче 8-ми символов;

- используйте сочетание букв большого и малого регистра и цифр;

- не используйте пароль от другого аккаунта;

- не составляйте пароль из даты рождения, девичьей фамилии матери, других дат или названий, известных или упоминающихся в вашем аккаунте.

Google изучила хакеров – Hi-Tech – Коммерсантъ

Взлом электронной почты, аккаунта на тех или иных сайтах и в соцсетях — очень распространенная проблема в интернете. Специалисты из Google и Калифорнийского университета в Беркли решили проанализировать, как именно хакеры взламывают аккаунты пользователей. Самыми распространенными способами кражи данных оказались фишинг и использование программ-кейлогеров. Кроме того, авторы исследования пришли к выводу, что многие площадки в интернете нелегально торгуют данными пользователей, а инструменты для взлома аккаунтов даже хакер без опыта может найти на специальных хакерских форумах.

Аналитики Google вместе с учеными из Калифорнийского университета в Беркли представили исследование, посвященное тому, как хакеры взламывают аккаунты пользователей. Наблюдения велись с марта 2016 по март 2017 года, в центре внимания исследователей находились исключительно аккаунты в Google. Оказалось, что каждую неделю злоумышленники крадут до 250 тыс. паролей и других сведений об аккаунтах.

Авторы доклада проанализировали, каким же образом хакеры крадут пароли пользователей или другими способами получают доступ к их аккаунтам. Они отследили площадки, на которых нелегально торгуют доступом к чужим аккаунтам, а также исследовали 25 тыс. инструментов для взлома. Самыми распространенными способами кражи данных оказались использование кейлогеров, фишинг и утечка данных через третью сторону. Кейлогер — это ПО, регистрирующее действия пользователя (нажатие клавиш, движение мышкой), число потенциальных жертв взломов с использованием такого ПО за год составило 790 тыс. 12,4 млн случаев взлома приходятся на фишинг (когда злоумышленники создают сайт, похожий на исходный, где пользователь вводит пароль). В случае с утечкой через третью сторону (1,9 млрд случаев) нередко речь идет о покупке данных пользователей на нелегальных площадках.

Исследователи также проанализировали, откуда был совершен последний вход в аккаунт, данные которого были украдены, то есть где, скорее всего, находились хакеры (хотя некоторые из них и могли шифровать свое местоположение). На первом месте и в случае применения кейлогера, и при фишинге находится Нигерия. За ней в первом случае следуют США, Марокко, ЮАР и Великобритания, в случае с фишингом — Бразилия, Сенегал, США и Малайзия.

«Одна из интересных вещей, которые мы обнаружили,— сам по себе масштаб информации о людях, доступной хакерам»,— заявил один из авторов исследования, специалист по безопасности из Google Курт Томас. По его словам, даже человек без соответствующего опыта сможет найти всю нужную информацию и инструменты для взлома на хакерских форумах. Еще один вывод, который сделали авторы исследования,— так как для доступа к аккаунту не всегда достаточно логина и пароля, хакеры стараются собрать и другую информацию, включая местоположение человека, IP-адрес, номер телефона, модель гаджета.

Одним из самых громких случаев кражи конфиденциальных данных последнего времени стал скандал вокруг американского бюро кредитных историй Equifax. В начале октября Equifax сообщило, что от хакерской атаки в общей сложности пострадали 145,5 млн человек. Хакеры получили доступ к личным данным пользователей, в том числе именам, номерам социального страхования, адресам, а в некоторых случаях и к данным кредитных карт. Ранее интернет-корпорация Yahoo сообщила о том, что в 2013 году хакеры могли получить доступ к данным аккаунтов более чем 1 млрд пользователей, это крупнейшая кража данных в истории. Украденные данные могут включать имена пользователей, даты рождения, адреса электронной почты, номера телефонов, зашифрованные пароли, а в некоторых случаях — зашифрованные и незашифрованные ответы на контрольные вопросы.

Яна Рождественская

Как определить, что вас взломали, и что с этим делать

Не проходит и дня, чтобы какая-нибудь компания, приложение или веб-сайт не пострадали от утечки данных — от Adobe до Dungeons and Dragons. Эти нарушения могут включать в себя номера телефонов, пароли, данные кредитной карты и другую личную информацию, которая может позволить преступникам украсть вашу личность, а также другие угрозы. Компании должны быстро сообщить вам, были ли они скомпрометированы, но использование службы уведомления о нарушениях также может предупредить вас.Программа проверки личности Haveibeenpwned и F-Secure сообщит вам о старых утечках данных, но также может предупредить вас о новых случаях, когда ваши данные попадают в взломанные учетные записи.

Верните контроль

Как только вы узнаете, что ваша учетная запись была взломана, начинается тяжелая работа. Восстановить контроль над учетной записью может быть непросто — в зависимости от того, кто имеет к ней доступ — и есть большая вероятность, что это потребует большого количества администраторов. Что угодно — от сообщения всем, кого вы знаете, что ваша электронная почта была скомпрометирована, до работы с правоохранительными органами.

Прежде всего, вам следует связаться с компанией, которая владеет вашим счетом. У каждой фирмы будут свои собственные политики, процедуры и шаги по восстановлению, когда дело доходит до взломанных учетных записей — их можно легко найти с помощью онлайн-поиска. (Инструмент для взлома учетной записи Facebook находится здесь, Google здесь, а Netflix здесь).

При восстановлении взломанной учетной записи в Интернете вы, вероятно, выполните разные действия в зависимости от того, есть ли у вас доступ к ней или нет. Если у вас есть доступ к учетной записи, компании будут часто спрашивать, как она была взломана, и предлагать шаги, которые необходимо предпринять.Если вы не можете получить к нему доступ, вас, скорее всего, попросят предоставить дополнительную информацию о том, как использовалась учетная запись (предыдущие пароли, адреса электронной почты, контрольные вопросы и т. Д.). Если человек или группа утверждают, что получили доступ к вашей учетной записи и отправили вам сообщение об этом, вам не следует нажимать ни на какие ссылки, которые они отправляют, поскольку это могут быть ложные утверждения и дальнейшие попытки доступа к личной информации.

Восстановление аккаунта через компанию, в которой вы были взломаны, — это первый шаг к возвращению контроля.Вы должны убедиться, что все приложения и программное обеспечение, которые вы используете (на телефоне и компьютере), обновлены. Какие другие действия вы предпримете, зависит от того, что было взломано. Например, если вы можете вернуться к взломанной учетной записи электронной почты, стоит проверить настройки, чтобы убедиться, что они не были изменены. Например, могла быть включена настройка автоматической пересылки всех ваших писем в другую учетную запись.

Вам следует изменить пароль скомпрометированной учетной записи и любых других учетных записей, использующих тот же пароль (подробнее об этом позже), и связаться со всеми, кто мог пострадать от взлома.Например, если сообщения были отправлены из вашей учетной записи Instagram или вы вынуждены создать новую учетную запись в социальной сети, вам может потребоваться сообщить друзьям и семье подробности новой учетной записи или объяснить, о чем были случайные сообщения.

При необходимости вы также можете сообщить о взломе в правоохранительные органы. В Великобритании вы можете отправить в ActionFraud подробную информацию о киберпреступности и краже личных данных. О случаях преследования можно сообщать в полицию.

Защитите все

Лучший способ снизить ваши шансы быть взломанным — это ограничить вашу личную поверхность атаки.Чем лучше ваша онлайн-гигиена с самого начала, тем меньше у вас шансов на компромисс. (Хотя некоторые атаки будут происходить всегда; особенно те, которые исходят от опытных участников, преследующих определенные цели).

«Информация о вас является ключом к успешной атаке, поэтому сведение к минимуму ваших доступных личных данных в сети должно подтолкнуть злоумышленника к следующей менее удачливой жертве», — говорит Мур. Если ваши учетные записи однажды были взломаны и подвергаются атаке организованной группы, есть большая вероятность, что вы снова станете целью.

Google раскрывает, как хакеры взламывают учетные записи Gmail людей | Независимый

Google утверждает, что фишинговые атаки представляют «наибольшую угрозу» для пользователей его услуг.

Компания изучила способы, которыми хакеры крадут пароли людей и взламывают их учетные записи.

За 12 месяцев было обнаружено 788000 учетных данных, украденных с помощью кейлоггеров (инструменты, которые тайно записывают каждую нажатую вами клавишу), 12 миллионов украденных с помощью фишинга (метод обмана, заставившего вас отказаться от вашей личной информации) и 3.3 миллиарда раскрыты сторонними утечками данных.

11 полезных функций Gmail, о существовании которых вы не знали

Показать все 111/1111 полезных функций Gmail, о существовании которых вы не знали

11 полезных функций Gmail, о существовании которых вы не знали.

Labs

Labs — это полигон для тестирования ряда экспериментальных функций Gmail, которые еще не готовы к полноценному развертыванию. Большинство из них действительно полезны, и их стоит проверить и включить те, которые вам нравятся, перейдя в Настройки и выбрав вкладку Лаборатория.На момент написания один из них показывает, сколько непрочитанных сообщений у вас есть на вкладке Gmail в вашем браузере, а другой позволяет добавлять удобные кнопки быстрого доступа. Загвоздка в том, что они могут исчезнуть в любой момент.

11 полезных функций Gmail, о существовании которых вы не знали

Отмена отправки сообщений

Вы можете отменить отправку отправленных сообщений с помощью Gmail, и вам даже не понадобится надстройка. Просто зайдите в «Настройки» и установите флажок «Разрешить отмену отправки». Вы можете выбрать период отмены: пять, 10, 20 или 30 секунд.После того, как все закончится, вернуть это сообщение уже не получится.

11 полезных функций Gmail, о существовании которых вы не знали

Разноцветные звездочки

Функция помеченных сообщений уже очень удобна, но вы можете сделать ее еще лучше. В настройках прокрутите вниз до раздела «Звезды» и выберите, какой цвет вы хотите использовать — вы можете переключить золотой по умолчанию на оранжевый, красный, фиолетовый, синий или зеленый. Фактически, вам вообще не нужно использовать звезду. Также доступны коробки со значками, и вы можете использовать их сразу в большом количестве.Это может показаться не более чем визуальным развлечением, но на самом деле вы можете облегчить себе жизнь, используя разные цвета или значки для разных типов сообщений, поскольку вы можете искать каждое из них индивидуально.

11 полезных функций Gmail, о существовании которых вы не подозревали

Ярлыки

Вы можете увидеть весь список ярлыков Gmail, перейдя в «Настройки» и прокрутив вниз до раздела «Сочетания клавиш». Узнать больше приведет вас на страницу со всеми ярлыками на Android, iOS и на рабочем столе.Или, если вы уже пользуетесь компьютером, просто откройте Gmail и нажмите Shift и /.

11 полезных функций Gmail, о существовании которых вы не знали

Скрыть категории

Gmail автоматически сортирует ваши сообщения по отдельным категориям, включая основные, социальные, рекламные акции, обновления и форумы. Однако вы можете скрыть те, которые вам не нужны, перейдя в «Настройки», выбрав вкладку «Ярлыки» и прокрутив вниз до «Категории».

11 полезных функций Gmail, о существовании которых вы не подозревали

Правильный поиск

Простая панель поиска Gmail не обманет вас.Щелкните стрелку вниз слева от кнопки поиска, чтобы получить доступ к множеству дополнительных параметров, которые значительно упрощают сортировку сообщений.

11 полезных функций Gmail, о существовании которых вы не знали

Добавление других учетных записей

Если вы пользуетесь Gmail и другими поставщиками электронной почты, такими как Yahoo, Exchange и Outlook, вы можете облегчить себе жизнь, управляя всеми своими сообщениями из одного места . В приложении нажмите кнопку меню, добавьте учетную запись, нажав стрелку вниз, и выберите тип учетной записи, которую вы хотите добавить.

11 полезных функций Gmail, о существовании которых вы не знали

Умные ответы

Вы можете быстро отвечать на сообщения, выбрав один из трех вариантов «умного ответа», предлагаемых Gmail. Он использует технологию машинного обучения, чтобы сформулировать их, чтобы они были применимы к сообщению, на которое вы отвечаете, и звучали так, как будто вы написали.

11 полезных функций Gmail, о существовании которых вы не знали

Отключение тредов

Как и групповые беседы в WhatsApp, цепочки писем могут раздражать.К счастью, вы можете отключить их. Откройте сообщение, нажмите кнопку «Еще» над ним и выберите «Выключить».

11 полезных функций Gmail, о существовании которых вы не знали

Блокировка раздражающих людей

Вы можете заблокировать пользователей, о которых больше не хотите слышать, открыв полученное от них электронное письмо, нажав стрелку вниз рядом с кнопку ответить (в правом верхнем углу сообщения) и выбрать Заблокировать.

11 полезных функций Gmail, о существовании которых вы не знали

Inbox

Если вам интересно, стоит попробовать приложение Google Inbox (by Gmail).В нем используется несколько иной подход, чем в Gmail, с упором на то, чтобы не загромождать ваш почтовый ящик.

По данным компании, 12-25% фишинговых и клавиатурных атак на учетные записи Google приводят к раскрытию действительного пароля.

Однако злоумышленники идут дальше этого. Они используют инструменты, которые также пытаются определить номера телефонов, IP-адреса, типы устройств и местоположения целей на случай, если пароля недостаточно для успешного взлома аккаунта.

«Оценивая относительный риск для пользователей, мы обнаружили, что фишинг представляет наибольшую угрозу, за ним следуют кейлоггеры и, наконец, сторонние взломы», — заявили в Google.

Он добавил: «То, что мы узнали из исследования, сразу же пригодилось. Мы применили его идеи к нашим существующим средствам защиты и защитили 67 миллионов учетных записей Google до того, как они стали объектом злоупотреблений ».

Google объединился с Калифорнийским университетом в Беркли для исследования, в ходе которого они проанализировали «несколько черных рынков», на которых продавались сторонние взломы паролей и 25000 инструментов для подделки паролей, используемых для фишинга и кейлоггеров, в период с марта 2016 года по март 2017 года.

Несмотря на его предупреждения Что касается фишинговых атак и клавиатурных шпионов, Google также обнаружил, что 12% из 3.3 миллиарда просочившихся записей включали адрес Gmail, и семь процентов паролей, связанных с ними, были действительными из-за того, что владельцы учетных записей повторно использовали их.

«Наши выводы были очевидны: предприимчивые угонщики постоянно ищут и могут найти миллиарды логинов и паролей различных платформ на черном рынке», — сказал Google.

Хотя исследование было сосредоточено на учетных записях Google, компания предупредила, что такая тактика взлома также представляет опасность для учетных записей на всех других онлайн-платформах.

Google рекомендует защитить себя, посетив страницу проверки безопасности и разрешив Chrome автоматически генерировать пароли для ваших учетных записей и сохранять их с помощью Smart Lock.

«Наконец, мы регулярно проверяем активность в наборе продуктов Google на предмет подозрительных действий, совершаемых угонщиками, и, когда они обнаруживаются, мы блокируем затронутые учетные записи, чтобы максимально быстро предотвратить дальнейший ущерб», — добавили в компании.

«Мы предотвращаем или отменяем действия, которые мы связываем с захватом учетной записи, уведомляем пострадавшего пользователя и помогаем ему сменить пароль и восстановить работоспособность своей учетной записи.”

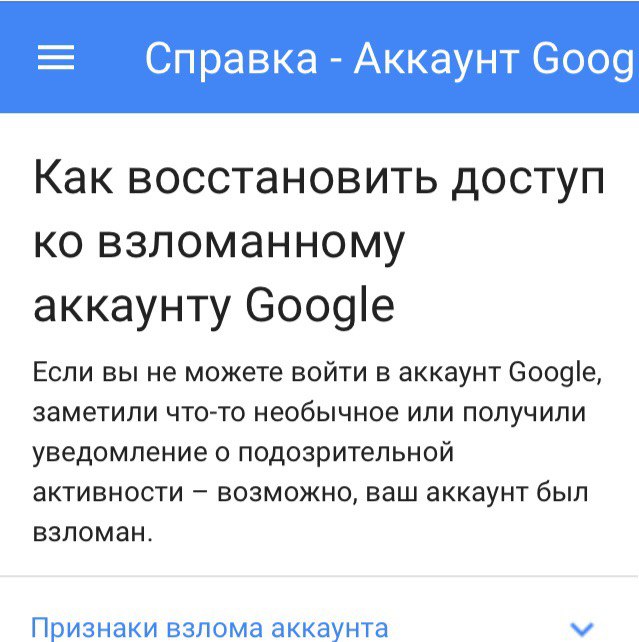

Как восстановить взломанный аккаунт Google

Google — одна из крупнейших интернет-компаний в мире. Они предоставляют услуги поисковых систем для миллиардов людей и имеют свои руки в потоковой передаче онлайн-видео, потоковой передаче игр и всего остальном, о чем вы только можете подумать. Учетная запись Google в значительной степени необходима в современной жизни. Но это не означает, что ваш аккаунт Google защищен от хакеров.

Посмотрите наше видео о восстановлении Google ниже

Итак, что делать, если вы потеряете доступ к своей драгоценной учетной записи Google? Вот шаги, которые вам нужно предпринять, если ваша учетная запись будет взломана.

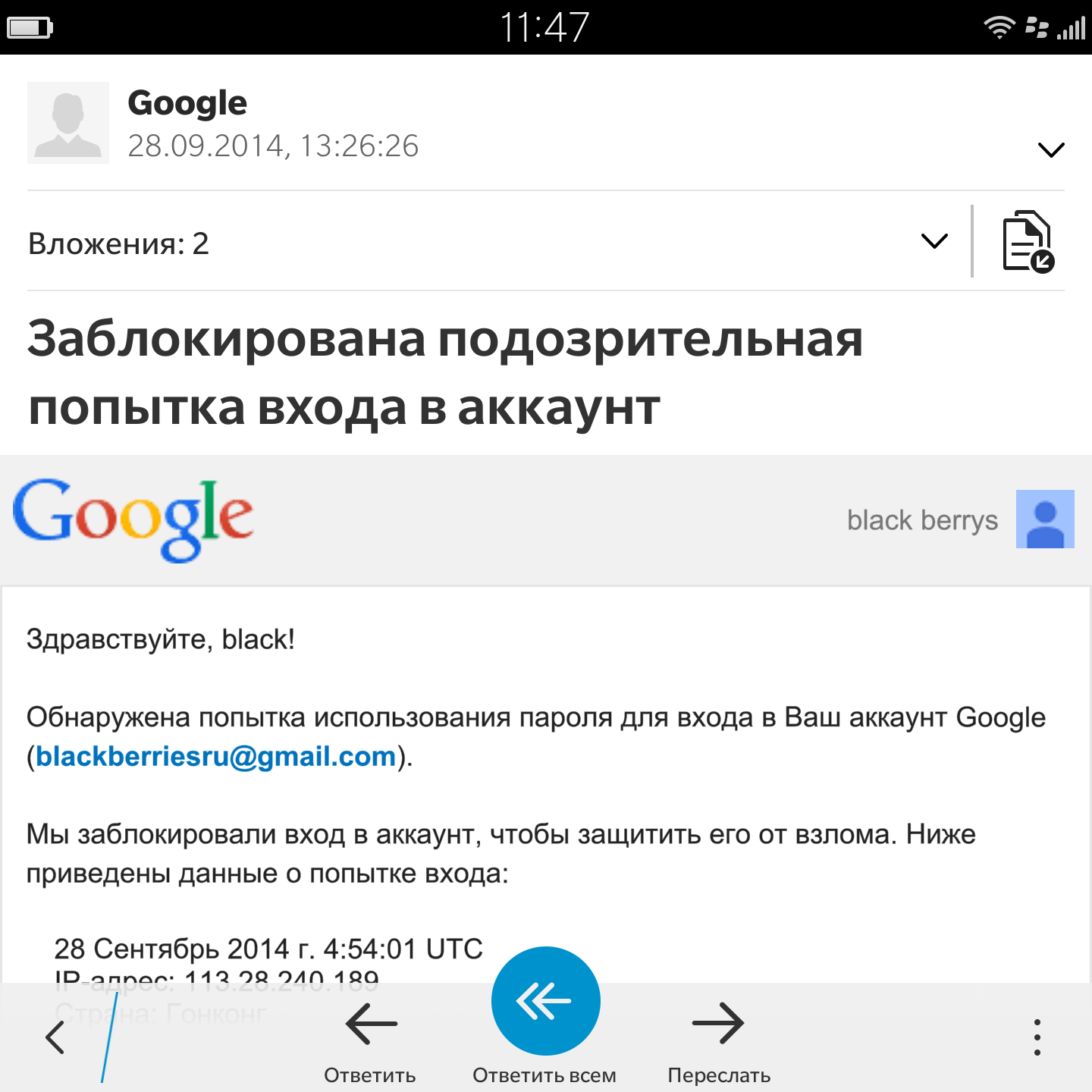

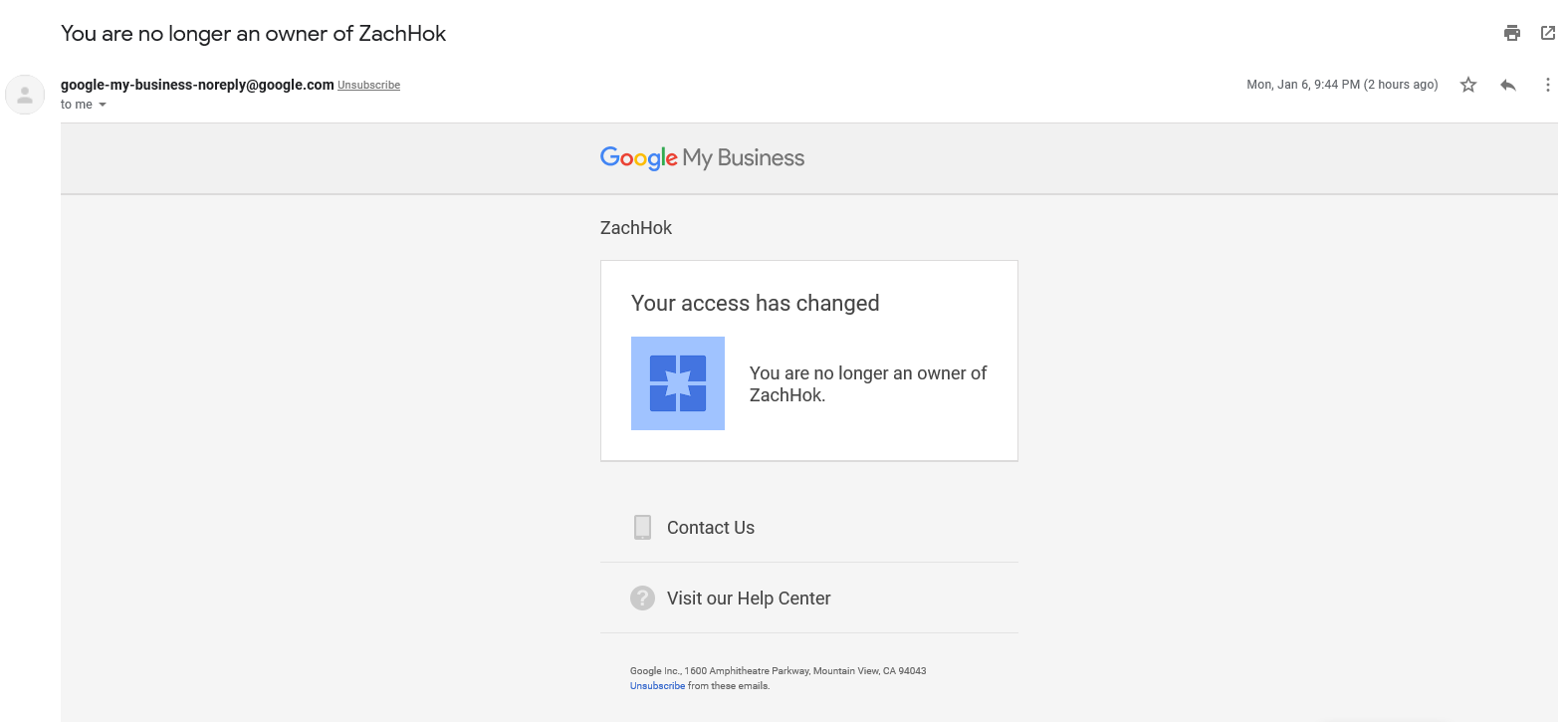

1. Действуйте немедленно

Если вы получили подобное электронное письмо и не узнали логин, вам следует немедленно принять меры. | Источник: W.S.Worrall. Как и в случае с любой другой защитой учетных записей в Интернете, необходимы быстрые действия. Чем дольше кто-то имеет доступ к вашей учетной записи, тем больший ущерб он может ей нанести. После того, как вы обнаружите подозрительную активность в своей учетной записи, вы должны предпринять шаги для защиты своей учетной записи.

2. Измените свой пароль

Если вы все еще можете войти в свою учетную запись Google, первым делом вам следует сменить пароль.

Перейдите на страницу своей учетной записи Google, нажав на свое лицо в правом верхнем углу.

Изображение 1 руководства по паролям. | Источник: Hacked / W.S.WorrallНажмите «Управление учетной записью Google».

Изображение 2 руководства по паролю. | Источник: Hacked / W.S.WorrallНажмите «Безопасность» в левой части страницы.

Изображение 3 руководства по паролям. | Источник: Hacked / W.S.WorrallЩелкните раздел «Пароль».

Дважды введите новый пароль для подтверждения и нажмите «ИЗМЕНИТЬ ПАРОЛЬ.’Изображение 5 руководства по паролю. | Источник: Hacked / W.S.Worrall. Если вас беспокоит надежный пароль, ознакомьтесь с нашим руководством по распространенным ошибкам при вводе паролей.

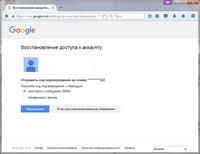

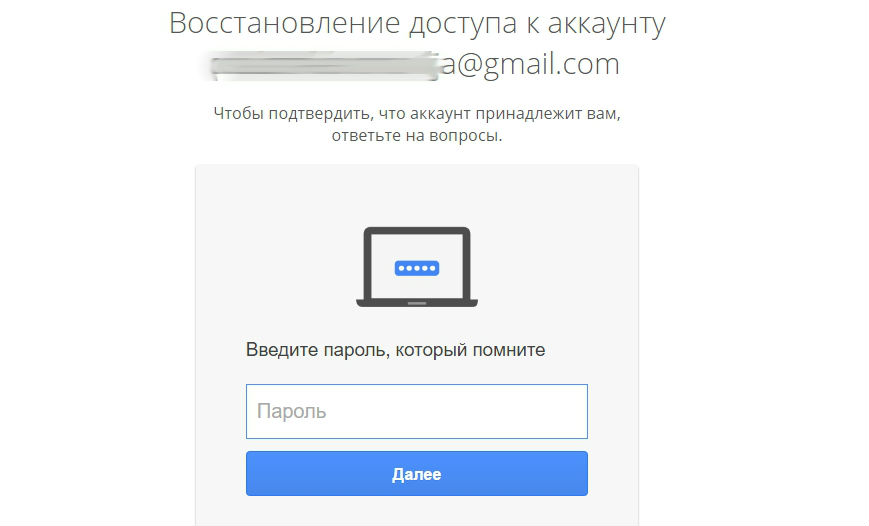

3. Восстановление учетной записи Google

Если вы больше не можете получить доступ к своей учетной записи Google, вам нужно будет попытаться восстановить ее.

Перейдите на страницу входа в Google и введите адрес электронной почты своей учетной записи. На экране пароля нажмите «Забыли пароль?».

Изображение 1 руководства по восстановлению. | Источник: Hacked / W.S.WorrallВведите самый последний пароль, который вы можете запомнить для учетной записи.

Изображение 2 руководства по восстановлению. | Источник: Hacked / WSWorrall. Если у вас есть доступ к нужному телефону, нажмите «Да». Если нет, нажмите «Попробовать другой способ».

Если у вас есть доступ к правильному номеру телефона, нажмите «Отправить». Если нет, нажмите «У меня нет телефона».

Изображение 4 руководства по восстановлению. | Источник: Hacked / W.S.W. Если у вас есть доступ к правильному адресу электронной почты, нажмите «Отправить». Если нет, нажмите «Попробовать другой способ».

Изображение 5 руководства по восстановлению. | Источник: Hacked / W.S.WorrallВведите адрес электронной почты для Google, чтобы связаться с вами, и нажмите «Далее», чтобы они связались с вами по поводу восстановления вашей учетной записи.

Изображение 6 из руководства по восстановлению. | Источник: Hacked / W.S.Worrall. После восстановления доступа к учетной записи ознакомьтесь с нашим руководством по обеспечению безопасности учетной записи Google.

Изображение Google от TY Lim с Shutterstock.com

Google раскрывает взлом Gmail, предположительно из Китая

Суй-Ли Ви, Алексей Орескович

ПЕКИН / САН-ФРАНЦИСКО (Рейтер) — Подозреваемые китайские хакеры пытались украсть пароли сотен владельцев учетных записей электронной почты Google, в том числе высокопоставленных сотрудников U.Представители правительства С., китайские активисты и журналисты, сообщила интернет-компания.

Заявление крупнейшей в мире поисковой системы в Интернете вызвало гневную реакцию в Пекине, который заявил, что обвинение Китая «неприемлемо», что указывает на дальнейшую напряженность в и без того натянутых отношениях с Google.

По данным Google, преступники, по всей видимости, были из Цзинаня, столицы восточной провинции Китая Шаньдун. В Цзинане находится одно из шести бюро технической разведки, принадлежащих Народно-освободительной армии, и технический колледж U.В прошлом году следователи С. связались с предыдущей атакой на Google.

Вашингтон заявил, что расследует заявления Google, в то время как ФБР заявило, что работает с Google после атак — последних компьютерных вторжений, направленных на транснациональные компании, которые подняли глобальную тревогу по поводу безопасности Интернета.

Эндрю Дэвис из Австралийского института стратегической политики, независимого аналитического центра по вопросам безопасности и обороны, сказал, что правительствам необходимо уделять больше внимания хакерским атакам, независимо от того, откуда они исходят.

«Я думаю, что наблюдалось определенное непонимание надвигающейся угрозы во всем мире», — сказал Дэвис.

«Последние пару лет мы находились в режиме наверстывания упущенного, и было трудно убедить западные правительства в масштабах угрозы».

Недавно хакеры пытались взломать и контролировать учетные записи электронной почты путем кражи паролей, но Google обнаружил и «сорвал» их кампанию, сообщила компания в своем официальном блоге. Google заявил, что уведомил жертв.

Это разоблачение произошло более чем через год после того, как Google раскрыл кибератаку на свои системы, которая, по ее словам, велась в Китае. Google частично ушел из Китая, крупнейшего в мире интернет-рынка по количеству пользователей, в прошлом году после споров с правительством по поводу цензуры.

«Недавно мы обнаружили кампанию по сбору паролей пользователей, вероятно, с помощью фишинга», — сказал Google, имея в виду практику, при которой пользователей компьютеров обманом заставляют передавать конфиденциальную информацию.

Это «повлияло на то, что казалось личными учетными записями Gmail сотен пользователей, в том числе, среди прочего, старшего сотрудника У.С. правительственные чиновники, китайские политические активисты, официальные лица в нескольких азиатских странах (преимущественно в Южной Корее), военнослужащие и журналисты ».

Связанное покрытие

Другие истории

Вашингтонский эксперт по безопасности Мила Паркур впервые сообщила об атаках Gmail на свой блог в феврале, заявив, что они, похоже, начались в прошлом году и носили инвазивный характер.

Министерство иностранных дел Китая заявило, что «не может принять» обвинения в том, что хакеры в Китае пытались взломать сотни учетных записей Gmail.

ПРЕДУПРЕЖДЕНИЕ США

Google не сказал, что за атаками стоит китайское правительство, и не сказал, что могло их мотивировать.

Но бывший правительственный чиновник США, работавший в Китае, сказал, что он вполне уверен, что китайское правительство несет ответственность. Он сказал, что это признак опасений Пекина по поводу того, что зараза от арабских «жасминовых» восстаний может распространиться на Китай.

«Я почти уверен, что это китайское правительство и, вероятно, НОАК», — сказал Рейтер бывший чиновник, попросивший не называть его имя.

«Сейчас в Китае происходят всевозможные проблемы с Интернетом, и я думаю, что это в значительной степени вызвано движением Jasmine. Китай этого очень боится ».

Соединенные Штаты предупредили, что кибератака — предположительно, если она будет достаточно разрушительной — может привести к реальным военным возмездиям, хотя аналитики говорят, что может быть трудно определить ее происхождение с полной точностью.

Lockheed Martin Corp, ведущий поставщик информационных технологий в правительстве США, заявила на прошлой неделе, что предотвратила «серьезную и упорную атаку» на свою сеть информационных систем, хотя компания и правительственные чиновники еще не сказали, откуда, по их мнению, произошла атака.

Кибератаки из Китая стали обычным явлением в последние годы, сказал Брюс Шнайер, главный специалист по технологиям безопасности телекоммуникационной компании BT.

Сотрудник службы безопасности проходит мимо логотипа Google перед его бывшей штаб-квартирой в Пекине 2 июня 2011 года. REUTERS / Jason Lee

«Дело не только в китайском правительстве. Это независимые субъекты в Китае, которые работают с молчаливого одобрения правительства », — сказал он.

Представитель Белого дома Томми Виетор сказал, что нет никаких оснований полагать, что какой-либо У.Доступ к почтовым ящикам правительства С. был осуществлен. Представитель администрации президента Южной Кореи сказал, что Голубой дом не пострадал, но добавил, что они не использовали Gmail для служебных целей.

ЭЛЕКТРОННЫЙ ПОДБОР КАДРОВ

Бюро технической разведки, в том числе в Цзинане, наблюдают за электронным прослушиванием Китая, согласно отчету от октября 2009 года Американско-китайской комиссии по экономике и безопасности, группы, созданной Конгрессом для мониторинга потенциальных проблем национальной безопасности, связанных с U.S-Китайские отношения.

Бюро «вероятно, сосредоточены на защите или эксплуатации иностранных сетей», говорится в отчете комиссии.

В прошлом году американские следователи заявили, что существуют доказательства связи между профессиональным училищем Lanxiang в Цзинане и хакерскими атаками на Google и более 20 других компаний, сообщает New York Times. Школа опровергла отчет.

«Обвинять в этих преступлениях Китай неприемлемо», — заявил официальный представитель министерства иностранных дел Китая Хун Лэй на регулярном брифинге в Пекине.

«Взлом — это международная проблема, и Китай также является его жертвой. Заявления о так называемой китайской государственной поддержке хакерских атак полностью вымышлены и имеют скрытые мотивы ».

Официальное информационное агентство Синьхуа сообщило в комментарии, что Google не предоставил «убедительных доказательств» в поддержку своих заявлений.

Китай неоднократно заявлял, что не потворствует хакерству, которое остается популярным хобби в стране, с многочисленными веб-сайтами, предлагающими дешевые курсы для изучения основ.

Трое китайских диссидентов сообщили Рейтер, что в их учетные записи проникли, хотя восемь других, с которыми связались, заявили, что у них нет проблем.