Что за новая схема взлома аккаунтов появилась в соцсетях? | Сеть | Общество

Людмила Магомедова

Примерное время чтения: 2 минуты

1185

Категория: Безопасность

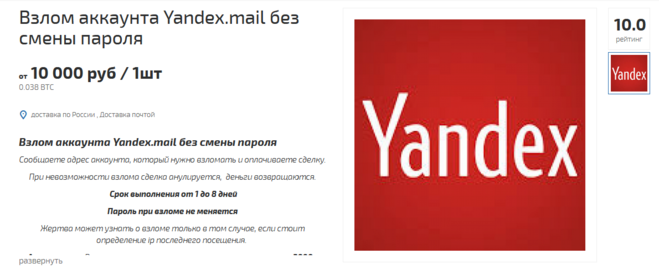

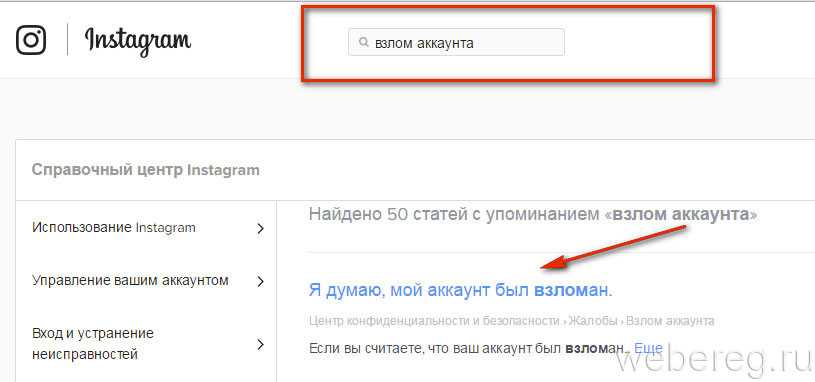

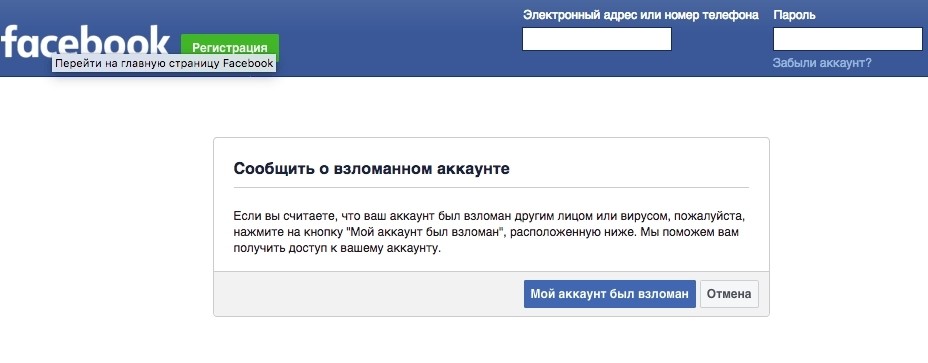

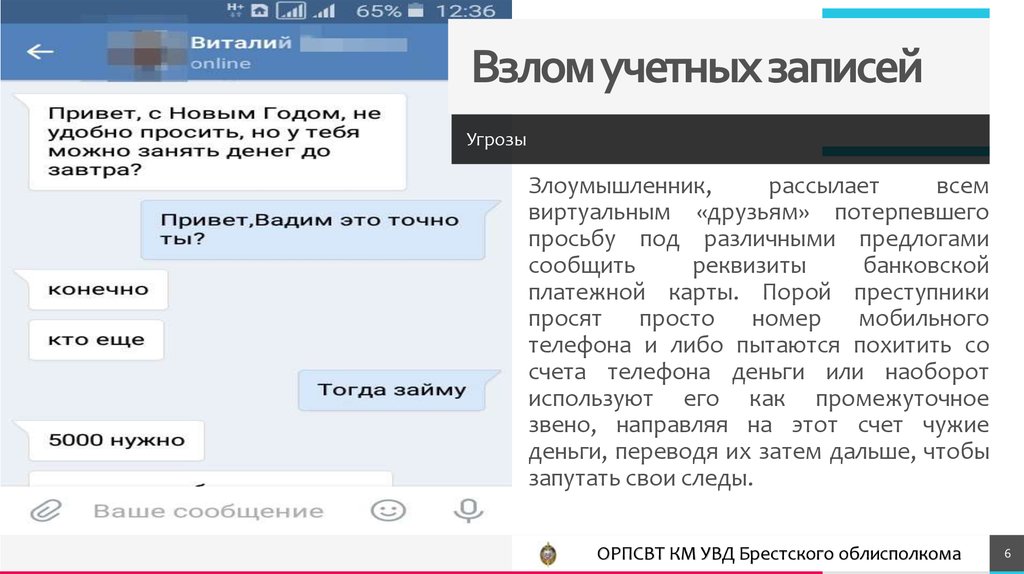

Появилась новая схема взлома и кражи аккаунтов в социальных сетях и мессенджерах. Об этом в беседе с «Известиями» сообщила контент-аналитик «Лаборатории Касперского» Ольга Свистунова.

Как хакеры взламывают аккаунты в соцсетях?

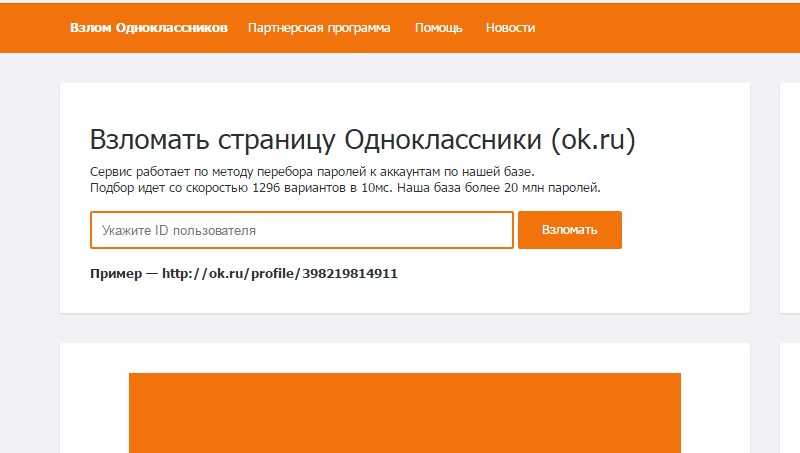

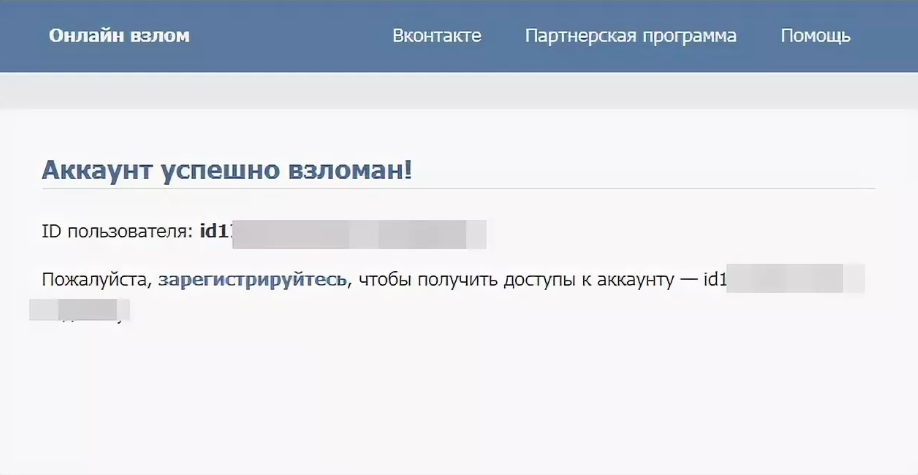

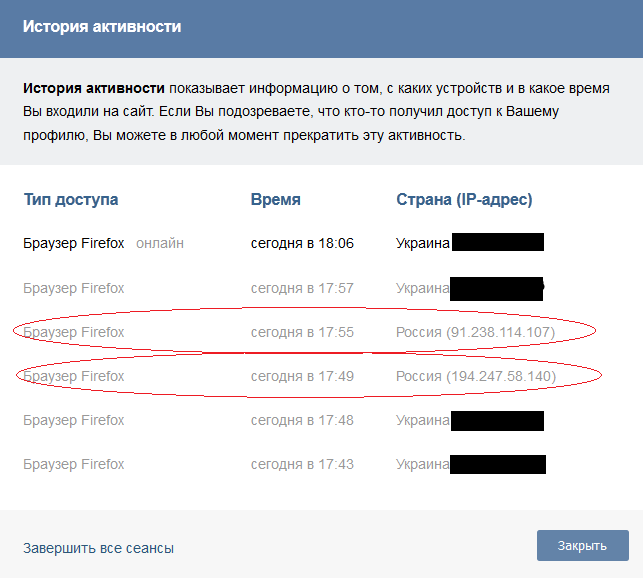

Злоумышленники пишут оскорбительные комментарии под постами владельца страницы социальной сети, рассказывает Свистунова. Разгневанный пользователь переходит на аккаунт «обидчика», но видит закрытый профиль и одну ссылку, якобы ведущую на страницу хейтера в другой соцсети.

Если человек переходит по этой ссылке, то попадает на страницу авторизации. Учетные данные, которые вводятся, становятся доступны хакерам.

Чего опасаться стоит в Telegram?

От мошенников страдают не только пользователи соцсетей, но и любители мессенджеров. По данным Свистуновой, интерес злоумышленников вырос к Telegram. Для этого используется фишинг (вид мошенничества, целью которого является получение учетных данных пользователя).

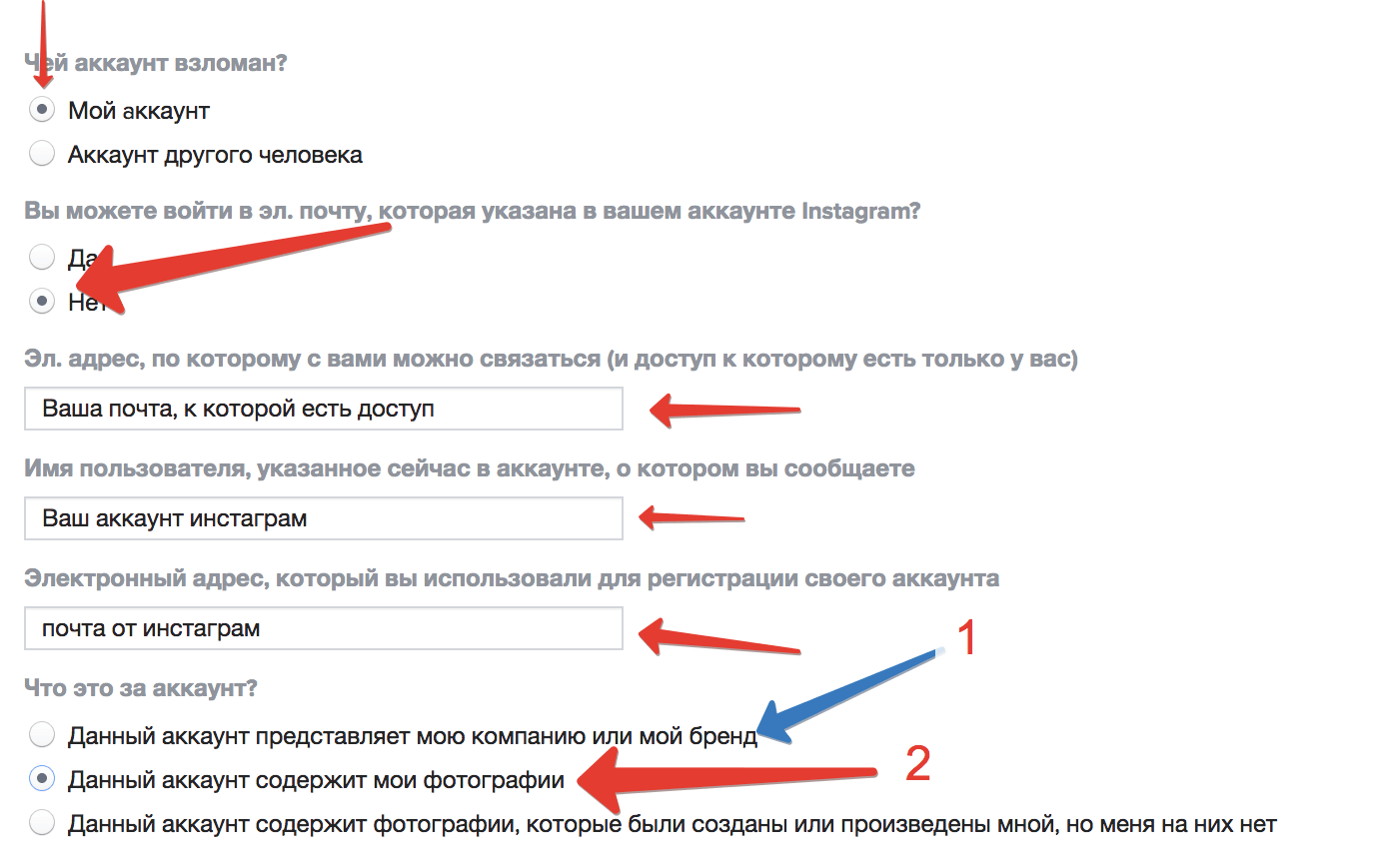

Для достижения своей цели злоумышленники под видом сотрудника службы поддержки мессенджера пишут пользователю под любым предлогом: например, ошибка идентификации пользователя. Владельца аккаунта просят пройти по ссылке якобы для верификации данных. Если он введет свои данные в этом окне, то они уйдут хакеру.

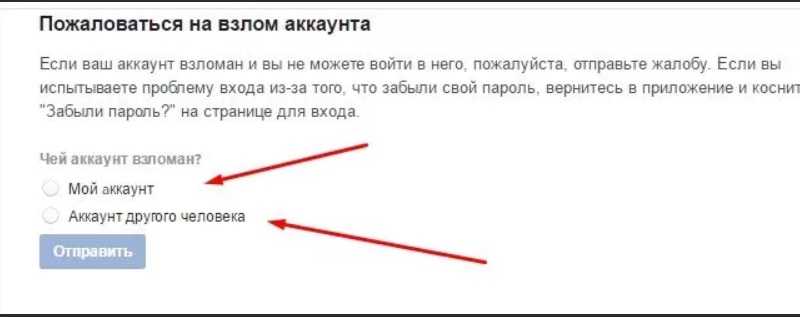

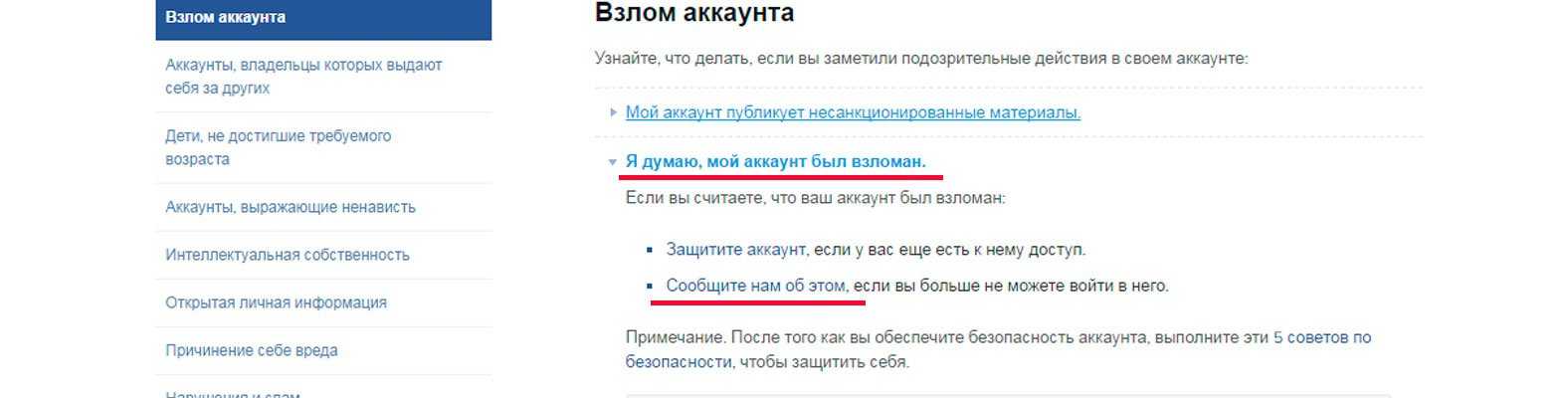

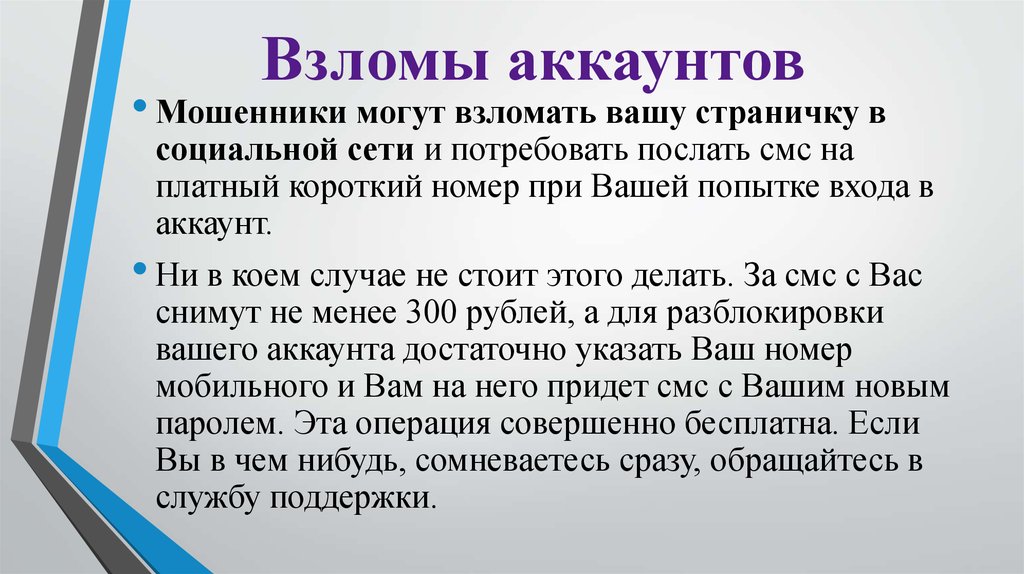

После угона аккаунта злоумышленники, как правило, просят выкуп за восстановление доступа к странице. Некоторые из них могут какое-то время попридержать профиль у себя, изучив список контактов, приватную переписку жертвы и т. д. Также особо уязвимы аккаунты популярных людей. Они подвергаются попыткам взлома чаще и массивнее.

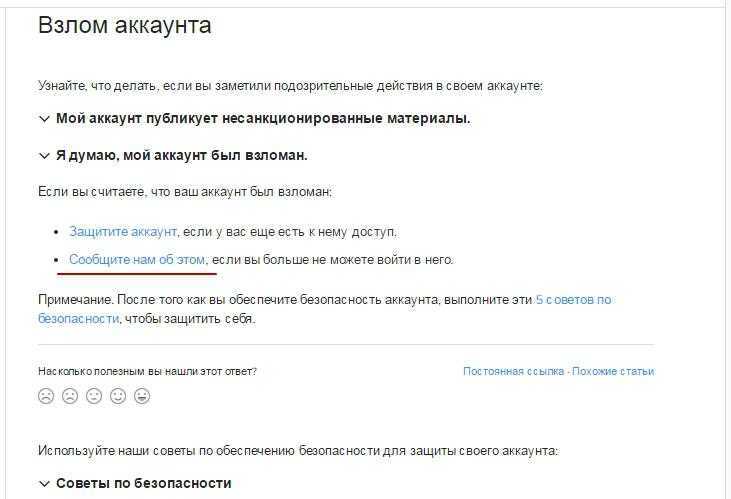

Как обезопасить себя от взлома страницы в соцсети?

Эксперты советуют не пренебрегать использованием двухэтапной аутентификации (метод защиты аккаунта, при котором пользователь подтверждает, что он владелец страницы двумя способами).

Уберечь себя от непрошеных гостей также помогут контрольные вопросы, ответ на который знает только пользователь. Это, как правило, вопросы про имя первой учительницы, девичью фамилию матери, улицу, где жил пользователь, и т. д.

Ни в коем случае нельзя вводить одинаковые ответы для разных сайтов, советует начальник службы безопасности BeyondTrust Мори Дж. Хабер. Более того, в словах желательно использовать символы. Например, первой учительницей может быть МарUя Иван0вна и т. д.

Такие рекомендации не случайны. Анкеты и опросы в игровой форме в соцсетях часто выдают вопросы, перекликающиеся с контрольными. Например, могут спросить: «Кто помнит свою первую учительницу? Давайте поздравим». И подобных вопросов встречается много, предупреждает специалист.

Источники:

https://iz.ru/

https://www.beyondtrust.com/

взлом аккаунтовсоциальные сетидвухфакторная аутентификация

Следующий материал

Новости СМИ2

Масштабный взлом аккаунтов знаменитостей

w3.org/1999/xhtml»>В 2015 году новости о взломах аккаунтов знаменитостей, казалось, были повсюду: СМИ даже назвали атаку, которая, по данным Celebuzz, скомпрометировала почти 600 известных владельцев аккаунтов в iCloud, Celebgate. Интимные личные фотографии знаменитостей сначала появились на сайте таблоида 4chan, а затем попали в Сеть.В 2015 году главной мишенью нашумевшего взлома стал Ashley Madison, позиционирующий себя как сайт знакомств для внебрачных связей. Список его клиентов был украден и опубликован в Интернете, что вызвало немедленную реакцию СМИ, которые бросились искать в нем известные фамилии.

Но в случае в Ashley Madison дело не только в знаменитостях. Компании по всей Америке обеспокоены тем, что сотрудники, которые зарегистрированы на этом сайте, могут стать жертвами целевого фишинга или других форм кибершантажа.

Вторжения в личную жизнь

w3.org/1999/xhtml»>Оказывается, взломы аккаунтов знаменитостей вызывают озабоченность не только у самих знаменитостей. В эпоху Интернета каждый может прославиться (и при этом не самым приятным способом), если его фотографии или другой сугубо личный контент будут украдены и попадут в Интернет. Эти инциденты – важные уроки кибербезопасности для всех.Большинство технических подробностей о взломе Celebgate еще не обнародованы. (И это очень хорошо, поскольку такие данные могут стать подсказкой для будущих хакеров.) Следует отметить, что фотографии и другие данные, хранящиеся на iPhone, автоматически копируются в iCloud, облачную службу хранения Apple.

Android и другие мобильные операционные системы также сохраняют копии в облаке, что опять же хорошо, потому что пользователи могут получить к ним доступ со всех своих устройств. Однако это представляет собой потенциальную уязвимость, о которой должны знать все пользователи мобильных устройств.

Возможно, чтобы взломать аккаунты знаменитостей нужно было просто подобрать пароли (Apple, которая в целом пользуется хорошей репутацией в плане обеспечения безопасности, впоследствии ужесточила защитные меры при восстановлении забытого пароля), а возможно, была использована социальная инженерия – способ обманом вынудить пользователя раскрыть свой пароль.

Знаменитости — не единственные потенциальные жертвы

Взлом сайта Ashley Madison, напротив, кажется в техническом плане аналогичным взломам сайтов ретейлеров. Только его последствия были иными: они вышли далеко за рамки самого Ashley Madison.

Взломы сайтов розничных магазинов обычно осуществляются для кражи информации о кредитных картах, которая для киберпреступников на вес золота.

Что до хакеров Ashley Madison, их целью было поставить конкретных людей в неловкое положение, и поэтому взломщики выложили в Интернет миллионы электронных писем клиентов Ashley Madison.

Хотя в списке клиентов было много адресов электронной почты известных людей, Ashley Madison не проверяла или не подтверждала эти адреса, и похоже, только некоторые из них (если они вообще есть) настоящие. На данный момент только Джош Даггар (из реалити-шоу «Детей много не бывает») является самым известным человеком, признавшим свою вовлеченность в этот скандал, но, конечно же, он не единственный.

Однако, как сообщается в Infoworld, отсутствие подтверждения о взломе аккаунтов знаменитостей не помешало Celebgate стать серьезным поводом для беспокойства не только для тех людей, чьи электронные письма попали в Сеть, но и для компаний и организаций, чьи сотрудники были зарегистрированы на сайте Ashley Madison, и которые теперь могут быть уязвимы для социальной инженерии и высокотехнологичного шантажа.

Социальная инженерия и человеческий фактор

w3.org/1999/xhtml»>«Социальная инженерия» — это термин, который эксперты кибербезопасности используют для обозначения атак с использованием человеческого фактора.Самый распространенный пример — целевой фишинг, когда киберпреступник отправляет электронное письмо (обычно предназначенное для друга или коллеги), в котором содержаться ссылки на вредоносный сайт или файл.

Неосторожная жертва щелкает по ссылке, заражая свое устройство вредоносным ПО, которое выведывает персональные данные.

Проблема для организаций заключается в том, что любой сотрудник, чья электронная почта находилась в списке клиентов Ashley Madison, теперь может быть уязвим для фишинговых писем якобы от юристов или частных следователей.

При таком сценарии злоумышленникам не нужно беспокоиться об индивидуальном подходе, чтобы подцепить свою жертву на крючок.

Боязнь огласки и отчаянное желание найти защиту — этого может быть достаточно, чтобы заставить жертву нажать на ссылку, тем самым предоставляя возможность злоумышленникам проникнуть на свой компьютер и искать там пароли или другие данные, которые затем могут быть использованы киберпреступниками.

В эпоху мобильности любое устройство с подключением к Интернету потенциально может быть взломано, поэтому надежные пароли действительно имеют значение.

Tweet: В эпоху мобильности любое устройство с подключением к Интернету потенциально может быть взломано, и надежные пароли действительно имеют значение. Твитни это!

Помните о социальной инженерии и дважды подумайте прежде, чтобы нажимать на неожиданные или необычные ссылки в электронных письмах. Богатые и знаменитые не являются единственными объектами новой эпохи взломов аккаунтов известных людей.

Статьи и ссылки по теме:

- Киберпреступность

- Что такое Adware?

- Что такое троянская программа?

- Компьютерные вирусы и вредоносное ПО

- Спам и фишинг

- Программы-вымогатели и кибершантаж

- Мобильные угрозы

- Выбор антивирусного решения

Продукты:

- Kaspersky Total Security

- Kaspersky Internet Security

- Антивирус Касперского

- Бесплатный Aнтивирус Kaspersky Free

- Kaspersky Internet Security для Mac

- Kaspersky Internet Security для Android

Масштабный взлом аккаунтов знаменитостей, и как это может затронуть вас

Kaspersky

В 2015 году новости о взломах аккаунтов знаменитостей, казалось, были повсюду: СМИ даже назвали атаку, скомпрометировавшую почти 600 известных владельцев аккаунтов в iCloud, Celebgate.

Как хакеры получают пароли? (И как их остановить)

У хакеров есть ваши пароли?

В сентябре 2022 года хакеры-злоумышленники приобрели в даркнете пароль, принадлежавший подрядчику Uber [ * ]. Личное устройство подрядчика было заражено вредоносным ПО, что сделало уязвимой любую информацию на устройстве. Затем хакеры незаконно получили доступ к внутренним системам Uber и даже загрузили информацию из финансового инструмента.

Если мошенники украдут ваши пароли, они могут взломать вашу электронную почту и банковские счета и даже украсть вашу личность. Но, несмотря на растущую угрозу, немногие американцы делают достаточно для обеспечения безопасности своих паролей.

Более половины американцев говорят, что они не меняли свои пароли в прошлом году — даже после того, как услышали об утечке данных в новостях [ * ]. Но, что еще хуже, 62% американцев говорят, что используют один и тот же пароль для нескольких учетных записей. Если вы совершите эту ошибку, хакер может скомпрометировать все ваши учетные записи с помощью одной атаки.

Если вы совершите эту ошибку, хакер может скомпрометировать все ваши учетные записи с помощью одной атаки.

Но как хакеры вообще получают пароли ? И что вы можете сделать, чтобы защитить себя и свою семью от жертв?

Если вы думаете, что ваши пароли в безопасности, подумайте еще раз. Читайте дальше, пока мы исследуем предупреждающие признаки взлома паролей, объясняем, как хакеры получают пароли, и предлагаем действенные советы по защите ваших онлайн-аккаунтов от кибератак.

5 признаков того, что ваши пароли были взломаны

Если хакеры получат доступ к вашим паролям, они могут нанести серьезный ущерб вашим финансам, репутации и личной информации в Интернете. Как только кто-то узнает ваши учетные данные для входа, он может:

- Получите доступ к своей электронной почте и учетным записям в социальных сетях.

- Совершайте мошеннические покупки и переводы с использованием своих банковских счетов.

- Получите вашу личную информацию (PII) и используйте ее для кражи личных данных .

- Продавайте свою информацию в даркнете.

Чтобы свести к минимуму ущерб от взлома пароля, очень важно научиться распознавать признаки скомпрометированного пароля. Вот несколько красных флажков:

- Ваш пароль не работает. Когда хакеры получают доступ к учетной записи, они часто меняют пароль и блокируют вас. Если ваши обычные пароли не работают, возможно, вас взломали.

- Низкая производительность компьютера. Мы все сталкивались с тем, что наши компьютеры со временем зависали, но внезапное замедление может быть признаком того, что ваше устройство заражено вредоносным ПО, похищающим пароли.

- Вы находите свою информацию в даркнете. Хакеры могут продать ваши пароли другим преступникам, что подвергает вас риску кражи личных данных или финансового мошенничества.

- Сообщения о программах-вымогателях. Хакеры могут использовать вредоносное ПО для шифрования ваших файлов и программ, а затем заблокировать вас до тех пор, пока вы не заплатите им за восстановление контроля. В апреле 2022 года серия атак программ-вымогателей поразила 27 государственных органов Коста-Рики, в результате чего в стране было объявлено чрезвычайное положение [ * ].

- Друзья и члены семьи получают от вас странные сообщения в Интернете. Если хакеры получат доступ к вашим учетным записям, они часто будут пытаться обмануть ваших друзей и семью. Обратите внимание, если кто-то говорит вам, что получил странные сообщения от «вашего» аккаунта.

✅ Примите меры: Если хакеры получат ваши пароли, это может поставить под угрозу ваш банковский счет, электронную почту или другие учетные записи. Попробуйте бесплатную защиту от кражи личных данных Aura в течение 14 дней , чтобы защитить свои личные данные от мошенников.

10 мошеннических действий, которые хакеры используют для получения ваших паролей0029

Инфекция ваших устройств вредоносным программным обеспечениемВозможно, вы уже видели некоторые предупреждающие знаки. Но как хакеры вообще получают пароли?

Вот способы, которыми хакеры получают пароли, и что вы можете сделать, чтобы помешать им получить твой .

1. Покупка паролей, утекших при утечке данных

Только за последний год были украдены и утекли миллиарды пользовательских паролей, логинов и другой личной информации в результате утечки данных . Хакеры-злоумышленники взламывают базы данных и крадут информацию для использования в мошенничестве или продажи в даркнете.

Так как хакеры нацелены на компании с Facebook по Marriott по Equifax , есть большая вероятность, что хотя бы одна из ваших учетных записей была скомпрометирована.

Как хакеры получают пароли от взлома данных?

- Хакеры нацеливаются на сайты с уязвимыми методами обеспечения безопасности (такими как хранение незашифрованных паролей) и одновременно крадут данные учетных записей тысяч или даже миллионов пользователей. Это может включать учетные данные для входа в систему, данные кредитной карты и номера социального страхования (SSN).

- Затем хакеры рекламируют украденные «дампы данных» на нелегальных торговых площадках и форумах Даркнет .

- Другие хакеры или похитители личных данных могут приобретать и использовать информацию для получения финансовой выгоды.

Как защитить себя от хакеров после утечки данных:

- Создайте разные пароли для каждой учетной записи. Использование уникальных сложных паролей для каждой учетной записи затрудняет их взлом и может помешать мошенникам получить доступ к нескольким учетным записям после утечки данных.

- Следите за новостями об утечке данных. Немедленно измените свои пароли, если обнаружите, что у вас есть учетная запись в компании, которая только что пострадала от утечки данных.

- Следите за предупреждениями о мошенничестве. Вы можете получить электронное письмо об утечке данных. Посетите веб-сайт компании и позвоните по официальному номеру службы поддержки, чтобы проверить ситуацию — никогда не отвечайте никакими способами, указанными в электронном письме.

💡 Связанные: Вот что делать после утечки данных →

2. Фишинговые атаки

Фишинг — один из наиболее распространенных методов, используемых хакерами для кражи личной информации, включая пароли. Только в этом году ожидается шесть миллиардов фишинговых атак [ * ].

Как хакеры получают пароли от фишинговых атак?

- Хакеры отправляют электронные письма, выглядящие как официальные, якобы от надежных организаций, таких как IRS, ваш банк или популярные магазины электронной коммерции.

- фишинговых писем содержат ссылки, которые обманом заставляют вас посетить поддельный веб-сайт, например страницу оплаты в интернет-магазине. Если вы уверены, что все выглядит законно, вы можете невольно поделиться своими данными.

- Кроме того, нажатие на ссылку может вызвать загрузку вредоносного ПО, которое дает хакеру доступ к вашему компьютеру. В этот момент вор может украсть ваши пароли.

Как защититься от фишинга:

- Не отвечайте на спам-сообщения. Если вы получили электронное письмо от кого-то, кого вы не знаете, или заметили какие-либо подозрительные проблемы (например, опечатки или странный адрес), удалите его и не отвечайте.

- Не нажимайте на ссылки или вложения в сообщениях электронной почты. Лучше сначала выяснить отправителя. Свяжитесь с ними, используя реквизиты, расположенные на их официальном сайте.

- Никогда не делитесь своей личной информацией.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете.

💡 Связанные: Как определить, что электронное письмо отправлено мошенником [с примерами] →

3. Поддельные электронные письма о сбросе пароля

попросил их? Ты не один. Электронные письма для сброса пароля являются одними из самых распространенных видов мошенничества. яблоко предупредил пользователей об этом мошенничестве в июле 2022 года, когда хакеры активизировали усилия, чтобы обманным путем заставить пользователей поделиться своими учетными данными [ * ].

Как хакеры используют поддельные электронные письма для сброса пароля для просмотра вашей личной информации?

Хакеры отправляют поддельные электронные письма якобы от одной из ваших учетных записей в Интернете, призывая вас подтвердить свою учетную запись или сбросить пароль.

- Электронное письмо будет содержать ссылку, которая направит вас на поддельный веб-сайт.

- Если вы нажмете на ссылку, хакер увидит все данные, которыми вы делитесь на сайте.

Как защитить себя от поддельных электронных писем для сброса пароля:

- Не нажимайте на ссылки . Поддельные ссылки могут установить вредоносное ПО на ваш компьютер или привести вас на незащищенный веб-сайт.

- Проверка на признаки возможного мошенничества . Обращайте внимание на недостатки дизайна, ошибки в написании слов и неправильную грамматику.

- Убедитесь, что адрес электронной почты отправителя является реальным. Наведите курсор на имя отправителя, чтобы открыть адрес электронной почты. Если адрес отличается от имени, вероятно, это мошенничество.

💡 Связанный: Что делать, если ваш адрес электронной почты известен мошеннику →

4.

Заражение ваших устройств вредоносным ПО и компьютерные системы. Хакеры используют эти программы, чтобы шпионить за своими целями и активно сканировать пароли и данные для входа.

Заражение ваших устройств вредоносным ПО и компьютерные системы. Хакеры используют эти программы, чтобы шпионить за своими целями и активно сканировать пароли и данные для входа.Как хакеры получают пароли с помощью вредоносных программ?

- Хакеры включают ссылки в спам-сообщения или на поддельные веб-сайты, которые запускают загрузку вредоносного ПО, если вы нажмете на ссылку.

- Программы-кейлоггеры позволяют хакерам шпионить за вами, поскольку вредоносные программы перехватывают все, что вы вводите. Оказавшись внутри, вредоносное ПО может исследовать ваш компьютер и записывать нажатия клавиш для кражи паролей.

- Когда они получат достаточно информации, хакеры могут получить доступ к вашим учетным записям, включая вашу электронную почту, социальные сети и онлайн-банкинг.

Как защититься от вредоносных программ:

- Всегда устанавливайте обновления. Не игнорируйте автоматические напоминания об обновлении операционной системы.

Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности.

Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности. - Используйте антивирусное программное обеспечение. Если вам необходимо загрузить программное обеспечение из Интернета, антивирусная программа может сначала выполнить сканирование на наличие вредоносных программ.

- Не доверять всплывающим окнам . Некоторые всплывающие окна с рекламой могут предложить вам установить антивирусное программное обеспечение. Но это мошенничество; нажатие на всплывающее окно заразит ваш компьютер. Всегда загружайте программное обеспечение с официальных веб-сайтов.

✅ Примите меры: Если мошенники заразят ваши устройства вредоносным ПО, они могут брать кредиты на ваше имя или опустошать ваш банковский счет. Попробуйте службу цифровой безопасности с антивирусом и VPN , чтобы защитить свои финансы и устройства от хакеров.

5. Атаки полным перебором

Атака полным перебором — это криптографический взлом, который использует метод проб и ошибок для доступа к взломанным комбинациям паролей (также известный как «распыление пароля»). Этот упрощенный подход — старый, но все еще популярный метод взлома. Еженедельный уровень атак методом грубой силы вырос на 671% в июне 2021 г. [ *].

Этот упрощенный подход — старый, но все еще популярный метод взлома. Еженедельный уровень атак методом грубой силы вырос на 671% в июне 2021 г. [ *].

Как хакеры получают пароли с помощью атак грубой силы?

- Поскольку многие люди используют слабые пароли, атаки грубой силы остаются эффективными для взлома учетных записей.

- Злоумышленники используют автоматизированный компьютерный алгоритм для быстрой проверки различных паролей. Некоторые атаки грубой силы могут пытаться перебрать один миллиард паролей в секунду!

- Программы грубой силы перебирают буквы, цифры и символы, изменяя по одному символу за раз, пока не найдут успешную комбинацию.

Как защититься от брутфорса:

- Использовать биометрию .

Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев .

Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев . - Использовать блокировку учетной записи . Когда вы устанавливаете ограничение на количество неудачных попыток входа в систему, вы можете замедлить или удержать хакеров от успешных попыток атаки методом грубой силы.

- Настроить двухфакторную аутентификацию (2FA) . Этот дополнительный уровень безопасности предотвращает доступ хакеров к вашим учетным записям. Даже если хакеры получат ваш пароль, они не смогут получить доступ к вашему смартфону или электронной почте без кода 2FA.

💡 Связанный: Как хакеры проникают в ваш компьютер (и как их остановить) →

, атаки по словарю основаны на предустановленных списках слов и известных паролях, которые обычно используют люди. В марте 2022 года хакеры атаковали серверы TransUnion South Africa атакой по словарю, после чего потребовали 15 миллионов долларов в криптовалюте [9].

0005*].

0005*].Как хакеры получают пароли с помощью атак по словарю?

- Хакеры используют определенный список общих паролей, который служит словарем для взлома. Злоумышленник пытается взломать учетную запись, комбинируя каждый пароль из словаря с разными именами пользователей.

- Часто хакеры используют автоматизированную систему для быстрого выполнения нескольких перестановок. В случае с TransUnion пароль не заставил себя долго ждать — он был установлен как «пароль».

- Как только хакеры получат доступ, они могут заблокировать ваши учетные записи, украсть личные данные и использовать информацию для различных типов кражи личных данных .

Как защититься от атак по словарю:

- Создавайте более надежные пароли. Для большинства онлайн-аккаунтов в процессе регистрации требуется пароль средней надежности. Не облегчайте жизнь хакерам.

- Использовать пароли.

Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов.

Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов. - Настройте двухфакторную аутентификацию (2FA). Если хакеры получат ваш пароль, им все равно потребуется подтвердить его подлинность с помощью кода текстового сообщения или ссылки для подтверждения по электронной почте.

💡 Связанные: Как восстановить взломанную учетную запись Facebook →

повторно использовал его. Поскольку многие люди повторно используют пароли, вставка учетных данных работает лучше, чем вы думаете.

Как хакеры получают пароли, используя вставку учетных данных?

- Хакеры получают список имен пользователей и паролей после взлома данных, например взлома NeoPets, который скомпрометировал 69 миллионов учетных записей пользователей [ * ].

- Злоумышленники пытаются найти другие учетные записи в Интернете, которые повторно используют те же учетные данные для входа.

Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя.

Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя. - Хакеры часто используют автоматизированные технологии для создания ботнета, который быстро распределяет эти атаки по разным IP-адресам (интернет-протоколам).

Как защититься от подмены учетных данных:

- Не используйте пароли повторно. Это, безусловно, самый эффективный способ не стать жертвой атак с заполнением учетных данных.

- Установите брандмауэр веб-приложений (WAF). Эта служба автоматически обнаруживает подозрительные попытки входа в систему или аномальный трафик от ботнетов.

- Ограничение запросов аутентификации. Лучше всего блокировать учетные записи после трех-пяти неудачных запросов на вход, так как это остановит злоумышленников, даже если они используют разные IP-адреса.

✅ Примите меры: Защитите себя от рисков кражи личных данных и мошенничества с помощью страховки Aura от кражи личных данных на 1 000 000 долларов. Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

8. Серфинг через плечо

Когда вы пользуетесь смартфоном в метро, кафе или на работе, кто-то может буквально заглядывать вам через плечо. Эксперт по кибербезопасности Джейк Мур провел эксперимент, используя этот низкотехнологичный метод, чтобы взломать учетную запись друга в Snapchat [9].0005*]. Если вы не будете осторожны, хакеры могут проникнуть прямо в ваш банковский счет.

Как хакеры получают пароли от серфинга через плечо?

- Плечевой серфинг — это простой метод локального обнаружения, при котором хакеры приближаются к своим целям, чтобы наблюдать за ними с помощью своих устройств.

- Вор увидит, как вы вводите пароль — возможно, для учетной записи онлайн-банкинга или для получения электронной почты.

- Другая форма локального обнаружения возникает, когда хакеры обыскивают чей-то стол.

Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Как защититься от серфинга через плечо:

- Следите за своим окружением . Найдите минутку, чтобы осмотреться вокруг и убедитесь, что никто не наблюдает, так как кому-то требуется всего несколько секунд, чтобы подсмотреть ваш пароль.

- Добавьте двухфакторную аутентификацию в свои аккаунты. 2FA помогает предотвратить многие атаки, поскольку у пользователя не будет доступа к вашему телефону или электронной почте.

- Не записывайте учетные данные . Вместо того, чтобы хранить свои пароли на клочках бумаги, храните данные для входа в безопасный менеджер паролей .

💡 Связанные: Плечевой серфинг: как мошенники грабят вас глазами →

9.

Атаки «человек посередине» (например, взлом Wi-Fi)

Атаки «человек посередине» (например, взлом Wi-Fi)Атака «человек посередине» (MitM) происходит, когда хакеры перехватывают ваше сетевое соединение и крадут ваши пароли или любые другие данные, которые вы передаете. В июле 2022 года Microsoft сообщила, что кампания MiTM была нацелена на пользователей Office 365 в 10 000 организаций за предыдущий год [ * ].

Как хакеры получают пароли с помощью атак типа «человек посередине»?

- Атаки MiTM происходят, когда хакеры используют поддельный веб-сайт или сервер, чтобы вставить себя между пользователем и реальным сайтом, к которому пользователь хочет получить доступ.

- Затем злоумышленники могут перехватить сеанс входа пользователя и перехватить пароль и сеанс cookie.

- Получив эти данные, злоумышленники могут пропустить процесс аутентификации, даже если у пользователя есть многофакторная аутентификация (MFA).

Как защититься от атак посредника:

- Безопасный просмотр . Вы увидите значок замка рядом с адресной строкой на защищенных веб-сайтах. Кроме того, найдите «HTTPS» в начале URL-адреса ( вместо «HTTP»). Если вы не видите эти маркеры безопасности, немедленно покиньте сайт.

- Использовать VPN . Виртуальная частная сеть маскирует ваш IP-адрес и шифрует ваши данные, что затрудняет доступ для хакеров. Узнайте больше о VPN военного уровня Aura →

- Используйте брандмауэр . Этот дополнительный уровень безопасности позволяет вам устанавливать параметры безопасности и ограничивать содержимое, доступ к которому вы можете получить на своем компьютере. Брандмауэры также служат надежной защитой для детей, которые могут не знать об онлайн-угрозах во время просмотра.

💡 Связанный: Ваш IP-адрес был взломан? Вот как сообщить (и что делать!) →

10.

Взлом вашего телефона

Взлом вашего телефонаЕсли кто-то взломает ваш телефон , он может получить доступ к вашим банковским счетам, электронной почте, социальным сетям и другой личной информации. Будьте особенно осторожны с тем, какие приложения вы загружаете. Почти 80% всех атак на мобильные устройства происходят через вредоносные приложения [ * ].

Как хакеры получают пароли, взламывая ваше мобильное устройство?

- Хакеры создают вредоносные приложения, которые могут перекачивать личную информацию с вашего устройства, когда вы загружаете или используете приложения.

- Киберпреступники создают поддельные общедоступные сети Wi-Fi, чтобы заманивать и перенаправлять людей на вредоносные веб-сайты, где они могут украсть личную информацию.

- Хакеры используют мошенничество с подменой SIM-карты, чтобы обманом заставить сетевых операторов передать ваш номер телефона на свое устройство.

Как защитить свой телефон от взлома:

- Используйте VPN и антивирусное программное обеспечение.

Эти меры безопасности помогут защитить ваши пароли, когда вы используете телефон для работы в Интернете.

Эти меры безопасности помогут защитить ваши пароли, когда вы используете телефон для работы в Интернете. - Обновляйте ОС с помощью последних исправлений. Каждый раз, когда выпускается новое обновление для ОС вашего телефона, оно включает дополнительные функции безопасности, предназначенные для защиты от известных методов взлома.

- Загружайте приложения из надежных источников. Вы должны загружать обновления только из Google Play или iOS App Store, а не со сторонних торговых площадок.

💡 Связанный: Может ли кто-нибудь взломать вас, используя только ваш номер телефона? →

Как защитить свои онлайн-аккаунты от хакеров

- Используйте антивирус и VPN. Вы можете защитить все свои устройства от хакеров и вредоносных программ с помощью шифрования военного уровня и защиты Wi-Fi.

- Обновляйте все свое программное обеспечение.

Большинство современных операционных систем поставляются с протоколами автоматического обновления, но лучше регулярно проверять наличие этих обновлений, чтобы хакеры не могли поставить вашу систему под угрозу.

Большинство современных операционных систем поставляются с протоколами автоматического обновления, но лучше регулярно проверять наличие этих обновлений, чтобы хакеры не могли поставить вашу систему под угрозу. - Не открывайте и не загружайте неизвестные вложения электронной почты. Когда вы получаете электронное письмо из неизвестного источника, никогда не открывайте ссылки или вложения.

- Регулярно проверяйте свой кредитный отчет и банковские выписки. Мошенники почти всегда охотятся за вашими финансовыми счетами. Проверьте наличие предупреждающих признаков кражи личных данных, таких как странные платежи в выписке по счету или счета, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura, может контролировать ваш кредит и заявления для вас и предупредить вас о любых признаках мошенничества.

- Создавайте надежные пароли. Ваш пароль — это ваша первая, а в некоторых случаях и единственная линия защиты от хакеров.

- Никогда не используйте пароли повторно. Убедитесь, что пароли для всех ваших учетных записей полностью уникальны, чтобы хакеры не могли получить доступ ко всем вашим учетным записям с помощью одной атаки.

- Установите менеджер паролей. Менеджер паролей Aura интегрирован во все планы Aura, что упрощает хранение сложных паролей для нескольких учетных записей в Интернете.

- Рассмотрите возможность подписки на защиту от кражи личных данных. Лучшая защита от кражи личных данных Aura отслеживает всю вашу самую конфиденциальную личную информацию, онлайн-счета и финансы на предмет признаков мошенничества. Если мошенник попытается получить доступ к вашим счетам или финансам, Aura поможет вам принять меры, пока не стало слишком поздно. Попробуйте 14-дневную бесплатную пробную версию Aura для немедленной защиты, пока вы наиболее уязвимы.

💡 Связанный: Цифровая безопасность: ваша личная защита и руководство по конфиденциальности в Интернете на 2022 год →

Как создавать надежные пароли, которые хакеры не смогут взломать

Создать надежный пароль не так сложно, как вы думаете. А установка сложных уникальных паролей для каждой учетной записи — один из лучших способов защититься от хакеров.

А установка сложных уникальных паролей для каждой учетной записи — один из лучших способов защититься от хакеров.

Итак, что делает пароль надежным? Вот пять советов:

- Сделайте его уникальным. Избегайте очевидных вариантов пароля, таких как дни рождения или имя домашнего животного. Подумайте о случайном слове или фразе, не связанных с вашей жизнью или другими учетными записями.

- Длиннее. Вы должны выйти за рамки минимального стандарта из 8 символов, чтобы создавать пароли из 10-15 символов. Хороший способ — создать случайную фразу или предложение с прописными и строчными буквами (например, «SAf3tyF1r$t»).

- Используйте сочетание символов, регистров, специальных символов и символов. Ваш пароль не обязательно должен быть логичным. Если вы используете случайную последовательность, ее сложнее взломать.

- Избегайте общих замен. Помните, что у хакеров есть словарь, загруженный часто используемыми паролями для атак грубой силы, поэтому не доверяйте ничему подобному «pa$$word» или «password1» для обеспечения безопасности вашего банковского счета.

- Не следуйте простым путям клавиатуры. Классический «123456» или «qwerty» следует оставить в прошлом. Эти пароли используются слишком часто и легко угадываются.

Вы можете повысить свою личную безопасность в Интернете и снизить вероятность взлома, если будете использовать более совершенные методы для создания новых паролей. Например:

- Метод фразы-пароля — это пароль, который содержит предложение или фразу, которую вы находите запоминающейся, но которую будет сложнее угадать.

- Пересмотренный метод ввода пароля представляет собой извращение предыдущего подхода, объединяя необычные слова, имена и местоположения для создания бессмысленной фразы, которую запомните только вы (например, CocoMelonAndTheRockGoToMongolia).

- Метод зашифрованного предложения — это еще один вариант парольной фразы, в котором вы используете только первые две буквы каждого слова (например, BostonCelticsAreTheBestTeamEver = BoCeArThBeTeEv).

💡 Связанные: Лучшие альтернативы LastPass в 2023 году (бесплатные и платные) →

Итог: остановите мошенников от кражи ваших паролей

Как хакеры получают пароли?

С пугающей легкостью.

И если вы не будете осторожны, один взлом может нанести серьезный ущерб вашим онлайн-аккаунтам, финансам и кредитам. Кто-то может даже украсть вашу личность.

Если вы хотите защитить себя и свою семью от хакеров, вам следует рассмотреть решение цифровой безопасности Aura.

С Aura вы получаете:

- Мониторинг аккаунта с предупреждениями о мошенничестве . Aura отслеживает ваши онлайн-счета, финансовые счета и многое другое на предмет признаков мошенничества. Вы будете получать оповещения почти в реальном времени о любой подозрительной активности.

- VPN и защита от вредоносных программ. Aura защитит все ваши устройства от хакеров и вредоносного ПО с помощью шифрования военного уровня и защиты Wi-Fi.

- Сканирование Даркнета. Aura также сканирует Даркнет в поисках вашей личной информации, такой как номера ваших кредитных карт и SSN.

- Специалисты по расследованию мошенничества, работающие круглосуточно и без выходных. Если случится худшее, вы получите круглосуточную поддержку от группы специалистов по борьбе с мошенничеством в США.

- Страховой полис на 1 миллион долларов . Каждый план Aura предлагает покрытие в размере 1 000 000 долларов США для оправданных убытков из-за кражи личных данных.

Защитите свою цифровую жизнь. Попробуйте Aura бесплатно в течение 14 дней →

Как взломать электронную почту | Лучшие способы взломать учетную запись электронной почты

Вы когда-нибудь задумывались, как киберпреступники взламывают пароли электронной почты? В какой-то момент вы, возможно, задавались вопросом, как взломать учетные записи электронной почты только ради предотвращения взлома вашей учетной записи. Есть несколько методов, которые вы можете изучить, чтобы взломать пароль учетной записи электронной почты. Ни одна учетная запись электронной почты не застрахована от взлома. Вот несколько практических способов взлома учетных записей электронной почты.

Есть несколько методов, которые вы можете изучить, чтобы взломать пароль учетной записи электронной почты. Ни одна учетная запись электронной почты не застрахована от взлома. Вот несколько практических способов взлома учетных записей электронной почты.

1. Кейлоггинг

Возможно, это самый простой вариант для большинства людей, которые хотят научиться взламывать пароли электронной почты. Кейлоггинг влечет за собой запись каждого нажатия клавиши, которое пользователь набирает на клавиатуре компьютера. Вы можете сделать это с помощью шпионской программы, известной как кейлоггер.

Для установки программы на компьютер не нужны специальные навыки. Кейлоггеры также работают в скрытом режиме, что затрудняет их обнаружение после установки. Если у вас нет физического доступа к целевому компьютеру, вам не о чем беспокоиться, потому что некоторые кейлоггеры предлагают удаленную установку.

Кейлоггинг, пожалуй, самый простой метод взлома, который хакеры используют для кражи конфиденциальной информации у жертв.

2. Фишинг

Это более сложный метод взлома электронной почты по сравнению с кейлогингом. Фишинг влечет за собой использование поддельных веб-страниц, которые идентичны страницам законных веб-сайтов. Применяя этот метод взлома социальной инженерии, фишеры обычно создают фальшивые страницы входа, которые напоминают Gmail, Yahoo или других поставщиков услуг электронной почты. Как только вы попытаетесь ввести свои учетные данные для входа на поддельные страницы входа, хакеры смогут сразу же украсть информацию.

Точно так же мошенники могут отправить электронное письмо, похожее на то, что обычно отправляют Google или Yahoo. Часто такие электронные письма содержат ссылки на фальшивые страницы входа с просьбой обновить информацию об учетной записи электронной почты или изменить пароль. Онлайн-персонаж кого-то, кого вы знаете, также может быть создан и использован, чтобы обмануть вас, чтобы вы предоставили свои учетные данные электронной почты.

В большинстве юрисдикций фишинг считается уголовным преступлением. К сожалению, включение двухфакторной аутентификации для ваших учетных записей электронной почты не может помочь. Поэтому вы должны быть бдительны, прежде чем предоставлять свои учетные данные электронной почты. Дважды проверьте веб-адрес, с которого отправляется электронное письмо, прежде чем предоставлять свои данные. Если вы не запрашивали смену пароля, игнорируйте подозрительные электронные письма с просьбой изменить пароль.

Подбор и сброс пароля

Это еще один метод социальной инженерии, используемый взломщиками электронной почты. Если вы учитесь взламывать учетные записи электронной почты, вам не следует беспокоиться о технике подбора/сброса пароля. Этот метод проще использовать для доступа к почтовым ящикам людей, которых вы знаете, чем к незнакомцам.

Угадывание и сброс пароля требуют безупречного мышления и социальных навыков, а значит, необходимо хорошо знать предполагаемую жертву. Часто хакеры, которые используют эту технику, являются близкими членами семьи, друзьями или коллегами. Такие люди обладают обширными знаниями о вас, включая ваши увлечения, дату рождения и другие личные данные. Поэтому им проще вычислить ваш пароль от электронной почты, а в частности, контрольный вопрос.

Если вы хотите научиться взламывать пароли электронной почты, вам следует помнить о нескольких вещах. Многие веб-сайты вводят читателей в заблуждение относительно методов взлома электронной почты. Готовой программы для взлома почтовых ящиков, кроме кейлоггера, не существует. Поэтому вам следует опасаться веб-сайтов, которые якобы продают программы, которые могут помочь вам взломать чужую учетную запись электронной почты.

Точно так же вам следует держаться подальше от веб-сайтов, которые утверждают, что продают учебные пособия, которые могут научить вас взламывать пароли электронной почты. Возможно, вы даже удивитесь, узнав, что некоторые из этих веб-сайтов просят вас указать адрес электронной почты. Это предвестник большинства инцидентов со взломом электронной почты. Для вас было бы трагедией потерять свою учетную запись электронной почты в попытке взломать чужую учетную запись.

Не каждый, кто учится взламывать пароли, намеревается стать киберпреступником. Этому навыку стоит научиться, поскольку он позволяет вам лучше защитить свою учетную запись электронной почты. Взлом электронной почты также является обязательным навыком для тех, кто хочет стать этичным хакером. Изучая, как взламывать электронные письма, вы не должны забывать о защите своих собственных. Чтобы защитить электронную почту ваших пользователей от хакеров, свяжитесь с nuEduSec для демонстрации или пробной версии нашей передовой облачной платформы, которая обеспечивает защиту учащихся в школе, в классе и даже дома.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете. Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности.

Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности. Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев .

Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев . Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов.

Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов. Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя.

Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя. Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Эти меры безопасности помогут защитить ваши пароли, когда вы используете телефон для работы в Интернете.

Эти меры безопасности помогут защитить ваши пароли, когда вы используете телефон для работы в Интернете. Большинство современных операционных систем поставляются с протоколами автоматического обновления, но лучше регулярно проверять наличие этих обновлений, чтобы хакеры не могли поставить вашу систему под угрозу.

Большинство современных операционных систем поставляются с протоколами автоматического обновления, но лучше регулярно проверять наличие этих обновлений, чтобы хакеры не могли поставить вашу систему под угрозу.

Ваш комментарий будет первым