Четыре способа взломать аккаунт в соцсетях и как от этого защититься

Как вас атакуют

Итак, обо всем по порядку. Есть несколько самых распространенных вариантов атак:

1. Атаки на уровне ПО

Внедрение вредоносного ПО в систему пользователя или использование уязвимостей существующего ПО. Это до сих пор наиболее массовый и действенный способ взлома. Распространение антивирусов, встроенных фаерволов, принудительное включение UAC, автообновления, повышение общей безопасности ОС несколько улучшают ситуацию, но не могут на 100% защитить пользователей от их же необдуманных действий.

Пользователи все равно регулярно скачивают «крякнутое» ПО с «лечением» в комплекте. А в итоге получают вредоносный код, внедряющийся в соединение (уровень трафика) или в процесс (через известные уязвимости) и ворующий данные личных аккаунтов.

Ежедневно рассылаются миллионы электронных сообщений со ссылками на вредоносное ПО. Существующие антиспам решения довольно эффективны, но ни одно из них не обеспечивает полную защиту.

Существующие антиспам решения довольно эффективны, но ни одно из них не обеспечивает полную защиту.

2. Атаки на уровне трафика

Cуществует два вида таких атак – в виде сниффера незащищенного трафика и в виде атак на защищенный трафик (man in the middle, MITM).

1. Этот способ взлома эффективнее первого, но сложнее в технической реализации, потому не стал таким массовым. В первую очередь из-за ограниченности территориальной – атака должна осуществляться непосредственно на входящее и исходящее соединение, а для этого нужно физически иметь к ним доступ.

Суть сниффера очень проста: весь проходящий через него трафик сканируется на наличие незашифрованных учетных данных, найденные учетки сохраняются и впоследствии используются злоумышленниками.

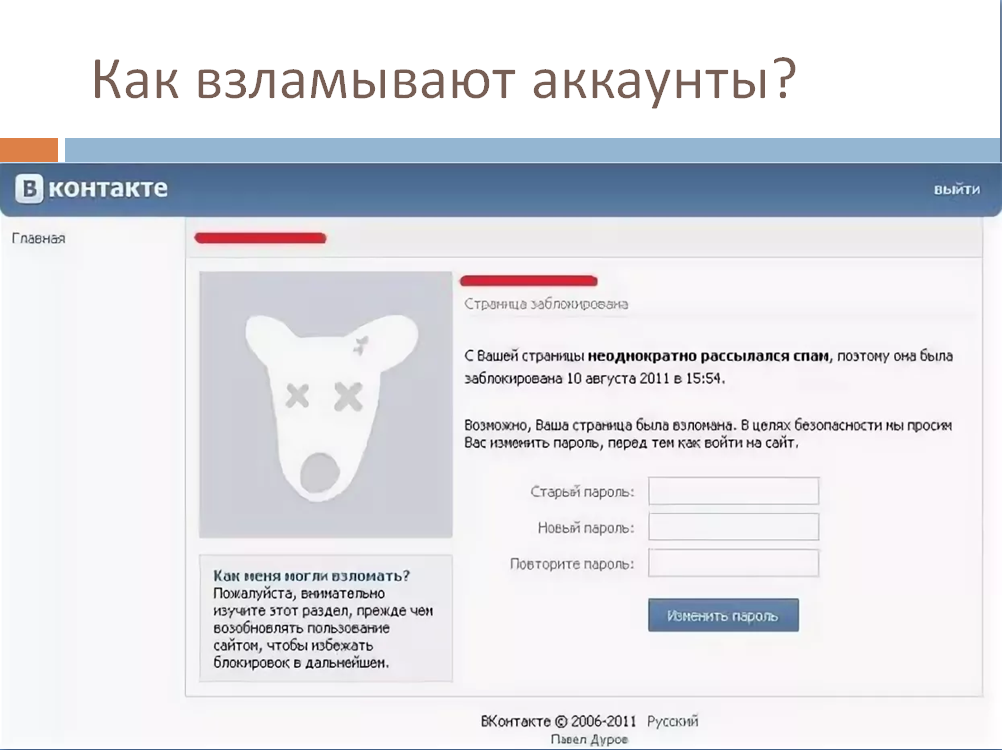

Этот вид атаки в большинстве случаев никак не заметен для пользователя. Однако он по-прежнему результативен, ведь многие популярные сервисы до сих пор передают пользовательские данные, сообщения и файлы в открытом виде. К примеру, ВКонтакте относительно недавно стала защищать свой траффик – до этого многие годы передача информации шла полностью в открытом виде – все сообщения, файлы, лайки и пароли были доступны любому желающему. Естественно, речь про те случаи, когда у злоумышленника есть физический доступ к передающей или принимающей инфраструктуре.

К примеру, ВКонтакте относительно недавно стала защищать свой траффик – до этого многие годы передача информации шла полностью в открытом виде – все сообщения, файлы, лайки и пароли были доступны любому желающему. Естественно, речь про те случаи, когда у злоумышленника есть физический доступ к передающей или принимающей инфраструктуре.

2. Второй способ заключается в том, что защищенное соединение происходит, но не между сертификатом пользователя и сертификатом сервера, а между злоумышленником и сервером (отсюда и название MITM — атака человек посередине). После внедрения «нужного» сертификата скомпроментированный трафик доступен хакеру в расшифрованном виде, что позволяет выделять и сохранять из него учетные данные.

Кстати, оба эти способа используются и на уровне ПО: когда вредоносное ПО подменяет сертификат либо локально работает программный сниффер.

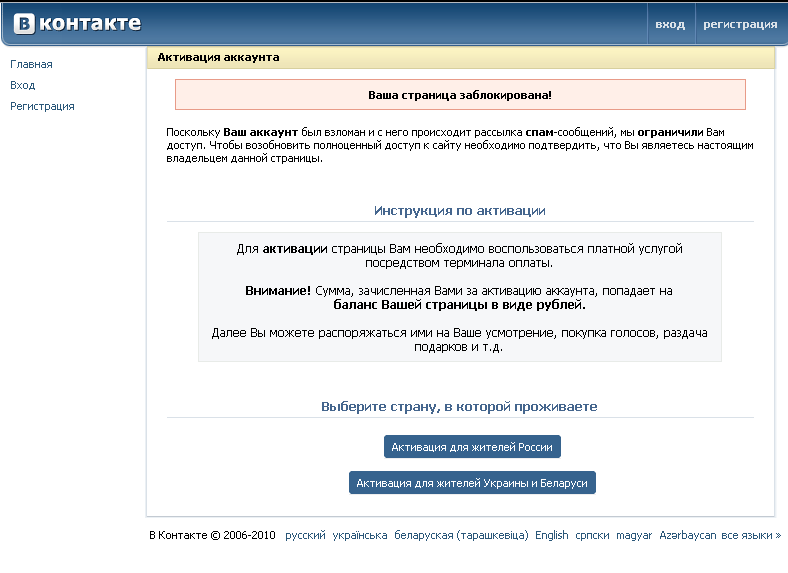

3. Атаки на уровне пользователя

Приемы социальной инженерии, иначе говоря – умышленный обман пользователя с целью получения учетных данных. Жертва вводится в заблуждение при общении по интернет-каналам или телефону, после чего сама передает злоумышленнику все необходимое. Несмотря на большие трудозатраты такая атака очень эффективна для получения учетной записи конкретного пользователя.

Жертва вводится в заблуждение при общении по интернет-каналам или телефону, после чего сама передает злоумышленнику все необходимое. Несмотря на большие трудозатраты такая атака очень эффективна для получения учетной записи конкретного пользователя.

4. Атака на уровне сервера (поставщика услуг)

Крайне редкий тип атаки. Теоретически она возможна, но на практике – огромная редкость. Здесь стоит развенчать популярный миф про «соцсеть взломали»: в такой ситуации взломали не соцсеть, а устройства конкретного пользователя. И, скорее всего, он сам же помог злоумышленнику в этом, а хакер использовал прием из пункта 1 или комбинацию приемов 1 и 3. Потому такого сценария, как «взломали соцсети», пользователю можно не опасаться, зато стоит быть внимательнее к собственным действиям.

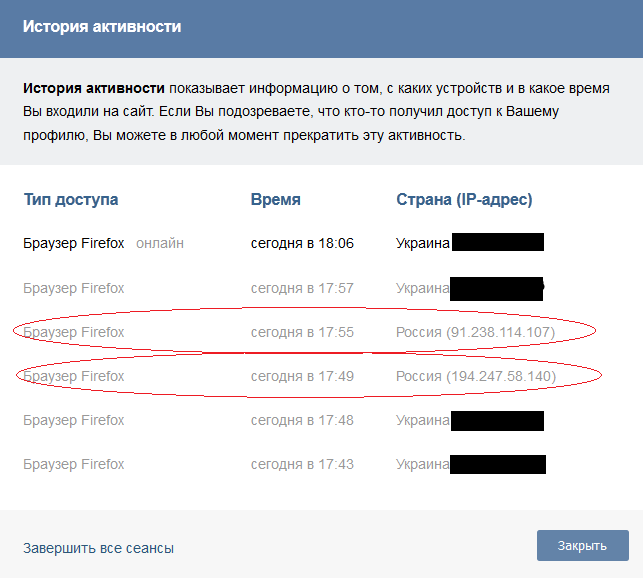

Как понять, что был совершен взлом?

Чаще всего это становится ясно по результатам атаки, когда цель злоумышленников достигнута – пропали деньги со счета, «засыпало» спамом, кто-то изменил пароль от учетки.

Если антивирус обнаружил угрозу, он, конечно, ее нейтрализует, но не ответит, успела она отправить учетные данные, или еще нет. Кстати, порекомендую при обнаружении антивирусом угроз не полениться поискать ее описание и разобраться, чем она грозит – многие разработчики дают детальное описание по каждой «сработке».

Кроме антивируса есть профессиональные инструменты, которые используют ИБ-эксперты, но они довольно сложны, дороги и без профессионального обучения – бесполезны.

- В случае атаки с помощью сниффера траффика – к сожалению, постфактум ее никак не определить.

- В случае MITM нужно внимательно следить за сертификатами, которые используются для подключений к сайтам. По крайней мере, проверять сертификаты критичных ресурсов (например, при онлайн-оплате).

- В случае социальной инженерии остается быть бдительным и прекращать подозрительные контакты.

- Для четвертого вида атаки способов ее обнаружения нет — если она произошла, то в подавляющем большинстве случаев это утечка изнутри, а не взлом снаружи.

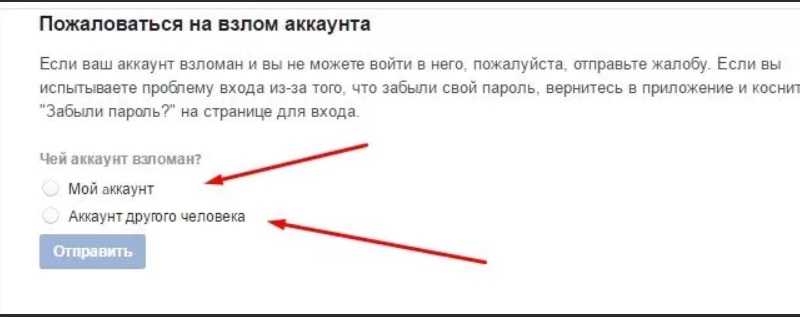

Как при взломе действовать юридически грамотно? Полиция поможет?

Да, это преступление и наказание предусмотрено законом. Есть масса тонкостей, которые невозможно охватить в одной статье. Основной момент – украдены просто личные данные или персональные, есть ли в деле финансовая составляющая, а также был ли факт публичного разглашения полученных сведений.

Дело в том, что персональные данные часто путают с личными, однако они определяются федеральным законом 152.

Простой пример: если злоумышленник получил серию и номер паспорта, то есть персональные данные – это серьезное правонарушение и регулируется ФЗ 152. Если хакер получил доступ к приватной переписке – ситуация, кончено, пикантная, но такие сведения не являются персональными данными.

Если вы обнаружили свои персональные данные в публичном доступе, то первым делом свяжитесь с администрацией ресурса, где они размещались. Ссылайтесь на закон «О персональных данных», который запрещает использование персданных без разрешения субъекта этих данных. Укажите, что в случае отказа вы обратитесь в суд. Чтобы убрать информацию из результатов поиска, нужно обратиться в техподдержку поискового сервиса и заполнить специальную форму.

Если определить источник распространения информации не удается или не получается связаться с ним напрямую, вы можете обратиться в Федеральную службу по надзору в сфере связи, информационных технологий и массовых коммуникаций или в прокуратуру.

Кроме ФЗ 152 привлечь к ответственности злоумышленников можно с помощью Кодекса об административных правонарушениях, Уголовного и Трудового кодекса. Ведь в зависимости от конкретной ситуации преступление может быть квалифицировано как неправомерный доступ к компьютерной информации, нарушение неприкосновенности частной жизни или нарушение установленного законом порядка сбора, хранения, использования или распространения информации о гражданах.

Крайне важно собрать максимально возможные доказательства – скриншоты, видеозаписи, описание ваших наблюдений – чем больше деталей, тем лучше. Если очевидно, что взломано конкретное устройство, прекратите любую активность на нем, выключите его — скорее всего, его придется на время отдать на экспертизу.

Что касается паролей, эксперты по безопасности говорят, что они должны быть сложными, с цифрами и вообще непохожи на слова. А сами эксперты могут запомнить такие пароли?

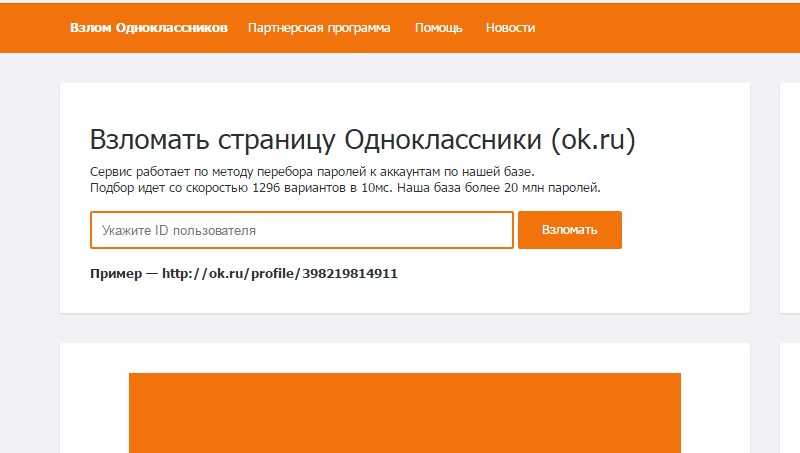

От перечисленных мной способов атак длинный пароль не спасет. Сложные пароли помогут только против брутфорса (brute force – атака с перебором паролей). Но на деле такая атака работает далеко не всегда и не для всего. Но в любом случае пароль стоит использовать длинный и сложный, хотя бы для защиты от того же brute force. И конечно, нужно регулярно менять все пароли.

Сложные пароли помогут только против брутфорса (brute force – атака с перебором паролей). Но на деле такая атака работает далеко не всегда и не для всего. Но в любом случае пароль стоит использовать длинный и сложный, хотя бы для защиты от того же brute force. И конечно, нужно регулярно менять все пароли.

Материалы по теме:

«Закон о запрете VPN-сервисов не остановит опытных интернет-пользователей»

Самые «горячие» области для страхового стартапа

17-летний школьник получил $2 тысячи от «ВКонтакте» за найденную при подготовке к ЕГЭ уязвимость

Госдума ужесточила наказание за хакерские атаки на критическую инфраструктуру

Россия вошла в топ-10 стран по уровню кибербезопасности в рейтинге ООН

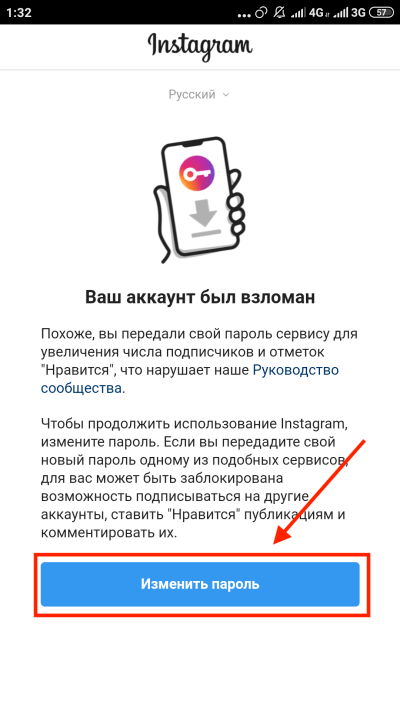

Как взломать аккаунт в Instagram? Апрель 2023

Instagram — это социальная сеть, которая пользуется большим успехом с 2010 года. Она замечательна в следующих областях: общение и чат, распространение изображений, социальные сети.

Есть несколько веских причин для взлома чьей-либо учетной записи Instagram. Поучительнее с самого начала заявить, что взлом личного кабинета незаконен. Это нарушение чужой частной жизни. Но по более веским и приемлемым причинам вот несколько советов о том, как взломать учетную запись Instagram.

Прежде всего, если вы хотите взломать учетную запись Instagram с помощью программного обеспечения:

Eyezy

Это приложение позволяет незаметно отслеживать учетные записи Instagram, публикации. Для личных сообщений посмотрите Mspy:

Взломать Insta с помощью Mspy

Меню страницы

Каковы веские причины для взлома учетной записи Instagram без использования пароля?

Как было сказано выше, взлом аккаунта в Instagram является нарушением конфиденциальности. Но, столкнувшись с неизбежными контекстами, учетную запись можно взломать. В частности:

Но, столкнувшись с неизбежными контекстами, учетную запись можно взломать. В частности:

- Чтобы подтвердить учетную запись вашего ребенка;

- Когда пароль забыт;

- Когда ваш телефон разбился;

- У вас было обновление приложения;

- Вы потеряли свой телефон и купили новый.

Независимо от причины, всегда есть эффективные способы получить доступ к чьей-либо учетной записи Instagram. Однако мы не поддерживаем незаконный шпионаж, особенно без согласия целевого лица. Пиратство запрещено, если пользователь осознает это и подаст жалобу, доказав, что вы являетесь автором. Если вы просто хотите знать как посмотреть чьих-то последних подписчиков в инстаграме Вы можете прочитать нашу страницу на нем.

Можно ли взломать аккаунт Instagram без пароля?

Действительно, взломать учетную запись Instagram можно без пароля. Самая распространенная проблема — забыть пароль. Забывание случается со всеми, сколько раз вы регистрировались онлайн, не записав физически пароль? Большинство пользователей выбирают один общий пароль для нескольких учетных записей. Тем не менее, это лучший способ взломать. Хакер просто получает его на одном сайте, а затем тестирует на всех известных ему сайтах.

Тем не менее, это лучший способ взломать. Хакер просто получает его на одном сайте, а затем тестирует на всех известных ему сайтах.

Как взломать аккаунт в Instagram?

Для достижения цели взлома вашей учетной записи вы должны использовать один из существующих методов. Вот как:

С помощью грубой силы

- Раньше для взлома требовалось, чтобы пользователи загружали в свой браузер текстовый документ, содержащий часто используемые и обновляемые пароли.

- Итак, программа проходит по этому списку, пробуя каждый пароль один за другим, пока не найдет идеальную комбинацию.

Действительно, эта техника работала очень хорошо, пока на рынке не появились другие:

- Специальные символы ;

- Генераторы случайных паролей;

- Двухфакторная аутентификация.

Эти новые методы снизили эффективность метода грубой силы. Кроме того, Instagram защищает свой сайт от грубой силы, поэтому это больше невозможно!

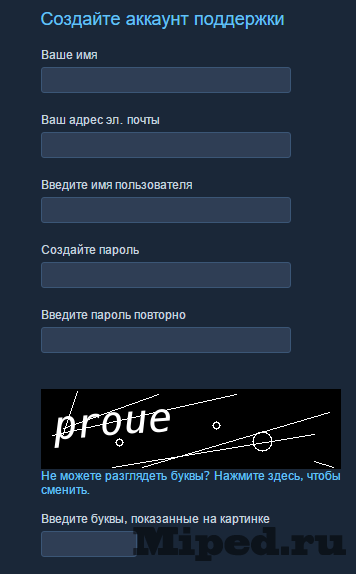

Фишинг:

Это что-то запретное и требует знания кода. Вы должны иметь возможность создать собственный сайт, похожий на Instagram, и убедиться, что человек вводит свою информацию (пароль: пароль, имя пользователя: пользователь) и что в его учетной записи не активирована защита AUTH. Как только все будет создано, необходимо подготовить электронное письмо с предупреждением о безопасности Instagram. Это электронное письмо должно убедить, например, что цель запросила код сброса пароля в своем профиле. А если она этого не просила, то ей нужно сменить пароль на своем профиле, со ссылкой на ваш пиратский сайт.

Вы должны иметь возможность создать собственный сайт, похожий на Instagram, и убедиться, что человек вводит свою информацию (пароль: пароль, имя пользователя: пользователь) и что в его учетной записи не активирована защита AUTH. Как только все будет создано, необходимо подготовить электронное письмо с предупреждением о безопасности Instagram. Это электронное письмо должно убедить, например, что цель запросила код сброса пароля в своем профиле. А если она этого не просила, то ей нужно сменить пароль на своем профиле, со ссылкой на ваш пиратский сайт.

После того, как информация будет получена, вы можете войти в систему.

Его создание стоит в среднем 850 долларов, и не гарантируется взлом целевого аккаунта в Instagram.

За меньшие деньги у вас есть 2 программы, которые будут намного лучше:

Eyezy

Взломать Insta с помощью Mspy

Ответьте на вопрос, можно ли взломать аккаунт в Instagram, не зная пароля?

В настоящее время невозможно взломать учетную запись Instagram без описанных выше методов и без установки программного обеспечения, которое я разместил вверху или внизу этой страницы.

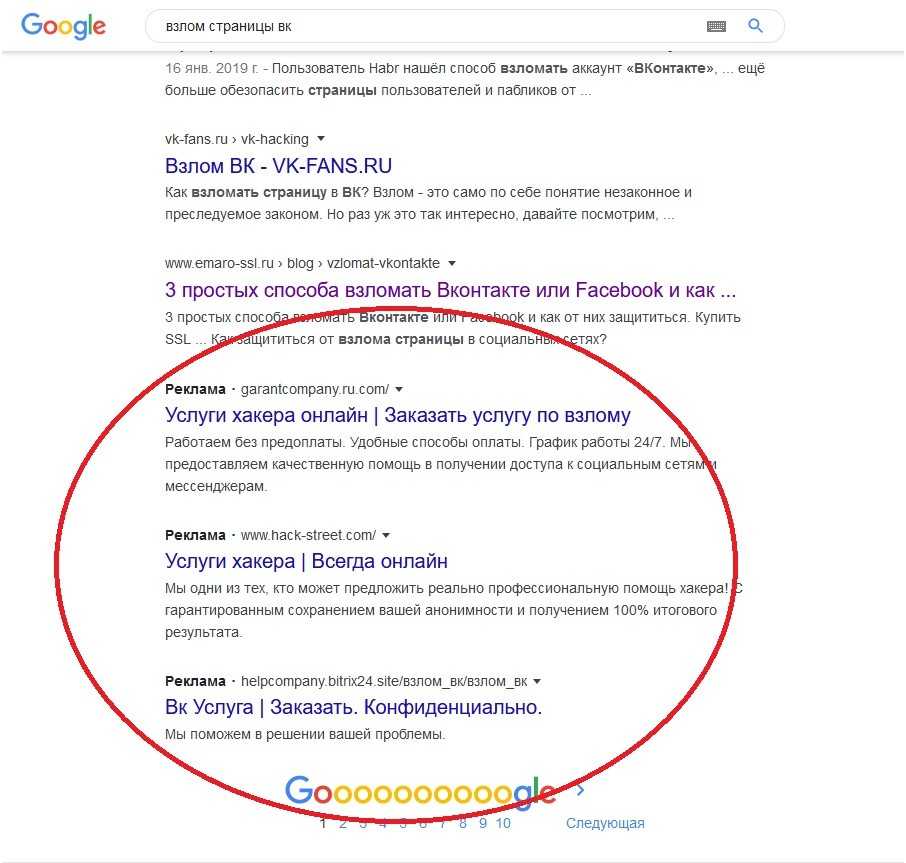

Я советую вам прекратить ваши исследования, потому что другие сайты хотят, чтобы вы установили вирусы! Некоторые сайты предложат вам скачать программное обеспечение, но взломать ваш компьютер. Если есть способ взломать вашу учетную запись Instagram или другую, мы расскажем вам на этой странице. Таким образом, вы можете добавить его в избранное, но это будет невозможно или почти невозможно.

Инструмент и приложение, которое позволяет вам шпионить за учетной записью Instagram:

Для родителей, пар или близких людей, и вы хотите иметь возможность отслеживать и следить за учетной записью Instagram и за всем, что делает ваш ребенок, супруг(а), парень или кто-то другой.

На данный момент есть только один инструмент, который я советую вам протестировать

Смотрите чьи-то личные сообщения в Instagram

Это приложение идеально подходит для просмотра чьих-то сообщений без их ведома, так что попробуйте!

Для тех, кто потерял свою учетную запись и хочет ее восстановить, вы должны знать, что инструмент чуть выше позволяет вам делать все удаленно на вашем телефоне, поэтому даже для себя я рекомендую вам установить его на свой телефон (сам, у меня есть это на случай, если кто-то украдет мой телефон или мой аккаунт в Instagram!)

В противном случае единственный способ восстановить свой аккаунт — обратиться в службу поддержки, чтобы попытаться подобрать пароль. К сожалению, другого решения нет :(. Остерегайтесь других сайтов, которые хотят обмануть вас, звоня по телефонным номерам. Это будет стоить вам 20$ в неделю в случае отсутствия результатов.

К сожалению, другого решения нет :(. Остерегайтесь других сайтов, которые хотят обмануть вас, звоня по телефонным номерам. Это будет стоить вам 20$ в неделю в случае отсутствия результатов.

Еще одна страница на нашем сайте, которая поможет вам в вашей социальной сети:

- Как взломать/взломать аккаунт TikTok?

- Как взломать/взломать аккаунт в Instagram?

- Как взломать/взломать аккаунт Facebook?

- Как взломать/взломать аккаунт Telegram?

- Как взломать/взломать аккаунт WhatsApp?

- Как взломать/взломать аккаунт в Твиттере?

- Как взломать/взломать аккаунт Messenger?

- Как взломать/взломать аккаунт Onlyfan?

- Как взломать/взломать аккаунт SnapChat?

- Как взломать/взломать аккаунт Youtube?

- Как взломать/взломать аккаунт Pinterest?

- Как взломать/взломать аккаунт Line?

Взломанные учетные записи — Национальный альянс кибербезопасности

Какие признаки того, что моя учетная запись в Интернете была взломана?

Когда хакеры атакуют, очень важно действовать быстро. Но чтобы действовать быстро, вам нужно определить, что одна или несколько ваших учетных записей в Интернете были скомпрометированы. Вот несколько быстрых советов, как узнать, получил ли кто-то доступ к вашему аккаунту:

Но чтобы действовать быстро, вам нужно определить, что одна или несколько ваших учетных записей в Интернете были скомпрометированы. Вот несколько быстрых советов, как узнать, получил ли кто-то доступ к вашему аккаунту:

- На вашей странице в социальной сети есть сообщения, которые вы никогда не публиковали, или ваш аккаунт отправлял прямые сообщения, которые вы никогда не писали. Как правило, эти сообщения могут побудить ваших друзей щелкнуть ссылку, загрузить приложение или купить что-либо в интернет-магазине.

- Друг, член семьи или коллега сообщает вам, что они получали электронные письма с вашего адреса электронной почты, которые вы никогда не отправляли.

- Ваша информация была потеряна из-за утечки данных, заражения вредоносным ПО или потери/кражи устройства. Компании обязаны сообщать вам, если ваши данные были скомпрометированы в результате инцидента.

Если вы считаете, что одна или несколько ваших учетных записей были взломаны, выполните следующие действия:

- Сообщите всем своим контактам о том, что они могут получать спам-сообщения, которые, как представляется, исходят от вашей учетной записи или адреса электронной почты.

Скажите своим контактам, что они не должны открывать эти сообщения или переходить по ссылкам из вашей учетной записи. Предупредите их о потенциальном вредоносном ПО. Держите их в курсе ситуации, поскольку это имеет смысл; дайте им знать, когда ситуация прояснится и учетные записи снова будут в безопасности.

Скажите своим контактам, что они не должны открывать эти сообщения или переходить по ссылкам из вашей учетной записи. Предупредите их о потенциальном вредоносном ПО. Держите их в курсе ситуации, поскольку это имеет смысл; дайте им знать, когда ситуация прояснится и учетные записи снова будут в безопасности. - Если вы подозреваете, что ваш компьютер заражен, убедитесь, что ваше программное обеспечение безопасности обновлено, и просканируйте систему на наличие вредоносных программ. Антивирусное программное обеспечение просканирует ваше устройство, чтобы проверить наличие проблем с безопасностью.

- Как можно скорее смените пароли ко всем взломанным учетным записям. Кроме того, измените пароли для других ключевых учетных записей, таких как электронная почта, социальные сети и банковские операции. Это особенно верно, если вы повторно использовали пароли для разных учетных записей. Если вы стали жертвой взлома учетной записи, вам действительно следует изменить свои пароли для каждой онлайн-учетной записи.

Ваши пароли должны состоять из длинных строк букв, цифр и символов — не менее 8 символов. Вы можете использовать фразы, чтобы помочь их запомнить (подумайте: «Я люблю музыку кантри!»), Но лучшие пароли — это те, которые не распознаются как слова. Используйте менеджер паролей (иногда они включены в веб-браузеры или компьютерные операционные системы), чтобы хранить ваши пароли для вас.

Ваши пароли должны состоять из длинных строк букв, цифр и символов — не менее 8 символов. Вы можете использовать фразы, чтобы помочь их запомнить (подумайте: «Я люблю музыку кантри!»), Но лучшие пароли — это те, которые не распознаются как слова. Используйте менеджер паролей (иногда они включены в веб-браузеры или компьютерные операционные системы), чтобы хранить ваши пароли для вас.

Ресурсы

Защитите себя с помощью этих советов:

Содержите компьютер в чистоте

Поддерживайте все программное обеспечение на подключенных к Интернету устройствах, включая персональные компьютеры, смартфоны и планшеты, в актуальном состоянии. Это снижает вероятность заражения программами-вымогателями и вредоносными программами. Если вы не хотите об этом думать, настройте свои устройства на автоматическое обновление (наша рекомендация). Вы также можете настроить устройство так, чтобы оно уведомляло вас, когда доступно обновление.

Включить многофакторную аутентификацию

Используйте двухфакторную или многофакторную аутентификацию (например, биометрические данные, ключи безопасности или уникальный одноразовый код через приложение на мобильном устройстве) всякий раз, когда это предлагается.

Используйте длинные уникальные пароли

Длина важнее сложности. Надежная парольная фраза — это предложение длиной не менее 12 символов. Сосредоточьтесь на позитивных предложениях или фразах, о которых вам нравится думать и которые легко запомнить. Еще лучше иметь длинные цепочки букв, цифр и символов, которые нельзя распознать как слова. И да, у вас должен быть длинный сложный пароль, уникальный для каждой учетной записи. Звучит сложно и трудно запомнить? В наше время это проще, чем когда-либо. Используйте менеджер паролей, чтобы позаботиться обо всем этом.

Используйте менеджер паролей

Уничтожьте свои записные книжки паролей. Лучший способ управлять уникальными паролями — использовать приложение для управления паролями. Менеджер паролей — это программное обеспечение, созданное для управления всеми вашими учетными данными в Интернете, такими как имена пользователей и пароли. Он хранит их в безопасной зашифрованной базе данных. Эти программы также генерируют новые пароли, когда это необходимо. Многие из них бесплатны, а некоторые даже встроены в веб-браузеры и компьютерные операционные системы.

Многие из них бесплатны, а некоторые даже встроены в веб-браузеры и компьютерные операционные системы.

Подумайте, прежде чем нажать

Ссылки или вложения в электронной почте, твитах, текстовых сообщениях, постах, сообщениях в социальных сетях и онлайн-рекламе — это самый простой способ для киберпреступников получить вашу конфиденциальную информацию. Будьте осторожны, нажимая на ссылки или загружая что-либо, полученное от незнакомца или чего вы не ожидали. Потратьте четыре секунды на изучение каждого электронного письма, сообщения, поста или текста, прежде чем предпринимать какие-либо действия.

Сообщить о фишинге

Если вы находитесь в офисе и на ваш рабочий адрес электронной почты приходит фишинговое письмо, как можно скорее сообщите об этом своему ИТ-менеджеру или сотруднику службы безопасности. Если вы дома и письмо пришло на ваш личный адрес электронной почты, не нажимайте ни на какие ссылки — даже на ссылку отписки! Не отвечайте на письмо. Удалите письмо. Вы можете сделать еще один шаг в защите и заблокировать адрес отправки из своей почтовой программы.

Вы можете сделать еще один шаг в защите и заблокировать адрес отправки из своей почтовой программы.

Используйте безопасный Wi-Fi

Общедоступные беспроводные сети и точки доступа не являются безопасными, что означает, что любой может потенциально увидеть, что вы делаете на своем ноутбуке или смартфоне, пока вы подключены. Ограничьте свои действия в общедоступной сети Wi-Fi и избегайте входа в ключевые учетные записи, такие как электронная почта и финансовые службы. Рассмотрите возможность использования виртуальной частной сети (VPN) или личной/мобильной точки доступа, если вам нужно более безопасное соединение.

Резервное копирование

Защитите свою ценную работу, музыку, фотографии и другую цифровую информацию, создав электронную копию и надежно сохранив ее. Если у вас есть копия ваших данных и ваше устройство стало жертвой программ-вымогателей или других киберугроз, вы можете восстановить данные из резервной копии. Вы можете создавать резервные копии своих данных в облаке (т. е. безопасно на серверах в сети) или на физических устройствах резервного копирования, таких как внешние жесткие диски, или, в идеале, на обоих. Используйте правило 3-2-1 в качестве руководства по резервному копированию данных. Правило таково: храните не менее трех (3) копий ваших данных и храните две (2) резервные копии на разных носителях, причем одна (1) из них находится вне офиса.

е. безопасно на серверах в сети) или на физических устройствах резервного копирования, таких как внешние жесткие диски, или, в идеале, на обоих. Используйте правило 3-2-1 в качестве руководства по резервному копированию данных. Правило таково: храните не менее трех (3) копий ваших данных и храните две (2) резервные копии на разных носителях, причем одна (1) из них находится вне офиса.

Проверьте свои настройки

Каждый раз, когда вы регистрируете новую учетную запись, загружаете новое приложение или получаете новое устройство, немедленно настраивайте параметры конфиденциальности и безопасности в соответствии с вашим уровнем комфорта для обмена информацией. Регулярно проверяйте эти настройки, чтобы убедиться, что они настроены так, как вам удобно. Кроме того, вы должны время от времени проверять свои приложения и программное обеспечение. В аудите удалите те приложения, которые вы больше не используете.

Делитесь с осторожностью

Подумайте, прежде чем публиковать информацию о себе и других в Интернете. Подумайте, что раскрывает публикация, кто может ее увидеть и как она может повлиять на вас или других. Подумайте о том, чтобы создать альтернативную личность, которую вы будете использовать для онлайн-профилей, чтобы ограничить объем вашей личной информации, которой вы делитесь.

Подумайте, что раскрывает публикация, кто может ее увидеть и как она может повлиять на вас или других. Подумайте о том, чтобы создать альтернативную личность, которую вы будете использовать для онлайн-профилей, чтобы ограничить объем вашей личной информации, которой вы делитесь.

Как восстановить взломанную электронную почту или учетную запись в социальных сетях

Существует множество способов защитить вашу личную информацию и данные от мошенников. Но что произойдет, если вашу электронную почту или учетную запись в социальной сети взломают? Вот несколько быстрых шагов, которые помогут вам восстановить вашу электронную почту или учетную запись в социальной сети.

- Признаки того, что ваша электронная почта или учетная запись в социальной сети были взломаны

- шагов, чтобы вернуться в свою учетную запись

- Что делать, когда вы вернетесь в свою учетную запись

- Как защитить свои учетные записи от взлома

Признаки того, что ваша электронная почта или учетная запись в социальной сети были взломаны

Возможно, вас взломали, если

- в вашей учетной записи в социальной сети есть сообщения, которые вы не публиковали

- вы не можете войти в свою электронную почту или аккаунт в социальной сети

- в папке «Отправленные» есть сообщения, которые вы не отправляли, или она была очищена

- друзей и родственников получают электронные письма или сообщения, которые вы не отправляли, иногда со случайными ссылками или поддельными просьбами о помощи или деньгах

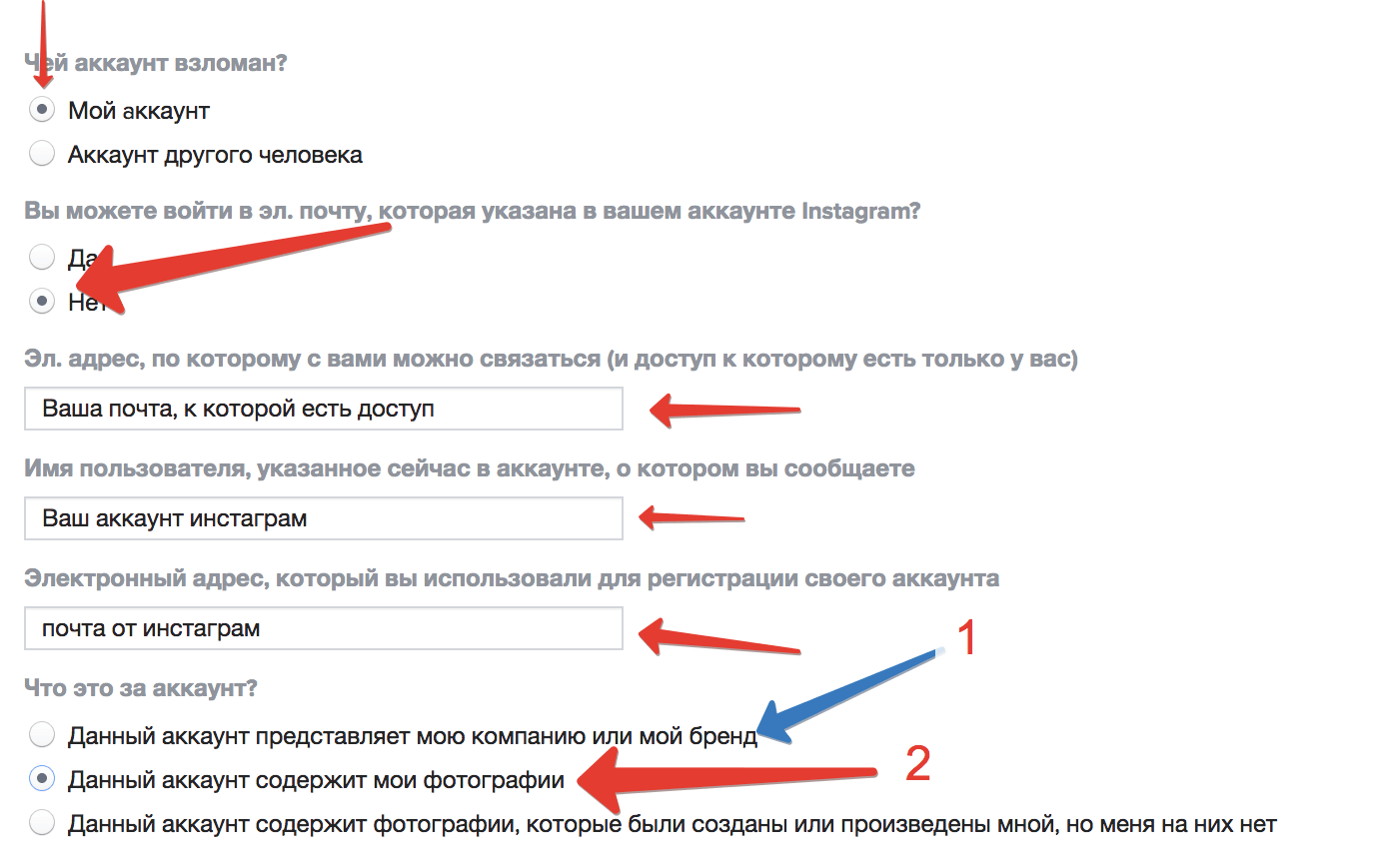

Шаги, чтобы вернуться в свою учетную запись

1. Обновите программное обеспечение безопасности, запустите сканирование и удалите все вредоносное ПО . Начните с этого важного шага, особенно если вы не уверены, как кто-то взломал вашу учетную запись. Используйте программное обеспечение для обеспечения безопасности, поставляемое с вашим компьютером, телефоном или планшетом, или загрузите программное обеспечение от надежной и известной компании по обеспечению безопасности. Затем запустите его, чтобы просканировать ваше устройство на наличие вредоносных программ. Если при сканировании обнаружено подозрительное программное обеспечение, удалите его и перезагрузите устройство.

Затем запустите его, чтобы просканировать ваше устройство на наличие вредоносных программ. Если при сканировании обнаружено подозрительное программное обеспечение, удалите его и перезагрузите устройство.

Если вы можете войти в свою учетную запись электронной почты или социальной сети, немедленно измените пароль. Если вы используете аналогичные пароли для других учетных записей, измените и их. Убедитесь, что вы создаете надежные пароли, которые будет трудно угадать.

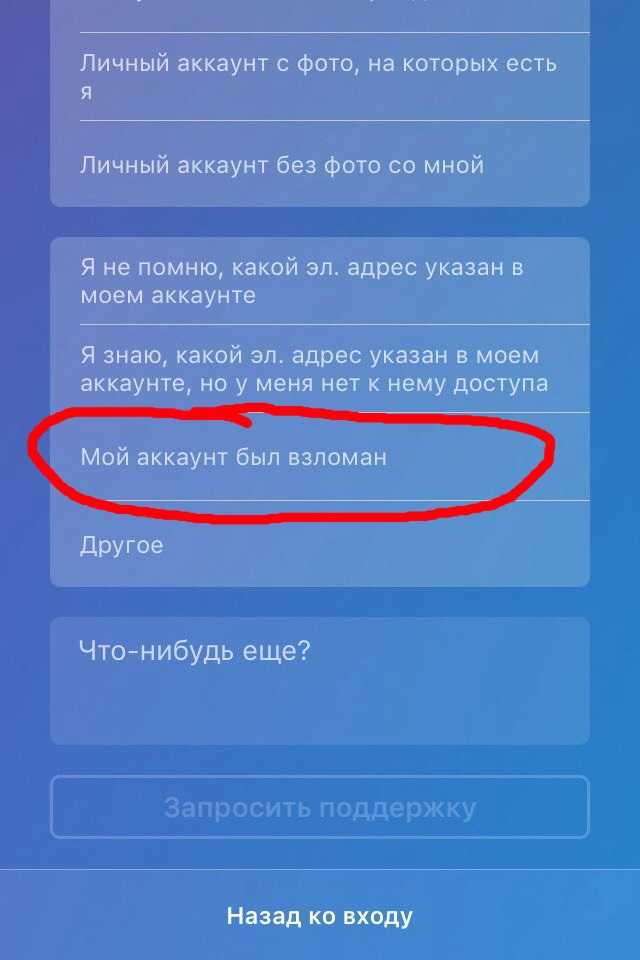

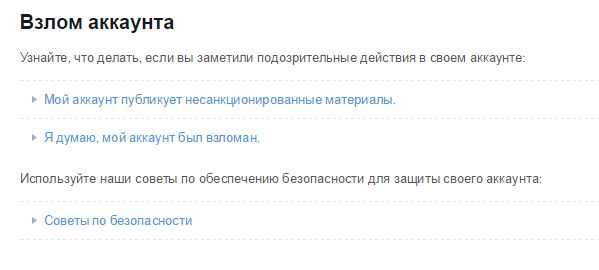

Если вы не можете войти в систему, чтобы изменить свой пароль, обратитесь к совету, который есть у вашего поставщика услуг электронной почты или в социальной сети. Некоторые популярные поставщики услуг электронной почты (например, Gmail и Yahoo) и веб-сайты социальных сетей (например, Facebook и Twitter) дают советы о том, как восстановить и защитить вашу учетную запись. Если кто-то завладел вашей учетной записью, вам может потребоваться заполнить формы, чтобы доказать, что это действительно вы пытаетесь вернуться в свою учетную запись.

Пока вы обновляете свой пароль, проверьте, позволяет ли ваша учетная запись электронной почты или социальной сети включить многофакторную аутентификацию. Для многофакторной аутентификации требуется пароль плюс что-то еще — например, код из приложения для проверки подлинности — чтобы доказать, что это действительно вы.

Что делать, когда вы вернетесь в свою учетную запись

1. Проверьте настройки своей учетной записи.

После того, как вы снова войдете в свою учетную запись электронной почты, проверьте несколько вещей:

- Посмотрите на свой блок подписи и убедитесь, что в нем нет незнакомых ссылок.

- Проверьте свои настройки, чтобы увидеть, установлены ли «правила» для автоматической пересылки электронной почты. Удалите все правила, которые вы не настроили, чтобы ваши сообщения не пересылались на чужой адрес.

- В своей учетной записи в социальной сети найдите изменения с момента последнего входа в систему — как и любых новых «друзей».

2. Проанализируйте, что находится в вашем почтовом ящике.

Подумайте, какую информацию мог увидеть хакер. Хакеры ищут информацию, которая может помочь им найти имена пользователей и пароли к важным сайтам, таким как онлайн-банкинг или пенсионные счета. Рассмотрите возможность изменения имен пользователей и паролей для учетных записей, которые могут быть подвержены риску.

3. Ищите следы.

В своей учетной записи электронной почты просмотрите папки «Отправленные», «Корзина» или «Удаленные». Возможно, вы сможете найти подсказки о том, что сделал хакер. Найдите электронные письма, которые хакер отправил из вашей учетной записи или которые хакер мог просмотреть, а затем удалить.

В своей учетной записи социальной сети проверьте сообщения, которые хакер мог отправить из вашей учетной записи.

Эта информация поможет вам выяснить, какая информация была раскрыта. Если это так, посетите IdentityTheft.gov, чтобы узнать, что вам следует делать дальше.

4. Сообщите о неправомерном использовании информации на сайте IdentityTheft.gov.

Если хакер злоупотребил вашей конфиденциальной информацией, например номером социального страхования, для доступа или открытия новых учетных записей, подачи заявления на получение государственных пособий, уплаты федеральных налогов или любого другого неправомерного использования, сообщите об этом. На IdentityTheft.gov вы можете создать индивидуальный план восстановления, который поможет вам оправиться от кражи личных данных.

5. Расскажи друзьям.

Отправьте своим друзьям быстрое электронное или текстовое сообщение или опубликуйте что-нибудь, чтобы сообщить им, что вас взломали. Скажите им, чтобы они не переходили по ссылкам в электронных письмах от вас и не отвечали на поддельные просьбы хакера о помощи или деньгах. Если вы отправляете электронное письмо нескольким людям, поместите их адреса электронной почты в строку Bcc, чтобы сохранить их конфиденциальность. Вы можете послать им и эту статью.

Как защитить свои учетные записи от взлома

- Используйте надежные пароли. Это означает не менее 12 символов. Как правило, сделать пароль длиннее — это самый простой способ сделать его более надежным. Рассмотрите возможность использования парольной фразы из случайных слов, чтобы ваш пароль лучше запомнился, но избегайте использования общих слов или фраз. Если служба, которую вы используете, не позволяет использовать длинные пароли, вы можете сделать свой пароль более надежным, смешав прописные и строчные буквы, цифры и символы. И не используйте повторно существующие пароли от других учетных записей. Если одна из этих учетных записей будет взломана, хакер может попробовать тот же пароль, чтобы получить доступ к вашей электронной почте или учетной записи в социальной сети. Чтобы получить дополнительные советы, ознакомьтесь с этим контрольным списком паролей.

- Включите многофакторную аутентификацию. Для многофакторной аутентификации требуется пароль плюс что-то еще — например, код из приложения для проверки подлинности — чтобы доказать, что это действительно вы.

Это защитит вашу учетную запись, даже если ваш пароль будет украден.

Это защитит вашу учетную запись, даже если ваш пароль будет украден.

- Защитите свою информацию. Подумайте дважды, когда кто-то попросит вас ввести имя пользователя и пароль. Никогда не давайте их в ответ на электронное письмо. Если электронное письмо или текст кажутся, например, от вашего банка, посетите непосредственно веб-сайт банка. Не нажимайте на какие-либо ссылки и не звоните на любые номера в сообщении. Мошенники выдают себя за известные компании, чтобы выманить у людей личную информацию.

- Установите и обновите программное обеспечение безопасности и используйте брандмауэр. Настройте программное обеспечение безопасности, интернет-браузер и операционную систему (например, Windows или Mac OS X) на автоматическое обновление.

- Получите известное программное обеспечение непосредственно из источника. Сайты, предлагающие множество различных браузеров, программ для чтения PDF и другое бесплатное программное обеспечение, с большей вероятностью содержат вредоносное ПО.

Скажите своим контактам, что они не должны открывать эти сообщения или переходить по ссылкам из вашей учетной записи. Предупредите их о потенциальном вредоносном ПО. Держите их в курсе ситуации, поскольку это имеет смысл; дайте им знать, когда ситуация прояснится и учетные записи снова будут в безопасности.

Скажите своим контактам, что они не должны открывать эти сообщения или переходить по ссылкам из вашей учетной записи. Предупредите их о потенциальном вредоносном ПО. Держите их в курсе ситуации, поскольку это имеет смысл; дайте им знать, когда ситуация прояснится и учетные записи снова будут в безопасности. Ваши пароли должны состоять из длинных строк букв, цифр и символов — не менее 8 символов. Вы можете использовать фразы, чтобы помочь их запомнить (подумайте: «Я люблю музыку кантри!»), Но лучшие пароли — это те, которые не распознаются как слова. Используйте менеджер паролей (иногда они включены в веб-браузеры или компьютерные операционные системы), чтобы хранить ваши пароли для вас.

Ваши пароли должны состоять из длинных строк букв, цифр и символов — не менее 8 символов. Вы можете использовать фразы, чтобы помочь их запомнить (подумайте: «Я люблю музыку кантри!»), Но лучшие пароли — это те, которые не распознаются как слова. Используйте менеджер паролей (иногда они включены в веб-браузеры или компьютерные операционные системы), чтобы хранить ваши пароли для вас.

Это защитит вашу учетную запись, даже если ваш пароль будет украден.

Это защитит вашу учетную запись, даже если ваш пароль будет украден.

Ваш комментарий будет первым