VPN — Википедия

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений передаваемых по логической сети сообщений).

В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть.

Уровни реализации

Обычно VPN развёртывают на уровнях не выше сетевого, так как применение криптографии на этих уровнях позволяет использовать в неизменном виде транспортные протоколы (такие как TCP, UDP).

Пользователи Microsoft Windows обозначают термином VPN одну из реализаций виртуальной сети — PPTP, причём используемую зачастую не для создания частных сетей.

Чаще всего для создания виртуальной сети используется инкапсуляция протокола PPP в какой-нибудь другой протокол — IP (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или Ethernet (PPPoE) (хотя и они имеют различия).

Технология VPN в последнее время используется не только для создания собственно частных сетей, но и некоторыми провайдерами «последней мили» на постсоветском пространстве для предоставления выхода в Интернет.

При должном уровне реализации и использовании специального программного обеспечения сеть VPN может обеспечить высокий уровень шифрования передаваемой информации. При правильной настройке всех компонентов технология VPN обеспечивает анонимность в Сети.

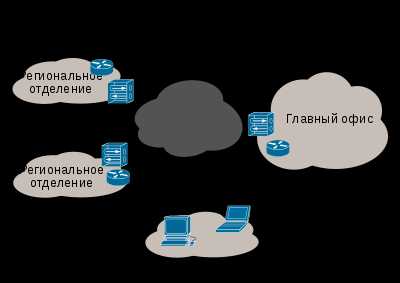

Структура VPN

VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет).Возможно также подключение к виртуальной сети отдельного компьютера.

Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

Классификация VPN

Классификация VPNКлассифицировать решения VPN можно по нескольким основным параметрам:

По степени защищенности используемой среды

- Защищённые

Наиболее распространённый вариант виртуальных частных сетей. С его помощью возможно создать надежную и защищенную сеть на основе ненадёжной сети, как правило, Интернета. Примером защищённых VPN являются: IPSec, OpenVPN и PPTP.

- Доверительные

Используются в случаях, когда передающую среду можно считать надёжной и необходимо решить лишь задачу создания виртуальной подсети в рамках большей сети. Проблемы безопасности становятся неактуальными. Примерами подобных решений VPN являются: Multi-protocol label switching (MPLS) и L2TP (Layer 2 Tunnelling Protocol) (точнее будет сказать, что эти протоколы перекладывают задачу обеспечения безопасности на другие, например L2TP, как правило, используется в паре с IPSec).

По способу реализации

- В виде специального программно-аппаратного обеспечения

Реализация сети VPN осуществляется при помощи специального комплекса программно-аппаратных средств. Такая реализация обеспечивает высокую производительность и, как правило, высокую степень защищённости.

- В виде программного решения

Используют персональный компьютер со специальным программным обеспечением, обеспечивающим функциональность VPN.

- Интегрированное решение

Функциональность VPN обеспечивает комплекс, решающий также задачи фильтрации сетевого трафика, организации сетевого экрана и обеспечения качества обслуживания.

По назначению

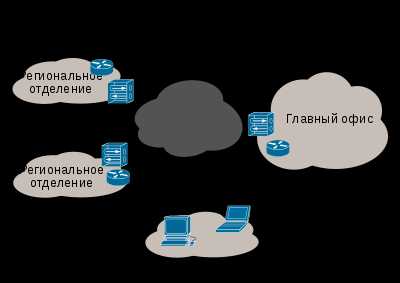

- Intranet VPN

Используют для объединения в единую защищённую сеть нескольких распределённых филиалов одной организации, обменивающихся данными по открытым каналам связи.

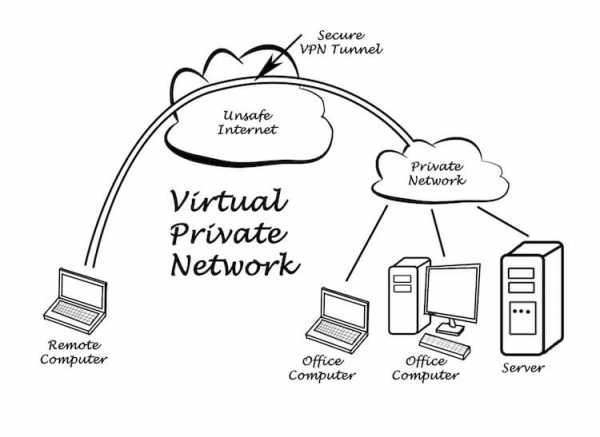

- Remote Access VPN

Используют для создания защищённого канала между сегментом корпоративной сети (центральным офисом или филиалом) и одиночным пользователем, который, работая дома, подключается к корпоративным ресурсам с домашнего компьютера, корпоративного ноутбука, смартфона или интернет-киоска.

- Extranet VPN

Используют для сетей, к которым подключаются «внешние» пользователи (например, заказчики или клиенты). Уровень доверия к ним намного ниже, чем к сотрудникам компании, поэтому требуется обеспечение специальных «рубежей» защиты, предотвращающих или ограничивающих доступ последних к особо ценной, конфиденциальной информации.

- Internet VPN

Используется для предоставления доступа к интернету провайдерами, обычно если по одному физическому каналу подключаются несколько пользователей. Протокол PPPoE стал стандартом в ADSL-подключениях.

L2TP был широко распространён в середине 2000-х годов в домовых сетях: в те времена внутрисетевой трафик не оплачивался, а внешний стоил дорого. Это давало возможность контролировать расходы: когда VPN-соединение выключено, пользователь ничего не платит. В настоящее время (2012) проводной интернет дешёвый или безлимитный, а на стороне пользователя зачастую есть маршрутизатор, на котором включать-выключать интернет не так удобно, как на компьютере. Поэтому L2TP-доступ отходит в прошлое.

- Client/Server VPN

Он обеспечивает защиту передаваемых данных между двумя узлами (не сетями) корпоративной сети. Особенность данного варианта в том, что VPN строится между узлами, находящимися, как правило, в одном сегменте сети, например, между рабочей станцией и сервером. Такая необходимость очень часто возникает в тех случаях, когда в одной физической сети необходимо создать несколько логических сетей. Например, когда надо разделить трафик между финансовым департаментом и отделом кадров, обращающихся к серверам, находящимся в одном физическом сегменте. Этот вариант похож на технологию VLAN, но вместо разделения трафика используется его шифрование.

По типу протокола

Существуют реализации виртуальных частных сетей под TCP/IP, IPX и AppleTalk. Но на сегодняшний день наблюдается тенденция к всеобщему переходу на протокол TCP/IP, и абсолютное большинство решений VPN поддерживает именно его. Адресация в нём чаще всего выбирается в соответствии со стандартом RFC5735, из диапазона Приватных сетей TCP/IP.

По уровню сетевого протокола

По уровню сетевого протокола на основе сопоставления с уровнями эталонной сетевой модели ISO/OSI.

Уязвимости

Использование WebRTC, который по умолчанию установлен в каждом браузере, позволяет определить реальный DNS пользователя.

Примеры VPN

- IPSec (IP security) — часто используется поверх IPv4.

- PPTP (point-to-point tunneling protocol) — разрабатывался совместными усилиями нескольких компаний, включая Microsoft.

- PPPoE (PPP (Point-to-Point Protocol) over Ethernet)

- L2TP (Layer 2 Tunnelling Protocol) — используется в продуктах компаний Microsoft и Cisco.

- L2TPv3 (Layer 2 Tunnelling Protocol version 3).

- OpenVPN SSL VPN с открытым исходным кодом, поддерживает режимы PPP, bridge, point-to-point, multi-client server

- freelan SSL P2P VPN с открытым исходным кодом

- Hamachi — программа для создания одноранговой VPN-сети.

- NeoRouter — zeroconf (не нуждающаяся в настройке) программа для обеспечения прямого соединения компьютеров за NAT, есть возможность выбрать свой сервер.

Многие крупные провайдеры предлагают свои услуги по организации VPN-сетей для бизнес-клиентов.

См. также

Примечания

Литература

- Иванов М. А. Криптографические методы защиты информации в компьютерных системах и сетях. — М.: КУДИЦ-ОБРАЗ, 2001. — 368 с.

- Кульгин М. Технологии корпоративных сетей. Энциклопедия. — СПб.: Питер, 2000. — 704 с.

- Олифер В. Г., Олифер Н. А. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. — СПб.: Питер, 2001. — 672 с.

- Романец Ю. В.. Тимофеев П. А., Шаньгин В. Ф. Защита информации в компьютерных системах и сетях. 2-е изд. — М: Радио и связь, 2002. −328 с.

- Столлингс В. Основы защиты сетей. Приложения и стандарты = Network Security Essentials. Applications and Standards. — М.: «Вильямс», 2002. — С. 432. — ISBN 0-13-016093-8.

Ссылки

- Обзоры продуктов для построения VPN

- Обзоры рынка VPN

wikipedia.green

VPN — Википедия. Что такое VPN

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений передаваемых по логической сети сообщений).

В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть.

Уровни реализации

Обычно VPN развёртывают на уровнях не выше сетевого, так как применение криптографии на этих уровнях позволяет использовать в неизменном виде транспортные протоколы (такие как TCP, UDP).

Пользователи Microsoft Windows обозначают термином VPN одну из реализаций виртуальной сети — PPTP, причём используемую зачастую не для создания частных сетей.

Чаще всего для создания виртуальной сети используется инкапсуляция протокола PPP в какой-нибудь другой протокол — IP (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или Ethernet (PPPoE) (хотя и они имеют различия).

Технология VPN в последнее время используется не только для создания собственно частных сетей, но и некоторыми провайдерами «последней мили» на постсоветском пространстве для предоставления выхода в Интернет.

При должном уровне реализации и использовании специального программного обеспечения сеть VPN может обеспечить высокий уровень шифрования передаваемой информации. При правильной настройке всех компонентов технология VPN обеспечивает анонимность в Сети.

Структура VPN

VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет).

Возможно также подключение к виртуальной сети отдельного компьютера.

Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

Классификация VPN

Классификация VPNКлассифицировать решения VPN можно по нескольким основным параметрам:

По степени защищенности используемой среды

- Защищённые

Наиболее распространённый вариант виртуальных частных сетей. С его помощью возможно создать надежную и защищенную сеть на основе ненадёжной сети, как правило, Интернета. Примером защищённых VPN являются: IPSec, OpenVPN и PPTP.

- Доверительные

Используются в случаях, когда передающую среду можно считать надёжной и необходимо решить лишь задачу создания виртуальной подсети в рамках большей сети. Проблемы безопасности становятся неактуальными. Примерами подобных решений VPN являются: Multi-protocol label switching (MPLS) и L2TP (Layer 2 Tunnelling Protocol) (точнее будет сказать, что эти протоколы перекладывают задачу обеспечения безопасности на другие, например L2TP, как правило, используется в паре с IPSec).

По способу реализации

- В виде специального программно-аппаратного обеспечения

Реализация сети VPN осуществляется при помощи специального комплекса программно-аппаратных средств. Такая реализация обеспечивает высокую производительность и, как правило, высокую степень защищённости.

- В виде программного решения

Используют персональный компьютер со специальным программным обеспечением, обеспечивающим функциональность VPN.

- Интегрированное решение

Функциональность VPN обеспечивает комплекс, решающий также задачи фильтрации сетевого трафика, организации сетевого экрана и обеспечения качества обслуживания.

По назначению

- Intranet VPN

Используют для объединения в единую защищённую сеть нескольких распределённых филиалов одной организации, обменивающихся данными по открытым каналам связи.

- Remote Access VPN

Используют для создания защищённого канала между сегментом корпоративной сети (центральным офисом или филиалом) и одиночным пользователем, который, работая дома, подключается к корпоративным ресурсам с домашнего компьютера, корпоративного ноутбука, смартфона или интернет-киоска.

- Extranet VPN

Используют для сетей, к которым подключаются «внешние» пользователи (например, заказчики или клиенты). Уровень доверия к ним намного ниже, чем к сотрудникам компании, поэтому требуется обеспечение специальных «рубежей» защиты, предотвращающих или ограничивающих доступ последних к особо ценной, конфиденциальной информации.

- Internet VPN

Используется для предоставления доступа к интернету провайдерами, обычно если по одному физическому каналу подключаются несколько пользователей. Протокол PPPoE стал стандартом в ADSL-подключениях.

L2TP был широко распространён в середине 2000-х годов в домовых сетях: в те времена внутрисетевой трафик не оплачивался, а внешний стоил дорого. Это давало возможность контролировать расходы: когда VPN-соединение выключено, пользователь ничего не платит. В настоящее время (2012) проводной интернет дешёвый или безлимитный, а на стороне пользователя зачастую есть маршрутизатор, на котором включать-выключать интернет не так удобно, как на компьютере. Поэтому L2TP-доступ отходит в прошлое.

- Client/Server VPN

Он обеспечивает защиту передаваемых данных между двумя узлами (не сетями) корпоративной сети. Особенность данного варианта в том, что VPN строится между узлами, находящимися, как правило, в одном сегменте сети, например, между рабочей станцией и сервером. Такая необходимость очень часто возникает в тех случаях, когда в одной физической сети необходимо создать несколько логических сетей. Например, когда надо разделить трафик между финансовым департаментом и отделом кадров, обращающихся к серверам, находящимся в одном физическом сегменте. Этот вариант похож на технологию VLAN, но вместо разделения трафика используется его шифрование.

По типу протокола

Существуют реализации виртуальных частных сетей под TCP/IP, IPX и AppleTalk. Но на сегодняшний день наблюдается тенденция к всеобщему переходу на протокол TCP/IP, и абсолютное большинство решений VPN поддерживает именно его. Адресация в нём чаще всего выбирается в соответствии со стандартом RFC5735, из диапазона Приватных сетей TCP/IP.

По уровню сетевого протокола

По уровню сетевого протокола на основе сопоставления с уровнями эталонной сетевой модели ISO/OSI.

Уязвимости

Использование WebRTC, который по умолчанию установлен в каждом браузере, позволяет определить реальный DNS пользователя.

Примеры VPN

- IPSec (IP security) — часто используется поверх IPv4.

- PPTP (point-to-point tunneling protocol) — разрабатывался совместными усилиями нескольких компаний, включая Microsoft.

- PPPoE (PPP (Point-to-Point Protocol) over Ethernet)

- L2TP (Layer 2 Tunnelling Protocol) — используется в продуктах компаний Microsoft и Cisco.

- L2TPv3 (Layer 2 Tunnelling Protocol version 3).

- OpenVPN SSL VPN с открытым исходным кодом, поддерживает режимы PPP, bridge, point-to-point, multi-client server

- freelan SSL P2P VPN с открытым исходным кодом

- Hamachi — программа для создания одноранговой VPN-сети.

- NeoRouter — zeroconf (не нуждающаяся в настройке) программа для обеспечения прямого соединения компьютеров за NAT, есть возможность выбрать свой сервер.

Многие крупные провайдеры предлагают свои услуги по организации VPN-сетей для бизнес-клиентов.

См. также

Примечания

Литература

- Иванов М. А. Криптографические методы защиты информации в компьютерных системах и сетях. — М.: КУДИЦ-ОБРАЗ, 2001. — 368 с.

- Кульгин М. Технологии корпоративных сетей. Энциклопедия. — СПб.: Питер, 2000. — 704 с.

- Олифер В. Г., Олифер Н. А. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. — СПб.: Питер, 2001. — 672 с.

- Романец Ю. В.. Тимофеев П. А., Шаньгин В. Ф. Защита информации в компьютерных системах и сетях. 2-е изд. — М: Радио и связь, 2002. −328 с.

- Столлингс В. Основы защиты сетей. Приложения и стандарты = Network Security Essentials. Applications and Standards. — М.: «Вильямс», 2002. — С. 432. — ISBN 0-13-016093-8.

Ссылки

- Обзоры продуктов для построения VPN

- Обзоры рынка VPN

wiki.sc

VPN — Википедия

VPN (англ. Virtual Private Network — виртуальная частная сеть[1]) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений, передаваемых по логической сети сообщений).

В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть.

Уровни реализации[править]

Обычно VPN развёртывают на уровнях не выше сетевого, так как применение криптографии на этих уровнях позволяет использовать в неизменном виде транспортные протоколы (такие как TCP, UDP).

Пользователи Microsoft Windows обозначают термином VPN одну из реализаций виртуальной сети — PPTP[источник не указан 1617 дней], причём используемую зачастую не для создания частных сетей.

Чаще всего для создания виртуальной сети используется инкапсуляция протокола PPP в какой-нибудь другой протокол — IP (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или Ethernet (PPPoE) (хотя и они имеют различия). Технология VPN в последнее время используется не только для создания собственно частных сетей, но и некоторыми провайдерами «последней мили» на постсоветском пространстве для предоставления выхода в Интернет.

При должном уровне реализации и использовании специального программного обеспечения сеть VPN может обеспечить высокий уровень шифрования передаваемой информации. При правильной настройке всех компонентов технология VPN обеспечивает анонимность в Сети.

VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет). Возможно также подключение к виртуальной сети отдельного компьютера. Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

Классификация VPN[править]

Классифицировать VPN решения можно по нескольким основным параметрам:

По степени защищённости используемой среды[править]

- Защищённые

Наиболее распространённый вариант виртуальных частных сетей. С его помощью возможно создать надежную и защищённую сеть на основе ненадёжной сети, как правило, Интернета. Примером защищённых VPN являются: IPSec, OpenVPN и PPTP.

- Доверительные

Используются в случаях, когда передающую среду можно считать надёжной и необходимо решить лишь задачу создания виртуальной подсети в рамках большей сети. Проблемы безопасности становятся неактуальными. Примерами подобных VPN решений являются: Multi-protocol label switching (MPLS) и L2TP (Layer 2 Tunnelling Protocol) (точнее будет сказать, что эти протоколы перекладывают задачу обеспечения безопасности на другие, например L2TP, как правило, используется в паре с IPSec).

По способу реализации[править]

- В виде специального программно-аппаратного обеспечения

Реализация VPN сети осуществляется при помощи специального комплекса программно-аппаратных средств. Такая реализация обеспечивает высокую производительность и, как правило, высокую степень защищённости.

- В виде программного решения

Используют персональный компьютер со специальным программным обеспечением, обеспечивающим функциональность VPN.

- Интегрированное решение

Функциональность VPN обеспечивает комплекс, решающий также задачи фильтрации сетевого трафика, организации сетевого экрана и обеспечения качества обслуживания.

По назначению[править]

- Intranet VPN

Используют для объединения в единую защищённую сеть нескольких распределённых филиалов одной организации, обменивающихся данными по открытым каналам связи.

- Remote Access VPN

Используют для создания защищённого канала между сегментом корпоративной сети (центральным офисом или филиалом) и одиночным пользователем, который, работая дома, подключается к корпоративным ресурсам с домашнего компьютера, корпоративного ноутбука, смартфона или c компьютера общественного пользования.

- Extranet VPN

Используют для сетей, к которым подключаются «внешние» пользователи (например, заказчики или клиенты). Уровень доверия к ним намного ниже, чем к сотрудникам компании, поэтому требуется обеспечение специальных «рубежей» защиты, предотвращающих или ограничивающих доступ последних к особо ценной, конфиденциальной информации.

- Internet VPN

Используется для предоставления доступа к интернету провайдерами, обычно если по одному физическому каналу подключаются несколько пользователей. Протокол PPPoE стал стандартом в ADSL-подключениях.

PPTP/L2TP без шифрования были широко распространены в середине-конце 2000-х годов в домовых сетях: в те времена внутрисетевой трафик не оплачивался, а внешний стоил дорого. Это давало возможность контролировать расходы: когда VPN-соединение выключено, пользователь ничего не платит. В настоящее время (2015) средняя цена на проводной доступ к Интернету существенно снизилась, а трафик, как правило, является безлимитным. В итоге решения на базе туннельных протоколов становятся избыточными для данной отрасли, зачастую даже обременительными для клиентских устройств маршрутизации SOHO-класса, которые в последнее время получили широкое распространение.

- Client/Server VPN

Он обеспечивает защиту передаваемых данных между двумя узлами (не сетями) корпоративной сети. Особенность данного варианта в том, что VPN строится между узлами, находящимися, как правило, в одном сегменте сети, например, между рабочей станцией и сервером. Такая необходимость очень часто возникает в тех случаях, когда в одной физической сети необходимо создать несколько логических сетей. Например, когда надо разделить трафик между финансовым департаментом и отделом кадров, обращающихся к серверам, находящимся в одном физическом сегменте. Этот вариант похож на технологию VLAN, но вместо разделения трафика используется его шифрование.

По типу протокола[править]

Существуют реализации виртуальных частных сетей под TCP/IP, IPX и AppleTalk. Но на сегодняшний день наблюдается тенденция к всеобщему переходу на протокол TCP/IP, и абсолютное большинство VPN решений поддерживает именно его. Адресация в нём чаще всего выбирается в соответствии со стандартом RFC5735, из диапазона Приватных сетей TCP/IP.

По уровню сетевого протокола[править]

По уровню сетевого протокола на основе сопоставления с уровнями эталонной сетевой модели ISO/OSI.

По доступу[править]

VPN могут быть как платными, так и бесплатными, со свободным доступом для всех пользователей интернета. Бесплатные VPN критикуют за низкий уровень защищенности данных, подозревают в сборе информации о пользователях и продаже данных злоумышленникам.

- IPSec (IP security) — часто используется поверх IPv4.

- PPTP (point-to-point tunneling protocol) — разрабатывался совместными усилиями нескольких компаний, включая Microsoft.

- PPPoE (PPP (Point-to-Point Protocol) over Ethernet)

- L2TP (Layer 2 Tunnelling Protocol) — используется в продуктах компаний Microsoft и Cisco.

- L2TPv3 (Layer 2 Tunnelling Protocol version 3).

- OpenVPN SSL VPN с открытым исходным кодом, поддерживает режимы PPP, bridge, point-to-point, multi-client server

- freelan SSL P2P VPN с открытым исходным кодом

- Hamachi — программа для создания одноранговой VPN-сети.

- NeoRouter — zeroconfig, прямое соединение компьютеров за NAT, можно выбрать свой сервер.

Многие крупные провайдеры предлагают свои услуги по организации VPN-сетей для бизнес-клиентов.

- ↑ Устоявшийся термин; правильнее «виртуальная закрытая сеть». Слово private, в числе прочего, имеет значение «персональный», «секретный», «закрытый».

- Иванов М. А. Криптографические методы защиты информации в компьютерных системах и сетях. — М.: КУДИЦ-ОБРАЗ, 2001. — 368 с.

- Кульгин М. Технологии корпоративных сетей. Энциклопедия. — СПб.: Питер, 2000. — 704 с.

- Олифер В. Г., Олифер Н. А. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. — СПб.: Питер, 2001. — 672 с.

- Романец Ю. В. Тимофеев П. А., Шаньгин В. Ф. Защита информации в компьютерных системах и сетях. 2-е изд. — М: Радио и связь, 2002. −328 с.

- Столлингс В. Основы защиты сетей. Приложения и стандарты = Network Security Essentials. Applications and Standards. — М.: «Вильямс», 2002. — С. 432. — ISBN 0-13-016093-8.

- Обзоры продуктов для построения VPN

- Обзоры рынка VPN

www.wiki-wiki.ru

Что такое VPN — Лайфхакер

Что такое VPN?

Представьте сцену из остросюжетного фильма, в которой злодей удирает с места преступления по трассе на спорткаре. Его преследует полицейский вертолёт. Автомобиль въезжает в тоннель, имеющий несколько выходов. Пилот вертолёта не знает, из какого выхода появится машина, и злодей уходит от погони.

VPN — это и есть тоннель, связывающий множество дорог. Никто извне не знает, где окажутся автомобили, въезжающие в него. Никто извне не знает, что происходит в тоннеле.

Вы наверняка не раз слышали о VPN. На Лайфхакере об этой штуке тоже много статей. Чаще всего VPN рекомендуют потому, что с помощью сети можно получать доступ к контенту, заблокированному по географическому признаку, и в целом повысить безопасность при использовании интернета. Правда же такова, что выход в интернет через VPN может быть не менее опасным, чем напрямую.

Как работает VPN?

Скорее всего, у вас дома есть Wi-Fi-роутер. Подключённые к нему устройства могут обмениваться данными даже без интернета. Получается, у вас есть своя частная сеть, но, чтобы подключиться к ней, нужно физически быть в досягаемости сигнала роутера.

VPN (Virtual Private Network) — это виртуальная частная сеть. Она работает поверх интернета, а потому подключиться к ней можно откуда угодно.

Например, компания, в которой вы работаете, может использовать виртуальную частную сеть для удалённых сотрудников. С помощью VPN они подключаются к рабочей сети. При этом их компьютеры, смартфоны или планшеты виртуально переносятся в офис и подключаются к сети изнутри. Для входа в виртуальную частную сеть нужно знать адрес VPN-сервера, логин и пароль.

Использовать VPN довольно просто. Обычно компания поднимает VPN-сервер где-то на локальном компьютере, сервере или в дата-центре, а подключение к нему происходит с помощью VPN-клиента на пользовательском устройстве.

Сейчас встроенные VPN-клиенты есть во всех актуальных операционных системах, в том числе в Android, iOS, Windows, macOS и Linux.

VPN-соединение между клиентом и сервером, как правило, зашифровано.

Значит, VPN — это хорошо?

Да, если вы являетесь владельцем бизнеса и хотите обезопасить корпоративные данные и сервисы. Пуская сотрудников в рабочую среду только через VPN и по учётным записям, вы всегда будете знать, кто и что делал и делает.

Более того, владелец VPN может мониторить и контролировать вообще весь трафик, который идёт между сервером и пользователем.

Сотрудники много сидят во «ВКонтакте»? Можно закрыть доступ к этому сервису. Геннадий Андреевич половину рабочего дня проводит на сайтах с мемами? Вся его активность автоматически записывается в логи и станет железным аргументом для увольнения.

А вне работы VPN можно использовать?

Да. Самым распространённым видом VPN-услуг являются бесплатные публичные сервисы. В Google Play, App Store и на просторах интернета вы найдёте тысячи таких добряков. Они бесплатно дают VPN и берут на себя все сопутствующие расходы, в том числе оплату услуг дата-центра, разработку удобных приложений, поддержку и так далее. Взамен им нужна лишь информация обо всём, что вы делаете в интернете, чтобы продать ваш детальный цифровой портрет рекламодателям. Заодно можно показывать вам собственную рекламу, основанную на ваших интересах. Всё просто и честно.

Платные VPN-сервисы — это совсем другое дело. Теоретически они живут за счёт абонентской платы и не используют данные пользователей для продажи и рекламы. Проблема в том, что проверить их честность очень трудно.

Возможно, хитрый сервис берёт деньги и с вас, и с тех, кто готов купить ваши данные.

Есть отдельная категория параноиков — рядовых граждан, верящих в то, что их скучная обыденная жизнь может быть интересна Большому Брату. Они выбирают VPN с повышенной гарантией анонимности и защитой от слежки. Проблема в том, что большинство таких сервисов, особенно отечественных, передадут информацию о пользователе в правоохранительные органы по первому же запросу.

Как говорилось в начале статьи, VPN можно сравнить с тоннелем, связывающим множество дорог. Никто извне не знает, что в нём происходит, кроме владельца. У него камеры наблюдения на каждом метре. Он всё видит и может распоряжаться информацией по своему усмотрению.

Зачем тогда VPN?

VPN позволяет обойти географические и законодательные ограничения.

Например, вы в России и хотите слушать музыку в Spotify. С сожалением вы узнаёте, что этот сервис недоступен из РФ. Воспользоваться им можно, только выходя в интернет через VPN-сервер страны, в которой Spotify работает.

В некоторых странах существует интернет-цензура, ограничивающая доступ к тем или иным сайтам. Вы хотите зайти на какой-то ресурс, но в России он заблокирован. Открыть сайт можно, только выходя в интернет через VPN-сервер страны, в которой он не заблокирован, то есть практически из любой, кроме РФ.

VPN — это полезная и нужная технология, которая хорошо справляется с определённым спектром задач. Но безопасность личных данных по-прежнему зависит от добросовестности поставщика услуги VPN, вашего здравого смысла, внимательности и интернет-грамотности.

Хорошо, так какой VPN установить?

lifehacker.ru

Что такое VPN? Версия для «чайников»

Определение

VPN (Virtual Private Network) – это виртуальная частная сеть.

Если говорить общедоступным языком, VPN — это абсолютно защищенный канал, который соединяет ваше устройство с выходом в Интернет с любым другим в мировой сети. Если еще проще, то можно это представить более образно: без подключения к VPN-сервису ваш компьютер (ноутбук, телефон, телевизор или любое другое устройство) при выходе в сеть подобен частному дому не огороженному забором. В любой момент каждый может намеренно или случайно поломать деревья, потоптать грядки на вашем огороде. С использованием VPN ваш дом превращается в неприступную крепость, нарушить защиту которой будет просто невозможно.

Как это работает?

Принцип работы VPN простой и «прозрачный» для конечного пользователя. В момент вашего выхода в сеть, между вашим устройством и остальным Интернетом создается виртуальный «туннель», блокирующий любые попытки извне проникнуть внутрь. Для вас работа VPN остается абсолютно «прозрачной» и незаметной. Ваша личная, деловая переписка, разговоры по Скайпу или телефону никоим образом не смогут быть перехвачены или подслушаны. Все ваши данные шифруются по особому алгоритму шифрования, взломать который практически невозможно.

Помимо защиты от вторжения извне VPN предоставляет возможность виртуально на время побывать в любой стране мира и использовать сетевые ресурсы этих стран, просматривать телевизионные каналы, которые до этого были недоступны. VPN заменит ваш IP-адрес на любой другой. Для этого вам достаточно будет выбрать страну из предлагаемого списка, например Нидерланды и все сайты и сервисы, на которые вы будете заходить, будут автоматически «думать», что вы находитесь именно в этой стране.

Почему не анонимайзер или прокси?

Возникает вопрос: а почему бы просто не использовать какой-нибудь анонимайзер или прокси-сервер в сети, ведь они тоже подменяют IP-адрес? Да все очень просто – ни один из вышеупомянутых сервисов не дает защиты, вы по-прежнему остаетесь «видны» для злоумышленников, а значит и все те данные, которыми вы обмениваетесь в Интернете. И, вдобавок работа с прокси-серверами требует от вас определенного умения выставлять точные настройки. VPN действует по следующему принципу: «Подключился и работай», никаких дополнительных настроек он не требует. Весь процесс подключения занимает пару минут и очень прост.

О бесплатных VPN

При выборе следует помнить о том, что у бесплатных VPN почти всегда существуют ограничения по объему трафика и скорости передачи данных. Значит может сложиться такая ситуация когда вы просто не сможете продолжать пользоваться бесплатным VPN. Не стоит забывать о том, что бесплатные VPN далеко не всегда отличаются стабильностью и часто бывают перегружены. Даже, если у вас лимит не превышен, передача данных может затянуться на большой промежуток времени из-за высокой загруженности сервера VPN. Платные сервисы VPN отличает большая пропускная способность, отсутствие ограничений, как по трафику, так и по скорости, а уровень безопасности выше, чем у бесплатных.

С чего начать?

Большинство VPN сервисов предоставляют возможность бесплатно протестировать качество в течении небольшого периода. Срок тестирования может быть от нескольких часов до нескольких дней. Во время тестирования Вы, как правило, получаете полноценный доступ ко всем функциональным возможностям VPN сервиса. Наш сервис www.vpnlist.ru дает возможность найти такие VPN сервисы по ссылке: VPN сервисы с бесплатным тестовым периодом

www.vpnlist.ru

Что такое VPN? Настройка, выбор, рекомендации

10930 17.01.2017Поделиться

Класснуть

Поделиться

Твитнуть

Плюсануть

VPN (Virtual Private Network) или в переводе на русский виртуальная частная сеть — это технология, которая позволяет объединять компьютерные устройства в защищенные сети, чтобы обеспечивать их пользователям зашифрованный канал и анонимный доступ к ресурсам в интернете.

В компаниях VPN используется в основном для объединения нескольких филиалов, расположенных в разных городах или даже частях света в одну локальную сеть. Служащие таких компаний, используя VPN могут использовать все ресурсы, которые находятся в каждом филиале как свои локальные, находящиеся у себя под боком. Например, распечатать документ на принтере, который находится в другом филиале всего в один клик.

Рядовым пользователям интернета VPN пригодится, когда:

- сайт заблокировал провайдер, а зайти нужно;

- часто приходится пользоваться онлайн-банкингом и платежными системами и хочется защитить данные от возможной кражи;

- сервис работает только для Европы, а вы в России и не против послушать музыку на LastFm;

- хотите чтобы посещаемые вами сайты не отслеживали ваши данные;

- нет роутера, но есть возможность соединить два компьютера в локальную сеть, чтобы обеспечить обоим доступ к интернету.

Как работает VPN

Виртуальные частные сети работают через туннель, который они устанавливают между вашим компьютером и удаленным сервером. Все передаваемые через этот туннель данные зашифрованы.

Его можно представить в виде обычного туннеля, который встречается на автомобильных магистралях, только проложенного через интернет между двумя точками — компьютером и сервером. По этому туннелю данные подобно автомобилям проносятся между точками с максимально возможной скоростью. На входе (на компьютере пользователя) эти данные шифруются и уходят в таком виде адресату (на сервер), в этой точке происходит их расшифровка и интерпретация: происходит загрузка файла, отправляется запрос к сайту и т. п. После чего полученные данные снова шифруются на сервере и по туннелю отправляются обратно на компьютер пользователя.

Для анонимного доступа к сайтам и сервисам достаточно сети, состоящей из компьютера (планшета, смартфона) и сервера.

В общем виде обмен данными через VPN выглядит так:

- Создается туннель между компьютером пользователя и сервером с установленным программным обеспечением для создания VPN. Например OpenVPN.

- В этих программах на сервере и компьютере генерируется ключ (пароль) для шифрования/расшифровки данных.

- На компьютере создается запрос и шифруется с помощью созданного ранее ключа.

- Зашифрованные данные передаются по туннелю на сервер.

- Данные, пришедшие из туннеля на сервер, расшифровываются и происходит выполнение запроса — отправка файла, вход на сайт, запуск сервиса.

- Сервер подготавливает ответ, шифрует его перед отправкой и отсылает обратно пользователю.

- Компьютер пользователя получает данные и расшифровывает их ключом, который был сгенерирован ранее.

Устройства, входящие в виртуальную частную сеть, не привязаны географически и могут находиться на любом удалении друг от друга.

Для рядового пользователя сервисов виртуальной частной сети достаточно понимания того, что вход в интернет через VPN — это полная анонимность и неограниченный доступ к любым ресурсам, включая те, которые заблокированы провайдером либо недоступны для вашей страны.

Кому и зачем нужен VPN

Специалисты рекомендуют пользоваться VPN для передачи любых данных, которые не должны оказаться в руках третьих лиц — логинов, паролей, частной и рабочей переписки, работы с интернет-банкингом. Особенно это актуально при пользовании открытыми точками доступа — WiFi в аэропортах, кафе, парках и пр.

Пригодится технология и тем, кто хочет беспрепятственно заходить на любые сайты и сервисы, в том числе заблокированные провайдером или открытые только для определенного круга лиц. Например, Last.fm бесплатно доступен только для жителей США, Англии и ряда других европейских стран. Использовать музыкальные сервис из России позволит подключение через VPN.

Отличия VPN от TOR, proxy и анонимайзеров

VPN работает на компьютере глобально и перенаправляет через туннель работу всего программного обеспечения, установленного на компьютере. Любой запрос — через чат, браузер, клиент облачного хранилища (dropbox) и др. перед попаданием к адресату проходит через туннель и шифруется. Промежуточные устройства «путают следы» через шифрование запросов и расшифровывают его только перед отправкой конечному адресату. Конечный адресат запроса, например, сайт, фиксирует не данные пользователя — географическое положение и пр., а данные VPN сервера. Т. е. теоретически невозможно отследить какие сайты посещал пользователь и что за запросы передавал по защищенному подключению.

В некоторой степени аналогами VPN можно считать анонимайзеры, proxy и TOR, но все они в чем-то проигрывают виртуальным частным сетям.

Чем отличается VPN от TOR

Подобно VPN технология TOR предполагает шифрование запросов и передачу их от пользователя к серверу и наоборот. Только постоянных туннелей TOR не создает, пути получения/передачи данных меняются при каждом обращении, что сокращает шансы на перехват пакетов данных, но не лучшим образом сказывает на скорости. TOR бесплатная технология и поддерживается энтузиастами, поэтому ожидать стабильной работы не приходится. Проще говоря, зайти на сайт, заблокированный провайдером, получится, но видео в HD-качестве с него грузиться будет несколько часов или даже дней.

Чем отличается VPN от proxy

Proxy по аналогии с VPN перенаправляют запрос к сайту, пропуская его через серверы-посредники. Только перехватить такие запросы несложно, ведь обмен информацией происходит без какого-либо шифрования.

Чем отличается VPN от анонимайзера

Анонимайзер — урезанный вариант proxy, способный работать только в рамках открытой вкладки браузера. Через него получится зайти на страницу, но воспользоваться большинством возможностей не получится, да и шифрования никакого не предусмотрено.

По скорости из способов непрямого обмена данными выиграет proxy, т. к. он не предусматривает шифрования канала связи. На втором месте VPN, обеспечивающий не только анонимность, но и защиту. Третье место за анонимайзером, ограниченным работой в открытом окне браузера. TOR подойдет, когда нет времени и возможностей для подключения к VPN, но на скоростную обработку объемных запросов рассчитывать не стоит. Эта градация справедлива для случая, когда используются не нагриженные сервера, находящиеся на одинаковом расстоянии от тестируемого.

Как подключиться к интернету через VPN

В рунете услуги доступа к VPN предлагают десятки сервисов. Ну а по всему миру наверное сотни. В основном все сервисы платные. Стоимость составляет от нескольких долларов до нескольких десятков долларов в месяц. Специалисты, которые неплохо понимают в IT создают для себя VPN сервер самостоятельно, используя для этих целей сервера, которые предоставляют различные хостинг-провайдеры. Стоимость такого сервера обычно около 5$ в месяц.

Предпочесть платное или бесплатное решение зависит от требований и ожиданий. Работать будут оба варианта — скрывать местоположение, подменять ip, шифровать данные при передаче и пр. — но проблемы со скоростью и доступом в платных сервисах случаются разительно реже и решаются гораздо быстрее.

Поделиться

Класснуть

Поделиться

Твитнуть

Плюсануть

Please enable JavaScript to view the comments powered by Disqus.2ip.ru

Что такое VPN? Суть технологии и области ее применения :: SYL.ru

Когда необходимо защитить корпоративную сеть от вредоносных программ, взломщиков и иных угроз, возникающих при ее неправильном администрировании, используется технология VPN. Она применяется не только организациями, но также и частными лицами.

Понятие о VPN

Чтобы понять, что такое VPN, достаточно расшифровать и перевести эту аббревиатуру. Под нею понимают «виртуальную частную сеть», объединяющую отдельные компьютеры или локальные сети с целью обеспечения секретности и защищенности передаваемой информации. Эта технология предполагает установку соединения с особым сервером на базе сети общего доступа при помощи специальных программ. В результате этого в существующем соединении появляется канал, надежно защищенный современными алгоритмами шифрования. Иными словами, VPN – это соединение по схеме «точка-точка» внутри незащищенной сети или над нею, которое представляет собой защищенный туннель для обмена информацией между пользователями и сервером.

Фундаментальные свойства VPN

Понимание того, что такое VPN, будет неполным без уяснения его ключевых свойств: шифрования, аутентификации и контроля доступа. Именно эти три критерия отличают VPN от обыкновенной корпоративной сети, функционирующей на базе общедоступных соединений. Воплощение в жизнь приведенных свойств дает возможность защищать компьютеры пользователей и серверы организаций. Информация, которая проходит по материально незащищенным каналам, становится неуязвимой к воздействию внешних факторов, исключается вероятность ее утечки и незаконного использования.

Типология VPN

Поняв, что такое VPN, можно переходить к рассмотрению его подвидов, которые выделяются на основе используемых протоколов:

- PPTP – туннельный протокол формата «точка-точка», который создает защищенный канал поверх обыкновенной сети. Соединение устанавливается с использованием двух сетевых сессий: данные передаются через PPP по протоколу GRE, соединение инициализируется и управляется через TCP (порт 1723). Его бывает тяжело наладить в мобильных и некоторых других сетях. Сегодня VPN-сеть этого типа является наименее надежной. Ее не следует использовать при работе с данными, которые не должны попасть в руки третьих лиц.

- L2TP – туннелирование 2-го уровня. Этот усовершенствованный протокол был разработан на основе PPTP и L2F. Благодаря шифрованию IPSec, а также объединению основного и управляющего каналов в единую сессию UDP, он является намного более безопасным.

- SSTP – безопасное туннелирование сокетов на базе SSL. С помощью этого протокола создаются надежные связи через HTTPS. Для функционирования протокола требуется открытый 443 порт, позволяющий налаживать связь из любой точки, даже выходящей за пределы прокси.

Возможности VPN

В предыдущих разделах говорилось о том, что такое VPN с технической точки зрения. Теперь следует взглянуть на эту технологию глазами пользователей и разобраться, какие конкретные преимущества она в себе несет:

- Безопасность. Ни одному пользователю интернета не понравится, если взломают его страницу в социальной сети или, что еще хуже, украдут пароли от банковских карточек и виртуальных кошельков. VPN эффективно защищает персональные данные. Как исходящие, так и входящие потоки информации передаются через туннель в зашифрованной форме. Даже провайдер не может получить к ним доступ. Этот пункт особенно важен для тех, кто часто подключается к сети в интернет-кафе и других точках с незащищенным Wi-Fi. Если не пользоваться VPN в подобных местах, то риску подвергнется не только передаваемая информация, но и подключенное устройство.

- Анонимность. VPN снимает вопросы скрытия и смены IP-адресов, потому что никогда не показывает реальный IP пользователя ресурсам, которые тот посещает. Весь поток информации проходит через защищенный сервер. Подключение через анонимные прокси не предполагает шифрования, активность пользователя не является секретом для провайдера, а IP может стать достоянием используемого ресурса. VPN в таком случае будет выдавать собственный IP за пользовательский.

- Неограниченный доступ. Многие сайты блокируются на уровне государств или локальных сетей: например, в офисах серьезных фирм недоступны социальные сети. Но хуже, когда на любимый сайт нельзя попасть даже из дома. VPN, подменяя IP пользователя на собственный, автоматически меняет его локацию и открывает путь ко всем заблокированным сайтам.

Области применения VPN

Виртуальные частные сети чаще всего применяются:

- Провайдерами и сисадминами компаний для обеспечения безопасного доступа в глобальную сеть. При этом для работы в пределах локальной сети и для выхода на общий уровень используются разные настройки безопасности.

- Администраторами для ограничения доступа к частной сети. Этот случай является классическим. При помощи VPN объединяются подразделения предприятий, а также обеспечивается возможность удаленного подключения сотрудников.

- Администраторами для объединения сетей различных уровней. Как правило, корпоративные сети являются многоуровневыми, и каждый следующий уровень обеспечивается повышенной защитой. VPN в данном случае обеспечивает большую надежность, чем простое объединение.

Основные нюансы при настройке VPN

Пользователи, которые уже знают, что такое VPN-соединение, часто задаются целью самостоятельно его настроить. Пошаговые инструкции по настройке защищенных сетей под различные операционные системы можно найти повсеместно, однако в них не всегда упоминается один важный момент. При стандартном VPN-соединении главный шлюз указывается для VPN-сети, вследствие чего интернет у пользователя пропадает или подключается через удаленную сеть. Это создает неудобства, а иногда приводит к лишним расходам на оплату двойного трафика. Чтобы избежать неприятностей, необходимо сделать следующее: в настройках сети найти свойства TCP/IPv4 и в окне дополнительных настроек убрать отметку, позволяющую применение главного шлюза в удаленной сети.

www.syl.ru

Ваш комментарий будет первым