Как узнать, есть ли в вашем телефоне вирус, и как его удалить

Как узнать, есть ли в вашем телефоне вирус, и как его удалить

Когда вы представляете себе хакеров, вы, вероятно, думаете о двух вещах: либо крупномасштабные атаки на предприятия, которые наносят многомиллионный ущерб, либо микрофишинговые атаки, которые преследуют наиболее уязвимых пользователей Интернета. Если вы, живущий в эпоху Интернета, уверены в полной защищенности своего устройства, то вам порой трудно представить себе вирус, сеющий хаос на вашем телефоне и незаметно добывающий ваши данные.

Но по мере того, как цифровая эра переключалась с настольных компьютеров на мобильные устройства, то же самое делали и хакеры. Сегодня ваш мобильный телефон также может быть уязвим, как и ноутбук. Так как же вы узнаете, есть ли на вашем телефоне вирус? Следите за явными признаками неоптимальной производительности, а затем эффективно устраняйте неполадки, чтобы удалить вирус .Могут ли телефоны заражаться вирусами?

Телефон может заразиться вирусом. По мере того как в качестве персонального устройства популярность смартфонов обошла компьютеры, хакеры также воспользовались данной тенденцией: стали активно развиваться вредоносные программы для мобильных устройств. В то время как традиционный вирус воспроизводит себя во время работы, вирусы на мобильных устройствах нацелены на слабые места в вашей операционной системе для интеллектуального анализа данных, получения финансовой выгоды или повреждения сети.

По мере того как в качестве персонального устройства популярность смартфонов обошла компьютеры, хакеры также воспользовались данной тенденцией: стали активно развиваться вредоносные программы для мобильных устройств. В то время как традиционный вирус воспроизводит себя во время работы, вирусы на мобильных устройствах нацелены на слабые места в вашей операционной системе для интеллектуального анализа данных, получения финансовой выгоды или повреждения сети.Возможности обмена данными обычно блокируются между приложениями, но некоторые приложения были тщательно изучены на предмет неправильной обработки данных, в результате чего их пользователи являются более уязвимыми к этим типам атак.

8 признаков того, что ваш телефон заражен вирусом

В то время как некоторые вирусы просто ограничивают функции вашего телефона, другие имеют более злонамеренный умысел украсть и удалить ваши данные или сделать от вашего имени несанкционированные покупки. Зачастую, сложно сразу распознать вирус, так как вредоносное ПО может находиться в спящем режиме в то время, пока вы используете свой телефон привычным способом.

Некоторые проблемы, связанные с неоптимальной производительностью телефона, являются обычным симптомом его «износа». Однако эти симптомы также могут быть признаком того, что на вашем телефоне работает вредоносная программа. Если у вас есть проблемы с производительностью на вашем телефоне, устраните неполадки, попытавшись удалить вирус.

Эти 8 признаков указывают на то, что ваш телефон может быть заражен вирусом:

1. Чрезмерное использование данных: зараженный телефон может иметь вирус, который незаметно работает в фоновом режиме и способен значительно увеличить общее использование данных.

2. Мошеннические поборы: некоторые формы троянов могут увеличить ваш телефонный счет, т.к. могут сами совершать покупки в определенных приложениях, подписываться на премиум-аккаунты и т.д. – все это будущие доходы хакеров.

3. Сбой приложений: если ваш телефон заражен, то это может привести к повторяющимся сбоям в работе приложений. Существует несколько причин, по которым приложения будут аварийно завершать работу, поэтому прежде чем предполагать худшее дважды проверьте, что ваше дисковое пространство не заполнено полностью, и у вас не работает одновременно слишком много приложений.

4. Всплывающие окна: в то время как некоторые всплывающие окна являются нормальной функцией рекламы во время просмотра веб-страниц, но если ваш браузер закрыт, а вам часто показываются всплывающие окна, то это может быть признаком наличия на вашем телефоне рекламного ПО – типа вредоносных программ, целью которых является интеллектуальный анализ данных.

5. Телефон намного быстрее разряжается: если вирус, например вредоносное ПО, работает в фоновом режиме во время нормального использования сотовой связи, то вы можете столкнуться с необъяснимо быстрым разрядом батареи по мере увеличения использования оперативной памяти вашего телефона.

6. Неизвестные приложения: когда вы видите неизвестно откуда появившиеся приложения, то они могут быть вредоносными программами (или появиться в результате работы вредоносной программы). Трояны также могут «прикрепляться» к легальным приложениям с целью причинения ущерба.

7. Перегрев: вредоносные программы могут потреблять много оперативной памяти и ресурсов процессора, что может привести к перегреву вашего телефона. Хотя это нормально, когда ваш телефон иногда перегревается, но постоянные перегревы могут быть сигналом опасности.

Хотя это нормально, когда ваш телефон иногда перегревается, но постоянные перегревы могут быть сигналом опасности.

8. Спам-тексты: распространенная форма вредоносного ПО, которую можно найти на мобильном телефоне, будет собирать конфиденциальные данные и пытаться также заразить ваши контакты, отправляя тексты с опасными ссылками и вложениями.

Типы мобильных вирусов

Наиболее распространенными мобильными вирусами являются рекламное ПО, шифровальщики, шпионские программы, трояны и черви. В то время как термин «вирус» стал широко распространенным термином для любого вида угрозы безопасности, на самом деле вирус представляет собой специфическую форму вредоносного ПО, т.е. это всего лишь один тип технологической угрозы.

Вирусы могут быть скрыты в легальных приложениях, фейковых электронных письмах или зараженных вложениях. Хакеры постоянно совершенствуют свое «ремесло», чтобы проникнуть в ваше устройство неожиданными способами во избежание обнаружения.

- Рекламное ПО ( Adware ): в то время как некоторые всплывающие окна являются ожидаемой частью маркетинговых акций, все же резкий рост их количества может быть признаком наличия рекламного ПО. В лучшем случае они могут вызывать раздражение. В худшем случае такие вредоносные программы могут отслеживать вашу активность и получить доступ к вашему устройству для кражи данных.

- Шифровальщик ( Ransomware ): впервые появившись на настольных компьютерах, шифровальщики шифруют личную информацию, чтобы пользователь не мог получить к ней доступ. Затем они требуют выкуп за доступ к зашифрованным файлам.

- Шпионское ПО ( Spyware ): шпионские программы часто скрываются в, казалось бы, легальных приложениях. Затем программа-шпион загружается на ваше устройство и отслеживает вашу активность, местоположение, имена пользователей и пароли. Скорее всего, вы даже не заметите, что такая опасная программа появилась на вашем телефоне.

- Троян ( Trojan ): троян на вашем мобильном телефоне обычно появляется в виде текстового сообщения.

Затем он будет отправлять премиум-сообщения, увеличивая ваш телефонный счет. А совсем недавно, например, банковский троян проник на устройства с Android и стал перехватывать сообщения с личной финансовой информацией.

Затем он будет отправлять премиум-сообщения, увеличивая ваш телефонный счет. А совсем недавно, например, банковский троян проник на устройства с Android и стал перехватывать сообщения с личной финансовой информацией. - Червь ( Worm ): еще один вирус, распространяемый через текстовые сообщения, — червь, которому для распространения хаоса не требуется взаимодействие с пользователем. Его главная цель — распространить себя на как можно большем количестве устройств, чтобы хакеры могли загружать вредоносное ПО на телефоны и красть данные.

Как удалить вирус с iPhone

В то время как считается, что операционная система на iPhone очень безопасна, вирусы все же могут преодолевать встроенные системы безопасности, особенно на «перепрограммированных» телефонах. Чтобы удалить вирус с iPhone, начните с очистки истории данных. Если проблема не устранена, восстановите свой телефон с помощью старой резервной копии. Если вы все еще видите подозрительную активность, сбросьте телефон до заводских настроек (при этом стираются сохраненные данные и предполагаемый вирус).

Шаг 1: Очистите данные браузинга и историю. Откройте настройки, выберите ваш браузер, нажмите на кнопку для очистки истории и просмотра веб-сайтов.

Шаг 2: Восстановите ваш телефон с помощью резервной копии. Откройте настройки, затем Apple ID, выберите iCloud, затем перейдите к управлению хранилищем и резервным копиям. Выберите самую последнюю резервную копию и восстановите устройство.

Шаг 3: Сбросьте до заводских настроек. Это должно быть последним средством. Откройте Настройки и выберите раздел Общие. Там вы сможете найти возможность сброса с опцией удаления всего содержимого и всех настроек. В результате этого ваш телефон будет сброшен до заводских настроек.

Как удалить вирус с телефона AndroidИз-за своего открытого исходного кода устройства Android особенно уязвимы для вредоносных атак. Антивирусное программное обеспечение — это самый надежный способ защитить ваш Android от вирусов . Чтобы удалить вирус с Android, сначала перезагрузите устройство в безопасном режиме.

Затем откройте Настройки и просмотрите недавно установленные приложения, чтобы попытаться найти любую подозрительную активность. Удалите все сомнительные программы и включите Play Protect. Периодически сканируйте устройство на наличие угроз и управляйте ими по мере необходимости.

Шаг 1: Очистите кэш. Выберите приложения и уведомления, затем найдите Chrome. Перейдите к его хранилищу и выберите опцию очистки кэша.

Шаг 2: Загрузите устройство в безопасном режиме. Нажмите и удерживайте кнопку питания. Когда появится диалоговое окно, выберите опцию перезагрузки в безопасном режиме.

Шаг 3: найдите подозрительные приложения. Откройте Настройки, выберите приложения и просмотрите установленные приложения, чтобы найти любые подозрительные загрузки. Если нашли подозрительное приложение, просмотрите информацию о нем и при необходимости удалите его.

Шаг 4: Включите Play Protect . В то время как антивирус является наиболее безопасным способом защиты вашего Android от вредоносных программ, Play Protect — это встроенная программа, которая может быть полезна в качестве вторичной меры защиты.

Чтобы включить ее, выберите приложение Play Store , откройте меню в левом верхнем углу и включите опцию сканирования вашего устройства на наличие угроз безопасности.

Чтобы включить ее, выберите приложение Play Store , откройте меню в левом верхнем углу и включите опцию сканирования вашего устройства на наличие угроз безопасности.Как защитить себя от телефонного вируса

В качестве первой линии защиты используйте антивирусное программное обеспечение для защиты вашего телефона от вредоносных программ. Будьте осторожны при установке новых приложений. Прочтите отзывы и внимательно ознакомьтесь с правилами и условиями использования интересующей программы, где может быть указано на доступ к персональным данным. Регулярно создавайте резервные копии вашего телефона, чтобы вы могли восстановить предыдущую версию, если вирус действительно проникнет в ваше устройство.

- Загружайте только проверенные приложения: избегайте сторонних магазинов приложений. Это сводит к минимуму риск установки опасных приложений, выдающих себя за легитимное программное обеспечение.

- Пользуйтесь безопасным WiFi: всегда используйте защищенный Wi — Fi или VPN , что позволит защитить вас от хакеров, которые хотели бы перехватить поток ваших данных на телефон и с него.

- Проверьте разрешения для приложения: прочитайте правила и условия использования перед загрузкой незнакомого приложения. Обратите внимание, что любое подозрительное приложение способно использовать личную информацию или изменять условия без предварительного уведомления.

- Установите антивирусную программу: антивирус является лучшей защитой от мобильных вредоносных программ. Регулярно запускайте антивирусные проверки и удаляйте все обнаруженные угрозы.

- Обновляйте вашу операционную систему: обновления операционной системы часто исправляют ошибки, обнаруженные в ее предыдущих версиях.

- Не открывайте подозрительные сообщения: вредоносные программы могут приходить в виде вложений электронной почты, текстов и ссылок. Не нажимайте на незнакомые ссылки или сообщения, так как они могут быть шлюзом для фишинговых атак.

- Не перепрограммируйте ( jailbreak ) ваш телефон: оставив ваш телефон в оригинальном состоянии, вы получаете необходимые обновления и патчи для своей операционной системы, поскольку iOS постоянно усиливает свою безопасность.

Когда вы делаете джейлбрейк для вашего телефона, вы становитесь уязвимы для дыр безопасности, найденных в предыдущих версиях, а также опасностей, которые может представлять открытый исходный код.

Когда вы делаете джейлбрейк для вашего телефона, вы становитесь уязвимы для дыр безопасности, найденных в предыдущих версиях, а также опасностей, которые может представлять открытый исходный код.

Источники : Threat Insight Report | IDG | Khalifa University | University of Cambridge | Hong Kong University

: роботы будут следить за улицами Сингапура, хакеры атаковали проект Jenkins, во Франции арестовали экологов, данные которых раскрыл ProtonMail, а россиян беспокоит идея

. Смотрите

Смотрите

.

Как удалить троян или вирус с телефона Андроид правильно и навсегда?

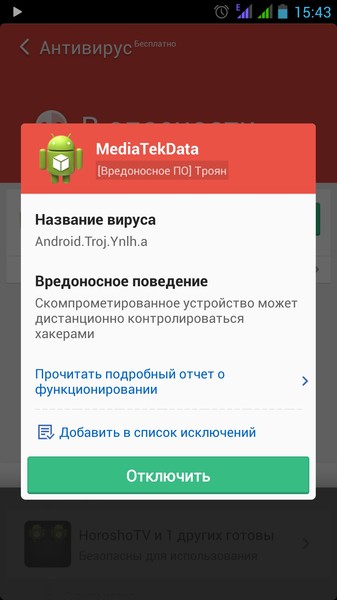

Если ваш телефон «поймал» троян или вирус, надо как можно быстрей его удалить. Так как троян это вредоносная программа, ее внедряю для того, чтобы украсть у вас информацию об банковской карте, данные ваших аккаунтов, пароли и т.д. После получения ваших данных он оправляет их своему хозяину. Сегодня я расскажу как правильно и навсегда удалить троян с телефона Андроид.

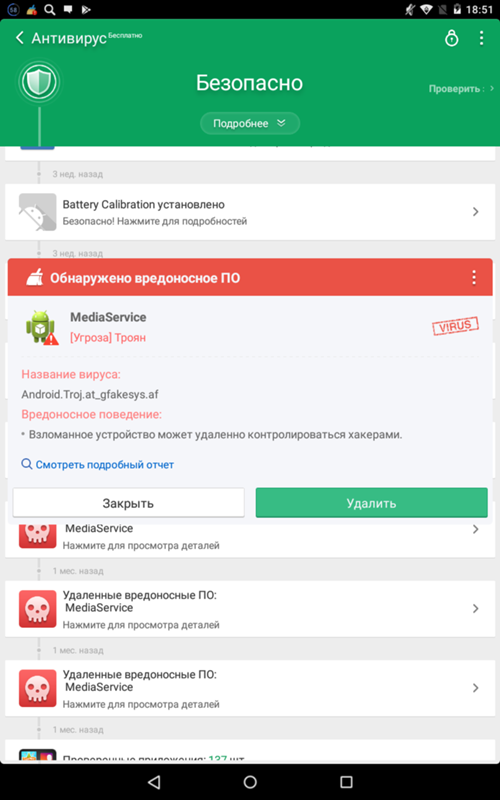

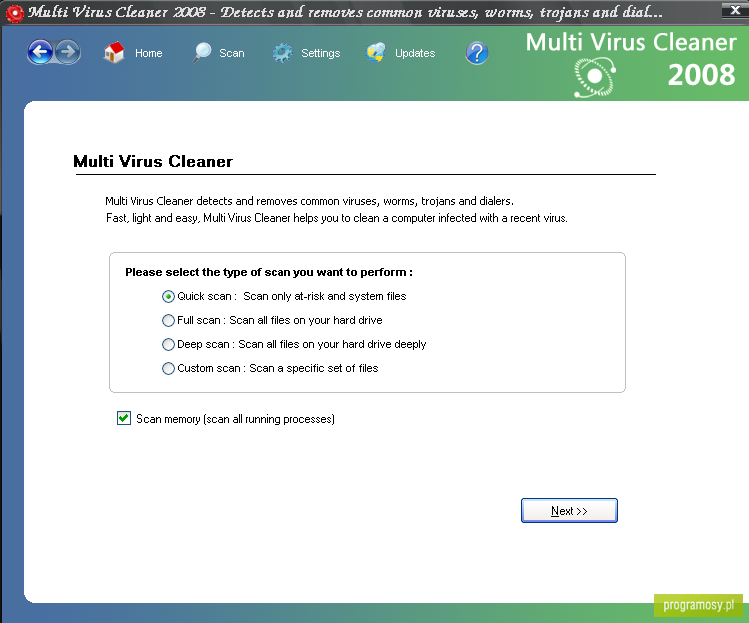

1# Удалите троян или вирус с Андроид с помощью антивирусного приложения

Для телефонов на Андроид, есть масса хороших антивирусных приложений. Производители смартфонов рекомендую пользоваться антивирусами, а некоторые даже внедряю их в свои телефоны. Итак, если вы находитесь на этой странице, значит у вас не стоит антивирусник или он «слабенький». Я советую использовать для защиты своего смартфона от троянов и вирусов, эти антивирусные приложения:

Kaspersky Internet Security

Этот антивирус знаю все пользователи компьютеров, но есть и аналог для телефонов Андроид. Скачать его можно из магазина приложений Play Маркет, ссылка ниже. После того установки, выполните следующие:

Скачать его можно из магазина приложений Play Маркет, ссылка ниже. После того установки, выполните следующие:

- Запустите утилиту;

- Нажмите «Начать проверку»;

- Дождитесь окончания проверки;

Антивирус найдет все трояны и вирусы на смартфоне, а также зараженные ими файлы и так далее. Утилита предложит исправить (удалить) все найденные уязвимости. Дальше приложение будут работать в фоновом режиме и защищать ваш смартфон. Чтобы вам не пришлось снова задать вопрос: как удалить троян с Андроида без рут.

Dr.Web Light

Еще один всемирно известный и хороший антивирус. Есть функции быстрого и полного сканирования файловой системы, а также проверки отдельных файлов и папок.

Есть функция разблокировки от троянов-вымагателей. Может удалять трояны с телефона даже при его полной блокировки.

2# Как вручную удалить троян с Андроида

Бывает так, что антивирус не может сам удалить троян и при повторном сканировании находи его заново.

Удалите троян с помощью файлового менеджера

- Если у вас не установлен файловый менеджер из Play Маркета. Я рекомендую Google Files Go.

- Троян расположен в доступной для пользователя памяти телефона. Вам нужно только зайти в эту папку и удалить файл с трояном. При этом вам даже не понадобятся права суперпользователя.

- Троя расположен в системных папках телефона. В этом случае без прав root-прав вам не обойтись.

- Целью трояна стало обычное приложение. Вам нужно удалить приложение. Читайте как удалить приложение с Андроид.

- Троян повредил системное-приложение — с помощью диспетчера задач остановите его, а затем используя root-доступ удалите.

После удаление трояна, снова проверьте смартфон на наличие заражения с помощью антивирусного приложения.

Как удалить троян с Андроида через компьютер

Для удаления трояна с Андроид через компьютер есть также два способа.

- Проверьте телефон с помощью антивирусной утилиты компьютера. Обычно, эта утилита более мощная имеет большую и самую полную базу «паразитов», а также способы борьбы с ними.

- Вручную откройте папку с трояном и удалите зараженный файл. Обычно вирусы скрыты и у них есть защита от удаления, поэтому я рекомендую воспользоваться файловым менеджером Тотал Коммандер, а защиту от удаления можно снять с помощью бесплатной утилиты Unlocker.

После удаления надо перегрузить телефон и опять проверить его антивирусным приложением. В большинстве случаев после этой операции вопрос как удалить троян больше не будет вас волновать.

Что делать, если троян не удаляется с Андроид?

Если антивирусное приложение и ручное удаление не помогли, остается два радикальных способа. Перед тем как воспользоваться ими обязательно сохраните фото и видео в облачном сервисе, а затем сделайте полный сброс настроек и в самом крайнем случае перепрошивку.

Как сбросить настройки

Полный сброс настроек можно сделать, через меню настроек телефона или через режим восстановления (recovery).

- Для того, чтобы сделать сброс настроек, вам нужно найти пункт «Восстановление и сброс», сделать это можно с помощью поиска по настройкам. Телефон перегрузиться и вернется в свое первозданное состояние, но будьте осторожны согреться все, поэтому заранее все сохраните. После перезагрузки, Google скачает все ваши настройки и данные. Когда телефон полностью загрузиться первым приложением, которе нужно установить — антивирус. После, чего дайте ему проверить смартфон на трояны.

- Второй вариант сброса из режима восстановления. Чтобы попасть в этот режим, при включении телефона удерживайте одновременно кнопки питания и уменьшения громкости. Потом при помощи этих же кнопок выберите пункт Hard Reset или Wipe data/factory reset и подтвердите выбор.

Перепрошивка

Если все очень плачевно и ни один из вышеперечисленных способов не помог, остается — перепрошивка. Если вы не знакомы с этой процедурой, я рекомендую обратиться к знающему человеку или сервисный центр. Имейте ввиду, что если при прошивки вы на портачите — смартфон превратиться в «кирпич».

Если вы не знакомы с этой процедурой, я рекомендую обратиться к знающему человеку или сервисный центр. Имейте ввиду, что если при прошивки вы на портачите — смартфон превратиться в «кирпич».

Заключение

Друзья, я перечислил все способы с помощью которых можно удалить троян с Андроид телефона. Если вы знаете другие способы, напишите их в комментариях ниже. Буду признателен, если поделитесь этой статьей со своими друзьями.

Как удалить троян с Андроид телефона вручную: инструкция

Сегодня вирусы вышли за рамки ПК и всё чаще стали появляться в смартфонах. В отличие от продукции Apple, WindowsMobile, которых разработчики укомплектовали надежной защитой от посягательств со стороны сторонних вредоносных приложений, телефоны на базе Android имеют существенную уязвимость перед вирусами. Поэтому в случае заражения необходимо знать, как удалить Троян.

О проблеме заражения, пользователь узнает достаточно поздно, когда аппарат начинает самостоятельно включать различные функции, звонить на номера в телефонной книге, скачивать и удалять информацию, программы, медиафайлы и прочее.

Вы можете заметить, что бесследно исчезают средства с банковской карточки, меняются коды доступов, пароли. Если вы столкнулись с подобного рода ситуацией, необходимо вспомнить, не получали ли вы подозрительного плана сообщение на телефон или на почту, не устанавливали не понятные приложения.

Возможно, вы подцепили Троян. Это вирус, который сам себя копирует и быстро распространяется по файлам устройства. Его основная цель – нанести вам вред. Троян имеет несколько путей, через которые заражает телефоны:

- пиратское программное обеспечение;

- лендинги, появляющиеся при просмотре информации в Интернете;

- подозрительные смс-рассылки от неизвестных вам адресатов;

- определенные белые пятна в ПО телефона.

Все эти варианты заражения очень часто оказываются достаточно действенными, и перед пользователем назревает вопрос: как удалить Троян? Ведь терять информацию, которая хранится, в памяти телефона не хочется, но и продолжать пользование инфицированным устройством тоже не является возможным.

Как удалить вирус Троян с телефона

Итак, вы столкнулись с вредоносной программой, и ищете пути решения вопроса. Как опытного пользователя вас интересует, как удалить Троян с Андроида, чтобы не повредить имеющейся информации? Существует несколько способов, с помощью которых можно удалить Троян, без потери данных.

Способ 1: использование специального антивирусного ПО

Существует множество программ, которые обеспечивают полную безопасность и сохранность всех данных, имеющихся на телефоне. К разряду подобных относятся антивирусы Доктор Веб, Касперский, можно скачать специальной программой Anti-Malware, которая рассчитана на поиск и нейтрализацию всевозможных троянских и шпионских ПО. В вопросе, как удалить вирус Троян на Андроиде помогает специально разработанный инструмент Trojan Killer компанией CM, известные многим пользователям по программе Clean Master. Очень удобные приложения, которые позволяют удалить Троян с первой попытки. Кроме того, есть возможность справиться с вирусами с помощью бесплатных версий антивирусов плана Avast, NOD32 и т. д.

д.

Рассмотрим, как проходит процедура удаления вируса с устройства, с применением антивирусного ПО, на примере использования программы Lookout:

- ищем и устанавливаем программу Lookout из PlayMarket;

- приложение автоматически предложит вам обновить его до премиального уровня. Нужно будет нажать «Нет, спасибо» и продолжить установку далее;

- Для начала сканирования на вирусы выберите Безопасность;

- не закрывайте окошко сканирования до его окончания. Так вы сможете узнать, где именно расположилось вредоносное ПО и какие данные были заражены.

В дальнейшем Lookout автоматически будет проверять все установленные и загруженные файлы на наличие вирусов.

Способ 2: как удалить Троян с Андроида вручную.

К такому способу прибегают в тех случаях, когда ваш антивирус видит зараженный файл, но не может ничего с ним поделать, кроме как определить.

Чтобы удалить Троян вручную вам понадобится немного свободного времени, упорства и наличия Root прав на проведение подобного действия.

Откройте на телефоне файловый менеджер и перейдите в родительскую папку. Перейдите в папку data/app и удалите все лишние файлы.

Root право – возможность от лица администратора устройства удалять зараженные системные файлы телефона, к которым обычно свободного доступа нет.

Для этого можно использовать различные программы, которые есть в Интернете, установить на свой телефон и, пройдя пошаговую установку, наладить работу всей системы.

Можно найти еще один способ как удалить Трояны. Это полная перепрошивка телефона. В таком случае вы теряете все важные для вас данные. Эта операция стоит денег и требует подхода квалифицированного специалиста.

Вы можете сбросить настройки до заводских:

- Зайдите в настройки своего телефона.

- И в расширенных настройках выберите опцию сброса.

Будьте внимательны! Заранее сохраните на ПК или другое устройство все данные, иначе потеряете абсолютно всю информацию, хранимую на телефоне.

В заключение, хочется сказать, для предотвращения заражения телефона вирусами, рекомендуется не менее одного 1 раза в неделю проводить глубокое сканирование всех имеющихся файлом и приложений, не скачивать подозрительные ПО, даже с проверенных сайтов и не читать непонятные смс.

Есть ли в Android защита от вирусов, или почему не стоит бояться заражений

За более чем 10 лет своего существования Android снискала репутацию далеко не самой защищённой операционной системы. Ведь если представить себе заражение iPhone в принципе невозможно, то явно никто не удивится, если аппарат на базе мобильной ОС от Google схлопочет вирус. Во многом такое отношение к платформе сложилось из-за политики Google, которая позволяет пользователям Android устанавливать софт из любых источников, безопасность которых может вызывать вопросы. Но так как я ещё ни разу не подвергался атакам вредоносных программ, я решил разобраться, что же я делаю не так и почему мне всё время так «не везло»?

Android неуязвим для вирусов, кто бы что ни говорил

Читайте также: Безопасность Android — вот над чем стоит задуматься

Для начала нужно определиться с терминологией. Дело в том, что троян и вирус – совершенно разные вещи, которые роднит только вредоносная ориентированность. Если трояны – это приложения, которые выдают себя за другие и таким образом проникают на устройства жертв, то вирусы, говоря простым языком, — это вредоносное ПО, которое попадает на устройство автоматически, умеет множить себя до бесконечности и распространяться среди подобных гаджетов — тоже, кстати, автоматически. Android, как бы кто ни удивлялся, имеет набор защитных механизмов от вирусов на 100%, поэтому такое явление, как инфицирование и дальнейшее распространение на нём невозможно в принципе.

Дело в том, что троян и вирус – совершенно разные вещи, которые роднит только вредоносная ориентированность. Если трояны – это приложения, которые выдают себя за другие и таким образом проникают на устройства жертв, то вирусы, говоря простым языком, — это вредоносное ПО, которое попадает на устройство автоматически, умеет множить себя до бесконечности и распространяться среди подобных гаджетов — тоже, кстати, автоматически. Android, как бы кто ни удивлялся, имеет набор защитных механизмов от вирусов на 100%, поэтому такое явление, как инфицирование и дальнейшее распространение на нём невозможно в принципе.

Как трояны попадают на смартфоны

Большинство пользователей скачивают трояны на свои смартфоны сами

А как же тогда вредоносные компоненты, которые автоматически распространяются через сайты и через мессенджеры? Ну, с ними всё просто. Несмотря на то что зачастую роль их дистрибуторов исполняют приложения для обмена сообщениями или веб-ресурсы, чтобы они попали на устройство, пользователь всё равно должен подтвердить их загрузку. Например, как было в случае с вредоносным видео, которое получил Джефф Безос, основатель Amazon. Ролик действительно попал к нему через WhatsApp, но если бы предприниматель не подтвердил воспроизведение, он не смог бы ему навредить.

Например, как было в случае с вредоносным видео, которое получил Джефф Безос, основатель Amazon. Ролик действительно попал к нему через WhatsApp, но если бы предприниматель не подтвердил воспроизведение, он не смог бы ему навредить.

Читайте также: От Google требуют сделать что-нибудь с безопасностью Android

Хорошо, вирусов на Android нет, а загрузку вредоносных файлов нужно подтверждать вручную. Но ведь есть приложения, которые хорошо маскируются под другие и проникают даже в Google Play. Да, но это правда лишь отчасти. В фирменный каталог Google действительно время от времени проникают вредоносные приложения, однако чаще всего весь вред, который они наносят пользователю, заключается в фоновой демонстрации рекламных объявлений. В результате злоумышленники получают деньги от рекламных сетей, а заражённое устройство начинает быстрее разряжаться и расходовать доступный интернет-трафик. Неприятно, но ничего опасного для вашей безопасности в этом нет.

Как защититься от троянов на Android

А что делать, если на смартфон всё-таки проник троян? Ну, тут предаваться панике тоже не следует. Если антивирус Google Play Protect не заблокирует его самостоятельно, будучи таким же Android-приложением, функционировать без необходимых разрешений он всё равно не сможет. Другое дело, если вы раздали ему все привилегии, которые он запросил. В этом случае, скорее всего, он попытается украсть учётные данные вашего банковского счёта, чтобы проникнуть в приложение и перевести деньги на счета злоумышленников. Это можно провернуть несколькими способами, но чаще всего приложение подменяет страницу авторизации, куда невнимательный пользователь обычно вводит учётные данные своего аккаунта. Такой исход тоже не исключён, но многие банковские клиенты имеют встроенный антивирус, который мало того, что сканирует устройство на предмет троянов, так ещё и обеспечивает безопасный вход, препятствуя подмене.

Если антивирус Google Play Protect не заблокирует его самостоятельно, будучи таким же Android-приложением, функционировать без необходимых разрешений он всё равно не сможет. Другое дело, если вы раздали ему все привилегии, которые он запросил. В этом случае, скорее всего, он попытается украсть учётные данные вашего банковского счёта, чтобы проникнуть в приложение и перевести деньги на счета злоумышленников. Это можно провернуть несколькими способами, но чаще всего приложение подменяет страницу авторизации, куда невнимательный пользователь обычно вводит учётные данные своего аккаунта. Такой исход тоже не исключён, но многие банковские клиенты имеют встроенный антивирус, который мало того, что сканирует устройство на предмет троянов, так ещё и обеспечивает безопасный вход, препятствуя подмене.

Читайте также: Как Android-смартфоны могут обеспечить безопасность iOS

Нет, я не утверждаю, что стать жертвой вредоносной атаки невозможно, скорее, наоборот. Но практика показывает, что для этого нужно, чтобы совпало сразу несколько факторов. Вы не только должны где-то нарваться на троян и скачать его на устройство, но и раздать ему необходимые привилегии и, возможно, даже собственноручно ввести в фишинговом окне свои учётные данные. Ну, а воровать фотографии и личные видеозаписи троян, скорее всего, не будет, потому что они не помогут извлечь ему никакой выгоды. Поэтому следите за тем, что скачиваете, с осторожностью раздавайте приложениям привилегии и внимательно рассматривайте окна авторизации, где вы вводите логины и пароли.

Вы не только должны где-то нарваться на троян и скачать его на устройство, но и раздать ему необходимые привилегии и, возможно, даже собственноручно ввести в фишинговом окне свои учётные данные. Ну, а воровать фотографии и личные видеозаписи троян, скорее всего, не будет, потому что они не помогут извлечь ему никакой выгоды. Поэтому следите за тем, что скачиваете, с осторожностью раздавайте приложениям привилегии и внимательно рассматривайте окна авторизации, где вы вводите логины и пароли.

Самый частый вирус для Android. Что о нем надо знать

В медицине есть такое понятие, как реликтовые вирусы. Они находятся в коде ДНК живых организмов и по сути никак ему не мешают — просто когда-то давно стали частью популяции. Есть что-то подобное и на Android. Например, вирус ”Джокер”, который существует с 2017 года и с ним все уже как бы смирились. Борьба с ним идет, но он на первый взгляд не так опасен, чтобы сильно из-за него переживать. Время от времени он проявляется заново, но потом снова пропадает. За последние несколько месяцев это происходило уже два раза. Предлагаю познакомиться с ним поближе, чтобы понимать, о чем идет речь и стоит ли его бояться.

За последние несколько месяцев это происходило уже два раза. Предлагаю познакомиться с ним поближе, чтобы понимать, о чем идет речь и стоит ли его бояться.

Сколько не делай антивирусы вирусы все равно пробьются.

Что такое вирус ”Джокер”

Давайте начнем с самого начала и разберемся, что такое вирус/троян ”Джокер”. Надеюсь, это поможет вам избежать дальнейших проблем. Не зря же говорят, что вооружен тот, кто предупрежден.

Вирус ”Джокер” или вредоносное ПО, как его часто называют, представляет собой вредоносный код, который скрывается в приложениях Android. Эти приложения обычно размещаются в магазине Google Play. Сначала вредоносное ПО остается незамеченным и это самая опасная стадия. Именно в этот момент вирус может причинить больше всего вреда.

Из-за коронавируса люди стали покупать телефоны по-другому.

”Джокер” классифицируется как троян-шпион. Он относится к семейству вредоносных программ, целью которых является сбор данных и выполнение операций без ведома или согласия пользователя. Они не блокируют телефон с целью выкупа и часто вообще никак себя на первый взгляд не проявляют, но все равно очень опасны. В первую очередь риски связаны с тем, что в наших телефонах хранится слишком много информации, включая финансовую.

Они не блокируют телефон с целью выкупа и часто вообще никак себя на первый взгляд не проявляют, но все равно очень опасны. В первую очередь риски связаны с тем, что в наших телефонах хранится слишком много информации, включая финансовую.

Как работает вирус ”Джокер”

Вирус может украсть ваши SMS-сообщения, список контактов и информацию об устройстве. Исходя из этого, он может взаимодействовать с рекламными веб-сайтами и подписывать вас на премиальные услуги без вашего ведома. Таким образом это напрямую наносит вам финансовый ущерб. Сначала он полагался на мошенничество с помощью SMS, но этого оказалось недостаточно, и теперь он выполняет онлайн-платежи в фоновом режиме.

Не хочется столкнуться с вирусом, но если не принимать меры, то это произойдет.

Как вирус попадает в телефон

Еще в сентябре 2020 года были зафиксированы первые пугающие цифры. ”Джокер” был обнаружен в 24 приложениях для Android. Вместе эти приложения скачали более 500 000 раз. Только после этого угроза была обнаружена, а приложения удалили из магазина. На данный момент вредоносная программа затронула людей более чем в 30 странах по всему миру.

Только после этого угроза была обнаружена, а приложения удалили из магазина. На данный момент вредоносная программа затронула людей более чем в 30 странах по всему миру.

В июне 2021 года вирус был обнаружен в 8 новых приложениях. На данный момент они все удалены из Google Play, но многие пользователи успели их скачать. Среди них были в основном приложения для сканирования, установки обоев и сообщений.

Google урежет возможности файловых менеджеров и антивирусов на Android.

Вскоре после предыдущего инцидента в августе 2021 года ”Джокер” опять проявил себя. На этот раз вредонос был обнаружен в 16 приложениях, доступных в Google Play. При этом субъектами распространения опять оказались приложения для сканирования PDF, приложения для SMS и приложения для обмена сообщениями в целом. Правда, в этот раз у нас нет статистики, сколько пользователей успели пострадать от этого.

Сколько телефонов заражены вирусом

Еще в январе 2020 года Google сообщила, что удалила более 1700 приложений, содержащих это вредоносное ПО. Таким образом компания сделала большую часть тяжелой работы в деле борьбы с вирусом. Получается, что она удалила большинство этих приложений еще до того, как это заметили компании, занимающиеся кибербезопасностью. Поэтому, можно сказать, что число зараженных даже больше, чем было указано выше, так как это официальные данные.

Таким образом компания сделала большую часть тяжелой работы в деле борьбы с вирусом. Получается, что она удалила большинство этих приложений еще до того, как это заметили компании, занимающиеся кибербезопасностью. Поэтому, можно сказать, что число зараженных даже больше, чем было указано выше, так как это официальные данные.

Почему на iOS нет антивирусов, а на Android — есть.

Как защитить телефон от вируса

Избегайте загрузки новых приложений, которые кажутся подозрительными. Как уже упоминалось, эта вредоносная программа обычно скрывается в приложениях, которые выдают себя за клиенты для работы с SMS, сканеры и тому подобное. Так же вирус встречается в приложениях для редактирования изображений и некоторых других.

Перед загрузкой приложения обязательно проверьте отзывы и старайтесь на загружать приложения, на которые вы перешли в Google Play через баннеры на сайтах и в социальных сетях. Так же стоит избегать присланных с незнакомых номеров или в рассылках ссылок.

К сожалению, это может повлиять на разработчиков, но у вас будет время, чтобы убедиться, что это не афера. Если вы доверяете разработчику, скачайте его, а если нет, то лучше не рисковать. В конце концов на кону ваши деньги и ваш телефон.

Джокер — самый частый вирус для Android.

Как узнать, что на телефоне вирус

В большинстве случаев вы ничего не замечаете и не узнаете, что у вас на телефоне есть этот вирус. По крайней мере так можно сказать на основании того, что мы видели раньше. Проблемы вы заметите, как только вирус причинит вред и начнет уводить у вас деньги.

Проблема еще и в том, что все приложения просят кучу разрешений при установке, поэтому даже такими действиями приложение себя не выдаст. Единственным признаком, который может броситься вам в глаза, может стать некоторое замедление работы телефона или больший нагрев. Но если у вас производительное устройство, вы можете не заметить и этого.

Может ли вирус попасть в смартфон через Power Bank? Да!

Вы так же можете заметить, что на вашем телефоне появляются новые приложения, хотя это редкость.

Опасно ли скачивать приложения из Google Play

Как мы видим на примере ”Джокера”, скачивать приложения из Google Play иногда действительно опасно. При этом вирусы в первую очередь стремятся именно в магазин приложений. Так их может скачать существенно больше пользователей, чем через APK. А заодно эти пользователи будут менее опытными и не заметят, что у них что-то не так.

Присоединяйтесь к нам в Telegram!

В любом случае вирусы попадают в магазин из-за недостаточности мер безопасности. Цензоры Google просто проверяют приложения слишком формально. Поэтому убедитесь, что устанавливаете только те приложения, которым вы доверяете, особенно, если вы устанавливаете их вручную из стороннего источника.

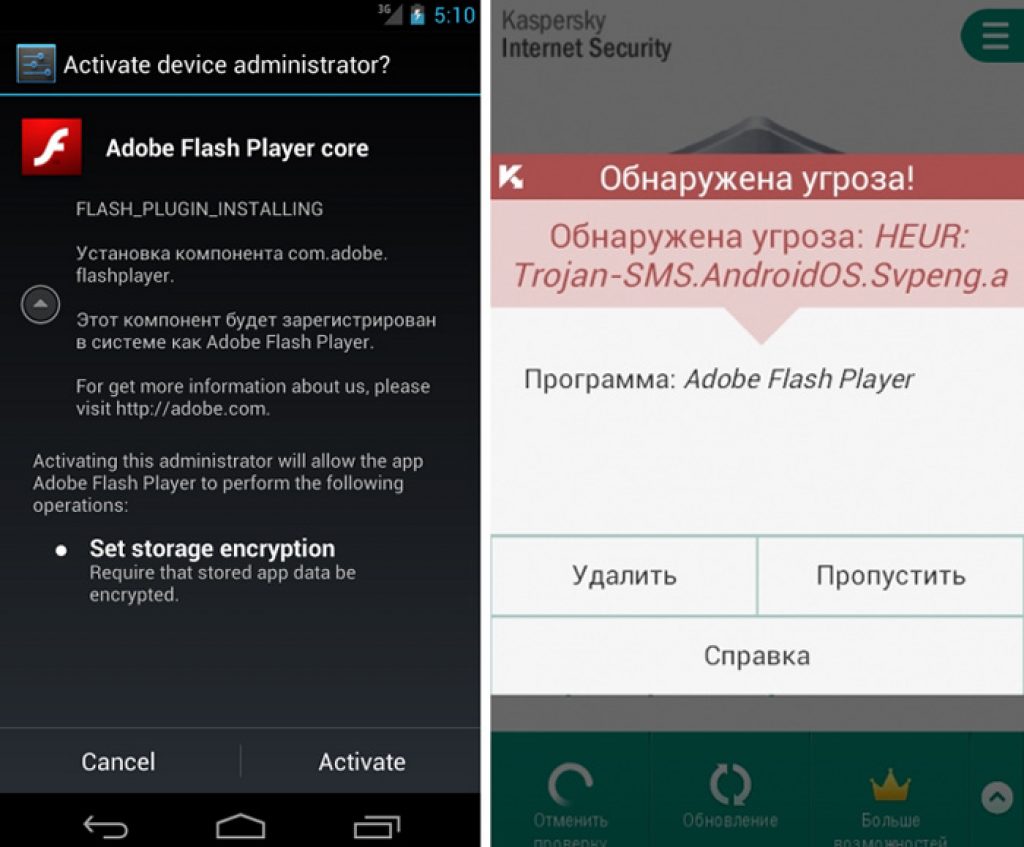

откуда он взялся и кто в зоне риска

Специалистами обнаружен еще один вирус, который крадет реквизиты банковских карт на устройствах под управлением ОС Android. Троян получил название Svpeng и работает на всех версиях операционной системы, включая последнюю Android Oreo.

Распространение банковского вируса произошло в основном через рекламную сеть Google Adsense. Хотя данная сеть и считается самой защищенной от размещения в баннерах вредоносного кода, но все-таки злоумышленникам удалось опубликовать в Google Adsense скрипт в рекламных банерах, который запускает закачку и установку вируса. Чтобы избежать сообщений о потенциальной опасности, троян закачивается частями, а не полным APK-файлом.

Как написать троян на Андроид

Итак, наша цель — разобраться, как работают современные зловредные приложения. А лучший способ это сделать — посмотреть, как создается похожий софт. Как и боевой троян, наш пример при желании сможет наблюдать и передавать информацию о целевом устройстве на сервер.

Возможности трояна будут следующие:

- сбор информации о местоположении;

- получение списка установленных приложений;

- получение СМС;

- запись аудио;

- съемка задней или фронтальной камерой.

Все эти данные наше приложение будет отправлять на удаленный сервер, где мы сможем проанализировать результаты его работы.

Важно! Создание и распространение вредоносных программ карается лишением свободы до четырех лет (статья 273). Мы не хотим, чтобы вы сломали себе жизнь в местах не столь отдаленных, поэтому публикуем статью исключительно в образовательных целях. Ведь лучший способ разобраться в работе зловредного ПО — это узнать, как оно создается.

По понятным причинам я не смогу привести полный код приложения в статье, поэтому некоторые задачи вам придется выполнить самим (для этого потребуются кое-какие знания в разработке приложений для Android).

Ручной метод очистки памяти Xiaomi от вирусов

Как я уже писал выше, вирусы и зловредные программы возможно удалить руками, потому что они в системе видны, как программы.

Самый простой метод заключается в том, чтобы открыть список всех установленных приложений и внимательно его просмотреть, удаляя все подозрительные или давно не используемые программы.

Сделать это можно зайдя в общие настройки, после чего запустив меню «Все приложения».

Однако, иногда вредные программы могут быть скрыты, тогда понадобится выполнить иной алгоритм действий.

Первым делом нужно войти в безопасный режим, о том, как это сделать есть статья на сайте. После чего проделать поиск заново, но теперь все программы будут видны в списке.

Если же ни автоматический, ни ручной метод не помогают – остаётся выполнить сброс к заводским настройкам.

Вернуться к содержанию

Складываем все вместе

С этого момента у нас есть каркас приложения, который запускает сервис и скрывает свое присутствие. Есть набор функций и классов, которые позволяют собирать информацию о смартфоне и его владельце, а также скрыто записывать аудио и делать фото. Теперь нужно разобраться, когда и при каких обстоятельствах их вызывать.

Есть набор функций и классов, которые позволяют собирать информацию о смартфоне и его владельце, а также скрыто записывать аудио и делать фото. Теперь нужно разобраться, когда и при каких обстоятельствах их вызывать.

Если мы просто засунем вызов всех этих функций в сервис, то получим бесполезное «одноразовое приложение». Сразу после запуска оно узнает информацию о местоположении, получит список приложений, СМС, сделает запись аудио, снимок, сохранит все это в файлы в своем приватном каталоге и уснет. Оно даже не запустится после перезагрузки.

Гораздо более полезным оно станет, если определение местоположения, дамп приложений и СМС будет происходить по расписанию (допустим, раз в полчаса), снимок экрана — при каждом включении устройства, а запись аудио — по команде с сервера.

КОГДА МОДУЛЕЙ МНОГО

С одним модулем разобрались, но что, если их будет много? Как вести учет этих модулей и не потеряться среди них? На самом деле все просто — для этого можно использовать hashmap. Еще раз изменим загрузчик:

Еще раз изменим загрузчик:

Данный код загружает все jar-файлы из указанного каталога, загружает их классы Module, создает на их основе объекты и помещает их в хешмап modules. Обрати внимание на трюк, использованный при загрузке класса и размещении объекта в хешмапе. Он нужен для простоты: вместо того чтобы выяснять принадлежность каждого модуля/класса к пакету, мы просто условились, что имя jar-файла модуля будет соотноситься с именем пакета по схеме

com.example.modules.ИМЯ_JAR_ФАЙЛА, так что мы сразу знаем полный адрес класса каждого модуля.

Например, приведенный ранее модуль принадлежит пакету com.example. modules.simple (см. директиву package), поэтому его необходимо включить в jar-архив simple.jar (меняем —output=module.jar на —output=simple. jar в команде сборки). Когда придет время создать новый модуль (к примеру, remote_shell), первой строчкой в его исходниках ты укажешь package com. example.modules.remote_shell.Module; и запакуешь скомпилированный байт-код в jar-архив remote_shell. jar.

jar.

Имя jar-файла (без расширения) используется также в качестве ключа в хешмапе, поэтому, зная имя модуля, всегда можно запустить его методы:

Снимок при включении экрана

Бессмысленно делать снимок каждые полчаса. Гораздо полезнее делать снимок передней камерой при разблокировке смартфона (сразу видно, кто его использует). Чтобы реализовать такое, создайте класс ScreenOnReceiver:

| 1 2 3 4 5 6 | class ScreenOnReceiver extends BroadcastReceiver() { @Override void onReceive(Context context, Intent intent) { // Ваш код здесь } } |

И добавьте в манифест следующие строки:

ПРОСТЕЙШИЙ ПРИМЕР

Чтобы все написанное далее было проще понять, сразу приведу пример рабочего загрузчика классов:

В целом здесь все просто: код загружает jar-архив /sdcard/myapp/module. jar с нашим классом, загружает из него класс com.example.modules.simple. Module, создает объект и вызывает метод run(). Обрати внимание на три момента:

Module, создает объект и вызывает метод run(). Обрати внимание на три момента:

- DexClassLoader умеет загружать как «просто» файлы .dex, так и jar-архивы, последние предпочтительнее из-за сжатия и возможности использовать цифровую подпись;

- второй аргумент конструктора DexClassLoader — это каталог, который он использует для сохранения оптимизированного байт-кода (odex), для простоты мы указываем приватный каталог самого приложения;

- в качестве аргумента метода loadClass всегда необходимо указывать адрес класса вместе с именем пакета.

Чтобы проверить данный код на работоспособность, создадим простейший модуль:

Не торопись создавать новый проект в Android Studio, можешь накидать этот код в блокноте и собрать его в jar-архив прямо из командной строки: javac -classpath /путь/до/SDK/platforms/android-23/android.jar Module.java /путь/до/SDK/build-tools/23.0.3/dx —dex —output=module.jar Module. class

class

Удостоверься, что каталоги platforms/android-23 и build-tools/23.0.3 существуют, в твоем случае их имена могут отличаться.

Если все пройдет гладко, на выходе ты получишь файл module.jar. Останется только добавить код загрузчика в приложение, положить module.jar на карту памяти, собрать и запустить приложение.

Удаление вирусов на телефоне: инструкция

- Вирус можно удалить с помощью антивирусных программ, которые установлены на вашем компьютере или ноутбуке. Для начала нужно убедиться в том, что ваш ПК или ноутбук не заражен. Если все в порядке, то можно подключать телефон.

- После подключения не открывайте никаких папок. В меню «Мой компьютер» щелкните правой кнопкой мыши по иконке телефона и выполните операцию на проверку на вирусы с помощью антивирусной программы. Хорошо подходят антивирус Касперского или Avast. Необходимо несколько раз провести проверку и удалить все опасные объекты, следуя инструкции антивирусной программы.

- После очистки телефона от вирусов нужно вернуть его настройки. Наверняка вы обнаружите, что некоторые файлы пропали. Это значит, что они были заражены и представляли опасность для системы телефона.

- После этого необходимо побеспокоиться об установке или обновлении антивирусного ПО (программное обеспечение) на вашем телефоне. Среди наиболее эффективных можно о и «Avast! PDA Edition», но Вы можете выбрать и любой другой антивирус, который Вам больше подходит.

Планшетов и коммуникаторов под названием Android занимает лидирующие позиции на рынке. Её используют около миллиарда юзеров по всему миру. Несмотря на такой успех, система имеет ряд недостатков, один из которых — уровень защиты пользовательских персональных данных и файлов. Огромное количество людей регулярно жалуется на заражение своих устройств троянами и другими типами вирусов. Для того чтобы максимально защитить своё устройство, следует более детально рассмотреть понятие трояна, а также причины заражения данным типом вируса.

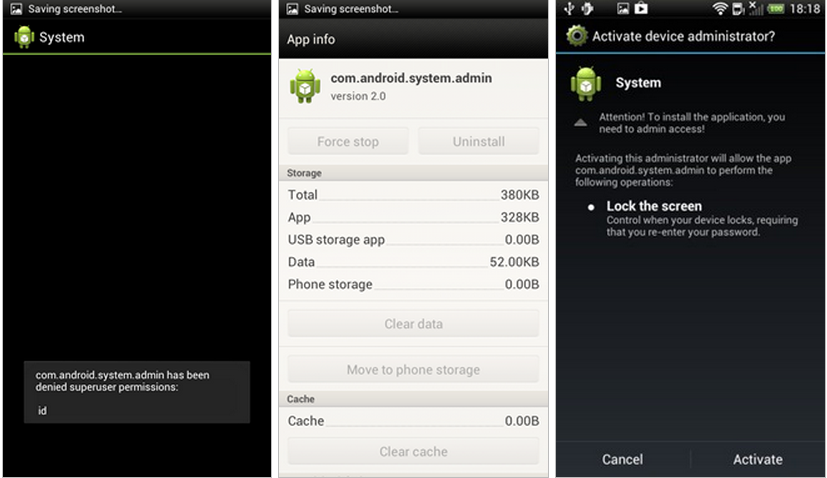

Как только этот троянец будет установлен, он будет использовать функцию администратора. Некоторые приложения требуют прав администратора для выполнения таких функций, как блокировка экрана, уведомления, сброс или удаленная очистка данных. Он просто не имеет интерфейса и просто работает как базовый сервис, что делает его удаление еще сложнее.

С помощью Trojan Killer

Если зараженное устройство имеет корневой доступ, сервер управления может выполнять команды удаленного терминала и может делать абсолютно все на вашем телефоне. Эти данные собираются только в статистических целях, для диагностики любых проблем на наших серверах и для улучшения обслуживания.

Вирус Djvu для Windows

Еще одна крупная вирусная этака этого полугодия произошла в январе 2020 года. Вирус Djvu выбрал в качестве жертвы Windows. Активировался он скачиванием конкретных файлов из сети: «обходчиков» официального ПО или программ для блокировки рекламы. После этого пользователь видел на экране своего ПК уведомление о начале установки обновления (которого, как Вы поняли уже, нет).

За время работы «обновления» каждый файл на компьютере шифровался и в каждую папке добавлялся новый документ, где описывался принцип действия вируса. В письме также предлагалось внести денежные средства за дешифровку файлов с 50% скидкой и указывались 2 адреса электронки для связи. При этом юзер видел предупреждение, что любая попытка самостоятельно разобраться с вирусом Djvu вызовет удаление всей информации.

Эффективные программы для выявления троянов

Поскольку трояны имеют множество модификаций, существует немало источников, которые рассказывают, как удалить троян с «Андроид». Универсального способа для избавления от вредоносного программного обеспечения не существует, однако есть ряд ПО, которое поможет своевременно выявить троян и избавиться от него:

Триада обладает сложными функциями настойчивости и невидимости. Он содержит системные библиотеки и структуры, используемые почти всеми приложениями. Самая популярная технология защиты от вредоносных программ теперь на мобильных устройствах! Умный смартфон Это приложение, которое вы загрузили в безопасное место? Продвинутые средства защиты от вредоносных программ, анти-вымогательства и защиты от вредоносного ПО обнаруживают вредоносные или ненужные программы, прежде чем они смогут вычесть вашу личность, перехватить ваши сообщения или замедлить работу вашего устройства.

- Norton — один из самых популярных вариантов в маркете приложений. Интерфейс информативен и способен подсказать пользователю, как удалить вирус троян с «Андроида». Программа работает в постоянно сканируя систему на наличие угроз.

- Comodo — набирающий популярность антивирус. Большое количество настроек сканирования. Программа способна оптимизировать систему и продлить жизнь батареи.

- Dr.Web Light — лидер по количеству скачиваний. Высокая популярность объясняется тем, что, установив приложение на телефон, пользователь максимально быстро сможет разобраться с тем, как удалить вирус троян с телефона («Андроид»). Программа способна сканировать выбранные файлы или всю систему целиком. Возможна работа в фоновом режиме.

Таким образом, вы можете контролировать, кому предоставить доступ к чему. Аудит безопасности Определяет уязвимости безопасности устройства. Предложить средства правовой защиты. Диспетчер приложений Идентифицирует запущенные приложения Идентифицирует установленные приложения Включает пользовательский белый список одобренных приложений.

Виджеты главного экрана Показывает статус безопасности устройства на главном экране. Прямое сканирование с главного экрана, если требуется. Продукт работает бесплатно в течение 14 дней, после чего вам необходимо приобрести коммерческую лицензию сроком на 1 год или более. Особенности и преимущества Быстрое или полное сканирование файловой системы; Проверяйте отдельные файлы и папки по желанию. Удобный и информативный рабочий стол и виджеты для доступа к приложению. С этими номерами можно управлять Антивирусом, включая разблокировку телефона, если вы забыли пароль разблокировки.

Первые признаки поражения «Андроид»-устройства вредоносной программой

- Необъяснимое повышение счетов за мобильную связь. Это первый и самый важный признак заражения устройства трояном. Исходящих вызовов на платные номера и СМС можно и не увидеть, ведь троян мгновенно подчищает их. Только связавшись с оператором, можно убедиться в том, что с телефона совершается рассылка СМС на высокооплачиваемые номера. Один из наиболее действенных способов, который опишет, как удалить троян с «Андроид» и уничтожить все следы вируса с телефона, — полная переустановка версии ОС.

- Ограниченный доступ к пользовательской информации. Троян блокирует персональные данные и требует перечисления денег для устранения проблемы.

- Сильный расход заряда аккумулятора. Это свидетельствует о том, что в фоновом режиме работает вирус. Для того чтобы получить профессиональную техническую поддержку, следует обратиться к специалисту, ведь любой профессионал сервисного центра знает, как удалить трояна с телефона. «Андроид» — это достаточно неустойчивая система, которая требует постоянного антивирусного контроля.

Это переносная программа и не должна устанавливаться на управляемый компьютер. Для его запуска просто дважды щелкните исполняемый файл. Он оснащен как эвристическим, так и сигнатурным движком, он не только обнаруживает трояны, но и другие типы вредоносных программ. Хотя это немного требует от системных ресурсов, Он оснащен «чистым и линейным графическим интерфейсом», который также позволяет пользователям с меньшим количеством вычислительных ресурсов использовать его с предельной легкостью.

Он также способен обнаруживать троянов, содержащих кейлоггер и дозвонщик, обеспечивая почти полную защиту одной программой. Подпишитесь на нашу рассылку. Вы будете получать последние новости еженедельно. интересный в мире технологий! Эта сеть используется киберпреступниками для установки различных видов рекламного ПО и развертывания приложений для получения прибыли от нее. Этот тип вредоносного ПО обычно запускается через приложения, загруженные и установленные пользователями из ненадежных источников.

Что это за вирус Android.Triada.231 и чем он опасен

Android.Triada.231 – это один из очень коварных вирусов, которые заражают важный компонент операционной системы Андроид, называющийся Zygote. Именно он задействован в процессе запуска всех программ.

После того как вирус добирается к Zygote, начинается его внедрение во все работающие программы устройства, таким образом, троянец может совершать любые вредоносные действия с приложениями без ведома пользователя.

Например, он способен самостоятельно скачивать программы и запускать их.

Главной особенностью является то, что заражение помещается в системную библиотеку смартфона на уровне исходного кода, а это значит, что его нельзя обнаружить как отдельную программу. Из-за такой разработки злоумышленников приложение с вирусом попадает в прошивку инфицированных устройств еще во время производства, а это значит, что можно купить совершенно новый гаджет, а он уже будет заражен.

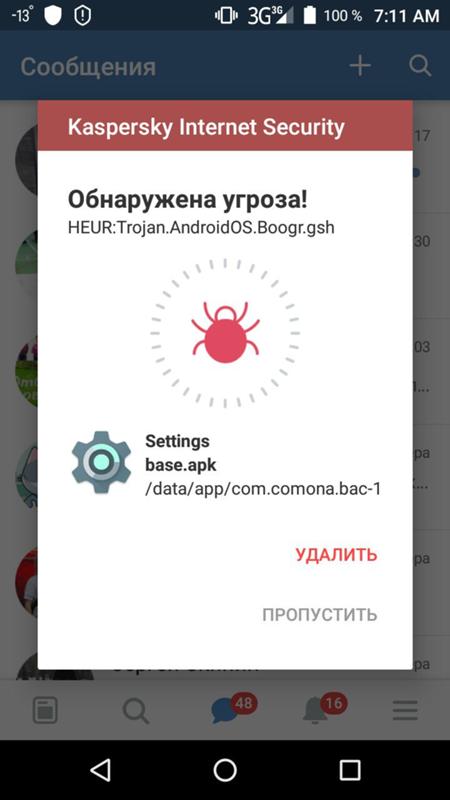

Как избавиться от трояна на андроиде

Ваш антивирус обнаружил троян, но не может его удалить, или вы заметили, что андроид стал жить своей жизнью, когда ему нужно отключается, часто перезагружается, самовольно подключаться к Wi-Fi и что-то постоянно качает из интернета. Может со счета стали быстро «улетучиваются» деньги. Впрочем не важно, раз вы здесь значит нужна помощь удалить троян, либо его обнаружить.

Если раньше, удалить троян с андроида можно было только с помощью стандартного антивирусника, как и все остальные вирусы. То теперь, в связи с быстро нарастающим числом мошенничества, вирусных атак на мобильные устройства, компьютерные узкопрофильные программы, стали переделываться их разработчиками под андроид системы. Для самой распространенной, открытой и не как изначально не защищенной системы (рай для вирусов) в отличии от iPhone и Windows Phone. Такие приложения сконцентрированы на каком-то определенном виде интернет мошенничества (вирусе).

Как удалить троянский вирус

1. Кроме ст.антивируса можно воспользоваться спец-приложением для выявления и удаление троянов и шпионящего по в телефоне, новый Malwarebytes-Anti-Malware для андроид.

2. Удалить троян инструментом Trojan Killer от компании СМ (Cheetah Mobile), они же Clean Master (очистка и ускорение системы) и антивирус CM Security придумали. Как и многие пользователи интернета, я поклонник разработок данной компании 🙂

Попробуйте сделать замену на один из трех, они бесплатные.

Как удалить trojan вручную

4. Удалить вручную , стереть тот .apk файл с трояном, на который указывает беспомощный антивирусник, можно через файловый менеджер, но только после получения Root прав.

5. Избавится от некоторых видов trojan будет несложно, зная в каком приложении он находится . Такое приложенние нужно просто удалить из телефона обычным способом, если не получается применить права администратора, отключить если оно системное и находится во внутренней памяти. Обратитесь в Настройки > Приложения или, как я уже говорил выше, заменить попробывать антивирусник на другой, способный отключить (удалить) в системе android такое приложение с трояном.

Ниже на примере видно, что Dr.Web обнаружил зараженное приложенние, но ничего с ним делать не желает 🙂, «говорит» сами ищите как отключить или удалить, а это очень не удобно. Другой антивирус CM Security предлагает перейти к действию (картинка справа).

Крайняя мера когда просто не получается удалить троян

6. Наконец, всегда можно воспользоваться крайней мерой, если не удается удалить троян вышеперечисленными способами и перепрошить телефон. Но это нередко бывает опасно и не удобно, потому как теряешь все привычные настройки, приложения, получаешь андроид чистый как с магазина. Да и не каждый сможет такое провернуть, прошить сам телефон, придется нести мастеру, а это деньги.

Последние несколько лет операционная система для смартфонов, планшетов и коммуникаторов под названием Android занимает лидирующие позиции на рынке. Её используют около миллиарда юзеров по всему миру. Несмотря на такой успех, система имеет ряд недостатков, один из которых — уровень защиты пользовательских персональных данных и файлов. Огромное количество людей регулярно жалуется на заражение своих устройств троянами и другими типами вирусов. Для того чтобы максимально защитить своё устройство, следует более детально рассмотреть понятие трояна, а также причины заражения данным типом вируса.

Что такое троян

Троян – это вид вирусного программного обеспечения, задача которого – найти лазейки и уязвимости в установленной на компьютере операционной системе. Такой тип вируса копирует ложные ссылки, ведущие на поддельные сайты, ворующие пароли.

Современное троянское ПО способно шифровать личные файлы. Для разблокировки содержимого пользователям предлагается перевести определенную сумму денег на счет, после чего все зашифрованные данные будут возвращены. Обычно сумма варьируется от 300 до нескольких тысяч долларов США.

Троян-дроппер – программное обеспечение, распространяющее шпионские программы. Также они могут скрыто руководить компьютером, регистрировать пользователей на различных сайтах, воровать пароли и номера кредитных карт, блокировать операционную систему, запрещать установку антивирусов, нарушать процесс разархивации данных (это приводит к тому, что системный диск заполняется огромным количеством пустых данных).

Причины заражения устройства трояном

Со стремительным развитием компьютерных технологий появляется масса программного обеспечения, ориентированного на всевозможные потребности пользователей. Изобилие программ является причиной появления пиратского ПО, которое распространяет платные программы совершенно бесплатно, так называемые ломаные версии. Именно в таких программах заархивированы трояны и другие виды вредоносного и шпионского программного обеспечения.

Основные причины заражения устройства трояном:

- Скачивание приложений из ненадежных источников. Официальный магазин приложений для операционной системы «Андроид» имеет название Google Play. Доступ к нему предустановлен на всех устройства под управлением OS Android. Скачивание из внешних источников может привести к серьезному повреждению программной части устройства, а это, в свою очередь, грозит потерей данных.

- Переходы по вредоносным ссылкам. Зачастую их можно встретить в социальных сетях. Вредоносные ссылки мгновенно заражают устройство вирусом.

- Нерегулярное сканирование устройства на вирусы. Даже самый простой антивирус подскажет пользователю, как удалить вирус троян с «Андроида».

- Установка нелицензионной прошивки. Скачивайте только версии операционной системы «Андроид», выпущенные конкретно для вашей модели устройства. В пиратских копиях ОС предустановлено множество шпионского ПО, от которого сложно избавиться даже путем переустановки системы.

Первые признаки поражения «Андроид»-устройства вредоносной программой

- Необъяснимое повышение счетов за мобильную связь. Это первый и самый важный признак заражения устройства трояном. Исходящих вызовов на платные номера и СМС можно и не увидеть, ведь троян мгновенно подчищает их. Только связавшись с оператором, можно убедиться в том, что с телефона совершается рассылка СМС на высокооплачиваемые номера. Один из наиболее действенных способов, который опишет, как удалить троян с «Андроид» и уничтожить все следы вируса с телефона, – полная переустановка версии ОС.

- Ограниченный доступ к пользовательской информации. Троян блокирует персональные данные и требует перечисления денег для устранения проблемы.

- Сильный расход заряда аккумулятора. Это свидетельствует о том, что в фоновом режиме работает вирус. Для того чтобы получить профессиональную техническую поддержку, следует обратиться к специалисту, ведь любой профессионал сервисного центра знает, как удалить трояна с телефона. «Андроид» – это достаточно неустойчивая система, которая требует постоянного антивирусного контроля.

Эффективные программы для выявления троянов

Поскольку трояны имеют множество модификаций, существует немало источников, которые рассказывают, как удалить троян с «Андроид». Универсального способа для избавления от вредоносного программного обеспечения не существует, однако есть ряд ПО, которое поможет своевременно выявить троян и избавиться от него:

- Norton — один из самых популярных вариантов в маркете приложений. Интерфейс информативен и способен подсказать пользователю, как удалить вирус троян с «Андроида». Программа работает в фоновом режиме, постоянно сканируя систему на наличие угроз.

- Comodo — набирающий популярность антивирус. Большое количество настроек сканирования. Программа способна оптимизировать систему и продлить жизнь батареи.

- Dr.Web Light – лидер по количеству скачиваний. Высокая популярность объясняется тем, что, установив приложение на телефон, пользователь максимально быстро сможет разобраться с тем, как удалить вирус троян с телефона («Андроид»). Программа способна сканировать выбранные файлы или всю систему целиком. Возможна работа в фоновом режиме.

Как удалить троян с «Андроид»

Избавиться от вредоносной программы можно двумя способами:

- Переустановив операционную систему.

- Воспользовавшись антивирусной программой.

Следует учесть, что трояны могут быть запакованы внутри других установленных программ, поэтому следует удалить недавно установленные программы и просканировать телефон антивирусным программным обеспечением.

Как удалить троян с планшета («Андроид»)

Планшеты способны обрабатывать большее количество данных, нежели смартфоны и коммуникаторы под управлением ОС «Андроид». Именно поэтому такие устройства склонны к частому заражению вирусами. Троян может проникнуть на планшет после клика по рекламе на одном из сайтов.

Для очистки планшета от шпионского ПО используйте комплексные программы, именно они способны указать, как удалить троян с «Андроид». Примером такого ПО является программа Clean Master. Она в режиме реального времени сканирует устройство и продлевает жизнь батареи, постоянно очищая оперативную память от ненужных процессов.

Если на вашем смартфоне обнаружился вредоносный код, то нужно срочно от него избавиться. Ведь трояны получили свое название за принцип действия – они внедряются в систему, а затем выступают в роли передатчика, переправляя владельцу вируса информацию о ваших действиях в смартфоне и конфиденциальные сведения. Поэтому расскажем, как удалить троян с телефона Андроид.

Удаляем троян с помощью специальных антивирусных программ

Для телефона выпущено много приложений, которые используются для борьбы с вирусными атаками. Производители рекомендуют обязательно установить антивирус, чтобы у вас была защита от внедрения вредоносного кода. Если вы ищете ответ на вопрос, как удалить вирус трояна с телефона, то вероятнее всего у вас ранее не стояла защитная утилита либо вы выбрали некачественное ПО. Приведем примеры проверенных временем и пользователями антивирусных программ и расскажем о работе с ними.

Anti-Malware

Эта утилита хорошо известна пользователям компьютеров, для смартфонов аналог появился сравнительно недавно. Загрузить его можно из магазина приложений или официального сайта разработчика. После первого запуска сделайте следующее:

- согласитесь с условиями использования утилиты;

- войдите в меню сканирования;

- запустите проверку;

- дождитесь результатов.

Утилита находит все вредоносные коды на вашем телефоне, а также следы их деятельности (поврежденные файлы и прочие). Автоматически вам будет предложено очистить смартфон. После решения проблемы, как удалить троян с Андроида без рут, программа останется полезной для вас. Она в режиме реального времени защитит телефон от угроз из вне, в том числе от неосторожных действий пользователя (блокируется переход по сомнительным ссылкам).

Trojan Killer

Простой программой не решить вопрос, как удалить троян с Андроида. Geoluxis (вирус, внедряемый в систему геолокации), например, практически невозможно удалить антивирусами, кроме тех, которые узко направлены. В этом случае попробуйте применить Trojan Killer . Использовать его нужно по инструкции:

- найдите в Play Market эту утилиту и установите ее на свой смартфон;

- в меню приложений найдите иконку программы и нажмите на нее;

- запустите сканирование с главного экрана;

- удалите каждый обнаруженный троян при помощи зеленой кнопки справа от его называния.

Это программа не защитит вас в режиме реального времени, но зато она не займет много места на смартфоне и мастерски справляется с самыми опасными вилами вредоносных кодов.

Ручное удаление троянского ПО

Если при повторном сканировании после очистки телефона вы снова обнаружили троян, то необходимо запомнить его местоположение для удаления вручную. В этом случае операцию, как удалить троян с телефона, можно выполнить двумя способами.

Используем файловый менеджер

В этом случае вам потребуется скачать ES Проводник, который отображает скрытые файлы. После его установки необходимо выбрать инструкцию в соответствии с местом расположения трояна:

- Вирус находится среди хранимой информации в памяти смартфона. В этом случае достаточно найти и удалить вредоносный код. Пользователю даже не потребуются Root -права.

- Троян располагается в папках, связанных с работой системы. Удаляется только при наличии прав суперпользователя.

- Заражено обычное приложение. Удалите его через меню настроек.

- Вредоносный код повредил системную утилиту – остановите ее в диспетчере задач, а затем сотрите, используя Root -доступ.

После ручного удаления, проверьте состояние телефона антивирусной утилитой. Это позволит избавиться от дополнительных уязвимостей.

Как удалить троян с телефона с помощью компьютера

Удалить троян с телефона через компьютер можно двумя способами. Перед каждым вам необходимо будет подключить смартфон к устройству в режиме USB -накопителя. Затем действуйте одним из способов:

- Проверьте устройство при помощи антивируса компьютера. Как правило, это программное обеспечение более совершенно и имеет обширные базы, в которых есть записи о самых новых и сложных вариантах вредоносного кода.

- Вручную найдите папку с вирусом и удалите его файл. Часто трояны хранятся скрыто и защищены от удаления. Чтобы найти вредоносный код используйте программу для компьютера Total Commander , а защиту от удаления проведите при помощи Unlocker .

После завершения работы, перезагрузите смартфон и снова проверьте его антивирусной утилитой. В большинстве случаев вы избавитесь от вируса.

Что делать, если троян не удаляется?

Если все ваши усилия не привели к успеху, то решить проблему, как удалить троян с телефона Андроида, можно при помощи крайних мер. Важные фото и видео сохраните на облачном диске (если среди них не скрыт вирус), а затем используйте последовательно – сброс настроек и перепрошивку, если первый метод не помог.

Сброс настроек

Жесткий сброс можно сделать через обычное или системное меню.

- В первом случае вам потребуется найти в настройках пункт «Восстановление и сброс». Нажмите на него и согласитесь с условиями. Телефон после перезагрузки вернется в свое исходное состояние, удаляться даже обновления устройства и операционной системы. После загрузки телефона необходимо будет выждать время, чтобы устройство автоматически скачало нужные файлы и настроилось. Не торопитесь устанавливать свои приложения, в первую очередь скачайте антивирус и проверьте состояние устройства.

- Второй вариант сброса проводится во время перезагрузки смартфона. Как только появится стартовый экран, нажмите одновременно клавиши питания и уменьшения громкости. Если все сделано правильно, вы попадете в режим Recovery . При помощи клавиш питания и громкости найдите в этом меню пункт Hard Reset , подтвердите свой выбор.

После сброса настроек вам придется заново зайти в свой аккаунт Google , зато все необходимые вам приложения будут восстановлены в автоматическом режиме.

Перепрошивка

Если все описанные выше способы не помогли, то помочь вам может только перепрошивка устройства. Людям, которые не знакомы с этой процедурой, лучше всего обращаться для проведения смены прошивки в сервисные центры или к более опытным пользователям. Если в процессе смены ПО что-то пойдет не так, ваш смартфон превратиться в бесполезный кусок пластика.

Это все способы, как удалить трояна с Андроида. Если вы знаете другие методы решения этой проблемы, поделитесь с нами в комментариях. Эта статья может быть полезна вашим друзьям, поделитесь ею с ними.

Внимание!пользователей Android-смартфонов! Удалите эти 9 приложений со скрытым троянским вирусом

Экосистема Android обнаружила новую партию вирусов, которые прячутся в приложениях. Девять из них до недавнего времени были доступны в магазине Google Play. Новое исследование, проведенное компанией, занимающейся кибербезопасностью, показало, что было обнаружено 10 таких приложений, в которых был обнаружен троянский вирус. Некоторые из этих приложений были загружены 5 миллионов раз. Хотя Google Play Store, возможно, удалил эти приложения, пользователи, которые могли загрузить приложения, также должны удалить их со своего устройства, чтобы избежать дальнейшего компрометации.

DrWeb, поставщик услуг кибербезопасности, опубликовал новый отчет об обнаружении в Google Play Store вредоносных приложений, которые крадут логины и пароли пользователей Facebook. В отчете говорится, что эти троянские программы-стилеры распространялись как безвредное программное обеспечение и были установлены более 5 856 010 раз.

Согласно отчету, приложения были полностью функциональны при первой загрузке. Это заставило пользователей перестать защищаться от любого потенциального вреда.После того, как приложение использовалось, оно предлагало пользователям дополнительные преимущества, если пользователи входили в свои учетные записи Facebook. Одним из преимуществ было отключение рекламы в приложении. Реклама внутри некоторых приложений действительно присутствовала, и этот маневр был призван еще больше побудить владельцев Android-устройств выполнить необходимые действия.

Если пользователи соглашались и нажимали кнопку входа в систему, они видели стандартную форму входа в социальную сеть.

Согласно отчету DrWeb, эти трояны затем использовали специальный механизм, чтобы обмануть своих жертв.Получив необходимые настройки от одного из командно-управляющих (C&C) серверов при запуске, они загрузили законную веб-страницу Facebook https://www.facebook.com/login.php в WebView. Затем они загрузили JavaScript, полученный от C&C сервера, в тот же WebView. Этот сценарий использовался напрямую для взлома введенных учетных данных.

После этого этот JavaScript, используя методы, предоставленные через аннотацию JavascriptInterface, передавал украденные логин и пароль троянским приложениям, которые затем передавали данные на командный сервер злоумышленников.После того, как жертва вошла в свою учетную запись, трояны также украли файлы cookie из текущего сеанса авторизации. Эти файлы cookie также были отправлены киберпреступникам.

Далее в отчете утверждается, что вредоносные программы получили настройки для кражи логинов и паролей учетных записей Facebook. Однако злоумышленники могли легко изменить настройки троянов и дать им команду загрузить веб-страницу другого легального сервиса. Они могли даже использовать полностью поддельную форму входа, расположенную на фишинговом сайте.Таким образом, трояны могли быть использованы для кражи логинов и паролей от любого сервиса.

Вот список приложений, отмеченных поставщиком услуг кибербезопасности:

- Обработка Фото разработчика chikumburahamilton

- App Lock Keep от разработчика Sheralaw Rence

- Очиститель мусора от разработчика SNT.rbcl

- Horoscope Daily от разработчика HscopeDaily momo

- Horoscope Pi от разработчика Talleyr Shauna

- App Lock Менеджер от разработчика Implummet col

- Lockit Master от разработчика Enali mchicolo

- Inwell Fitness от разработчика Reuben Germaine

- PIP Фото от разработчика Lillians

EditorPhotoPip — еще одно приложение, которое было удалено из Play Store намного раньше.

Подпишитесь на информационный бюллетень Mint

* Введите действующий адрес электронной почты

* Спасибо за подписку на нашу рассылку.

Не пропустите ни одной истории! Оставайтесь на связи и в курсе с Mint. Скачать наше приложение сейчас !!

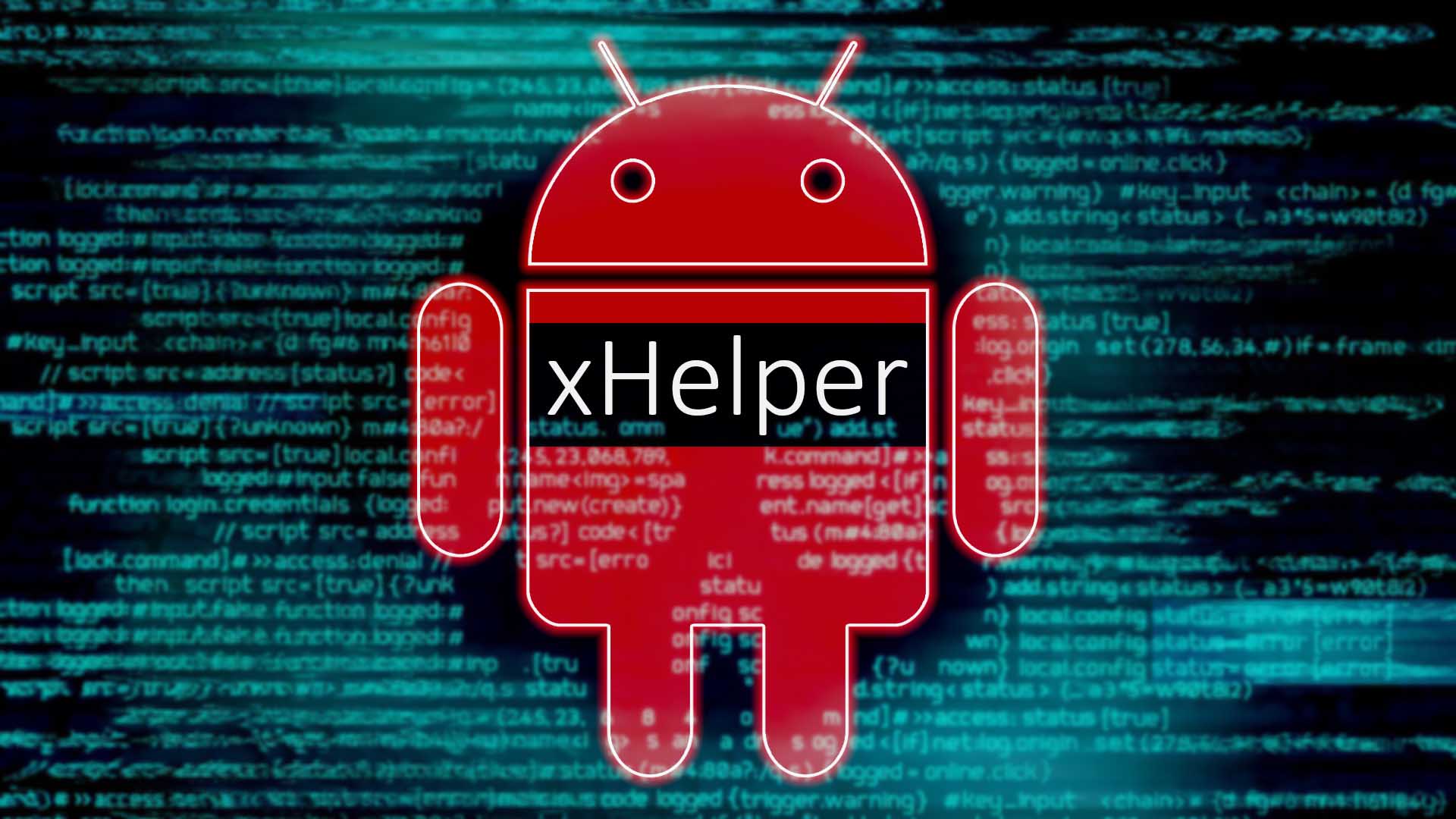

Android-троян xHelper использует постоянную тактику повторного заражения: вот как удалить — Malwarebytes Labs

Новый вариант Android-трояна xHelper повторно заражает через несколько часов после удаления — и с помощью Google PLAY ?! Пользователь форума помогает нам в расследовании.

Мы впервые наткнулись на неприятного Android-трояна xHelper, скрытого вредоносного ПО, в мае 2019 года. К середине лета 2019 года xHelper возглавлял наши списки обнаружения, поэтому мы написали об этом статью. После блога мы подумали, что дело на xHelper закрыто. Затем в начале января 2020 года на форуме поддержки Malwarebytes к нам обратился технически подкованный пользователь:

«Мой телефон заражен вирусом xhelper. Эта стойкая боль продолжает возвращаться ».

«Я достаточно разбираюсь в технике, поэтому мне нравится общая подсказка или что-то еще, что мне может понадобиться сделать, чтобы эта вещь исчезла так телефоном действительно можно пользоваться! »

— пользователь форума misspaperwait, Амелия

Действительно, она была заражена xHelper.Кроме того, Malwarebytes для Android уже успешно удалила два варианта xHelper и троянский агент со своего мобильного устройства. Проблема заключалась в том, что он продолжал возвращаться в течение часа после удаления. xHelper снова и снова заражался.

Фото предоставлено АмелиейЕсли бы не опыт и настойчивость покровительницы форума Амелии, мы бы не смогли этого понять. Она любезно позволила нам разделить ее путешествие.

Все неудачи

Прежде чем мы расскажем о виновниках повторного заражения xHelper, я хотел бы выделить тактику, которую мы использовали для расследования ситуации, в том числе множество тупиков, в которые мы попали, прежде чем выяснить конец игры.Показывая препятствия, с которыми мы столкнулись, мы демонстрируем мыслительный процесс и сложность удаления вредоносных программ, чтобы другие могли использовать их в качестве руководства.

Чистый сланец

Во-первых, Амелия была достаточно умна, чтобы выполнить сброс настроек до заводских настроек, прежде чем обратиться к нам. К сожалению, это не помогло решить проблему, хотя и дало нам чистый лист для работы. Никакие другие приложения (кроме тех, что поставлялись с телефонами) не были установлены, кроме Malwarebytes для Android, поэтому мы могли исключить заражение предыдущими установками (по крайней мере, мы так думали).

Мы также исключили любое вредоносное ПО, имеющее права администратора устройства, которое помешало бы нам удалить вредоносные приложения. Кроме того, мы очистили всю историю и кеш в браузерах Амелии в случае угрозы со стороны браузера, такой как попутная загрузка, вызывающая повторное заражение.

Обычный подозреваемый: предустановленное вредоносное ПО

Поскольку у нас было чистое мобильное устройство, и оно все еще подвергалось повторному заражению, наше первое предположение заключалось в том, что проблема была в предустановленном вредоносном ПО.Это предположение было вызвано тем фактом, что мобильное устройство было от менее известного производителя, что часто бывает с предустановленным вредоносным ПО. Поэтому Амелия проверила эту теорию, выполнив шаги по запуску команд Android Debug Bridge (adb) на своем мобильном устройстве.

Установив командную строку adb и подключив мобильное устройство к ПК, мы использовали обходной путь удаления системных приложений для текущего пользователя . Этот метод делает системные приложения бесполезными, даже если они технически все еще находятся на устройстве.

Начиная с наиболее очевидных и заканчивая наименее очевидными, мы систематически удаляли подозрительные системные приложения, в том числе средство обновления системы мобильного устройства и звуковое приложение с обращениями к VirusTotal, что является потенциальным индикатором злонамеренности. Амелия даже смогла захватить различные приложения, которых у нас не было в нашей системе мобильной разведки, чтобы все исключить. После всего этого настойчивость xHelper не прекратилась.

Фотография предоставлена Амелией из xHelper, работающего на мобильном устройствеАктивировано: Google PLAY

Затем мы заметили нечто странное: источник установки вредоносного ПО заявил, что он исходит из Google PLAY.Это было необычно, потому что ни одно из вредоносных приложений, загружаемых на телефон Амелии, не было в Google PLAY. Поскольку у нас заканчивались идеи, мы отключили Google PLAY. В результате повторное заражение прекратилось!

В прошлом мы видели важные предустановленные системные приложения, зараженные вредоносным ПО. Но сам Google PLAY !? После дальнейшего анализа мы определили, что нет, Google PLAY был , а не , зараженным вредоносным ПО. Однако что-то в Google PLAY запускало повторное заражение — возможно, что-то, что хранилось в хранилище.Кроме того, это что-то могло также использовать Google PLAY в качестве дымовой завесы, фальсифицируя его как источник установки вредоносного ПО, хотя на самом деле оно исходило откуда-то еще.

В надежде, что наша теория верна, мы попросили Амелию поискать подозрительные файлы и / или каталоги на ее мобильном устройстве, используя поисковый файловый проводник, а именно все, что начинается с com.mufc., — имена вредоносных пакетов xHelper. А потом… эврика!

Виновник