VPN — виртуальная частная сеть

VPN — виртуальная частная сеть

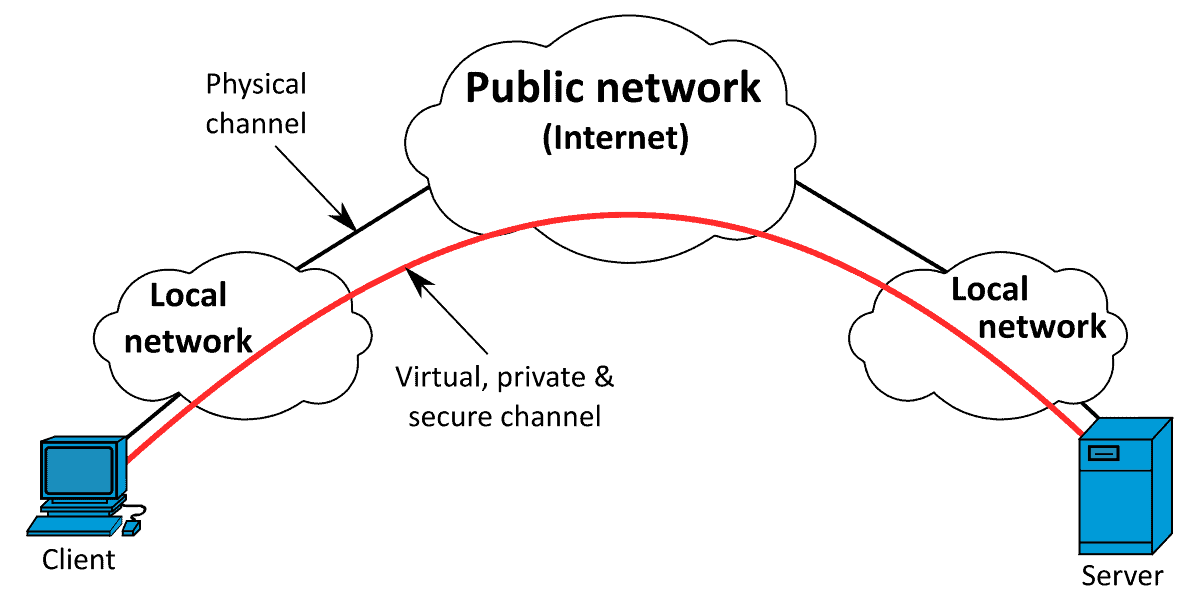

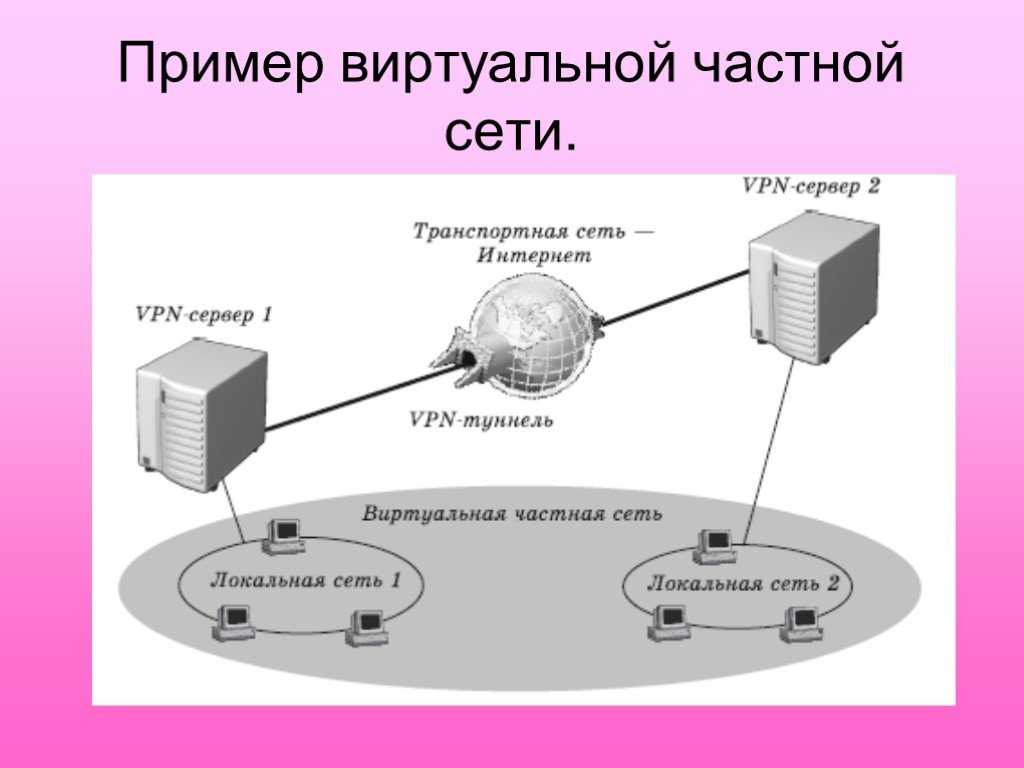

VPN (Virtual Private Network или «виртуальная частная сеть») –современная технология, которая с помощью метода шифрования данных обеспечивает подключение к сети, между пользовательскими устройствами, а также одним или несколькими серверами. VPN создает зашифрованный туннель для сохранения анонимности посредством маскировки IP-адреса при подключении к публичным точкам доступ Wi-Fi.

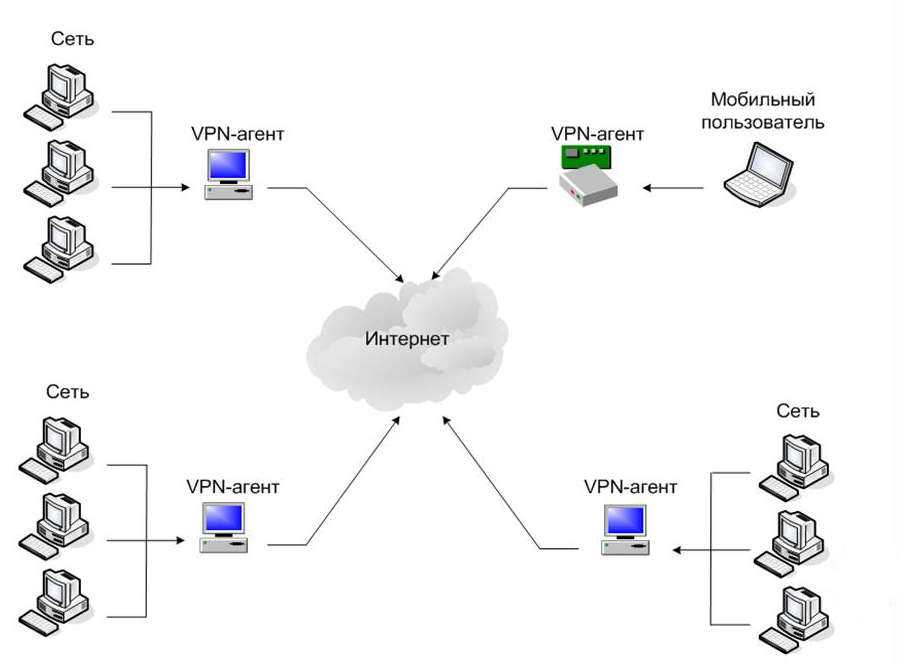

Компании используют VPN для предоставления удаленным сотрудникам доступа к внутренним приложениям и данным или для создания единой общей сети между несколькими офисами. VPN считается одним из лучших способов обеспечения веб-безопасности. С виртуальной частной сетью вы получите повышенную безопасность, возможность делиться файлами без опасений за их сохранность и дистанционное управление.

Виртуальная частная сеть

Когда сотрудники работают локально, они могут подключить свой компьютер и мобильное устройство напрямую к внутренней сети компании.

К частной сети доступ имеет только определенный круг лиц. Технология маскирует всех участников сети и передаваемые ими сведения, качественно защищая данные от третьих лиц. Благодаря VPN-соединению пользователь имеет возможность безопасно подключиться к внутренней сети конкретной организации или к общедоступной сети Интернет.

На работу виртуальной сети не влияют каналы, по которым она проложена, и их общее количество. При этом физическая сеть, представляющая собой группу компьютеров и других устройств, соединяющихся между собой посредством общего канала связи, пользователю виртуальной сети не принадлежит.

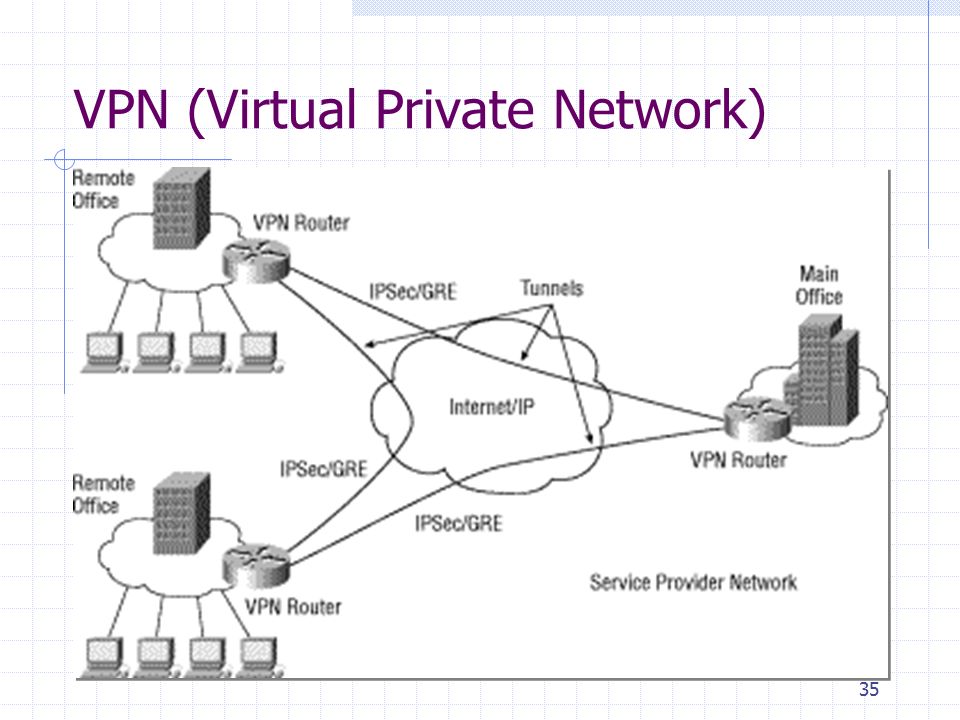

Большинство компаний внедряют VPN-программы, чтобы обеспечить удаленным сотрудникам доступ к внутренним приложениям и данным. В случае необходимости технология используется для создания единой общей для объединения нескольких офисов.

В случае необходимости технология используется для создания единой общей для объединения нескольких офисов.

Сегодня VPN-соединение считается одним из лучших методов, обеспечивающих качественную веб-безопасность. Виртуальная частная сеть позволяет пользователю получить высокий уровень безопасности, дистанционное управление, возможность делиться файлами и различными материалами, не опасаясь за их сохранность.

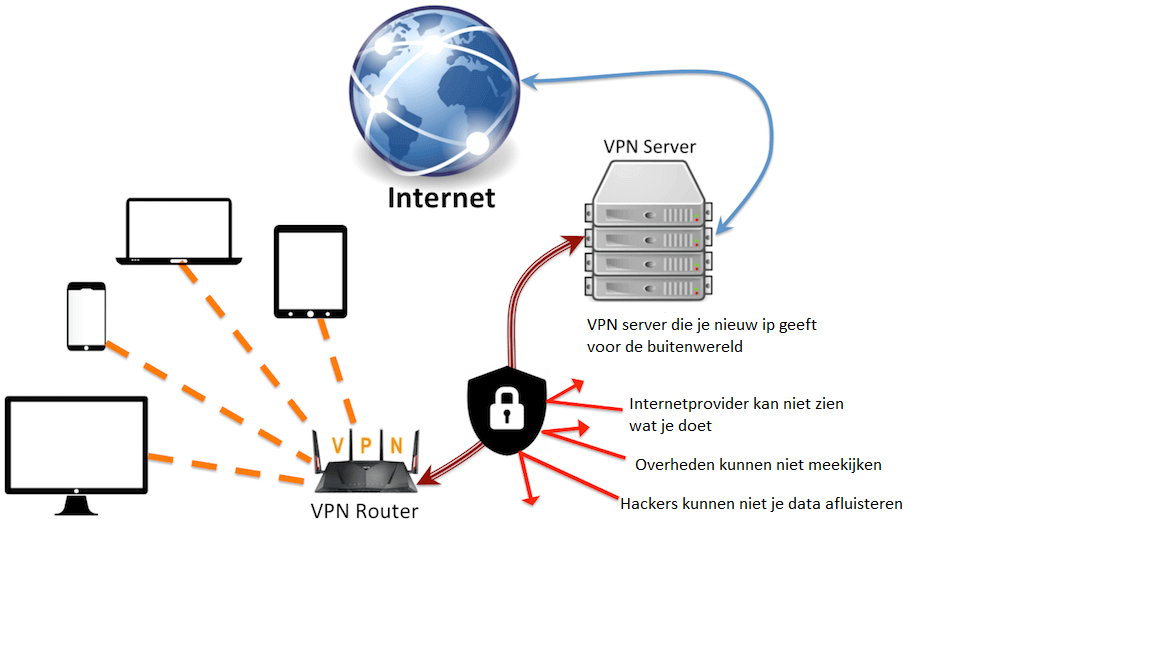

VPN-туннель защищает от:

1

Перехвата конфиденциальных данных при передаче по незащищенной сети.

2

Несанкционированного доступа к корпоративной сети.

3

Небезопасных общедоступных соединений Wi-Fi.

Протоколы VPN зашифровывают действия пользователя в сети Интернет, а также всю информацию, которую он отправляет и получает. При выходе в сеть с помощью технологии VPN будет виден один из множественных VPN-маршрутизаторов, а не истинный источник подключения.

Работа VPN-сервиса

Когда пользователь подключается к сети, то его устройству автоматически присваивается уникальный IP-адрес, который дает возможность третьим лицам идентифицировать его и следить за его действиями. В результате сторонние лица могут смотреть за тем, какие сайты открываются с этого IP-адреса, какая информация ищется в поисковиках, что человек покупает в интернете и так далее.

В результате сторонние лица могут смотреть за тем, какие сайты открываются с этого IP-адреса, какая информация ищется в поисковиках, что человек покупает в интернете и так далее.

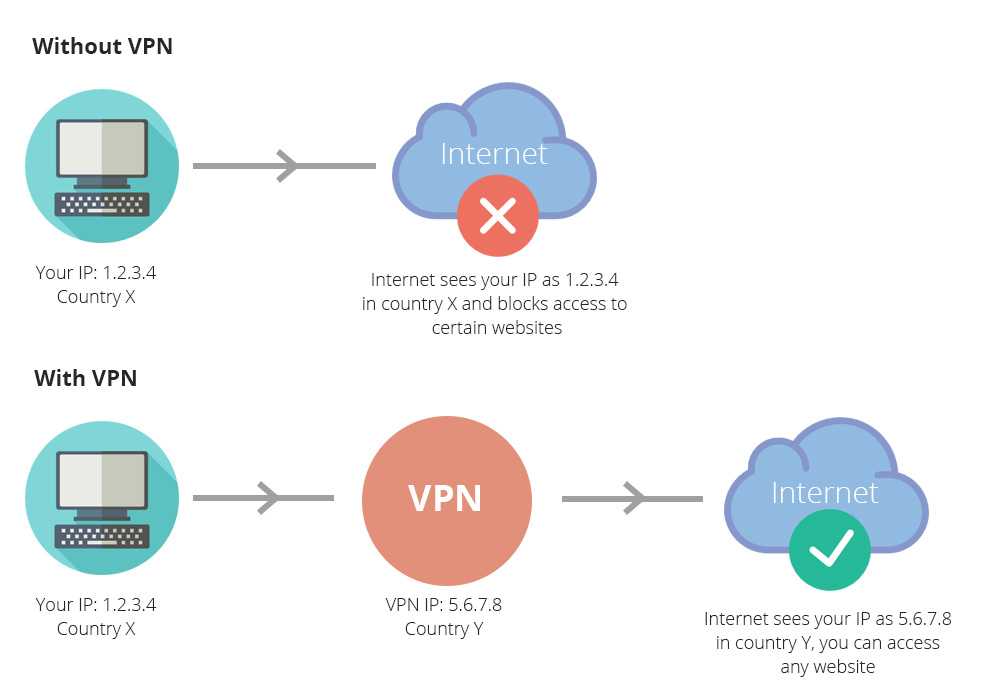

Если активировать безлимитный VPN и подключиться к интернету, то оригинальный IP-адрес устройства будет скрыт и не виден сторонним лицам. Вместо этого будет отображаться адрес виртуальной частной сети. Помимо этого, использование безопасного соединения позволяет не беспокоиться по поводу локальных ограничений. Например, если выбрать иностранный IP VPN, то местные запреты будут недействительны, а у юзера появится возможность использовать те сайты и ресурсы, которые на территории его страны были заблокированы.

VPN обеспечивает:

- зашифрованные соединения с высокой производительностью и отказоустойчивостью;

- безопасный обмен файлами между пользователями и севером;

- получение доступа к локально заблокированным веб-сайтам;

- смену оригинального IP-адреса и абсолютную конфиденциальность в Интернете;

- защищенный доступ удаленных сотрудников к корпоративной сети организации;

- оперативное выявление и устранение возможных инцидентов безопасности.

VPN для бизнеса

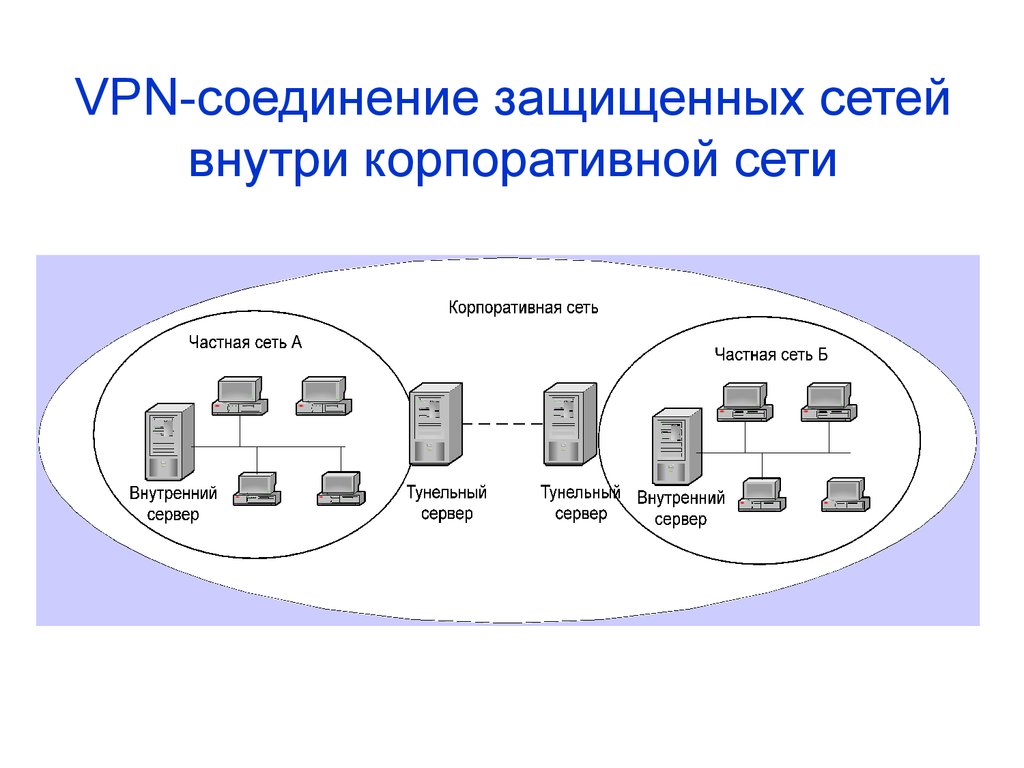

Если сотрудники компании работают локально, то они могут подключать свои компьютеры, ноутбуки или мобильные устройства непосредственно к внутренней сети организации.

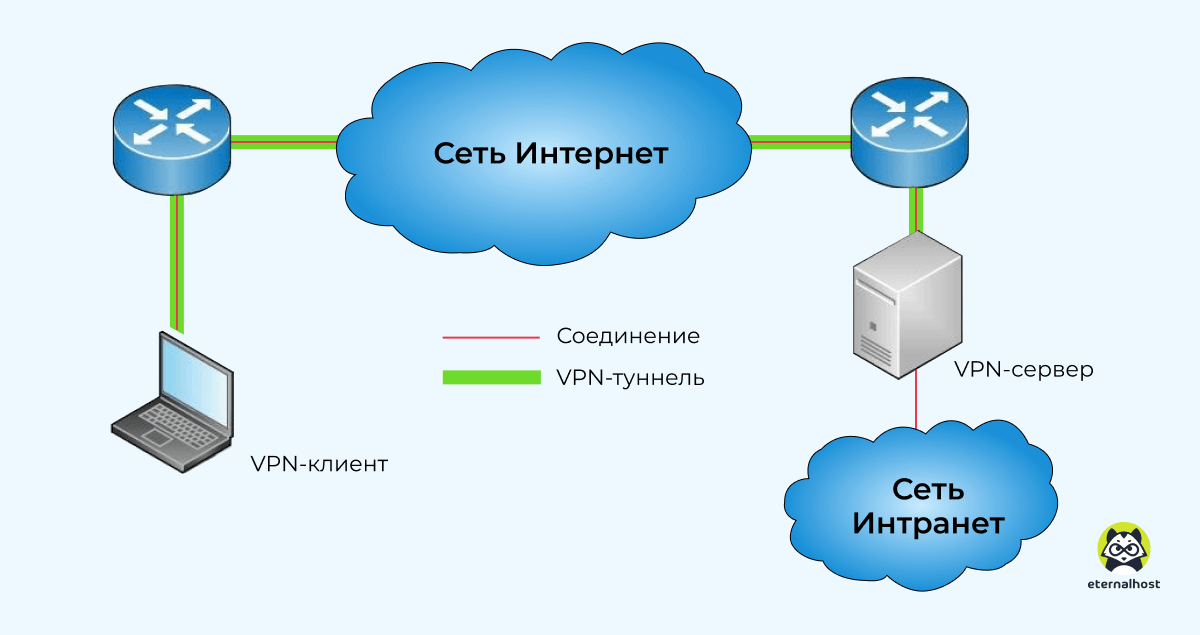

В случае, когда сотрудник работает удаленно, он подключается к внутренней сети компании через общедоступный Интернет, а это может подвергать его трафик атакам хакеров и прочим вариантам отслеживания конфиденциальных сведений. При помощи бизнес-VPN или другой надежной службы безопасности можно зашифровать этот трафик, защитить и обезопасить его от посторонних лиц.

Лучший вариант для защиты удаленных сотрудников – купить VPN для бизнеса. Решение выполняет те же функции, что и потребительский VPN приложения, но у него есть ряд своих отличий и преимуществ. Протоколы VPN для бизнеса – это более мощные инструменты по сравнению с обычным ВПН. Они имеют дополнительную защиту от слежки и взлома и используются для защиты конфиденциальности бизнеса в целом.

На территории Российской Федерации все организации в обязательном порядке должны использовать ГОСТ VPN, сервис шифрования конкретных каналов связи, который полностью соответствует действующим требованиям ФЗ-152 по защите.

Помимо этого, существуют и другие категории бизнес-сети VPN:

- VPN «Client-to-Site»

Данная технология позволяет создать соединение между отдельными пользователями и удаленной сетью (обычно это внутренняя сеть организации).

- VPN «Site-to-Site»

Этот вариант предназначен для создания единой виртуальной сети, используемой одновременно в нескольких офисах, в каждом из которых может быть несколько отдельных пользователей. Основная цель здесь заключается в безопасном соединении двух точек с помощью аппаратного шлюза. В большинстве случае используется в глобальных сетях.

Преимущества VPN

Улучшенная производительность и отказоустойчивость.

Зашифрованное соединение и обмен файлами между клиентом и сервером.

Получение доступа к заблокированным веб-сайтам.

Единая консоль для мониторинга и контроля всего проходящего трафика корпоративной сети.

Смена IP-адреса и обеспечение анонимности в Интернете.

Безопасный доступ удаленных сотрудников к корпоративной сети.

Быстрое обнаружение и устранение инцидентов безопасности.

Всегда актуальные политики безопасности и возможность масштабирования.

Снижение затрат на ИТ-специалистов и оборудование.

VPN решения для бизнеса

Смена настоящего IP-адреса на IP VPN позволяет обеспечить сотрудникам безопасный доступ к внутренней сети организации, не открывая сети для хакерских атак. Cloud Networks – надежный поставщик VPN-решений для бизнеса. Мы работаем с мировыми поставщиками и предлагаем лучшие решения для интеграции.

Infotecs ViPNet

ViPNet Client надежно защищает от внешних и внутренних сетевых атак за счет фильтрации трафика. Кроме того, ПК ViPNet Client обеспечивает защищенную работу с корпоративными данными через зашифрованный канал, в том числе для удаленных пользователей. Реализована российская криптография.

Континент TLS VPN

Сертифицированное решение, предназначенное для организации защищенного удаленного доступа к защищаемым ресурсам компании по протоколу TLS с поддержкой российского алгоритма шифрования ГОСТ 28147–89.

Check Point Remote Access VPN

Гарантия безопасного соединения между корпоративными сетями, удаленными и мобильными устройствами. Многофакторная аутентификация, проверка соответствия конечной системы, шифрование всех передаваемых данных.

Cisco AnyConnect VPN

Разверните клиенты безопасности конечных точек Cisco на Mac, ПК, Linux или мобильных устройствах, чтобы обеспечить вашим сотрудникам защиту в проводных, беспроводных сетях или VPN. Постоянная защита вашего бизнеса.

IBM Cloud

Частная сеть, предоставляющая бесплатный способ общения с серверами и управления ими. VPN является шлюзом к этой частной сети. Быстрый доступ и взаимодействие.

Forcepoint VPN Client

Обеспечивает безопасное соединение виртуальной частной сети между компьютерами конечных пользователей, работающих на платформах Microsoft Windows, и межсетевым экраном / VPN-шлюзом на межсетевом экране Forcepoint NGFW.

Trellix Safe Connect

Это защита банковского уровня, анонимный просмотр веб-сайтов и надежная защита ваших действий в Сети, истории просмотра и персональных данных от хакеров, даже при работе в публичных и незащищенных сетях Wi-Fi.

Оптимизируйте защиту уязвимых систем и получите полную видимость, чтобы быстро реагировать на угрозы! Закажите проверку безопасности веб-сайта, обслуживание приложения или разработку надежной защиты от уязвимостей прямо сейчас:

РЕАЛИЗОВАННЫЕ КЕЙСЫ

Дополнительные материалы

Прочитайте последние советы и статьи по управлению и обеспечению сетевой безопасности, включая безопасность конечных точек, работу брандмауэров, предотвращение и обнаружение вторжений, управление доступом к сети, безопасность беспроводных сетей и другое.

Получить коммерческое предложение

О КОМПАНИИ

Cloud Networks помогает крупным и средним предприятиям трансформироваться с помощью цифровых технологий и управления информационной безопасностью. Мы занимаемся защитой данных, автоматизацией и внедрением информационных технологий. Сочетая подход, основанный на аналитических данных, со знанием технологий, наша команда разрабатывает инновационные стратегии и добивается лучших результатов.

Сертифицированный партнер 63+ вендоров

Более 500+ успешных проектов

Сертификация ФСТЭК и ФСБ

Виртуальная частная сеть (VPN) | Microsoft Learn

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 2 мин

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows 10

в Windows Server 2016 роль сервера удаленного доступа является логическим группированием следующих связанных технологий доступа к сети.

- Служба удаленного доступа (RAS)

- Маршрутизация

- Прокси-сервер веб-приложения

Эти технологии являются службами ролей роли сервера удаленного доступа.

при установке роли сервера удаленного доступа с помощью мастера добавления ролей и компонентов или Windows PowerShell можно установить одну или несколько из этих трех служб ролей.

При установке службы роли DirectAccess и VPN развертывается шлюз службы удаленного доступа (шлюз RAS). Шлюз RAS можно развернуть как отдельный сервер виртуальной частной сети (VPN) шлюза RAS, который предоставляет множество дополнительных функций и улучшенные функциональные возможности.

Примечание

Вы также можете развернуть шлюз RAS в качестве VPN-сервера с многопользовательским интерфейсом для использования с программно заданной сетью (SDN) или как сервер DirectAccess. Дополнительные сведения см. в статье шлюз RAS, программно-определяемая сеть (SDN)и DirectAccess.

Always on функции и функции VPN.

в этом разделе вы узнаете о функциях и функциях Always on VPN.

в этом разделе вы узнаете о функциях и функциях Always on VPN.настройка туннелей vpn-устройств в Windows 10: Always On VPN предоставляет возможность создания выделенного профиля VPN для устройства или компьютера. Always On VPN-подключения включают два типа туннелей: туннель устройства и туннель пользователя. Туннель устройства используется для сценариев подключения предварительного входа и управления устройствами. Пользовательский туннель позволяет пользователям получать доступ к ресурсам Организации через VPN-серверы.

Always On развертывание VPN для Windows Server 2016 и Windows 10. содержит инструкции по развертыванию удаленного доступа в качестве одного vpn-шлюза RAS для vpn-подключений типа «точка — сеть», позволяющих удаленным сотрудникам подключаться к сети организации с Always On VPN-подключениями. Рекомендуется ознакомиться с руководством по проектированию и развертыванию для каждой из технологий, используемых в этом развертывании.

Windows 10 техническое руководство по VPN: пошаговые инструкции по решениям для Windows 10 клиентов в корпоративном VPN-решении и настройке развертывания. можно найти ссылки на поставщика службы настройки поддержка vpnv2 (CSP) и предоставить инструкции по настройке управления мобильными устройствами (MDM) с помощью Microsoft Intune и шаблона профиля VPN для Windows 10.

Создание профилей VPN в Configuration Manager. в этом разделе вы узнаете, как создавать профили vpn в Configuration Manager.

настройка клиента Windows 10 Always On vpn-подключениях. в этом разделе описываются параметры и схема профилексмл, а также создание VPN профилексмл. после настройки серверной инфраструктуры необходимо настроить Windows 10 клиентских компьютерах для связи с этой инфраструктурой с помощью VPN-подключения.

параметры профиля vpn. в этом разделе описываются параметры профиля vpn в Windows 10 и настраиваются профили vpn с помощью Intune или Configuration Manager.

вы можете настроить все параметры VPN в Windows 10 с помощью узла профилексмл в поставщике служб шифрования поддержка vpnv2.

вы можете настроить все параметры VPN в Windows 10 с помощью узла профилексмл в поставщике служб шифрования поддержка vpnv2.

Как настроить VPN за 6 шагов

Зачем вашему бизнесу нужна VPN?

По сути, виртуальные частные сети защищают предприятия и пользователей, а также их конфиденциальные данные. Вот другие причины, по которым ваш бизнес может извлечь выгоду из VPN:

Удобство

VPN — это удобный способ предоставить сотрудникам, в том числе удаленным, легкий доступ к вашей бизнес-сети без необходимости физического присутствия, сохраняя при этом безопасность личных данных. сети и бизнес-ресурсы.

Повышенная безопасность

Связь через VPN-подключение обеспечивает более высокий уровень безопасности по сравнению с другими методами удаленной связи, сохраняя частные сети закрытыми для людей, не имеющих авторизованного доступа. Фактическое географическое местоположение пользователей защищено и недоступно для общедоступных или общих сетей, таких как Интернет.

Более простое администрирование

Легко добавлять новых пользователей или группы пользователей в сети с помощью гибких программных инструментов VPN. Это хорошо для компаний, которые растут быстрее, чем их бюджеты, поскольку это означает, что вы часто можете расширять сеть без добавления новых компонентов или создания сложных сетевых конфигураций.

Есть ли недостатки у использования VPN?

Успех VPN зависит от других частей вашей сетевой инфраструктуры. Вот факторы, которые могут вызвать проблемы с производительностью вашей VPN:

Риски безопасности конфигурации

Проектирование и реализация VPN могут быть сложными. Если вы не знаете, как обеспечить его безопасную работу, рассмотрите возможность привлечения опытного специалиста по сетевой безопасности, чтобы убедиться, что безопасность VPN не нарушена.

Надежность

Поскольку VPN-подключения осуществляются за пределами Интернета, вам необходимо выбрать поставщика услуг Интернета (ISP), который постоянно предоставляет превосходные услуги с минимальным временем простоя или вообще без него.

Масштабируемость

Если вам нужно добавить новую инфраструктуру или создать новые конфигурации, вы можете столкнуться с техническими проблемами из-за несовместимости, особенно если вы добавляете новые продукты от разных поставщиков.

Низкая скорость соединения

Если вы используете VPN-клиент, предоставляющий бесплатную услугу VPN, скорость вашего соединения может быть низкой, поскольку эти провайдеры обычно не предлагают высокоскоростные соединения. Подумайте, достаточно ли скорости для нужд бизнеса.

Создать собственный VPN или купить его?

Вместо того, чтобы пытаться создать его самостоятельно, вы можете купить готовое решение VPN. Если вы покупаете VPN-решения, задавайте вопросы о простоте настройки.

6 шагов для настройки VPN

Шаг 1. Подготовьте ключевые компоненты VPN

Для начала вам потребуется VPN-клиент, VPN-сервер и VPN-маршрутизатор. Загружаемый клиент подключает вас к серверам по всему миру, поэтому сотрудники повсюду могут получить доступ к сети вашего малого бизнеса. Клиент можно использовать на таких устройствах, как смартфоны и ноутбуки, даже если сотрудники используют общедоступные сети Wi-Fi.

Клиент можно использовать на таких устройствах, как смартфоны и ноутбуки, даже если сотрудники используют общедоступные сети Wi-Fi.

Для защиты и шифрования всего сетевого трафика вам также понадобится VPN-маршрутизатор. Многие маршрутизаторы поставляются со встроенными VPN-клиентами.

Шаг 2: Подготовка устройств

Иногда клиенты VPN могут конфликтовать с другими клиентами или работать неправильно. Рекомендуется подготовить сетевую систему перед настройкой VPN, чтобы избежать проблем в будущем.

В качестве первого шага удалите все существующее программное обеспечение VPN-клиента, которое вам не нужно. Теоретически VPN-клиенты должны хорошо работать вместе, но конкурирующие клиенты также могут быть источником проблем, поэтому их лучше удалить.

Сейчас самое время подумать о конфигурации сети. Если вы планируете установить VPN для сотрудников, которые будут получать доступ к онлайн-ресурсам несколькими способами, такими как Wi-Fi, модемы 4G и проводные подключения, вам может потребоваться больше времени на настройку VPN-клиента. Может помочь упрощение сетей путем отключения неиспользуемых устройств.

Может помочь упрощение сетей путем отключения неиспользуемых устройств.

Шаг 3. Загрузите и установите VPN-клиенты

Самый простой способ настроить и запустить VPN — установить клиентов от поставщика VPN. Однако они могут не предлагать программное обеспечение для всех необходимых вам платформ, таких как Windows, iOS и Android. Даже если они этого не сделают, лучше сначала установить то, что они предлагают, а затем убедиться, что ваша учетная запись VPN работает правильно.

Найдите страницу «Загрузки» на веб-сайте вашего VPN-провайдера. Вам также следует загружать приложения для мобильных устройств, которые используют ваши работники, поскольку вы хотите защитить подключения с максимально возможного количества устройств.

Если первоначальный клиент, который вы устанавливаете, сразу работает, вы можете связаться с провайдером VPN по поводу клиентов для других платформ. И если вы вообще не можете войти в систему, вы можете передать эту информацию в службу поддержки провайдера VPN.

Шаг 4. Найдите руководство по настройке

Если по какой-либо причине ваш провайдер VPN не предлагает программное обеспечение для устройств, используемых в вашей компании, проверьте на веб-сайте провайдера инструкции по настройке вручную. Надеемся, вы найдете необходимую документацию. Если вы этого не сделаете, найдите руководства по установке других поставщиков, которые используют те же устройства.

Например, если ваша компания использует Chromebook, вы можете искать руководства специально для этих устройств.

Шаг 5. Войдите в VPN

После установки клиентских приложений VPN пришло время ввести данные для входа. Как правило, имя пользователя и пароль будут теми, которые вы использовали при регистрации у провайдера VPN, хотя некоторые компании просят вас создать отдельный логин для самого VPN-клиента.

После входа в систему приложение VPN обычно подключается к серверу, ближайшему к вашему текущему местоположению.

Шаг 6. Выберите протоколы VPN

Протоколы VPN определяют способ маршрутизации данных между вашим компьютером и сервером VPN. Некоторые протоколы помогают повысить скорость, а другие — повысить конфиденциальность и безопасность данных.

Некоторые протоколы помогают повысить скорость, а другие — повысить конфиденциальность и безопасность данных.

OpenVPN

Это протокол с открытым исходным кодом, что означает, что вы можете просмотреть его код. OpenVPN также быстро становится отраслевым стандартом.

L2TP/IPSec

Туннельный протокол уровня 2 — еще один популярный протокол. Он имеет надежную защиту и часто связан с протоколом IPSec, который аутентифицирует и шифрует пакеты данных, отправляемые через VPN.

SSTP

Протокол безопасного туннелирования сокетов полностью интегрирован с операционной системой Microsoft.

PPTP

Туннельный протокол «точка-точка» — один из старейших протоколов VPN. Но он становится менее широко используемым, поскольку доступны более быстрые и безопасные протоколы.

Шаг 7: Устранение неполадок

Обычно клиент вашего VPN-провайдера начинает работать сразу. Но если это не так, попробуйте выполнить следующие действия:

- Завершите работу и снова откройте клиент, а затем попробуйте перезагрузить устройство.

- Если у вас запущено какое-либо другое программное обеспечение VPN, убедитесь, что вы отключены, а затем закройте его.

Для правильной работы VPN-клиентам необходимы соответствующие программные драйверы. В некоторых случаях вы можете щелкнуть параметр «Восстановить», чтобы перезагрузить драйверы. Проверьте страницу настроек, чтобы узнать, доступна ли эта функция.

Если у вас возникли проблемы со входом в систему, дважды проверьте свои учетные данные. Некоторые VPN-клиенты генерируют свои собственные логины, а некоторые позволяют вам выбирать собственные.

Убедитесь, что вы используете правильный логин, и при необходимости прочтите все приветственные письма или краткие руководства, которые вы могли получить от провайдера.

Вы также можете попробовать сменить сервер. Выберите подключение к другому серверу, близкому к вашему физическому местоположению.

Другой вариант: Попробуйте подключиться с разными протоколами, если VPN-клиент позволяет их менять. Например, вы можете использовать OpenVPN с использованием TCP, а затем переключиться на L2TP и PPTP.

Например, вы можете использовать OpenVPN с использованием TCP, а затем переключиться на L2TP и PPTP.

Если вы все еще сталкиваетесь с проблемами, виновниками могут быть другие программы. Иногда брандмауэры или программное обеспечение безопасности могут прерывать VPN-соединения. Вы можете временно отключить программное обеспечение, которое может быть причиной проблемы, — просто включите его снова после подключения, чтобы не оставлять критически важные бизнес-системы уязвимыми для атак.

Шаг 8. Тонкая настройка соединения

После того, как вы разобрались с основами, пришло время для улучшений. Убедитесь, что настройки, которые вы применили к VPN, соответствуют потребностям вашего бизнеса.

Например, решите, хотите ли вы, чтобы VPN запускалась, как только люди включают свои устройства. Это может быть хорошей идеей, если вам постоянно нужна защита VPN, например, если большинство людей работают вне офиса. Но если вы считаете, что вам нужно будет использовать VPN только изредка, вы можете настроить его на запуск только тогда, когда это необходимо, освобождая сетевые ресурсы для других целей.

Другой вариант точной настройки — выбрать часто используемые серверы в качестве серверов по умолчанию или «избранных». Это может сэкономить вам немного времени, так как вам и другим сотрудникам не придется каждый раз искать нужные серверы при подключении.

Вы также можете включить «выключатель», если ваш VPN-провайдер предлагает его. Переключатель уничтожения предназначен для предотвращения отправки или получения данных устройством в случае отключения VPN.

Виртуальная частная сеть (VPN) | Введение

VPN означает виртуальную частную сеть. Виртуальная частная сеть (VPN) — это технология, которая создает безопасное и зашифрованное соединение в менее защищенной сети, такой как Интернет. Виртуальная частная сеть — это способ расширить частную сеть с помощью общедоступной сети, такой как Интернет. Название предполагает только то, что это виртуальная «частная сеть», т. е. пользователь может быть частью локальной сети, находящейся в удаленном месте. Он использует протоколы туннелирования для установления безопасного соединения.

Давайте разберемся с VPN на примере:

Представьте себе ситуацию, когда корпоративный офис банка находится в Вашингтоне, США. Этот офис имеет локальную сеть, состоящую, скажем, из 100 компьютеров. Предположим, другие филиалы банка находятся в Мумбаи, Индия, и Токио, Япония. Традиционным методом установления защищенного соединения между головным офисом и филиалом было использование выделенной линии связи между филиалами и головным офисом, что было очень дорогостоящим и хлопотным делом. VPN позволяет нам эффективно решить эту проблему.

Ситуация описана ниже:

- Все 100 компьютеров корпоративного офиса в Вашингтоне подключены к VPN-серверу (это хорошо настроенный сервер, содержащий общедоступный IP-адрес и коммутатор для подключения всех присутствующих компьютеров). в локальной сети, т.е. в головном офисе в США).

- Человек, сидящий в офисе в Мумбаи, подключается к серверу VPN с помощью окна коммутируемого доступа, и сервер VPN возвращает IP-адрес, принадлежащий к серии IP-адресов, принадлежащих локальной сети корпоративного офиса.

- Таким образом, человек из филиала в Мумбаи становится местным в головном офисе, и информация может безопасно передаваться через общедоступный Интернет.

- Итак, это интуитивно понятный способ расширить локальную сеть даже за пределы географических границ страны.

VPN широко используется по всему миру

Мы объясним вам это на примере. Предположим, мы регулярно пользуемся смартфонами. Spotify — шведское музыкальное приложение, которое не работает в Индии. Но мы в полной мере используем его, находясь в Индии. Так как ?? VPN можно использовать для маскировки нашей геолокации.

- Предположим, IP-адрес 101.22.23.3 принадлежит Индии. Вот почему наше устройство не может получить доступ к музыкальному приложению Spotify.

- Но волшебство начинается, когда мы использовали приложение Psiphon, которое является приложением для Android и используется для изменения IP-адреса устройства на IP-адрес нужного местоположения (скажем, в США, где Spotify работает без проблем).

- IP-адрес изменен с использованием технологии VPN. В основном происходит следующее: ваше устройство подключается к VPN-серверу соответствующей страны, которую вы ввели в текстовое поле своего местоположения в приложении Psiphon, и теперь вы унаследуете новый IP-адрес от этого сервера.

Теперь мы набрали «какой у меня IP-адрес»? Удивительно, но IP-адрес изменился на 45.79.66.125, который принадлежит США. А поскольку Spotify хорошо работает в США, мы можем использовать его сейчас, находясь в Индии (фактически в США). Разве это не хорошо? очевидно, это очень полезно.

IP-адрес изменен на IP-адрес, принадлежащий США

- VPN также обеспечивает безопасность, предоставляя зашифрованный туннель между клиентом и сервером VPN.

- VPN используется для обхода многих заблокированных сайтов.

- VPN обеспечивает анонимный просмотр, скрывая ваш IP-адрес.

- Кроме того, наиболее подходящая поисковая оптимизация (SEO) выполняется путем анализа данных от провайдеров VPN, которые предоставляют статистику просмотра определенного продукта по стране.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

VPN и его законность

Использование VPN разрешено законом в большинстве стран. Законность использования VPN-сервиса зависит от страны, а также от ее геополитических отношений с другой страной. Надежный и безопасный VPN всегда является законным, если вы не собираетесь использовать его для каких-либо незаконных действий, таких как совершение мошенничества в Интернете, кибер-кража или в некоторых странах загрузка защищенного авторским правом контента.

Китай решил заблокировать все VPN (виртуальные частные сети) к следующему году, согласно отчету Bloomberg. Многие китайские интернет-пользователи используют VPN для частного доступа к веб-сайтам, которые заблокированы так называемым «великим китайским брандмауэром». Это делается для предотвращения утечки информации в страны-конкуренты и для усиления информационной безопасности.

Эта статья предоставлена Шивам Шукла .

в этом разделе вы узнаете о функциях и функциях Always on VPN.

в этом разделе вы узнаете о функциях и функциях Always on VPN.

вы можете настроить все параметры VPN в Windows 10 с помощью узла профилексмл в поставщике служб шифрования поддержка vpnv2.

вы можете настроить все параметры VPN в Windows 10 с помощью узла профилексмл в поставщике служб шифрования поддержка vpnv2.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

Ваш комментарий будет первым