VPN — виртуальная частная сеть

Cloud Networks • Информационная безопасность • VPN — виртуальная частная сеть

Зачем компаниям VPN?

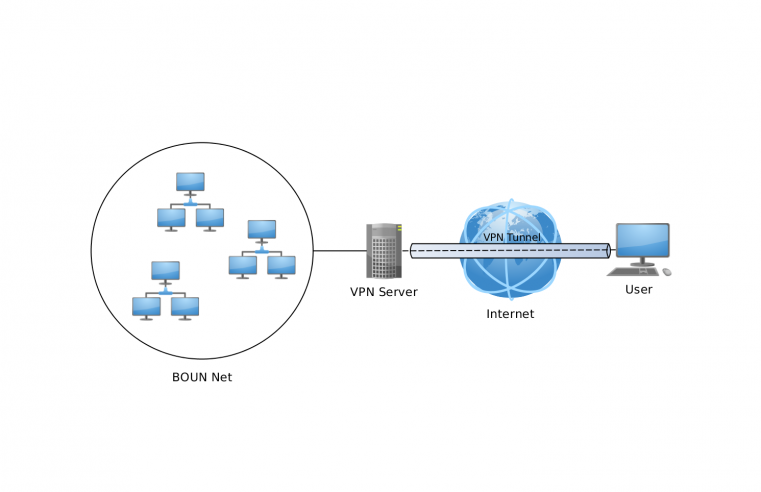

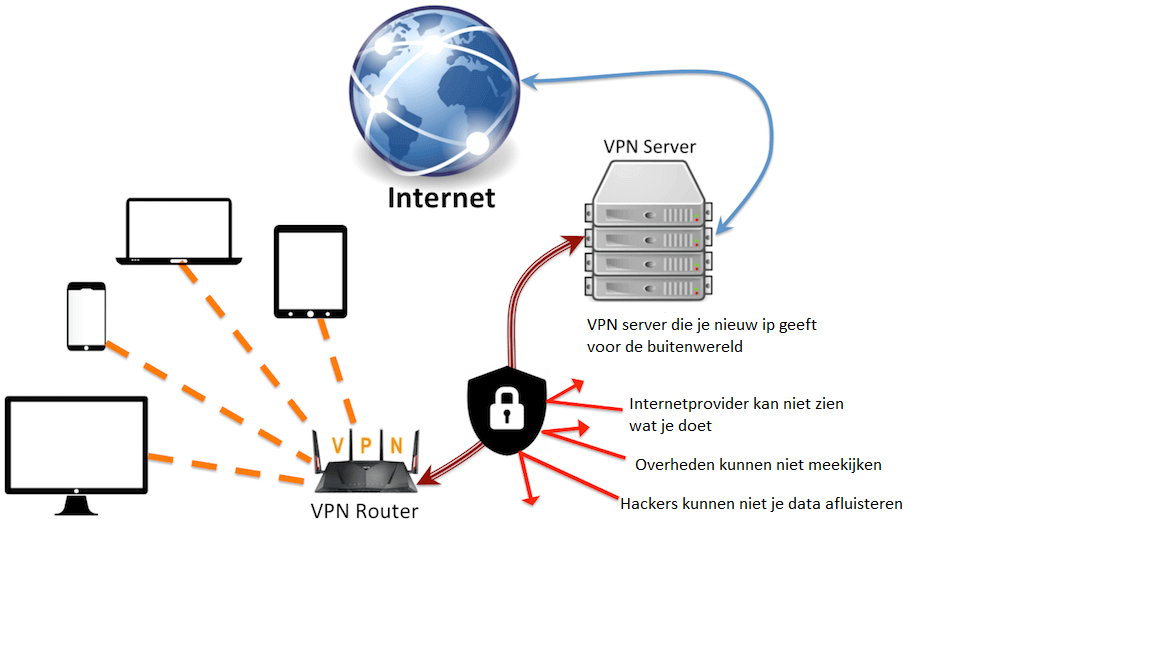

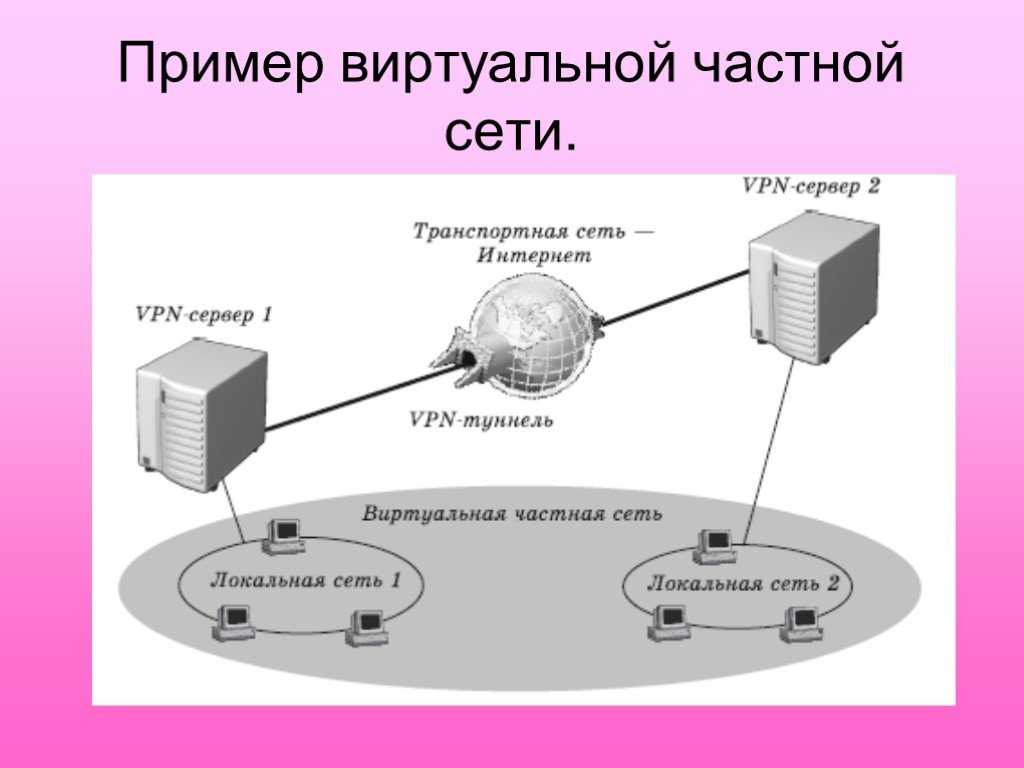

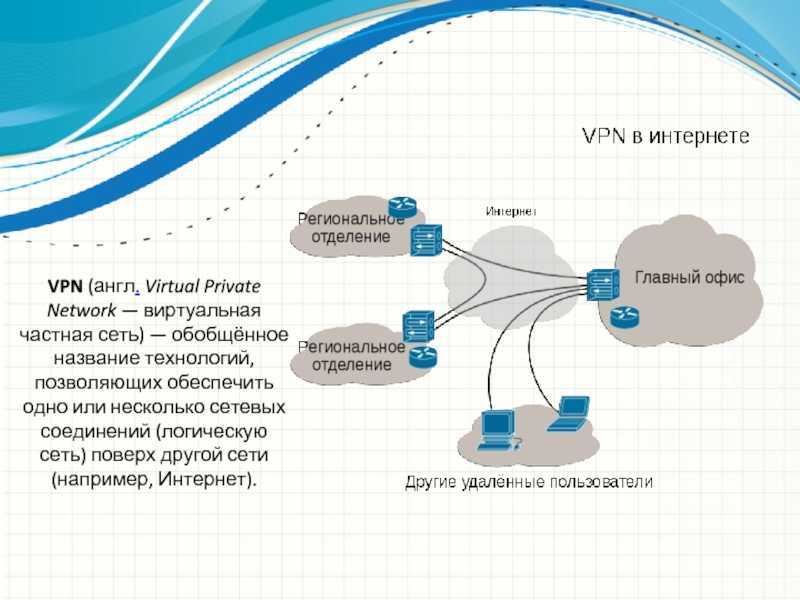

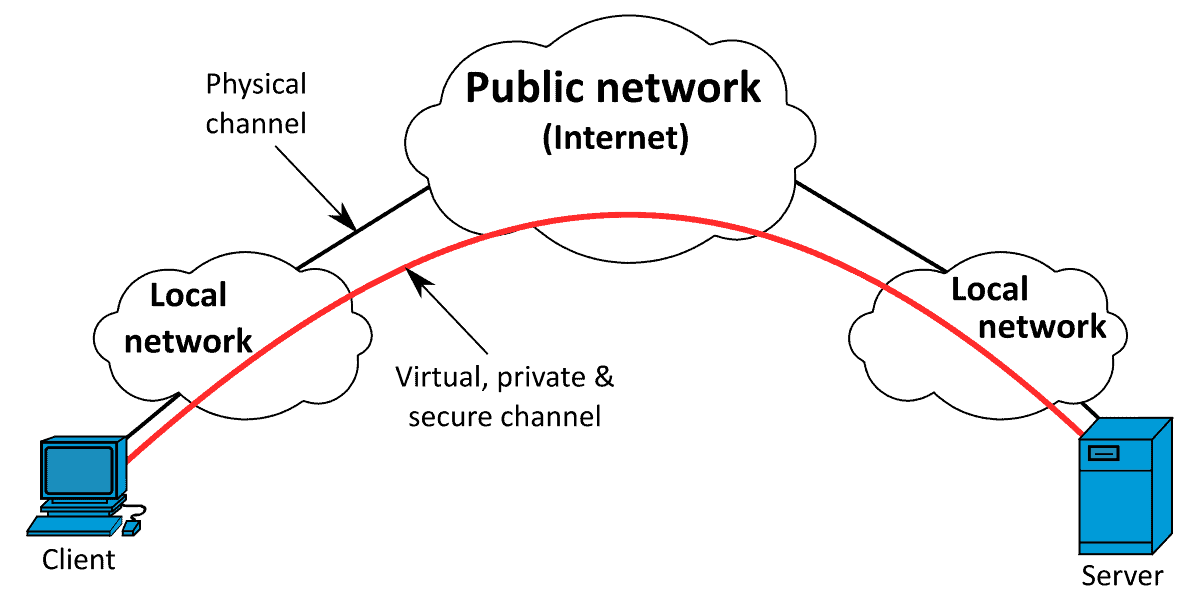

VPN (Virtual Private Network или «виртуальная частная сеть») – современная технология, которая с помощью метода шифрования данных обеспечивает подключение к сети, между пользовательскими устройствами, а также одним или несколькими серверами. VPN создает зашифрованный туннель для сохранения анонимности посредством маскировки IP-адреса при подключении к публичным точкам доступ Wi-Fi.

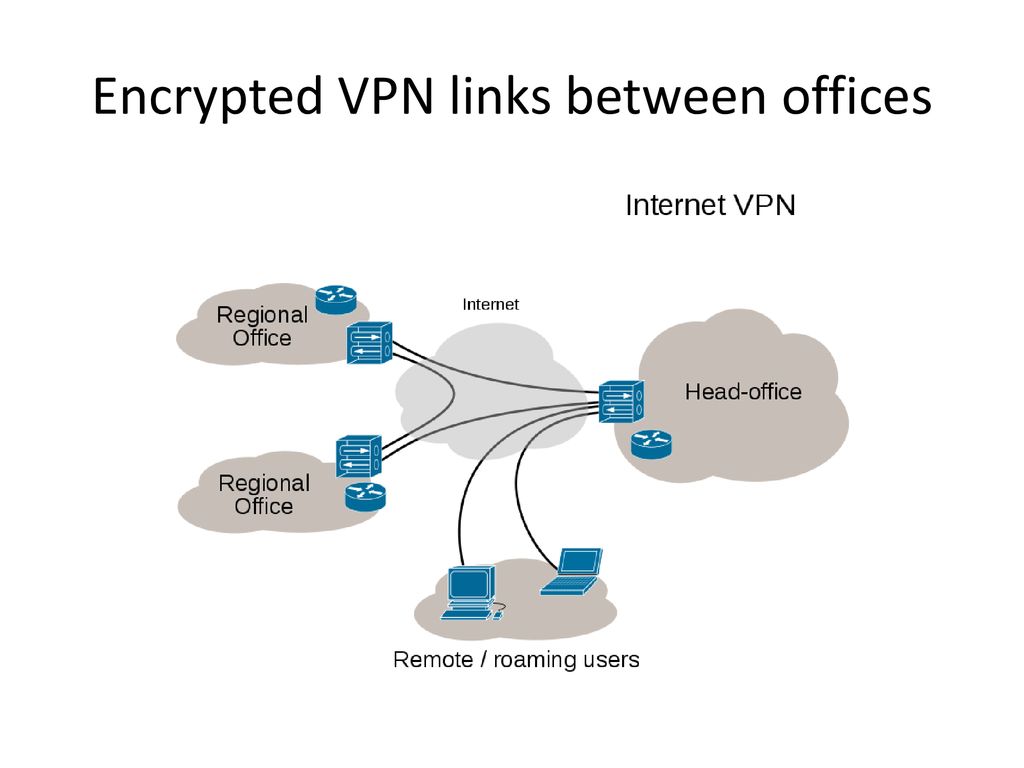

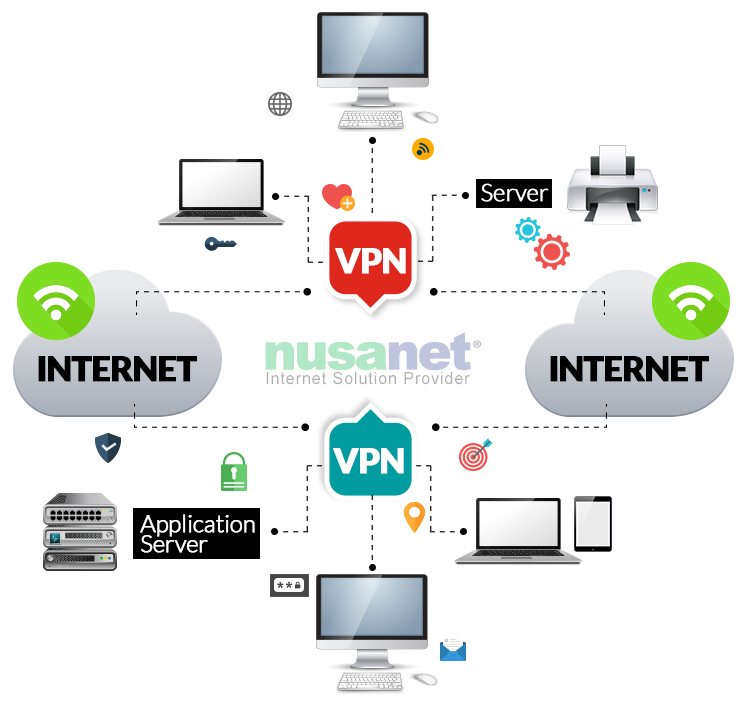

Компании используют VPN для предоставления удаленным сотрудникам доступа к внутренним приложениям и данным или для создания единой общей сети между несколькими офисами. VPN считается одним из лучших способов обеспечения веб-безопасности. С виртуальной частной сетью вы получите повышенную безопасность, возможность делиться файлами без опасений за их сохранность и дистанционное управление.

Когда сотрудники работают локально, они могут подключить свой компьютер и мобильное устройство напрямую к внутренней сети компании. Однако, если сотрудник работает удаленно, его подключение к этой внутренней сети должно происходить через общедоступный Интернет, что может подвергать его трафик атакам и другим методам отслеживания конфиденциальных данных. Шифрование этого трафика с помощью бизнес-VPN или другой службы безопасности защищает его от посторонних.

К частной сети доступ имеет только определенный круг лиц. Технология маскирует всех участников сети и передаваемые ими сведения, качественно защищая данные от третьих лиц. Благодаря VPN-соединению пользователь имеет возможность безопасно подключиться к внутренней сети конкретной организации или к общедоступной сети Интернет.

На работу виртуальной сети не влияют каналы, по которым она проложена, и их общее количество. При этом физическая сеть, представляющая собой группу компьютеров и других устройств, соединяющихся между собой посредством общего канала связи, пользователю виртуальной сети не принадлежит.

Большинство компаний внедряют VPN-программы, чтобы обеспечить удаленным сотрудникам доступ к внутренним приложениям и данным. В случае необходимости технология используется для создания единой общей для объединения нескольких офисов.

Сегодня VPN-соединение считается одним из лучших методов, обеспечивающих качественную веб-безопасность. Виртуальная частная сеть позволяет пользователю получить высокий уровень безопасности, дистанционное управление, возможность делиться файлами и различными материалами, не опасаясь за их сохранность.

Для чего нужен VPN-туннель?

Протоколы VPN зашифровывают действия пользователя в сети Интернет, а также всю информацию, которую он отправляет и получает. При выходе в сеть с помощью технологии VPN будет виден один из множественных VPN-маршрутизаторов, а не истинный источник подключения. VPN-туннель защищает от:

Перехвата конфиденциальных данных при передаче по незащищенной сети.

Несанкционированного доступа к корпоративной сети.

Небезопасных общедоступных соединений Wi-Fi.

О работе VPN-сервиса

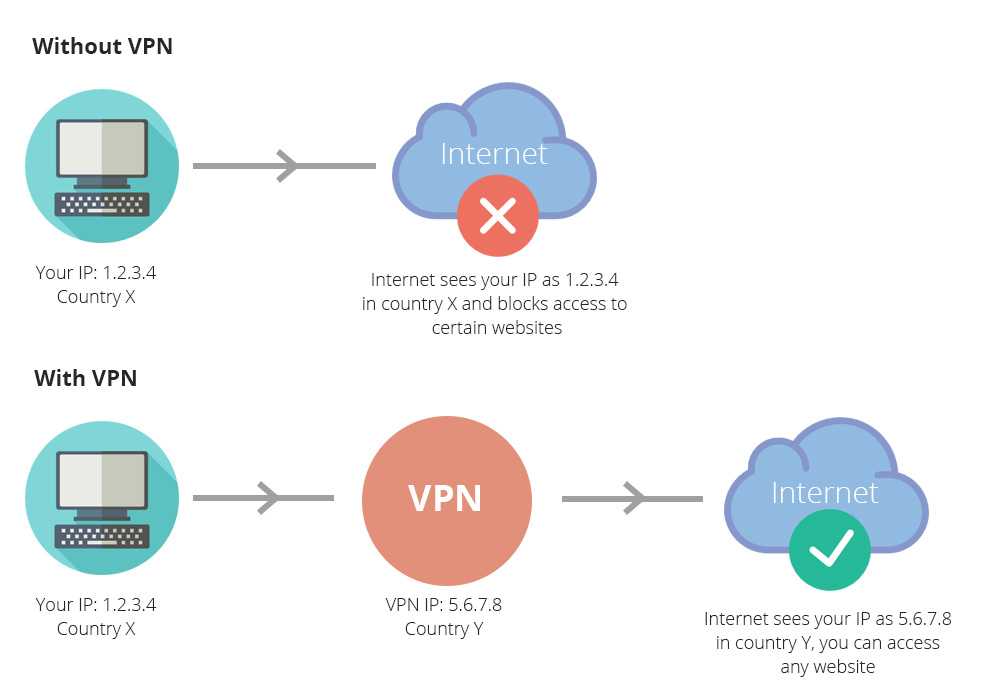

Когда пользователь подключается к сети, то его устройству автоматически присваивается уникальный IP-адрес, который дает возможность третьим лицам идентифицировать его и следить за его действиями. В результате сторонние лица могут смотреть за тем, какие сайты открываются с этого IP-адреса, какая информация ищется в поисковиках, что человек покупает в интернете и так далее.

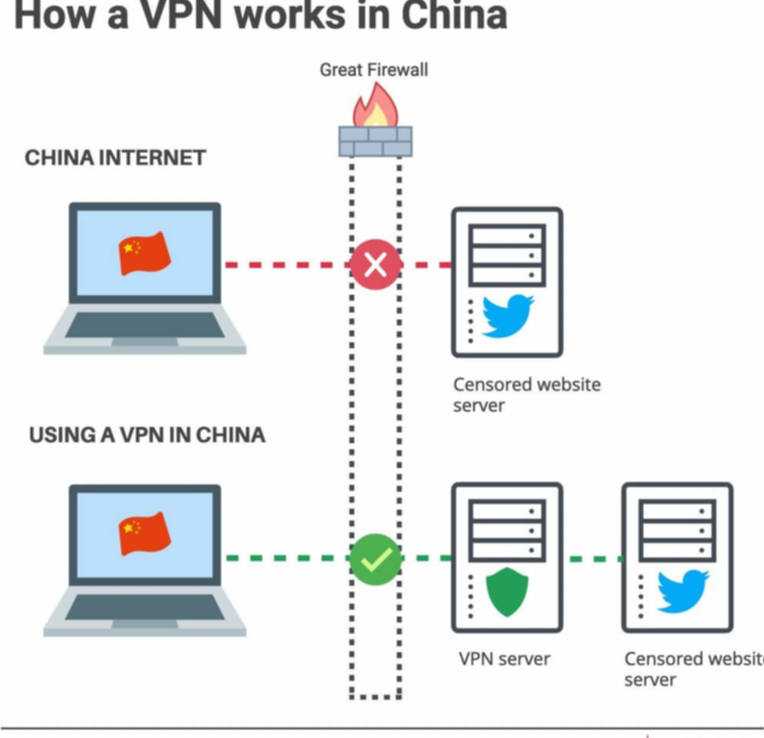

Если активировать безлимитный VPN и подключиться к интернету, то оригинальный IP-адрес устройства будет скрыт и не виден сторонним лицам. Вместо этого будет отображаться адрес виртуальной частной сети. Помимо этого, использование безопасного соединения позволяет не беспокоиться по поводу локальных ограничений. Например, если выбрать иностранный IP VPN, то местные запреты будут недействительны, а у юзера появится возможность использовать те сайты и ресурсы, которые на территории его страны были заблокированы.

VPN обеспечивает:

- зашифрованные соединения с высокой производительностью и отказоустойчивостью;

- безопасный обмен файлами между пользователями и севером;

- получение доступа к локально заблокированным веб-сайтам;

- смену оригинального IP-адреса и абсолютную конфиденциальность в Интернете;

- защищенный доступ удаленных сотрудников к корпоративной сети организации;

- оперативное выявление и устранение возможных инцидентов безопасности.

О VPN для бизнеса

В случае, когда сотрудник работает удаленно, он подключается к внутренней сети компании через общедоступный Интернет, а это может подвергать его трафик атакам хакеров и прочим вариантам отслеживания конфиденциальных сведений. При помощи бизнес-VPN или другой надежной службы безопасности можно зашифровать этот трафик, защитить и обезопасить его от посторонних лиц.![]()

Лучший вариант для защиты удаленных сотрудников – купить VPN для бизнеса. Решение выполняет те же функции, что и потребительский VPN приложения, но у него есть ряд своих отличий и преимуществ. Протоколы VPN для бизнеса – это более мощные инструменты по сравнению с обычным ВПН. Они имеют дополнительную защиту от слежки и взлома и используются для защиты конфиденциальности бизнеса в целом.

На территории Российской Федерации все организации в обязательном порядке должны использовать ГОСТ VPN, сервис шифрования конкретных каналов связи, который полностью соответствует действующим требованиям ФЗ-152 по защите.

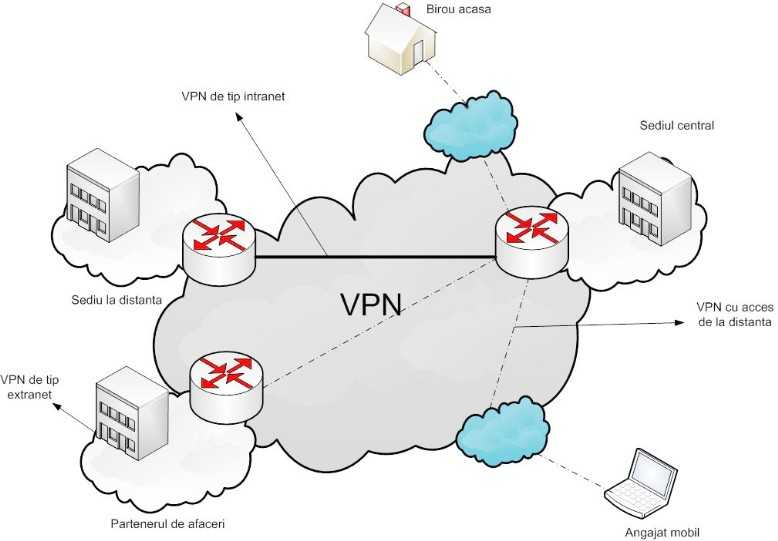

Помимо этого, существуют и другие категории бизнес-сети VPN:

- VPN «Client-to-Site» — данная технология позволяет создать соединение между отдельными пользователями и удаленной сетью (обычно это внутренняя сеть организации).

- VPN «Site-to-Site» — предназначен для создания единой виртуальной сети, используемой одновременно в нескольких офисах, в каждом из которых может быть несколько отдельных пользователей.

Преимущества VPN

squareУлучшенная производительность и отказоустойчивость.

squareЗашифрованное соединение и обмен файлами между клиентом и сервером.

squareПолучение доступа к заблокированным веб-сайтам.

squareЕдиная консоль для мониторинга и контроля всего проходящего трафика корпоративной сети.

squareСмена IP-адреса и обеспечение анонимности в Интернете.

squareБезопасный доступ удаленных сотрудников к корпоративной сети.

squareБыстрое обнаружение и устранение инцидентов безопасности.

squareВсегда актуальные политики безопасности и возможность масштабирования.

squareСнижение затрат на ИТ-специалистов и оборудование.

VPN-решения для компаний

Смена настоящего IP-адреса на IP VPN позволяет обеспечить сотрудникам безопасный доступ к внутренней сети организации, не открывая сети для хакерских атак.

Infotecs ViPNet

ViPNet Client надежно защищает от внешних и внутренних сетевых атак за счет фильтрации трафика. Кроме того, ПК ViPNet Client обеспечивает защищенную работу с корпоративными данными через зашифрованный канал, в том числе для удаленных пользователей. Реализована российская криптография.

Континент TLS VPN

Check Point Remote Access

Гарантия безопасного соединения между корпоративными сетями, удаленными и мобильными устройствами. Многофакторная аутентификация, проверка соответствия конечной системы, шифрование всех передаваемых данных.

Оставьте заявку на получение консультации

Истории успеха

Задача:

Требовались технические сервисы для поддержки и защиты конечных точек компании.

Check Point.

Результаты:

Поставлены устройства на все субъекты, а также предоставлены сервис и техническая поддержка по межсетевым экранам на все представительства компании, включая предприятия в Сибири

и Харабовском крае.

Задача:

Требовалась платформа для администрирования приложений на разных устройствах.

Продукт:

VMware Workspace ONE.

Результаты:

Была установлена аналитическая платформа VMware Workspace ONE на 500 устройствах заказчика для контроля приложений и удобного, безопасного предоставления приложений на любом устройстве.

Требовалась защита периметра ИТ-инфраструктуры.

Продукт:

Cisco Firepower.

Результаты:

Был реализован проект в крупнейшем российском энергетическом холдинге по защите периметра сети на основе решений Cisco Firepower. Защищен периметра от сетевых атак, проведена проверка трафика на наличие вредоносного кода

и установлено межсетевое экранирование.

Дополнительные материалы

6 лет на рынке ИБ

Более 100 проектов

65 + партнеров

Cloud Networks – это компания, предоставляющая услуги в области системной интеграции, облачном консалтинге, автоматизации процессов и бизнес-аналитике.

Основной деятельностью компании является обеспечение информационной безопасности и защита данных, а также внедрение информационных технологий для эффективной работы бизнеса.

О компании

Виртуальные сети VPN: как это работает

Виртуальная сеть соединяет между собой практически неограниченное количество компьютеров. В отличие от физической, связь обеспечивается не за счёт кабелей, а через Интернет, используя беспроводные протоколы передачи данных и программное обеспечение. Виртуальная сеть позволяет соединять компьютеры на большом расстоянии с удалённым сервисом, подключаться к оборудованию (принтерам, сканерам), центрам обработки данных.

Виды виртуальных сетей

Существует 3 вида: VPN (частная), VLAN (локальная), VXLAN (расширяемая).

VPN — это виртуальная частная сеть. К ней может подключиться ограниченный круг лиц, между которыми возможна передача данных. Каждый участник сети имеет свою собственную маркировку — адрес. При этом вся передаваемая информация зашифрована от третьих лиц.

Каждый участник сети имеет свою собственную маркировку — адрес. При этом вся передаваемая информация зашифрована от третьих лиц.

Такой способ подключения может быть использован для передачи конфиденциальных данных, при удалённой работе. Кроме того, VPN-сети заменяют IP-адрес пользователя на виртуальный, поэтому могут быть использованы для обхода установленный блокировок.

VLAN — это локальная виртуальная сеть. Устройства, подключенные в общее пространство, могут видеть друг друга, даже если физически они находятся в разных коммутаторах. Принцип работает и наоборот: даже если два компьютера подключены к одному маршрутизатору, но находятся в разных VLAN, они не могут подключиться к друг другу.

Использование таких подсетей необходимо для разделения трафика, повышения расширяемости и управляемости. При этом компьютеры отделов предприятий — бухгалтерии, юридического отдела, менеджмента и прочих, объединяются в подгруппы.

VXLAN — это виртуальная расширяемая сеть, разновидность VLAN. Она также позволяет делить компьютеры на подсети, но в больших масштабах. В пределах VXLAN практически нет ограничений на количество подгрупп, а трафик распределяется более равномерно.

Она также позволяет делить компьютеры на подсети, но в больших масштабах. В пределах VXLAN практически нет ограничений на количество подгрупп, а трафик распределяется более равномерно.

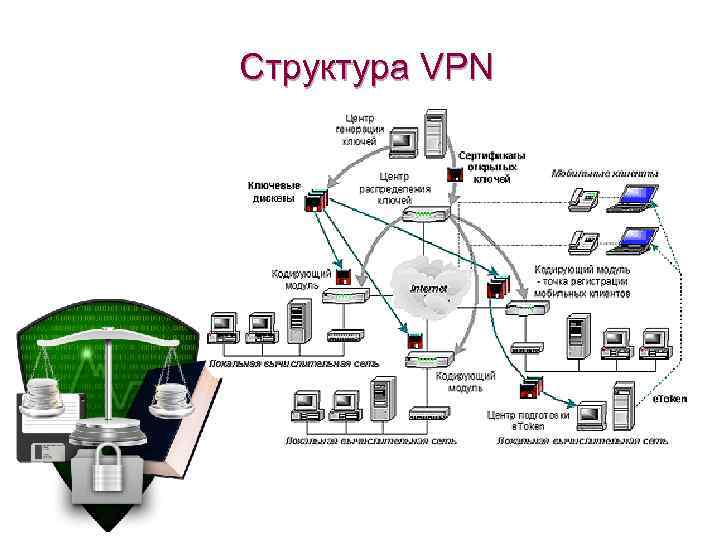

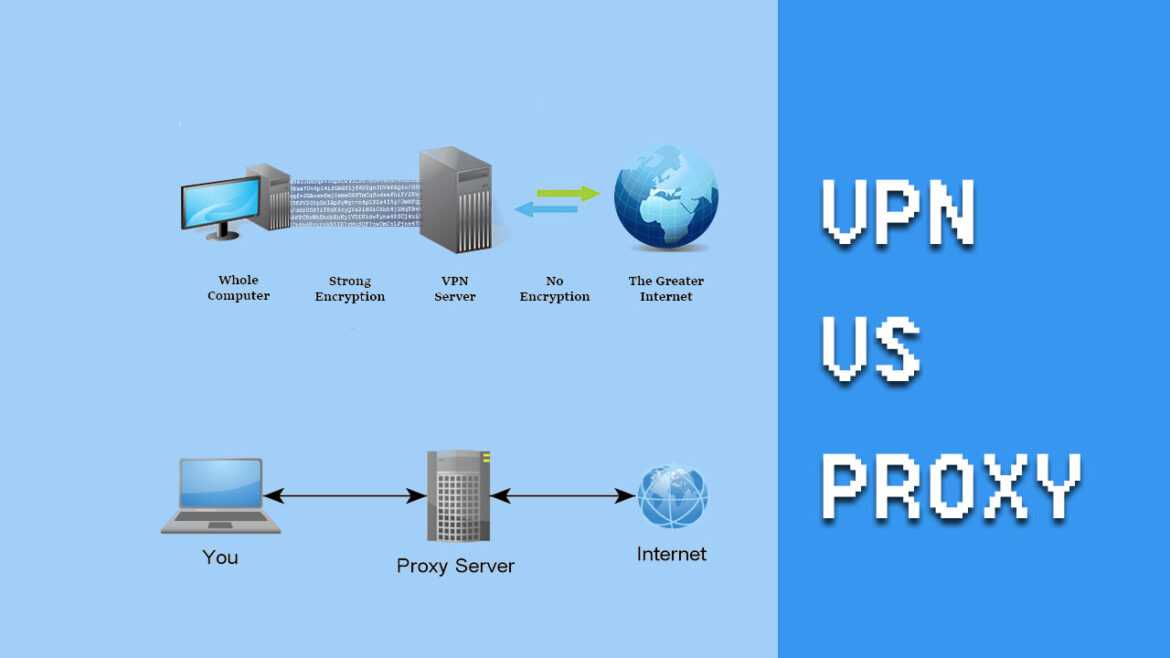

Принцип работы VPN

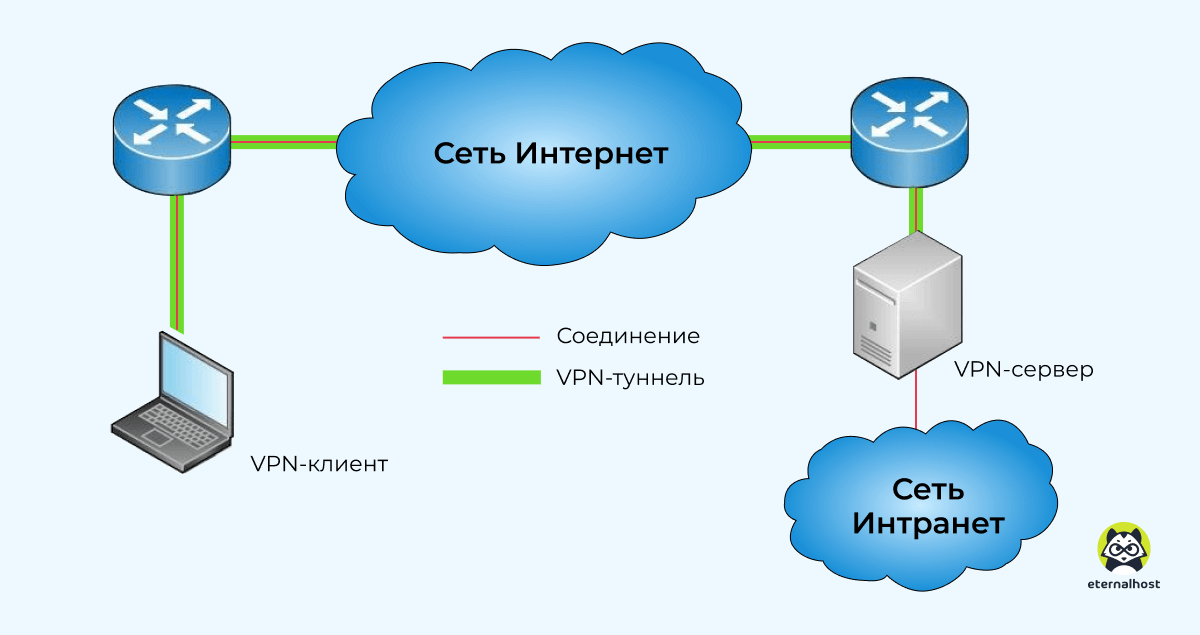

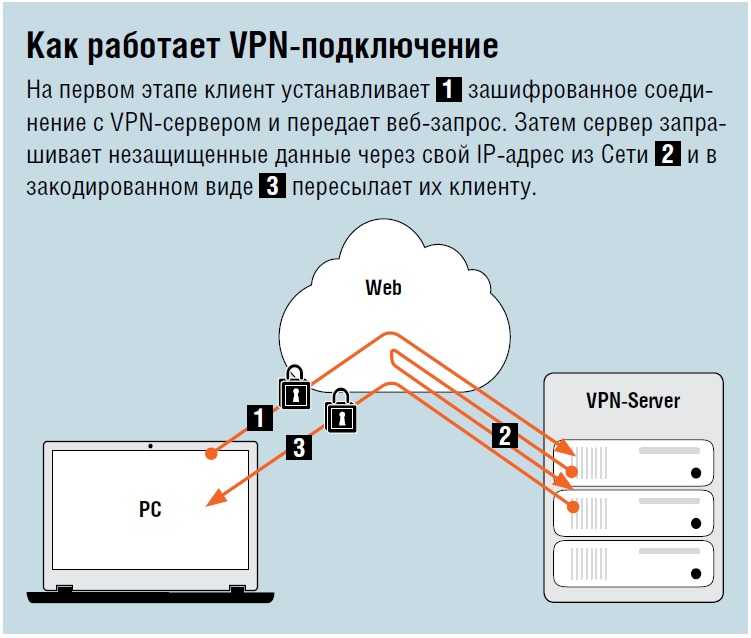

Принцип работы VPN (private virtual network) состоит в подключении к нужному сайту через сервер-посредник. После установки клиента и подключения к интернету на устройстве пользователя создаётся узел данных. Каждому компьютеру присваивается аутентификатор — кодовое слово для идентификации.

Между VPN-клиентом и пользователем создаётся туннель — канал для обмена информацией, которая передаётся на сервер в зашифрованном виде. Сервер идентифицирует пользователя и определяет круг его прав. К примеру, в рабочих ВПН-сетях ставится ограничение на просмотр определённых сайтов, файлов или почты. На бесплатных тарифах может быть ограничена скорость передачи данных.

Подключённый к сети пользователь выполняет какое-либо действие — например, открывает сайт. Информация об этом передаётся на сервер. После проверки сервер сам запрашивает доступ к данным, используя собственный IP-адрес, после чего передаёт информацию пользователю по зашифрованному каналу.

Информация об этом передаётся на сервер. После проверки сервер сам запрашивает доступ к данным, используя собственный IP-адрес, после чего передаёт информацию пользователю по зашифрованному каналу.

Такой принцип работы позволяет:

- обойти блокировки и региональные ограничения;

- избежать перехвата данных третьими лицами в незащищённой сети;

- изменить IP-адрес и остаться анонимным;

- сменить виртуальный регион.

Единственный недостаток при использовании ВПН-сетей — частичная потеря скорости, так как подключение осуществляется не напрямую, а через посредника.

Протоколы VPN

VPN-протокол — это программное обеспечение, необходимое для связи сервера с клиентом. Он регулирует формат обмена данными, организации подключения, правила шифрования и другие аспекты туннелирования информационных пакетов.

Выделяют 5 основных протоколов:

- OpenVPN. Самый распространённый вариант, на котором базируются большинство крупных ВПН-сервисов.

Один из самых быстрых протоколов шифрования и туннелирования информации с открытым исходным кодом. Считается наиболее защищённым от хакерских атак, что подтверждается многочисленными тестами безопасности. Стабилен, обходит блокировку провайдеров, работает на стандартных сетевых протоколах.

Один из самых быстрых протоколов шифрования и туннелирования информации с открытым исходным кодом. Считается наиболее защищённым от хакерских атак, что подтверждается многочисленными тестами безопасности. Стабилен, обходит блокировку провайдеров, работает на стандартных сетевых протоколах. - IKEv2. Главное преимущество — высокая скорость, а также возможность автоматического переподключения при временной потере сигнала. Используется для работы мобильных VPN-серверов. Потребляет меньше ресурсов, чем другие протоколы. Главный недостаток — ограничение на поддерживаемые платформы.

- L2TP/IPSec. Служит альтернативой, если подключение по одному из вышеперечисленных протоколов невозможно. Подходит для выполнения простых задач без повышенных требований к безопасности. Поддерживается всеми устройствами по умолчанию. Может автоматически блокироваться провайдером, поэтому используется редко.

- SSTP. Протокол шифрования, разработанный Microsoft и поддерживающийся только на устройствах под их управлением.

Сравнительно быстрый, считается одним из самых защищённых. Главный недостаток — отсутствие поддержки других платформ, а также недоверие пользователей к корпорации в вопросе секретности данных.

Сравнительно быстрый, считается одним из самых защищённых. Главный недостаток — отсутствие поддержки других платформ, а также недоверие пользователей к корпорации в вопросе секретности данных. - PPTP. Устаревший протокол с высокой скоростью передачи пакетов данных. В современных условиях он практически не используется из-за проблем с безопасностью.

- Сегодня популярность набирает WireGuard. Он по функционалу похож на OpenVPN. Но имеет ряд преимуществ: обеспечивает лучшую скорость передачи информации, использует для шифрования современную криптографию, имеет открытый исходный код, обеспечивает максимальную безопасность.

- Ещё одна сравнительно новая технология — SoftEther. Она совместима с другими протоколами, быстра, отказоустойчива. Технология также способна заменить стандарт OpenVPN в будущем.

Возможности виртуальной частной сети VPN

Несмотря на ограничение в скорости и другие недостатки, взаимодействие с сайтами через VPN-сервер все ещё остаётся востребованным.

Использование частной виртуальной сети актуально в следующих случаях:

- Организация удалённой работы. При передаче данных из домашнего компьютера в офис лучше пользоваться защищённым протоколом туннелирования. Информация, переданная через туннель на VPN-сервер, не может быть перехвачена третьими лицами.

- Подключение к бесплатному публичному интернету. Работая в общедоступных сетях, рекомендуется пользоваться ВПН-приложением, чтобы избежать слива личных данных, паролей, информации с банковских карт. Бесплатные Wi-Fi сети наиболее подвержены взломам.

- Обход региональных ограничений. VPN-приложения позволяют обойти блокировку ресурса, сменить регион и подключиться к закрытым локальным сайтам

- Сохранение анонимности. При работе в интернете через посредника возможно сохранить анонимность, скрыть геолокацию, настоящий IP-адрес.

- Сокрытие истории поиска. Виртуальные частные сети позволяют скрыть историю и профиль, на основании которых формируется таргетированная реклама.

ВПН-сервера могут быть бесплатными или платными. Первые ограничены в скорости, количестве региональных серверов, времени использования.

VPN обеспечивает безопасное зашифрованное соединение, защищённое от доступа третьих лиц. Протоколы безопасности могут применяться как при организации закрытых виртуальных сетей в компании, так и для сохранения региональных ограничений. Самый распространённый протокол передачи — OpenVPN.

Виртуальная частная сеть (VPN) | Введение

VPN означает виртуальную частную сеть. Виртуальная частная сеть (VPN) — это технология, которая создает безопасное и зашифрованное соединение в менее защищенной сети, такой как Интернет. Виртуальная частная сеть — это способ расширить частную сеть с помощью общедоступной сети, такой как Интернет. Название предполагает только то, что это виртуальная «частная сеть», т. е. пользователь может быть частью локальной сети, находящейся в удаленном месте. Он использует протоколы туннелирования для установления безопасного соединения.

Давайте разберемся с VPN на примере:

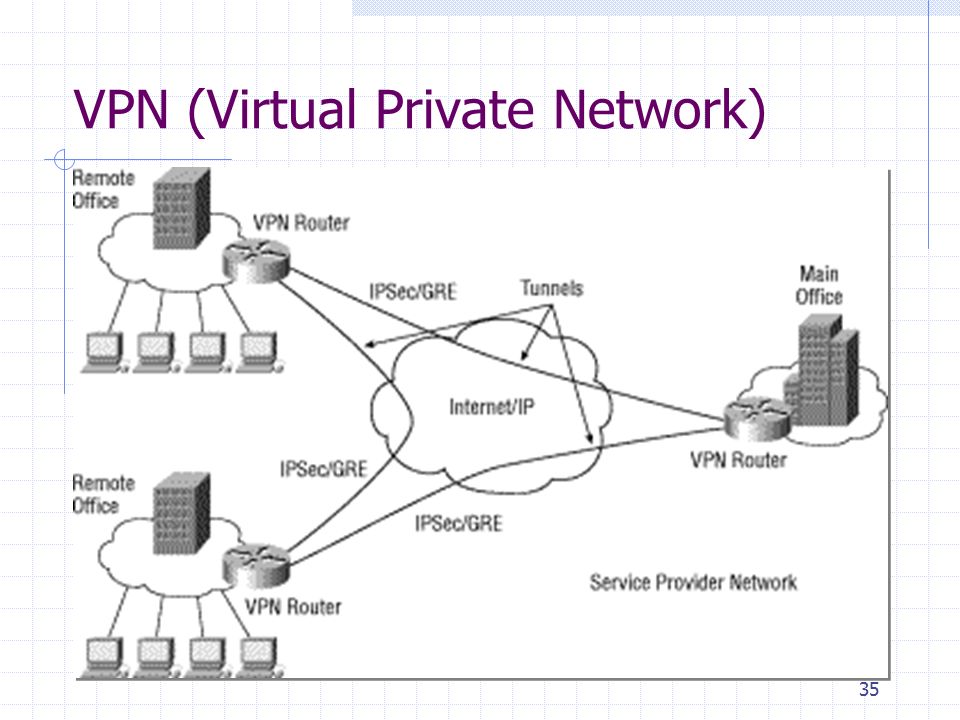

Представьте себе ситуацию, когда корпоративный офис банка находится в Вашингтоне, США. Этот офис имеет локальную сеть, состоящую, скажем, из 100 компьютеров. Предположим, другие филиалы банка находятся в Мумбаи, Индия, и Токио, Япония. Традиционным методом установления защищенного соединения между головным офисом и филиалом было использование выделенной линии связи между филиалами и головным офисом, что было очень дорогостоящим и хлопотным делом. VPN позволяет нам эффективно решить эту проблему.

Ситуация описана ниже:

- Все 100 сотен компьютеров корпоративного офиса в Вашингтоне подключены к VPN-серверу (это хорошо сконфигурированный сервер, содержащий общедоступный IP-адрес и коммутатор для подключения всех присутствующих компьютеров). в локальной сети, т.е. в головном офисе в США).

- Человек, сидящий в офисе в Мумбаи, подключается к VPN-серверу с помощью окна коммутируемого доступа, и VPN-сервер возвращает IP-адрес, который принадлежит к серии IP-адресов, принадлежащих к локальной сети корпоративного офиса.

- Таким образом, сотрудник филиала в Мумбаи становится местным в головном офисе, и информация может безопасно передаваться через общедоступный Интернет.

- Итак, это интуитивно понятный способ расширить локальную сеть даже за пределы географических границ страны.

VPN хорошо используется по всему миру

Мы объясним вам это на примере. Предположим, мы регулярно пользуемся смартфонами. Spotify — шведское музыкальное приложение, которое не работает в Индии. Но мы в полной мере используем его, находясь в Индии. Так как ?? VPN можно использовать для маскировки нашей геолокации.

- Предположим, IP-адрес 101.22.23.3 принадлежит Индии. Вот почему наше устройство не может получить доступ к музыкальному приложению Spotify.

- Но волшебство начинается, когда мы использовали приложение Psiphon, которое является приложением для Android и используется для изменения IP-адреса устройства на IP-адрес нужного местоположения (скажем, в США, где Spotify работает без проблем).

- IP-адрес изменен с использованием технологии VPN. В основном происходит то, что ваше устройство подключается к VPN-серверу соответствующей страны, которую вы ввели в текстовое поле своего местоположения в приложении Psiphon, и теперь вы унаследуете новый IP-адрес от этого сервера.

Теперь мы набрали «какой у меня IP-адрес»? Удивительно, но IP-адрес изменился на 45.79.66.125, который принадлежит США. А поскольку Spotify хорошо работает в США, мы можем использовать его сейчас, находясь в Индии (фактически в США). Разве это не хорошо? очевидно, это очень полезно.

IP-адрес изменен на IP-адрес, принадлежащий США

- VPN также обеспечивает безопасность, предоставляя зашифрованный туннель между клиентом и сервером VPN.

- VPN используется для обхода многих заблокированных сайтов.

- VPN обеспечивает анонимный просмотр, скрывая ваш IP-адрес.

- Кроме того, наиболее подходящая поисковая оптимизация (SEO) выполняется путем анализа данных от провайдеров VPN, которые предоставляют статистику просмотра определенного продукта по стране.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

VPN и его законность

Использование VPN разрешено законом в большинстве стран. Законность использования VPN-сервиса зависит от страны, а также от ее геополитических отношений с другой страной. Надежный и безопасный VPN всегда является законным, если вы не собираетесь использовать его для каких-либо незаконных действий, таких как совершение мошенничества в Интернете, кибер-кража или в некоторых странах загрузка защищенного авторским правом контента.

Китай решил заблокировать все VPN (виртуальные частные сети) к следующему году, согласно отчету Bloomberg. Многие китайские интернет-пользователи используют VPN для частного доступа к веб-сайтам, которые заблокированы так называемым «великим китайским брандмауэром». Это делается для предотвращения утечки информации в страны-конкуренты и для усиления информационной безопасности.

Эта статья предоставлена Шивам Шукла . Если вам нравится GeeksforGeeks и вы хотите внести свой вклад, вы также можете написать статью с помощью write.geeksforgeeks.org или отправить ее по адресу [email protected]. Посмотрите, как ваша статья появится на главной странице GeeksforGeeks, и помогите другим гикам.

Если вам нравится GeeksforGeeks и вы хотите внести свой вклад, вы также можете написать статью с помощью write.geeksforgeeks.org или отправить ее по адресу [email protected]. Посмотрите, как ваша статья появится на главной странице GeeksforGeeks, и помогите другим гикам.

Пожалуйста, пишите комментарии, если вы обнаружите что-то неправильное, или вы хотите поделиться дополнительной информацией по теме, обсуждаемой выше.

Что такое виртуальная частная сеть (VPN)? Определение, компоненты, типы, функции и рекомендации

Виртуальная частная сеть (VPN) определяется как компьютерная сеть, которая обеспечивает конфиденциальность в Интернете путем создания зашифрованного соединения в Интернете. В этой статье объясняется, что такое VPN и как он работает, а также его компоненты, типы, функции и рекомендации на 2021 год.

Содержание- Что такое виртуальная частная сеть (VPN)?

- Преимущества и недостатки использования VPN

- Типы VPN

- Ключевые функции VPN

- 15 лучших практик использования и управления виртуальной частной сетью (VPN) в 2021 году

Что такое виртуальная частная сеть (VPN)?

Виртуальная частная сеть (VPN) — это компьютерная сеть, которая обеспечивает конфиденциальность в Интернете путем создания зашифрованного соединения в Интернете.

Безопасность личных данных и действий при использовании Интернета всегда вызывала озабоченность. Именно для решения этой болевой точки и возникла концепция виртуальных частных сетей. Объем технологии постепенно расширялся, чтобы удовлетворить потребности предприятий и корпораций разного размера.

Виртуальная частная сеть — это компьютерная сеть, которая обеспечивает конфиденциальность пользователя в Интернете путем создания зашифрованного соединения устройства с сетью. Он использует протоколы туннелирования для шифрования конфиденциальных данных от отправителя, их передачи, а затем расшифровки на стороне получателя.

Поскольку адрес интернет-протокола (IP) пользователя маскируется и не может быть отслежен во время этого процесса, он обеспечивает высокий уровень конфиденциальности. Наиболее распространенное использование технологии VPN заключается в том, чтобы не отслеживать все развлекательные онлайн-активности человека, даже при доступе к частной сети Wi-Fi.

При использовании для бизнеса VPN разрешает только авторизованному персоналу доступ к данным организации через Интернет. С помощью VPN организация с несколькими офисами по всему миру может делиться своими данными со своими сотрудниками, независимо от их местоположения. Это можно сделать безопасно, поскольку их IP-адреса маскируются даже при доступе к общедоступным сетям Wi-Fi. VPN значительно снижает угрозу кибератак и нарушений безопасности.

В отчете Knowledge Sourcing Intelligence LLP за 2019 год прогнозируется, что среднегодовой темп роста в размере 6,39% составит 50,153 млрд долларов США к 2024 году для VPN. Повышенный спрос будет вызван необходимостью защиты от проблем, связанных с киберпреступностью. Другое исследование, проведенное Университетом штата МэрилендOpens a new window , пришло к выводу, что хакерские атаки происходят с частотой каждые 39 секунд.

Отчет CyberEdge Group о защите от киберугроз за 2020 год показал, что 80,7% организаций в семи основных секторах пострадали как минимум от одной успешной кибератаки в 2020 году. Использование VPN и конфиденциальность данных тесно взаимосвязаны. С помощью VPN, использующих отдельный сервер для использования Интернета, хакеров и киберпреступников можно эффективно держать в страхе.

Использование VPN и конфиденциальность данных тесно взаимосвязаны. С помощью VPN, использующих отдельный сервер для использования Интернета, хакеров и киберпреступников можно эффективно держать в страхе.

Как работает VPN? Проще говоря, VPN работают в три этапа:

- Служба шифрует данные, которые вы отправляете.

- Данные помещаются в защищенную капсулу и отправляются через частный туннель, созданный в Интернете, который маскирует исходный IP-адрес.

- Адрес получателя получает капсулы и расшифровывает информацию, не видя адрес отправителя.

Когда создавалась концепция Интернета, основная идея заключалась в эффективной передаче данных из точки А в точку Б. Это было достигнуто за счет перемещения данных по IP-адресу, для которого существуют правила перемещения данных между этими точками.

Компьютерные серверы облегчали это на больших расстояниях, и если один из них выходил из строя, другой немедленно брался за работу. Передача, а не безопасность, была главной заботой тогда и даже сегодня. Это означает, что Интернет для всех практических целей остается относительно небезопасной системой.

Это означает, что Интернет для всех практических целей остается относительно небезопасной системой.

VPN обеспечивает необходимую безопасность при использовании возможностей Интернета.

Преимущества и недостатки использования VPN

В статье в Computer World (1997), автор Боб Уоллес сказал Тому Нолле, главному стратегу ExperiaSphere и президенту CIMI Corp, что виртуальные частные сети позволят компаниям сблизить ряды с поставщиками, деловыми партнерами и удаленными офисами по всему миру и поддерживать растущие легионы удаленных сотрудников. Эти прогнозы во многом сбылись. Давайте посмотрим на преимущества VPN.

- Повышенная безопасность: Основная функция VPN повышает безопасность сетевого трафика. Он защищает все коммуникации между удаленными сотрудниками от киберпреступников, не нарушая рабочий процесс. VPN использует ряд технологий шифрования, таких как безопасность IP (IPSec), протокол туннелирования уровня 2 (L2TP)/IPSec, а также уровень защищенных сокетов (SSL) и безопасность транспортного уровня (TLS).

Все это объединяется для создания туннеля, по которому зашифрованные данные передаются из пункта отправления в пункт назначения через сервер.

Все это объединяется для создания туннеля, по которому зашифрованные данные передаются из пункта отправления в пункт назначения через сервер. - Обход географических ограничений : В частности, в случае личного использования VPN можно обойти географические ограничения, чтобы получить доступ к сайтам. Речь идет о попытке получить доступ к Netflix из других регионов. VPN также помогает обойти цензуру в случае запрещенных сайтов во время путешествий. Однако этот доступ может быть заблокирован в случае необходимости.

- Анонимные загрузки : Хотя торренты обычно ассоциируются с пиратством, они также имеют несколько законных целей. Несмотря на это, доступ к торрентам может доставить вам неприятности. В таких случаях для доступа можно использовать виртуальные частные сети при условии, что они используются по законным причинам. По-прежнему существует вероятность того, что ваш IP-адрес будет раскрыт сомнительными поставщиками услуг.

- Простой обмен файлами: VPN прокладывают путь для больших сетей, обеспечивая легкий доступ к информации в частной сети.

Это упрощает управление несколькими удаленными офисами и сотрудниками, предоставляя доступ, аналогичный локальной внутренней сети. Этот процесс требует большой пропускной способности. Однако поставщики интернет-услуг (ISP) часто прибегают к регулированию полосы пропускания и данных, чтобы повысить скорость Интернета других клиентов; то есть они устанавливают ограничение на объем данных и используемую пропускную способность. VPN помогает обойти эти ограничения.

Это упрощает управление несколькими удаленными офисами и сотрудниками, предоставляя доступ, аналогичный локальной внутренней сети. Этот процесс требует большой пропускной способности. Однако поставщики интернет-услуг (ISP) часто прибегают к регулированию полосы пропускания и данных, чтобы повысить скорость Интернета других клиентов; то есть они устанавливают ограничение на объем данных и используемую пропускную способность. VPN помогает обойти эти ограничения.

Теперь давайте рассмотрим некоторые недостатки использования VPN.

- Проблемы со скоростью : Чем сильнее шифрование для VPN, тем медленнее он становится. Это особенно верно для бесплатных провайдеров VPN (у которых есть несколько других отрицательных моментов). Однако платные сервисы могут обеспечить хороший уровень шифрования на приличной скорости. Есть несколько способов повысить скорость, например, уменьшить расстояние между устройством и местоположением VPN-сервера.

Кроме того, огромное значение имеет обновление до необходимого количества серверов, которые могут выдержать нагрузку большого количества людей, использующих его.

Кроме того, огромное значение имеет обновление до необходимого количества серверов, которые могут выдержать нагрузку большого количества людей, использующих его. - Повышенная сложность сети : Если вам требуется высококачественная VPN, сеть, которую необходимо настроить, будет более сложной. Это включает в себя несколько сетевых топологий, протоколов, а также аппаратных устройств. Сложность может занять некоторое время, чтобы пользователи поняли.

- Проблемы безопасности: Предприятия используют VPN в первую очередь для предоставления доступа к данным сотрудникам, работающим удаленно. В этом случае безопасность сети компании зависит от количества пользователей, их устройств и точек доступа, что снижает контроль над VPN.

Это может произойти по-разному, в том числе:

- Политики ведения журналов : Если ваш поставщик услуг ведет журналы действий в Интернете, то их использование для сокрытия ваших действий в Интернете становится бессмысленным.

- Утечка данных : Несмотря на безопасный туннель, через который проходят ваши данные, существует вероятность утечки. Классическими примерами являются утечки IP, утечки DNS и WebRTCLeaks.

- Мелкий шрифт : Если вы не просматриваете политику конфиденциальности, вы можете не знать, что вы подписались на передачу пользовательских данных третьим лицам, обычно рекламодателям.

- Неверная конфигурация : Неправильная конфигурация ваших требований может быть опасной для вашей сети и данных.

- Вредоносное ПО : существует вероятность загрузки вредоносного ПО вместе с VPN-клиентом, что может дать хакерам и спамерам доступ к вашим данным.

Эти указатели также можно использовать в качестве контрольного списка при составлении списка провайдеров VPN.

Типы VPN

Чтобы найти подходящую VPN для вашего бизнеса или даже личного использования, вы должны сначала определить, что вам нужно. Различные типы VPN включают в себя:

Различные типы VPN включают в себя:

Типы VPN

1. VPN удаленного доступа

Предприятия используют VPN удаленного доступа для создания безопасного соединения между корпоративными сетями и личными или корпоративными устройствами, используемыми удаленными сотрудниками. После подключения сотрудники могут получить доступ к информации в сети компании точно так же, как если бы их устройства были физически подключены к сети в офисе.

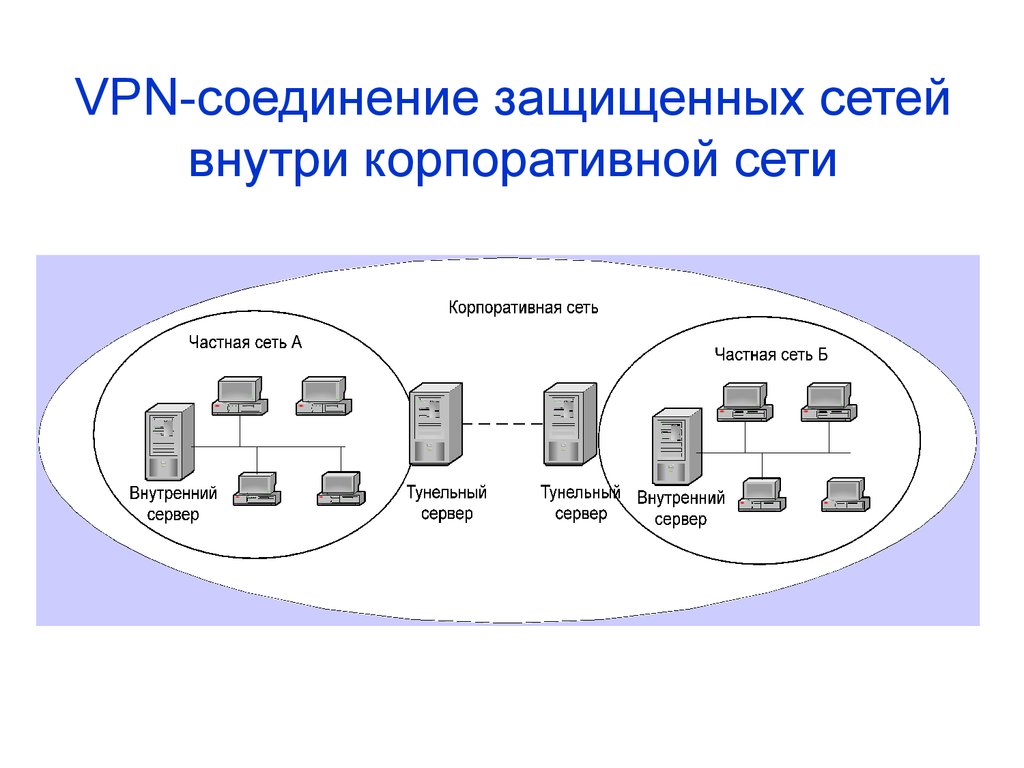

2. Виртуальные частные сети Site-to-Site

VPN типа Site-to-site идеально подходят для предприятий и предприятий. Они обеспечивают возможность доступа и обмена информацией с рядом пользователей, находящихся в нескольких фиксированных местах.

Виртуальные частные сети типа «сеть-сеть» используются в крупных компаниях, где требуется безопасный и непрерывный обмен информацией между несколькими отделами. Такие виртуальные частные сети нелегко внедрить, и они требуют большого количества специализированного оборудования, сложного оборудования и ресурсов. Эти VPN создаются на заказ и могут не обладать той гибкостью, которую предлагают коммерческие VPN-сервисы. Внутри сетей site-to-site:

Эти VPN создаются на заказ и могут не обладать той гибкостью, которую предлагают коммерческие VPN-сервисы. Внутри сетей site-to-site:

- Виртуальные частные сети типа site-to-site в интрасети

Сеть VPN на базе интрасети соединяет собственные сети организации. Например, если компания имеет штаб-квартиру в Германии и хочет открыть офис в Австралии. Сотрудники в обоих местах захотят сотрудничать во время процесса. Таким образом, межсайтовая VPN соединит локальные сети немецких офисов (LAN) с той же глобальной сетью (WAN), что и в Австралии, и будет безопасно обмениваться информацией. Это пример межсайтовой VPN на основе интрасети.

- Виртуальные частные сети экстрасети VPN типа «сеть-сеть»

VPN на основе экстрасети служат в качестве соединения между двумя интрасетями, которые должны быть связаны, но не имеют доступа друг к другу. Если две разные компании хотят сотрудничать в проекте, будет использоваться VPN на основе экстрасети.

3. Клиентские виртуальные частные сети

Клиентские виртуальные частные сети позволяют пользователям подключаться к удаленной сети через приложение/клиент, которое управляет соединением и процессом связи в виртуальной частной сети. Для безопасного соединения программное обеспечение запускается и аутентифицируется с помощью имени пользователя и пароля. Затем между устройством и удаленной сетью устанавливается зашифрованное соединение.

Клиентские VPN позволяют пользователям подключать свои компьютеры или мобильные устройства к защищенной сети. Это отличная возможность для сотрудников получить доступ к конфиденциальной информации своей компании, работая дома или в отеле.

4. Сетевые VPN

Сетевые VPN — это виртуальные частные сети, которые безопасно соединяют две сети через небезопасную сеть. Глобальная сеть на основе IPsec является примером сетевой VPN. В этой VPN все офисы предприятия связаны туннелями IPsec в Интернете.

К трем распространенным типам сетевых VPN относятся:

- Туннели IPsec: Этот тип подхода устанавливает туннель для обмена данными между двумя сетями в зашифрованном виде.

Туннели IPSec также можно использовать для инкапсуляции трафика для одного устройства.

Туннели IPSec также можно использовать для инкапсуляции трафика для одного устройства. - Динамические многоточечные VPN (DMVPN): Этот тип подхода позволяет использовать туннели IPsec «точка-точка» в облаке подключенных сетей. DMVPN позволяет любым двум сетям взаимодействовать напрямую через облако DMVPN.

- L3VPN на основе MPLS: Сети с многопротокольной коммутацией по меткам (MPLS) позволяют виртуализировать сети, чтобы пользователи могли совместно использовать физические сети, оставаясь при этом логически разделенными.

Ключевые функции VPN

Виртуальные частные сети в первую очередь помогают защитить связь и передачу данных. Есть много других функций этой технологии.

1. Повышенная безопасность

Основная функциональность VPN заключается в обеспечении безопасности и шифрования данных от хакеров. Нынешняя пандемия привела к широкомасштабному сценарию работы на дому (WFH) по всему миру, и, следовательно, глобальные инвестиции в безопасность растут.

Всего за 24 часа Microsoft обнаружила масштабную фишинговую кампанию с использованием 2300 различных веб-страниц, прикрепленных к сообщениям. Эти сообщения были в форме информации о финансовой компенсации COVID-19. Результатом стала поддельная страница входа в Office 365. Глобальный прогнозный отчет MarketsandMarkets о кибербезопасности до COVID показал, что рынок должен был расти в среднем на 10,2% в период с 2018 по 2023 год. Эксперты говорят, что эта цифра стремительно растет во время пандемии.

2. Пульт дистанционного управления

Удаленная работа никогда не была так важна, как сегодня. Отчет GartnerOpens a new window показывает, что организации должны ожидать, что 75 % их сотрудников увеличат часы удаленной работы на 35 % в конце 2020 года. Доступ к VPN можно получить удаленно, независимо от того, где находится сотрудник, и к тому же безопасно. Таким образом, производительность компании остается стабильной и даже улучшается по мере того, как совместное использование файлов становится более безопасным.

3. Более высокая производительность и более низкие затраты

При выборе инвестиций в VPN важно понимать, что первоначальные инвестиции почти всегда доступны, независимо от размера вашего бизнеса и требуемых функций. Если вы посчитаете цифры, вы увидите, что все больше компаний склонны позволять своим сотрудникам работать из дома. Решение VPN также можно масштабировать в соответствии с растущим размером вашего бизнеса.

Как технология, VPN позволяет повысить прибыль любого бизнеса, в первую очередь обеспечивая непрерывность бизнеса. Затем он обеспечивает безопасную среду, к которой легко могут получить доступ удаленные работники, независимо от того, где они находятся.

15 лучших практик использования и управления виртуальной частной сетью (VPN) в 2021 году

Спрос на VPN всегда неуклонно рос. Опрос Top10VPN 2020 года показал, что мировой спрос на VPN увеличился на 41%. И что этот спрос остается на 22% выше, чем был на допандемическом уровне. При таком росте спроса компаниям необходимо знать, как использовать свои VPN и эффективно управлять ими. Есть несколько уровней, на которых к этому нужно подходить.

Есть несколько уровней, на которых к этому нужно подходить.

VPN имеют свои наборы уязвимостей. Важно убедиться, что у вас есть меры, предотвращающие использование этих уязвимостей. Вот что нужно сделать организации:

1.

Использовать самую строгую аутентификацию для доступаСуществует четыре ведущих решения для аутентификации, которые вы можете рассмотреть: ID Control USB Token, OTP Key, CardID, HandyID, MessageID и KeystrokeID. С каждым из них у вас есть несколько безопасных вариантов аутентификации доступа к вашей VPN. Ваш поставщик услуг сможет помочь вам выбрать лучший.

2. Используйте самые надежные протоколы шифрования

Использование протокола шифрования зависит от сетевой инфраструктуры. К популярным относятся следующие.

- Интернет-обмен ключами (IKEv2) является одним из старейших, но высоко оцененных протоколов безопасности. Он использует туннелирование IPSec вместе с рядом протоколов шифрования, таких как шифрование AES-256, которое трудно обойти.

Он также использует аутентификацию на основе сертификатов и использует алгоритм HMAC для проверки целостности передаваемых данных.

Он также использует аутентификацию на основе сертификатов и использует алгоритм HMAC для проверки целостности передаваемых данных. - Протокол безопасного туннелирования сокетов (SSTP) от Microsoft предлагает ограниченную поддержку, поскольку он широко поддерживается в Windows.

- OpenVPN – это популярный открытый набор протоколов, позволяющий нескольким источникам проверять наличие уязвимостей.

- Программное обеспечение Ethernet (SoftEther) является последним на рынке и также имеет открытый исходный код. Его можно поставить на любую операционную систему — Windows, Mac, Android, iOS, Linux и даже Unix.

3. Ограничение доступа к VPN

Доступ к VPN должен быть ограничен, поскольку он предоставляет шлюз в локальную сеть вашей компании. В целях безопасности компании должны советовать своим сотрудникам открывать его только при необходимости и не оставлять его открытым весь день. Его также не следует использовать для загрузки любых файлов, которые обычно используются несколькими отделами.

4. Доступ к некоторым файлам можно получить через интрасети

Использование интрасетей или экстрасетей, а не VPN, с веб-сайтом с защитой HTTP (HTTPS) и безопасным паролем для определенного набора файлов приведет к раскрытию только файлов на сервере, а не сеть. Это работает лучше в сочетании с использованием VPN.

5. Разрешить доступ к эл. протокол передачи (SMTP) для отправки электронной почты. После этого вам потребуется только безопасная аутентификация по паролю (SPA) и шифрование SSL для повышения безопасности почтовой системы.

6. Используйте сильные антивирусы и брандмауэры

Поскольку любой компьютер, подключенный к VPN, может быть восприимчив к вирусам, важно использовать надежное антивирусное программное обеспечение и средства защиты от спама и брандмауэры для всех удаленных пользователей.

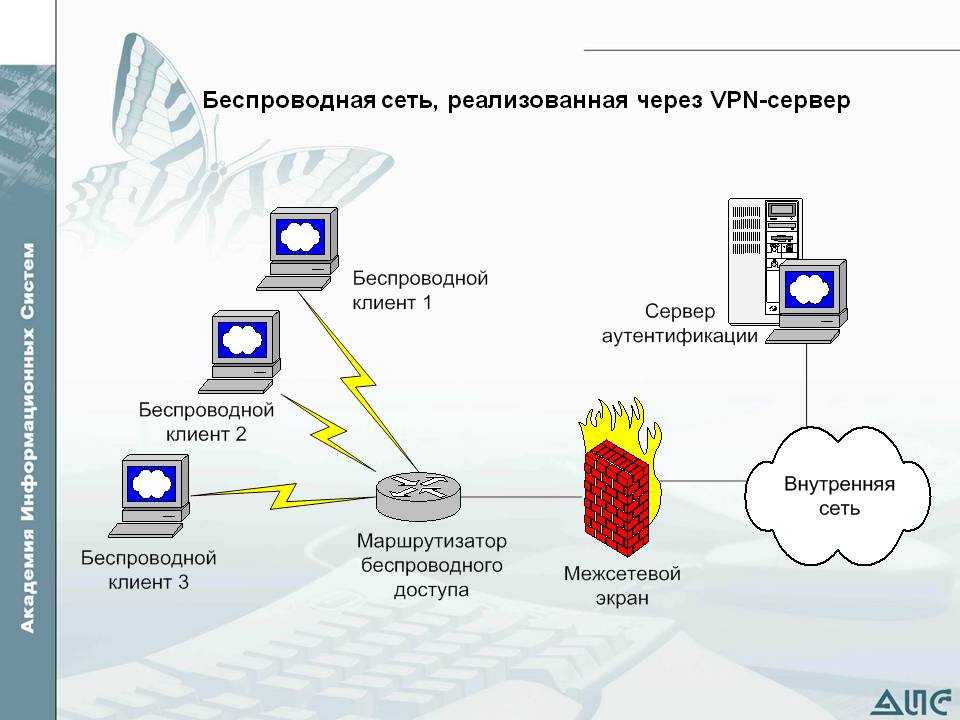

7. Защитите все удаленные беспроводные сети

В связи с тем, что все больше сотрудников теперь работают из дома, увеличилось использование ноутбуков и персональных устройств, что потенциально увеличивает угрозы. Поскольку беспроводные маршрутизаторы не очень безопасны, компаниям следует поощрять сотрудников настраивать свои беспроводные маршрутизаторы, а также компьютеры для защищенного доступа Wi-Fi (WPA) с предварительным общим ключом, а также свои брандмауэры.

Поскольку беспроводные маршрутизаторы не очень безопасны, компаниям следует поощрять сотрудников настраивать свои беспроводные маршрутизаторы, а также компьютеры для защищенного доступа Wi-Fi (WPA) с предварительным общим ключом, а также свои брандмауэры.

8. Укажите устройства для подключения через VPN

Компании и их ИТ-отделы могут устанавливать правила, предписывающие только оборудование, выпущенное компанией, для внутреннего подключения к корпоративным сетям, с VPN или без нее. В качестве дополнения сотрудники не должны иметь возможности загружать какое-либо организационное программное обеспечение на свои устройства без разрешения администратора.

Такие правила помогают защититься от распределенных атак типа «отказ в обслуживании» (DDoS), когда один пользователь может заразить всю сеть. Безопасное использование и обслуживание сетей VPN — это коллективная работа. В то время как компании вносят свой вклад, сотрудники также должны внедрять лучшие практики для обеспечения безопасности.

9. Используйте пропускную способность с умом

Сотрудники должны быть проинформированы о том, что VPN поставляется с определенной пропускной способностью в соответствии с использованием компании. Им следует воздерживаться от использования его в личных целях, таких как просмотр сайта прямой трансляции или личного онлайн-видеочата.

10. Ограничить загрузку профиля VPN

Сотрудники должны использовать VPN только на своих рабочих устройствах и обеспечить ограниченное использование. При необходимости компаниям следует напоминать сотрудникам, что, хотя VPN может защитить личное использование от посторонних глаз, она по-прежнему видна работодателям.

11. Поймите, что не все провайдеры VPN хороши.

Если сотрудники решат самостоятельно установить VPN-подключение, отговорите их от этого. Бесплатные VPN-провайдеры не предлагают столько функций, сколько корпоративные VPN-провайдеры. Такие поставщики могут в конечном итоге принести больше вреда, чем пользы.

ИТ-команда компании борется с множеством технических проблем, безопасность VPN — лишь одна из них. Тем не менее, нельзя недооценивать его важность. Вот несколько практик, которые должны быть в их сознании.

12. Выявление украденных учетных данных

Риск, связанный с учетными данными, — реальная вещь. VPN используют традиционную комбинацию имени пользователя и пароля, которую можно угадать и украсть. Для ИТ-команд должны быть установлены строгие сроки для повторной оценки и обновления инструментов аутентификации, которые используются в организации.

13. Обеспечьте пропускную способность VPN

Если целые организации или даже большая часть из них работают удаленно, необходимо обновить VPN, чтобы приспособить их всех. Это может оказаться дорогостоящим делом, учитывая дополнительные лицензии, которые необходимо приобрести, и поэтому это должно быть сделано с некоторым планированием.

14. Ищите необычный доступ пользователей

ИТ-специалистам придется постоянно следить за тем, чтобы не было необычного доступа пользователей к используемому ключу.

Один из самых быстрых протоколов шифрования и туннелирования информации с открытым исходным кодом. Считается наиболее защищённым от хакерских атак, что подтверждается многочисленными тестами безопасности. Стабилен, обходит блокировку провайдеров, работает на стандартных сетевых протоколах.

Один из самых быстрых протоколов шифрования и туннелирования информации с открытым исходным кодом. Считается наиболее защищённым от хакерских атак, что подтверждается многочисленными тестами безопасности. Стабилен, обходит блокировку провайдеров, работает на стандартных сетевых протоколах. Сравнительно быстрый, считается одним из самых защищённых. Главный недостаток — отсутствие поддержки других платформ, а также недоверие пользователей к корпорации в вопросе секретности данных.

Сравнительно быстрый, считается одним из самых защищённых. Главный недостаток — отсутствие поддержки других платформ, а также недоверие пользователей к корпорации в вопросе секретности данных.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий.

Этот метод SEO широко используется многими менеджерами по интернет-маркетингу для формирования новых стратегий. Все это объединяется для создания туннеля, по которому зашифрованные данные передаются из пункта отправления в пункт назначения через сервер.

Все это объединяется для создания туннеля, по которому зашифрованные данные передаются из пункта отправления в пункт назначения через сервер. Это упрощает управление несколькими удаленными офисами и сотрудниками, предоставляя доступ, аналогичный локальной внутренней сети. Этот процесс требует большой пропускной способности. Однако поставщики интернет-услуг (ISP) часто прибегают к регулированию полосы пропускания и данных, чтобы повысить скорость Интернета других клиентов; то есть они устанавливают ограничение на объем данных и используемую пропускную способность. VPN помогает обойти эти ограничения.

Это упрощает управление несколькими удаленными офисами и сотрудниками, предоставляя доступ, аналогичный локальной внутренней сети. Этот процесс требует большой пропускной способности. Однако поставщики интернет-услуг (ISP) часто прибегают к регулированию полосы пропускания и данных, чтобы повысить скорость Интернета других клиентов; то есть они устанавливают ограничение на объем данных и используемую пропускную способность. VPN помогает обойти эти ограничения. Кроме того, огромное значение имеет обновление до необходимого количества серверов, которые могут выдержать нагрузку большого количества людей, использующих его.

Кроме того, огромное значение имеет обновление до необходимого количества серверов, которые могут выдержать нагрузку большого количества людей, использующих его.

Туннели IPSec также можно использовать для инкапсуляции трафика для одного устройства.

Туннели IPSec также можно использовать для инкапсуляции трафика для одного устройства. Он также использует аутентификацию на основе сертификатов и использует алгоритм HMAC для проверки целостности передаваемых данных.

Он также использует аутентификацию на основе сертификатов и использует алгоритм HMAC для проверки целостности передаваемых данных.

Ваш комментарий будет первым