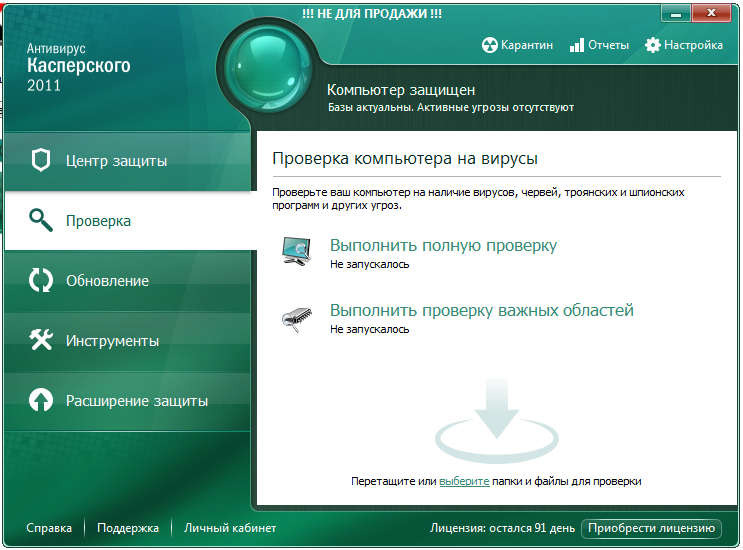

Запуск проверки на наличие вирусов или вредоносных программ в Microsoft Defender

Microsoft Defender для Android Microsoft Defender для Mac Microsoft Defender для Windows Еще…Меньше

Вы можете начать проверку на наличие вредоносных программ в любое время.

Примечание: Microsoft Defender в настоящее время предлагает защиту от вредоносных программ в Windows, Android и macOS.

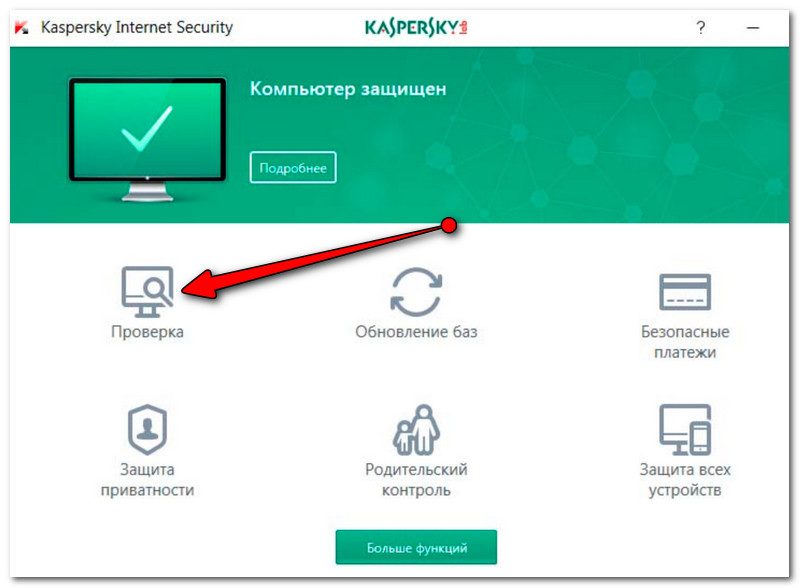

НаMicrosoft Defender панели мониторинга

-

Выбор сведений об устройстве

-

Выберите «Управление в Безопасность Windows

-

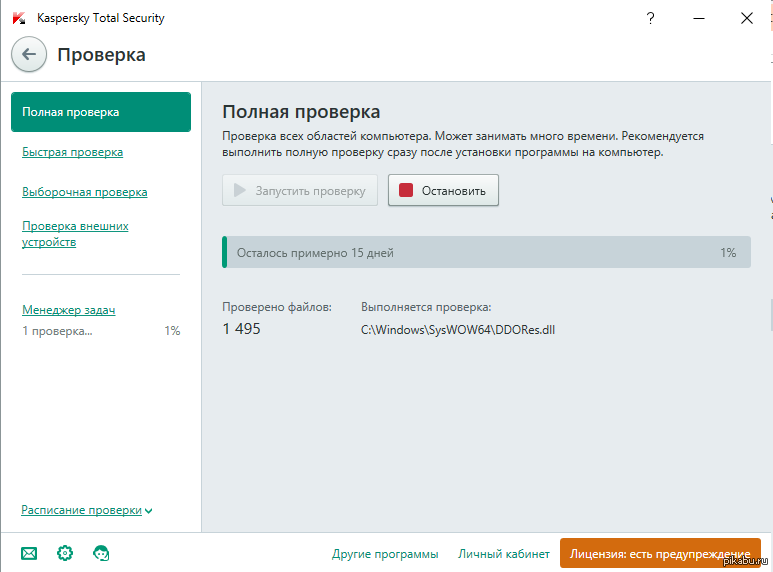

Если требуется более глубокое сканирование, вместо выбора функции «Быстрая проверка» на шаге 3 выберите параметры сканирования и выберите нужный тип сканирования.

-

Для наиболее полной проверки запустите Microsoft Defender в автономном режиме. Дополнительные сведения см. в статье «Защита компьютера с помощью Автономного Защитника Майкрософт».

Выбор быстрой проверки

Советы:

НаMicrosoft Defender панели мониторинга

-

Коснитесь сведений об устройстве

, чтобы перейти на экран защиты устройств

org/ListItem»>

-

Нажмите кнопку «Сканирование «

Нажмите кнопку «Защита от вредоносных

программ

НаMicrosoft Defender панели мониторинга

-

Выбор сведений об устройстве

Выбор начальной проверки

-

Выберите тип проверки, которую нужно запустить, а затем начните сканирование.

Когда сканирование завершится, Defender сообщит вам, найдено ли что-либо.

Когда мне нужно выполнить проверку?

Если вы подозреваете, что устройство заражено или хотите убедиться, что предыдущее заражение было очищено, необходимо запустить проверку в Defender.

Признаки того, что на устройстве могут быть вредоносные программы, включают:

- Внезапное выполнение гораздо медленнее, чем обычно

-

Значительное снижение времени работы батареи

org/ListItem»>

Непредвиденное увеличение использования данных

Любой из этих симптомов может указывать на то, что неизвестный процесс выполняется в фоновом режиме и использует ресурсы устройства.

К другим подсказкам относятся:

Подробнее

Как вредоносная программа может заражать устройство

Справка и обучение по безопасности Майкрософт

Проверка сайта на вирусы — Cтатьи

Вирусы могут нанести Вашему сайту и его аудитории значительный вред. Давайте вместе разберем, почему такие проблемы возникают, как определить наличие угроз, а главное – как от них защититься.

Причины заражения Вашего сайта вирусом могут быть самые разные.

Часто это сбор различных данных о:

- платежах;

- онлайн-заявках;

- контактах;

- заполненных формах (кража личной информации пользователей).

Также сайты могут быть взломаны, чтобы разместить там контент злоумышленников: рекламу запрещенных товаров и порнографию, ссылки на другие ресурсы и т.д.

Сайт могут заразить вирусом конкуренты с основной целью: навредить работе сайта и понизить Ваш ресурс в поисковых системах (если поисковая система обнаружит вирус на сайте, то он потеряет всякие позиции в ТОПе поиска).

Как вирусы попадают на сайт

На удаленный веб-сервер вирус преимущественно попадает через:

- Выгрузку файлов на сервер с уже зараженного ПК.

- Заполнение и отправку полей через HTTP-протокол. Проще говоря, формы обратной связи на Вашем сайте позволяют отправить на сервер не только текст, но и программный код, который может выполнить на сервере какие-либо действия.

- Уязвимости в плагинах и расширениях Вашего сайта. Такое может случиться, если Вы устанавливаете на сайт плагины от непроверенных разработчиков.

Конечно, безопасность сайта, в первую очередь, зависит от владельца, но определенные проблемы могут возникать

и из-за хостинга. Чтобы снизить риски, стоит обращать внимание на отзывы о безопасности

хостинг провайдера.

Чтобы снизить риски, стоит обращать внимание на отзывы о безопасности

хостинг провайдера.

Обеспечение безопасности сайтов на хостинге masterhost

Для обеспечения максимальной безопасности на виртуальном хостинге masterhost мы используем следующие методы защиты:

- Защита виртуального хостинга: WAF.

- Защита почты: Kaspersky Anti-Spam, ClamAV.

- Защита от DDoS на уровне L3-L4 на виртуальном хостинге, VPS и выделенных серверах.

Всем клиентам мы предлагаем соблюдать ряд простых рекомендаций для поддержания защиты своих площадок:

- Для подрядчиков и фрилансеров необходимо выписывать новые доступы для FTP, MySQL/MSSQL-пользователей.

- После завершения работ эти доступны необходимо отключать/удалять.

- Если SSH-доступ передавался третьим лицам, после завершения всех необходимых манипуляций нужно менять пароль SSH.

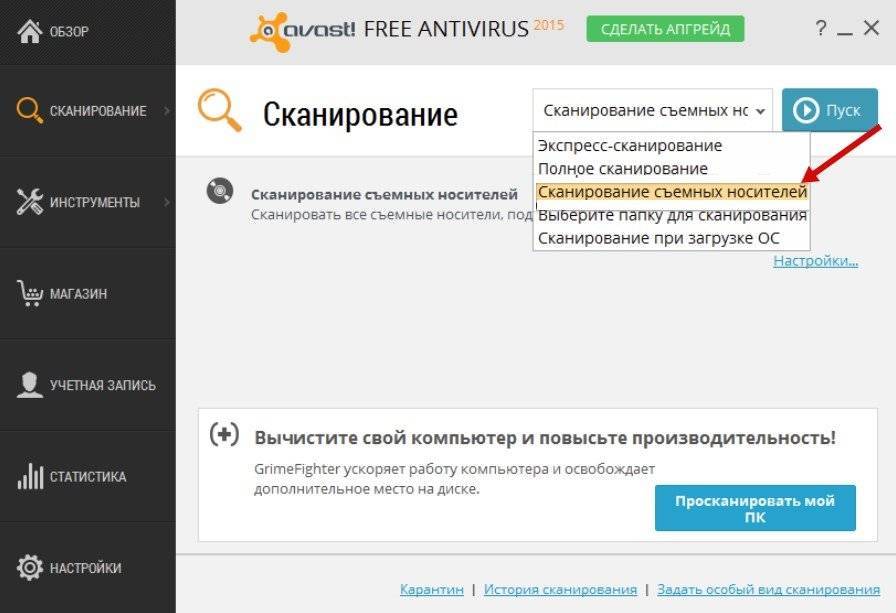

Способы проверки сайта на вирусы

Обнаружить вирус на хостинге не всегда просто, и лучшим решением станет использование сразу нескольких

инструментов.

Все способы сканинга можно объединить в четыре основные группы:

- Онлайн-сканеры

Данный способ проверки обычно годится для выявления самых распространенных и не очень сложных вирусов. К онлайн-сканерам можно также отнести сервисы, предоставляемые поисковыми системами.

- Работа со специалистами

В случае серьезного заражения сайта Вам, вероятно, потребуется помощь программиста. Это самый надежный, хотя и не бесплатный, способ.

- Инструменты, предоставляемые

хостинг-провайдеромНа веб-серверах, помимо файерволов, которые предназначены для предотвращения заражения сайтов, существуют также антивирусы, позволяющие проверять и отфильтровывать подозрительную активность в файлах. Чаще всего такие антивирусы доступны в панели управления хостингом.

- Проверка файлов сайта

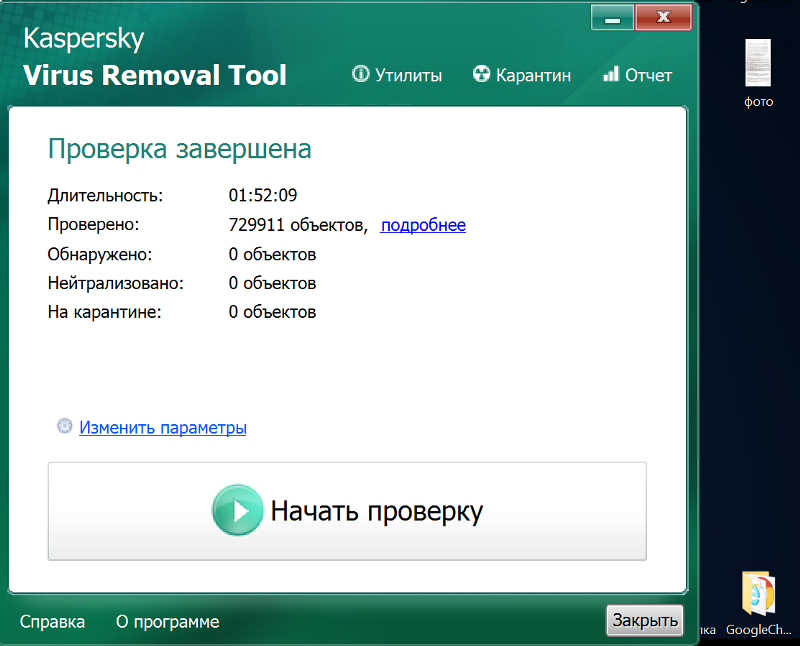

Для этого Вам нужно скачать на свой компьютер все файлы сайта из корневой папки.

Даже при учете проверки на своем ПК лучше использовать

специализированные антивирусы, а не антивирус для домашнего компьютера. Например,

бесплатный ClamAV.

Даже при учете проверки на своем ПК лучше использовать

специализированные антивирусы, а не антивирус для домашнего компьютера. Например,

бесплатный ClamAV.

Важно! Вполне вероятно, что для решения проблемы Вам придется удалить часть зараженных файлов, поэтому Вы должны иметь резервную копию сайта с «чистыми» файлами.

Признаки вируса на сайте

Признаков может быть несколько:

- Резкие скачки в скорости загрузки страниц. Часто приходится ждать по 10 и более секунд для полной загрузки.

- Нарушения в структуре сайта: могут «слетать» элементы на страницах, не работает функционал (калькуляторы, формы обратной связи и т.д.).

- При переходе по ссылкам пользователей может перенаправлять на сторонние ресурсы.

- Появление большого числа страниц, которые Вы не создавали.

- Появление контента/ссылок, которые Вы не добавляли на сайт.

Способы проверки сайта на вирусы

Рассмотрим два основных способа:

- Проверка внутренними инструментами хостинга.

- Проверка сайта онлайн-сервисами – платными или бесплатными.

Проверка на хостинге

В панели управления хостингом Вам нужно найти вкладку, отвечающую за безопасность.

Например, в cPanel это выглядит так:

Здесь Вам нужны следующие утилиты:

- MoDSecurity – базовый файервол, который стоит включить сразу в начале работы с хостингом;

- Imunify Av – непосредственно сам сканер.

Если перейти по ссылке Imunify Av, то будет видно следующее:

Вкладка «Файлы» отвечает за отображение содержимого с подозрительной активностью. Обратите внимание:

часто после проверки сюда попадают определенные части кода от плагинов, установленных на Вашем

сайте.

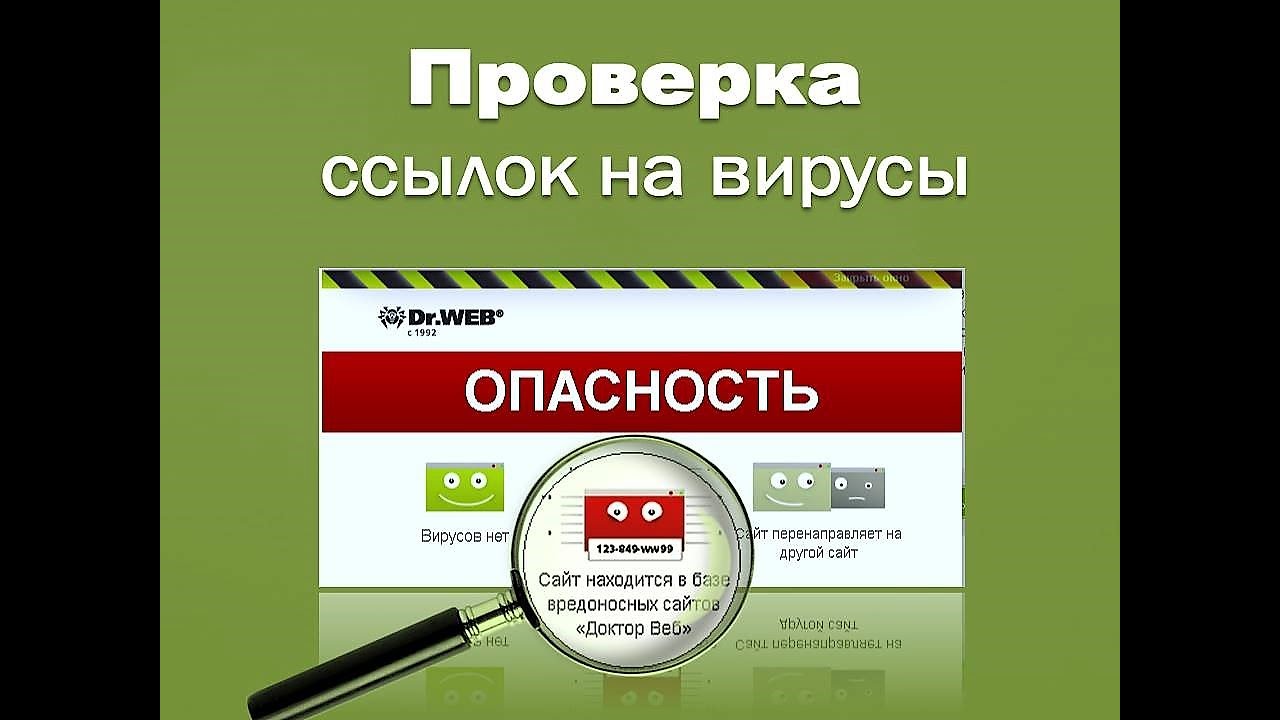

Проверка онлайн-сканерами

Онлайн-сканеры выполняют простую проверку сайта на наличие самых распространенных вирусов.

2ip

Российский онлайн-антивирус с интуитивно понятной панелью управления. Для проверки введите название нужного домена и через 20 секунд Вы увидите результаты.

Virustotal

Этот онлайн-сканер пользуется популярностью среди веб-разработчиков. Его уникальность заключается в том,

что Ваш сайт одновременно проверяет сразу около 60 антивирусов.

Для того, чтобы пройти проверку, необходимо выбрать вкладку «url» и затем ввести нужный домен

в поле. После нажатие кнопки проверки Вы получите определенную отчетность о зараженных файлах.

Antivirus-Alarm

Осуществляет проверку путем сравнивания содержимого со своими внутренними базами данных. Чтобы начать сканирование, перейдите по пункту меню «Проверить» и введите необходимый веб-адрес (без https://). После проверки Вы получите результаты в виде списка.

Quttera

Довольно часто с его помощью можно обнаружить зараженные файлы, не найденные другими антивирусами.

Здесь можно воспользоваться и платной услугой проверки, которая просканируют Ваш сайт более подробно.

Перейдите на сервис, введите нужный Вам адрес и дождитесь результата проверки.

Сканинг будет довольно долгим (около 5 минут). Система намного подробнее просматривает все файлы, а после успешной проверки Вам останется перейти по ссылке и получить вот такой отчет.

В первую очередь, здесь стоит обратить внимание на три основные поля:

- Malicious files – вредоносные файлы;

- Suspicious files – подозрительные файлы;

- Potentially Suspicious files – потенциально подозрительные файлы.

Если во всех этих колонках стоят нули, то это означает, что все в порядке.

Как защитить свой сайт от вирусов

- Никогда не загружайте непроверенные файлы на веб-сервер и не входите в его панель управления с непроверенных устройств.

Все операции с сервером нужно проводить только с проверенного или личного устройства, а доступ ко входу и редактированию всех файлов разрешить только одному пользователю.

Стоит правильно настроить делегирование на чтение и запись, чтобы редактирование и изменение файлов и папок было доступно только для вас.

Для этого в админ-панели сервера зайдите в файловый менеджер и перейдите в настройки прав доступа. Для файлов укажите код – 644, для папок – 744. - Купите или бесплатно получите SSL-сертификат.

Он содержит данные о:

- Доменном имени.

- Лице, на которое оформлен домен.

- Сроке действия.

- Базовой информации провайдера.

С SSL-сертификатом Ваш сайт сможет передавать данные по зашифрованному протоколу https (в отличие от http), а информация станет приходить на сервер в виде ключа-кода, который, хотя и можно перехватить, но расшифровать достаточно сложно.

В первую очередь SSL-сертификат поможет Вам в борьбе со взломом базы данных, где хранится самая важная информация сайта и CMS (платежные данные, ФИО владельца и пользователей и т.п.). - Всегда зашифровывайте свои пароли.

Храните все доступы на флешке, а еще лучше – в записной книжке.

В настройках браузера стоит отключить разрешение на автоматическое сохранение паролей. Лучшей альтернативой

станут услуги онлайн-сервисов по хранению данных. Для Chrome – это LastPass: он будет

сохранять все Ваши данные в зашифрованном личном кабинете, доступном только Вам по логину

и паролю.

Лучшей альтернативой

станут услуги онлайн-сервисов по хранению данных. Для Chrome – это LastPass: он будет

сохранять все Ваши данные в зашифрованном личном кабинете, доступном только Вам по логину

и паролю.Также стоит отрегулировать настройки резервного копирования сервера. Не на всех хостингах это предусмотрено автоматически. Интуитивно разобраться в настройках здесь несложно, обычно нужно лишь выставить:

- время ежедневного копирования;

- максимальное количество копий;

- сколько будет храниться одна копия.

Выводы

- Для устранения проблем с вирусом стоит изначально заняться чисткой своего ПК, с которого Вы заходите на сервер.

- Внимательно проверяйте все плагины, которые Вы добавляете на свой сайт.

- Используйте сложные пароли и не передавайте их третьим лицам без необходимости.

- Применяйте двухфакторную аутентификацию.

- Обращайте внимание на увеличение времени загрузки сайта, различные спам-сообщения, перенаправление

пользователей с Вашего ресурса на другие сайты и т.

д.

д. - В случае любых подозрений о заражении вирусом, тут же проверяйте сайт доступными средствами.

- Обязательно храните резервную копию сайта.

Сканирование на вирусы Mac: как проверить компьютер Mac на наличие вирусов

How-To

macOS неплохо справляется с защитой вашего Mac от вредоносных программ. Но есть шаги, которые вы можете предпринять для дополнительной защиты, включая сканирование вашего Mac на наличие вирусов.

Карен Хаслам

Редактор, Macworld 24 февраля 2023 г.

Изображение: Canimaan Software

Возможно, вас заставили поверить, что вам не нужно беспокоиться о компьютерных вирусах на вашем Mac. И, в какой-то степени, в этом есть правда. Хотя ваш Mac определенно может быть заражен вредоносным ПО, встроенные возможности Apple по обнаружению вредоносных программ и карантину файлов должны снизить вероятность того, что вы загрузите и запустите вредоносное программное обеспечение.

Apple представила обнаружение вредоносных программ в macOS еще в 2009 году в Snow Leopard (Mac OS 10.6). Эта система состоит из карантина любого приложения, загруженного из Интернета, использования сертификатов подписи кода для проверки того, что приложение исходит из законного источника, и регулярных обновлений безопасности, которые включают базы данных известных вредоносных программ, нацеленных на macOS.

Если вам нужны советы, которые помогут защитить ваш Mac от любых потенциальных вредоносных программ, прочтите: Как защитить свой Mac от вредоносных программ. Мы также обсудим, насколько безопасен Mac и что делать, если вы считаете, что на вашем Mac есть вирус отдельно. Здесь мы обсудим, как вы можете проверить свой Mac на вирусы и как запустить сканирование Mac на вирусы. Читай дальше, чтобы узнать больше.

Как Apple сканирует ваш Mac на наличие вирусов и вредоносных программ

Apple включает антивирусное программное обеспечение в macOS, которое отслеживает ваш Mac на наличие вредоносных программ, блокирует вредоносные программы и удаляет их при необходимости. Для этого есть три элемента: XProtect, Gatekeeper и нотариальное заверение.

Для этого есть три элемента: XProtect, Gatekeeper и нотариальное заверение.

1.

Приложения проверяются перед установкой

Foundry

Apple усложняет установку приложения, которое может быть небезопасным на Mac. Пользователи Mac могут устанавливать приложения только из Mac App Store, что является самым безопасным вариантом, поскольку это означает, что приложение было тщательно проверено Apple перед распространением.

В качестве альтернативы можно установить приложения из Mac App Store и от известных разработчиков. Идентифицированный разработчик — это тот, чье программное обеспечение было проверено Apple на предмет его безопасности. Если приложение прошло тесты Apple, у него будет билет нотариального заверения, который ищет Gatekeeper, прежде чем сообщить macOS, что его можно открыть.

Если вы устанавливаете только приложения из Mac App Store или нотариально заверенные приложения от известных разработчиков, вы должны быть в безопасности, но придерживаться Mac App Store — самый безопасный вариант, поскольку приложения в Mac App Store нельзя подделать.

Если вы хотите убедиться, что ваш Mac может устанавливать приложения только из Mac App Store, выполните следующие действия:

На Ventura:

- Откройте настройки системы.

- Щелкните Конфиденциальность и безопасность.

- Прокрутите вниз до раздела «Безопасность» и выберите «Магазин приложений» в разделе «Разрешить загрузку приложений из».

В Monterey или более ранних версиях:

- Откройте системные настройки.

- Щелкните Безопасность и конфиденциальность.

- Щелкните Общие.

- В разделе Разрешить загрузку приложений из магазина выберите App Store.

Если вы предпочитаете разрешить установку из-за пределов Mac App Store, выполните те же действия, но выберите App Store и идентифицированных разработчиков из вариантов.

Если вы решите разрешить установку от определенных разработчиков, Apple будет искать доказательства того, что приложение нотариально заверено, а также проверит, что приложение не было подделано и в нем нет вредоносных программ. К сожалению, в прошлом были приложения, которые пропускали этот процесс из-за наличия сертификата, например, в случае с вредоносным ПО Shlayer, но с тех пор Apple усилила безопасность, и изменения в нотариально заверенных приложениях выталкиваются по мере необходимости.

К сожалению, в прошлом были приложения, которые пропускали этот процесс из-за наличия сертификата, например, в случае с вредоносным ПО Shlayer, но с тех пор Apple усилила безопасность, и изменения в нотариально заверенных приложениях выталкиваются по мере необходимости.

Если гейткипер обнаружит, что приложение не имеет нотариального удостоверения, подтверждающего, что разработчик сертифицирован Apple, появится сообщение о том, что приложение не может быть открыто из-за ваших настроек. Если вы знаете, что программное обеспечение создано законным разработчиком, вы можете переопределить это и открыть приложение. См.: Как открыть приложение Mac от неизвестного разработчика. Однако вы должны знать, что известно, что даже законное программное обеспечение может скрывать вредоносное ПО.

2.

XProtect блокирует запуск вредоносных программ

Даже если Apple признает разработчика, программное обеспечение все равно будет проверяться по списку известных вредоносных программ в XProtect. XProtect сканирует приложение при первом запуске и каждый раз, когда для него выпускается обновление.

XProtect сканирует приложение при первом запуске и каждый раз, когда для него выпускается обновление.

Обновления для XProtect выпускаются часто, и macOS ежедневно автоматически проверяет наличие обновлений — пользователю Mac даже не нужно ничего делать, поскольку эти обновления отделены от обновлений macOS. Это означает, что даже самые новые вредоносные программы должны быть идентифицированы XProtect, хотя Apple не всегда так быстро обновляет эту информацию, как другие антивирусные решения. Посмотрите наш обзор лучших антивирусов для Mac, в котором Intego является нашим выбором номер один.

Если обнаружено вредоносное ПО, приложение будет заблокировано, и появится сообщение с возможностью удалить программное обеспечение.

Чтобы воспользоваться всеми преимуществами XProtect, вам необходимо использовать macOS Catalina (10.15) или более позднюю версию, но мы советуем, поскольку Apple поддерживает только три последние версии macOS, вы будете в большей безопасности, если используете Big Sur, Monterey и Вентура.

Убедитесь, что ваш Mac настроен на автоматическое получение этих обновлений, выполнив следующие действия:

В Ventura :

- Откройте настройки системы.

- Выберите «Основные» > «Обновление ПО».

- Щелкните i рядом с автоматическими обновлениями и убедитесь, что установлен флажок «Установить ответы системы безопасности и системные файлы».

В Монтерее или старше:

- Откройте системные настройки.

- Нажмите «Обновление ПО».

- Нажмите «Дополнительно».

- Убедитесь, что установлен флажок «Установить файлы системных данных и обновления безопасности».

3.

Вредоносное ПО удалено с помощью XProtect Remediator

Foundry

При обнаружении вредоносного ПО на Mac пользователь видит предупреждение с предложением переместить затронутое приложение в корзину. Пользователя также просят предупредить других о вредоносном ПО, что они могут сделать автоматически. Это не означает, что пользователь может полностью удалить приложение и удалить вредоносное ПО.

Это не означает, что пользователь может полностью удалить приложение и удалить вредоносное ПО.

Раньше для удаления использовалось отдельное средство удаления вредоносных программ (MRT), которое находилось в /Library/System, но пользователи не могли запускать это приложение. Однако, поскольку macOS Monterey MRT был заменен XProtect Remediator, который сканирует и удаляет вредоносное ПО.

XProtect Remediator будет сканировать ваш Mac не реже одного раза в день и обновляться намного чаще, чем MRT. Поскольку MRT больше не обновляется, это хороший повод убедиться, что вы используете macOS Catalina или более позднюю версию.

XProtect Remediator попытается исправить или удалить вредоносное ПО.

4.

Разработчик теряет сертификат, а приложение теряет нотариальное заверение

Если приложение было нотариально заверено Apple, но обнаружено вредоносное ПО, разработчик потеряет сертификат, позволяющий распространять приложения, а приложение потеряет нотариальное заверение.

Затем это изменение нотариального заверения передается другим пользователям Mac, чтобы гейткипер знал, что это приложение нельзя открывать.

macOS ежедневно проверяет наличие обновлений XProtect, но нотариальные обновления выпускаются еще чаще, поэтому, если обнаруживается вредоносное ПО или приложение теряет нотариальное заверение, пользователи Mac должны быть быстро защищены.

5.

Достаточно ли защиты Apple?

Foundry

Если пользователи Mac полагаются исключительно на XProtect и другие средства защиты Apple, у них есть ограничения по сравнению с другими решениями для защиты от вредоносных программ, которые обновляются более регулярно и над выявлением вредоносных программ работают группы специалистов.

Защита, предлагаемая XProtect, также является более простой, чем защита сторонних приложений для защиты от вредоносных программ, которые также могут защитить вас от фишинга, мошенничества в социальных сетях и могут защитить вашу Windows с помощью друзей. Мы даем различные рекомендации в нашем тесте лучших антивирусных приложений для Mac.

Мы даем различные рекомендации в нашем тесте лучших антивирусных приложений для Mac.

XProtect обновляется чаще, чем раньше, что было одним из основных критических замечаний, но другие вредоносные приложения постоянно проверяют наличие вредоносных программ. XProtect проверяет наличие вредоносных программ только при первой загрузке приложения, обновлении приложения и изменении статуса подписи разработчика или нотариального заверения приложения.

Средства защиты Apple должны защищать ваш Mac от большинства вредоносных программ, но они не делают невозможной установку вредоносных программ на ваш Mac. Если новое вредоносное ПО будет выпущено сегодня, и вы загрузите и запустите его сегодня, вы сделаете это до того, как базы данных Apple смогут обновиться. Поэтому всегда лучше быть мудрым при загрузке программного обеспечения из неизвестных источников.

Как мы утверждаем в отдельной статье: компьютеры Mac нуждаются в антивирусном программном обеспечении, несмотря на защиту Apple в macOS.

Как сканировать Mac на наличие вирусов

macOS автоматически сканирует ваш Mac на наличие определений вредоносных программ, которые есть в XProtect, вы не можете заставить его сделать это. Если вы хотите усилить защиту, включив в нее другие виды вредоносных программ, и сканировать Windows на наличие вирусов, чтобы не было опасности их передачи, вам будет разумно установить стороннее приложение для защиты от вредоносных программ.

Существует множество сторонних приложений, которые могут сканировать ваш Mac на наличие вирусов, в том числе некоторые бесплатные варианты и многие с бесплатным пробным периодом.

Прежде чем вы сможете сканировать свой Mac на наличие вирусов, вам может потребоваться посетить раздел «Конфиденциальность и безопасность» в «Системных настройках» или «Безопасность и конфиденциальность» в «Системных настройках», чтобы разрешить доступ. Например, в случае с Avira нам пришлось нажать «Разрешить», чтобы разрешить сканирование нашей системы. Вам также потребуется разрешить полный доступ к диску, что также можно сделать в разделе «Конфиденциальность и безопасность».

Вам также потребуется разрешить полный доступ к диску, что также можно сделать в разделе «Конфиденциальность и безопасность».

Запуск сканирования на вирусы — это простой процесс, который обычно начинается с нажатия пользователем кнопки «Сканировать» или «Умное сканирование».

Ожидайте, что сканирование займет некоторое время. У нас было около часа ожидания, пока наш Mac сканировался Sophos, в то время как сканирование с помощью бесплатной Avira заняло около получаса.

Лучшие приложения для проверки Mac на наличие вирусов

У нас есть множество вариантов лучших антивирусных решений для Mac, вот некоторые из них:

Автор: Карен Хаслам, редактор

Редактор Macworld с 2008 года, Карен работала по обе стороны разделения Apple, проработав несколько лет в PR-агентстве Apple, прежде чем присоединиться к Macworld почти два десятилетия назад.

Основные моменты карьеры Карен включают интервью со Стивом Возняком из Apple и обсуждение наследия Стива Джобса на BBC. Ее внимание сосредоточено на Mac, но она живет и дышит Apple.

Ее внимание сосредоточено на Mac, но она живет и дышит Apple.

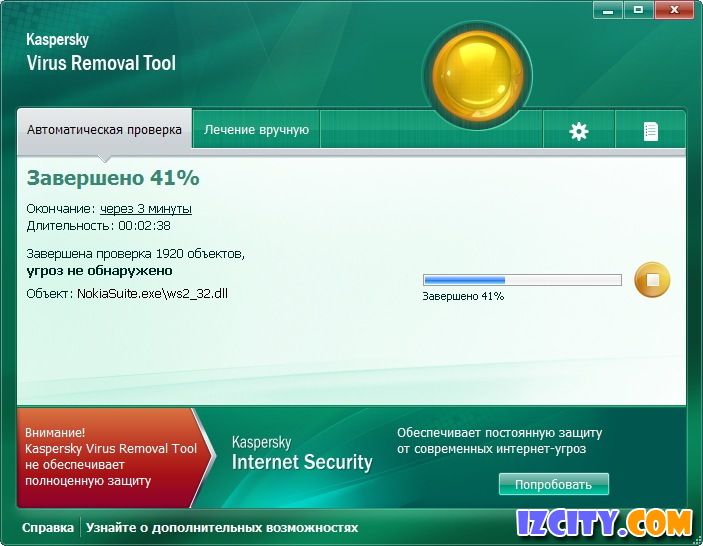

Как выполнить сканирование сети на вирусы

Мы финансируемся нашими читателями и можем получать комиссию, когда вы покупаете по ссылкам на нашем сайте.

Регулярное сканирование сети является обязательным условием защиты вашей сети. Следуйте нашему пошаговому руководству о том, как выполнить сканирование сети на наличие вирусов.

Тим Кири Эксперт по сетевому администрированию

ОБНОВЛЕНО: 22 августа 2022 г.

На протяжении многих лет вирусы оставались постоянной угрозой для предприятий любого размера. Случайного нажатия на поддельную ссылку достаточно, чтобы заразить вашу сеть вредоносным ПО или вирусом. Знание того, как выполнять сканирование сети на вирусы, необходимо для выявления последних киберугроз и предотвращения простоев.

Стоимость простоя может быть разрушительной: печально известный вирус MyDoom стоил 38 миллиардов долларов за 15 лет и стал самым громким вирусом на сегодняшний день.

С появлением сетевых вирусов, распространяющихся через сетевой трафик, администраторам приходится проявлять еще большую активность при обнаружении угроз.

Что такое «сетевой вирус» и чем он отличается от обычного вируса?Сетевой вирус — это тип вредоносного ПО, которое может распространяться на нескольких компьютерах посредством сетевых пакетов. Сетевые вирусы отличаются от традиционных вирусов тем, что они не полагаются на файлы для распространения, а самовоспроизводятся между хостами и распространяются через исполняемый код или документ.

Для большинства вирусов администраторы могут развернуть антивирусное решение, которое запускает ручное или автоматическое сканирование для обнаружения взлома устройства. После обнаружения вируса пользователь может поместить файлы в карантин и устранить вспышку. К сожалению, при работе с сетевым вирусом процесс немного сложнее.

Поскольку сетевые вирусы распространяются через сетевые пакеты, традиционные антивирусные решения не могут их обнаружить. От таких вирусов очень трудно избавиться, и они обычно повторно заражают устройства. Побочные эффекты успешной атаки варьируются от низкой производительности сети до кражи данных, снижения производительности устройства и простоев.

От таких вирусов очень трудно избавиться, и они обычно повторно заражают устройства. Побочные эффекты успешной атаки варьируются от низкой производительности сети до кражи данных, снижения производительности устройства и простоев.

С точки зрения сетевого администратора, сетевые вирусы требуют другой стратегии безопасности, чем традиционные вирусы. Чтобы обнаружить сетевой вирус, сетевой администратор должен сканировать сетевой трафик с помощью анализатора пакетов или средства обнаружения вторжений для обнаружения вредоносных пакетов и других подозрительных действий.

Как сканировать вредоносный трафик с помощью анализатора пакетов (Wireshark) Wireshark — это инструмент для анализа пакетов, доступный для Windows, macOS и Linux, который можно использовать для сканирования сети на наличие вредоносного трафика. С помощью Wireshark вы можете прослушивать трафик для выявления зараженных файлов, помогая вам найти основную причину вирусной эпидемии. Перед запуском захвата вы можете выбрать тип интерфейса, который хотите отслеживать.

Перед запуском захвата вы можете выбрать тип интерфейса, который хотите отслеживать.

Чтобы начать захват пакетов в вашей сети, дважды щелкните параметр Wi-Fi под заголовком Capture . Программное обеспечение начнет собирать пакеты в режиме реального времени, отображая такую информацию, как время , источник, пункт назначения, протокол, и другую информацию . Вы можете остановить захват пакетов, нажав красный значок Stop в верхнем левом углу экрана.

Фильтрация пакетовЧтобы разобраться в собираемой информации, вам необходимо использовать фильтрацию пакетов. Пакетные фильтры ограничивают вывод информации в зависимости от типа применяемого фильтра. Вы можете применить фильтры, используя поле фильтра/строку поиска в верхней части экрана.

Фильтрация пакетов полезна для выявления вредоносных пакетов, поскольку вы можете искать пакеты, приходящие и исходящие с IP-адреса, или фильтровать весь трафик по определенному типу. Например, чтобы увидеть пакеты, приходящие или исходящие с IP-адреса, вы можете использовать следующий фильтр (измените IP-адрес на один из IP-адресов, с которого вы хотите фильтровать IP-пакеты):

Например, чтобы увидеть пакеты, приходящие или исходящие с IP-адреса, вы можете использовать следующий фильтр (измените IP-адрес на один из IP-адресов, с которого вы хотите фильтровать IP-пакеты):

ip.src == 192.788 .53.1

В качестве альтернативы, если вы хотите фильтровать пакеты, идущие на IP-адрес, вы можете использовать следующий фильтр:

ip.dst == 192.788.53.1

Вы также можете объединить два фильтра вместе, если хотите просмотреть трафик, входящий и исходящий с IP-адреса, с помощью следующей команды:

ip.src == 192.788. 53.1 или ip.dst == 192.788.53.1

Если вы хотите отфильтровать пакеты по типу, вы можете сделать это, введя тип пакетов, которые вы хотите отфильтровать, в строку фильтра (в приведенном ниже примере используется DNS, но вы можете использовать другой тип пакета, например DHCP, ICMP или TCP):

dns Фильтрация IP-адресов таким образом позволяет отслеживать обмен данными между конкретными машинами, поэтому, если вы подозреваете, что компьютер заражен, вы можете более внимательно изучить его трафик. Рекомендуется регулярно проверять хосты, генерирующие наибольший объем трафика, так как это может указывать на то, что хост заражен вредоносным ПО и пытается распространить его на другие машины.

Рекомендуется регулярно проверять хосты, генерирующие наибольший объем трафика, так как это может указывать на то, что хост заражен вредоносным ПО и пытается распространить его на другие машины.

Еще одна ключевая проблема, на которую следует обратить внимание, — это отправка трафика в необычные места и из них или если хост начинает отправлять необычно большой объем трафика. Единственный способ идентифицировать эту аномальную активность — сделать базовый захват вашей нормальной сетевой активности, чтобы вы могли более четко увидеть аномальное поведение.

Подробное руководство по Wireshark см. в нашей публикации «Как использовать анализатор сетевых протоколов Wireshark».

Зачем сканировать вредоносные программы и вредоносный трафик с помощью анализатора пакетов? Выполнение стандартного сканирования на вирусы с помощью антивируса позволит вам обнаружить вредоносные объекты, такие как вирусы и вредоносные программы, которые заразили ваше устройство. Трафик, который входит в вашу сеть, является ключевой точкой входа в вашу сеть, и мониторинг этой точки входа позволит вам быстро реагировать, когда угроза нарушает вашу защиту.

Трафик, который входит в вашу сеть, является ключевой точкой входа в вашу сеть, и мониторинг этой точки входа позволит вам быстро реагировать, когда угроза нарушает вашу защиту.

Анализаторы пакетов — важный инструмент, поскольку многие антивирусы изо всех сил пытаются обнаружить сетевые вирусы, которые реплицируются на нескольких хостах. Такие инструменты, как Wireshark и Snort, дают вам возможность точно определять странные соединения в вашей сети, чтобы вы могли исследовать и устранять любую скрытую угрозу.

Комбинируя непрерывный анализ пакетов с традиционным антивирусным сканированием, вы можете более комплексно защитить свою сеть и защититься от более широкого спектра угроз. Другими словами, их сочетание значительно снижает вашу подверженность интернет-угрозам.

Использование IDS для обнаружения вредоносных программ Система обнаружения вторжений (IDS) — это тип программного обеспечения, которое может обнаруживать попытки проникновения в вашу сеть. Инструменты IDS могут обнаруживать попытки вторжения, такие как вредоносное ПО, вирусы, трояны или черви, и уведомлять вас, когда происходит атака. Примеры решений IDS, которые вы можете использовать для мониторинга угроз, включают Snort и Nmap.

Инструменты IDS могут обнаруживать попытки вторжения, такие как вредоносное ПО, вирусы, трояны или черви, и уведомлять вас, когда происходит атака. Примеры решений IDS, которые вы можете использовать для мониторинга угроз, включают Snort и Nmap.

IDS полезны, поскольку они могут обнаруживать ранние признаки кибератаки. Например, прежде чем начать атаку на сеть, многие хакеры запускают сканирование портов для поиска уязвимостей. С помощью такого инструмента, как Snort, вы можете обнаруживать сканирование портов, что дает вам предупреждение до того, как вашей сети будет нанесен какой-либо ущерб.

Решения IDS используют методы обнаружения на основе сигнатур и на основе аномалий для обнаружения атак. IDS на основе сигнатур ищет вредоносные шаблоны в трафике на основе известных атак, а IDS на основе аномалий использует машинное обучение для обнаружения аномального поведения и помечает его для пользователя.

Из двух методов решения IDS на основе аномалий более эффективны при сканировании сетей на наличие неизвестных вирусов и вредоносных программ. Инструменты на основе сигнатур необходимо регулярно обновлять, чтобы оставаться эффективными и бороться с неизвестными атаками нулевого дня.

Инструменты на основе сигнатур необходимо регулярно обновлять, чтобы оставаться эффективными и бороться с неизвестными атаками нулевого дня.

И анализаторы пакетов, и IDS полезны для обнаружения вредоносной активности в сети и очень похожи. Ключевое различие между ними заключается в том, что IDS — это анализатор пакетов с обнаружением аномалий, который может идентифицировать вредоносные шаблоны трафика и отправлять предупреждения для уведомления пользователя.

Например, с помощью Snort вы можете создавать правила трафика для обнаружения вредоносного кода. Напротив, инструменты анализа пакетов, такие как Wireshark, не имеют функции оповещения, и вам нужно вручную выявлять подозрительную активность, собирая и фильтруя пакеты.

Несмотря на то, что IDS лучше автоматизируют обнаружение угроз и реагирование на них, анализаторы пакетов по-прежнему полезны для выявления и расследования вредоносных шаблонов трафика. Короче говоря, и Wireshark, и Snort являются жизнеспособными решениями для обнаружения вредоносного трафика и защиты вашей сети от злоумышленников.

Короче говоря, и Wireshark, и Snort являются жизнеспособными решениями для обнаружения вредоносного трафика и защиты вашей сети от злоумышленников.

Если вы хотите найти другие инструменты анализа пакетов для мониторинга вашей сети, существует множество инструментов на выбор. Мы перечислили некоторые из лучших бесплатных и платных альтернатив Wireshark ниже:

1. Монитор производительности сети SolarWinds (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ) Монитор производительности сети SolarWinds — это платный инструмент для мониторинга сети, который поставляется с анализатором сетевых пакетов, который можно использовать для мониторинга сетевого трафика в режиме реального времени через приборная панель. С помощью панели мониторинга вы можете отслеживать объем данных и транзакций по приложениям и быстро определять перегрузку полосы пропускания. Он доступен в Windows. Вы можете скачать 30-дневную бесплатную пробную версию .

Вы можете скачать 30-дневную бесплатную пробную версию .

Монитор производительности сети SolarWinds Скачать 30-дневную БЕСПЛАТНУЮ пробную версию

2. Paessler PRTG Network MonitorPaessler PRTG Network Monitor — это бесплатный инструмент сетевого мониторинга, который можно использовать для мониторинга IP-, UDP- и TCP-трафика. С помощью датчика анализатора пакетов вы можете отслеживать IRC, AIM, Citrix, FTP, P2P, DHCP, DNS, ICMP, SNMP, IMAP, POP3, SMTP, NetBIOS, RDP, SSH, VNC, HTTP, HTTPS и многое другое. Он доступен для Windows и Mac. Вы можете скачать программное обеспечение бесплатно.

3. ManageEngine NetFlow Analyzer ManageEngine NetFlow Analyzer — это платный инструмент для сбора пакетов, который можно использовать для мониторинга использования пропускной способности сети. С помощью ManageEngine NetFlow Analyzer вы можете отслеживать пропускную способность интерфейса и шаблоны трафика в режиме реального времени. С помощью модуля расширенной аналитики безопасности вы можете просматривать все события безопасности вместе со счетчиком аномалий. Он доступен в Windows и Linux. Вы можете скачать бесплатную пробную версию.

С помощью модуля расширенной аналитики безопасности вы можете просматривать все события безопасности вместе со счетчиком аномалий. Он доступен в Windows и Linux. Вы можете скачать бесплатную пробную версию.

См. наш соответствующий пост о лучшем анализаторе пакетов.

Лучшие системы обнаружения вторжений

Дополнительные сведения о службах IDS и о том, как они работают, см. в разделе Объяснение систем обнаружения вторжений: обзор лучших программных инструментов IDS. Если у вас нет времени читать этот отчет, вот краткий обзор трех лучших систем обнаружения вторжений.

1. SolarWinds Security Event Manager (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

SolarWinds Security Event Manager (SEM) — это система обнаружения вторжений на основе хоста, но вы можете легко предоставить ей возможности обнаружения вторжений на основе сети, предоставив ей мониторинг сетевой безопасности вывод Snort. Это локальный пакет, работающий на Windows Server. Он будет обрабатывать сообщения журнала, созданные компьютерами Unix, Linux и macOS, а также Windows. Попробуйте инструмент на 30-дневная бесплатная пробная версия .

Попробуйте инструмент на 30-дневная бесплатная пробная версия .

Диспетчер событий безопасности SolarWinds (SEM) Скачать 30-дневную БЕСПЛАТНУЮ пробную версию

2. CrowdStrike Falcon

CrowdStrike Falcon — это облачная платформа инструментов безопасности, которые обрабатывают отчеты, отправленные на облачный сервер из единственного локального продукта в семействе, Falcon Prevent. Служба Falcon Prevent — это система защиты конечных точек, которая управляет службой защиты от вредоносных программ и обнаружения вторжений, отслеживая аномальное поведение. Вся вредоносная активность исходит из сети, поэтому отчеты этого инструмента также дают вам представление о сетевых вирусах. CrowdStrike предлагает 15-дневную бесплатную пробную версию Falcon Prevent.

3. ManageEngine EventLog Analyzer

ManageEngine EventLog Analyzer — это локальный пакет, который собирает данные журналов со всей сети и анализирует их на наличие признаков вторжения и активности вирусов. Системы, которые вносят свой вклад в источники данных IDS, включают коммутаторы, маршрутизаторы и брандмауэры, и это дает ему информацию о вредоносной сетевой активности. Инструмент устанавливается на Windows Server или Linux, и вы можете получить его в рамках 30-дневной бесплатной пробной версии с ограничением в 2000 источников сообщений журнала.

Системы, которые вносят свой вклад в источники данных IDS, включают коммутаторы, маршрутизаторы и брандмауэры, и это дает ему информацию о вредоносной сетевой активности. Инструмент устанавливается на Windows Server или Linux, и вы можете получить его в рамках 30-дневной бесплатной пробной версии с ограничением в 2000 источников сообщений журнала.

Сканирование на наличие традиционных и сетевых вирусов жизненно важно для защиты вашей инфраструктуры и предотвращения эпидемий вредоносного ПО. Осведомленность о рисках и упреждающее сканирование дадут вам наилучшие шансы защитить себя от онлайн-угроз следующего поколения. Тем не менее, есть некоторые рекомендации, которые вы должны иметь в виду:

1. Сделайте резервную копию ваших файлов! Регулярное резервное копирование файлов — это аварийное восстановление 101, как для защиты от вирусов, так и для защиты от других проблем, таких как системные сбои или стихийные бедствия. Регулярное периодическое резервное копирование ваших файлов гарантирует, что ваши данные будут защищены, даже если вы столкнетесь с постоянным вирусом.

Регулярное периодическое резервное копирование ваших файлов гарантирует, что ваши данные будут защищены, даже если вы столкнетесь с постоянным вирусом.

Если вы обнаружите, что устройство взломано, первое, что вы должны сделать, это отключить интернет. Отключение устройства предотвратит связь скомпрометированной системы с внешними объектами, что позволит локализовать проблему и более эффективно работать над восстановлением системы.

3. Планирование регулярных проверокПланирование регулярных проверок необходимо для постоянного обнаружения новых угроз. Однократное сканирование может быть полезно для диагностики текущих проблем, но вы пропустите любые события безопасности, которые произойдут после прекращения сканирования. Регулярное сканирование обеспечит безопасность ваших устройств.

4. Следите за новостями! После запуска сканирования необходимо убедиться, что вы сделали все необходимое для устранения угрозы. Многие инструменты сканирования генерируют отчеты, содержащие информацию о том, как бороться с зараженными файлами, поэтому следование этим инструкциям — хороший способ убедиться, что вы внедрили необходимые изменения для защиты вашей системы.

Многие инструменты сканирования генерируют отчеты, содержащие информацию о том, как бороться с зараженными файлами, поэтому следование этим инструкциям — хороший способ убедиться, что вы внедрили необходимые изменения для защиты вашей системы.

Хотя антивирусные решения не могут защитить вас от всех онлайн-угроз, они играют важную роль в защите ваших конечных точек от некоторых наиболее распространенных онлайн-угроз. Сканирование сети — это простой способ свести к минимуму подверженность интернет-угрозам.

Не забудьте запланировать регулярное сканирование, чтобы быть в курсе угроз безопасности. Если вы обнаружите, что система скомпрометирована, отключите Интернет и поместите вредоносное ПО в карантин, чтобы у вас было время исправить проблему. Вы также хотите убедиться, что вирус не скрывается в ваших файлах резервных копий перед перезагрузкой системы.

Часто задаваемые вопросы о сканировании сетевых вирусовЧто такое сетевой вирус?

По определению » сетевой вирус – тип безфайлового вредоносного ПО, которое перемещается с компьютера на компьютер без сохранения файлов на каком-либо устройстве, а попадает прямо в операционную систему.

Даже при учете проверки на своем ПК лучше использовать

специализированные антивирусы, а не антивирус для домашнего компьютера. Например,

бесплатный ClamAV.

Даже при учете проверки на своем ПК лучше использовать

специализированные антивирусы, а не антивирус для домашнего компьютера. Например,

бесплатный ClamAV.

Лучшей альтернативой

станут услуги онлайн-сервисов по хранению данных. Для Chrome – это LastPass: он будет

сохранять все Ваши данные в зашифрованном личном кабинете, доступном только Вам по логину

и паролю.

Лучшей альтернативой

станут услуги онлайн-сервисов по хранению данных. Для Chrome – это LastPass: он будет

сохранять все Ваши данные в зашифрованном личном кабинете, доступном только Вам по логину

и паролю. д.

д.

Ваш комментарий будет первым