Настроить пароль приложения | СБИС Помощь

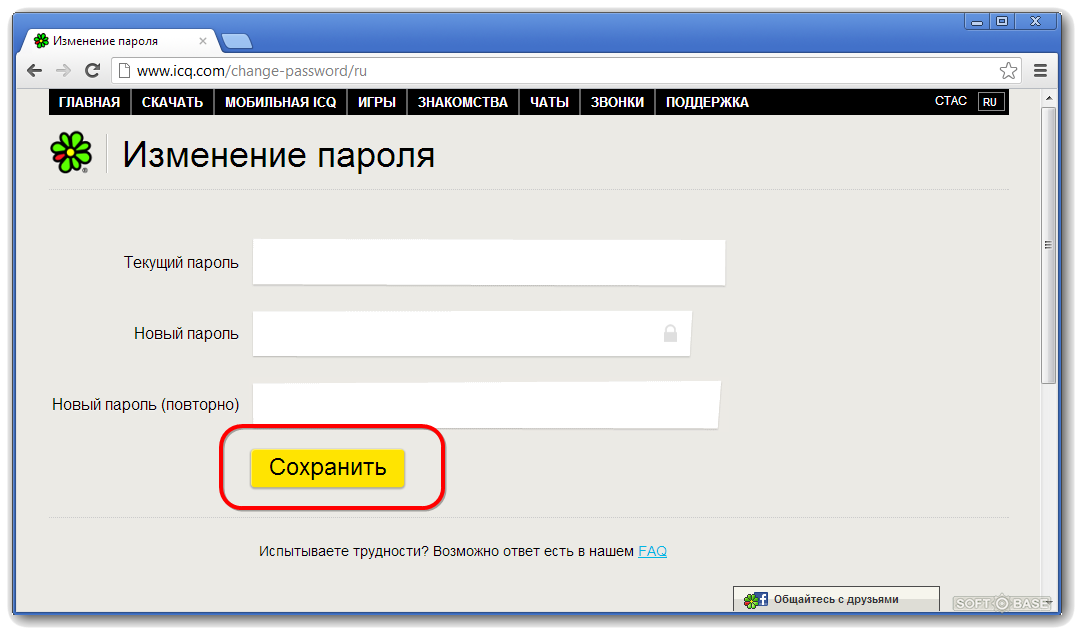

Настроить пароль приложения | СБИС Помощь УчебникЖурналСоздать в почтовом сервисе пароль для внешнего приложенияЕсли вы хотите подключить почту к СБИС, настройте в почтовом сервисе пароль для внешнего приложения. Вам достаточно будет указать пароль приложения вместо пароля от ящика.

Яндекс.Почта

Яндекс.Почта

- Перейдите в Яндекс.Почту, введите email и нажмите «Войти».

- Кликните и выберите «Прочие».

- В разделе «Почта/Все настройки/Почтовые программы» включите доступ по IMAP.

- Перейдите в раздел «Почта/Все настройки/Безопасность» и нажмите ссылку «пароли приложений».

- Введите название и нажмите «Создать».

- Скопируйте пароль, нажмите «Готово».

- Откройте Gmail на компьютере. В настройках на вкладке «Пересылка и POP/IMAP» включите доступ по IMAP.

- Нажмите и выберите «Аккаунт». Перейдите на вкладку «Безопасность/Вход в аккаунт Google» и включите двухэтапную аутентификацию.

- Пройдите двухэтапную аутентификацию и нажмите «Пароли приложений».

- В качестве приложения выберите «Почта». В списке устройств кликните «Другое» и укажите название приложения, для которого создаете пароль — например, «СБИС».

- Нажмите «Создать».

- В новом окне откроется одноразовый пароль для входа. Скопируйте его и нажмите «Готово».

- Откройте почту Mail.ru. Нажмите значок аккаунта и выберите «Пароль и безопасность».

- В разделе «Способы входа» включите двухфакторную аутентификацию.

- Нажмите «Пароли для внешних приложений» и выберите «Добавить». Введите название приложения и нажмите «Продолжить».

- Скопируйте код.

- На странице Рамблер перейдите в настройки. На вкладке «Программы» разрешите доступ к ящику с помощью почтовых клиентов.

- Откройте «Мой профиль» и подключите двухфакторную аутентификацию, следуя указаниям на экране.

- В блоке «Адреса электронной почты» нажмите «Я использую почтовый клиент», укажите пароль от аккаунта.

Скопируйте код.

Скопируйте код.

- Войдите в систему на странице Apple ID.

- В разделе «Вход в учетную запись и безопасность» кликните «Пароли приложений». Нажмите «Создать пароль приложения».

- Укажите название и введите пароль.

- Скопируйте код.

- Войдите в почту Yahoo.

- Перейдите в «Данные учетной записи».

- В разделе «Настройки безопасности учетной записи» кликните «Создайте пароль для приложения».

- Введите название приложения и скопируйте пароль.

- Войдите в почту на странице MS Outlook.

- Перейдите в раздел «Моя учетная запись Microsoft».

- В разделе «Безопасность/Расширенные параметры» включите двухфакторную защиту, следуя указаниям на экране.

- Нажмите «Создать новый пароль приложения» и скопируйте его.

Пароль приложения настроен. Введите его вместо пароля от почтового ящика, когда будете подключать почту.

Если возникли проблемы с работой почтового ящика, проверьте настройки.

Лицензия, права и роли

внешняя переписка

электронная почта

Нашли неточность? Выделите текст с ошибкой и нажмите ctrl + enter.

Управление паролями

Преимущества инструмента Управление паролями от Platrum

Все пароли в одном месте

Храните все пароли вашей компании в одном месте

Безопасное хранение паролей

Все пароли хранятся на сервере в зашифрованном виде. Ваш пароль не видит никто, кроме тех, кому он доступен

Доступы

Выдавайте и закрывайте доступ к паролям в один клик. Например, уволенный сотрудник больше не сможет воспользоваться вашим паролем

Добавьте первую категорию паролей и убедитесь в безопасности хранения

Попробовать бесплатно

Возможности инструмента Управление паролями

Хранение паролей в зашифрованном виде

Пароли отправляются на сервер в зашифрованном виде и не могут быть расшифрованы без вашего участия. Шифрование происходит с помощью установки мастер-пароля, который известен только вам. Подробнее о безопасности читайте в статье.

Шифрование происходит с помощью установки мастер-пароля, который известен только вам. Подробнее о безопасности читайте в статье.

Создание категорий паролей

Объединяйте пароли в категории, назначайте мастер-пароль и открывайте доступ к категории только тем сотрудникам, которым они нужны. Например, вы можете создать категорию паролей для Отдела маркетинга, задать мастер-пароль и открыть доступ только маркетологам.

ПопробоватьБыстрое добавление паролей

Добавьте пароль быстрее, чем за 1 минуту с помощью удобной формы добавления паролей. Пароль и логин можно скопировать в буфер обмена одной кнопкой мыши.

ПопробоватьУправление доступами

Добавляйте или удаляйте сотрудников, которым доступен пароль. Предоставляйте права на редактирование и просмотр.

ПопробоватьОтчет по пользователям

Следите за выдачей доступов к паролям сотрудникам через Отчет по пользователям. Отчет также отобразит отозванные у сотрудников пароли и предложит их изменить для безопасности.

Работа с инструментом Управление паролями Platrum

Добавьте категорию паролей и установите мастер-пароль

Добавьте новый пароль, его название, логин и ссылку на сервис

Измените настройки доступа, добавьте пользователей

Сообщите пользователям мастер-пароль. Вносите изменения только после ввода мастер-пароля

Добавьте категорию паролей и установите мастер-пароль

Добавьте новый пароль, его название, логин и ссылку на сервис

Измените настройки доступа, добавьте пользователей

Сообщите пользователям мастер-пароль. Вносите изменения только после ввода мастер-пароля

Попробовать бесплатно

Мобильное приложение Platrum

Удобно использовать на любом устройстве

Загрузите мобильное приложение

в App Store или Google Play

Отзывы

Онлайн-школа E. Mi удаленно обучает начинающих мастеров по маникюру. О том, как Platrum помог руководителям автоматизировать обучение сотрудников, смотрите видео-отзыв.

Mi удаленно обучает начинающих мастеров по маникюру. О том, как Platrum помог руководителям автоматизировать обучение сотрудников, смотрите видео-отзыв.

Вадим Щербанев

Управляющий партнёр онлайн-школы E.Mi

Посмотреть видеоотзыв

Компания ООО «Тулпар» занимается реализацией кирпича и строительных материалов. Из видео-отзыва вы узнаете, как изменился процесс обучения персонала в компании.

Фарида Сафина

Руководитель отдела квалификации ООО «Тулпар»

Посмотреть видеоотзыв

Компания ГорВодоУчет занимается проверкой, установкой и заменой счетчиков воды по Москве и Московской области. В видео-интервью рассказываю, что изменилось в нашей компании с момента внедрения Platrum.

Савелий Карелин

Собственник бизнеса “ГорВодоУчет“

Посмотреть видеоотзыв

Компания SimpleSales — сертифицированный интегратор и официальный партнер amoCRM. В видео-отзыве административный директор Юлия рассказала, как с помощью Platrum компания начала обучать стажеров на 40% быстрее.

Юлия Андреева

Административный директор

Посмотреть видеоотзыв

Компания по продаже декоративного света: ламп, люстр, светильников увеличила производительность более 50 удалённых сотрудников. Смотрите видео-интервью с генеральным директором о результатах работы с Platrum.

Тамара Иванова

Генеральный директор ООО “Вам Свет”

Посмотреть видеоотзыв

Сооснователь компании по установке светодиодных экранов и видеостен Ренат Закиев рассказал, как они сократили обучение сотрудников до 1 минуты. Смотрите видео-отзыв.

Ренат Закиев

Сооснователь компании “Экран Про”

Посмотреть видеоотзыв

Evostudio — федеральная сеть студий лазерной эпиляции. Один из владельцев поделился, как организовать удалённое обучение в 25 разных филиалах, включая франчайзинговые студии.

Сергей Елкин

Основатель сети Evostudio

Посмотреть видеоотзыв

Генеральный директор сервиса онлайн-страхования Pampadu рассказал, как компания организовала обучение сотрудников с помощью Platrum.

Сергей Локтев

Руководитель сервиса онлайн-страхования

Посмотреть видеоотзыв

Основатель петербуржской студии красоты и косметологии «Части тела» Светлана Загребаева рассказала, как Platrum уже полгода помогает избавиться от хаоса и бардака в компании.

Светлана Андреева

Основатель студии красоты

Посмотреть видеоотзыв

Собственник маркетингового агентства Даниил Комаров в видео-интервью рассказал, как компания в несколько раз сократила время на проверку знаний стажеров.

Даниил Комаров

Владелец маркетингового агентства Лавито

Посмотреть видеоотзыв

Учредитель агентства элитной недвижимости Welldom поделился, как Platum помог систематизировать регламенты и инструкции и сократить время на выдачу доступов.

Максим Петров

Учредитель компании

Посмотреть видеоотзыв

Компания WayAgency запускает и продюсирует онлайн-школы. Её основатель и гендиректор рассказал, как Platrum помог масштабировать бизнес и расширить воронку найма.

Тимур Куртбетдинов

Основатель продюссерского центра WayAgency

Посмотреть видеоотзыв

Совладелица студии Валентина рассказала, как ей удалось решить проблему с инвентаризацией расходных материалов и сократить время на обучение сотрудников в три раза.

Николаева Валентина

Сооснователь компании

Посмотреть видеоотзыв

Компания “Центр помощи социальной защиты пенсионеров Пенсион” предоставляет пожилым людям вторую пенсию и помощь по дому взамен на недвижимость в будущем. Владелец компании рассказал, как внедряли Platrum и какие управленческие задачи он помогает решать.

Михаил Вулах

Собственник компании

Посмотреть видеоотзыв

Разбираюсь с платформой Platrum, создал структуру компании и реально кайфанул от того сколько у меня обязанностей. Выделил ключевые показатели, которые надо контролировать.

Александр Кузнецов

Основатель авито-агентства «Лависта»

Для меня продукт стал находкой! Разобраться в нём несложно. Начали с Базы знаний. Загрузили финансы за несколько лет и разнесли все платежи доходы и расходы (потратили в совокупности не более 1 дня). Это просто сказка! Всё как на ладони, можно проанализировать все данные глубоко и качественно. Настроили согласование платежей. Очень советую и рекомендую!!

Начали с Базы знаний. Загрузили финансы за несколько лет и разнесли все платежи доходы и расходы (потратили в совокупности не более 1 дня). Это просто сказка! Всё как на ладони, можно проанализировать все данные глубоко и качественно. Настроили согласование платежей. Очень советую и рекомендую!!

Купчин Андрей

Директор ООО «Интеллектуальный энергомониторинг»

Используем Платрум всего пару месяцев, но уже находимся в диком восторге от того как ваша команда заморочилась над продуктом. Особенно над блоками База знаний и Обучение сотрудников. В ближайшее время планируем внедрять инструмент Метрики.

Азат Гарифуллин

Основатель юридической компании «Vita Liberta Limited»

О Platrum

Platrum — это удобный сервис автоматизации менеджмента, в который входит 11 сервисов для совместной работы.

С помощью Platrum вы можете эффективно управлять своим бизнесом, автоматизировать процессы компании, следить за ключевыми показателями бизнеса и сотрудников, управлять финансами компании.

Читайте статьи по теме в блоге Platrum

Неправильно заполнены поля:

Поле «Email» обязательно для заполнения.

ОК

Правила пароля похожи на бег под дождем? – Naked Security

Память на магнитном сердечнике. Вторник исправлений и махинации со SketchUp. Дополнительные меры MOVEit. Mt.Gox снова в новостях. Преступник вредоносного ПО Gozi наконец заключен в тюрьму. Правила пароля похожи на бег под дождем?

Вы можете слушать нас на Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher и везде, где есть хорошие подкасты. Или просто перетащите URL-адрес нашего RSS-канала в свой любимый подкэтчер.

ДУГ. Вторник исправлений, возмездие за киберпреступность и веселье с паролями.

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать на подкаст.

Я Дуг Аамот; он Пол Даклин.

Пол, как дела сегодня?

УТКА. Даг, я не должен этого говорить… но поскольку я знаю, что будет в На этой неделе в истории технологий , потому что вы дали мне предварительный просмотр, я очень взволнован!

Даг, я не должен этого говорить… но поскольку я знаю, что будет в На этой неделе в истории технологий , потому что вы дали мне предварительный просмотр, я очень взволнован!

ДУГ. Ладно, приступим!

На этой неделе, 15 июня, в далеком 1949 году, Джей Форрестер, профессор Массачусетского технологического института, или Массачусетского технологического института, записал…

УТКА. [МАСТЕРСКАЯ ДРАМА] Не говори так, как будто ты из Бостона и все самодовольствуешься этим, Дуг? [СМЕХ]

ДУГ. Эй, какой красивый кампус; Я был там много раз.

УТКА. Это тоже своего рода известная инженерная школа, не так ли? [СМЕЕТСЯ]

ДУГ. Конечно!

Джей Форрестер записал предложение по «основной памяти» в своем блокноте, а позже установил магнитную память на компьютер Whirlwind Массачусетского технологического института.

Это изобретение сделало компьютеры более надежными и быстрыми.

Основная память оставалась популярным выбором для компьютерной памяти до разработки полупроводников в 1970-х годах.

УТКА. Это фантастически простая идея, если вы знаете, как она работает.

Крошечные ферритовые магнитные сердечники, как в центре трансформатора… как сверхминиатюрные шайбы.

Они были намагничены либо по часовой стрелке, либо против часовой стрелки, чтобы означать ноль или единицу.

Это было буквально магнитное хранилище.

И у него была странная особенность, Дуглас, поскольку феррит, по сути, образует постоянный магнит…

…вы можете повторно намагнитить его, но когда вы отключите питание, он останется намагниченным.

Так это было энергонезависимо!

Если у вас произошел сбой питания, вы можете просто перезагрузить компьютер и продолжить с того места, на котором остановились.

Удивительно!

ДУГ. Отлично, да… это действительно круто.

Отлично, да… это действительно круто.

УТКА. По-видимому, первоначальный план Массачусетского технологического института состоял в том, чтобы взимать с этой идеи роялти в размере 0,02 доллара США за бит.

Вы представляете, насколько дорого это обойдется, скажем, 64-гигабайтной памяти iPhone?

Это будут миллиарды долларов! [СМЕЕТСЯ]

ДУГ. Нереально.

Что ж, немного интересной истории, но давайте перенесём её в современность.

Не так давно… Microsoft Patch вторник.

Никаких нулевых дней, но все же множество исправлений, Пол:

Вторник исправлений исправляет 4 критические ошибки RCE и кучу дыр в Office

УТКА. Что ж, никаких нулевых дней в этом месяце, если вы проигнорируете дыру удаленного выполнения кода Edge, о которой мы говорили на прошлой неделе.

ДУГ. Хмммммм.

УТКА. Технически, это не часть вторника исправлений…

…но всего было 26 ошибок удаленного выполнения кода [RCE] и 17 ошибок повышения привилегий [EoP].

Мошенники уже здесь, но они еще мало что могут сделать, поэтому затем они используют ошибку EoP, чтобы получить сверхспособности в вашей сети, и делают гораздо более подлые вещи.

Четыре из этих ошибок удаленного выполнения кода были названы Microsoft «Критическими», что означает, что если вы один из тех людей, которые до сих пор любят делать свои патчи в определенном порядке, мы предлагаем вам начать именно с них.

Хорошая новость о четырех критических исправлениях заключается в том, что три из них относятся к одному и тому же компоненту Windows.

Насколько я могу судить, это была куча связанных ошибок, предположительно обнаруженных во время проверки кода этого компонента.

Относится к службе обмена сообщениями Windows, если вы используете ее в своей сети.

ДУГ. И нас всех коллективно поблагодарили за наше терпение в связи с фиаско SketchUp, о существовании которого я до сих пор не знал.

УТКА. Как и вы, Дуг, я никогда не использовал программу SketchUp, которая, как мне кажется, является сторонней программой для трехмерной графики.

Кто знал, что было бы здорово иметь возможность вставлять 3D-изображения SketchUp в документы Word, Excel, PowerPoint?

Как вы можете себе представить, с совершенно новым форматом файлов для анализа, интерпретации, обработки и рендеринга внутри Office…

…Microsoft представила ошибку, которая была исправлена как CVE-2023-33146.

Но скрытая история, если хотите, заключается в том, что 01 июня 2023 года Microsoft объявила, что:

Возможность вставки графики SketchUp была временно отключена в Word, Excel, PowerPoint и Outlook для Windows. и Мак.

Благодарим вас за терпение, поскольку мы работаем над обеспечением безопасности и функциональности этой функции.

Я рад, что Microsoft ценит мое терпение, но, возможно, мне хотелось бы, чтобы сама Microsoft была немного более терпеливой, прежде чем внедрять эту функцию в Office.

Хотел бы я, чтобы они положили его туда *после того, как* он был в безопасности, а не положили его, чтобы проверить, в безопасности ли он, и выяснить, как вы говорите (сюрприз! Сюрприз!), что это не так.

ДУГ. Отлично.

Продолжаем тему терпения.

Я сказал, что мы будем «следить за этим», и я надеялся, что нам не нужно будет следить за этим.

Но нам нужно немного аллитерировать, как вы сделали в заголовке.

Дополнительные средства защиты MOVEit: опубликованы новые исправления для дополнительной защиты , Пол.

Дополнительные меры по снижению риска MOVEit: опубликованы новые исправления для дополнительной защиты

DUCK. Это снова старая добрая проблема MOVEit: ошибка SQL-инъекции.

Это означает, что если вы используете программу MOVEit Transfer и не установили для нее исправление, мошенники, которые могут получить доступ к веб-интерфейсу, могут заставить ваш сервер делать плохие вещи…

…вплоть до включительно встроить веб-оболочку, которая позволит им зайти позже и делать все, что они хотят.

Как вы знаете, был выпущен CVE, и Progress Software, создатели MOVEit, выпустили патч для борьбы с известным эксплойтом.

Теперь у них есть еще один патч для работы с похожими ошибками, которые, насколько им известно, мошенники еще не нашли (но если бы они искали достаточно внимательно, они могли бы).

И, как бы странно это ни звучало, когда вы обнаружите, что в какой-то части вашего программного обеспечения есть ошибка определенного типа, вы не должны удивляться, если, копнув глубже…

…вы обнаружите, что программист (или команда программистов, которые работали над этим в то время, когда появилась ошибка, о которой вы уже знаете) совершили аналогичные ошибки примерно в одно и то же время.

В данном случае я бы сказал, что компания Progress Software молодец, что попыталась решить эту проблему на опережение.

Компания Progress Software только что сообщила: «Все клиенты Move It должны установить новое исправление, выпущенное 9 июня 2023 года.

DOUG. Хорошо, я думаю, мы будем… следить за этим!

Пол, помоги мне.

Я в 2023 году, читаю в заголовке Naked Security что-то о «Mt. Гокс».

Что со мной происходит?

Новый взгляд на историю: Министерство юстиции США распечатывает обвинения в киберпреступности Mt.Gox

Гора Гокс!

«Magic The Gathering Online Exchange», Даг, как это было…

ДУГ. [СМЕЕТСЯ] Конечно!

УТКА. …где можно было обменять карты Magic The Gathering.

Этот домен был продан, и те, у кого долгая память, знают, что он превратился в самую популярную и, безусловно, самую большую биржу биткойнов на планете.

Им управлял французский эмигрант из Японии Марк Карпелес.

Все шло как по маслу, пока в 2014 году не взорвалось облаком криптовалютной пыли, когда они поняли, что, грубо говоря, все их биткойны исчезли.

ДУГ. [СМЕЕТСЯ] Я не должен смеяться!

УТКА. 647 000 из них или около того.

И даже тогда они уже стоили около 800 долларов за штуку, так что это была «затяжка» на полмиллиарда долларов США.

Любопытно, что в то время многие указывали на саму команду Mt.Gox, говоря: «О, это должно быть внутренняя работа».

И на самом деле, в первый день Нового года, кажется, в 2015 году, японская газета Yomiuri Shimbun на самом деле опубликовала статью, в которой говорилось: «Мы изучили это, и 1% потерь можно объяснить оправдание, которое они придумали; в остальном мы официально заявляем, что это была внутренняя работа».

Теперь эта статья, которую они опубликовали и которая вызвала много драмы, потому что это довольно драматическое обвинение, теперь выдает ошибку 404 [HTTP-страница не найдена], когда вы посещаете ее сегодня.

ДУГ. Очень интересно!

УТКА. Поэтому я не думаю, что они его больше поддерживают.

И действительно, Министерство юстиции США наконец-то, спустя все эти годы, фактически обвинило двух российских граждан в краже всех биткойнов.

Похоже, что Марк Карпелес получил по крайней мере частичное оправдание благодаря Министерству юстиции США, потому что много лет назад эти два русских парня были определенно привлечены к ответственности за это преступление.

ДУГ. Это увлекательное чтение.

Так что проверьте это на Naked Security.

Все, что вам нужно сделать, это найти, как вы уже догадались, «Mt. Гокс».

Давайте остановимся на теме киберпреступности, так как один из главных преступников, стоящих за банковским вредоносным ПО Gozi, попал в тюрьму после десяти долгих лет, Пол:

Банковское вредоносное ПО Gozi «ИТ-руководитель» наконец заключен в тюрьму после более чем 10 лет

DUCK. Да… это было немного похоже на ожидание автобуса.

Да… это было немного похоже на ожидание автобуса.

Две удивительные истории типа «вау, это было десять лет назад, но мы его в конце концов поймаем» пришли сразу. [СМЕХ]

И я подумал, что это важно написать еще раз, просто чтобы сказать: «Это Министерство юстиции; они не забыли о нем».

На самом деле. Его арестовали в Колумбии.

Я думаю, что он нанес визит, и он был в аэропорту Боготы, и, я думаю, пограничники подумали: «О, это имя в списке наблюдения»!

И поэтому, видимо, колумбийские официальные лица подумали: «Давайте свяжемся с дипломатической службой США».

Они сказали: «Эй, у нас тут парень по имени (имя не буду называть — это в статье). зловредные преступления. Вы, случайно, все еще не заинтересованы?

И, какой сюрприз, Даг, США действительно очень заинтересовались.

Итак, его экстрадировали, он предстал перед судом, признал себя виновным, и теперь ему вынесен приговор.

Он получит всего три года тюрьмы, что может показаться легким приговором, и ему придется вернуть более 3 000 000 долларов.

Я не знаю, что произойдет, если он этого не сделает, но я думаю, что это просто напоминание о том, что бежать и прятаться от преступности, связанной с вредоносным ПО…

…ну, если против вас выдвинуты обвинения и США вас ищут , они не просто говорят: «Ах, прошло десять лет, мы могли бы и оставить это».

И преступлением этого парня было управление тем, что на жаргоне известно как «пуленепробиваемые хосты», Дуг.

В этом смысле вы своего рода интернет-провайдер, но, в отличие от обычного интернет-провайдера, вы изо всех сил пытаетесь стать движущейся мишенью для правоохранительных органов, черных списков и уведомлений от обычных интернет-провайдеров.

Итак, вы предоставляете услуги, но вы держите их, если хотите, перемещаясь и перемещаясь по Интернету, так что мошенники платят вам комиссию, и они знают, что домены, которые вы размещаете для них, будут просто продолжайте работать, даже если вас преследуют правоохранительные органы.

ДУГ. Хорошо, снова отличные новости.

Хорошо, снова отличные новости.

Пол, когда мы завершаем нашу сегодняшнюю историю, вы столкнулись с очень сложным, тонким, но важным вопросом о паролях.

А именно, менять их постоянно по очереди, может раз в месяц?

Или заблокировать для начала действительно сложные, а затем оставить их в покое?

Мысли о плановой смене пароля (не называйте это ротацией!)

УТКА. Хотя это звучит как старая история, и мы действительно посещали ее много раз, причина, по которой я написал ее, заключается в том, что читатель связался со мной, чтобы спросить об этом.

Он сказал: «Я не хочу идти на поводу у двухфакторной аутентификации; Я не хочу идти на поводу у менеджеров паролей. Это отдельные вопросы. Я просто хочу знать, как урегулировать, если хотите, войну за территорию между двумя фракциями внутри моей компании, когда одни люди говорят, что нам нужно правильно вводить пароли, а другие просто говорят: «Эта лодка уплыла, это слишком сложно, мы просто заставим людей изменить их, и этого будет достаточно».

Вот я и подумал, что стоит об этом написать.

Судя по количеству комментариев на Naked Security и в социальных сетях, многие ИТ-команды все еще борются с этим.

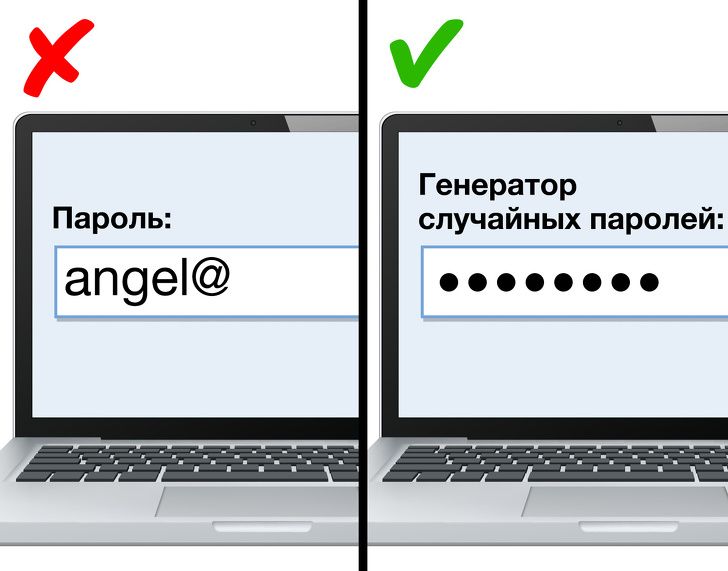

Если вы просто заставляете людей менять свои пароли каждые 30 или 60 дней, имеет ли какое-то значение, выберут ли они пароль, который легко взломать, если их хэш будет украден?

Пока они не выберут пароль или секрет или одно из десяти лучших кошачьих имен в мире, может быть, это нормально, если мы заставим их изменить его на другой не очень хороший пароль до того, как мошенники смогут его взломать?

Может, этого достаточно?

Но у меня есть три причины, почему вы не можете избавиться от плохой привычки, просто следуя другой вредной привычке.

ДУГ. Первый из ворот: Регулярная смена паролей не является альтернативой выбору и использованию надежных, Пол.

УТКА. Нет!

Нет!

Вы можете выбрать и то, и другое (сейчас я приведу две причины, по которым, как мне кажется, принуждение людей к регулярной смене их сопряжено с еще одним набором проблем).

Но простое наблюдение состоит в том, что регулярная смена плохого пароля не делает его лучшим паролем.

Если вам нужен лучший пароль, выберите лучший пароль для начала!

ДУГ. А вы говорите: Принуждение людей к регулярной смене паролей может убаюкать их вредными привычками.

УТКА. Судя по комментариям, именно с этой проблемой сталкиваются многие ИТ-команды.

Если вы скажете людям: «Эй, вы должны менять свой пароль каждые 30 дней, и вам лучше выбрать хороший пароль», все, что они сделают, это…

…выберут хороший.

Они потратят неделю на то, чтобы запомнить это на всю оставшуюся жизнь.

А потом каждый месяц будут добавлять -01 , -02 и так далее.

Таким образом, если мошенники взломают или скомпрометируют один из паролей и увидят подобную закономерность, они смогут в значительной степени выяснить, какой у вас сегодня пароль, если они знают ваш пароль шестимесячной давности.

Вот где принуждение к изменениям, когда в них нет необходимости, может привести к тому, что люди прибегнут к кратчайшему пути кибербезопасности, которого вы не хотите, чтобы они делали.

ДУГ. И это интересно.

Мы говорили об этом раньше, но некоторые люди, возможно, не подумали об этом: Изменение пароля по расписанию может привести к задержке экстренного реагирования.

Что вы хотите этим сказать?

УТКА. Дело в том, что если у вас есть формализованное, фиксированное расписание смены пароля, чтобы все знали, что, когда наступит последний день этого месяца, они все равно будут вынуждены сменить пароль…

…а потом думают: «Знаешь что? Это 12-е число месяца, и я зашел на веб-сайт, который, я не уверен, мог быть фишинговым сайтом. Ну, я все равно собираюсь поменять пароль через две недели, так что я не пойду и не поменяю его сейчас».

Ну, я все равно собираюсь поменять пароль через две недели, так что я не пойду и не поменяю его сейчас».

Таким образом, меняя свои пароли *регулярно*, вы можете привыкнуть к тому, что иногда, когда это действительно очень важно, вы не меняете свой пароль *часто* достаточно.

Если вы считаете, что есть веская причина изменить свой пароль, СДЕЛАЙТЕ ЭТО СЕЙЧАС!

ДУГ. Мне это нравится!

Хорошо, давайте послушаем одного из наших читателей о части пароля.

Читатель Naked Security Филип, в частности, пишет:

Часто менять пароли, чтобы не быть скомпрометированными, — все равно что думать, что если бегать достаточно быстро, то можно увернуться от всех капель дождя.

Хорошо, ты будешь уклоняться от капель дождя, падающих позади тебя, но там, куда ты идешь, их будет столько же.

И, вынужденные регулярно менять свои пароли, очень большое количество людей просто добавляют номер, который они могут увеличивать по мере необходимости.

Как ты и сказал, Пол!

УТКА. Ваш и мой друг, Честер [Вишневски], сказал несколько лет назад, когда мы говорили о мифах о паролях: «Все, что им нужно сделать [СМЕЕТСЯ], чтобы понять, какое число стоит в конце, — это перейти к вашему Страница LinkedIn. «Начал работать в этой компании в августе 2017 года»… посчитайте, сколько месяцев прошло с тех пор».

Это номер, который вам нужен в конце.

Sophos Techknow – Развенчание мифов о паролях

ДУГ. Точно! [СМЕХ]

УТКА. И проблема заключается в том, что когда вы пытаетесь планировать или алгоритмизировать… это слово?

(Вероятно, этого не должно быть, но я все равно буду его использовать.)

Когда вы пытаетесь взять идею случайности, энтропии и непредсказуемости и загнать ее в какой-нибудь сверхстрогий алгоритм, такой как алгоритм который описывает, как символы и числа расположены на табличках транспортных средств, например…

…тогда вы получаете *меньше* случайности, а не *больше*, и вам нужно это учитывать.

Таким образом, принуждение людей к чему-либо, что заставляет их впадать в шаблон, как сказал тогда Честер, просто вовлекает их в привычку к плохой привычке.

И мне нравится так выражаться.

ДУГ. Хорошо, большое спасибо за сообщение, Филип.

И если у вас есть интересная история, комментарий или вопрос, которые вы хотели бы отправить, мы будем рады прочитать их в подкасте.

Вы можете отправить письмо на адрес [email protected], прокомментировать любую из наших статей или связаться с нами в социальных сетях: @nakedsecurity.

Это наше шоу на сегодня.

Большое спасибо за внимание.

Для Пола Даклина, я Дуг Аамот, напоминаю вам до следующего раза…

ОБА. Береги себя!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Эксперт по безопасности взломал пароль BIOS ноутбука Lenovo с помощью отвертки

При покупке по ссылкам на нашем сайте мы можем получить партнерскую комиссию. Вот как это работает.

Вот как это работает.

Новозеландские эксперты по кибербезопасности из CyberCX подробно описали и продемонстрировали пугающе простой способ постоянного доступа к старым ноутбукам с блокировкой BIOS. В связанном сообщении в блоге и видео-демонстрации руководитель фирмы подробно описал, как закоротить некоторые контакты микросхемы EEPROM с помощью простой отвертки, чтобы получить доступ к полностью разблокированному BIOS. Затем все, что потребовалось, — это быстро просмотреть экран настроек BIOS, чтобы полностью отключить любой пароль BIOS.

(Изображение предоставлено CyberCX) Прежде чем мы продолжим, стоит отметить, что демонстрация обхода пароля BIOS CyberCX была проведена на нескольких ноутбуках Lenovo, которые были выведены из эксплуатации. В блоге показано, что легко воспроизводимый обходной путь работает на Lenovo ThinkPad L440 (выпущен в четвертом квартале 2013 г.) и Lenovo ThinkPad X230 (выпущен в третьем квартале 2012 г. ). Другие модели и бренды ноутбуков и настольных компьютеров, которые имеют отдельную микросхему EEPROM, в которой хранятся пароли, могут быть аналогичным образом уязвимы.

). Другие модели и бренды ноутбуков и настольных компьютеров, которые имеют отдельную микросхему EEPROM, в которой хранятся пароли, могут быть аналогичным образом уязвимы.

Некоторые из вас знают, что существует довольно много хороших подержанных ноутбуков, продаваемых на запчасти, поскольку они практически не подлежат повторному использованию из-за блокировки BIOS. Отдельные владельцы или организации могли не задокументировать эти пароли, забыть их или что-то еще, но системы, которые также обычно лишены своих жестких дисков и / или твердотельных накопителей, не так ценны на рынке бывших в употреблении, как могли бы быть. CyberCX размышлял о своем старом ИТ-оборудовании, которое было заблокировано паролем, и задавался вопросом о попытке снова получить полный доступ к оборудованию, чтобы использовать его в качестве запасных частей или тестовых машин.

Прочитав различную документацию и исследовательские статьи, компания CyberCX поняла, что на своих ноутбуках Lenovo с блокировкой BIOS необходимо выполнить следующий процесс:

- Найдите правильный чип EEPROM.

- Найдите контакты SCL и SDA.

- Своевременно замкните контакты SCL и SDA.

Проверка вероятных чипов на материнской плате и поиск серийных номеров в конечном итоге приводят к выбору правильного EEPROM. В случае с ThinkPad L440 чип имеет маркировку L08-1 X (это может быть не всегда).

Видео, встроенное в запись блога CyberCX, показывает, насколько легко выполнить этот «взлом». Для замыкания контактов микросхемы L08-1 X требуется что-то такое же простое, как кончик отвертки, зажатый между двумя ножками микросхемы. Затем, как только вы войдете в BIOS, вы обнаружите, что все параметры конфигурации открыты для изменения. Говорят, что нужно время, но время не такое жесткое, так что есть некоторая свобода действий. Вы можете посмотреть видео, чтобы узнать немного о технике.

CyberCX включает довольно глубокий анализ того, как работает его взлом BIOS, и объясняет, что вы не можете просто закоротить микросхемы EEPROM сразу после включения машины (отсюда необходимость тайминга).

Некоторые читатели могут задаваться вопросом о своих ноутбуках или машинах с блокировкой BIOS, которые они видели на eBay и так далее. CyberCX говорит, что некоторые современные машины с пакетами BIOS и EEPROM в одном устройстве для поверхностного монтажа (SMD) будет труднее взломать таким образом, требуя «атаки вне чипа». Фирма по кибербезопасности также сообщает, что некоторые производители материнских плат и систем действительно уже используют встроенный SMD. Те, кто особенно беспокоится о своих данных, а не о своей системе, должны внедрить «полное шифрование диска, [чтобы] предотвратить получение злоумышленником данных с диска ноутбука», — говорится в сообщении службы безопасности.

CyberCX намекает, что продолжит вышеупомянутое исследование. Возможно, он рассмотрит возможность чтения пароля BIOS в открытом виде из EEPROM или проверит жизнеспособность своего взлома отверткой на большем количестве машин.

Присоединяйтесь к экспертам, которые читают Tom’s Hardware, чтобы быть в курсе последних новостей компьютерных технологий для энтузиастов, и делают это уже более 25 лет.

Скопируйте код.

Скопируйте код.

Ваш комментарий будет первым