Отследите точное местоположение мобильного телефона на карте с помощью простого номера

Последнее обновление: 21 апреля 2023 г. Автор: Ангелос ХронисВы когда-нибудь смотрели один из тех шпионских фильмов, где плохие парни пытаются кого-то выследить и выводят карту на свой мобильный телефон? где вы можете видеть, как люди выглядят как мигающие точки, и думали про себя, что это кажется немного надуманным?

Что, если бы мы сказали вам, что нечто подобное не так уж далеко от реальности?

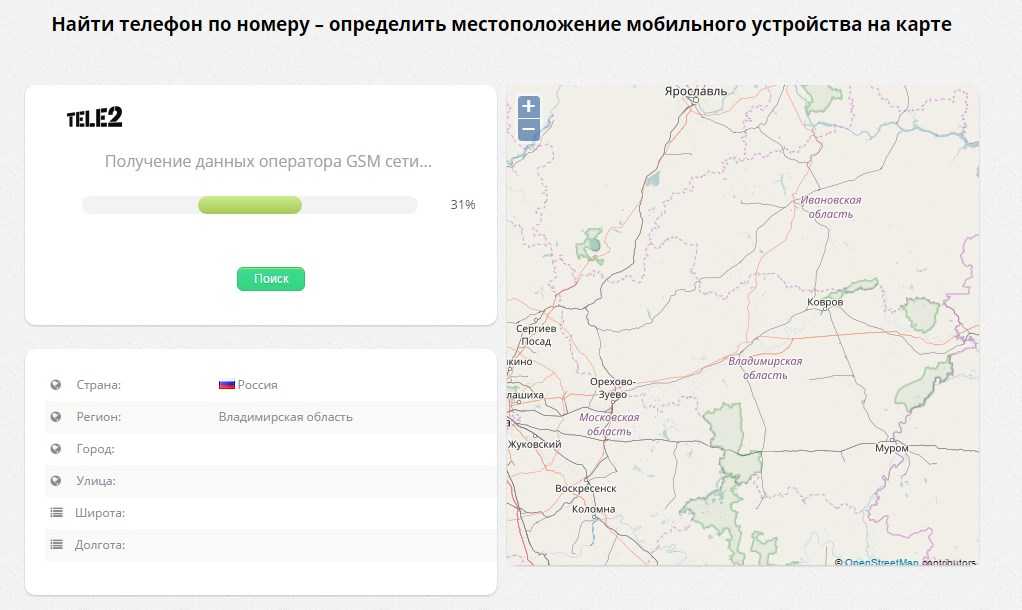

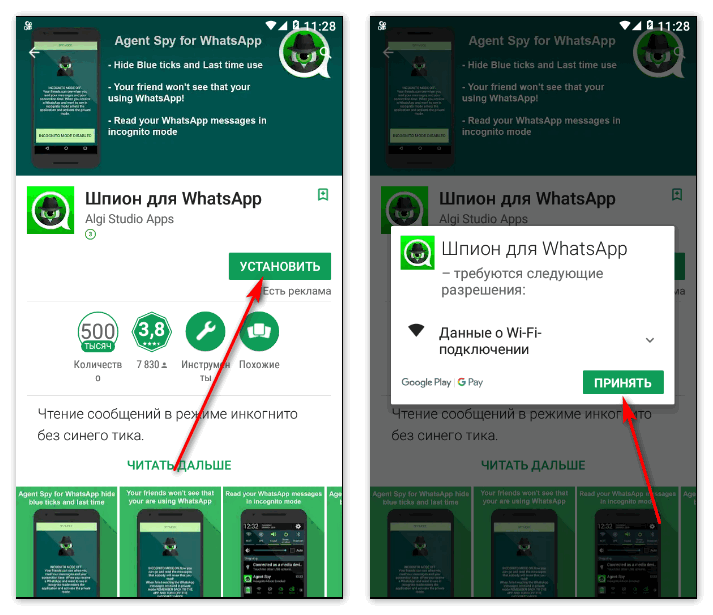

Отслеживание карты — это то, что можно сделать с помощью технологии, доступной почти каждому жителю планеты: мобильных телефонов. В настоящее время с помощью специализированных приложений вы можете отслеживать точное местонахождение любого мобильного телефона на карте с помощью всего лишь номера телефона или даже без! Более того, для этого не нужен даже шпион или профессиональный IT-мастер.

Кому это нужно?

Вопреки тому, что вы думаете, есть больше причин для того, чтобы отследить чье-то местонахождение, чем быть злодеем в фильме:

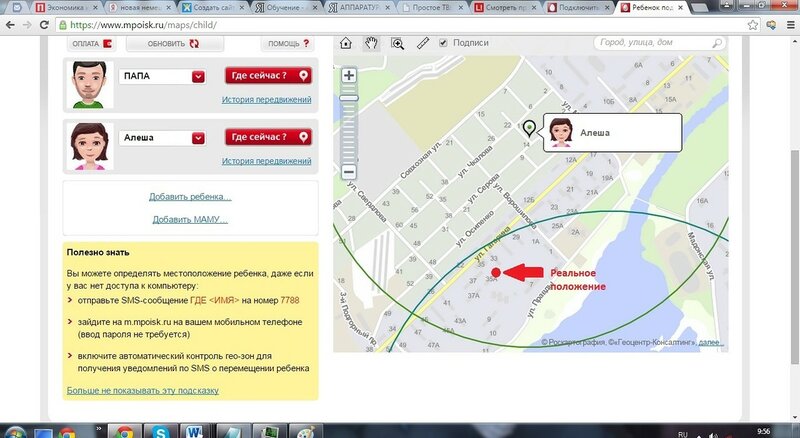

- Вы можете быть родителем, который беспокоится о своих детях и желает отследить их точное местоположение на карте, чтобы знать, где они находятся.

Вы, естественно, использовали бы единственное, что вам доступно — их количество.

Вы, естественно, использовали бы единственное, что вам доступно — их количество. - У вас могут возникнуть подозрения, что ваша жена вам изменяет, и вы захотите проверить, действительно ли она идет туда, куда обещает. И что может быть лучше, чем отслеживать ее точное местоположение на карте только по ее номеру телефона? Так она никогда не узнает, что вы за ней шпионите.

- У вас могут быть люди, работающие на вас, и вы хотите убедиться, что они не расслабляются (особенно если у вас есть служба доставки).

- Вы получаете спам или розыгрыши звонков и хотите отслеживать преступников.

Итак, если вы принадлежите к одной из упомянутых выше групп людей (или вы злодей из кино), читайте дальше, и вы можете быть удивлены, насколько легко отследить мобильный телефон на карте, просто указав номер.

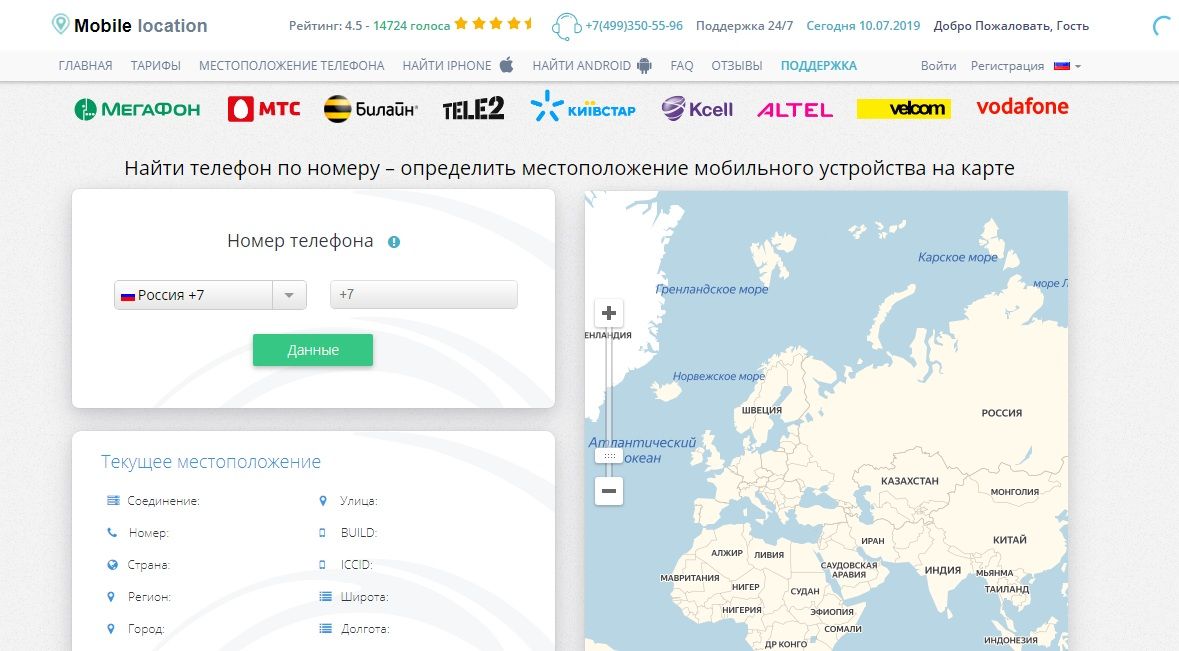

Отслеживайте местоположение мобильного телефона на карте с помощью бесплатных сервисов

Вы будете удивлены, узнав, сколько инструментов есть в их распоряжении совершенно бесплатно, но о них не знают. Два таких инструмента — первое решение нашего вопроса о том, как отследить мобильный телефон на карте; А именно, Google Find My Device для Android и Find My iPhone для айфонов.

Два таких инструмента — первое решение нашего вопроса о том, как отследить мобильный телефон на карте; А именно, Google Find My Device для Android и Find My iPhone для айфонов.

Обе службы помогают найти любое устройство, если оно зарегистрировано в вашей учетной записи Google и iCloud соответственно, и у вас есть учетные данные для входа с другого устройства.

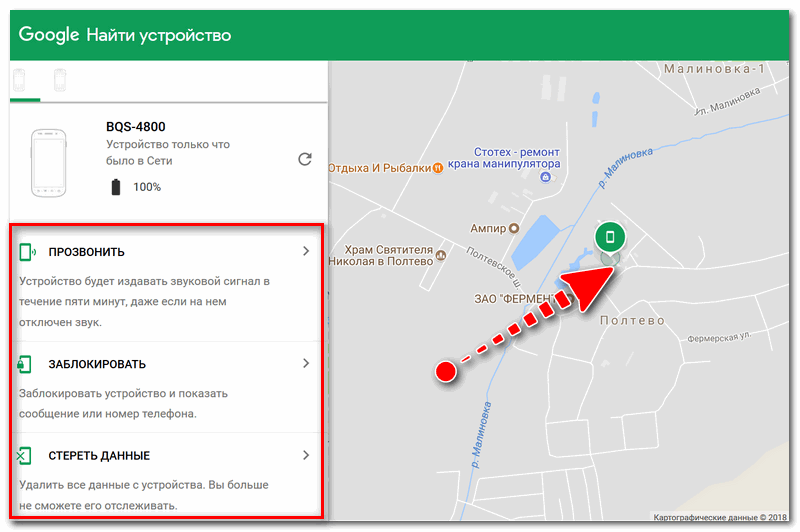

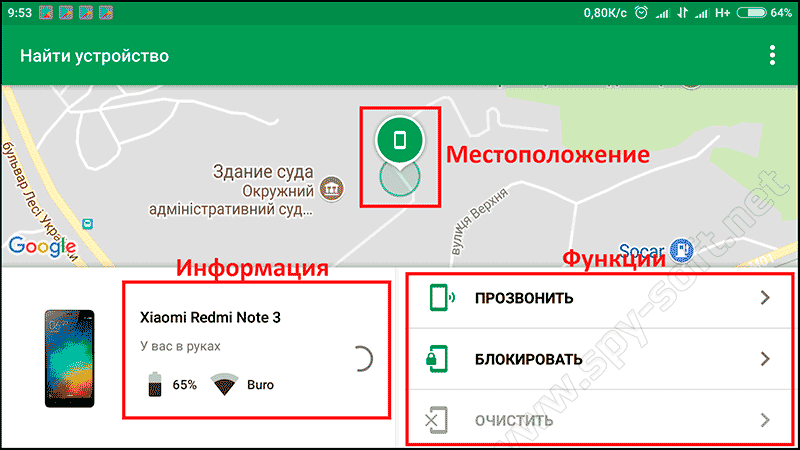

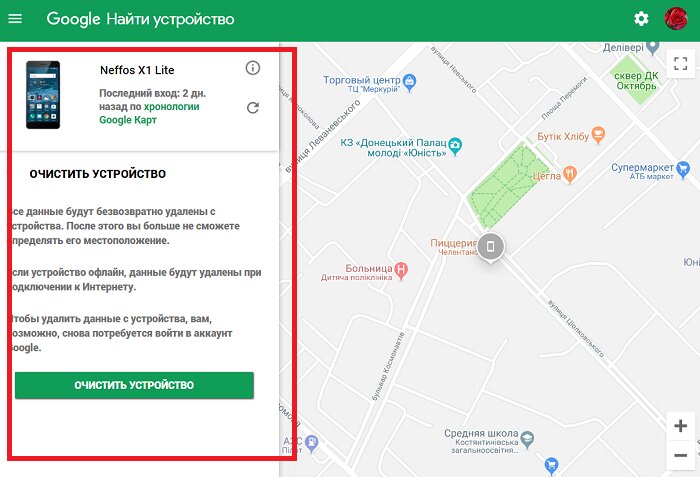

Google Find My Device

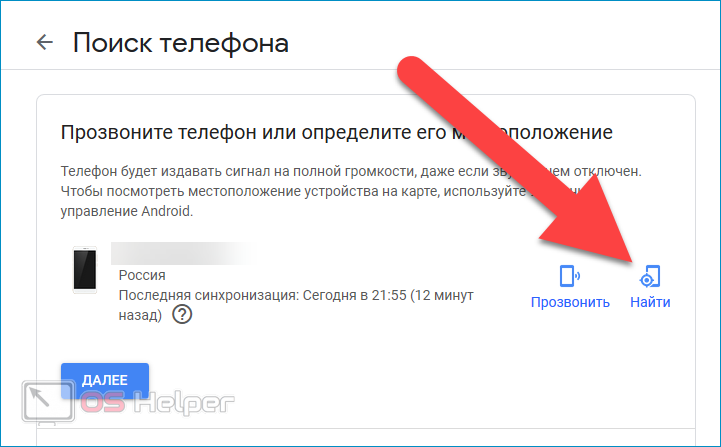

- Откройте браузер и зайдите в Google. Там найдите виджет в правом верхнем углу и войдите в свою учетную запись. Он должен быть таким же, как на телефоне.

- Тогда ищите Найти свое устройство.

- Первым результатом поиска должна быть карта с указанием местоположения вашего телефона и возможностью выбора сделай это звенящим or получить это.

Вы можете повторить поиск, и каждый раз вы будете получать пинг в реальном времени о точном местоположении телефона на карте.

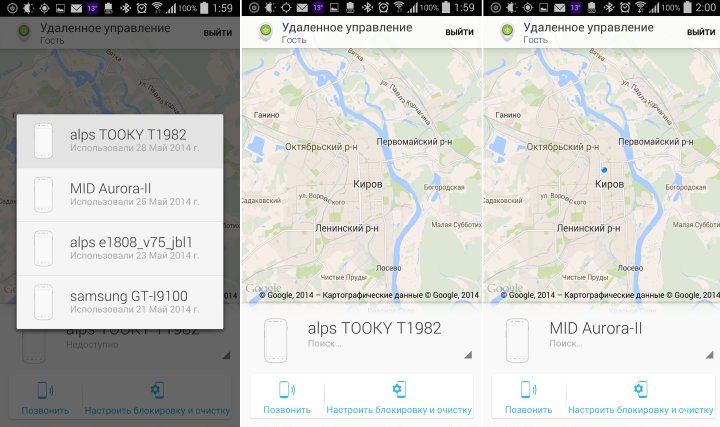

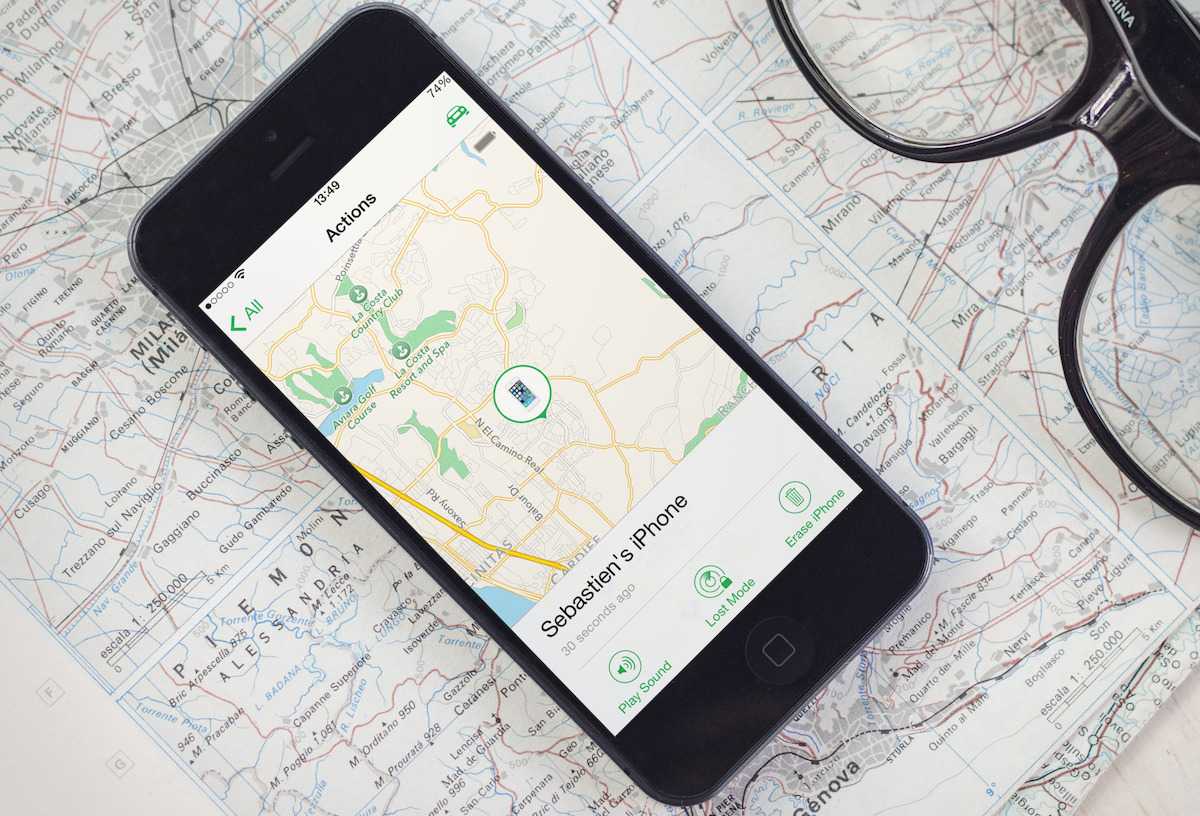

Найди мой айфон

- Откройте браузер и найдите Найди мой айфон.

- Когда вы перейдете на настоящую страницу, вы увидите одно поле, в котором вам нужно ввести свой идентификатор iCloud и нажать кнопку со стрелкой для поиска.

- После этого вы должны увидеть карту с последним местоположением iPhone на ней.

Отслеживайте точное местоположение мобильного телефона на карте с помощью только его номера и MSPY

Как мы уже говорили, вам не нужно быть техническим мастером, чтобы отслеживать точное местоположение мобильного телефона на карте, используя только его номер. Все, что вам нужно, — это подходящие инструменты. И лучший инструмент для работы, которую мы хотим делать, — это mSpy. С mSpy все, что вам нужно, это несколько минут, чтобы подписаться на их услугу, и тогда мир — ваша устрица; Вы сможете отслеживать местонахождение любого человека.

И это лишь малая часть того, что может сделать mSpy. Он может стать настоящим мультитулом, который поможет вам:

- Защитите своих близких.

- Поймать неверного супруга или партнера.

- Повысьте эффективность своих сотрудников.

Вот как:

Начнем с Офисы таб. Это место, где мы сможем контролировать телефон в режиме реального времени и даже установить геозону.

Во-первых, у нас есть Расположение GPS, список мест, в которых находился целевой телефон, в хронологическом порядке. Таким образом, вы можете узнать, куда идет ваш супруг (а), когда он говорит, что ушел в дом друга, или, если ваши сотрудники действительно на работе, или находятся ли они в кафе по соседству.

Функции

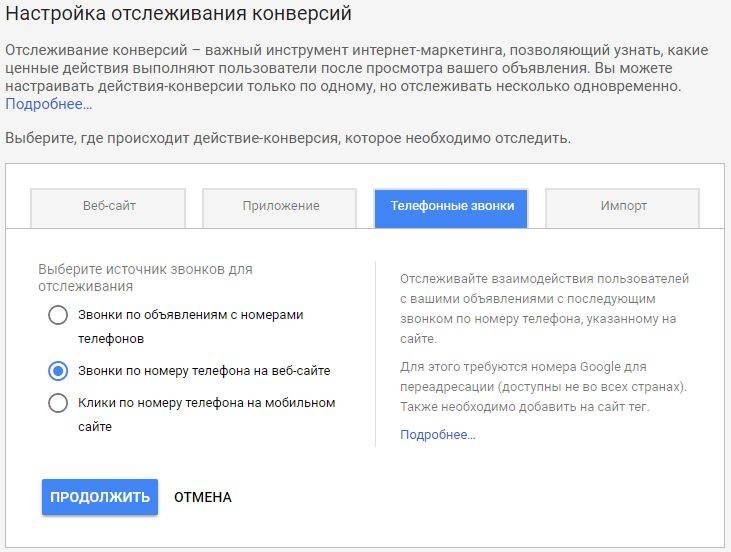

Вы можете использовать Сети Wi-Fi Вкладка, чтобы увидеть, в каких сетях цель вошла в систему и когда. Это может быть окольный способ выяснить, где находится этот человек, по сетям, в которые вошел его телефон.

Тогда у нас есть Geo Fencing, изящный маленький инструмент, который позволяет нам установить виртуальный забор на карте и будет предупреждать нас, если целевой телефон пересекает его. Это идеальный способ убедиться, что ваши дети вернутся домой после школы.

После этого у нас есть еще одна замечательная функция для неравнодушных супругов и родителей; в Social Networks таб. Там вы можете проверить все сообщения, отправленные и полученные на целевом устройстве. Независимо от социальной сети, mSpy найдет ее и предоставит вам неограниченный доступ. Что еще лучше, вы также можете получить доступ и загрузить все мультимедийные файлы, отправленные таким образом.

Независимо от социальной сети, mSpy найдет ее и предоставит вам неограниченный доступ. Что еще лучше, вы также можете получить доступ и загрузить все мультимедийные файлы, отправленные таким образом.

Если вас беспокоят более традиционные средства связи, вы можете использовать mSpy Эл. адрес, Текстовые сообщения, и Журнал вызовов вкладки. Они покажут вам каждое слово и информацию, передаваемую по этим каналам. Таким образом, вы сможете делать такие вещи, как Найдите секретные адреса электронной почты вашего супруга, или убедитесь, что секреты вашей компании в безопасности.

Наконец, у нас есть Keylogger и Отслеживание ключевых слов. Первый покажет вам каждое слово, которое было набрано на целевом устройстве, независимо от того, была ли нажата кнопка «отправить» или нет.

В то время как последний позволит вам настроить оповещение, и mSpy будет уведомлять вас каждый раз, когда на целевом устройстве набирается слово или фраза. Вот как вы можете узнать, ищут ли они конкретный адрес, или выяснить, где они находятся, по результатам поиска на карте Google.

И со всеми этими предупреждениями вы даже можете попытаться поймать их на месте, перейдя в Запись экрана таб. Там все секреты вашей цели будут раскрыты в режиме реального времени, так как вы сможете видеть все, что происходит на их экране в режиме реального времени.

Итак, готовы ли вы начать узнавать, где все находятся в любое время, и практически иметь возможность контролировать все, не выходя из собственного дома?

Если да, то нажмите на кнопку:

Trace the exact location of mobiles with mSpy now

и зарегистрируйтесь в MSPY.

Нужно больше?

Что ж, может быть, вам будет недостаточно найти точное местоположение вашей цели на карте. В конце концов, если мы говорим о таких случаях, как измена супруга или ленивого сотрудника, есть последствия, о которых вам нужно беспокоиться. Вы можете захотеть продолжить расследование что пишет твой парень или девушка когда они в отъезде, или узнайте из электронной почты доказательства совершения ваших сотрудников мошенничества. Независимо от того, что это такое, mSpy поможет вам даже тогда.

Независимо от того, что это такое, mSpy поможет вам даже тогда.

Часто задаваемые вопросы

1Работают ли приложения геолокации в автономном режиме?

Это зависит от целевого устройства. Большинство телефонов используют комбинацию GPS, отслеживания сети Wi-Fi, потребления данных и эхо-запросов от ближайших устройств, чтобы дать вам приблизительное представление о вашем местоположении. Более того, даже если у вас есть более современное устройство с реальной системой GPS, вам все равно нужно быть в сети, поскольку шпионское приложение должно будет отправлять данные в материнское приложение.

2Сможете ли вас найти, если у вас есть защищенный номер?

да. Большинству шпионских приложений даже не нужна такая информация для работы. Таким образом, вы сможете узнать точное местонахождение любого телефона даже без номера.

Как бесплатно отследить местоположение мобильного телефона? 10 инструментов для вас

В настоящее время существует 10 популярных приложений для отслеживания, рекомендуемых всем. Нажмите на веб-ссылку в содержании и изучите их, вы будете знать как отследить местоположения мобильного телефона бесплатно. Но помните, вы должны получить разрешение от владельца телефона, прежде чем вы сможете легально отслеживать его.

Нажмите на веб-ссылку в содержании и изучите их, вы будете знать как отследить местоположения мобильного телефона бесплатно. Но помните, вы должны получить разрешение от владельца телефона, прежде чем вы сможете легально отслеживать его.

Как бесплатно отследить местоположение мобильного телефона? 10 лучших бесплатных GPS-трекеров для телефонов

- 1. Карты Google и Карты Apple

- 2. SPYERA (Рекомендуется)

- 3. GPS-трекер для телефонов

- 4. Lookout

- 5. Использование Prey для отслеживания местоположения мобильного телефона онлайн

- 6. Familonet

- 7. Family Locator

- 8. Where’s My Droid

- 9. Найти iPhone и Найти моих друзей

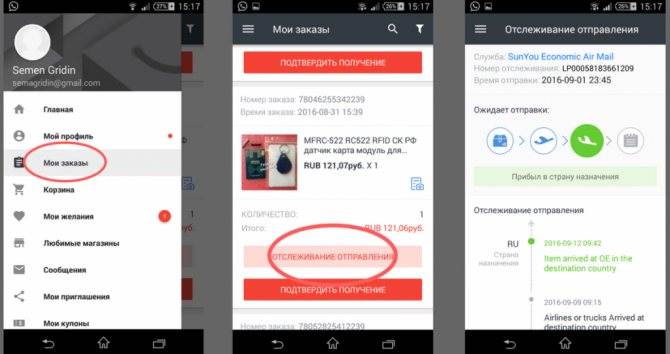

- 10. Отслеживание доставки

1. Карты Google и Карты Apple

Карты Google и Карты Apple когда-либо занимали почти все картографические функции смартфонов. Из-за некоторых специфических интересов устройства iOS больше не поддерживают Google Карты, а Apple продвигает только свои собственные Карты. Несмотря на то, что все начиналось довольно непросто, теперь обе карты могут стоять на своем. Один недостаток приложения карт для iOS заключается в том, что оно доступно только для iOS.

Несмотря на то, что все начиналось довольно непросто, теперь обе карты могут стоять на своем. Один недостаток приложения карт для iOS заключается в том, что оно доступно только для iOS.

Оба приложения предоставляются бесплатно, за исключением слабого сигнала, ничто не помешает вам заблудиться.

Совместимость: Android\iOS

2. SPYERA (Рекомендуется)

SPYERA: Бесшумно отслеживайте все коммуникации на смартфонах или компьютерах, GPS-отслеживание местоположения и поведение пользователя через любой веб-браузер. Установите SPYERA на любые смартфоны и компьютеры, которые получили разрешение на отслеживание мобильного номера онлайн бесплатно с определением местоположения. Не беспокойтесь о ваших приложениях и компьютерных программах, она не выдаст никаких секретов.

Совместимость: Android\iOS

3. GPS-трекер для телефонов

GPS-трекер для телефонов поможет вам легко поддерживать связь с друзьями или найти потерянное устройство, получая 24/7 точные последние данные GPS о местоположении зарегистрированных мобильных устройств. Если вы ищете бесплатное приложение для отслеживания местоположения мобильного телефона, это приложение удовлетворит ваши потребности.

Если вы ищете бесплатное приложение для отслеживания местоположения мобильного телефона, это приложение удовлетворит ваши потребности.

Совместимость: Android

4. Lookout

Lookout это защита телефона от угроз. Это также бесплатный трекер сотовых телефонов, одной из его удивительных функций является отслеживание устройства. Вы можете попробовать использовать его для отслеживания кого-либо по номеру мобильного телефона без его ведома бесплатно. Отслеживание телефона настолько мощное, что может помочь вам антивирусом.

Совместимость: Android\iOS

5. Использование Prey для отслеживания местоположения мобильного телефона онлайнe

Prey продвигается как бесплатный трекер сотовых телефонов онлайн и может быть использован на различных платформах, включая Android, Windows, Mac, Linux и iOS. Установив это приложение на свое устройство, вы сможете отслеживать их в любое время.

Это не только лучшее приложение для отслеживания местоположения мобильных устройств, но и мультиплатформенное приложение. Бесплатная учетная запись позволяет пользоваться 3 устройствами и хранить до 20 отчетов.

Бесплатная учетная запись позволяет пользоваться 3 устройствами и хранить до 20 отчетов.

6. Familonet

Familonet Приложение используется для отслеживания членов семьи (иногда включая ваших друзей). Устанавливается на устройство, которое необходимо отслеживать, и используется на основном устройстве для отслеживания. Когда член семьи прибывает или покидает какое-либо место, приложение оповещает об этом других членов семьи.

Совместимость: Android\iOS

7. Family Locator

Family Locator. Если вы чрезмерно озабоченный родитель, который постоянно беспокоится о том, что ваш ребенок станет жертвой преступления, вот идеальное решение, чтобы следить за «подавленным» состоянием вашего ребенка (и быть уверенным в его безопасности). Вот идеальное решение, чтобы определить местоположение мобильного телефона ваших детей бесплатно онлайн (и убедиться, что они в безопасности). Установите приложение на свой телефон, запустите его, затем заблокируйте/скрывайте приложение и следите за ним онлайн!

Совместимость: Android\iOS

8.

Where’s My Droid

Where’s My DroidWhere’s My Droid Приложение доступно в бесплатной и платной версиях. Вы можете попробовать его для отслеживания местоположения мобильного телефона бесплатно онлайн. В бесплатной версии вы можете: найти свое устройство, позвонить на звонок для своего устройства, установить пароль и отправить оповещение при смене SIM-карты. Вы также увидите небольшие рекламные баннеры внизу. Если вы перейдете на версию Pro, вы сможете убрать рекламу и добавить другие функции (например, съемку фотографий, блокировку и стирание устройства, а также скрытие значков приложений). Это хорошее приложение для отслеживания местоположения человека, просто попробуйте его.

Совместимость: Android

9. Найти iPhone и Найти моих друзей

Если ваше устройство работает под управлением iOS, вы можете использовать два приложения для отслеживания других iDevices. Эта функция может помочь вам отслеживать мобильный бесплатно. Первое из них Найти iPhone, отслеживайте все принадлежащие вам устройства iOS.

Совместимость: iOS

Второе «Найти моих друзей». Но она предназначена для отслеживания других iDevices, которые вам не принадлежат. Она использует функцию общего местоположения, и владельцу телефона необходимо сообщить свое местоположение, прежде чем отслеживать телефон.

10.Отслеживание доставки

Другой разновидностью приложения, похожего на приложение для отслеживания доставки, является приложение для отслеживания доставки. Большинство крупных поставщиков услуг доставки (например, FedEx и UPS) предлагают пользователям свои приложения вместе с функцией отслеживания посылок.

Совет: Как предотвратить слежку за вашим iPhone

Если вы боитесь, что кто-то использует эти приложения для отслеживания вашего iPhone, рекомендую для вас следующее приложение Tenorshare iAnyGo. С помощью этого инструмента вы можете одним щелчком мыши изменить местоположение iPhone в любом месте без их ведома.

Запретите кому-либо следить за вашим iPhone прямо сейчас!

Загрузите и установите Tenorshare iAnyGo на компьютер или Mac, затем запустите программу и выберите режим «изменить местоположение».

Подключите iPhone или iPad к компьютеру.

После успешного подключения iPhone загрузится карта, вы можете нажать на карту, чтобы выбрать местоположение или найти нужный адрес. Нажмите ‘Начать изменять’ затем местоположение вашего iPhone будет мгновенно изменено.

Заключение

Если вы полностью прочитали эту статью, то лучше попробовать эти 10 практических программ для отслеживания местоположение мобильного телефона бесплатно, но получите разрешение от владельца телефона, прежде чем сможете легально отслеживать его.

Tenorshare iAnyGo — Изменение местоположения iOS

Свободно изменить местоположение GPS без джейлбрейка!

- 1 щелчок, чтобы изменить текущее местоположение на iPhone

- Спланируйте маршрут, выбрав два или несколько точек на карте

- Легко имитировать движение GPS на основе пользовательского маршрута

СКАЧАТЬ

Что такое скаты и грязные ящики?

С мая, когда протестующих по всей стране прошли маршем против жестокости полиции и в поддержку движения Black Lives Matter, активисты постоянно замечали присутствие в небе: загадочные самолеты и вертолеты, зависшие над головой, по-видимому, следящие за протестующими. Пресс-релиз Министерства юстиции в конце мая показал, что Министерство юстиции попросило Агентство по борьбе с наркотиками и Службу судебных приставов США оказать неуказанную поддержку правоохранительным органам во время протестов. Несколько дней спустя меморандум, полученный BuzzFeed News, дал немного больше информации по этому вопросу; выяснилось, что вскоре после того, как в различных городах начались протесты, DEA запросило у Министерства юстиции специальные полномочия для тайного слежки за протестующими Black Lives Matter от имени правоохранительных органов.

Пресс-релиз Министерства юстиции в конце мая показал, что Министерство юстиции попросило Агентство по борьбе с наркотиками и Службу судебных приставов США оказать неуказанную поддержку правоохранительным органам во время протестов. Несколько дней спустя меморандум, полученный BuzzFeed News, дал немного больше информации по этому вопросу; выяснилось, что вскоре после того, как в различных городах начались протесты, DEA запросило у Министерства юстиции специальные полномочия для тайного слежки за протестующими Black Lives Matter от имени правоохранительных органов.

Хотя в пресс-релизе и служебной записке не говорится , в какой форме будет осуществляться поддержка и наблюдение, вполне вероятно, что два агентства попросили помочь полиции по определенной причине. И у Управления по борьбе с наркотиками, и у маршалов есть самолеты, оснащенные так называемыми «скатами» или «грязными ящиками»: мощными технологиями, способными отслеживать мобильные телефоны или, в зависимости от того, как они настроены, массово собирать данные и сообщения с мобильных телефонов.

Stingray использовались правоохранительными органами на земле и в воздухе в течение многих лет, но вызывают большие споры, поскольку они не просто собирают данные с целевых телефонов; они собирают данные с любого телефона, находящегося поблизости от устройства. Эти данные можно использовать для идентификации людей — например, протестующих — и отслеживания их перемещений во время и после демонстраций, а также для выявления других, кто с ними связан. Они также могут внедрять шпионское программное обеспечение в определенные телефоны или направлять браузер телефона на веб-сайт, где на него может быть загружено вредоносное ПО, хотя неясно, использовали ли их для этой цели какие-либо правоохранительные органы США.

Подпишитесь на нашу рассылку новостей

Оригинальная отчетность. Бесстрашная журналистика. Доставлено вам.

я в Хотя правоохранительные органы используют эти технологии с 1990-х годов, широкая общественность узнала о них только в последнее десятилетие, и многое об их возможностях остается неизвестным, поскольку правоохранительные органы и компании, производящие устройства, приложили немало усилий, чтобы держите подробности в секрете.

Чтобы лучше понять, какое наблюдение может быть направлено на протестующих, вот разбивка того, что мы знаем и чего еще не знаем о скатах, а также почему их использование вызывает такие споры.

Что такое скат?

Stingray — это общее название инструмента электронного наблюдения, который имитирует вышку сотовой связи, чтобы заставить мобильные телефоны и другие устройства подключаться к ней, а не к настоящей вышке сотовой связи. При этом телефон или другое устройство раскрывает информацию о себе и своем пользователе оператору ската. Другими распространенными названиями этого инструмента являются «симулятор сотового сайта» и «перехватчик IMSI».

Почему его называют скатом?

Название stingray происходит от торговой марки конкретной коммерческой модели ловушки IMSI, производимой Harris Corporation из Флориды. StingRay этой компании представляет собой устройство размером с портфель, которым можно управлять из автомобиля, подключив его к прикуривателю. Harris также производит такие продукты, как Harpoon, усилитель сигнала, который делает StingRay более мощным, и KingFish, портативное устройство меньшего размера, которое работает как скат и может использоваться агентом правоохранительных органов во время прогулки вне автомобиля. Около дюжины других компаний производят варианты Stingray с различными возможностями. Оборудование для наблюдения дорогое и часто продается в комплекте. Например, в документах, полученных Motherboard в 2016 году, Харрис предлагал пакет KingFish стоимостью 157 300 долларов США и пакет StingRay стоимостью 148 000 долларов США, не включая обучение и техническое обслуживание. Документы, полученные в этом году Американским союзом гражданских свобод, указывают на то, что Harris модернизировал StingRay до более нового устройства, которое он назвал Crossbow, хотя известно немного информации о том, как оно работает. Отдельно в просочившемся в The Intercept в 2015 году секретном каталоге средств наблюдения описаны другие подобные устройства.

Около дюжины других компаний производят варианты Stingray с различными возможностями. Оборудование для наблюдения дорогое и часто продается в комплекте. Например, в документах, полученных Motherboard в 2016 году, Харрис предлагал пакет KingFish стоимостью 157 300 долларов США и пакет StingRay стоимостью 148 000 долларов США, не включая обучение и техническое обслуживание. Документы, полученные в этом году Американским союзом гражданских свобод, указывают на то, что Harris модернизировал StingRay до более нового устройства, которое он назвал Crossbow, хотя известно немного информации о том, как оно работает. Отдельно в просочившемся в The Intercept в 2015 году секретном каталоге средств наблюдения описаны другие подобные устройства.

StingRay II, симулятор сотовой связи, используемый для целей наблюдения, производства Harris Corporation, Мельбурн, Флорида.

Фото: Бюро по патентам и товарным знакам США через AP

Как работает скат?

Телефоны периодически автоматически транслируют свое присутствие на ближайшую к ним вышку сотовой связи, чтобы сеть оператора телефонной связи могла предоставить им услуги в этом месте. Они делают это, даже когда телефон не используется для совершения или приема вызова. Когда телефон связывается с сотовой вышкой, он раскрывает уникальный идентификатор или номер IMSI (международный идентификатор мобильного абонента), связанный с SIM-картой в телефоне. Номер IMSI идентифицирует этот телефон и его владельца как платного клиента оператора сотовой связи, и этот номер может быть сопоставлен оператором связи с именем, адресом и номером телефона владельца.

Они делают это, даже когда телефон не используется для совершения или приема вызова. Когда телефон связывается с сотовой вышкой, он раскрывает уникальный идентификатор или номер IMSI (международный идентификатор мобильного абонента), связанный с SIM-картой в телефоне. Номер IMSI идентифицирует этот телефон и его владельца как платного клиента оператора сотовой связи, и этот номер может быть сопоставлен оператором связи с именем, адресом и номером телефона владельца.

Скат маскируется под вышку сотовой связи, чтобы заставить телефоны пинговать его вместо законных вышек сотовой связи, и при этом раскрывать номера IMSI телефонов. В прошлом он делал это, излучая сигнал, который был сильнее, чем сигнал, генерируемый законными сотовыми вышками вокруг него. Переход на сети 4G должен был частично решить эту проблему, добавив этап аутентификации, чтобы мобильные телефоны могли определить, является ли вышка сотовой связи законной. Но исследователь безопасности по имени Роджер Пикерас Ховер обнаружил, что аутентификация в 4G не происходит до тех пор, пока телефон не покажет свой номер IMSI, а это означает, что скаты могут получить эти данные до того, как телефон определит, что он не связывается с подлинной сотовой вышкой. и переключается на тот, который аутентифицирован. По словам Джовера, эта уязвимость все еще существует в протоколе 5G. Хотя протокол 5G предлагает функцию, которая шифрует IMSI, когда он раскрывается во время связи перед аутентификацией, правоохранительные органы могут просто попросить операторов мобильной связи расшифровать его для них. А группа исследователей из Университета Пердью и Университета Айовы также нашла способ угадать номер IMSI без необходимости обращаться к оператору связи для его расшифровки.

и переключается на тот, который аутентифицирован. По словам Джовера, эта уязвимость все еще существует в протоколе 5G. Хотя протокол 5G предлагает функцию, которая шифрует IMSI, когда он раскрывается во время связи перед аутентификацией, правоохранительные органы могут просто попросить операторов мобильной связи расшифровать его для них. А группа исследователей из Университета Пердью и Университета Айовы также нашла способ угадать номер IMSI без необходимости обращаться к оператору связи для его расшифровки.

Поскольку скат на самом деле не является вышкой в сети оператора, звонки и сообщения на телефон и с телефона не могут проходить, пока телефон общается со скатом. Таким образом, после того, как скат фиксирует номер IMSI и местоположение устройства, скат «освобождает» телефон, чтобы он мог подключиться к настоящей сотовой вышке. Он может сделать это, передав сообщение на этот телефон, которое фактически говорит телефону найти другую вышку.

Что правоохранительные органы могут сделать с номером IMSI?

Правоохранительные органы могут использовать скат либо для идентификации всех телефонов в непосредственной близости от ската, либо для конкретного телефона, даже если телефоны не используются.![]() Затем правоохранительные органы могут с помощью повестки в суд запросить у оператора телефонной связи имя и адрес клиента, связанные с этим номером или номерами. Они также могут получить исторический журнал всех вышек сотовой связи, которые телефон пинговал в недавнем прошлом, чтобы отслеживать, где он был, или они могут получать пинговые вышки сотовой связи в режиме реального времени, чтобы определить текущее местоположение пользователя. Улавливая несколько номеров IMSI рядом со скатом, правоохранительные органы также потенциально могут выявить связи между людьми, видя, какие телефоны пингуют одни и те же вышки сотовой связи примерно в одно и то же время.

Затем правоохранительные органы могут с помощью повестки в суд запросить у оператора телефонной связи имя и адрес клиента, связанные с этим номером или номерами. Они также могут получить исторический журнал всех вышек сотовой связи, которые телефон пинговал в недавнем прошлом, чтобы отслеживать, где он был, или они могут получать пинговые вышки сотовой связи в режиме реального времени, чтобы определить текущее местоположение пользователя. Улавливая несколько номеров IMSI рядом со скатом, правоохранительные органы также потенциально могут выявить связи между людьми, видя, какие телефоны пингуют одни и те же вышки сотовой связи примерно в одно и то же время.

Если правоохранительные органы уже знают номер IMSI определенного телефона и человека, которого они пытаются найти, они могут запрограммировать этот номер IMSI в Stingray, и он сообщит им, находится ли этот телефон поблизости. Правоохранительные органы также могут определить местонахождение конкретного телефона и его пользователя, перемещая скат по географическому району и измеряя уровень сигнала телефона, когда он подключается к скату. Harris StingRay может управляться с патрульной машины, когда он объезжает окрестности, чтобы сузить местонахождение подозреваемого до определенного кластера домов или зданий, после чего правоохранительные органы могут переключиться на ручной KingFish, который обеспечивает еще большую точность. . Например, после того, как правоохранительные органы сузили местонахождение телефона и подозреваемого до офисного или жилого комплекса с помощью StingRay, они могут пройти через комплекс и коридоры с помощью KingFish, чтобы найти конкретный офис или квартиру, где находится мобильный телефон и его пользователь. расположены.

Harris StingRay может управляться с патрульной машины, когда он объезжает окрестности, чтобы сузить местонахождение подозреваемого до определенного кластера домов или зданий, после чего правоохранительные органы могут переключиться на ручной KingFish, который обеспечивает еще большую точность. . Например, после того, как правоохранительные органы сузили местонахождение телефона и подозреваемого до офисного или жилого комплекса с помощью StingRay, они могут пройти через комплекс и коридоры с помощью KingFish, чтобы найти конкретный офис или квартиру, где находится мобильный телефон и его пользователь. расположены.

Устройство отслеживает только мобильные телефоны?

Нет. В 2008 году власти использовали StingRay и KingFish, чтобы найти подозреваемого, который использовал воздушную карту: устройство для подключения к Интернету, которое подключается к компьютеру и позволяет пользователю выходить в Интернет через беспроводную сотовую сеть. Подозреваемый, Дэниел Ригмайден, был вором личных данных, который действовал из квартиры в Сан-Хосе, Калифорния. Ригмайден использовал украденный номер кредитной карты, а также вымышленное имя и адрес для регистрации своего интернет-аккаунта в Verizon. С помощью Verizon ФБР удалось его идентифицировать. Они определили общий район в Сан-Хосе, где Ригмейден использовал воздушную карту, чтобы они могли разместить свой скат в этом районе и перемещать его, пока не найдут многоквартирный дом, из которого шел его сигнал. Затем они обошли жилой комплекс с ручным KingFish или подобным устройством, чтобы точно определить квартиру, которую использовал Ригмейден.

Ригмайден использовал украденный номер кредитной карты, а также вымышленное имя и адрес для регистрации своего интернет-аккаунта в Verizon. С помощью Verizon ФБР удалось его идентифицировать. Они определили общий район в Сан-Хосе, где Ригмейден использовал воздушную карту, чтобы они могли разместить свой скат в этом районе и перемещать его, пока не найдут многоквартирный дом, из которого шел его сигнал. Затем они обошли жилой комплекс с ручным KingFish или подобным устройством, чтобы точно определить квартиру, которую использовал Ригмейден.

Что такое грязный ящик?

Грязная коробка — это общее название для определенных моделей ловушек IMSI, которые производятся дочерней компанией Boeing, компанией Digital Receiver Technology, расположенной в Мэриленде, отсюда и название «коробка DRT». Сообщается, что они используются DEA и Службой маршалов с самолетов для перехвата данных с мобильных телефонов. Статья Wall Street Journal за 2014 год показала, что Служба маршалов начала использовать грязные ящики в самолетах Cessna в 2007 году. Бортовой грязный ящик может собирать данные о гораздо большем количестве телефонов, чем наземный скат; он также может легче и быстрее перемещаться по большим территориям. Согласно каталогу технологий наблюдения 2006 года, просочившемуся в 2015 году, модели грязных ящиков, описанные в этом документе, могут быть настроены для отслеживания до 10 000 целевых номеров IMSI или телефонов.

Бортовой грязный ящик может собирать данные о гораздо большем количестве телефонов, чем наземный скат; он также может легче и быстрее перемещаться по большим территориям. Согласно каталогу технологий наблюдения 2006 года, просочившемуся в 2015 году, модели грязных ящиков, описанные в этом документе, могут быть настроены для отслеживания до 10 000 целевых номеров IMSI или телефонов.

Есть ли у скатов и дертбоксов другие возможности?

Скаты и дертбоксы можно настроить для использования в активном или пассивном режиме. В активном режиме эти технологии транслируются на устройства и взаимодействуют с ними. Пассивный режим включает захват любых данных и обмен данными в режиме реального времени по сотовым сетям, не требуя, чтобы телефон напрямую связывался с устройством для перехвата. Собранные данные могут включать номер IMSI, а также текстовые сообщения, электронную почту и голосовые вызовы.

Если эти данные или сообщения зашифрованы, то они будут бесполезны для любого, кто перехватит их, если у них также нет способа расшифровать их. Телефоны, использующие 4G, используют надежное шифрование. Но скаты могут заставить телефоны перейти на 2G, менее безопасный протокол, и сказать телефону, чтобы он либо не использовал шифрование, либо использовал слабое шифрование, которое можно взломать. Они могут это сделать, потому что, несмотря на то, что большинство людей используют 4G в наши дни, есть некоторые регионы мира, где сети 2G все еще распространены, и поэтому все телефоны должны иметь возможность общаться в этих сетях.

Телефоны, использующие 4G, используют надежное шифрование. Но скаты могут заставить телефоны перейти на 2G, менее безопасный протокол, и сказать телефону, чтобы он либо не использовал шифрование, либо использовал слабое шифрование, которое можно взломать. Они могут это сделать, потому что, несмотря на то, что большинство людей используют 4G в наши дни, есть некоторые регионы мира, где сети 2G все еще распространены, и поэтому все телефоны должны иметь возможность общаться в этих сетях.

Версии скатов, используемые военными, могут перехватывать содержимое мобильной связи — текстовые сообщения, электронная почта и голосовые вызовы — и расшифровывать некоторые виды этой мобильной связи. Военные также используют функцию глушения или отказа в обслуживании, которая не позволяет противникам взорвать бомбы с помощью мобильного телефона.

Помимо сбора номера IMSI устройства и перехвата сообщений, перехватчики IMSI военного уровня также могут подделывать текстовые сообщения на телефон, по словам Дэвида Берджесса, инженера по телекоммуникациям, который раньше работал с американскими оборонными подрядчиками, поддерживающими зарубежные военные операции. . Берджесс говорит, что если военные знают номер телефона и номер IMSI цели, они могут использовать перехватчик IMSI для отправки сообщений на другие телефоны, как если бы они исходили с телефона цели. Они также могут использовать перехватчик IMSI для так называемой атаки «человек посередине», чтобы звонки от одной цели проходили через перехватчик IMSI на целевой телефон. Таким образом, они могут записывать вызов в режиме реального времени и потенциально прослушивать разговор, если он не зашифрован или если они могут его расшифровать. Военные системы также могут отправлять беззвучное SMS-сообщение на телефон, чтобы изменить его настройки, чтобы телефон отправлял текстовые сообщения через сервер, которым управляют военные, а не через сервер оператора мобильной связи.

. Берджесс говорит, что если военные знают номер телефона и номер IMSI цели, они могут использовать перехватчик IMSI для отправки сообщений на другие телефоны, как если бы они исходили с телефона цели. Они также могут использовать перехватчик IMSI для так называемой атаки «человек посередине», чтобы звонки от одной цели проходили через перехватчик IMSI на целевой телефон. Таким образом, они могут записывать вызов в режиме реального времени и потенциально прослушивать разговор, если он не зашифрован или если они могут его расшифровать. Военные системы также могут отправлять беззвучное SMS-сообщение на телефон, чтобы изменить его настройки, чтобы телефон отправлял текстовые сообщения через сервер, которым управляют военные, а не через сервер оператора мобильной связи.

Можно ли использовать устройства для заражения телефонов вредоносными программами?

Версии устройств, используемых военными и спецслужбами, потенциально могут внедрять вредоносное ПО в целевые телефоны, в зависимости от того, насколько защищен телефон.![]() Они могут сделать это двумя способами: либо перенаправить браузер телефона на вредоносный веб-сайт, откуда на телефон может быть загружено вредоносное ПО, если в браузере есть уязвимость программного обеспечения, которую могут использовать злоумышленники; или они могут внедрить вредоносное ПО со ската прямо в основную полосу частот телефона, если программное обеспечение основной полосы частот имеет уязвимость. Вредоносное ПО, внедренное в полосу частот телефона, сложнее обнаружить. Такое вредоносное ПО может использоваться для превращения телефона в подслушивающее устройство для слежки за разговорами. Недавно Amnesty International сообщила о случаях двух марокканских активистов, чьи телефоны могли стать мишенью таких сетевых атак с целью установки шпионского ПО, разработанного израильской компанией.

Они могут сделать это двумя способами: либо перенаправить браузер телефона на вредоносный веб-сайт, откуда на телефон может быть загружено вредоносное ПО, если в браузере есть уязвимость программного обеспечения, которую могут использовать злоумышленники; или они могут внедрить вредоносное ПО со ската прямо в основную полосу частот телефона, если программное обеспечение основной полосы частот имеет уязвимость. Вредоносное ПО, внедренное в полосу частот телефона, сложнее обнаружить. Такое вредоносное ПО может использоваться для превращения телефона в подслушивающее устройство для слежки за разговорами. Недавно Amnesty International сообщила о случаях двух марокканских активистов, чьи телефоны могли стать мишенью таких сетевых атак с целью установки шпионского ПО, разработанного израильской компанией.

Использование скатов правоохранительными органами США внутри страны более ограничено, учитывая, что им, в отличие от военных, необходимо получать ордера или судебные постановления для использования устройств в федеральных расследованиях. Но мало прозрачности или надзора в отношении того, как устройства используются федеральными агентами и местной полицией, поэтому многое еще неизвестно: например, использовались ли они когда-либо для записи содержимого разговоров по мобильному телефону или для устанавливать вредоносное ПО на телефоны.

Но мало прозрачности или надзора в отношении того, как устройства используются федеральными агентами и местной полицией, поэтому многое еще неизвестно: например, использовались ли они когда-либо для записи содержимого разговоров по мобильному телефону или для устанавливать вредоносное ПО на телефоны.

В новостях предполагают, что некоторые модели скатов, используемых Службой маршалов, могут извлекать текстовые сообщения, контакты и фотографии с телефонов, хотя не говорится, как устройства это делают. Документы, полученные ACLU в 2015 году, также указывают на то, что такие устройства действительно могут записывать номера входящих и исходящих звонков, дату, время и продолжительность звонков, а также перехватывать содержание голосовых и текстовых сообщений. Но министерство юстиции уже давно публично заявляет, что скаты, которые оно использует внутри страны, не перехватывают содержание сообщений. Министерство юстиции заявило, что устройства «могут быть способны перехватывать содержимое сообщений, и поэтому такие устройства должны быть настроены на отключение функции перехвата, если только перехват не был санкционирован приказом Раздела III [прослушивание телефонных разговоров]».

Что касается глушения связи внутри страны, протестующие против трубопровода Dakota Access в Стэндинг-Роке, Северная Дакота, в 2016 году описали самолеты и вертолеты, летающие над головой, которые, по их мнению, использовали технологию для глушения мобильных телефонов. Протестующие описали такие проблемы, как поломка телефонов, прерывание прямых трансляций и проблемы с загрузкой видео и других сообщений в социальные сети.

Почему скаты и дертбоксы вызывают такие споры?

Устройства не просто собирают данные о целевых телефонах. Правоохранительные органы могут отслеживать конкретный телефон известного подозреваемого, но любой телефон, находящийся поблизости от ската, который использует ту же сотовую сеть, что и целевой телефон или устройство, подключится к скату. Документы по уголовному делу 2011 года в Канаде показали, что устройства, используемые Королевской канадской конной полицией, имели радиус действия в треть мили, и всего за три минуты использования одно устройство перехватило 136 разных телефонов.

Правоохранительные органы также могут использовать скат менее целенаправленным способом для сбора информации обо всех находящихся поблизости телефонах. Пока телефон подключается или общается со скатом, обслуживание этих телефонов прерывается до тех пор, пока скат не освободит их. Соединение должно длиться ровно столько времени, сколько требуется телефону, чтобы раскрыть свой номер IMSI скату, но неясно, какое тестирование и надзор провело Министерство юстиции, чтобы гарантировать, что устройства выпускают телефоны. Скаты должны позволять 911 вызовов для передачи на законную вышку сотовой связи, чтобы не нарушить работу служб экстренной помощи, но другие экстренные вызовы, которые пользователь может попытаться сделать, когда его телефон подключен к скату, не будут доставлены до тех пор, пока скат не отпустит свой телефон. Также неясно, насколько эффективно устройства пропускают звонки службы экстренной помощи. ФБР и DHS указали, что они не заказывали исследования для измерения этого, но исследование, проведенное федеральной полицией в Канаде, показало, что обход 911 не всегда работал.

В зависимости от того, сколько телефонов находится в непосредственной близости от ската, сотни могут подключиться к устройству, что может привести к нарушению работы службы.

Как давно правоохранительные органы используют скатов?

Считается, что эта технология возникла в вооруженных силах, хотя неясно, когда она впервые была использована в зонах боевых действий или внутри США. когда ФБР использовало грубую, сфальсифицированную версию инструмента для отслеживания бывшего хакера Кевина Митника; власти назвали это устройство Triggerfish. В случае в Юте в 2009 году, агент ФБР сообщил в судебном документе, что симуляторы сотовой связи использовались правоохранительными органами более десяти лет. Он также сказал, что их использовало не только ФБР, но и Служба маршалов, Секретная служба и другие агентства. Недавние документы, полученные ACLU, также указывают на то, что в период с 2017 по 2019 год отдел расследований внутренней безопасности Министерства внутренней безопасности использовал скатов в расследованиях не менее 466 раз. BuzzFeed News ранее получил записи, показывающие, что с 2013 по 2017 год HSI использовала эту технологию 1885 раз.

BuzzFeed News ранее получил записи, показывающие, что с 2013 по 2017 год HSI использовала эту технологию 1885 раз.

Помимо возможности широкого наблюдения, есть ли у технологии другие проблемы?

Другое противоречие со скатами связано с секретностью и отсутствием прозрачности в отношении их использования. Правоохранительные органы и компании, которые производят устройства, не позволяют общественности получить информацию об их возможностях и узнать, как часто эта технология используется в расследованиях. Агентства подписывают с компаниями соглашения о неразглашении, которые они используют в качестве щита всякий раз, когда журналисты или другие лица направляют публичные запросы на получение информации о технологии. Правоохранительные органы утверждают, что преступники могли бы разработать методы защиты от слежки, чтобы подорвать технологию, если бы они знали, как она работает. Сами компании ссылаются на коммерческую тайну и конфиденциальную информацию, чтобы общественность не могла получить рекламную литературу и руководства по технологии.

В течение многих лет правоохранительные органы использовали эти устройства без судебного приказа или ордера. Даже когда они обращались за одобрением в суд, они часто описывали технологию вводящими в заблуждение терминами, чтобы она казалась менее инвазивной. Они часто называли скатов в судебных документах «ручным регистрационным устройством», пассивными устройствами, которые подключены к сети и записывают номера, набранные с определенного телефонного номера. Они скрыли тот факт, что устройства заставляют телефоны подключаться к ним, что они заставляют другие телефоны, которые не являются целевыми устройствами, подключаться к ним, и что они могут выполнять больше функций, чем просто захват номера IMSI. Что наиболее важно, они утаили тот факт, что устройство излучает сигналы, которые могут отслеживать пользователя и его телефон в частном доме. После того, как ФБР использовало ската, чтобы выследить Ригмейдена (похитителя личных данных в Сан-Хосе) в его квартире, адвокаты Ригмейдена добились от Министерства юстиции признания этого обыска в соответствии с Четвертой поправкой, для которого требуется ордер.

Однако агенты правоохранительных органов обманывали не только судей; они также вводят в заблуждение адвокатов защиты, ищущих информацию о том, как агенты отслеживают их клиентов. В некоторых судебных документах сотрудники правоохранительных органов указали, что они получили информацию о местонахождении подсудимого из «конфиденциального источника», хотя на самом деле они использовали ската для их отслеживания.

Чтобы противостоять этому обману, Министерство юстиции в 2015 году внедрило новую политику, согласно которой все федеральные агенты, участвующие в уголовных расследованиях, должны получить ордер на обыск вероятной причины, прежде чем использовать ската. Он также требует, чтобы агенты и прокуроры сообщали судьям, когда ордер, который они запрашивают, касается ската; и это требует, чтобы они ограничивали использование возможностей ската отслеживанием местоположения телефона и регистрацией телефонных номеров для звонков, полученных и сделанных по телефону. Они не могут собирать содержимое сообщений, таких как текстовые сообщения и электронные письма. А агенты обязаны удалять данные, которые они собирают, с нецелевых телефонов в течение 24 часов или 30 дней, в зависимости от обстоятельств.

А агенты обязаны удалять данные, которые они собирают, с нецелевых телефонов в течение 24 часов или 30 дней, в зависимости от обстоятельств.

Проблема, однако, в том, что политика Министерства юстиции не является законом. И хотя политика распространяется на государственные и местные правоохранительные органы, когда они работают над делом с федеральными агентами и хотят использовать устройства, она не распространяется на эти агентства, когда они работают над делами в одиночку. Чтобы устранить эту лазейку, законодателям потребуется принять федеральный закон, запрещающий использование скатов без ордера, но попытки сделать это до сих пор не увенчались успехом.

Еще одна большая проблема с политикой Министерства юстиции заключается в том, что, как отмечалось выше, она применяется только к уголовным расследованиям, а не к расследованиям, связанным с национальной безопасностью, а также включает исключения для «неотложных обстоятельств», которые четко не определены. Федеральные агенты не обязаны запрашивать ордер на использование технологии в случаях, связанных с такими обстоятельствами. Использовало ли правительство эту технологию против протестующих Black Lives Matter без ордера, вероятно, какое-то время останется секретом.

Использовало ли правительство эту технологию против протестующих Black Lives Matter без ордера, вероятно, какое-то время останется секретом.

Полиция Вирджинии регулярно использует секретные сигналы GPS для отслеживания мобильных телефонов людей

Скотт Дервин говорит, что столкнулся с агрессивным допросом со стороны детектива полиции округа Честерфилд после того, как его друг умер от передозировки наркотиков в конце 2019 года. Чего он не знал в было время, когда полиция также начала тайно отслеживать его местонахождение, приказав Verizon Wireless регулярно проверять GPS его телефона и сообщать о его местонахождении детективам в режиме реального времени.

«Это немного шокирует, на самом деле», — сказал Дурвин, которому позвонили по тому же номеру, который полиция использовала, чтобы следить за ним чуть более двух лет назад. «Детектив все время звонил мне и пытался заставить меня дать им информацию, и он угрожал запереть меня. Но я не имел к этому никакого отношения, и в конце концов он оставил меня в покое».

Полиция никогда не указывала Дурвина как подозреваемого в заявлении на ордер на обыск, которое они подали с просьбой разрешить его отследить, и судебные протоколы показывают, что он не был обвинен в каких-либо преступлениях в Вирджинии с тех пор, как полиция выписала ордер.

Вместо этого офицеры написали, что они нашли голосовые сообщения от Дурвина на телефоне жертвы передозировки и думали, что отслеживание его местонахождения может помочь им выяснить, кто поставил смертельную дозу героина, отметив, что Дурвин был с этим человеком во время того, что казалось до передозировки в Ричмонде.

Дело дает представление о методе наблюдения, который стал обычным для полиции, но в основном неизвестен широкой публике: отслеживание местоположения мобильного телефона.

Запросы на публичные записи, отправленные выборке из 18 полицейских управлений по всему штату, показали, что офицеры использовали эту технику для ведения наблюдения в течение более 7000 дней в 2020 году. Судебные протоколы показывают, что усилия по отслеживанию охватывали самые разные дела: от громких убийств до мелких краж. .

Судебные протоколы показывают, что усилия по отслеживанию охватывали самые разные дела: от громких убийств до мелких краж. .

Закон штата, принятый без предупреждения в 2015 году, разрешает наблюдение, если полиция сначала получает ордер на обыск от магистрата или судьи, но на практике планка для судебного одобрения не особенно высока. Офицеры просто должны засвидетельствовать в письменных показаниях, что у них есть вероятная причина того, что данные отслеживания «имеют отношение к преступлению, которое совершается или было совершено».

По закону срок действия ордера ограничен 30 днями, но судья может продлевать — и часто продлевает — ежемесячно.

«Я не думаю, что люди знают, что их сотовые телефоны могут быть преобразованы полицией в устройства слежения без предварительного уведомления», — сказал Стив Бенджамин, адвокат по уголовным делам в Ричмонде, который сказал, что недавно заметил всплеск дел, в которых работают сотрудники полиции. техника. «А реалии современной жизни таковы, что у всех телефон днем при себе, а ночью на тумбочке. … Как будто полиция пометила их чипом под кожу, и люди понятия не имеют, как легко это делается».

… Как будто полиция пометила их чипом под кожу, и люди понятия не имеют, как легко это делается».

В случае Дурвина обоснование, данное полицией для его отслеживания, сводилось к одному абзацу в заявлении об ордере на обыск, в котором утверждалось, что офицеры считают, что это может помочь их делу.

«По опыту вашего партнера потребители наркотиков будут общаться с другими потребителями и поставщиками наркотиков в торговле наркотиками», — пишет Дет. Г. Хопкинс. «Ваш партнер считает, что данные о местоположении в реальном времени… помогут в текущем расследовании в отношении поставщика наркотиков».

«Мы будем использовать все законные инструменты, имеющиеся в нашем распоряжении»

Записи, просмотренные Mercury, показывают, что полиция Честерфилда является одним из наиболее активных пользователей этой технологии в Вирджинии.

Департамент не извиняется за то, что отслеживает телефонные звонки. «Мы существуем, чтобы сохранять человеческие жизни и защищать уязвимых, и мы будем использовать для этого все имеющиеся в нашем распоряжении законные средства», — заявила пресс-секретарь полиции округа Честерфилд Элизабет Карун.

Чтобы оценить, насколько широко полиция в Вирджинии использует отслеживание мобильных телефонов, компания Mercury направила в полицейские управления по всему штату запросы в соответствии с Законом о свободе информации, запрашивающие платежные данные от телефонных компаний, которые взимают с полицейских управлений ежедневную или ежемесячную плату за сообщение полицейским о местонахождении своих клиентов. .

Мы нашли:

• По крайней мере девять из 18 полицейских управлений брали пробы мобильных телефонов, но их частота значительно различалась в зависимости от отдела. В верхней части на Честерфилд приходилось 4500 дней отслеживания и 346 ордеров, в то время как полиция Норфолка в нижней части сообщила о 63 днях отслеживания по шести ордерам.

• Два департамента указали, что у них есть соответствующие счета, но запросили сотни долларов, чтобы предоставить записи в Mercury: округ Лаудоун оценил, что выполнение запроса будет стоить 361 доллар. Александрия запросила 1360 долларов и проигнорировала электронные письма с просьбой объяснить высокую цену.

• Остальные семь отделов ответили, что у них нет соответствующих счетов, что указывает на то, что они не используют этот метод.

• Только один из опрошенных департаментов, Александрия, указал, что у него есть внутренняя политика, определяющая, как их сотрудники используют отслеживание мобильных телефонов, но копия документа, предоставленного городом, была полностью отредактирована.

Чтобы понять, в каких случаях полиция использует эту технологию для расследования, Mercury также изучил все незапечатанные заявки на ордер на обыск, поданные в 2020 году в городе Ричмонд и округе Честерфилд. В документах, представляемых мировым судьям или судьям окружных судов для обоснования и получения разрешения на производство наблюдения, описываются расследуемые преступления и основные обстоятельства отдельных дел.

На расследования по наркотикам приходится более 60 процентов ордеров на обыск, выданных в двух юрисдикциях. Кражи были второй по частоте категорией. Серьезные преступления, такие как убийства, изнасилования и похищения, составляли небольшую часть запросов на отслеживание, на которые приходилось чуть менее 25 из почти 400 ордеров, поданных в юрисдикциях в том году.

В Ричмонде майор Ронни Армстед сказал в интервью, что отдел предоставляет отдельным детективам право определять, когда и как использовать отслеживание сотового телефона. И он сказал, что офицеры не делают различий между крупными и мелкими делами — они просто хотят раскрывать преступления: «Эти детективы проводят тщательное расследование», — сказал он. «Им все равно, какого размера ты рыба».

На практике это означает, что офицеры использовали эту технику в расследованиях по наркотикам с высокими ставками, а также в более заурядных расследованиях.

Судебные протоколы показывают, что полиция широко использовала отслеживание телефонов в ходе расследования, которое привело к аресту Никике Тайлер, которая, как утверждают власти, возглавляла региональную наркогруппу, которая импортировала и распространяла большое количество героина, кокаина и марихуаны. Ордера на обыск, выданные региональной оперативной группой по борьбе с наркотиками в Ричмонде, указывают на то, что полицейские отслеживали мобильный телефон Тайлера более года, обновляя ордера, поскольку он регулярно менял номера мобильных телефонов, согласно письменным показаниям в деле.

Записи показывают, что полиция также обратилась к отслеживанию местоположения, когда бывшая сотрудница ресторана мексиканской кухни в центре Ричмонда, Café Ole, была обвинена бывшей девушкой в краже 200 долларов из кассы. Согласно ордеру, офицер Ричмонда получил разрешение отслеживать местонахождение мужчины в течение 30 дней после того, как посещение дома его матери в Гучленде не привело к его обнаружению.

Иногда полиция запрашивала ордера даже в тех случаях, когда офицеры не были уверены, кого именно они отслеживают.

В одном заявлении на ордер на обыск в Честерфилде офицер написал в своих показаниях под присягой, что неназванный человек, которого он назвал «надежным конфиденциальным источником», дал ему номер телефона предполагаемого торговца наркотиками по имени «Види», который, как слышал его источник, прибыл в район Ричмонда, чтобы продавать героин. Судья утвердил ордер на основании обоснования офицера, что «данные о местоположении в режиме реального времени, собранные в ходе этого расследования, помогут идентифицировать «Види», потенциальных сообщников и места, используемые для проведения операций с наркотиками».

«Я чувствую, что моя конфиденциальность была нарушена»

Верховный суд США постановил, что незаконное отслеживание мобильных телефонов является неконституционным еще в 2012 году. С тех пор было ограниченное общественное обсуждение или осведомленность о видах ордеров на отслеживание, которые утверждает судебная власть.

Когда три года спустя Вирджиния приняла закон, устанавливающий требование о наличии ордера в кодексе штата, он почти не привлек внимания Генеральной Ассамблеи, принимая его единогласно при каждом голосовании. Покровитель законопроекта, тогдашний Дель. Маноли Лупасси, адвокат из Ричмонда, сказал, что мало что помнит о законе, и был удивлен, узнав, как часто полиция теперь использует закон, чтобы разрешить отслеживание мобильных телефонов.

«Я думаю, что первоначальной целью было поймать и выявить очень серьезное преступление», — сказал Лупасси. «Не просто ничего не бывает. И это один из миллионов примеров того, как благими намерениями можно вымостить дорогу в ад».

Чиновники полиции тем временем утверждают, что имеет смысл использовать только технологические достижения. Дана Шрад, исполнительный директор Ассоциации начальников полиции Вирджинии, сказала, что у департаментов часто нет ресурсов для осуществления физического наблюдения. И даже если бы они это сделали, она сказала, что отслеживание мобильного телефона безопаснее.

«Это может считаться навязчивым способом сбора данных о ком-то, но это определенно менее опасно, чем физическое отслеживание», — сказала она.

Вернувшись в Честерфилд, полицейские описали использование ими отслеживания мобильных телефонов как часть усилий по упреждающему расследованию преступлений, связанных с наркотиками, предполагая, что эти усилия помогли предотвратить рост числа смертельных передозировок в округе.

«Мы считаем, что наши постоянные активные усилия по обеспечению соблюдения законов являются одной из причин, по которой число зараженных в Честерфилде не увеличилось», — сказала Карун, пресс-секретарь департамента.

Вы, естественно, использовали бы единственное, что вам доступно — их количество.

Вы, естественно, использовали бы единственное, что вам доступно — их количество.

Ваш комментарий будет первым