Примеры использования правил межсетевого экрана (для версий NDMS 2.11 и более ранних)

NOTE: В данной статье показана настройка версий ОС NDMS 2.11 и более ранних. Настройка актуальной версии ПО представлена в статье «Примеры использования правил межсетевого экрана».

Для защиты вашей локальной сети от атак и проникновения злоумышленников из Интернета в роутерах серии Keenetic по умолчанию работает межсетевой экран. В большинстве случаев настроек по умолчанию достаточно для обеспечения безопасности и не требуется дополнительная настройка межсетевого экрана. Но если это необходимо для решения определенных задач, интернет-центр предоставляет гибкие возможности по настройке правил сетевого экрана.

В данной статье приведем практические примеры использования правил Межсетевого экрана в интернет-центрах серии Keenetic.

Теорию и подробное описание работы с межсетевым экраном в интернет-центрах серии Keenetic можно найти в статье: «Описание работы с межсетевым экраном»

Рассмотрим следующие примеры:

Внимание! Для запрета доступа в Интернет в правилах сетевого экрана мы будем указывать протокол передачи данных TCP, т.к. Интернет построен на базе сетевых протоколов передачи данных TCP/IP.

Пример 1. Разрешить доступ в Интернет только одному определенному компьютеру локальной сети, а для всех остальных заблокировать доступ.

В данном примере нужно создать два правила для интерфейса локальной сети Home network.

Сначала создаем разрешающее правило, в котором указываем IP-адрес источника (IP-адрес компьютера, которому будет разрешен доступ) и тип протокола TCP.

Затем создаем запрещающее правило, в котором указываем в качестве IP-адреса источника подсеть (192.168.1.0 c маской 255.255.255.0) и тип протокола TCP.

Предупреждение! Настройку данного правила следует выполнять с компьютера, IP-адрес которого разрешен для доступа в Интернет.

Пример 2. Заблокировать доступ в Интернет только для одного определенного компьютера локальной сети.

В данном примере нужно создать одно правило для интерфейса локальной сети Home network.

Создаем запрещающее правило, в котором указываем IP-адрес источника (IP-адрес компьютера, которому будет запрещен доступ) и тип протокола TCP.

Пример 3. Заблокировать доступ к определенному веб-сайту из локальной сети.

В данном примере заблокируем доступ всем компьютерам локальной сети к веб-сайту социальной сети знакомств Love.Ru

Внимание! В настройках правил межсетевого экрана интернет-центра серии Keenetic нельзя использовать доменные имена, а можно указать только IP-адреса.

В связи с чем, перед настройкой правил нужно выяснить IP-адрес(а) нужного вам веб-сайта. Один сайт может иметь несколько разных IP-адресов (обычно это касается крупных ресурсов, таких yandex.ru, google.com, vk.com и др).

Первый способ узнать IP-адрес сайта — использовать специальную команду nslookup <имя веб-сайта>

Например, в командной строке операционной системы выполним команду nslookup love.ru

Результат выполнения указанной выше команды позволит увидеть IP-адреса, на которых размещается веб-сайт (в нашем примере сайт использует 4 IP-адреса).

Второй способ узнать IP-адрес сайта — воспользоваться одним из специальных онлайн-сервисов (например, 2ip.ru).

В специальной строке нужно будет указать имя интересующего вас сайта и нажать кнопку Проверить.

После этого вы увидите все IP-адреса, на которых работает сайт.

После этого вы увидите все IP-адреса, на которых работает сайт.

Теперь, выяснив IP-адреса веб-сайта, можно приступать к созданию правил межсетевого экрана.

Внимание! Веб-сайты могут работать не только на протоколе HTTP, но и на протоколе HTTPS.

Так как в нашем примере сайт использует 4 IP-адреса, создадим для интерфейса локальной сети Home network 8 правил для блокировки трафика по протоколам: 4 для HTTP и 4 для HTTPS.

Создаем запрещающие правила, в котором указываем IP-адрес назначения (IP-адрес сайта, к которому будет запрещен доступ) и тип протокола (HTTP и HTTPS).

Пример 4. Разрешить определенному компьютеру локальной сети доступ только к одному указанному веб-сайту.

Сначала определим IP-адрес нужного нам веб-сайта. В нашем примере это сайт ru.wikipedia.org и его IP-адрес 91.198.174.192. Подробную информацию о том как определить IP-адрес(а) сайта можно найти в Примере 3 данной статьи.

В данном примере нужно создать три правила для интерфейса локальной сети Home network.

Сначала создаем разрешающие правила, в которых указываем IP-адрес источника (IP-адрес компьютера, которому будет разрешен доступ), IP-адрес назначения (IP-адрес веб-сайта, к которому будет разрешен доступ) и тип протокола HTTP и HTTPS.

Затем создаем запрещающее правило, в котором указываем IP-адрес источника (IP-адрес компьютера, которому будет запрещен доступ) и тип протокола TCP (для блокирования Интернета).

Пример 5. Разрешить доступ из локальной сети в Интернет только по определенным протоколам (сервисам, службам).

Разрешим доступ компьютерам локальной сети в Интернет только по протоколам HTTP, HTTPS, FTP, SMTP, POP3, IMAP, DNS, а весь остальной трафик заблокируем.

В данном примере нужно создать правила для интерфейса локальной сети Home network.

Сначала создаем разрешающие правила, в которых указываем значение Любой в полях IP-адрес источника и IP-адрес назначения, а в поле Протокол выбираем из списка нужный тип протокола (сервиса или службы).

А затем создаем два запрещающих правила, в которых указываем значение Любой в полях IP-адрес источника и

Обращаем ваше внимание, что для корректной работы Интернета необходима работа службы доменных имен DNS (TCP/53, UDP/53), которая позволяет преобразовывать символьные имена сайтов/доменов в IP-адреса (и наоборот).

В нашем примере получился следующий набор правил сетевого экрана:

Пример 6. Разрешить удаленное управление интернет-центром.

Внимание! По умолчанию доступ к управлению интернет-центром (к его веб-конфигуратору) из внешней сети (из Интернета) заблокирован. Это реализовано с целью безопасности устройства и локальной сети.

Доступ к устройству из Интернета возможен только при наличии «белого» публичного IP-адреса на внешнем интерфейсе (WAN), через который роутер подключается к глобальной сети. Желательно, чтобы это был статический или постоянный IP-адрес. Если же IP-адрес для выхода в Интернет динамический (т.е. меняется каждый раз при новом соединении с провайдером), нужно воспользоваться сервисом динамического DNS (дополнительная информация представлена в статье «Настройка и использование сервиса динамического DNS от No-IP»).

В данном примере создадим правило межсетевого экрана для возможности удаленного управления роутером из Интернета (в частности для подключения к веб-конфигуратору устройства).

В дополнении к этому разрешим выполнение пинг-запросов ICMP на роутер из Интернета (это позволит проверять доступность устройства в сети).

В целях повышения безопасности удаленное управление и пинг роутера со стороны внешней сети разрешим только с определенного публичного IP-адреса (в нашем примере с IP-адреса 93.94.95.96).

Внимание! Не открывайте доступ к веб-конфигуратору интернет-центра и не разрешайте выполнение пинг-запросов для всех пользователей со стороны публичной (глобальной) сети.

В нашем примере нужно создать правила для интерфейса внешней сети Broadband connection (ISP). Нужно создавать правила для интерфейса, через который осуществляется выход в Интернет (это может быть PPPoE, PPTP, USB LTE, Yota и др.).

Создаем разрешающее правило, в котором указываем в поле IP-адрес источника (публичный IP-адрес компьютера, с которого будет разрешен доступ из Интернета) и в поле Протокол выбираем TCP/80 (HTTP).

Затем создаем аналогичное правило, только для протокола ICMP (для работы утилиты ping).

Таким образом пинг интернет-центра (по протоколу ICMP) и доступ к его веб-конфигуратору (по протоколу HTTP) будут возможны из Интернета, только с определенного IP-адреса.

Обращаем ваше внимание, что в веб-браузере для доступа к веб-конфигуратору интернет-центра нужно использовать публичный WAN IP-адрес роутера в глобальной сети (его можно посмотреть в веб-конфигураторе интернет-центра в окне Системный монитор на вкладке Система в поле Адрес IPv4). Адрес в браузере нужно начинать с http://, т. е. http://IP-адрес (например, http://89.88.87.86).

е. http://IP-адрес (например, http://89.88.87.86).

Пример 7. Заблокировать обращения к интернет-центру с IP-адресов определенной подсети со стороны Интернета или внешней сети.

Предположим, что вы обнаружили частые попытки обращений (атаки) из Интернета на WAN-порт роутера с неизвестных IP-адресов.

Например, попытки подключения идут с разных IP-адресов, но все они принадлежат одной подсети 115.230.121.x.

В данном случае на внешнем интерфейсе интернет-центра (через который осуществляется доступ в Интернет) нужно заблокировать доступ к WAN-порту для IP-адресов подсети 115.230.121.x.

Создайте запрещающие правила для трафика TCP/UDP/ICMP(пинг), где в качестве IP-адреса источника нужно установить значение Подсеть и указать номер подсети и маску.

Обращаем ваше внимание, что при использовании маски подсети с префиксом /24 (255.255.255.0) IP-адрес подсети должен заканчиваться на 0 (в нашем примере это 115.230.121.0).

Примечание

Вопрос: Возможно ли с помощью правил Межсетевого экрана заблокировать трафик только между двумя хостами локальной сети?

Ответ: С помощью правил Межсетевого экрана заблокировать трафик между двумя хостами одной локальной сети нельзя, так как хосты находятся в одном сегменте и обмен между ними проходит на втором уровне модели OSI. Межсетевой экран работает на третьем уровне модели OSI.

Заблокировать трафик возможно только между всеми хостами, которые находятся в разных сегментах сети, включением функции isolate-private (блокирует связь полностью между сегментами), или с помощью отдельных правил Межсетевого экрана, блокируя доступ только для некоторых хостов.

KB-4985

Как заблокировать определенные IP-адреса на маршрутизаторах TP-Link

Застрял и нужна помощь?

Поговори с человеком

Некоторые потоковые службы будут работать более надежно, если вы заблокируете определенные IP-адреса на своем маршрутизаторе. Это руководство покажет вам как заблокировать определенные IP-адреса на маршрутизаторах TP-Link, используя в качестве примера два адреса DNS-сервера Google (8.8.8.8 и 8.8.4.4).

Это руководство покажет вам как заблокировать определенные IP-адреса на маршрутизаторах TP-Link, используя в качестве примера два адреса DNS-сервера Google (8.8.8.8 и 8.8.4.4).

Чтобы заблокировать определенные IP-адреса на вашем маршрутизаторе TP-Link, вам необходимо установить некоторые специальные правила маршрутизации. Эти правила гарантируют, что ваш сетевой трафик не будет проходить через указанные вами IP-адреса..

- Когда маршрутизатор подключен к Интернету, перейдите на 192.168.2.1 (или 192.168.1.1 или 192.168.0.1). Если вы застряли, см. Инструкции по поиску шлюза маршрутизатора..

- Войдите с вашим именем пользователя и паролем маршрутизатора. Имя пользователя и пароль по умолчанию обычно админ и админ.

- В верхней части страницы нажмите на продвинутый табуляция.

- На боковой панели перейдите к сеть > Продвинутая маршрутизация.Если вы используете старую версию панели мониторинга маршрутизатора, нажмите Продвинутая маршрутизация > Статический список маршрутизации.

- Под статическая маршрутизация, щелчок + добавлять.Если вы используете старую версию панели мониторинга маршрутизатора, нажмите Добавить новое…

- Заполните следующую информацию:

- Сеть назначения / сеть назначения: 8.8.8.8

- Маска подсети: 255.255.255.255

- Шлюз по умолчанию: (например, 192.168.2.1)

- Интерфейс: ЛВС

- Описание: Google 1

- (Для более старых версий панели инструментов) Статус: Включено

- Ваш экран должен выглядеть так:Для более старых версий панели инструментов:

- щелчок Сохранить.

- Повторите шаги с 5 по 7, используя следующие:

- Сеть назначения / сеть назначения: 8.

8.4.4

8.4.4 - Маска подсети: 255.255.255.255

- Шлюз по умолчанию: (например, 192.168.2.1)

- Интерфейс: ЛВС

- Описание: Google 2

- (Для более старых версий панели инструментов) Статус: Включено

- Сеть назначения / сеть назначения: 8.

- В зависимости от того, какую потоковую службу вы хотите использовать, вам может потребоваться добавить еще несколько IP-адресов. Чтобы получить список конкретных IP-адресов, обратитесь в службу поддержки ExpressVPN..

- Если вы на Windows, Откройте свой Командная строка. Если вы на макинтош, Откройте свой Терминал.

- Введите ping 8.8.8.8 и ping 8.8.4.4 (и другие заблокированные вами IP-адреса)..

- Тесты ping должны быть неудачными (например, «Timed Out» или «Destination Host Unreachable»). Если вы получили ответ, проверьте, правильно ли вы выполнили описанные выше шаги. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги, описанные выше..

- Как только вы увидите, что тесты ping не пройдены:

- Выключи свой роутер

- Отключите его от источника питания

- Подождите 30 секунд

- Подключите свой маршрутизатор

- Включи роутер

Sorry! The Author has not filled his profile.

Как заблокировать Wi-Fi для определенных пользователей

К Wi-Fi сегодня можно подключить мобильные устройства различных типов. Однако в некоторых случаях (особенно если у вас есть маленькие дети), вам стоит подумать о блокировке Wi-Fi. Если вы не хотите, чтобы ваш ребенок имел доступ к интернету с любого устройства, то у вас есть два варианта.

1 Разрешайте использовать Wi-Fi только на определенных устройствах

Для этого на компьютере необходимо войти в настройки роутера и ввести MAC-адреса устройств, доступ к интернету на которых вы хотите разрешить. Все гаджеты, которые вы не укажете в этом списке, не смогут подключиться к Wi-Fi. Например, в админке роутеров Netgear это можно сделать в разделе меню «Дополнительные настройки беспроводной сети» — «Список доступа беспроводных устройств».

Все гаджеты, которые вы не укажете в этом списке, не смогут подключиться к Wi-Fi. Например, в админке роутеров Netgear это можно сделать в разделе меню «Дополнительные настройки беспроводной сети» — «Список доступа беспроводных устройств».

Как узнать MAC-адрес вашего устройства зависит, собственно, от конкретного устройства. Кроме того, способ выхода в настройки роутера тоже зависит от самого роутера. Чаще всего вам будет требоваться IP-адрес, который необходимо ввести в браузере. Проще всего узнать MAC и IP уже подключенных устройств в разделе «Подключенные устройства».

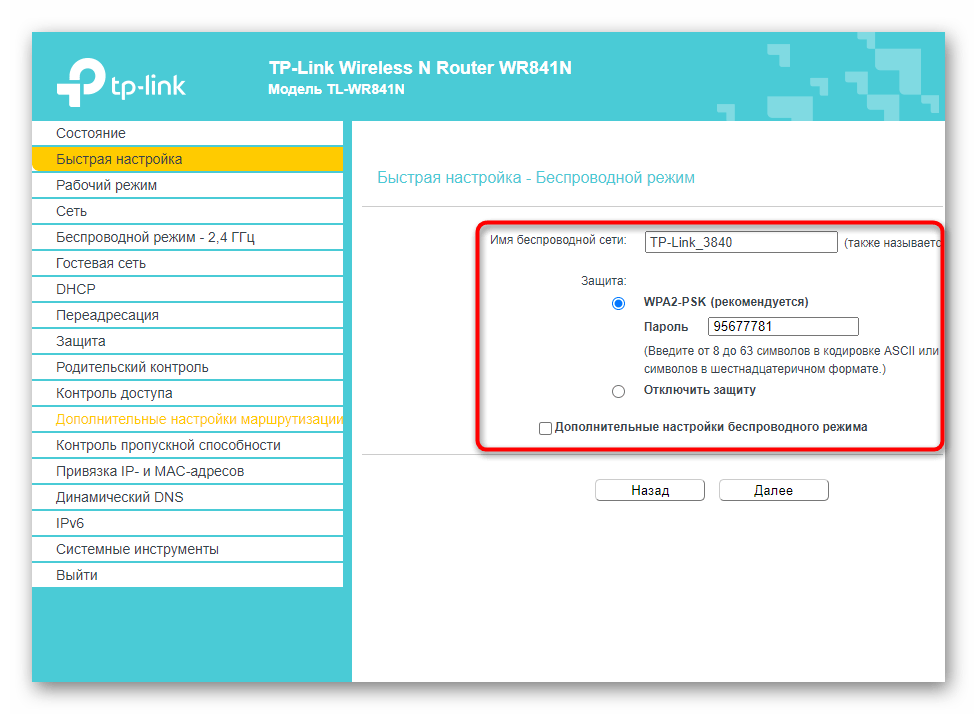

2 Измените пароль Wi-Fi

Поменять пароль от вай-фай — самый простой способ сделать так, чтобы ваш ребенок не смог сам получить доступ к беспроводной сети, просто заглянув под роутер.

Сделать это тоже можно в настройках маршрутизатора, но порядок действий опять же зависит от роутера. Обычно пароль задается в основных настройках беспроводной сети. Чтобы быстрее сориентироваться в меню обращайте внимание на слова «Безопасность» или «Доступ к Wi-Fi».

Как временно заблокировать Wi-Fi на некоторых устройствах

Вам не нужно полностью лишать своих детей интернета — вы же не монстр какой-нибудь. Однако у вас есть возможность установить на некоторых устройствах ограниченную по времени интернет-блокировку. Таким образом вы не будете полностью лишать своего ребёнка доступа к сети, но сможете контролировать время, которое он проводит на просторах интернета.

Снова откройте настройки роутера. Войдите в настройки сети или Wi-Fi и выберите «Ограничение по времени» или «Расписание». Опция позволяет точно определить, в какое время конкретный пользователь будет иметь доступ к интернету. Однако эти настройки влияют на всю сеть Wi-Fi. Поэтому вам нужно сначала решить, как можно согласовать такие ограничения с вашим личным временем работы в интернете.

Наш совет: в дополнение к сети Wi-Fi, которую вы используете, создайте отдельную сеть для своих детей. Для этого вы можете выбрать любые ограничения, такие как ограничения по времени, без ущерба для своего доступа к сети.

Для этого вы можете выбрать любые ограничения, такие как ограничения по времени, без ущерба для своего доступа к сети.

Читайте также:

Как заблокировать одну или несколько сетей для узла BGP

Содержание

Введение

Предварительные условия

Требования

Используемые компоненты

Условные обозначения

Идентификация и фильтрация маршрутов на основе NLRI

Схема сети

Фильтрация с ключевым словом distribute-list и стандартным списком контроля доступа

Фильтрация с ключевым словом distribute-list и расширенным списком контроля доступа

Фильтрация с использованием команды ip prefix-list

Фильтрация маршрутов по умолчанию от других сторон BGP

Дополнительные сведения

Фильтрация маршрутов – основа для реализации политик протокола граничного шлюза (BGP). Существует множество способов фильтрации одной или нескольких сетей с одноранговой стороны BGP, включая информацию о достижимости на сетевом уровне (NLRI) и атрибуты AS_Path и Community. В настоящем документе рассматривается только фильтрация на основе NLRI. Описание фильтрации на основе AS_Path см. в документе Использование регулярных выражений в BGP. Дополнительные сведения см. в разделе Фильтрация BGP документа Практические примеры BGP.

Требования

Cisco рекомендует ознакомиться с базовой конфигурацией BGP. Дополнительные сведения см. в документах Практические примеры BGP и Настройка BGP.

Используемые компоненты

Сведения, содержащиеся в этом документе, относятся к выпуску ПО Cisco IOS® 12.2(28).

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в данном документе, были запущены с конфигурацией по умолчанию. При работе в действующей сети необходимо понимать последствия выполнения любой команды.

При работе в действующей сети необходимо понимать последствия выполнения любой команды.

Условные обозначения

Подробные сведения об условных обозначениях см. в документе Условное обозначение технических терминов Cisco.

Чтобы свести к минимуму объем сведений о маршрутизации, которые маршрутизатор должен запоминать или объявлять, можно использовать фильтры на основе обновлений маршрутизации. Фильтры состоят из списка контроля доступа или списка префиксов, действующего для обновлений, адресованных соседним узлам и поступающих от соседних узлов. Эти варианты анализируются в контексте следующей схемы сети.

Схема сети

Маршрутизатор 200 объявляет эти сети связанному с ним маршрутизатору 100:

192.168.10.0/24

10.10.10.0/24

10.10.0.0/19

Этот пример конфигурации позволяет маршрутизатору 100 запретить обновление сети 10.10.10.0/24 и разрешить обновление сетей 192.168.10.0/24 и 10.10.0.0/19 в своей таблице BGP:

| Маршрутизатор 100 |

|---|

hostname Router 100 ! router bgp 100 neighbor 172.16.1.2 remote-as 200 neighbor 172.16.1.2 distribute-list 1 in ! access-list 1 deny 10.10.10.0 0.0.0.255 access-list 1 permit any |

| Маршрутизатор 200 |

|---|

hostname Router 200 ! router bgp 200 no synchronization network 192.168.10.0 network 10.10.10.0 mask 255.255.255.0 network 10.10.0.0 mask 255.255.224.0 no auto-summary neighbor 172.16.1.1 remote-as 100 |

Выходные данные следующей команды show ip bgp подтверждают действия маршрутизатора 100:

Router 100# show ip bgp BGP table version is 3, local router ID is 172.16.1.1 Status codes: s suppressed, d damped, h history, * valid, > best, i - internal Origin codes: i - IGP, e - EGP, ? - incomplete Network Next Hop Metric LocPrf Weight Path *> 10.10.0.0/19 172.16.1.2 0 0 200 i *> 192.168.10.0/24 172.16.1.2 0 0 200 i

Применение стандартного списка контроля доступа для фильтрации суперсетей сталкивается с определенными сложностями. Предположим, что маршрутизатор 200 объявляет следующие сети:

Маршрутизатор 100 заинтересован только в получении сведений об объединенной сети, 10.10.0.0/19. Информация, относящаяся к отдельным сетям, должна отфильтровываться.

Стандартный список контроля доступа вида access-list 1 permit 10.10.0.0 0.0.31.255 не подойдет, поскольку он разрешает больше сетей, чем нужно. Стандартный список контроля доступа контролирует адрес сети, но не сетевую маску. Этот стандартный список контроля доступа разрешает как объединенную сеть /19, так и отдельные сети /24.

Чтобы разрешать только суперсеть 10.10.0.0/19, используйте расширенный список контроля доступа вида access-list 101 permit ip 10.10.0.0 0.0.0.0 255.255.224.0 0.0.0.0. Формат команды access-list для расширенного списка контроля доступа описан в разделе access-list (расширенный список контроля доступа IP).

В нашем примере источник – 10.10.0.0. Для него настраивается точно соответствующий шаблон 0.0.0.0. Для точного соответствия с маской источника задаются маска 255.255.224.0 и шаблон маски 0.0.0.0. В случае неполного соответствия любому из этих значений (источнику или маске) список контроля доступа выдаст запрет.

Таким образом, расширенная команда access-list позволяет точно описать соответствие номеру сети источника 10.10.0.0 с маской 255.255.224.0 (и, как следствие, с 10.10.0.0/19). Другие, более узкие сети /24 будут фильтроваться.

Примечание. При настройке шаблонов помните, что 0 означает полное совпадение двоичных разрядов, а 1 означает, что данный разряд безразличен.

Конфигурация маршрутизатора 100:

| Маршрутизатор 100 |

|---|

hostname Router 100 ! router bgp 100 !--- Output suppressed. neighbor 172.16.1.2 remote-as 200 neighbor 172.17.1.2 distribute-list 101 in ! ! access-list 101 permit ip 10.10.0.0 0.0.0.0 255.255.224.0 0.0.0.0 |

Выходные данные команды show ip bgp с маршрутизатора 100 подтверждают, что список контроля доступа функционирует требуемым образом.

Router 100# show ip bgp BGP table version is 2, local router ID is 172.16.1.1 Status codes: s suppressed, d damped, h history, * valid, > best, i - internal Origin codes: i - IGP, e - EGP, ? - incomplete Network Next Hop Metric LocPrf Weight Path *> 10.10.0.0/19 172.16.1.2 0 0 200 i

Как показано в этом разделе, расширенные списки контроля доступа более практичны в ситуациях, когда в пределах одной крупной сети нужно разрешить одни сети и запретить другие. Эти примеры в более полной мере иллюстрируют пользу расширенных списков контроля доступа в некоторых ситуациях:

access-list 101 permit ip 192.168.0.0 0.0.0.0 255.255.252.0 0.0.0.0

Этот список контроля доступа разрешает только суперсеть 192.168.0.0/22.

access-list 102 permit ip 192.168.10.0 0.0.0.255 255.255.255.0 0.0.0.255

Этот список контроля доступа разрешает все подсети 192.168.10.0/24. Иначе говоря, разрешаются подсети 192.168.10.0/24, 192.168.10.0/25, 192.168.10.128/25, и т.д.: любая из подсетей 192.168.10.x с маской в диапазоне от 24 до 32.

access-list 103 permit ip 0.0.0.0 255.255.255.255 255.255.

255.0 0.0.0.255

255.0 0.0.0.255Этот список контроля доступа разрешает любой префикс сети с маской от 24 до 32.

Маршрутизатор 200 объявляет эти сети связанному с ним маршрутизатору 100:

192.168.10.0/24

10.10.10.0/24

10.10.0.0/19

В примерах конфигурации, приведенных в этом разделе, применяется команда ip prefix-list, с которой маршрутизатор 100 будет выполнять сразу две функции:

разрешать обновления для любой сети с длиной маски префикса не более 19 разрядов;

запрещать обновления для всех сетей с длиной маски префикса более 19 разрядов.

| Маршрутизатор 100 |

|---|

hostname Router 100 ! router bgp 100 neighbor 172.16.1.2 remote-as 200 neighbor 172.16.1.2 prefix-list cisco in ! ip prefix-list cisco seq 10 permit 0.0.0.0/0 le 19 |

| Маршрутизатор 200 |

|---|

hostname Router 200 ! router bgp 200 no synchronization network 192.168.10.0 network 10.10.10.0 mask 255.255.255.0 network 10.10.0.0 mask 255.255.224.0 no auto-summary neighbor 172.16.1.1 remote-as 100 |

Выходные данные команды show ip bgp с маршрутизатора 100 подтверждают, что список префиксов на нем функционирует требуемым образом.

Router 100# show ip bgp BGP table version is 2, local router ID is 172.16.1.1 Status codes: s suppressed, d damped, h history, * valid, > best, i - internal Origin codes: i - IGP, e - EGP, ? - incomplete Network Next Hop Metric LocPrf Weight Path *> 10.10.0.0/19 172.16.1.2 0 0 200 i

Можно заключить, что применение списков префиксов – наиболее удобный способ фильтрации сетей в протоколе BGP. Но в некоторых случаях, например, когда нужно отфильтровать четные и нечетные сети одновременно с контролем длины маски, расширенные списки контроля доступа дают больше гибкости и управляемости по сравнению со списками префиксов.

Фильтрация маршрутов по умолчанию от других сторон BGP

Можно отфильтровать или заблокировать объявленный стороной BGP маршрут по умолчанию, например 0.0.0.0/32, используя команду prefix-list. Увидеть, что запись 0.0.0.0 доступна, можно при помощи команды show ip bgp.

Router 100#show ip bgp

BGP table version is 5, local router ID is 172.16.1.1

Status codes: s suppressed, d damped, h history, * valid, > best, i - internal,

r RIB-failure, S Stale

Origin codes: i - IGP, e - EGP, ? - incomplete

Network Next Hop Metric LocPrf Weight Path

*> 0.0.0.0 172.16.1.2 0 0 200 i

Пример конфигурации, представленный в этом разделе, задан на маршрутизаторе Router 100 командой ip prefix-list.

| Маршрутизатор 100 |

|---|

hostname Router 100 ! router bgp 100 neighbor 172.16.1.2 remote-as 200 neighbor 172.16.1.2 prefix-list deny-route in ! ip prefix-list deny-route seq 5 deny 0.0.0.0/32 ip prefix-list deny-route seq 10 permit 0.0.0.0/0 le 32 |

Если после задания этой конфигурации выполнить команду show ip bgp, то запись 0.0.0.0, доступная ранее в выходных данных команды show ip bgp, видна не будет.

util.GregorianCalendar»/>

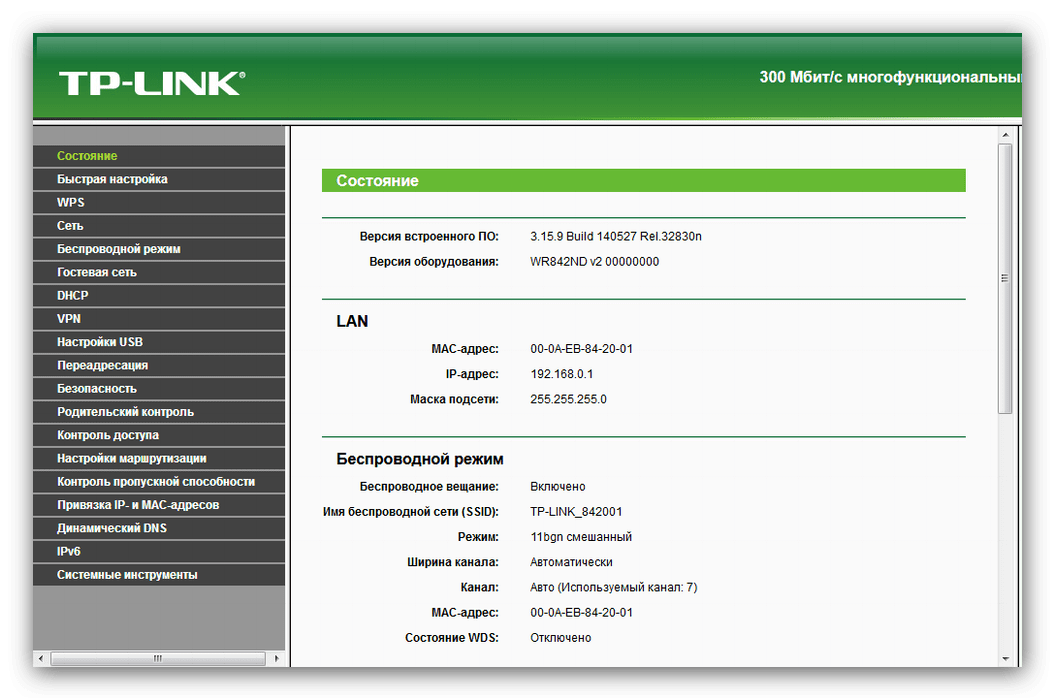

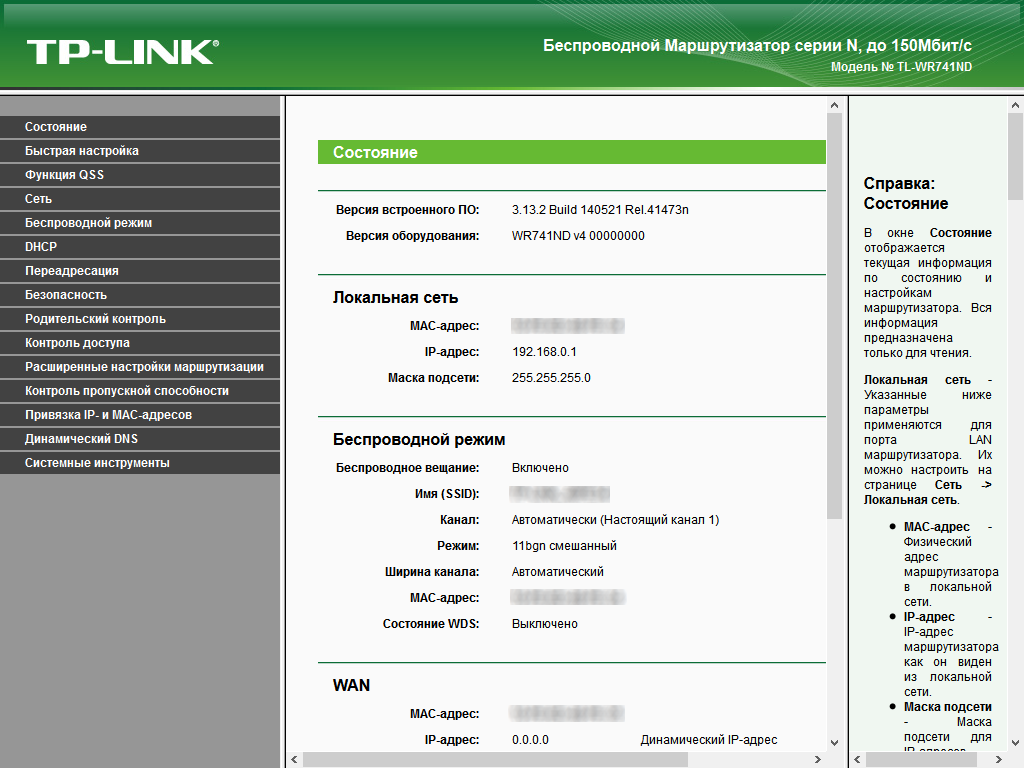

как узнать подключенные устройства, версию прошивки, IP-адрес и другое

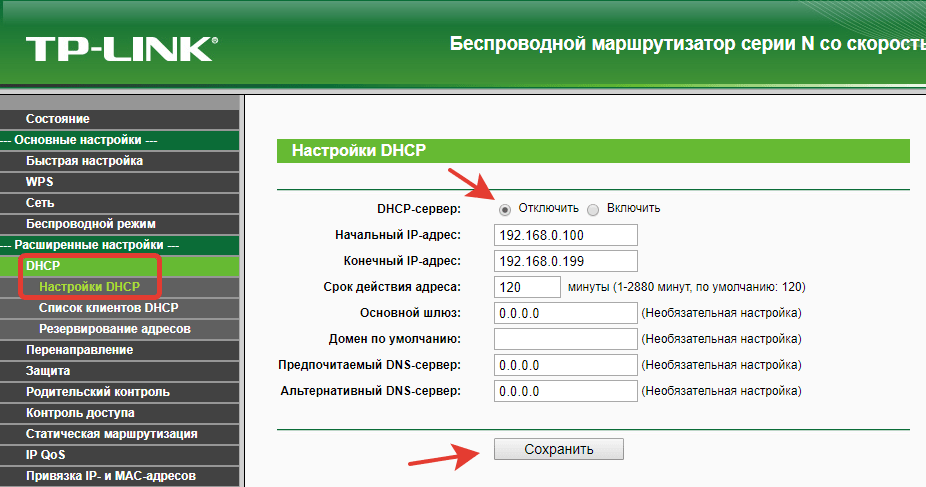

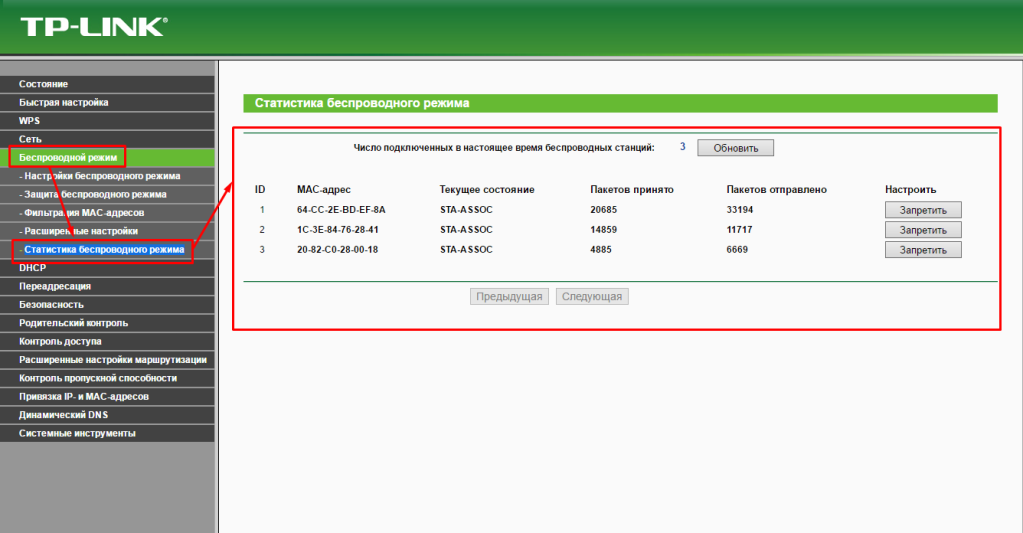

В этой статье мы ответим на частые вопросы владельцев роутеров TP-Link. Мы выясним, как узнать аппаратную версию устройства, определить и заблокировать сторонних пользователей, отключить функцию WPS, рассмотрим особенности подключения некоторых устройств к роутеру и другое. Если интерфейс вашей панели управления отличается от приведенного в статье, поищите в нем похожие команды.Как узнать, кто подключен к моему Wi—Fi-роутеру TP-Link? Как заблокировать пользователя? Для этого вам нужно зайти в веб-интерфейс роутера, найти меню «Беспроводной режим» и открыть подраздел «Статистика беспроводного режима». Здесь вы и можете увидеть, сколько устройств «сидит» на вашем роутере. Но не спешите бить тревогу, увидев много девайсов, так как мы не всегда помним, сколько всяких гаджетов и вещей умного дома у нас пользуется Wi-Fi. Тем более в этом подразделе указаны только MAC-адреса устройств. Для получения более точной информации перейдите в раздел DHCP и подраздел «Список клиентов DHCP».

Так как для каждого клиента сети на время выделяется IP-адрес, то здесь вы увидите рядом с MAC-адресом и имя клиента. По этим именам уже можно опознать свой смартфон, ноутбук (LAPTOP) или другое устройство. Заметим, что в разделе «Список клиентов DHCP» отражаются клиенты и тогда, когда они уже отключились от сети, так как IP-адрес выделяется на определенное время (см. графу «Срок действия адреса»).

Когда получите список, вспомните все роботы-пылесосы, веб-камеры, ТВ-приставки, телефоны, игрушки детей и прочую технику дома, о которой вы могли забыть. Если вы уверены, что такого устройства рядом нет, тогда скопируйте его MAC-адрес и заблокируйте его в разделе «Беспроводной режим» и подразделе «Фильтрация MAC-адресов». Для этого кликните кнопку «Добавить», введите MAC-адрес, в строке «Описание» сделайте при желании понятную вам пометку, в строке «Состояние» выберите «Включено» и нажмите «Сохранить».

Теперь проверьте, что в строке «Правила фильтрации» переключатель стоит в положении «Запретить доступ станциям». В строке Фильтрация MAC-адресов нажмите кнопку «Включить». Только после включения запрещенное устройство потеряет доступ к вашей сети Wi-Fi. Если вы нажмете «Отключить», оно опять сможет подключаться по Wi-Fi.

Теперь проверьте, что в строке «Правила фильтрации» переключатель стоит в положении «Запретить доступ станциям». В строке Фильтрация MAC-адресов нажмите кнопку «Включить». Только после включения запрещенное устройство потеряет доступ к вашей сети Wi-Fi. Если вы нажмете «Отключить», оно опять сможет подключаться по Wi-Fi.Как узнать аппаратную версию TP-Link?Первый вариант выяснения аппаратной версии роутера заключается в изучении его наклейки на корпусе. Найдите там цифру рядом с буквами V или Ver. Например, V5 означает пятую версию. Другой вариант — заглянуть в веб-интерфейс в раздел состояния или обновления. Для этого в меню раскройте раздел «Системные инструменты», перейдите в подраздел «Обновление встроенного ПО». В строке «Версия оборудования» также указана версия после буквы V. Ту же информацию можно прочесть и в разделе «Состояние».

Как узнать версию прошивки TP-Link? Надо ли устанавливать новую?Версию прошивки можно посмотреть в веб-интерфейсе в разделе «Системные инструменты». Откройте подраздел «Обновление встроенного ПО» и прочитайте название в строке «Версия встроенного ПО». В нем запись «140905 Rel.63539n» означает, что это релиз, выпущенный 5 сентября 2014 года. Ту же информацию можно найти в разделе «Состояние». Что делать с этим названием?

Вы можете перейти в раздел загрузок официального сайта производителя, найти там свой роутер, выбрать его аппаратную версию (см. абзац выше) и кликнуть кнопку «Встроенное ПО». Внизу страницы представлены прошивки с их датами и сделанными изменениями. Рассмотрим для примера модель Archer C20 пятой аппаратной версии. В прошивке «Archer C20(RU)_V5_190213» исправлена проблема с низкой скоростью подключения на частоте 5 ГГц для Macbook. Ясно, что если у вас не Macbook, то вам это новшество не понадобится.

Возьмем модель TL-WR1045ND второй аппаратной версии. В прошивке «TL-WR1045ND_V2_150520_RU» появилась поддержка модемов 3G/4G, мобильного приложения TP-LINK Tether и улучшена стабильность подключения в режиме WDS (моста).

Это уже весомые аргументы, ради которых стоит устанавливать новую прошивку. Установка новой прошивки также может помочь при сбоях в работе роутера.

Это уже весомые аргументы, ради которых стоит устанавливать новую прошивку. Установка новой прошивки также может помочь при сбоях в работе роутера.Как узнать IP-адрес роутера TP—Link?Есть несколько способов узнать IP-адрес роутера в своей локальной сети. Первый способ — посмотреть на этикетке роутера. Он может быть описан, например, как «Доступ по умолчанию» в виде IP-адреса или hostname. Часто это адрес 192.168.1.1, адрес 192.168.0.1 или http://tplinkwifi.net/. Обычно роутер доступен как по IP, так и по hostname. Если вы перейдете по адресу с этикетки в свой веб-интерфейс, то в разделе «Состояние» увидите IP-адрес LAN, то есть адрес роутера в локальной сети, и IP-адрес WAN – текущий адрес в интернете.

Второй способ — посмотреть на подключенном к роутеру компьютере через командную строку. Для этого нажмите сочетание клавиш Win + R, наберите команду cmd, нажмите Ok, выполните команду ipconfig/all и посмотрите IP-адрес в строке «Основной шлюз». Есть и другие способы, например, через сведения вашего сетевого подключения.

Как включить (отключить) кнопку WPS на роутере TP—Link? Обычно функция WPS по умолчанию включена. В этом состоянии вы можете подключать к роутеру устройство-клиент без ввода пароля, если на нем есть аналогичная функция. Процедура проводится так: кнопка WPS нажимается на роутере, затем в течение двух минут такая же кнопка нажимается на клиенте (иногда наоборот). При этом роутер сам генерирует пароль, передает его клиенту, и устройства сопрягаются.

Если вы считаете функцию WPS ненадежной и хотите отключить ее, зайдите в веб-интерфейс роутера и откройте раздел WPS. В строке «Состояние WPS» нажмите «Отключить», чтобы статус изменился на «Отключено». Заметим, что это действие вступит в силу после перезагрузки роутера. В этом же меню вы можете управлять PIN-кодом. Он пригодится для тех устройств, которые поддерживают подключение по Wi-Fi через ввод PIN-кода.

Здесь же можно самому задавать новый код, а также активировать опцию «Отключить ввод PIN-кода». При этом после нескольких попыток неудачного ввода возможность ввести новый PIN на время исчезнет.

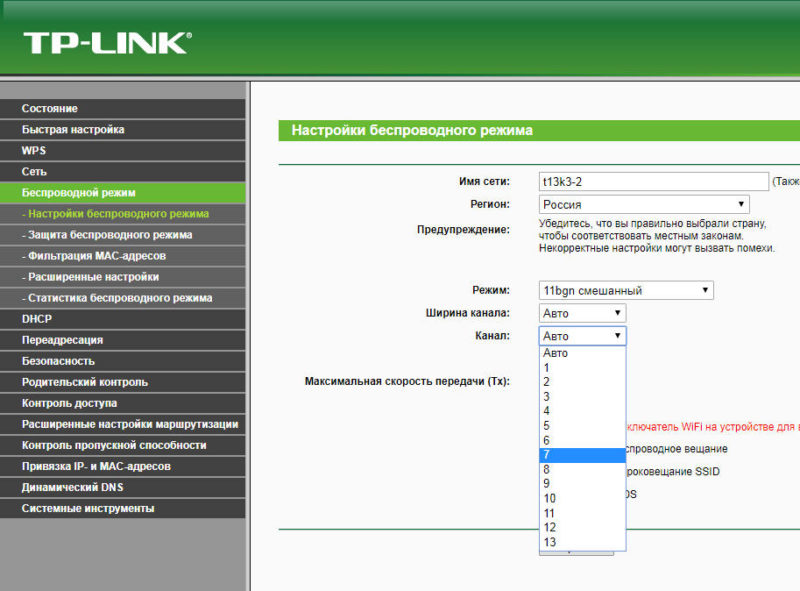

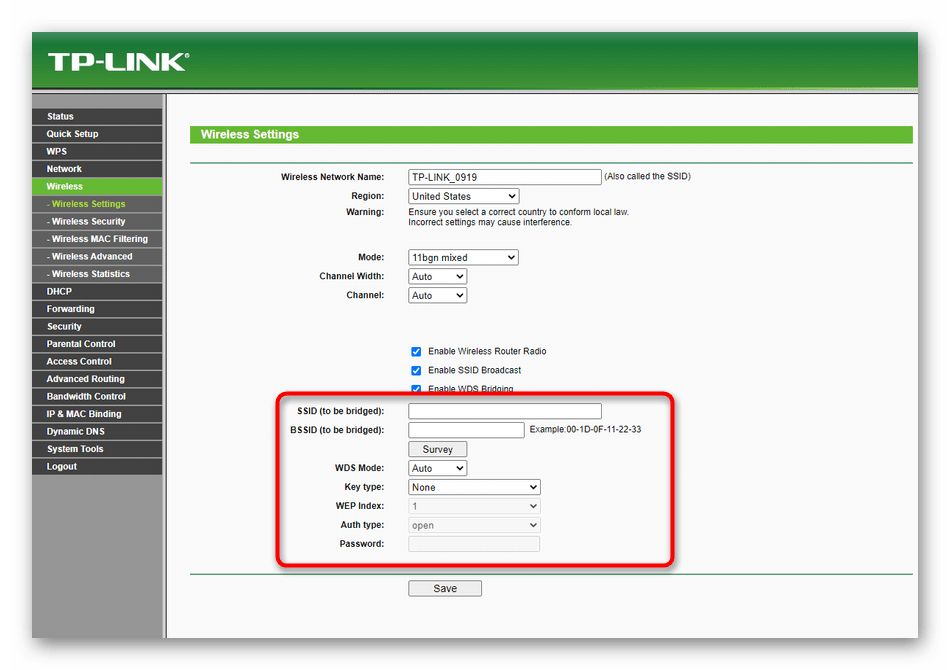

Здесь же можно самому задавать новый код, а также активировать опцию «Отключить ввод PIN-кода». При этом после нескольких попыток неудачного ввода возможность ввести новый PIN на время исчезнет.Есть ли в роутере TP—Link режимы репитера, точки доступа, моста? Как их включить?В большинстве моделей роутеров специальных кнопок или функций, которые бы запустили режимы репитера, точки доступа или адаптера, нет. Но есть модели, заточенные под конкретную функцию, например, усилитель TL-WA850RE. Также во многих прошивках есть возможность включить режим моста. В этом режиме второй роутер подключается к главному и транслирует его сеть, что расширяет сеть в доме или в офисе. Но есть одно важное отличие от режима повторителя (усилителя). В режиме моста создается вторая сеть со своим названием и паролем, в то время как в режиме усилителя второй роутер транслирует сеть главного роутера (см. подробнее о режимах роутеров).

Если вы хотите настроить режим моста, зайдите в раздел «Беспроводной режим», в подраздел «Настройки беспроводного режима» и поставьте галочку в строке «Включить WDS». После этого внизу появятся дополнительные строки, которые нужно заполнить согласно сведениям о главном роутере. Описание каждой строки представлено справа в этом же окне.

Как подключить усилитель по Wi-Fi к роутеру TP—Link?Для подключения к роутеру усилителя включите оба устройства в розетку и дождитесь их загрузки. Затем нажмите кнопку WPS (QSS) на роутере и нажмите аналогичную кнопку на усилителе (может называться иначе). Заметим, что кнопка на усилителе должна быть нажата в пределах нескольких минут (этот интервал указан в инструкции конкретного роутера и составляет обычно около двух минут). При этом начнет мигать соответствующий функции WPS индикатор, а после установки соединения он будет гореть постоянно или погаснет (зависит от конкретной модели). Пример настройки усилителя TP-Link, а также способа подключения при отсутствии кнопки WPS смотрите в статье об усилителе TP-LINK TL-WA850RE.

Как подключить компьютер через TP—Link?Иногда роутер настраивают по Wi-Fi через смартфон или другое устройство, а позднее возникает необходимость подключить к этой сети и стационарный компьютер или ноутбук. Делается это двумя способами: по проводу или по Wi-Fi при его наличии. В первом случае соедините компьютер с роутером при помощи патч-корда — провода с разъемами RJ45, который часто производитель кладет в коробку с роутером. Соединять нужно любой свободный порт LAN роутера TP-Link с сетевым портом компьютера. Если роутер к этому моменту уже настроен и раздает другим устройствам Wi-Fi, то на компьютере, скорее всего, автоматически произойдет настройка интернета. В случае ненастроенного роутера почитайте инструкцию по подключению и настройке Wi-Fi-роутеров TP-Link.

При втором способе включите при необходимости на своем ноутбуке модуль Wi-Fi и постройте список Wi-Fi-сетей (кликните по разделу сетевых подключений). Дальше найдите сеть роутера (если не меняли имя и пароль Wi-Fi-сети, то смотрите их на наклейке на корпусе роутера) и подключитесь к ней.

Если компьютер самостоятельно не настроился при настроенном роутере, тогда установите на нем автоматическое получение IP-адреса и адреса DNS-сервера. Например, в ОС Windows 10 для этого проделайте вот что. В панели управления откройте раздел «Сеть и Интернет», в нем выберите строку «Центр управления сетями и общим доступом», кликните по пункту «Изменение параметров адаптера», затем правой кнопкой мыши по сети Ethernet и выберите «Свойства». Найдите строку «IP версии 4 (TCP/IPv4)» и дважды кликните по ней. Поставьте галочки в поля «Получать IP-адрес автоматически» и «Получать адрес DNS-сервера автоматически» и нажмите «Ок».

Как подключить телефон к TP-Link? Если роутер уже настроен и раздает интернет, тогда подключение к нему телефона сводится к подключению к Wi-Fi-сети роутера. Для этого постройте на телефоне список сетей Wi-Fi. Обычно для этого нужно найти значок Wi-Fi нажать и удерживать его или зайти в раздел подключений по Wi-Fi.

В построенном списке найдите Wi-Fi-сеть роутера. Если имя сети при настройке роутера не меняли, тогда его обычно можно прочитать на этикетке роутера. Там же указан и пароль для подключения.

В построенном списке найдите Wi-Fi-сеть роутера. Если имя сети при настройке роутера не меняли, тогда его обычно можно прочитать на этикетке роутера. Там же указан и пароль для подключения.Если роутер не настроен, и вы хотите настроить его через телефон, тогда после описанного выше способа подключения по Wi-Fi вам нужно зайти в панель управления роутера и ввести регистрационные данные от вашего провайдера (см. подробнее в статье по настройке Wi-Fi-роутеров TP-Link). Также удобно управлять роутером через мобильное приложение Tether (работает только для роутеров с новыми прошивками).

Другие вопросы по использованию роутеров TP-Link вы можете задать в комментариях ниже.

Как разблокировать настройки модема

В статье описаны причины которые приводят к блокировке панели управления модемом и методы разблокировки: программа антивирус, вирус, брандмауэр Windows или сбой оборудования.

Смотрите как настроить Интернет и установить пароль на WiFi:

Иногда встречаются случаи блокировки панели настроек роутера или модема. На это могут влиять такие факторы как:

- Блокировка Антивирусом.

- Блокировка Брандмауэром Windows.

- Поломка сетевой карты.

Факт блокировки встречается довольно редко. Проще всего настроить модем на другом компьютере или ноутбуке, но если у вас такой возможности нет, проделайте ниже описанное.

Сбой работы браузера

Попробуйте зайти в настройки из разных браузеров, на пример — Яндекс.Браузер, Google Chrome, Firefox Mozilla или Opera. Для входа в модем в адресной строке браузера введите 192.168.1.1 (если у вас роутер, тогда пишите 192.168.0.1). Далее откроется страница авторизации, введите имя пользователя и пароль – admin. Если войти не получилось, переходим к следующему пункту.

Блокировка антивирусом

Попробуйте отключить антивирус и Брандмауэр Windows. Если это не помогло, переходим к следующему пункту.

Если это не помогло, переходим к следующему пункту.

Сбой модема

Возможно произошел сбой модема — сделайте Reset модему. Найдите маленькое отверстие на модеме (обычно подписано Reset). Затем нажмите кнопку спичкой и держите 10 секунд. Должен произойти сброс настроек на заводские. Проконтролировать этот процесс вы можете по лампочкам на модеме, они потухнут и постепенно начнут загораться.

После сброса все настройки интернета на модеме будут по умолчанию. Для того чтобы у вас заработал интернет нужно будет указать в настройках модема данные вашего интернета провайдера!

Если после сброса настроек зайти в модем не получается, делаем следующее:

Прописываем IP-адрес на компьютере вручную, для этого:

- Заходим в Пуск.

- Переходим в Панель управления.

- Переходим в раздел Сеть и Интернет.

- Переходим в Центр управления сетями и общим доступом.

- Переходим в Подключение по локальной сети.

- Нажимаем Свойство.

Наводим стрелку на пункт Протокол интернета версии 4 (TCP/IPv4) и нажимаем на ней левой кнопкой мышки, тем самым мы отмечаем эту строчку. Далее нажимаем Свойство.

Откроется окошко в котором вы увидите, что по умолчанию у вас выбрано Получить IP адрес автоматически.

Выбираем пункт Использовать следующий IP адрес и вводим: IP-адрес, маску подсети, DNS сервера, как показано на картинке и нажимаем OK.

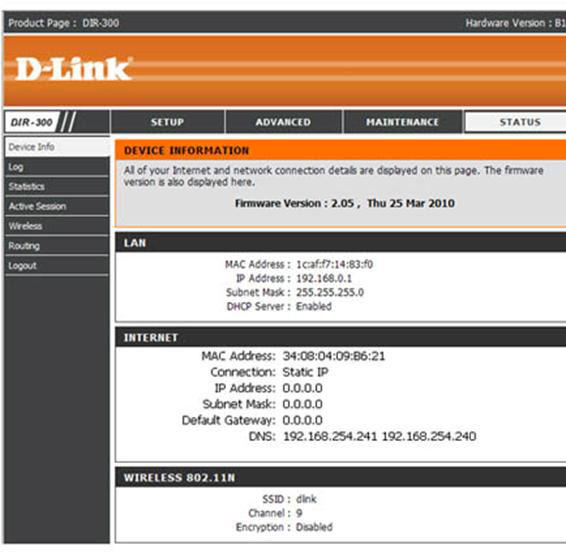

Если у вас роутер, то в поле IP-адрес пишите тот адрес, по которому вы заходите в настройки. Последнюю цифру IP пишите любую в промежутке от 2 до 255, к примеру для роутера Dir 300 будет — 192.168.0.7, остальное пропишите как показано на картинке ниже.

Если в настройках протокола интернета у вас выбрано Использовать следующий IP-адрес и уже прописаны IP-адрес и DNS, запишите эти значения на листок, чтобы после настройки модема вернуть всё как было. Затем выберите Получить IP адрес автоматически и нажмите OK.

Попробуйте зайти в настройки модема.

Попробуйте зайти в настройки модема.

Если вы всё равно не можете зайти в настройки модема, самым верным решением будет отключить модем и зайти к соседу и попробовать на его компьютере. Блокировка настроек модема это большая редкость, на другом компьютере у вас должно получиться.

Видео о разблокировке настроек модема

Добавить комментарий

Как заблокировать социальные сети на роутере

Потребность блокировки доступа к определённым сайтам может возникнуть по разным причинам. Например, когда родители не хотят, чтобы дети зависали в соцсетях или заходили на интернет-ресурсы для взрослых. Или в офисе, чтобы сотрудники работали, не отвлекаясь на веб-сёрфинг. Способов для этого существует немало. Но в этой статье мы рассмотрим самый эффективный – блокировку сайта на роутере.

Ограничение доступа в интернет

Заблокировать доступ к сайту или нескольким сайтам на компьютере можно разными способами:

- Отредактировать файл hosts, который находится в папке C:WindowsSystem32driversetc. Открыть его можно с помощью стандартной программы «Блокнот». В этот файл дописываются адреса сайтов, которые нужно заблокировать. После сохранения изменений и перезагрузки компьютера эти сайты загружаться не будут.

- Запретить доступ к сайтам в брандмауэре Wndows. Сайты блокируются по IP-адресу. Также брандмауэр позволяет заблокировать доступ в интернет программам, например, мессенджерам.

- В популярном браузере Google Chrome есть специальное расширение Block Site, которое нужно установить из магазина Chrome. С помощью этого расширения можно запретить доступ к сайтам в этом браузере. В других браузерах при этом сайты работать будут.

- Кроме того, доступ к сайтам можно ограничить с помощью различных сервисов. Например, OpenDNS, Skydns.

ru, Яндекс.DNS. Или же посредством специального программного обеспечения.

ru, Яндекс.DNS. Или же посредством специального программного обеспечения.

Поэтому более надёжным способом блокировки является ограничение доступа в интернет через роутер. Преимущества этого способа очевидны:

- Можно настроить блокировку как для конкретного компьютера по МАС-адресу или IP, так и для нескольких компьютеров или для всех компьютеров в сети.

- Пользователи клиентских устройств, не имея доступа к роутеру, не смогут изменить настройки.

Настройка блокировки на роутере

Принципы настройки блокировки сайтов аналогичны для большинства роутеров, однако в веб-интерфейсе устройств разных производителей имеются некоторые различия. Мы рассмотрим как заблокировать доступ к сайтам на примере роутеров трёх производителей – TP-Link, Asus и ZyXEL.

TP-Link

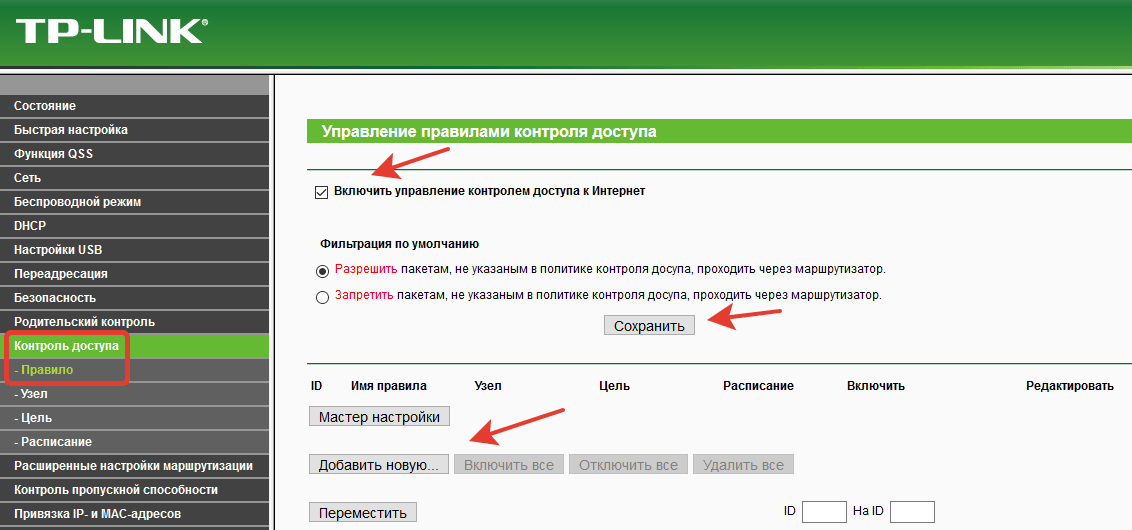

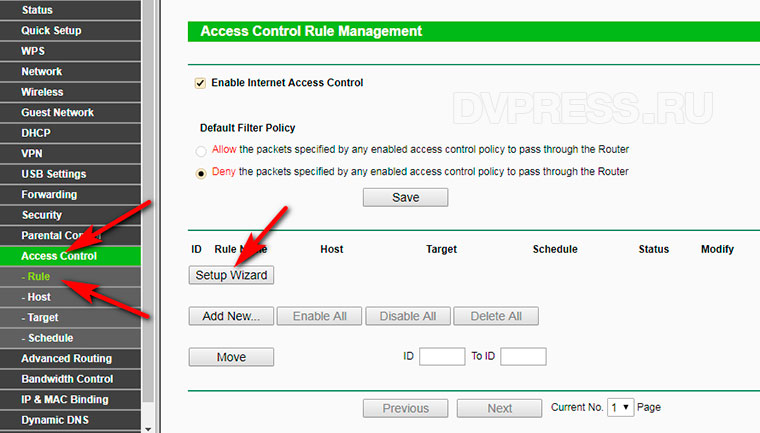

В роутерах TP-Link имеется встроенная функция «Контроль доступа», которая позволяет либо запретить доступ к определённым сайтам либо наоборот разрешить доступ только к определённым сайтам.

Настройка целей

Для настройки блокировки войдите в веб-интерфейс вашего роутера. Найдите в меню пункт «Контроль доступа» или Access Control, если у вас англоязычная версия прошивки. Откройте подпункт «Цель» (Target). Здесь нужно добавить правило блокировки. Для этого нажмите кнопку «Создать» (Add New).

В открывшемся окне в пункте «Режим» выберите из выпадающего списка «Доменное имя», а в следующем окошке введите описание правила. В описании можете написать что угодно. Далее в полях «Доменное имя» введите адрес или часть адреса сайта, который вы хотите заблокировать. В данном примере показана блокировка социальных сетей на роутере: ВКонтакте, Facebook, Одноклассники и Мой Мир.

Таких правил вы можете создать сколько угодно. В нашем примере мы создали 2 цели: для блокировки основных соцсетей и для YouTube. На всякий случай для YouTube было прописано “youtube.com”.

Теперь вам нужно указать доступ с каких устройств или компьютеров вашей сети будет блокироваться.

Настройка узлов

Для этого переходим в разделе «Контроль доступа» в другой подпункт – «Узел» (Host). Здесь жмём кнопку «Добавить».

Можно указать IP-адреса устройств, если они в вашей сети статические. Но, как правило, они динамические. Поэтому блокировать лучше по МАС-адресу. Для этого в поле «Режим» выбираем «МАС-адрес», в поле «Имя узла» вводим любое описание, а в поле «МАС-адрес» вписываем адрес устройства, на котором нужно заблокировать доступ.

Включение

Параметры блокировки настроены. Теперь её нужно включить.

Для этого в пункте «Контроль доступа» выбираем подпункт «Правило». Здесь первым делом ставим галочку «Включить управление контролем доступа к Интернет» и жмём кнопку «Сохранить». Прокручиваем страницу вниз и жмём кнопку «Создать».

Придумываем название для правила блокировки, в поле «Узел» выбираем из списка нужный компьютер, в поле «Цель» – список блокируемых сайтов. Сохраняем настройки и перезагружаем роутер.

В данном случае была выбрана любая цель. Хотя в выпадающем меню можно было бы выбрать одну из ранее созданных целей: для блокировки YouTube или соцсетей.

ZyXEL

На роутерах фирмы ZyXEL в прошивке установлены два сервиса, с помощью которых можно ограничить доступ к сайтам. Это SkyDNS и Яндекс.DNS. В старых версиях прошивки этих сервисов нет. В этом случае нужно обновить ПО устройства.

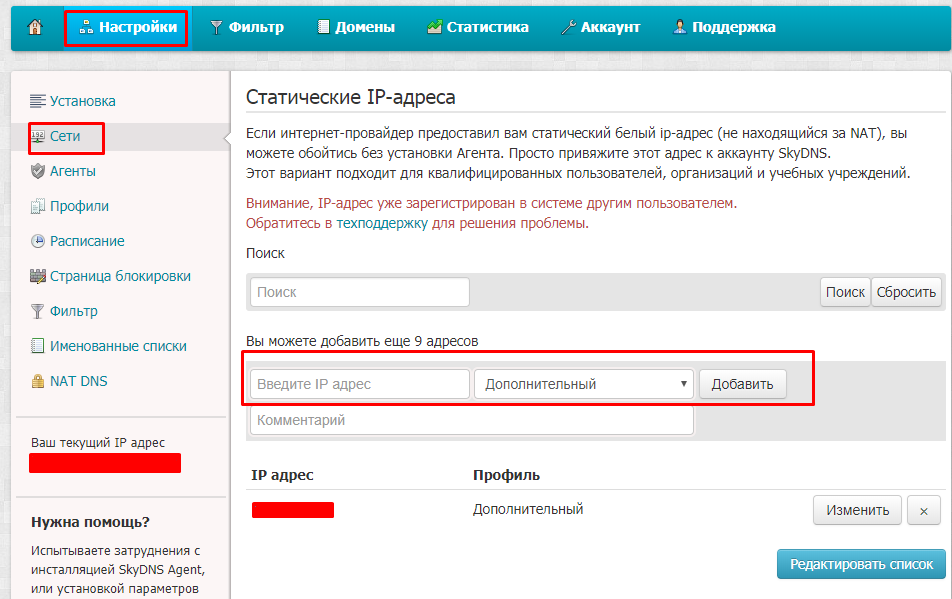

Регистрация в SkyDNS

Войдите в веб-интерфейс роутера и перейдите на вкладку «Безопасность». Вверху страницы выберите вкладку SkyDNS. Если вы не пользовались этим сервисом ранее, появится окно с предложением зарегистрироваться. Перейдите по ссылке на сайт и пройдите процедуру регистрации. Потребуется указать адрес электронной почты и придумать пароль. А потом выбрать тарифный план.

Сервис SkyDNS не совсем бесплатный, однако платить нужно только за расширенные возможности. Базовым функционалом можно пользоваться бесплатно.

Настройка роутера

После регистрации вы можете войти в личный кабинет и настроить блокировку сайтов. Есть возможность заблокировать доступ сразу к целым категориям сайтов. Например, к соцсетям. Для этого перейдите во вкладку «Фильтр» и поставьте галочки напротив нужных категорий. Если же вам нужно заблокировать конкретные сайты, нажмите кнопку «Разрешить всё», сохраните настройки и перейдите во вкладку «Домены». Здесь есть раздел «Чёрный список», в который вы можете добавить адреса сайтов, которые нужно заблокировать. Этот список можно редактировать, добавлять и удалять сайты в любое время, зайдя в личный кабинет SkyDNS.

Есть возможность заблокировать доступ сразу к целым категориям сайтов. Например, к соцсетям. Для этого перейдите во вкладку «Фильтр» и поставьте галочки напротив нужных категорий. Если же вам нужно заблокировать конкретные сайты, нажмите кнопку «Разрешить всё», сохраните настройки и перейдите во вкладку «Домены». Здесь есть раздел «Чёрный список», в который вы можете добавить адреса сайтов, которые нужно заблокировать. Этот список можно редактировать, добавлять и удалять сайты в любое время, зайдя в личный кабинет SkyDNS.

Собственно, это всё, что нужно сделать. Теперь необходимо выполнить дополнительные настройки на роутере, чтобы сервис заработал на вашем устройстве.

Снова идём на вкладку SkyDNS и в открывшемся окне укажите адрес электронной почты и пароль, которые вы ввели при регистрации. Поставьте галочку в пункте «Включить» и сохраните настройки.

Профили для устройств создаются там же, в личном кабинете на сайте SkyDNS. Перейдите в пункт «Настройки» – «Профили». И добавьте нужные вам профили, дав им названия. Например, «Для планшета», «Для ПК №2» и так далее. Потом во вкладке «Фильтры» задайте фильтры для каждого профиля. После этого войдите в веб-интерфейс роутера, откройте вкладку «Домашняя сеть» и кликните на устройство, которому вы хотите задать профиль. Откроется окно, в котром нужно поставить галочку напротив пункта «Постоянный IP-адрес» и нажать кнопку «Зарегистрировать». Все зарегистрированные устройства появятся на вкладке SkyDNS. Напротив каждого устройства можно выбрать нужный профиль.

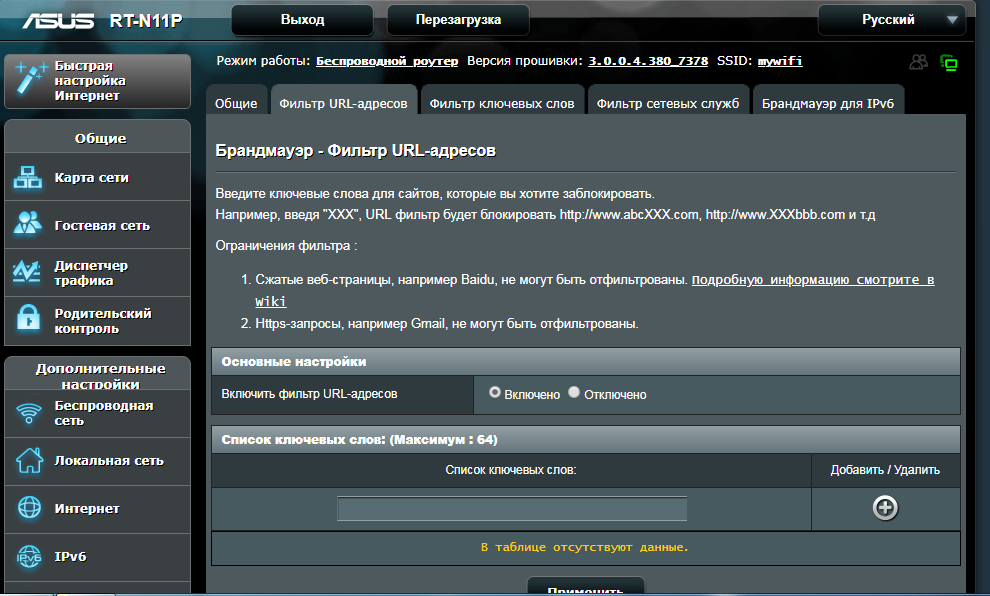

Производитель роутеров Asus почему-то не удосужился сделать полноценную возможность блокировки для сайтов. В веб-интерфейсе устройства есть функция «Родительский контроль», однако она не решает данную задачу. С её помощью можно настроить ограничение доступа в интернет по времени для определённых устройств. На сайте есть отдельная статья про родительский контроль. Блокировать сайты посредством этой функции нельзя.

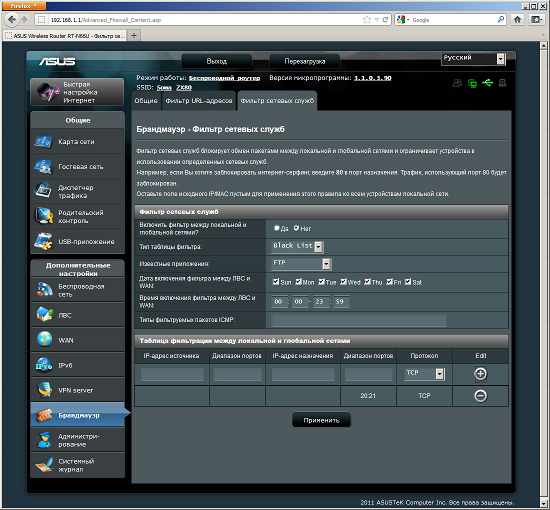

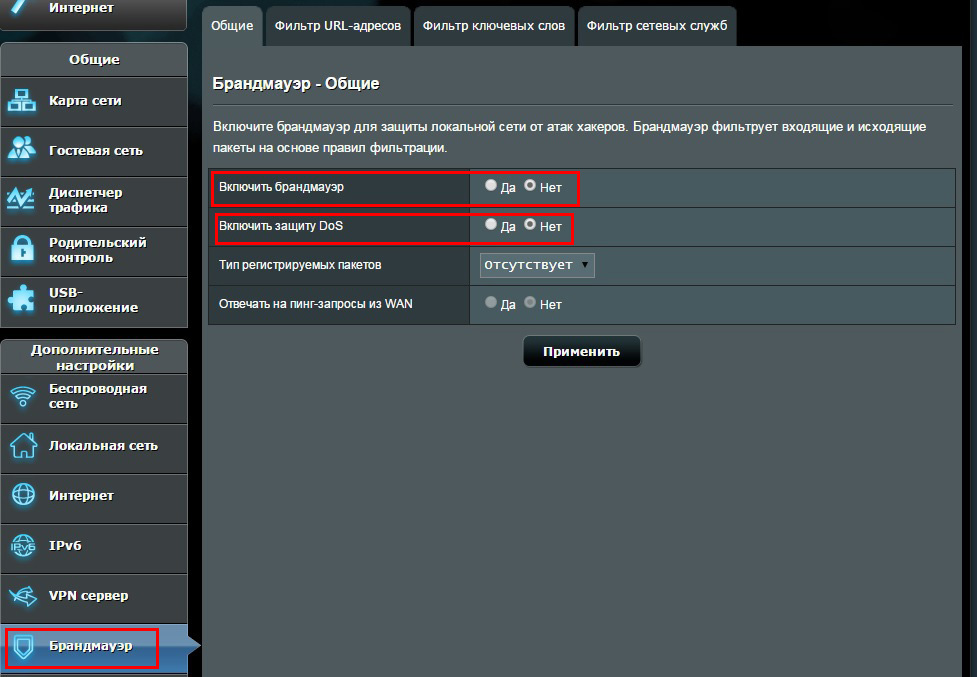

Для того, чтобы воспользоваться этой функцией, перейдите на вкладку «Брандмауэр». Здесь минимум настроек. Блокировать сайты можно по адресам и ключевым словам.

Здесь минимум настроек. Блокировать сайты можно по адресам и ключевым словам.

Заключение

Таким образом, наиболее полноценно функция блокировки сайтов реализована на роутерах TP-Link. Разработчики ZyXEL поленились создать собственный функционал и обладателям этих роутеров приходится использовать сторонний сервис, который к тому же не бесплатный. А в роутерах Asus функция блокировки доступа к сайтам представлена в сильно урезанном виде.

Способ 1. Самый простой способ – воспользоваться интернет-фильтром SkyDNS. У этого сервиса имеется бесплатный тариф FREE, при использовании которого можно заблокировать доступ к 20 сайтам, фильтровать более пятидесяти категорий сайтов, вести собственные списки исключений (размер ограничен десятью записями) и собирать статистику за один месяц работы. С помощью фильтра SkyDNS можно заблокировать доступ как для всех устройств домашней сети, так и для определенных.

Рассмотрим пример блокировки сайта youtube.com. Для этого внесём в черный список следующие сайты: googlevideo.com, www.youtube.com, youtube.com и ytimg.com.

Затем в веб-конфигураторе интернет-центра на странице «Интернет-фильтр» включите фильтр SkyDNS и установите профиль «Основной» для определенного устройства. В зависимости от задачи, фильтр SkyDNS также можно применить для всех зарегистрированных и незарегистрированных устройств.

После этой настройки рекомендуем перезагрузить интернет-центр и затем проверить доступ к блокируемому сайту.

В некоторых случаях, вы можете заблокировать доступ не только к одному сайту, но и к целой категории. Например, для блокировки Skype и других мессенджеров заблокируйте категорию «Чаты и мессенджеры».

Дополнительную информацию вы можете найти на сайте https://www.skydns.ru/guides/faq/

Способ 2. Способ блокировки средствами интернет-центра. У этого способа есть особенность – он позволит заблокировать доступ всем хостам в локальной сети к сайту, который вы укажите. Его нельзя применить для определенного хоста.

Его нельзя применить для определенного хоста.

Настройка выполняется из интерфейса командной строки (CLI) интернет-центра.

Для блокировки сайта будем использовать команду ip host

Например, если нужно заблокировать доступ к youtube.com выполните команды:

В качестве IP-адреса нужно указать любой несуществующий (свободный, незадействованный) IP-адрес из диапазона частных «серых» адресов. Это может быть IP-адрес из другой подсети, отличной от сети интернет-центра.

В нашем примере при запросе к сайту youtube.com хосту будет отдан несуществующий адрес 10.10.10.5 и соответственно страница не откроется. В интернет-центрах Keenetic можно добавить до 64 статических привязок IP-адреса к доменному имени с помощью команды ip host.

Для удаления привязки используйте ту же команду, только добавляя префикс no в начале. Например:

NOTE: Важно! Созданные статические записи привязки IP-адресов к домену на интернет-центре с помощью команды ip host имеют больший приоритет перед интернет-фильтрами.

Способ 3. Способ блокировки сайта через правила межсетевого экрана интернет-центра Keenetic.

Подробное описание работы с Межсетевым экраном в интернет-центрах Keenetic представлено в статье «Межсетевой экран».

Различные примеры использования правил межсетевого экрана можно найти в статье «Примеры использования правил межсетевого экрана».

Например, заблокируем правилами межсетевого экрана доступ всем устройствам локальной сети к сайту социальной сети знакомств Love.Ru.

NOTE: Важно! В настройках правил межсетевого экрана интернет-центра Keenetic нельзя использовать доменные имена (нельзя указать символьное имя домена или сайта), а можно использовать только IP-адреса. В связи с чем, перед настройкой правил нужно выяснить IP-адрес(а) нужного вам веб-сайта. IP-адресов у веб-сайта может быть несколько, и в этом случае нужно блокировать доступ ко всем IP-адресам. К тому же веб-сайты могут работать не только на протоколе HTTP, но и на протоколе HTTPS. Рекомендуем блокировать трафик к сайту по обоим протоколам.

К тому же веб-сайты могут работать не только на протоколе HTTP, но и на протоколе HTTPS. Рекомендуем блокировать трафик к сайту по обоим протоколам.

Первый способ узнать IP-адрес сайта — использовать в командной строке операционной системы специальную команду:

В нашем примере выполним команду nslookup love.ru

Результат выполнения указанной выше команды позволит увидеть IP-адреса, на которых размещается веб-сайт.

Второй способ узнать IP-адрес сайта — воспользоваться одним из специальных онлайн-сервисов (например, 2ip.ru). В специальной строке нужно будет указать имя интересующего вас сайта и нажать кнопку «Проверить». После этого вы увидите все IP-адреса, на которых работает сайт. Например:

Теперь, выяснив IP-адреса веб-сайта, можно приступать к созданию правил межсетевого экрана.

В нашем примере сайт использует 4 IP-адреса, создадим для интерфейса локальной сети «Домашняя сеть» 8 правил для блокировки трафика по протоколам: 4 для HTTP и 4 для HTTPS.

Создаем запрещающие правила, в котором указываем IP-адрес назначения (IP-адрес сайта, к которому будет запрещен доступ) и тип протокола (HTTP и HTTPS). Мы используем блокировку доступа к сайту для всех устройств локальной сети, но если вам нужно запретить доступ только для конкретного хоста, при создании правила укажите его IP-адрес в поле «IP-адрес источника».

После создания правил проверьте доступ к сайту.

Данный способ бывает не всегда удобен. Например, чтобы заблокировать Skype на сетевом уровне необходимо знать все используемые им IP-адреса. Найти их все и поддерживать список в актуальном состоянии – трудновыполнимая задача. Также многие сайты в целях повышения производительности используют несколько разных адресов для загрузки своих данных. Например, «ВКонтакте» использует адрес vk.com для загрузки страниц, а картинки и прочие элементы страницы грузятся с домена userapi.com.

Для блокировки таких сайтов рекомендуем использовать интернет-фильтр SkyDNS.

TIP: Примечание:

Если вы ранее заходили на сайты, относительно которых меняли настройки, то ответы DNS-серверов скорее всего, находятся в кэше браузера, клиента DNS на локальном компьютере или кэширующем DNS на роутере.

Для скорейшего вступления в действие изменения настроек может понадобиться перезапустить браузер. В большинстве случаев этого достаточно.

Если после перезапуска браузера изменений нет, выполните команду ipconfig /flushdns на локальном компьютере, которая очистит кэш DNS-клиента Windows.

В еще более редких случаях может понадобиться очистить кэш DNS на роутере (достаточно будет перезапустить роутер).

Пользователи, считающие этот материал полезным: 10 из 11

Часто, возникает необходимость запретить доступ к популярным социальным сетям, таким как Вконтакте, Одноклассники, Facebook и т. д. Например, для сотрудников фирмы, или даже дома. Есть много способов это сделать. Можно, например, заблокировать с помощью специальных программ, в настройках антивируса, или фаервола, или в том же файле hosts.

Но, есть еще один интересный способ, это блокировка социальных сетей (да и любых сайтов), через роутер. В этой статье, я расскажу, как запретить доступ к социальным сетям, если устройства подключаются через роутер Tp-Link. Этим способом можно заблокировать не только социальные сети, а практически любой сайт. Большой плюс этого способа в том, что доступ будет закрыт на всех устройствах, таких как: планшеты, смартфоны, ноутбуки, и прочей технике, которая имеет возможность подключатся к интернету через маршрутизатор.

В роутерах компании Tp-Link, есть две возможности заблокировать доступ к сайтам (или открыть доступ только к определенным ресурсам) . Через «Контроль доступа» (Access Control) , или через «Родительский контроль» (Parental Control) . Мы будем делать через «контроль доступа», так как «родительский контроль» предназначен немного для другого дела.

Инструкция подойдет для всех маршрутизаторов Tp-Link. Панель управления у всех практически одинаковая, включая такие популярные модели как: TL-WR740ND, TL-WR741N, TL-WR841N, TD-W8968, TL-WR843ND, TL-WR842ND и т. д.

Панель управления у всех практически одинаковая, включая такие популярные модели как: TL-WR740ND, TL-WR741N, TL-WR841N, TD-W8968, TL-WR843ND, TL-WR842ND и т. д.

Блокируем социальные сети через маршрутизатор Tp-Link

Что бы заблокировать нужные нам социальные сети, или просто сайты, нужно для начала зайти в панель управления маршрутизатором.

Все как обычно: подключаемся к маршрутизатору, открываем браузер и в адресной строке набираем адрес 192.168.1.1, или 192.168.0.1.

Откроется окно с запросом логина и пароля. По умолчанию, в Tp-Link, это admin и admin. Но, если вы уже меняли пароль на доступ к настройкам роутера, то нужно ввести установленные вами данные. Если логин и пароль по умолчанию не подходят, то придется делать сброс настроек к заводским, и настраивать роутер заново.

Вводим логин и пароль и входим в настройки.

Создаем список сайтов для блокировки

В панели управления переходим на вкладку Access Control (Контроль доступа) – Target (Цель) . Мы сначала создадим список социальных сетей (или обычных сайтов) , к которым хотим закрыть доступ, а затем, сможем применить это правило к любым устройствам.

Нажмите на кнопку Add New.. (Добавить. ) .

Напротив пункта Mode выбираем Domain Name (это значит, что блокировать ресурсы мы будем не по IP адресу, а по домену) .

В пункте Target Description нужно указать любое описание для правила, на английском. Пишем там что-то типа «blocking vk».

В полях Domain Name указываем адреса сайтов, к которым хотим запретить доступ (адреса указываем без http://) .

Отлично, список сайтов у нас готов. Вы можете создать несколько таких правил. Так же, их можно редактировать, или удалять.

Добавляем устройство, для которого нужно заблокировать доступ

Переходим на вкладку Access Control (Контроль доступа) – Host (Узел) и нажимаем на кнопку Add New. . (Добавить. ) .

. (Добавить. ) .

Если устройство подключается к этому роутеру, то это значит, что ему присвоен IP адрес. А если присвоен IP адрес, то можно и заблокировать по IP. Но, лучше всего, блокировать по MAC адресу, так как IP скорее всего динамический, и при каждом подключении меняется (хотя, можно и закрепить и статический) .

Значит, в поле Mode (Режим) выбираем MAC Address (MAC-адрес) .

В поле Host Description (Имя узла) , нужно указать какое-то понятное название. Например, «blocking_PC1». Главное, что бы вы понимали, к какому устройству относится это правило.

И самое главное, в поле MAC Address (MAC-адрес) нужно указать MAC адрес устройства, к которому вы хотите применить созданное выше правило, проще говоря, заблокировать социальные сети и прочие сайты.

Если устройство уже подключено к этому роутеру, то его можно посмотреть на вкладке DHCP – DHCP Clients List (Список клиентов DHCP) .

Просто скопируйте MAC адрес нужного устройства и вставьте его в поле.

Так же, MAC адрес можно посмотреть в настройках устройства (если это мобильное устройство) .

В Andro >(на разных устройствах может отличатся, но примерно так) .

Windows Phone: Настройки – Сведения об устройстве – Сведения и там ищите MAC адрес.

На компьютере немного сложнее, об этом я напишу в отдельной статье.

Значит так, указываем адрес нужного нам компьютера (или мобильного устройства) в поле MAC Address и нажимаем на кнопку Save (Сохранить) .

Список для блокировки у нас создан, устройство так же добавлено. Вы конечно же можете добавить несколько устройств, редактировать их, или удалять.

Нам осталось только соединить все это.

Включаем блокировку сайтов на роутере Tp-Link

Заходим в пункт Access Control (Контроль доступа) – Rule (Правило) .

Ставим галочку возле пункта Enable Internet Access Control (Включить управление контролем доступа к Интернет) .

Ниже, так и оставляем пункт Deny the packets specified. ( Запретить пакетам, не указанным. ) .

Нажимаем на кнопку Save (Сохранить) .

Дальше, нажмите на Add New.. (Добавить. ) .

Поле Rule Name, в нем нужно указать любое имя для данного правила. Желательно, понятное название.

В поле Host выбираем нужный нам компьютер, который мы уже добавили.

В Target выбираем список сайтов для блокировки, который мы так же добавили.

Дальше, все оставляем как есть. Там еще можно настроить блокировку по времени, если нужно.

Нажимаем Save.

Все, правило создано. Можно создать много подобных правил. Редактировать их, отключать и удалять.

Все настройки будут задействованы даже без перезагрузки маршрутизатора. Сайты, которые вы заблокировали на определенном устройстве, уже не будут отрываться, пока вы не отключите, или не удалите правило в настройках.

способов заблокировать IP-адрес на маршрутизаторе

Сетевые устройства помогают пользователям подключаться к высокоскоростному Интернету по беспроводной сети. Однако в некоторых ситуациях нежелательные устройства и системы начинают добавлять сетевые устройства, такие как маршрутизаторы, и вызывают проблемы, связанные со скоростью сети. Следовательно, чтобы избежать этих проблем, пользователю необходимо заблокировать IP-адрес от маршрутизатора. Однако для этого им нужно следовать некоторым простым инструкциям. Теперь, если вы хотите узнать, «как заблокировать IP-адрес на маршрутизаторе?» тогда следуйте этой статье.Это потому, что мы предоставили лучший способ сделать это здесь. Итак, не теряя времени, давайте посмотрим на них

Как заблокировать IP-адрес на маршрутизаторе?

Чтобы заблокировать IP-адрес от маршрутизатора или сетевого устройства, вам необходимо выполнить несколько простых шагов. В этом разделе статьи мы предоставили вам эти шаги, взгляните на них и попробуйте выполнить их в соответствии с инструкциями:

В этом разделе статьи мы предоставили вам эти шаги, взгляните на них и попробуйте выполнить их в соответствии с инструкциями:

- Откройте страницу администрирования маршрутизатора и введите свои учетные данные.

- На странице настроек нажмите на раздел Контроль доступа, чтобы перейти на его страницу.

- Здесь вам нужно щелкнуть поле, которое присутствует рядом с параметром «Включить контроль доступа в Интернет», а затем щелкнуть параметр «Запретить» для политики фильтрации по умолчанию. Теперь нажмите на опцию сохранения.

- После этого нажмите «Мастер установки», чтобы войти в раздел настроек маршрутизатора. Здесь вам нужно установить выбор режима в качестве IP-адреса, а затем добавить информацию для описания хоста. Он будет содержать имя того устройства, которое подключено к вашей сети, и вы хотите заблокировать его доступ.Затем нажмите кнопку «Далее».

Как только вы это сделаете, IP-адрес устройства будет заблокирован, и оно не сможет снова подключиться к вашей сети. Пока вы не разблокируете IP-адрес этого устройства вручную.

Заключение

Мы надеемся, что наши решения и предложения помогут вам решить ваши проблемы, связанные с IP-адресом блокировки маршрутизатора. Однако, если вам нужна дополнительная информация по этой теме или по любому другому, связанному с технологиями, продолжайте следить за нашими предстоящими статьями.

Блокировать веб-сайты с вашего маршрутизатора или с помощью DNS

Интернет переполнен контентом, но не весь он полезен для всеобщего потребления. К счастью, вы можете заблокировать определенные веб-сайты, чтобы никто не получил к ним доступ в вашей домашней сети, особенно дети.

Может показаться несправедливым ограничивать использование Интернета дома, но это также защищает вашу сеть от вредоносного контента и вирусов с некоторых веб-сайтов, одновременно ускоряя подключение в целом.

Мы покажем вам, как блокировать веб-сайты на вашем маршрутизаторе или с помощью DNS, среди других решений.

Примечание: Это общее руководство; некоторые маршрутизаторы могут иметь или не иметь функцию блокировки отдельных веб-сайтов. Однако большинство прошивок маршрутизаторов позволяет добавлять такие сайты в белый или черный список и редактировать списки для эффективного управления доступом к ним.

Как заблокировать веб-сайты на маршрутизатореВы можете блокировать веб-сайты по-разному в зависимости от маршрутизатора, который у вас есть дома, при условии, что он поддерживает блокировку веб-сайтов.Мы расскажем, как блокировать сайты с вашего роутера.

- Первым делом найдите IP-адрес вашего роутера. Для этого перейдите в строку поиска на своем компьютере и введите CMD . Нажмите Командная строка .

- В поле командной строки введите ipconfig и нажмите Введите . Рядом с Default Gateway вы увидите IP-адрес вашего маршрутизатора.

- Если вы используете компьютер Mac, щелкните значок Apple, чтобы открыть меню, и выберите Системные настройки> Сеть и выберите Ethernet .Вы увидите IP-адрес под маршрутизатором.

Некоторые из распространенных IP-адресов шлюзов маршрутизатора включают Netgear http://192.168.0.1 и Linksys http://192.168.1.1, но вы всегда можете подтвердить это с помощью командной строки на вашем компьютере.

- Затем введите IP-адрес маршрутизатора в браузере и войдите в систему. Проверьте данные для входа на задней стороне корпуса маршрутизатора или, если вы знаете подробности, войдите в систему, чтобы получить доступ к серверной части.

- Если у вас есть доступ к серверной части вашего маршрутизатора, перейдите к Security и щелкните по фильтру содержимого или разделу черного списка, который может отличаться в зависимости от используемого вами маршрутизатора.

- У большинства маршрутизаторов этот раздел находится в разделе «основные правила», «брандмауэр» или «контент», где вы можете найти фильтр содержимого URL.

- Добавьте URL-адрес веб-сайта, который вы хотите заблокировать, в черный список или фильтр контента на вашем маршрутизаторе, и он заблокирует его у источника.

Не все маршрутизаторы позволяют блокировать веб-сайты из серверной части, а это значит, что вам нужен другой способ блокировки таких сайтов.Вы можете сделать это с помощью службы DNS, такой как OpenDNS, которую можно использовать бесплатно и которая может фильтровать или блокировать определенные сайты.

Без IP-адреса ваш компьютер не сможет подключиться к любому веб-сайту, поэтому DNS-сервер необходим для преобразования URL-адреса, такого как helpdeskgeek.com, в IP-адрес.

Обычно вы используете службу DNS, которую предлагает ваш интернет-провайдер, но вы можете изменить это в любое время. OpenDNS — это сторонний DNS-сервер, который предлагает несколько функций, таких как фильтрация контента и повышенная скорость, а также родительский контроль.

Вы можете использовать OpenDNS Home Internet Security или Family Shield для блокировки определенных веб-сайтов или контента, а также пиратских или вредоносных сайтов, изменив DNS-сервер на вашем домашнем маршрутизаторе или устройствах.

- Чтобы использовать OpenDNS Family Shield , создайте личную бесплатную учетную запись и используйте адреса серверов имен 208.67.222.123 или 208.67.220.123 , чтобы блокировать веб-сайты, к которым вы не хотите, чтобы другие получали доступ в вашей сети.

- Для вашего маршрутизатора введите IP-адрес, войдите в систему, перейдите в настройки DNS и используйте любой из двух IP-адресов вместо адреса по умолчанию, предоставленного вашим интернет-провайдером.

На маршрутизаторе Netgear войдите в систему и перейдите в Basic> Internet .

На маршрутизаторе Netgear войдите в систему и перейдите в Basic> Internet .

- Щелкните Internet на правой панели, найдите параметр для адресов DNS и выберите Use these DNS Servers . Введите в них адреса серверов имен OpenDNS.

- На своих устройствах вы можете изменить это в настройках сети. Если это устройство Android, нажмите Настройки> Подключения> WiFi .

- Коснитесь своей домашней сети WiFi, а затем коснитесь Advanced .

- Затем нажмите Настройки IP и выберите Статический .

- Для iPhone: нажмите « Настройки»> «WiFi » и нажмите « i » рядом с WiFi-сетью , а затем прокрутите вниз и нажмите Настроить DNS> Вручную . Здесь вы можете удалить адреса DNS, которые вам не нужны, и добавить те, которые вы хотите, чтобы помочь вам блокировать веб-сайты.

- Нажмите Сохранить , когда закончите.

Примечание: Этот метод не блокирует сайты социальных сетей, которые могут содержать неприятный контент.В этом случае вам понадобится более продвинутая OpenDNS Home Internet Security, которая блокирует целые категории контента. Хотя он работает только в вашей сети, но он отлично подходит, если вам нужен более подробный контроль.

- Чтобы использовать OpenDNS Home Internet Security , создайте учетную запись с надежным и безопасным паролем, и вы будете перенаправлены на серверную часть.

- Щелкните Добавить сеть . Вы увидите свой внешний IP-адрес, поэтому нажмите на него, чтобы начать. Сервис отслеживает ваш изменяющийся адрес, поэтому лучше всего установить его на один компьютер, а на остальных он будет работать.

- Щелкните сеть и выберите один из четырех уровней фильтрации : высокий, средний, низкий или нет.

Каждый уровень защищает от определенных типов контента или сайтов. Например, Low защищает только от порно, в то время как High защищает от сайтов для взрослых, связанных с сайтов социальных сетей, незаконной деятельности, совместное использование видео и многое другое.

Каждый уровень защищает от определенных типов контента или сайтов. Например, Low защищает только от порно, в то время как High защищает от сайтов для взрослых, связанных с сайтов социальных сетей, незаконной деятельности, совместное использование видео и многое другое.

- Щелкните Customization и настройте вещи по своему вкусу, включая сайты, которые вы хотите заблокировать.Помните, что вы либо блокируете весь сайт, либо вообще не блокируете его.

- Наконец, настройте домашний маршрутизатор или устройства для использования OpenDNS Home Internet Security с IP-адресами 208.67.222.222 или 208.67.220.220 , используя те же шаги, что и выше, для вашего маршрутизатора или устройства (Android или iPhone).

Функция родительского контроля может блокировать непреднамеренный доступ или фильтровать Интернет на предмет нежелательных сайтов.Вы можете блокировать сайты на своем роутере с помощью встроенного родительского контроля или стороннего программного обеспечения.

Если ваш маршрутизатор поставляется со встроенным родительским контролем, вы можете перейти на страницы конфигурации в Интернете и настроить его для своей сети.

Если нет, просто используйте OpenDNS для настройки функции на вашем маршрутизаторе, изменив настройки DNS-сервера на использование OpenDNS, а затем выберите веб-сайты для блокировки. Каждый раз, когда кто-то посещает заблокированный сайт, он получает сообщение «Этот сайт заблокирован».

ПКWindows с операционной системой Windows 10 поставляются со встроенным родительским контролем, который объединяет веб-фильтрацию Семейной безопасности, ограничения по времени и доступ к программам среди других новых функций.

Как заблокировать веб-сайты с помощью антивирусного программного обеспечения или настроек брандмауэра Вы также можете блокировать веб-сайты с помощью антивирусного программного обеспечения или брандмауэра, получив полный запрет на определенные сайты. Это блокирует все, и оттуда вы можете занести в белый список веб-сайты, которые хотите разрешить в своей домашней сети.Настройки большинства брандмауэров по умолчанию также позволяют блокировать все, что небезопасно для чтения или просмотра.

Это блокирует все, и оттуда вы можете занести в белый список веб-сайты, которые хотите разрешить в своей домашней сети.Настройки большинства брандмауэров по умолчанию также позволяют блокировать все, что небезопасно для чтения или просмотра.

Хороший антивирусный пакет должен иметь фильтрацию веб-сайтов в качестве одной из функций, которая упрощает блокировку нескольких веб-сайтов.

Некоторые пакеты интернет-безопасности также предлагают собственный родительский контроль, например бесплатное приложение родительского контроля Norton Family от Norton, или вы можете заплатить за специальный инструмент, такой как Net Nanny. Они не идеальны, но предлагают некоторое спокойствие, по крайней мере, дома в вашей домашней сети.

Как заблокировать IP-адрес с помощью инструмента IP Deny Tool

Имеете дело с ботом, спамером или хакером, постоянно атакующим ваш сайт? В зависимости от серьезности это может сильно повлиять на ваши посещения и пропускную способность, и в этом случае вы можете попытаться заблокировать их. Раньше вам приходилось обращаться в нашу службу поддержки, чтобы заблокировать IP-адреса, но теперь у вас есть возможность сделать это в панели управления MyKinsta.

Следуйте приведенным ниже инструкциям по использованию инструмента IP Deny.

Устранение неполадок IP-адресов

Интересно, кто чаще всего посещает ваш сайт? В инструменте MyKinsta Analytics есть несколько мест, которые могут вам помочь. Первый — это «Лучшие страны» и «Лучшие регионы» в разделе «Географический анализ».

Мы собираемся использовать пример с сайта клиента, на котором возникли проблемы. Они базируются в США, но внезапно заметили рост пропускной способности и количество посещений из Италии. В течение семи дней они перевалили за 1.3 миллиона запросов из «Провинции Ареццо». Так что это уже выглядело немного подозрительно.

Подозрительный трафик

Посмотрев на 10 основных IP-адресов клиентов, мы увидели огромное количество запросов с нескольких IP-адресов.

Лучшие IP-адреса клиентов

Несколько поисков IP-адресов в Google, и мы видим, что многие из них, вероятно, являются IP-адресами прокси из Италии. Так что, скорее всего, это боты или спамеры, и в этом случае вы можете заблокировать IP-адреса. Затем вы можете отслеживать свои посещения и пропускную способность в течение следующих нескольких дней, чтобы увидеть, решит ли это вашу проблему.

IP-адреса прокси

Как заблокировать IP-адрес

Важно: Инструмент IP Deny — мощная функция, и при неправильном использовании может заблокировать законную службу или человека. Если у вас есть вопросы по поводу определенного IP-адреса, обратитесь в нашу службу поддержки.

Шаг 1

Войдите в MyKinsta и перейдите к своему индивидуальному сайту.

Шаг 2

Слева нажмите на инструмент «Запрет IP». Вы можете добавить сюда IP-адреса, которым вы хотите заблокировать (запретить) доступ к вашему сайту.Вы также можете увидеть текущий список IP-адресов, которые уже были заблокированы.

Отклонение IP

Шаг 3

Щелкните «Добавить IP-адреса».

Добавить IP-адреса

Шаг 4

Вставьте IP-адреса по одному в каждой строке и нажмите «Добавить».

Запретить IP-адреса

Затем вы можете удалить IP-адрес из инструмента IP Deny в любое время, просто нажав на «Удалить» рядом с ним.

Удалить заблокированный IP-адрес

Когда блокировки IP-адресов недостаточно

Если вы думаете, что подвергаетесь атаке, это может быть нескончаемый процесс занесения IP-адресов в черный список, который в некоторых случаях не решает проблему достаточно быстро.Вот еще несколько вещей, которые вы можете попробовать.

- Kinsta поддерживает геоблокировку, при которой вы можете блокировать трафик со всей страны.

Для этого вам нужно будет обратиться в нашу службу поддержки. Ознакомьтесь с более подробной информацией об отказе в трафике на основе местоположения.

Для этого вам нужно будет обратиться в нашу службу поддержки. Ознакомьтесь с более подробной информацией об отказе в трафике на основе местоположения. - Многие DDoS-атаки, заблокированные в одной области, просто всплывают в другой или меняют IP-адреса и прокси-адреса. Таким образом, в этом случае имеет смысл воспользоваться решением DDoS, которое может помочь автоматизировать процесс с их уже встроенными правилами, собранными из данных, накопленных за годы.Мы рекомендуем Cloudflare или Sucuri.

Если вам понравилось это руководство, то вам понравится наша поддержка. Все планы хостинга Kinsta включают круглосуточную поддержку наших опытных разработчиков и инженеров WordPress. Общайтесь с той же командой, которая поддерживает наших клиентов из списка Fortune 500. Ознакомьтесь с нашими тарифами

Поддержка | Synology Inc.

Служба ремонта Synology

Synology предоставляет гарантийное обслуживание для всего оборудования. Ремонт осуществляется специалистами Synology, и мы строго следим за каждой деталью процесса, чтобы убедиться, что ваш объект будет отремонтирован должным образом.Расширенная гарантия доступна для некоторых моделей высокого класса для продления срока ограниченной гарантии на оборудование.

Ремонтная служба

Элементы, о которых было сообщено, будут отремонтированы или отремонтированы в течение гарантийного срока в соответствии со стандартами Synology (с новыми или отремонтированными компонентами), чтобы убедиться, что указанные элементы могут работать должным образом после ремонта.

Пожалуйста, прочтите это перед тем, как обращаться в сервисный центр.

- Прочтите и примите гарантийное соглашение.

- Гарантия может различаться для разных моделей, поэтому убедитесь, что указанный товар находится в пределах гарантии. Узнать больше

- Убедитесь, что вы выполнили контрольный список и определили, что неисправность вызвана аппаратным обеспечением.

Примечание: В нормальных условиях гарантия активируется с даты, указанной в счете-фактуре, выставленном Synology или ее авторизованными дистрибьюторами и торговыми посредниками.

Порядок ремонта

- Связаться с первоначальным торговым посредником — Для получения услуг по ремонту сначала обратитесь в офис первоначальной закупки или к местным представителям (торговым посредникам или дистрибьюторам).