Windows 11: TPM, новый тип учётных записей и логин без пароля

В системных требованиях Windows 11 появилось обязательное наличие в компьютере модуля безопасности TPM. В то же время обязательного шифрования системного раздела настольных компьютерах по-прежнему не наблюдается. Для чего в Windows 11 используется TPM, как именно усилена безопасность и можно ли обойти эти меры в процессе криминалистического исследования компьютера? Об этом — в нашей новой статье.

Windows 11: теперь без пароля

Традиционный способ входа в учётную запись Windows — пароль. Вплоть до выхода Windows 8 пароль оставался единственным способом войти в систему по локальной учётной записи (рассмотрение доменных учётных записей отложим на будущее).

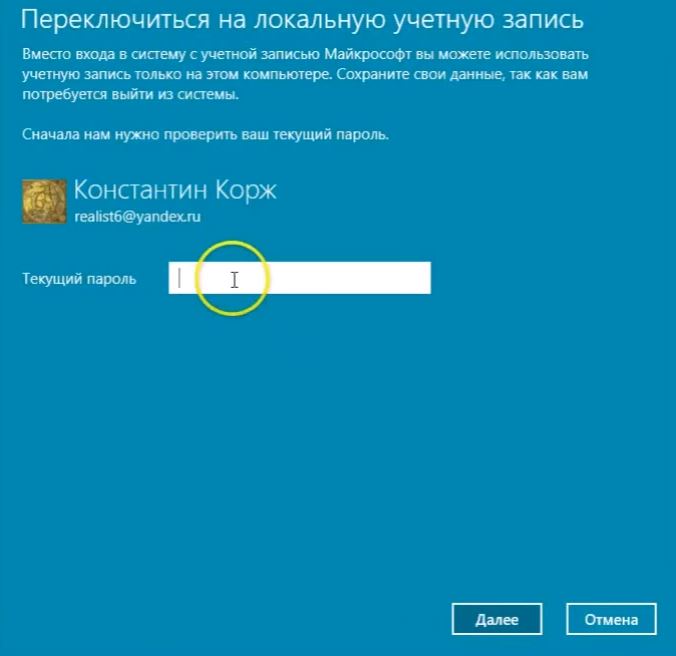

В Windows 8 появился дополнительный способ авторизации. Теперь для входа в систему можно использовать не только локальную учётную запись, но и учётную запись Microsoft Account — ту самую, посредством которой осуществляется доступ к онлайновому почтовому сервису Hotmail, мессенджеру Skype, облачному хранилищу OneDrive, подписке на Office 365 и многим другим сервисам компании Microsoft.

Первый вход в учётную запись Microsoft Account требует наличия активного соединения с интернетом. Данные учётной записи проверяются Microsoft на удалённом сервере, после чего хэш от пароля сохраняется (кэшируется) на компьютере; это позволяет впоследствии входить в учётную запись при отсутствии соединения. У такого поведения есть и обратная сторона: хэш от пароля можно извлечь из соответствующей базы данных на компьютере, после чего восстановить оригинальный пароль посредством быстрой офлайновой атаки. Подчеркнём, что восстанавливается именно пароль от учётной записи Microsoft Account, посредством которого можно авторизоваться не только на исследуемом компьютере, но и в онлайновых сервисах Microsoft — получив, таким образом, доступ к переписке пользователя в Hotmail, чатам Skype, файлам OneDrive и массе другой информации.

Использование двухфакторной аутентификации может помочь защитить содержимое онлайновой учётной записи, однако восстановленный пароль позволяет разблокировать и компьютер пользователя, получив, таким образом, доступ к такой информации, как пароли из браузера Edge, файлам в облачном хранилище OneDrive и всей той информации, для доступа к которой в ином случае потребовалось бы пройти двухфакторную проверку.

Разработчики Microsoft предложили дополнительные способы авторизации — вход по PIN-коду и при помощи биометрических данных (подсистема Windows Hello), о которых мы расскажем ниже. Ни один из этих способов не решил основной проблемы — возможности восстановления оригинального пароля от онлайновой учётной записи посредством сверхбыстрой офлайновой атаки.

Ни один из этих способов не решил основной проблемы — возможности восстановления оригинального пароля от онлайновой учётной записи посредством сверхбыстрой офлайновой атаки.

Похоже, в ответе на вопрос «удобство или дыра в безопасности?» разработчики Microsoft, наконец, склонились ко второму варианту. Что же изменилось в Windows 11? В новой версии ОС добавился новый тип учётных записей с входом без пароля. При использовании таких учётных записей для логина в систему не нужно (и невозможно) вводить пароль от учётной записи Microsoft Account; вместо пароля используется PIN-код или биометрические данные подсистемы Windows Hello (например, видеопоток с сертифицированной инфракрасной стереокамеры или данные датчика отпечатков пальцев). О том, где хранится PIN-код и почему такой способ авторизации заметно безопаснее входа по паролю будет рассказано далее по тексту; сейчас же перечислим доступные в Windows 11 для обычного (не доменного) пользователя способы входа в систему.

- [используется по умолчанию] Учётная запись Microsoft Account без пароля.

Пароль для входа в систему использовать невозможно; поддерживается вход по PIN-коду (TPM), Windows Hello или через авторизацию в приложении Microsoft Authenticator (онлайн).

Пароль для входа в систему использовать невозможно; поддерживается вход по PIN-коду (TPM), Windows Hello или через авторизацию в приложении Microsoft Authenticator (онлайн). - [так было в Windows 10, и так остаётся при обновлении Windows 10 > Windows 11] Учётная запись Microsoft Account с паролем. Хэш пароля к учётной записи хранится локально и не защищается TPM. Поддерживается вход по PIN-коду (TPM), Windows Hello.

- Локальная учётная запись Windows (вход по паролю). Для входа может использоваться локальный пароль (его хэш хранится в системе, не защищается TPM), PIN (TPM) или Windows Hello.

В каких случаях в Windows 11 используется вход без пароля?

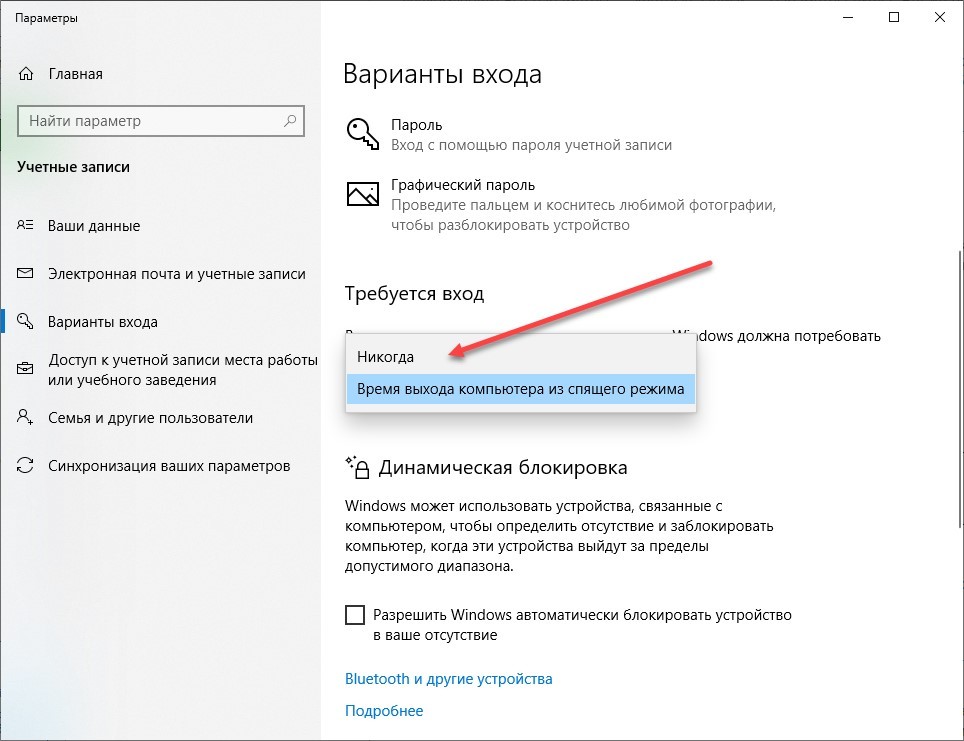

В Windows 11 поддерживаются способы входа как по паролю, так и без него. Режим входа без пароля используется в новом типе учётных записей и включается по умолчанию как во время установки Windows 11 на новый компьютер, так и при создании новой учётной записи на компьютерах, на которых Windows 11 была установлена в виде обновления с Windows 10. В то же время существующие в Windows 10 учётные записи, в которых для входа использовался пароль, остаются в Windows 11 в неизменном виде. Для того, чтобы включить вход без пароля, пользователю необходимо включить соответствующую опцию в настройках системы (Sign-in options):

В то же время существующие в Windows 10 учётные записи, в которых для входа использовался пароль, остаются в Windows 11 в неизменном виде. Для того, чтобы включить вход без пароля, пользователю необходимо включить соответствующую опцию в настройках системы (Sign-in options):

Также этот способ входа можно активировать через Windows Registry:

Подытожим:

- При установке Windows 11 на новый компьютер: Microsoft Account, вход без пароля.

- При обновлении с Windows 10: используется тот же способ входа, что и в оригинальной ОС Windows 10.

- Новые учётные записи, создаваемые в Windows 11, установленной любым способом: Microsoft Account, вход без пароля.

Использовался ли TPM в Windows 10?

Да, в Windows 10 также используется модуль безопасности TPM2.0. Разница между Windows 10 и Windows 11 не в масштабах использования TPM (здесь мы не увидели принципиальной разницы), а в том, что в Windows 11 TPM обязателен, а в Windows 10 — нет. Эта, казалось бы, небольшая разница, приводит к глобальным последствиям в области безопасности при использовании входа по PIN-коду вместо пароля. Подробно об этом Microsoft рассказывает в статье (на английском языке) Why a PIN is better than an online password (Windows) — Windows security, с содержанием которой можно ознакомиться в переводе Почему ПИН-код лучше, чем пароль в Интернете (Windows) — Windows security | Microsoft Docs. В этой статье Microsoft делает несколько не вполне корректных утверждений, «очевидная» интерпретация которых создаёт ложное ощущение безопасности. Разберём подробности. Ниже приводится цитата из статьи в Microsoft Documentation (сохранена оригинальная орфография):

Эта, казалось бы, небольшая разница, приводит к глобальным последствиям в области безопасности при использовании входа по PIN-коду вместо пароля. Подробно об этом Microsoft рассказывает в статье (на английском языке) Why a PIN is better than an online password (Windows) — Windows security, с содержанием которой можно ознакомиться в переводе Почему ПИН-код лучше, чем пароль в Интернете (Windows) — Windows security | Microsoft Docs. В этой статье Microsoft делает несколько не вполне корректных утверждений, «очевидная» интерпретация которых создаёт ложное ощущение безопасности. Разберём подробности. Ниже приводится цитата из статьи в Microsoft Documentation (сохранена оригинальная орфография):

ПИН-код привязан к устройству

Одно важное отличие между онлайн-паролем и ПИН-кодом Hello состоит в том, что ПИН-код привязан к определённому устройству, на котором он был настроен. ПИН-код не может использоваться без конкретного оборудования. Кто-то, кто крадёт ваш пароль в Интернете, может войти в вашу учётную запись из любого места, но если он украдёт ПИН-код, им также придётся украсть ваше физическое устройство!

ПИН-код поддерживается оборудованием

ПИН-код Hello поддерживается микросхемой доверенного платформенного модуля (TPM), представляющей собой надежный криптографический процессор для выполнения операций шифрования. Эта микросхема содержит несколько механизмов физической защиты для предотвращения взлома, и вредоносные программы не могут обойти функции безопасности TPM. Многие современные устройства имеют TPM. Windows 10, с другой стороны, имеет дефект, не связывающий локальные пароли с TPM. Именно по этой причине ПИН-коды считаются более безопасными, чем локальные пароли.

Эта микросхема содержит несколько механизмов физической защиты для предотвращения взлома, и вредоносные программы не могут обойти функции безопасности TPM. Многие современные устройства имеют TPM. Windows 10, с другой стороны, имеет дефект, не связывающий локальные пароли с TPM. Именно по этой причине ПИН-коды считаются более безопасными, чем локальные пароли.

Если воспринимать информацию буквально, создаётся ложное ощущение, будто PIN-код является своеобразной панацеей, всегда хранится в модуле TPM и не может быть взломан. Это не так. Дело в том, что Windows 10 работает как на компьютерах с модулем TPM, так и без него, причём пользователю об этом система не сообщает. Более того, даже на компьютерах, в прошивке которых присутствует эмуляция TPM, эта эмуляция чаще всего по умолчанию отключена — пользователю предлагается самостоятельно зайти в UEFI BIOS, отыскать меню «Miscellaneous» и включить настройку, которая может называться, к примеру, “Intel Platform Trust Technology (PTT)”.

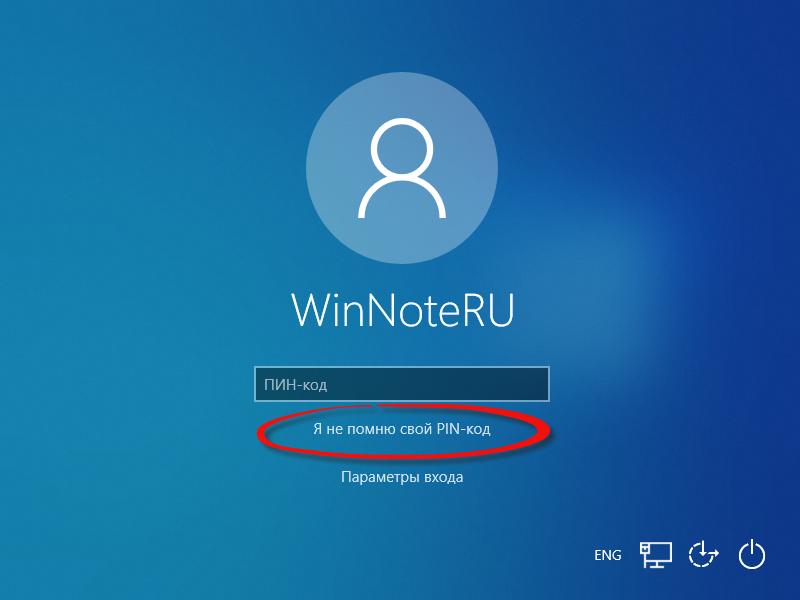

Если TPM в системе отсутствует или не включён в UEFI BIOS, Windows 10 всё равно предложит использовать для входа PIN-код, а Microsoft всё так же будет убеждать, что этот способ входа более безопасен по сравнению с паролем. Это не так. Пароль от учётной записи в виде хэша всё так же хранится на диске, а сам PIN-код с компьютера без TPM можно взломать простым перебором (цифровые PIN-коды, даже шестизначные, можно перебрать за считанные секунды).

Без модуля TPM вход в Windows по PIN-коду небезопасен

Совсем иначе дела обстоят в случае, если в системе присутствует и активирован модуль TPM2.0 в физическом виде либо в виде процессорной эмуляции. Рассмотрим поведение системы в следующих сценариях, которые мы протестировали в нашей лаборатории.

Сценарий 1: Система с Windows 10 (вход по PIN-коду) без TPM переносится на другой компьютер без TPM. Переносится физический диск с установленной ОС. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Переносится физический диск с установленной ОС. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Сценарий 2: Система с Windows 10 (вход по PIN-коду) без TPM переносится на другой компьютер без TPM. Переносится только копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает ни по одной позиции. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Сценарий 3: Система с Windows 10 (вход по PIN-коду) без TPM переносится на компьютер с установленным и активным модулем TPM. Переносится только копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает ни по одной позиции. Результат: вход по PIN-коду срабатывает на новом компьютере так же, как и на старом.

Сценарий 4: Система с Windows 10 (вход по PIN-коду) с активным модулем TPM переносится на другой компьютер с активным модулем TPM. Переносится копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает. Результат: вход по PIN-коду на новом компьютере не срабатывает; для входа требуется пароль от учётной записи; для использования PIN-кода потребовалось удалить старый PIN и настроить новый.

Переносится копия раздела с установленной ОС; аппаратное обеспечение между двумя компьютерами не совпадает. Результат: вход по PIN-коду на новом компьютере не срабатывает; для входа требуется пароль от учётной записи; для использования PIN-кода потребовалось удалить старый PIN и настроить новый.

Очевидно, что только четвёртый сценарий соответствует модели безопасности, описанной Microsoft в статье Почему ПИН-код лучше, чем пароль в Интернете (Windows) — Windows security | Microsoft Docs.

Есть ли в моём компьютере TPM?

Модули TPM (как правило, в виде процессорной эмуляции, что не оказывает влияния на реальную безопасность системы) присутствуют в большинстве портативных компьютеров (ноутбуки, планшеты с Windows, устройства два-в-одном и т.п.), оборудованных процессором Intel 8-го поколения и более новыми либо процессором AMD с архитектурой Zen и более новыми. В ноутбуках TPM, как правило, активен по умолчанию.

Для настольных компьютеров ситуация отличается. Процессорная эмуляция TPM по-прежнему доступна в системах с процессором Intel 8-го поколения и более новыми либо процессором AMD с архитектурой Zen и более новыми, однако поддержка TPM, как правило, выключена по умолчанию на уровне настроек UEFI BIOS. Ситуация стала меняться с выходом платформы Intel 12-го поколения (Alder Lake), а производители системных плат для платформ AMD с сокетом AM4 стали публиковать прошивки, в которых fTPM (firmware TPM) активируется по умолчанию.

Ситуация стала меняться с выходом платформы Intel 12-го поколения (Alder Lake), а производители системных плат для платформ AMD с сокетом AM4 стали публиковать прошивки, в которых fTPM (firmware TPM) активируется по умолчанию.

Можно ли использовать вход без пароля в Windows 10?

В сентябре 2021 года компания анонсировала своё видение будущего без паролей. Пользователям очередной сборки Windows 10 предлагалось изменить настройки учётной записи Microsoft Account, запретив вход в учётную запись по паролю. Использование такой учётной записи для входа в систему позволяло избавиться от хранения хэша пароля на локальном компьютере. В то же время пользователь терял возможность войти в учётную запись Microsoft по логину и паролю; для успешного входа требовался доступ к доверенному телефонному номеру или ранее авторизованному устройству с установленным на нём приложением Microsoft Authenticator. С учётом того, что данное приложение доступно исключительно для смартфонов на iOS и Android (но не для компьютеров под управлением Windows), целесообразность данного нововведения представляется несколько сомнительной. (Инструкция: How to go passwordless with your Microsoft Account). Новшество не получило заметного распространения из-за неочевидных преимуществ и существенного неудобства использования.

(Инструкция: How to go passwordless with your Microsoft Account). Новшество не получило заметного распространения из-за неочевидных преимуществ и существенного неудобства использования.

Как Windows 11 использует TPM при авторизации входа в систему

В документации Microsoft (How Windows uses the TPM — Windows security | Microsoft Docs) описаны способы, которыми Windows может использовать аппаратный модуль безопасности. Реальность значительно скромнее: «может» не означает «использует». Так, пароли, которые пользователь хранит в браузере Microsoft Edge, защищены механизмом DPAPI, но ключ шифрования хранится на системном диске (он зашифрован данными учётной записи) и не защищается TPM, что позволяет извлечь эти пароли из образа диска, если известен пароль от учётной записи пользователя.

Вместо того, чтобы использовать TPM для хранения всё большего количества данных, в Microsoft попытались обойти проблему, представив способ входа в учётную запись без пароля. Именно этот способ — и только на системах с TPM! — позволяет говорить о безопасности учётной записи: теперь защищённые DPAPI данные невозможно расшифровать, не войдя в систему, а войти в систему можно исключительно по PIN-коду (или через Windows Hello), который будет проверяться аппаратным модулем TPM. Любое изменение в конфигурации системы (как изменение аппаратной части, так и загрузка с внешнего накопителя) приведут к тому, что модуль TPM не отдаст нужный ключ, и защищённые данные расшифровать не удаатся.

Любое изменение в конфигурации системы (как изменение аппаратной части, так и загрузка с внешнего накопителя) приведут к тому, что модуль TPM не отдаст нужный ключ, и защищённые данные расшифровать не удаатся.

Подведём итог.

В Windows 11 с TPM невозможно взломать PIN-код. Для нового типа учётных записей с авторизацией без пароля невозможно ни подобрать пароль, ни использовать пароль к Microsoft Account, извлечённый из другого компьютера или учётной записи.

Существует техническая возможность конвертации учётной записи из нового типа в локальную, для которой вход будет осуществляться по известному паролю. При такой конвертации (например, в программе Elcomsoft System Recovery) будет утрачен доступ к зашифрованным в NTFS файлам и папкам, а также данным, защищённым DPAPI. В то же время такая конвертация может оказаться полезной для исследования системы пользователя.

А что с шифрованием BitLocker?

Ни сам механизм BitLocker, ни политики шифрования в Windows 11 не получили серьёзных изменений в сравнении с Windows 10. После анонса Windows 11 у многих обозревателей возникло впечатление, что Microsoft будет шифровать системный раздел Windows 11 так же, как это делают производители смартфонов. Оказалось, что это не так. По умолчанию (посредством BitLocker Device Encryption) шифруются лишь оборудованные TPM портативные устройства — ноутбуки, планшеты и устройства два-в-одном, однако точно таким же образом шифрование включалось и в Windows 8, и в Windows 10. При установке Windows 11 на настольный компьютер шифрование по умолчанию не включается; более того, для того, чтобы использовать BitLocker, требуется редакция Windows 11 Pro, Enterprise или Education. Для пользователей младшей редакции Home шифрование остаётся недоступным.

После анонса Windows 11 у многих обозревателей возникло впечатление, что Microsoft будет шифровать системный раздел Windows 11 так же, как это делают производители смартфонов. Оказалось, что это не так. По умолчанию (посредством BitLocker Device Encryption) шифруются лишь оборудованные TPM портативные устройства — ноутбуки, планшеты и устройства два-в-одном, однако точно таким же образом шифрование включалось и в Windows 8, и в Windows 10. При установке Windows 11 на настольный компьютер шифрование по умолчанию не включается; более того, для того, чтобы использовать BitLocker, требуется редакция Windows 11 Pro, Enterprise или Education. Для пользователей младшей редакции Home шифрование остаётся недоступным.

Что делать, если в исследуемой системе активно шифрование BitLocker? При использовании Elcomsoft System Recovery вам потребуется сначала смонтировать зашифрованный раздел, введя депонированный код восстановления доступа BitLocker Recovery Key (подробности — в статье Механизмы защиты BitLocker: какие диски можно, а какие нельзя взломать). При использовании TPM разблокировать зашифрованный диск можно или так, или загрузившись и авторизовавшись в оригинальную установку Windows на том же самом компьютере в неизменной аппаратной конфигурации. Создать образ раздела и разблокировать его паролем (или PIN-кодом) не удастся: ни PIN, ни пароль не участвуют в шифровании, а ключ хранится в модуле TPM, извлечь его из которого невозможно.

При использовании TPM разблокировать зашифрованный диск можно или так, или загрузившись и авторизовавшись в оригинальную установку Windows на том же самом компьютере в неизменной аппаратной конфигурации. Создать образ раздела и разблокировать его паролем (или PIN-кодом) не удастся: ни PIN, ни пароль не участвуют в шифровании, а ключ хранится в модуле TPM, извлечь его из которого невозможно.

Единственный способ разблокировать такие тома BitLocker — использовать ключ восстановления BitLocker. Для портативных устройств с BitLocker Device Encryption Windows автоматически создаёт ключ восстановления при шифровании системного раздела; ключ восстановления будет так же автоматически загружен в учётную запись Microsoft первого же пользователя, который войдёт в систему на этом компьютере с правами администратора и использует учётные данные Microsoft для входа в систему. Этот ключ можно запросить у Microsoft или загрузить его, войдя в учётную запись Microsoft пользователя и перейдя по следующей ссылке: https://account. microsoft.com/devices/recoverykey

microsoft.com/devices/recoverykey

При помощи депонированного ключа диск разблокируется:

Обратите внимание: после разблокировки диску назначается новая буква.

После этого можно приступать к конвертации учётных записей.

Разблокировка и конвертация учётных записей Windows 11 с авторизацией без пароля

Чтобы разблокировать учётную запись Windows 11 с авторизацией без пароля, её необходимо сконвертировать в обычную локальную учётную запись с паролем, установив собственный пароль. Для этого нужно загрузить компьютер с USB-накопителя Elcomsoft System Recovery. Создать загрузочный накопитель Elcomsoft System Recovery можно, воспользовавшись инструкциями в статье Elcomsoft System Recovery: загрузочный накопитель для исследования компьютеров.

После загрузки Elcomsoft System Recovery необходимо выбрать стандартный режим работы (по умолчанию программа запускается в режиме «только для чтения», в котором запрещены любые модификации данных).

Для конвертации учётной записи Microsoft Account с авторизацией без пароля в обычную локальную учётную запись воспользуйтесь следующей инструкцией.

Выберите учётную запись для конвертации.

Укажите пароль, который будет установлен в учётной записи.

Не забудьте создать резервную копию оригинальной базы данных SAM.

Программа автоматически определит тип учётной записи с авторизацией без пароля и предложит удалить эту опцию. Вы не сможете продолжить конвертацию, если отклоните запрос.

Elcomsoft System Recovery уведомит о потенциальных последствиях конвертации (см. ниже) и внесёт изменения в базу данных SAM. После этого вы сможете загрузить компьютер в Windows и войти в учётную запись, используя ранее установленный пароль.

Обратите внимание: после конвертации учётной записи станут недоступными ключи и данные, защищённые DPAPI. Сюда входят пароли браузера Microsoft Edge, файлы и папки, зашифрованные в NTFS, и некоторые другие данные.

Заключение

Несмотря на бесчисленные копья, сломанные в спорах о явно завышенных системных требованиях Windows 11, разработчики Microsoft сделали шаг в верном направлении. Обязательное требование наличия TPM совместно с новым способом авторизации устраняют серьёзную уязвимость в механизме авторизации Windows при входе в учётную запись. В то же время мы не заметили изменений в политике шифрования. На портативных устройствах всё так же используется BitLocker Device Encryption, а в настольных компьютерах шифрование по-прежнему остаётся опциональным; для доступа к зашифрованным данным всё так же используется депонированный в Microsoft Account ключ BitLocker Recovery Key.

Обязательное требование наличия TPM совместно с новым способом авторизации устраняют серьёзную уязвимость в механизме авторизации Windows при входе в учётную запись. В то же время мы не заметили изменений в политике шифрования. На портативных устройствах всё так же используется BitLocker Device Encryption, а в настольных компьютерах шифрование по-прежнему остаётся опциональным; для доступа к зашифрованным данным всё так же используется депонированный в Microsoft Account ключ BitLocker Recovery Key.

REFERENCES:

Elcomsoft System Recovery

Elcomsoft System Recovery поможет восстановить доступ к учётным записям к локальным учётным записям Windows и универсальной учётной записи Microsoft Account и создать образ диска для последующего анализа. Поддерживается как моментальный сброс, так и восстановление оригинального пароля. С помощью Elcomsoft System Recovery можно предоставить административные привилегии любому пользователю. Продукт поставляется вместе с лицензионной загрузочной средой Windows PE.

Официальная страница Elcomsoft System Recovery »

Как войти в Виндовс 10 без пароля

ГлавнаяОперационные системы

Многие пользователи ПК следуя всем инструкциям безопасности создают для своей учетной записи громоздкий пароль, состоящий из цифр и букв разного регистра. Ввод такой комбинации каждый раз при входе в систему, представляет собой нетривиальную задачу. К счастью, есть способ избежать этого монотонного процесса. Ниже мы расскажем, как войти без пароля в учетную запись на системах Microsoft Windows 10/8.1/7.

Как войти в Виндовс 10 без пароля

Также мы расскажем, что делать, если вы не помните свой пароль.

Можно сказать, что пользователям Windows повезло ведь Microsoft встроил в свою ОС скрытое приложение netplwiz, благодаря которому вы и можете автоматически авторизоваться. Следуйте подробной инструкции и у вас обязательно все получится!

Примечание! Данная опция доступна только на системах Windows, начиная с седьмой версии.

Также важно помнить, что если ваш ПК является частью корпоративной сети, опция не сработает, так как будут действовать другие алгоритмы безопасности.

Содержание

- Автоматический вход в систему

- Что делать, если я не помню свой пароль

- Использование утилиты iSunshare Windows 10 Password Genius

- Видео — Как отключить запрос пароля при входе в Windows 10

Автоматический вход в систему

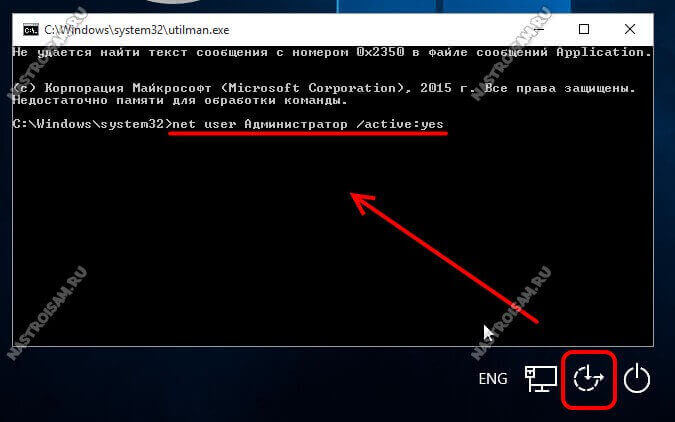

Шаг 1. Чтобы активировать автоматический вход, прежде всего, перейдите в окно пользователей системы одним из следующих способов:

- Одновременно нажмите клавиши Win + R. В окне «Run», вбейте в командную строку одну из команд: netplwiz.exe или control userpasswords2.

В окне Run вводим control userpasswords2

- Либо зайдите в общий поиск системы и введите в текстовом поле: netplwiz.

В поиск системы вводим netplwiz

- Воспользуйтесь консолью, введя команды netplwiz или control userpasswords2.

Вводим команду netplwiz или control userpasswords2

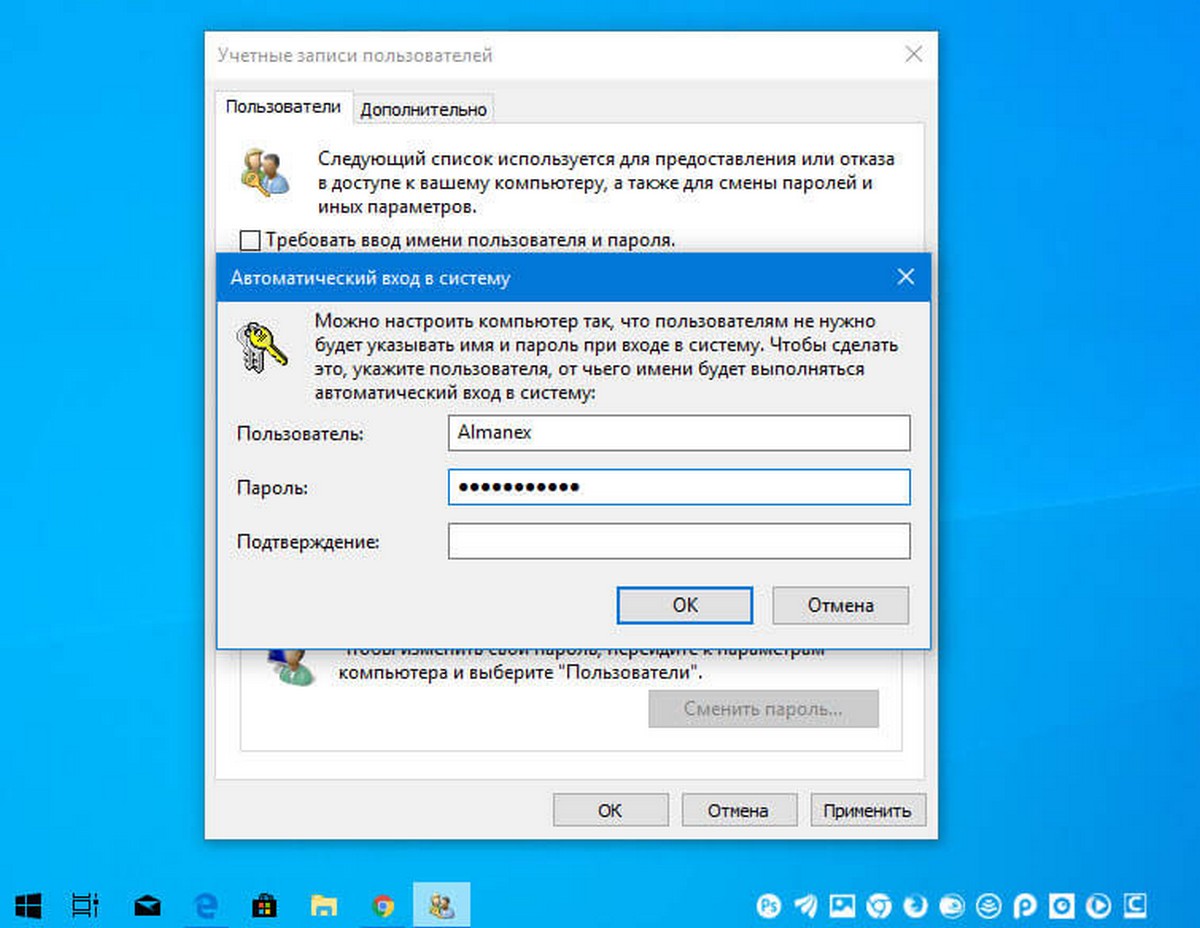

Шаг 2. Вы увидите открывшееся окно, где будут перечислены пользователи системы.

Окно «Учетные записи пользователей»

Шаг 3. Выберите аккаунт, при использовании которого в дальнейшем запрашивание пароля происходить не будет. Снимите галочку напротив надписи: «Users must enter a user…» и щелкните на «ОК».

Снимаем галочку напротив надписи «Users must enter a user…» и щелкаем на «ОК»

Шаг 4. Произведите повторный вход в аккаунт.

Производим повторный вход в аккаунт

Готово! Когда включите свой компьютер в следующий раз, вам не нужно будет вводить пароль на экране блокировки. Поздравляем!

В том случае, если на компьютере установлено несколько аккаунтов, функция может вызвать ряд неудобств. Например, при смене аккаунтов вам будет необходимо выйти на экран блокировки, произвести выход и только после этого войти в другую учетную запись.

Для сброса настроек, повторите все в обратном порядке и на этапе открытия окна «скрытых» пользователей системы поставьте галочку «Users must enter a user…» под каждой учетной записью.

Ставим галочку «Users must enter a user…» под каждой учетной записью и нажимаем «ОК»

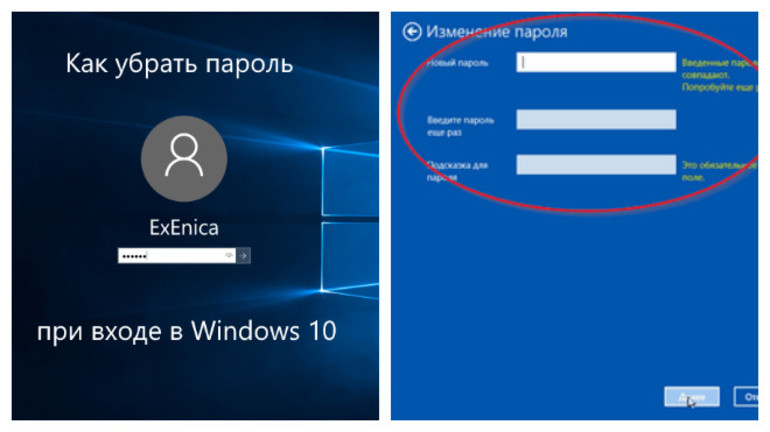

Что делать, если я не помню свой парольНа заметку! Помните, использование функцию netplwiz благоразумно только на персональном компьютере, который не покидает пределов вашего дома. Касательно переносных устройств активированная программа может послужит причиной утери доступа к компьютеру, либо же его самого, в случае кражи.

Использование процедуры восстановление системы. Прежде чем приступить к сбросу всех настроек системы убедитесь, помните ли вы предыдущий пароль от учетной записи Microsoft.

Перед сбросом пароля необходимо:

- Включите компьютер и перейдите на экран входа в систему.

Выберите аккаунт, пароль к которому утерян. Введите любую комбинацию клавиш в строке ввода (попробуйте заново ввести ваш пароль, возможно, на этот раз вы его вспомните).

Выберите аккаунт, пароль к которому утерян. Введите любую комбинацию клавиш в строке ввода (попробуйте заново ввести ваш пароль, возможно, на этот раз вы его вспомните).Выбираем аккаунт и вводим любую комбинацию клавиш

- Нажмите на кнопку входа, после чего выскочит окно с уведомлением о том, что пароль не верен и предложением сброса пароля. Нажмите на «ОК» и «Reset password».

- Вставьте диск или флеш накопитель в устройство и нажмите на надпись «Reset password» под окном ввода пароля.

Нажимаем на надпись «Reset password» под окном ввода пароля

- Запустится мастер сброса пароля, просто следуйте всем инструкциям, что будут появляться на экране.

Следуем всем инструкциям мастера сброса пароля

Если данная опция не помогла, перейдите к следующему разделу.

Использование утилиты iSunshare Windows 10 Password GeniusШаг 1. Скачайте и установите на другой компьютер программу iSunshare Windows 10 Password Genius.

Шаг 2. Запустите программу и произведите следующие действия:

- Вставьте пустую USB-флешку либо диск в компьютер.

- Выберите в программе USB device или CD/DVD в зависимости от варианта первого действия.

- Кликните по кнопке «Begin burning», программа произведет форматирование и запись программы сброса на носитель.

Выбираем свою флешку и кликаем по кнопке «Begin burning»

- В диалоговом окне нажмите на «ОК».

Нажимаем «ОК»

Шаг 3. Вставьте флешку сброса в исходный компьютер, нажмите на клавишу перезагрузки. В момент загрузки перейдите в меню BIOS, с помощью соответствующей клавиши на клавиатуре. Узнать, что за клавишу нужно нажимать, можно из таблицы снизу.

Список клавиш для перехода в меню BIOS на разных устройствах

Шаг 4. В BIOS выбираем загрузку с нашей флешки. Сохраните и выйдите из меню. Система перезагрузится снова.

Выбираем загрузку с нашей флешки

Шаг 5. После перезагрузки вы увидите окно программы. В графе «Step 1» нажмите на имя своего компьютера, графе «Step 2» — на имя учетной записи. Кликните на кнопку «Reset Password». Нажмите на «OK» в диалоговом окне. После этого напротив имени учетной записи должна появится надпись «Blank».

После перезагрузки вы увидите окно программы. В графе «Step 1» нажмите на имя своего компьютера, графе «Step 2» — на имя учетной записи. Кликните на кнопку «Reset Password». Нажмите на «OK» в диалоговом окне. После этого напротив имени учетной записи должна появится надпись «Blank».

В графе «Step 1» нажимаем на имя своего компьютера, в графе «Step 2» — на имя учетной записи, кликаем на кнопку «Reset Password»

Шаг 6. Нажмите на кнопку «Reboot» напротив надписи «Step 4». Далее «ОК». Компьютер перезагрузится.

Нажимаем на кнопку «Reboot» напротив надписи «Step 4», далее «ОК»

Шаг 7. Войдите в систему, как обычно. Ввод пароля не потребуется.

Поздравляем! Вы успешно сбросили пароль на Windows 10.

Видео — Как отключить запрос пароля при входе в Windows 10

Понравилась статья?

Сохраните, чтобы не потерять!

Рекомендуем похожие статьи

Забыли пароль для входа в Windows 10

- org/HowToDirection»>

1. Если вы забыли пароль для входа, но можете использовать отпечаток пальца для входа в свою учетную запись.

2. После входа в свою старую учетную запись создайте новую учетную запись. После того, как новый создан, вы можете войти в ноутбук с новой учетной записью.

3. На этом этапе вы можете выбрать создание новой учетной записи Microsoft или локальной учетной записи. Для регистрации новых учетных записей Microsoft требуется сеть и адрес электронной почты или номер телефона. Для удобства вы можете создать новую локальную учетную запись.

4. Выйдите из текущей учетной записи и войдите, используя новую.

Редактировать

1. Если вы забыли пароль для входа в свою учетную запись Microsoft и не можете войти в свой ноутбук.

2. На сайте Microsoft сбросьте пароль учетной записи Microsoft, при условии, что вам нужно найти другой компьютер с доступом в Интернет.

org/HowToDirection»>

3. Откройте https://account.live.com/password/reset и пройдите по ссылке «Забыли пароль».

4. Здесь вам необходимо подтвердить номер мобильного телефона или адрес электронной почты вашей зарегистрированной учетной записи Microsoft.

5. После сброса вы можете использовать новый пароль для входа на компьютер, который забыл ваш пароль.

Редактировать

Автор

с 2 другими участниками

Значки: 7

+4 еще значка

Как отказаться от пароля в Windows 10 или 11

Вводить пароль каждый раз, когда вы хотите войти в Windows, может быть проблематично, особенно если этот пароль длинный или сложный. Мой пароль Windows очень длинный и сложный, поэтому мне не хотелось бы вводить его каждый раз.

Мой пароль Windows очень длинный и сложный, поэтому мне не хотелось бы вводить его каждый раз.

Вместо этого Microsoft позволяет установить альтернативный метод проверки подлинности с помощью технологии Windows Hello. Вы можете настроить PIN-код, сканирование отпечатков пальцев, сканирование лица или физический ключ безопасности и использовать любой или все эти факторы для входа в Windows 10 или 11.

Безопасность

Эти эксперты стремятся защитить ИИ от хакеров. Время уходит

Мошенники используют машинное обучение, чтобы писать мошеннические электронные письма на разных языках

Как найти и удалить шпионское ПО с телефона

Лучшие VPN-сервисы: как сравнить пятерку лучших?

Как узнать, причастны ли вы к утечке данных, и что делать дальше

Вы можете продвинуть Windows Hello на шаг вперед, убрав параметр входа с паролем на экране входа в Windows, чтобы он даже не отображался. Основное ограничение здесь заключается в том, что эта возможность работает только с учетными записями Microsoft, поэтому вы не можете использовать ее с локальной учетной записью или учетной записью вашей организации.

Основное ограничение здесь заключается в том, что эта возможность работает только с учетными записями Microsoft, поэтому вы не можете использовать ее с локальной учетной записью или учетной записью вашей организации.

Но зачем вообще удалять возможность входа с паролем? В основном из соображений безопасности. Отсутствие доступного поля пароля может удержать кого-то, кто украдет или иным образом получит ваш пароль и попытается использовать его для физического входа в ваш компьютер. Тем не менее, если вы откажетесь от входа с паролем таким образом, на дороге возникнет пара ухабов. Посмотрим, как все это закончится.

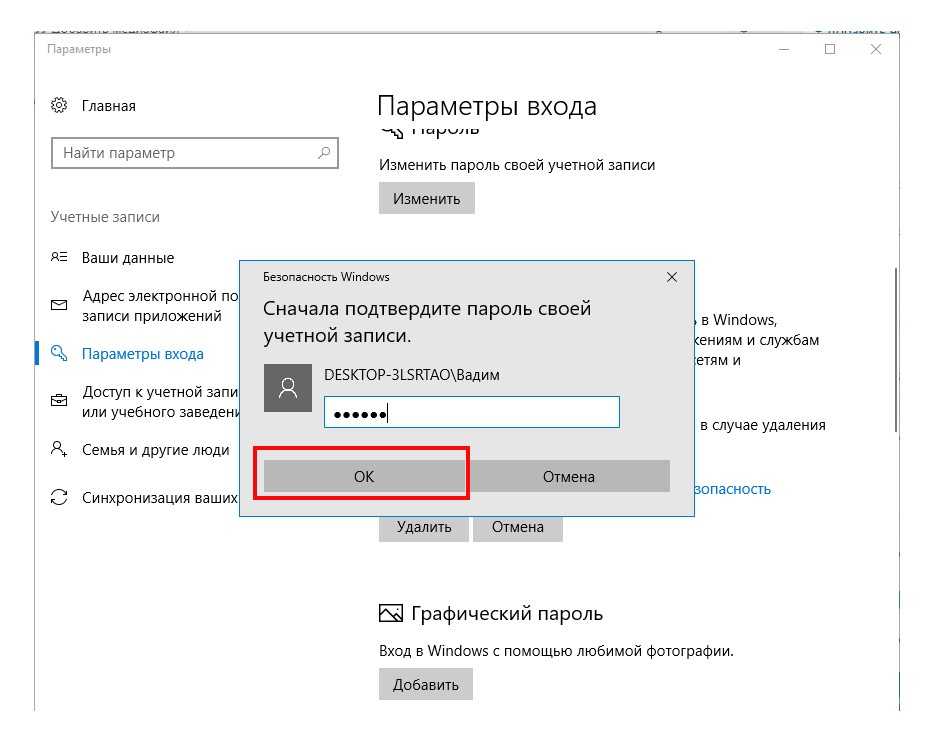

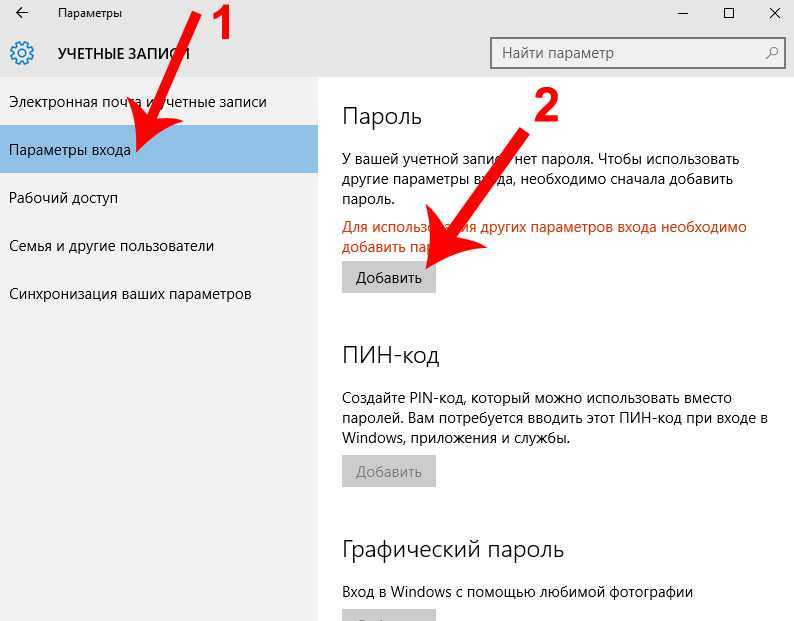

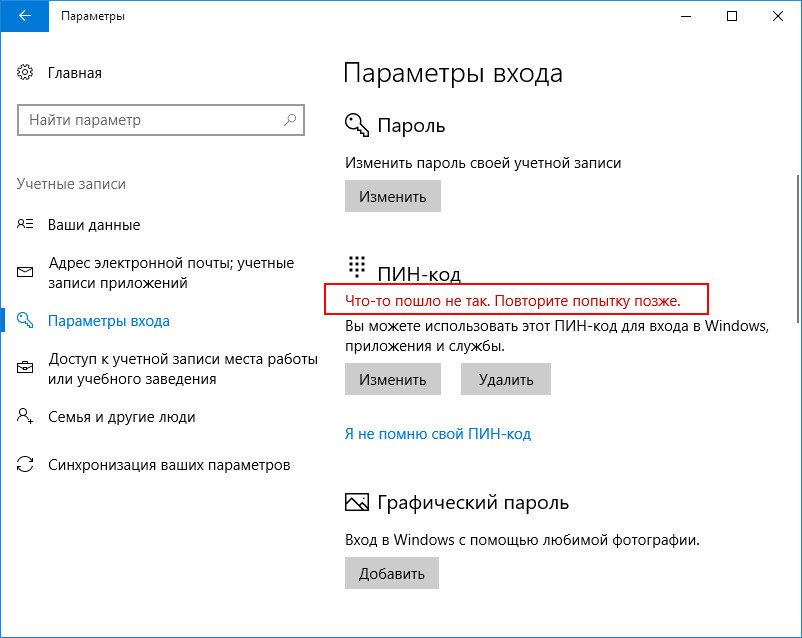

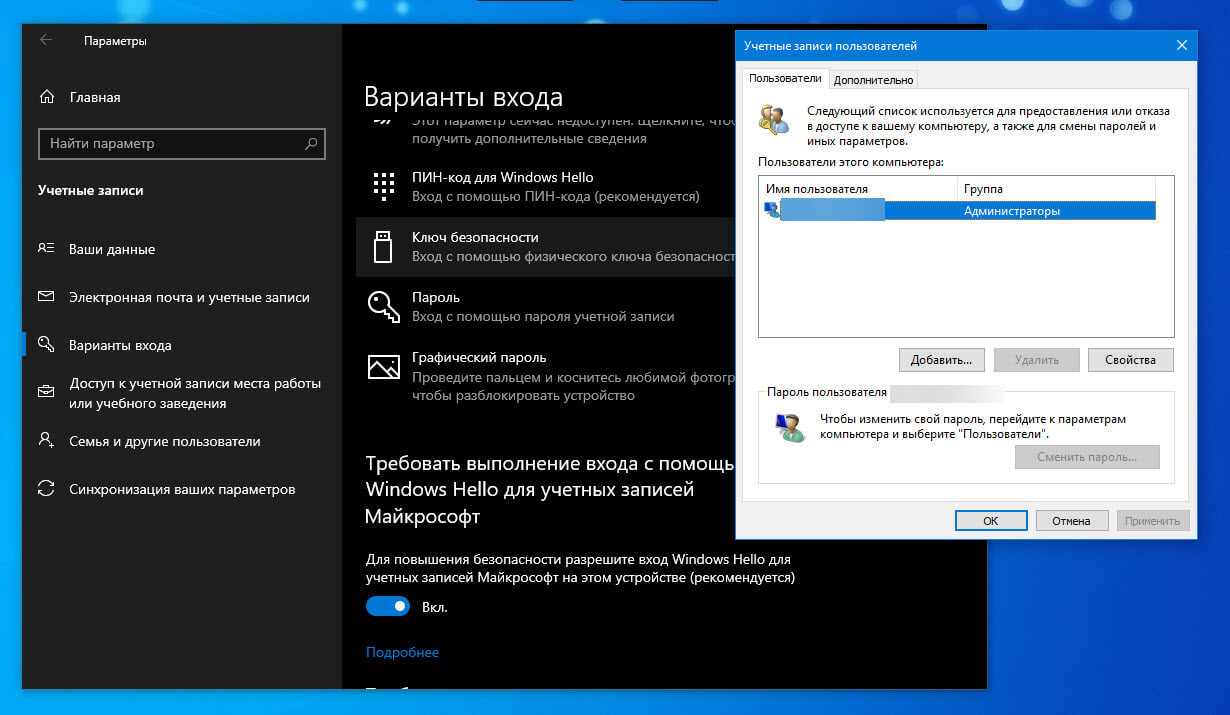

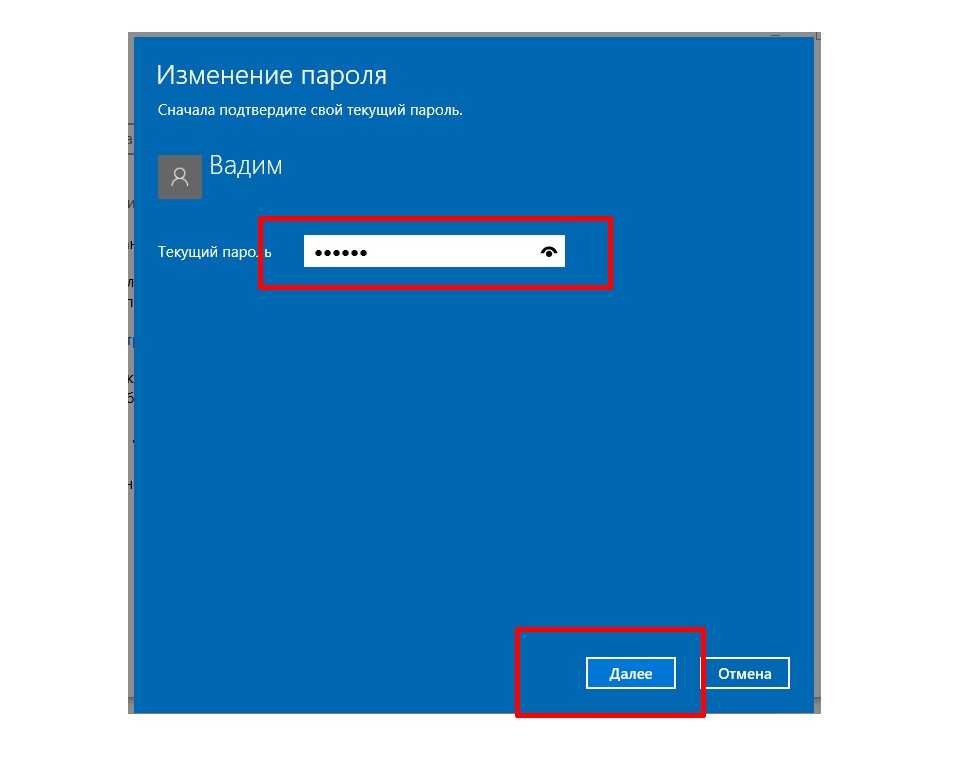

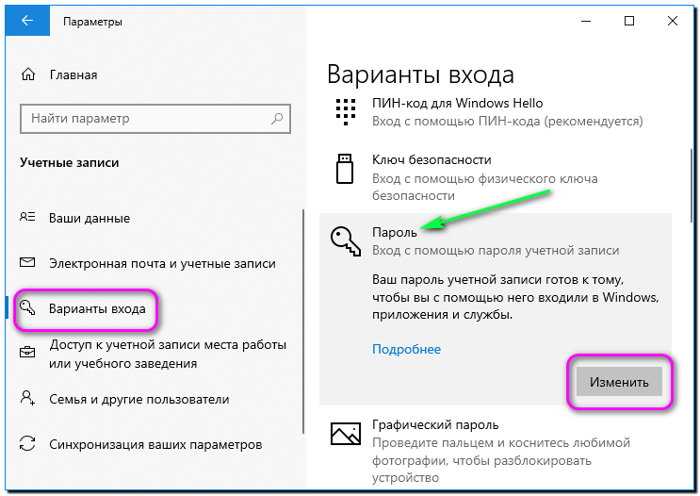

Во-первых, вам нужно настроить альтернативный метод или методы аутентификации. В Windows 10 или 11 перейдите к Настройки > Учетные записи > Параметры входа . Чтобы использовать любой из параметров Windows Hello, вам необходимо сначала настроить PIN-код, если вы еще этого не сделали.

Выберите параметр для Windows Hello (PIN) в Windows 10 или PIN (Windows Hello) в Windows 11, а затем выберите «Добавить» или «Настроить». Вам нужно создать цифровой PIN-код, состоящий как минимум из четырех цифр. Чтобы разработать более длинный и сложный PIN-код, установите флажок Включить буквы и цифры и выберите ссылку для требований к PIN-коду. Следуйте инструкциям, чтобы приготовить правильный PIN-код. Когда закончите, нажмите OK ( Рисунок 1 ).

Вам нужно создать цифровой PIN-код, состоящий как минимум из четырех цифр. Чтобы разработать более длинный и сложный PIN-код, установите флажок Включить буквы и цифры и выберите ссылку для требований к PIN-коду. Следуйте инструкциям, чтобы приготовить правильный PIN-код. Когда закончите, нажмите OK ( Рисунок 1 ).

Теперь вы можете настроить другие доступные методы дополнительной защиты, в частности, биометрические. Если в вашем ноутбуке есть встроенный сканер отпечатков пальцев или вы добавили к компьютеру поддерживаемый USB-сканер отпечатков пальцев, Windows укажет, что этот метод рекомендуется. Если вы соответствуете требованиям, выберите этот вариант и следуйте инструкциям по сканированию отпечатка пальца ( Рисунок 2 ).

То же самое касается распознавания лиц. Если на вашем ноутбуке есть веб-камера, совместимая с Windows Hello, или вы добавили поддерживаемую камеру на свой настольный ПК, Windows предложит вам настроить сканирование лица со статусом «Рекомендуется». Следуйте инструкциям, чтобы запечатлеть и записать свое улыбающееся лицо ( Рисунок 3 ).

Следуйте инструкциям, чтобы запечатлеть и записать свое улыбающееся лицо ( Рисунок 3 ).

Другим безопасным методом является физический ключ безопасности. Эти ключи, предлагаемые Google, Yubico и другими поставщиками, подключаются к вашему ПК через USB-порт, Bluetooth или NFC и требуют аутентификации с помощью PIN-кода или сканирования отпечатков пальцев. Недостатком является то, что вам нужно будет потратить немного денег, чтобы купить один из них. И если вы используете более одного компьютера, вам придется держать ключ при себе. Но если у вас уже есть ключ и вы хотите его использовать, убедитесь, что он подключен, выберите вариант входа с его помощью, а затем следуйте инструкциям по его настройке ( Рисунок 4 ).

Хорошо, отлично. Вы включили один или несколько альтернативных способов входа в Windows. Вернитесь к экрану параметров входа в разделе «Учетные записи» в настройках. Ниже альтернативных методов проверки подлинности находится раздел для Требовать вход в Windows Hello для учетных записей Microsoft . Возможно, этот параметр уже включен. Если нет, включите его.

Возможно, этот параметр уже включен. Если нет, включите его.

Теперь выйдите из Windows и перейдите на экран входа в систему. Обратите внимание, что среди различных вариантов входа отсутствует вариант с паролем. Это означает, что никто другой не сможет войти в систему, используя ваш пароль. Но это также означает, что вы не можете войти со своим паролем, поэтому вам придется использовать один из других настроенных вами методов ( Рисунок 5 ).

Рисунок 5

Но вот проблема. Если один из биометрических параметров не работает, вам придется вернуться к своему ПИН-коду, который, в зависимости от его сложности (или простоты), может быть не таким безопасным, как сканирование лица или отпечатка пальца, или даже таким безопасным, как хороший, надежный пароль.

Чтобы решить эту проблему, я предлагаю настроить несколько методов аутентификации, если ваш компьютер их поддерживает. Так, например, если ваша камера не работает, вы можете вернуться к сканеру отпечатков пальцев. Если ваш сканер отпечатков пальцев не считывает ваш отпечаток пальца, вы можете обратиться к своему ключу безопасности. На моем основном ПК с Windows у меня включены и отпечатки пальцев, и распознавание лиц, а также ключ безопасности в качестве резервной копии.

Если ваш сканер отпечатков пальцев не считывает ваш отпечаток пальца, вы можете обратиться к своему ключу безопасности. На моем основном ПК с Windows у меня включены и отпечатки пальцев, и распознавание лиц, а также ключ безопасности в качестве резервной копии.

Но подождите, вот еще одна проблема. Войдите в свой компьютер с помощью одного из вариантов без пароля. Теперь предположим, что вы хотите подключиться к этому ПК с другого устройства через Microsoft Remote Desktop. А для подключения вы используете сохраненную учетную запись, которую вы использовали раньше, поэтому вам не нужно каждый раз вводить пароль. Выберите ПК на экране RDC. Однако вместо подключения вы получаете сообщение об ошибке, что удаленный рабочий стол не может подключиться к удаленному компьютеру. В чем дело? Что ж, RDC требует пароль учетной записи для аутентификации; это не будет работать с опцией без пароля ( Рисунок 6 ).

Вот как обойти это препятствие. Откройте полную консоль RDC и установите флажок Всегда запрашивать учетные данные .

Пароль для входа в систему использовать невозможно; поддерживается вход по PIN-коду (TPM), Windows Hello или через авторизацию в приложении Microsoft Authenticator (онлайн).

Пароль для входа в систему использовать невозможно; поддерживается вход по PIN-коду (TPM), Windows Hello или через авторизацию в приложении Microsoft Authenticator (онлайн). Также важно помнить, что если ваш ПК является частью корпоративной сети, опция не сработает, так как будут действовать другие алгоритмы безопасности.

Также важно помнить, что если ваш ПК является частью корпоративной сети, опция не сработает, так как будут действовать другие алгоритмы безопасности.

Выберите аккаунт, пароль к которому утерян. Введите любую комбинацию клавиш в строке ввода (попробуйте заново ввести ваш пароль, возможно, на этот раз вы его вспомните).

Выберите аккаунт, пароль к которому утерян. Введите любую комбинацию клавиш в строке ввода (попробуйте заново ввести ваш пароль, возможно, на этот раз вы его вспомните).

Ваш комментарий будет первым