Реестр доменных имен, указателей страниц сайтов в сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространяемую с нарушением авторских и (или) смежных прав

Федеральный закон от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (PDF)

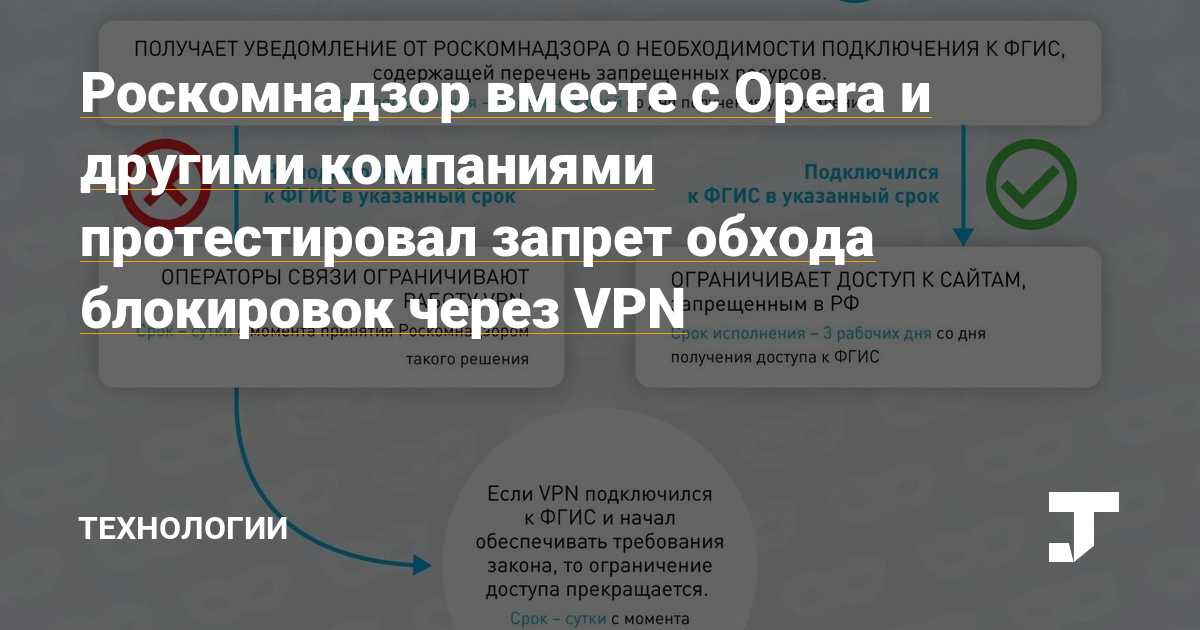

Федеральный закон от 1 июля 2017 года № 156-ФЗ «О внесении изменений в Федеральный закон «Об информации, информационных технологиях и о защите информации» (PDF)

Приказ Роскомнадзора от 16 марта 2021 № 27 «Об утверждении порядка функционирования Информационной системы взаимодействия» (PDF)

Приказ Роскомнадзора от 26 сентября 2017 № 195 «Об утверждении Порядка направления Федеральной службой по надзору в сфере связи, информационных технологий и массовых коммуникаций операторам поисковых систем, распространяющим в информационно-телекоммуникационной сети «Интернет» рекламу, которая направлена на привлечение внимания потребителей, находящихся на территории Российской Федерации, в электронном виде требований, предусмотренных пунктом 2 части 1 статьи 15. 6 и пунктом 5 части 3 статьи 15.6-1 Федерального закона от 27 июля 2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (PDF)

6 и пунктом 5 части 3 статьи 15.6-1 Федерального закона от 27 июля 2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (PDF)

Форма заявления правообладателя (PDF)

Форма уведомления о нарушении исключительных прав на фильмы, в том числе кинофильмы, телефильмы (PDF)

Порядок получения электронной подписи (PDF)

Перечень аккредитованных удостоверяющих центров Минцифры России (URL)

С 1 мая 2015 года вступил в силу Федеральный закон от 24.11.2014 № 364-ФЗ «О внесении изменений в Федеральный закон «Об информации, информационных технологиях и о защите информации» и Гражданский процессуальный кодекс Российской Федерации», который внес изменения в порядок ограничения доступа к информации, распространяемой с нарушением авторских и (или) смежных прав в информационно-телекоммуникационных сетях, в том числе в сети «Интернет».

Теперь для защиты своих прав в сети «Интернет» правообладатели имеют право подать в Мосгорсуд заявление о принятии предварительных обеспечительных мер не только в отношении фильмов, но и в отношении других объектов авторских и (или) смежных прав (за исключением фотографических произведений и произведений, полученных способами, аналогичными фотографии).

Кроме того, появилось два новых механизма защиты авторских и смежных прав: внесудебные меры по прекращению нарушения и постоянное ограничение доступа к сайтам, распространяющих объекты авторских и (или) смежных прав без разрешения правообладателя или иного законного основания.

Внесудебные меры по прекращению нарушения

Статьей 15.7 Федерального закона от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (далее – Закон) предусмотрены внесудебные меры по прекращению нарушений авторских и (или) смежных прав. В случае распространения на сайте объектов авторских и (или) смежных прав, или информации, необходимой для их получения с использованием информационно-телекоммуникационных сетей, в том числе сети «Интернет», правообладатель вправе направить владельцу такого сайта в письменной или электронной форме заявление о нарушении авторских и (или) смежных прав.

В течение двадцати четырех часов с момента получения заявления владелец сайта удаляет информацию, нарушающую авторские и (или) смежные права. Для получения таких заявлений в соответствии с частью 2 статьи 10 Закона он обязан разместить на принадлежащем ему сайте информацию о своих наименовании, месте нахождения и адресе, адресе электронной почты, а также вправе предусмотреть направление этого заявления посредством заполнения электронной формы на сайте.

Для получения таких заявлений в соответствии с частью 2 статьи 10 Закона он обязан разместить на принадлежащем ему сайте информацию о своих наименовании, месте нахождения и адресе, адресе электронной почты, а также вправе предусмотреть направление этого заявления посредством заполнения электронной формы на сайте.

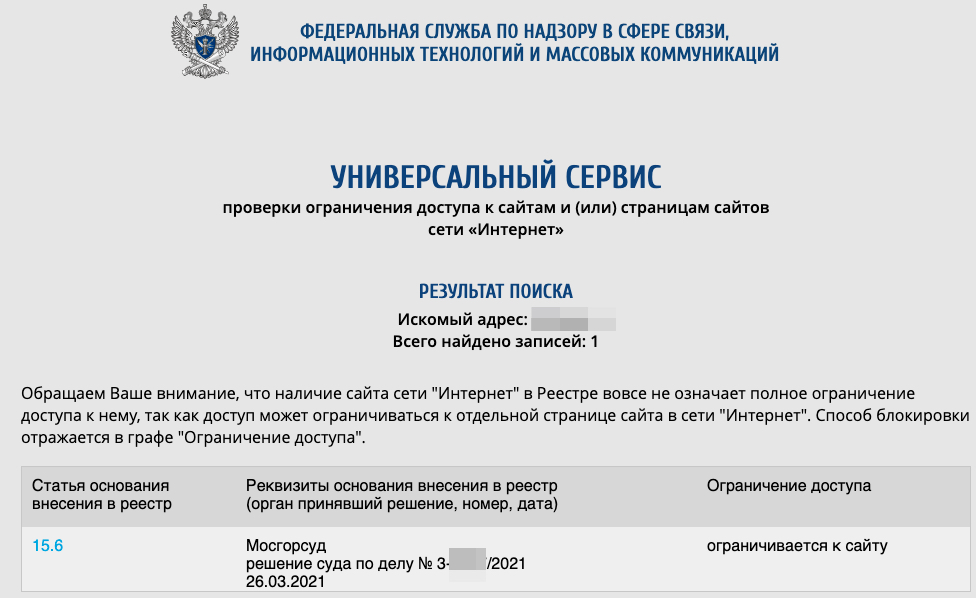

Постоянное ограничение доступа к сайтам

Статьей 15.6 Закона предусмотрена возможность постоянного ограничения доступа к сайтам в сети «Интернет», на которых неоднократно и неправомерно размещалась информация, содержащая объекты авторских и (или) смежных прав, или информация, необходимая для их получения с использованием информационно-телекоммуникационных сетей, в том числе сети «Интернет». В соответствии с частью 3 статьи 26 Гражданского процессуального кодекса Российской Федерации (далее – ГПК РФ) решение о постоянном ограничении доступа принимается Московским городским судом при рассмотрения дела, производство по которому было возбуждено по иску истца после вступления в законную силу решения, вынесенного этим же судом в пользу этого же истца по другому делу о защите авторских и (или) смежных прав.

Рекомендуемая схема защиты прав правообладателями

В связи со вступившими в силу изменениями правообладателям предлагается следующая схема защиты нарушенных авторских и (или) смежных прав в сети «Интернет»:

1) Обратиться к владельцу сайта в сети «Интернет», на котором размещена информация, нарушающая авторские и (или) смежные права, с заявлением о нарушении авторских и (или) смежных прав в порядке, установленном в статье 15.7 Закона.

2) В случае непринятия мер владельцем сайта в сети «Интернет» по удалению информации, нарушающей авторские и (или) смежные права, обратиться в Московский городской суд с заявлением о предварительном обеспечении защиты авторских и (или) смежных прав (кроме прав на фотографические произведения и произведения, полученные способами, аналогичными фотографии) в информационно-телекоммуникационных сетях, в том числе в сети «Интернет». Заявление, соответствующее требованиям статьи 144.1 ГПК РФ, можно направить посредством формы, размещенной на официальном сайте ГАС «Правосудие».

3) После вступления в силу определения Московского городского суда о предварительном обеспечении защиты указанных прав обратиться в Роскомнадзор с заявлением посредством заполнения данной формы.

The registry of blocked websites

The registry of blocked websitesAny status Unblocked Blocked

All authorities Genprokuratura MVD Minkomsvjaz’ Mosgorsud Rosalkogol’regulirovanie Roszdravnadzor Roskomnadzor Rosmolodezh’ Rospotrebnadzor FNS FSKN Sud

Records found: 1,262,234

31.10.2022

unblocked

https://shop.hepalife.ru/?refD=0a2b53de21996bf9d8583eb0388f5feb

104.21.28.47

172.67.144.61

2606:4700:3033::ac43:903d

2606:4700:3034::6815:1c2f

31.10.2022

unblocked

https://kurganki.ru/kurgan/prostitutka-16135/

104.21.15.246

172.67.165.86

2606:4700:3031::ac43:a556

2606:4700:3033::6815:ff6

31.10.2022

unblocked

http://kz.gorodnet.com/c285m21m11191385.html

109. 74.198.240

74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

https://medcomspb.com/product/spravka-ot-pediarta/

45.147.197.220

31.10.2022

unblocked

https://pravaonlinec.com/rostov/gims.html

104.21.29.193

172.67.149.171

2606:4700:3030::6815:1dc1

2606:4700:3035::ac43:95ab

31.10.2022

unblocked

https://kk.дженерики-магазин.рф/tabletki-cialis-20-mg

104.21.1.68

172.67.128.191

2606:4700:3033::ac43:80bf

2606:4700:3036::6815:144

31.10.2022

unblocked

https://s6.mosmedzdrav.info/ambene-parenteral-3-ampulyi-ambene—kurs-lecheniya

213.32.32.215

31.10.2022

unblocked

http://www.gorodnet.com/c3m47m11223685.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

msk26.prostitutki.today

176.9.169.229

31.10.2022

unblocked

https://регистрация-гарант-777.рф/#garantii-glavnaya

164.

31.10.2022

unblocked

https://fruit-cocktail-avtomat.ru

104.21.61.34

172.67.205.197

2606:4700:3032::6815:3d22

2606:4700:3032::ac43:cdc5

31.10.2022

unblocked

berry.fei36.ru

104.21.71.200

172.67.171.158

2606:4700:3030::6815:47c8

2606:4700:3032::ac43:ab9e

31.10.2022

unblocked

https://euro777.xyz/

104.21.8.162

172.67.139.182

2606:4700:3037::6815:8a2

2606:4700:3037::ac43:8bb6

31.10.2022

unblocked

http://oct2.lordfilmx-2022.net/91-reshenie-uyti.html

92.119.113.84

31.10.2022

unblocked

http://www.gorodnet.com/c17m47m11202330.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

https://spravkud-rf.com/trudovaya-knizhka-so-stazhem/

104.21.43.226

172.67.186.186

2606:4700:3032::ac43:baba

2606:4700:3037::6815:2be2

31.10.2022

unblocked

dom-ru. schetchiki-ru.com

schetchiki-ru.com

91.221.67.85

31.10.2022

unblocked

http://www.gorodnet.com/c17m95m11161205.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c64m35m11160668.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

https://sex1.sexomagnit.club/trust/

82.196.1.221

31.10.2022

unblocked

http://www.gorodnet.com/c214m47m11055047.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

https://vuzinfo-6y.com

104.21.32.119

172.67.151.180

2606:4700:3033::ac43:97b4

2606:4700:3035::6815:2077

31.10.2022

unblocked

http://www.gorodnet.com/c3m113m11206461.html

109.74.198.240

31.10.2022

unblocked

http://www.gorodnet.com/c11m95m11160703.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31. 10.2022

10.2022

unblocked

https://kriminal-stuff.xyz

104.21.56.235

172.67.137.252

2606:4700:3030::6815:38eb

2606:4700:3031::ac43:89fc

31.10.2022

unblocked

http://www.gorodnet.com/c222m117m11161202.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c4m35m11160676.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c3m47m11158862.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c3m47m11207409.html

109.74.198.240

31.10.2022

unblocked

http://www.gorodnet.com/c19m117m11161214.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c12m35m11055058.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31. 10.2022

10.2022

unblocked

spravki-onlinevspb.com

104.21.61.207

172.67.214.140

2606:4700:3033::6815:3dcf

2606:4700:3033::ac43:d68c

31.10.2022

unblocked

http://www.gorodnet.com/c3m47m11051010.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

https://russ-shop.xyz

104.21.2.215

172.67.129.183

2606:4700:3030::ac43:81b7

2606:4700:3032::6815:2d7

31.10.2022

unblocked

http://www.gorodnet.com/c3m114m11206463.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c233m95m11161199.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c46m47m11148266.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://barelylegalteens.xxxbit.com/index.php?u=bobsxg

162.244. 35.13

35.13

31.10.2022

unblocked

http://www.gorodnet.com/c17m35m11160674.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://superklad.biz.adm.lol/?city_id=732

46.21.250.149

31.10.2022

unblocked

http://www.gorodnet.com/c233m47m11147004.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

http://www.gorodnet.com/c11m47m11147009.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

ru3.migomspravki.com

81.91.177.208

31.10.2022

unblocked

https://mega-falsh.xyz/

104.21.49.181

172.67.165.134

2606:4700:3032::6815:31b5

2606:4700:3033::ac43:a586

31.10.2022

unblocked

https://xqx.hdrmini.site/mefedron.php

104.21.40.43

172.67.175.50

2606:4700:3030::6815:282b

2606:4700:3037::ac43:af32

31.10.2022

unblocked

https://mir-porno. one/russkoe-porno/

one/russkoe-porno/

46.105.36.8

31.10.2022

unblocked

https://vce-narody.ru

104.21.0.113

172.67.150.233

2606:4700:3030::ac43:96e9

2606:4700:3033::6815:71

31.10.2022

unblocked

http://www.gorodnet.com/c46m47m11148278.html

109.74.198.240

2a01:7e00::f03c:91ff:fe89:e872

31.10.2022

unblocked

diplom-moskva.online

45.147.197.150

31.10.2022

unblocked

https://sex1.prostitutkitulygood.com/deshevye/

5.61.52.168

Next

1 2 3 4 … 25244 25245

records in the registry of banned sites at the moment

Statistics of blockings →

Список сайтов, заблокированных в России после вторжения в Украину

Мы отслеживаем сайты, официально заблокированные в России после вторжения в Украину в феврале 2022 года, включая Instagram, Facebook и основные новостные сайты.

Впервые опубликовано 2 марта 2022 г. . Последнее обновление включает в себя последние сайты, заблокированные в России.

. Последнее обновление включает в себя последние сайты, заблокированные в России.

- 3470 веб-сайтов были заблокированы в России с 24 февраля из-за контента, связанного с вторжением в Украину.

- Известные баны: Instagram, Facebook, Twitter, Google News, BBC News, NPR, Die Welt, AOL, Украинская правда, Meduza.io, Интерфакс-Украина, сайты Радио Свобода/Радио Свободная Европа, Голос Америки, Clarin. com, Quora, Amnesty International и Chess.com.

- Украинские домены (1014) блокировались чаще всего, за ними следуют Россия (303) и США (79, не считая зеркальных доменов).

- Новостные сайты: 2783 домена заблокированы:

- 588 новостных сайтов Украины , в том числе 190 местных новостных агентств и 105 национальных новостных сайтов.

- 166 российских новостных служб , включая 45 независимых новостных сайтов.

- 15 общественных вещателей со всего мира.

- 177 зарубежных новостных сайтов из 29 стран за пределами России и Украины.

- Цифровое сопротивление : Россия заблокировала 522 домена, которые способствуют цифровой войне Украины, в том числе:

- 252 захваченных домена с сообщениями контрпропаганды.

- 117 сайтов контрпропаганды , часто демонстрирующих графические изображения жертв среди гражданского и военного населения.

- 59 сайтов с поддержкой Украины , многие из которых ограничены простыми баннерами или значками.

- 30 сайтов гражданского общества , включая Amnesty International, Human Rights Watch и 13 украинских благотворительных и других некоммерческих организаций.

- 19 государственных доменов , включая сайт Офиса Президента Украины, официальный сайт Украины и сайт Министерства здравоохранения страны.

Интернет-цензура в России

После вторжения России в Украину 24 февраля Кремль стремился резко ограничить свободный поток информации в Интернете, при этом Генеральная прокуратура приказала местным интернет-провайдерам заблокировать более 17 700 веб-сайтов .

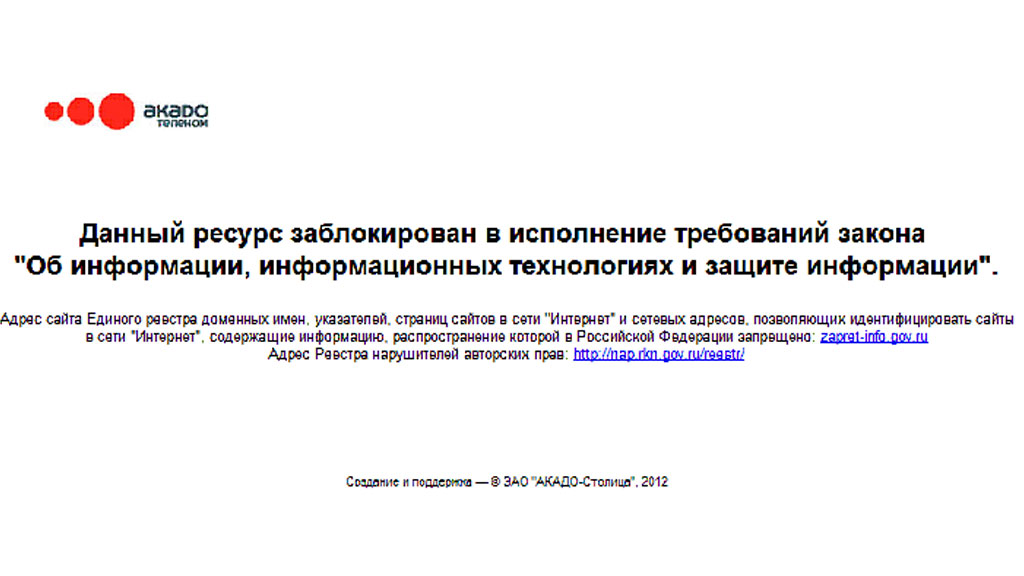

Интернет-провайдеры применяют различные методы для блокировки контента в стране, в том числе вмешательство HTTP-посредника и манипуляции с DNS, с разной степенью успеха.

По данным Открытой обсерватории сетевых помех (OONI), наиболее распространенным подходом была фильтрация на основе DNS и внедрение пакетов RST во время рукопожатий TLS. [1] Хотя официальные лица часто определяют для блокировки только конкретный URL-адрес, механизмы, используемые для ограничения доступа интернет-провайдерами, часто означают, что весь домен становится недоступным.

Многие веб-сайты, которые были заблокированы после вторжения, не имеют отношения к войне, в том числе сайты с азартными играми и сайты для взрослых. Однако наш анализ заблокированных доменов показывает, что значительное их количество было ограничено из-за контента, непосредственно связанного с конфликтом.

Доступ к запрещенным сайтам осуществляется через онлайн-базу данных российской общественной организации «Роскомсвобода» по адресу reestr. rublacklist.net.

rublacklist.net.

От крупных международных общественных вещательных компаний, таких как BBC, до местных независимых новостных агентств, почти 3000 веб-сайтов были заблокированы из-за контента, связанного с вторжением в Украину. Веб-сайты социальных сетей, включая Facebook и Instagram, также пострадали наряду с огромным количеством небольших веб-сайтов из-за размещения антивоенного контента.

Ограничения имели серьезные экономические последствия для страны: по нашим оценкам, блокировка социальных сетей обошлась экономике почти в 9 миллиардов долларов.

В результате повсеместных блокировок россияне все чаще обращаются к VPN-сервисам, несмотря на официальные ограничения на их использование в стране. Ежедневный спрос на VPN превысил уровень , что на 2000% выше уровня , чем до вторжения.

Доступ к VPN остается чувствительным вопросом в России. Использование программного обеспечения разрешено, но доступ к заблокированному контенту является незаконным. Поскольку 15 VPN-сервисов в настоящее время официально запрещены за несоблюдение требований правительства, может быть сложно найти надежный VPN-сервис, который все еще работает в России.

Это исследование документирует заблокированные в России веб-сайты, связанные с вторжением, и направлено на то, чтобы пролить свет на развивающуюся практику цензуры в стране.

Мы продолжим отслеживать заблокированные в России сайты, связанные с вторжением в Украину, и регулярно обновлять эту страницу.

Посмотреть полный список заблокированных доменов.

Веб-сайты с наибольшим трафиком, заблокированные Россией

В следующей таблице показаны 30 доменов с наибольшим объемом интернет-трафика, добавленных в черный список России с 24 февраля и связанных с вторжением в Украину, а также их регион и тип веб-сайта. См. полный список заблокированных доменов.

Перейти к таблице, показывающей разбивку заблокированных доменов по типам веб-сайтов

Перейти к таблице, показывающей первые 10 стран по количеству доменов, заблокированных Россией с момента вторжения в Украину.

Заблокированные новостные веб-сайты: анализ

В следующей таблице представлена разбивка интернет-доменов новостных веб-сайтов, заблокированных Россией после вторжения на Украину 24 февраля.

Россия заблокировала больше новостных служб, чем любой другой тип домена. Почти 80% доменов, заблокированных с 24 февраля и связанных с вторжением в Украину, принадлежат новостным сайтам.

Значительная часть этих блоков приходится на зеркальные домены с общими или полууниверсальными именами, такими как d1q41g9t686yni.cloudfront.net и svobobzlebokntcgs.azureedge.net .

Это результат продолжающейся игры в кошки-мышки между российскими цензорами и финансируемой США группой веб-сайтов Радио Свобода/Радио Свободная Европа (RL/RFE), основные домены которых были заблокированы в первые недели после вторжение.

Эти зеркальные домены быстро создаются и распространяются в социальных сетях для обеспечения постоянного доступа к веб-сайтам RL/RFE, таким как radiosvoboda. и  org

org sibreal.org , которые обслуживают Украину, Россию и Кавказский регион. Как только Роскомнадзор успевает заблокировать эти альтернативные версии, на смену им приходят новые зеркальные домены, а заблокированные обычно отключаются.

Хотя это явление значительно увеличило количество новостных доменов, 920 других новостных доменов заблокированы. Россия применила экстремальный, выжженный подход к цензуре интернет-новостей о войне, блокируя все, от крошечных местных блогов до крупных международных вещательных компаний.

Особое внимание Россия уделила общественным вещателям, заблокировав 15 таких новостных служб из девяти стран:

- bbc.com (Великобритания)

- npr.org (США)

- dw.com (Германия)

- yle.fi (Финляндия)

- rfi.fr (Франция)

- polskieradio.pl (Польша)

- golosameriki.com (США)

- hromadske.ua (Украина)

- rus.lsm.lv (Латвия)

- rus.err.ee (Эстония)

- golos.

com.ua (Украина)

com.ua (Украина) - bbcrussian.com (Великобритания)

- uatv.ua (Украина)

- golos-ameriki.ru (США)

- ukrainian.voanews.com (США)

Роскомнадзор также подверг жесткой цензуре местные новости из Украины и, в меньшей степени, из России. Известные запрещенные веб-сайты включают poltava.to , который ежемесячно посещают более 600 000 человек, несмотря на то, что большая часть его контента посвящена повседневным местным проблемам в центральном украинском городе Полтава, таким как дорожное движение и деятельность местного совета.

Другие крупные запрещенные веб-сайты включают Мелитопольский местный новостной сайт ria-m.tv , который ежемесячно посещают около 1,2 миллиона человек, и освещает войну гораздо более ярко и вызывающе по тону.

Российские власти также блокируют российские новостные сайты, включая независимые СМИ, такие как Meduza.io самый сильный удар. Всего с февраля было заблокировано 43 российских независимых новостных сайта.

Обратите внимание, что мы классифицировали независимые новостные веб-сайты как в первую очередь управляемые журналистами, в отличие от более коммерческих новостных веб-сайтов, ориентированных на рекламу, которые обычно получают большую часть своего контента из сторонних источников.

За исключением Украины, России и США, страны с наибольшим количеством заблокированных Кремлем новостных сайтов:

- Беларусь (28 доменов)

- Молдова (12)

- Азербайджан (11)

Другие заметные тенденции включают цензуру 12 спортивных доменов и двух шахматных веб-сайтов за размещение контента, критикующего вторжение России в Украину.

Цензура цифрового сопротивления: анализ

В следующей таблице представлена разбивка веб-сайтов, заблокированных в России, которые мы классифицировали как способствующие цифровой войне Украины.

Ключевым элементом того, что мы назвали «цифровым сопротивлением» российскому вторжению в Украину и которое Роскомнадзор с удовольствием заблокировал, является взлом сайтов.![]() Именно здесь хакеры нацелились на некачественные уязвимые веб-сайты, захватили контроль и заменили контент какой-либо формой контрпропаганды.

Именно здесь хакеры нацелились на некачественные уязвимые веб-сайты, захватили контроль и заменили контент какой-либо формой контрпропаганды.

Найдено 252 заблокированных домена , на которых было заменено содержимое сайта. Более 30 из них были российскими доменами, содержимое которых было заменено одним и тем же простым одностраничным веб-сайтом со следующим сообщением:

Взломанный российский веб-сайт с информацией о горячей линии для пропавших без вести солдат.

Название Telegram-канала rf200_now очень похоже на веб-сайт контрпропаганды правительства Украины 200rf.com , который также заблокирован, что предполагает, что за захватом могут стоять государственные деятели.

Наиболее часто блокируемые веб-сайты (более 200 на сегодняшний день) также, по-видимому, являются работой украинских государственных структур, которые захватили и заменили содержимое зарегистрированных в России веб-сайтов в домене верхнего уровня .ua следующим сообщением:

Заблокирован зарегистрированный в России веб-сайт на доменах верхнего уровня . ua, которые были взломаны предположительно государственными структурами Украины.

ua, которые были взломаны предположительно государственными структурами Украины.

Российские власти также заблокировали 115 веб-сайтов, посвященных противодействию внутренней пропаганде, пытающейся представить вторжение как оправданное действие.

Эти веб-сайты варьируются от страстных призывов к миру до графических фотографий обугленных и изуродованных трупов мирных жителей Украины и российских военнослужащих. Хотя большинство этих веб-сайтов созданы на Украине, 33 из них имеют российское происхождение.

Роскомнадзор также подверг цензуре небольшую группу веб-сайтов, пропагандирующих еще более открытое российское инакомыслие. ostanovivagony.info , например, предоставляет подробные инструкции о том, как саботировать железнодорожные линии, чтобы нарушить линии снабжения между регионами России и линией фронта.

Россия также заблокировала несколько украинских веб-сайтов с целью вызвать массовое цифровое сопротивление с помощью DDoS-атак на враждебные российские веб-сайты, такие как поддерживаемый правительством Украины веб-сайт help-ukraine-win., на котором пошаговые инструкции и инструменты для обычных людей, чтобы запустить такие атаки со своих личных устройств. com.ua

com.ua

Простой демонстрации какой-либо поддержки Украины также достаточно, чтобы привлечь внимание российских интернет-цензоров: 54 веб-сайта заблокированы даже за малейшие публичные признаки поддержки, такие как простой баннер ниже.

Скриншот веб-сайта видеоигры, заблокированного в России из-за сообщения о поддержке Украины.

Типы веб-сайтов, заблокированных Россией

В следующей таблице представлены сводные данные по типу контента доменов, добавленных в черный список России в Интернете с 24 февраля и связанных с вторжением в Украину.

Страны с наибольшим количеством заблокированных доменов

В следующей таблице перечислены 10 стран, в которых находится наибольшее количество доменов, добавленных в черный список России в Интернете с 24 февраля и связанных с вторжением в Украину. Считалось, что домены связаны со страной на основании их доменов верхнего уровня или, если известно, физического местоположения операций.

Примечание. Домены 474, происходящие из США, являются зеркальными доменами для заблокированных доменов Радио Свобода/Радио Свободная Европа и Голоса Америки.

Методология

В рамках этого текущего проекта по отслеживанию мы регулярно просматриваем все записи на reestr.rublacklist.net с 24 февраля и фильтруем домены, имеющие отношение к вторжению в Украину. Мы исключаем весь контент, который обычно блокируется в России, например сайты с нелицензированными азартными играми или финансовые мошенники.

Затем соответствующее содержимое было вручную просмотрено и классифицировано по типу сайта. Локаль по возможности производилась от домена верхнего уровня, в противном случае она основывалась на физическом местоположении оператора домена.

«Зеркальные домены» — это альтернативные домены, созданные в попытке обеспечить постоянный доступ к заблокированным новым службам. Веб-сайты с несколькими потенциальными категориями были классифицированы в соответствии с их основной характеристикой.

Посмотреть полный список заблокированных доменов.

Авторы всех наших расследований соблюдают кодекс поведения журналистов.

Ссылки

[1] https://ooni.org/post/2022-russia-blocks-amid-ru-ua-conflict/ ↩

Как правительство России заблокировало наш бизнес — и как мы с этим справились

АВТОР: КИРИЛЛ ШИРИНКИН

Консультант по DevOps и инфраструктуре, эксперт по облачным технологиям, Kubernetes и OpenShift, сборщик платформ, писатель, разработчик программного обеспечения.

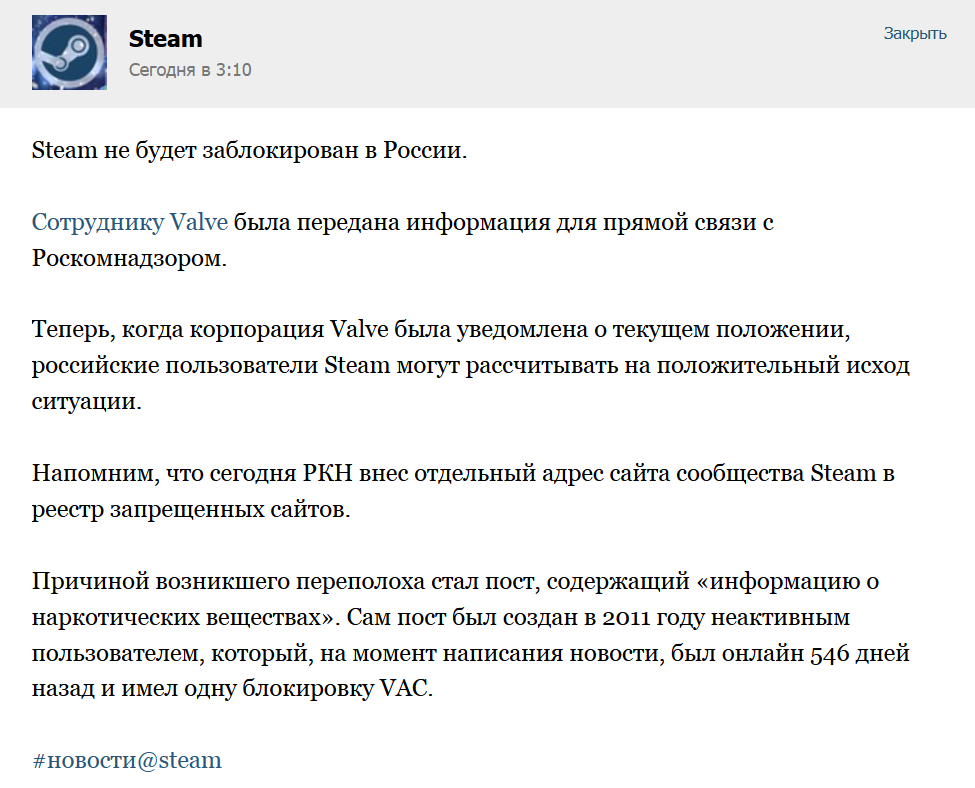

Как и многие другие сервисы, мы также стали жертвами недавней кампании по блокировке, которую проводил Роскомнадзор. Это привело к значительной потере трафика, что лишило нас многих потенциальных клиентов. Сначала пользователи нескольких мобильных операторов не могли открыть mkdev, а затем от блокировок начали страдать и крупные интернет-провайдеры.

Первые два дня мы надеялись, что здравый смысл восторжествует. Но этого не произошло и через какое-то время все изменилось только в худшую сторону, так что нам лично пришлось взять это под контроль. А теперь мы поговорим о том, как мы боролись с блокировкой нашего сервиса и в итоге завоевали и сохранили критически важную для нашего бизнеса часть рынка.

Но этого не произошло и через какое-то время все изменилось только в худшую сторону, так что нам лично пришлось взять это под контроль. А теперь мы поговорим о том, как мы боролись с блокировкой нашего сервиса и в итоге завоевали и сохранили критически важную для нашего бизнеса часть рынка.

Как официально разблокировать сайт без каких-либо технических навыков

Очень легко попасть в список заблокированных сайтов и не так просто быть официально исключенным из него.

Мы даже не успели подумать, что делать и куда писать, так как на второй день войны Интернет был переполнен разнообразно полезными наставлениями от разных правозащитных организаций.

В первую очередь мы хотели написать претензию напрямую в Роскомнадзор, так как у них на этот счет есть какая-то особая процедура. Но, к сожалению, мы не смогли этого сделать, так как сам сайт и форма заявки были либо DDoS-атак, либо заблокированы. На момент написания он все еще не работает должным образом.

А пока они официально заявили, что тонны заявлений о блокировке безобидных сайтов — не более чем вымысел. И после этого просили сообщать о таких случаях на их горячую линию, чтобы их тщательно проверяли.

И после этого просили сообщать о таких случаях на их горячую линию, чтобы их тщательно проверяли.

Мы так и сделали и даже добавили скриншоты заблокированного сайта от наших клиентов и с официального сайта Роскомнадзора, упомянув, что наш IP заблокирован. В ответ мы получили ошибку 554 (когда хост забанен за рассылку спама). Некоторые другие предприятия столкнулись с той же проблемой. Похоже, что исполнительный орган заранее внес в черный список всех провайдеров электронной почты.

Несколько дней спустя они, наконец, опомнились и создали учетную запись электронной почты Яндекса. Мы также отправили ему сообщение с той же претензией, но на сегодняшний день у нас до сих пор нет ответа. От РОЦИТ (Региональный центр интернет-технологий) и РАЭК (Российская ассоциация электронных коммуникаций) мы тоже ничего не получили, хотя на их сайтах упоминаются успешные переговоры с Роскомнадзором.

Такой же диалог у нас был с интернет-провайдерами, особенно крупными. В большинстве случаев это было примерно так:

— Почему сайт недоступен?

— Мы не при чем, обновите браузер, обратитесь к хостинг-провайдеру

— Но это доступно с VPN. Это означает, что с браузером все в порядке, и провайдер не несет за это ответственности.

Это означает, что с браузером все в порядке, и провайдер не несет за это ответственности.

— У нас больше нет для вас рекомендаций.

— А доступен ли вам mkdev.me?

— Нет, это не так.

— Почему?

— Приятного просмотра.

Некоторые из них действительно признались, что сайт был недоступен из-за кампании по блокировке Telegram. Однако они не смогли предоставить решение суда о запрете нашего сервиса.

Перевод:

Добрый вечер! Ваша претензия обработана. Сайт недоступен в полном объеме, так как использует веб-сервисы, заблокированные в связи с проводимой по решению суда кампанией по блокировке Telegram. Сайты (а также IP-сети, подсети и т. д.), подлежащие блокировке, определяются Роскомнадзором, и наша компания, как оператор связи, обязана блокировать такие сайты.

Если у вас возникнут дополнительные вопросы, ответьте на это сообщение.

Спасибо, что выбрали Билайн!

Удовлетворение ваших потребностей, Дарья Шевцова

—— Предыдущее сообщение —— Пользователи Билайн не могут зайти на https://mkdev.

me/

Прошло 3 дня.

Похоже, что провайдеры либо замаскировались под сделки Роскомнадзора, либо проявили непрофессионализм (а может, боялись засудить?). Разговор был плодотворным лишь с некоторыми небольшими региональными компаниями.

Перевод:

Добрый день!

Сеть, к которой принадлежит ваш домен (18.194.0.0/15), заблокирована по решению Генпрокуратуры 2018-14-16 14:17:32.

Операторы связи обязаны блокировать сайты и IP-адреса из Единого реестра запрещенных интернет-ресурсов в соответствии с Федеральным законом от 27 июля 2006 г. № 149.

С уважением,

Техническая поддержка VGS

———

Добрый день!

Спасибо за вашу приверженность этому вопросу. Мы готовы помочь вам как можно больше. В Интернете есть информация…

Спустя две недели после бана нам так и не сообщили ни причины, ни официального заявления. Мы абсолютно уверены, что получим ответ в суде, но это займет очень много времени. Трафик из России с тех пор снизился на 60%, а материальные потери, а также репутационный ущерб растут.

Трафик из России с тех пор снизился на 60%, а материальные потери, а также репутационный ущерб растут.

В конце дня мы поняли, что не стоит безнадежно ждать, пока свершится правосудие. И вот мы решили подумать, как решить наши проблемы техническими средствами.

Несколько слов об инфраструктуре mkdev

Здесь, в mkdev, мы не просто используем пару сервисов AWS. Вся инфраструктура находится в облаке Amazon. Более того, mkdev не может обойтись без EC2, RDS, S3, CloudWatch, CloudFrount, SES и SNS. Поскольку mkdev де-юре является немецким предприятием, мы используем Франкфуртский регион AWS (eu-central-1) в качестве нашего центра обработки данных и не можем просто перенести все наши данные и серверы в какую-то другую страну.

Переносить инфраструктуру в другую страну или к другому интернет-провайдеру также бессмысленно, поскольку блокировка настолько тупая, что от нее практически невозможно избавиться. Они просто блокируют все IP-адреса во всех подсетях. Как вы, возможно, уже заметили, список этих адресов растет с каждым мгновением. Нет никакой гарантии, что после того, как мы переместим наш дата-центр куда-то еще, Роскомнадзор не заблокирует и его со всеми его IP-адресами. Мы не хотели тратить свое время и деньги на переезд только для того, чтобы потом снова быть заблокированными, в этом не было смысла.

Нет никакой гарантии, что после того, как мы переместим наш дата-центр куда-то еще, Роскомнадзор не заблокирует и его со всеми его IP-адресами. Мы не хотели тратить свое время и деньги на переезд только для того, чтобы потом снова быть заблокированными, в этом не было смысла.

Несмотря на то, что мы не можем полностью избавиться от блокировки, есть несколько способов ее обойти. Но сначала поговорим об IPv6.

Почему IPv6 не может помочь с блокировками Роскомнадзора

Исполнительный орган блокирует только адреса IPv4. Так что теоретически вы можете наконец-то начать использовать IPv6. Проблема в том, что он должен быть и у сервера сайта, и у конечного пользователя. Как оказалось, в России довольно низкая доступность IPv6. Поэтому нам не было смысла переходить на IPv6, поскольку провайдеры наших клиентов могли еще не сделать того же.

Но мы все равно получили IPv6-адрес, хотя сейчас он нам и не нужен, но это уже другая история. Продолжим разговор о нашем окончательном решении.

Почему еще можно обойти бан

Говорят, что в какой-то момент Роскомнадзор заблокировал 1% всех IP-адресов. Может показаться, что это много, что отчасти верно. Но давайте не будем забывать о том, что 99% все еще доступны, среди них миллионы адресов AWS.

Если бы у нас была возможность получить публичный адрес, не заблокированный в России, и сервер, не заблокированный блокировками (любой, не базирующийся в России), мы могли бы направить весь трафик через этот промежуточный сервер. Вот так мы и обошли запрет.

Шаг 1. Ищем адреса, не заблокированные Роскомнадзором

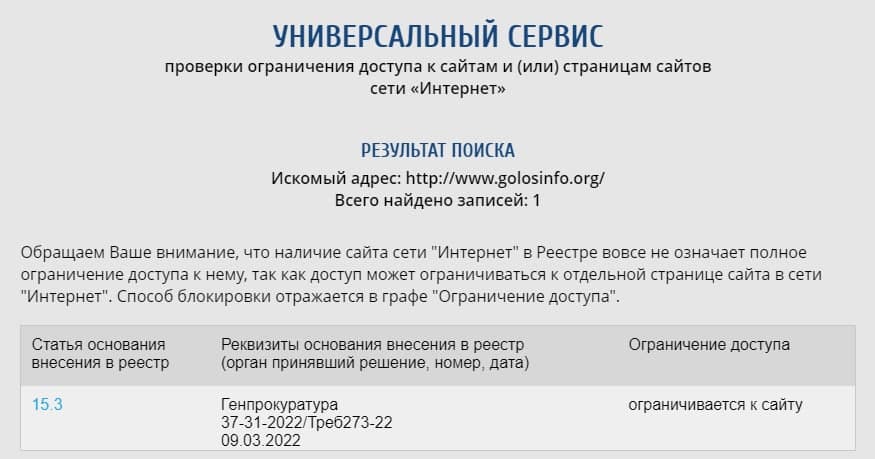

Для начала нам нужен тот самый незаблокированный адрес. Проверить, забанен ли адрес, можно на специальной странице на сайте Роскомнадзора. Если вам нужен список запрещенных подсетей, вы можете просто загуглить его.

К счастью для нас, 28 апреля исполнительный орган разблокировал две основные подсети AWS. Но, с другой стороны, немецкий регион AWS не входил в эти две подсети. Amazon публикует все свои текущие диапазоны IP-адресов в Интернете. Мы немного порылись в списке и нашли регионы с нужными IP-адресами. К сожалению, большинство из них располагалось в Японии и США, но нам и этого хватило, чтобы сделать ход.

Мы немного порылись в списке и нашли регионы с нужными IP-адресами. К сожалению, большинство из них располагалось в Японии и США, но нам и этого хватило, чтобы сделать ход.

Мы выбрали Японский регион и начали играть в какие-то игровые автоматы, пытаясь получить нужный адрес. Мы искали Elastic IP, который всегда мог быть доступен только нам. Запрос AWS генерирует случайные EIP, так что получить нужный — дело только везения. Или наши навыки программирования.

Поскольку AWS API подходит практически для всего, мы создали небольшой скрипт, который делает бесконечно длинные запросы адресов, проверяет, являются ли результаты частью нужной подсети, и освобождает их, если они не являются. Сценарий настолько прост, что нам довольно стыдно его показывать, но мы все равно это сделаем:

требуется «aws-sdk-ec2»

ec2 = Aws::EC2::Client.new

пока правда

sleep 2 # Не превышать лимит запросов API

соотв = ec2.allocate_address({

домен: "vpc",

})

ip = resp.public_ip

alloc = соотв. allocation_id

ставит ip

# Здесь начинается одна из не заблокированных в России подсетей.

если ip.start_with?("54.170")

ставит "Победа!"

ломать

еще

ec2.release_address({

аллокация_идентификатор: выделить,

})

конец

конец

allocation_id

ставит ip

# Здесь начинается одна из не заблокированных в России подсетей.

если ip.start_with?("54.170")

ставит "Победа!"

ломать

еще

ec2.release_address({

аллокация_идентификатор: выделить,

})

конец

конец

Поигравшись со скриптом некоторое время, мы получили незаблокированный адрес, который хотели. Что ж, возможно, все адреса были заняты другими клиентами AWS, так что это был лишь вопрос удачи. И нам повезло.

Небольшое примечание: здесь мы говорим об AWS и о том, как найти нужный адрес в их дата-центрах. Но само решение не только для Amazon. Вам просто нужен сервер с незаблокированным публичным адресом. Если вы найдете его в Digital Ocean, Google Cloud, Azure или где-то еще, это тоже здорово. Нам удобнее иметь инфраструктуру и платить за нее в одном месте, но если все EIP Amazon Web Services когда-нибудь будут заблокированы, мы просто переместим наш туннель в другое место.

Шаг 2. Настройка серверного туннеля

После того, как мы запустили сервер и присвоили ему IP-адрес, нам нужно было настроить его таким образом, чтобы он перенаправлял весь трафик на главный сервер mkdev. Есть несколько способов сделать это, может быть, даже десятки из них. Я расскажу только о двух из них, одна безумно простая, а другая немного сложнее.

Есть несколько способов сделать это, может быть, даже десятки из них. Я расскажу только о двух из них, одна безумно простая, а другая немного сложнее.

Способ 1: перенаправление портов на третьем уровне OSI

Самый простой способ — перенаправить трафик на третьем уровне OSI. Во всех современных дистрибутивах Linux достаточно ввести несколько команд:

эхо "net.ipv4.conf.all.forwarding = 1" >> /etc/sysctl.conf sysctl -p firewall-cmd --permanent --add-masquerade firewall-cmd --permanent --add-forward-port=port=80:proto=tcp:toport=80:toaddr=TARGET_IP firewall-cmd --permanent --add-forward-port=port=443:proto=tcp:toport=443:toaddr=TARGET_IP брандмауэр-cmd --перезагрузить

Этого будет достаточно, чтобы весь трафик, отправляемый на прокси-сервер, перенаправлялся на реальный сервер, на котором размещен сайт. Но дело в том, что вам нужно отслеживать исходные IP-адреса клиентов. Как правило, они хранятся в заголовке HTTP, таком как X-Forwarded-For или X-Real-IP. Поскольку мы перенаправляем трафик на этом уровне без каких-либо заголовков HTTP, мы не можем уведомить сервер назначения об IP-адресе клиента.

Поскольку мы перенаправляем трафик на этом уровне без каких-либо заголовков HTTP, мы не можем уведомить сервер назначения об IP-адресе клиента.

Что в этом плохого? Что ж, наш сайт будет принимать весь трафик, как если бы он исходил с одного IP-адреса (одного из наших прокси-серверов), и это не очень круто.

Нет сомнения, что мы можем настроить прокси-сервер по-другому, мы можем просто отключить функцию маскировки и использовать прокси для всего трафика между клиентом и веб-сайтом. Для этого нам нужно настроить маршрутизацию так, чтобы все пакеты трафика шли через прокси. Но мы не хотим этого для всего трафика, только для того, что из России. Поэтому нужно говорить о втором способе — полнофункциональном прокси с nginx в качестве основной части.

Способ 2: прокси с nginx

В этом случае вам нужно настроить прокси-сервер nginx и заставить его перенаправлять весь трафик на сервер, на котором размещен сайт. Вам также необходимо уведомить об этом указанный сервер и показать ему, откуда взять реальный IP-адрес клиента.

Конфигурация прокси может выглядеть следующим образом:

поток {

сервер {

слушать 443;

proxy_pass TARGET_IP:8443;

прокси_протокол включен;

}

}

http {

log_format main '$remote_addr - $remote_user [$time_local] "$request" '

'$статус $body_bytes_sent "$http_referer" '

'"$http_user_agent" "$http_x_forwarded_for"';

журнал_доступа /var/log/nginx/access.log основной;

отправить файл включен;

tcp_nopush включен;

tcp_nodelay включен;

keepalive_timeout 65;

типы_хэш_макс_размер 2048;

включить /etc/nginx/mime.types;

default_type application/octet-stream;

сервер {

слушать 80 default_server;

слушать [::]:80 default_server;

имя сервера _;

расположение / {

proxy_pass http://TARGET_IP;

proxy_set_header Хост $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

}

}

Также необходимо настроить конфигурацию на сайте nginx-server:

сервер {

слушать 443 ssl;

слушать 8443 ssl proxy_protocol;

# . ...

add_header Cache-Control общедоступный;

set_real_ip_from PROXY_IP;

real_ip_header proxy_protocol;

# ...

}

...

add_header Cache-Control общедоступный;

set_real_ip_from PROXY_IP;

real_ip_header proxy_protocol;

# ...

}

Сразу скажу, что это не идеальная конфигурация, а самая грубая и быстрая. Вы можете использовать его в качестве справочного материала при реализации собственного.

Эта конфигурация заставит nginx пересылать весь трафик, и целевой сервер сможет получить реальный IP-адрес клиента из proxy_protocol. Этого будет более чем достаточно в конце дня. Остался еще один шаг: DNS.

Шаг 3. Изменение настроек DNS

Мы хотим, чтобы весь клиентский трафик, кроме трафика из России, шел напрямую на наши серверы mkdev. Мы также хотим направлять трафик наших российских клиентов через наш IP-адрес прокси, когда они заходят на mkdev.me. Route53 может сделать это без проблем, используя политику маршрутизации геолокации. Мы просто указываем, какой адрес следует использовать нашим российским клиентам, а какой — остальным. В итоге русские идут на прокси сервер, а весь остальной мир сразу на mkdev.

И все?

В основном да. Мы выполнили шаги, настроили простейший прокси nginx и теперь mkdev снова работает в России. Если наш IP-адрес прокси снова заблокируют, мы всегда можем найти другой и перейти на него.

Важно, чтобы прокси-сервер не находился слишком далеко от основных серверов. Изначально мы пытались установить сервер в Токио, но это ухудшило скорость отклика. Итак, после быстрой проверки концепции мы перенесли ее в Париж.

Так что, если ваш сервис был заблокирован Роскомнадзором или другим официальным органом, не расстраивайтесь! Есть несколько способов обойти блокировку. Вам определенно нужно будет начать официальное расследование, но это может занять несколько недель, и вам нужно, чтобы ваш сервис был доступен прямо сейчас.

Выводы, к которым мы пришли после блока

Есть один и он довольно неутешительный: нам нет смысла больше ориентироваться на российский рынок. В какой-то момент группа людей, не до конца осознающих свои действия, может просто задушить ваш бизнес в зародыше или, как минимум, серьезно его повредить, и мы не готовы работать в таких условиях.

com.ua (Украина)

com.ua (Украина) me/

me/ allocation_id

ставит ip

# Здесь начинается одна из не заблокированных в России подсетей.

если ip.start_with?("54.170")

ставит "Победа!"

ломать

еще

ec2.release_address({

аллокация_идентификатор: выделить,

})

конец

конец

allocation_id

ставит ip

# Здесь начинается одна из не заблокированных в России подсетей.

если ip.start_with?("54.170")

ставит "Победа!"

ломать

еще

ec2.release_address({

аллокация_идентификатор: выделить,

})

конец

конец

...

add_header Cache-Control общедоступный;

set_real_ip_from PROXY_IP;

real_ip_header proxy_protocol;

# ...

}

...

add_header Cache-Control общедоступный;

set_real_ip_from PROXY_IP;

real_ip_header proxy_protocol;

# ...

}

Ваш комментарий будет первым