Как поставить пароль на роутер: советы от профессионала

Маршрутизатор управляет локальными и глобальными сетями, прокладывая путь для доставки информации от отправителя к получателю, и представляет собой сложное устройство. Каждый маршрутизатор снабжен управляющей программой, либо несложным программным кодом в бюджетных моделях, либо полноценной операционной системой в дорогих роутерах. И каждая из прошивок требует настройки. И чтобы настраивать роутер мог только его хозяин, а не какой-либо злоумышленник, перед входом в настройки роутер запрашивает логин и пароль, и в данной статье будет рассмотрен данный вопрос – как поставить пароль на роутер.

Учитывая, что процедура установки пароля роутера однотипна для всех моделей маршрутизаторов, сразу выделим основные различия:

Внешний вид окна настроек;

Язык интерфейса;

Названия пунктов и подпунктов.

Но не стоит пугаться – это намного проще, чем кажется на первый взгляд. Чтобы стало понятно, о чем речь, рассмотрим настройку пароля не нескольких моделях распространенных маршрутизаторов.

Чтобы стало понятно, о чем речь, рассмотрим настройку пароля не нескольких моделях распространенных маршрутизаторов.

Contents

Так как настройка производится через встроенный в роутер веб интерфейс, то первым делом подключаем его к компьютеру, либо к ноутбуку. Можно через проводное соединение, можно через Wi-Fi, не важно. Если решили через Ethernet соединение, то необходимо один конец патч корда подключить в любой из LAN портов роутера, второй конец в сетевую карту компьютера.

Локальные порты роутера

Далее включаем и роутер, и компьютер, после их загрузки в любом веб браузере вводим IP-адрес, указанный на этикетке под днищем роутера, после чего роутер и запросит тот самый пароль, о котором и идет речь.Этикетка на днище роутера

На той же этикетке указан и заводской логин/пароль. Сменить их следует сразу же после первого входа в настройки.Внимание! За редким исключением таковой этикетке на днище нет, тогда необходимо обратиться к инструкции по эксплуатации маршрутизатора.

Если вдруг окажется, что логин/пароль не подходят, то нужно произвести сброс настроек, нажав на задней панели кнопку и удерживая ее 10 секунд.

Итак, рассмотрим первый вариант, как установить пароль на роутер.

Первый маршрутизатор

Первым маршрутизатором выступит не безызвестная модель DIR-300/NRU от китайского производителя D-Link.

Первый маршрутизатор

Входим в меню настроек. У данной модели стандартное расположение органов управления настройками: слева расположен список пунктов настройки, в верхней части окна можно сменить язык интерфейса, сделать резервную копию настроек, восстановить настройки, перезагрузить роутер и тому подобное.В центре отображается окно настроек согласно выбранному пункту слева.

Нам необходим пункт смены пароля, по это выбираем пункт «Система», далее подменю «Пароль администратора».

Настройка пароля на первом маршрутизаторе

Откроется окно, в котором в оба поля вводим новый придуманный пароль. Вводить его нужно два раза, чтобы система убедилась, что вы делаете это осознанно, а не просто вслепую нажимаете кнопки. Ели пароли в обоих полях не совпадут, то роутер выдаст ошибку, и пароль останется прежний.

Ели пароли в обоих полях не совпадут, то роутер выдаст ошибку, и пароль останется прежний.После внесения изменений жмем кнопку «Сохранить».

Второй маршрутизатор

Следующим, вторым, роутером будет служить RT-N10 от Asus.

Второй маршрутизатор

У данного производителя меню имеет несколько иную структуру, о чем и говорилось в самом начале статьи.Настройка пароля на втором маршрутизаторе

Но если посмотреть на него внимательно, но в нем тоже все просто: выбираем пункт меню «Дополнительные настройки», далее «Администрирование», далее в открывшемся меню выбираем вкладку «Система». И вот снова видим два поля для ввода нового пароля. Пишем новые пароли, жмем «Применить».Данные маршрутизаторы отличаются тем, что производитель пишет мульти язычные прошивки, в том числе и на русском языке. Но бывают и только англоязычные версии. Далее рассмотрим именно такие.

Англоязычные версии

Маршрутизатор третий

Следующий аппарат – TL-WR1043ND от производителя TP-LINK.

Третий маршрутизатор

Также заходим в меню настроек. Снова внешний вид немного отличается, но внешне, а не по смыслу.Настройка пароля на третьем маршрутизаторе

Достаточны базовые знания английского языка, чтобы без проблем разобраться в меню. Выбираем пункт «System Tools», далее подменю «Password». Снова видим поля для ввода нового логина и два раза пароля. Отличие данной прошивки от предыдущих – в первых двух полях необходимо ввести также и текущие имя/пароль.После ввода нажимаем кнопку «Save».

Четвертый маршрутизатор

Четвертый маршрутизатор

Как обычно, заходим в меню настроек роутера. Снова бросается в глаза несколько необычное меню – читаем внимательно пункты, и находим «Management», выбираем его. Откроется окно, смотрим внимательно вкладки, и выбираем «Administration».Настройка пароля на четвертом маршрутизаторе

В открывшемся меню на самом верху необходимые нам две строки – «Router Password» и «Re-enter to Confirm». Вводим туда новый пароль и жмем «Save Setting».

Вводим туда новый пароль и жмем «Save Setting».Дополнительно по настройке пароля для роутера можно ознакомиться по видео уроку:

http://youtu.be/QP1hgLc7rP8

ПредыдущаяAsusСмена пароля в маршрутизаторе

СледующаяAsusСамостоятельно настраиваем IPTV в домашнем роутере

Как установить пароль на Wi-Fi роутер TP-Link

Главная » Компьютер

Автор admin На чтение 4 мин Просмотров 44 Опубликовано

В нашей сегодняшней статье речь пойдет о том, как установить пароль на Wi-Fi роутер TP-Link. Это нужно, например, для того чтобы к вашей беспроводной сети не подключились посторонние люди без вашего на то ведома. Инструкция подойдет практически для любых моделей устройств данного производителя, поэтому, какой бы Wi-Fi-роутер у вас не был, читайте и устанавливайте пароль на беспроводную сеть.

Существует сразу два варианта установки пароля на беспроводную сеть в маршрутизаторах данного производителя. Для большей наглядности мы рассмотрим их оба.

Содержание

- Запуск веб-интерфейса роутера

- Мастер быстрой настройки

- Ручные настройки

- Видеоинструкция

- Подводим итоги

Запуск веб-интерфейса роутера

Перед тем как мы начнем работать с настройками нашего беспроводного маршрутизатора, изначально нужно открыть их. Для этого следует выполнить несколько простых шагов:

- В любом браузере (главное, чтобы компьютер, на котором он установлен, был подключен к той же сети, которой и роутер) переходим по адресу веб-интерфейса маршрутизатора. Обычно это 192. 168. 0.1 или 192. 168. 1.1. (всегда написано на задней крышке устройства).

- В результате откроется форма входа, в которой нам нужно прописать логин и пароль. Когда это будет сделано мы увидим панель конфигурации девайса.

Теперь, когда мы вошли в панель управления роутером TP-Link, можно переходить непосредственно к установке пароля на беспроводную сеть.

Мастер быстрой настройки

Изначально мы будем использовать данную функцию. Работать с ней проще и в процессе настройки система автоматически предложит нам сконфигурировать все возможные параметры. Работает это следующим образом:

- В левой части окна выбираем меню быстрых настроек.

Веб-интерфейс вашего роутера может быть переведен на русский или на английский язык. Однако, это не особо влияет на понимание структуры меню.

- На следующем этапе нам нужно выбрать канал, при помощи которого наш маршрутизатор подключен к сети. Эти данные помогут устройству понять, как оно работает с интернетом, и сделать подключение более быстрым и стабильным.

- Далее мы попадем к тому пункту, ради которого и затеяли все это. Здесь настраивается безопасность беспроводного подключения. В качестве режима защиты выбираем обозначенный цифрой «1» пункт и прописываем пароль. Затем подтверждаем ввод и переходим к следующему шагу.

- Для того чтобы все внесенные изменения вступили в силу, нам необходимо нажать кнопку завершения настройки.

Мнение эксперта

Дарья Ступникова

Специалист по WEB-программированию и компьютерным системам. Редактор PHP/HTML/CSS сайта os-helper.ru.

Спросить у ДарьиТеперь, когда наша конфигурация закончена, для подключения к вашей беспроводной сети необходимо выбрать ее в поиске, после чего указать пароль, который вы прописали выше.

Ручные настройки

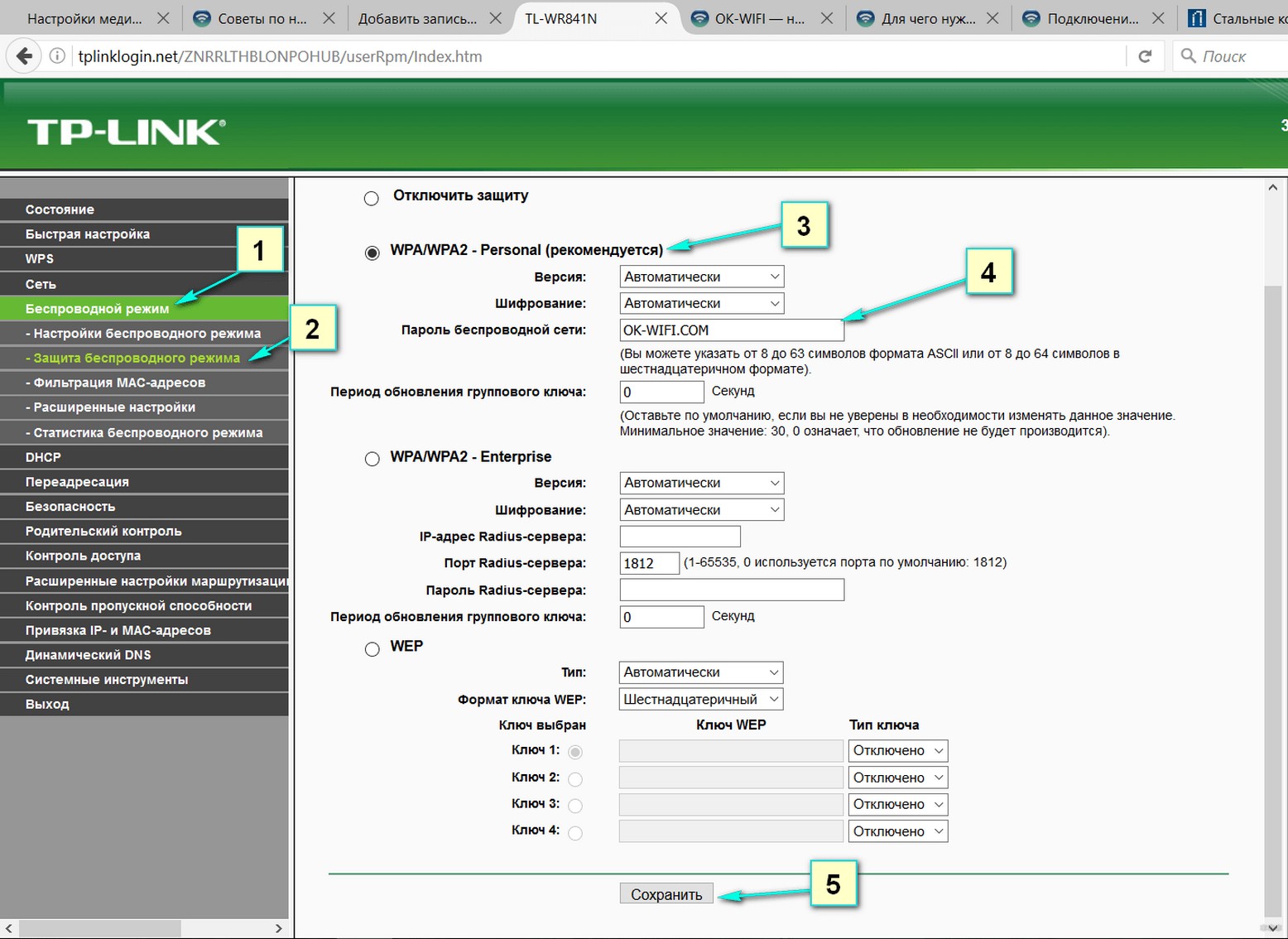

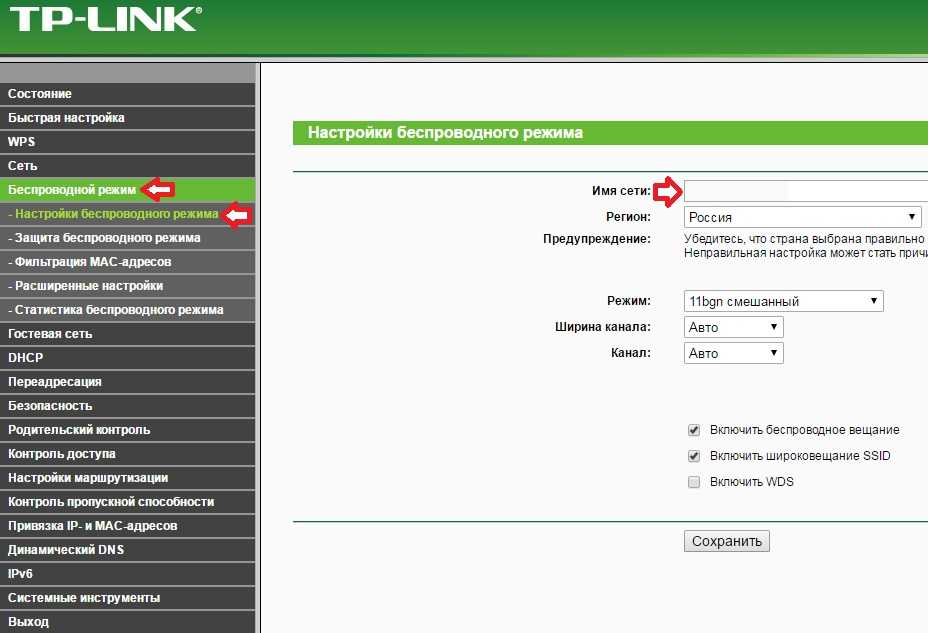

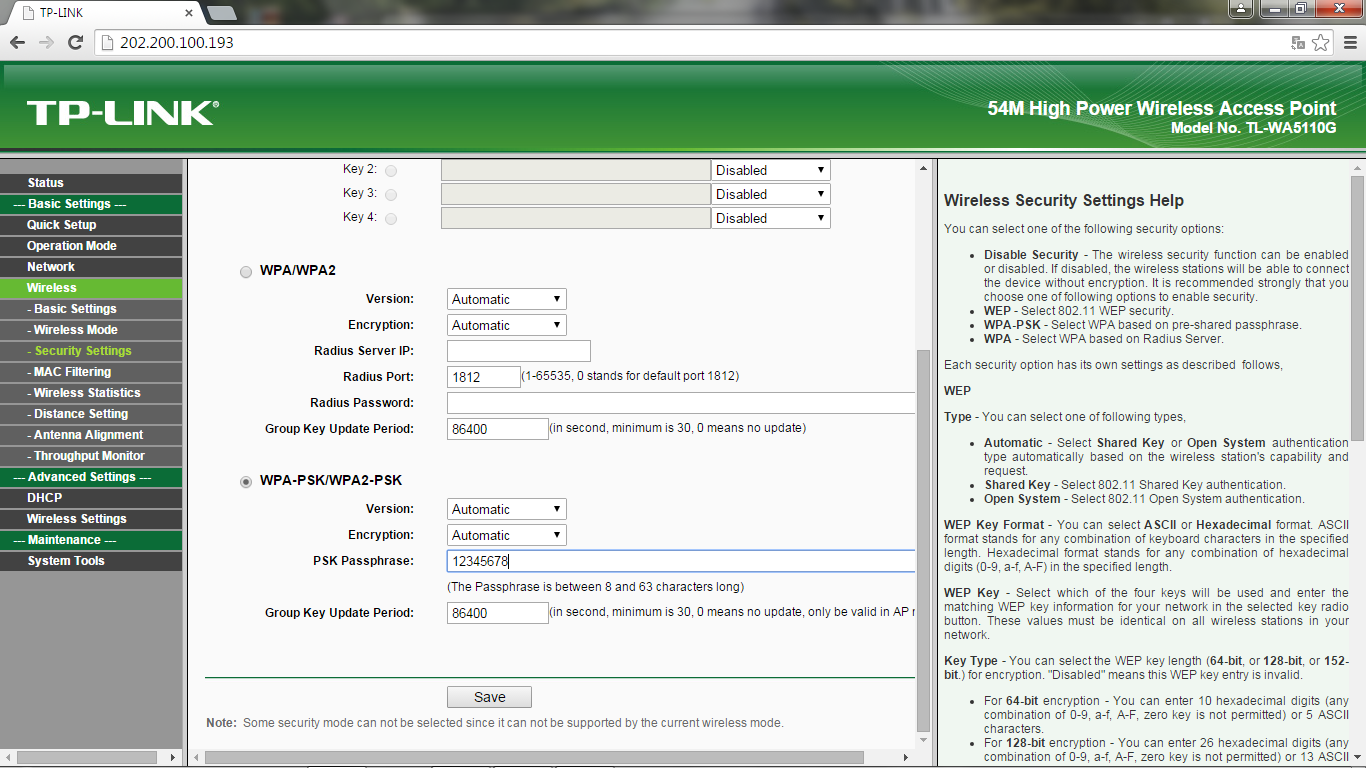

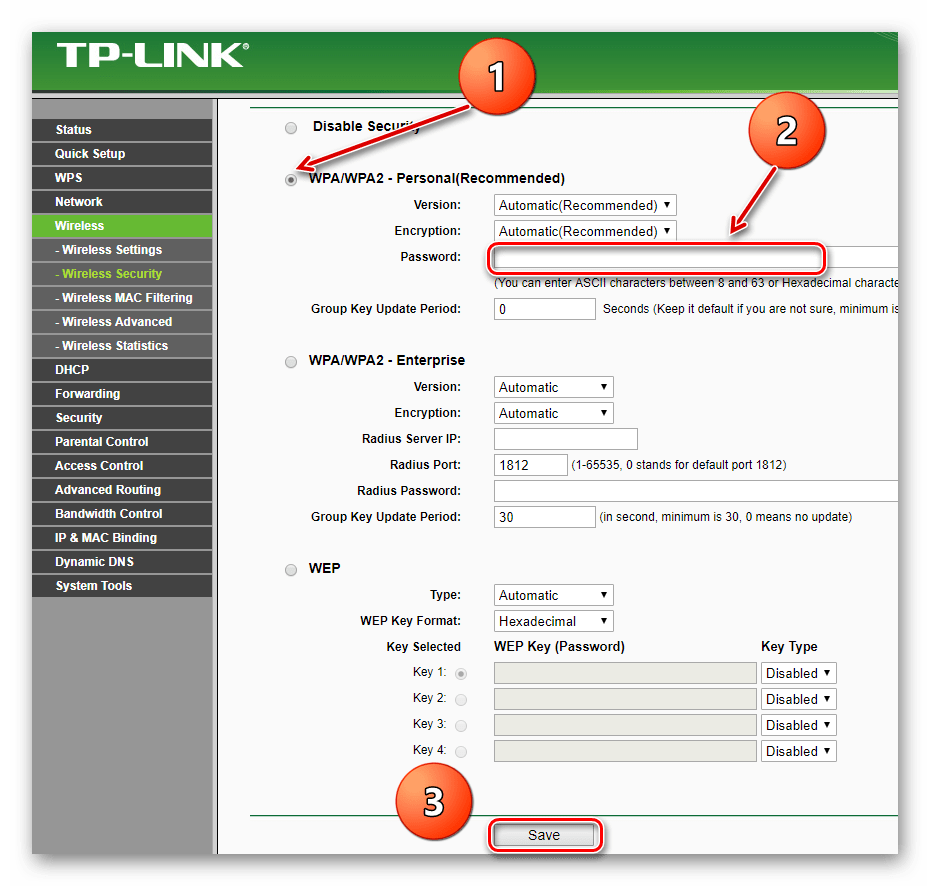

Если вариант с автоматическими настройками вам по какой-то причине не подходит, мы можем зайти конкретно в раздел беспроводной сети и там установить пароль. Для этого:

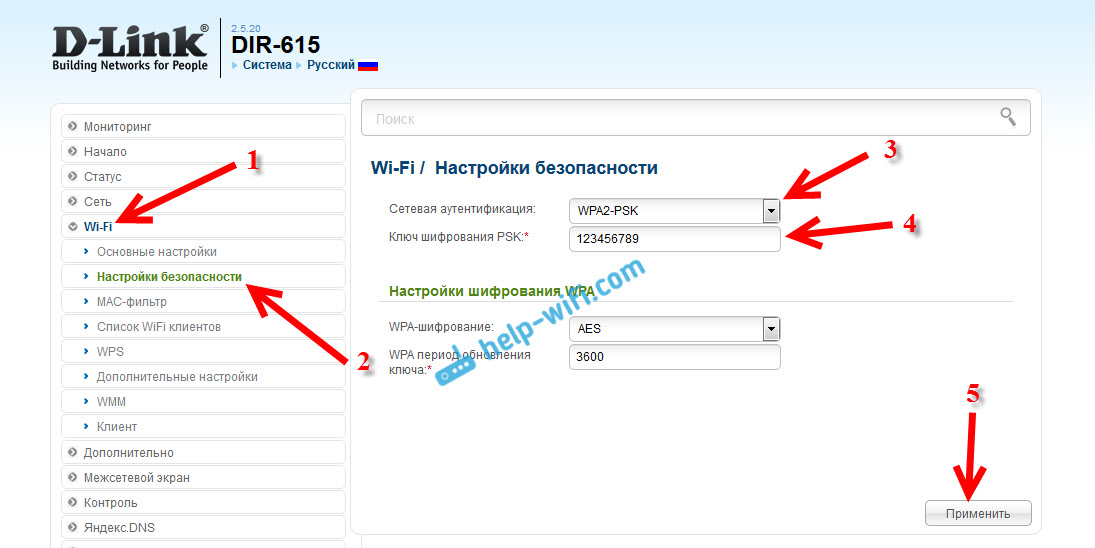

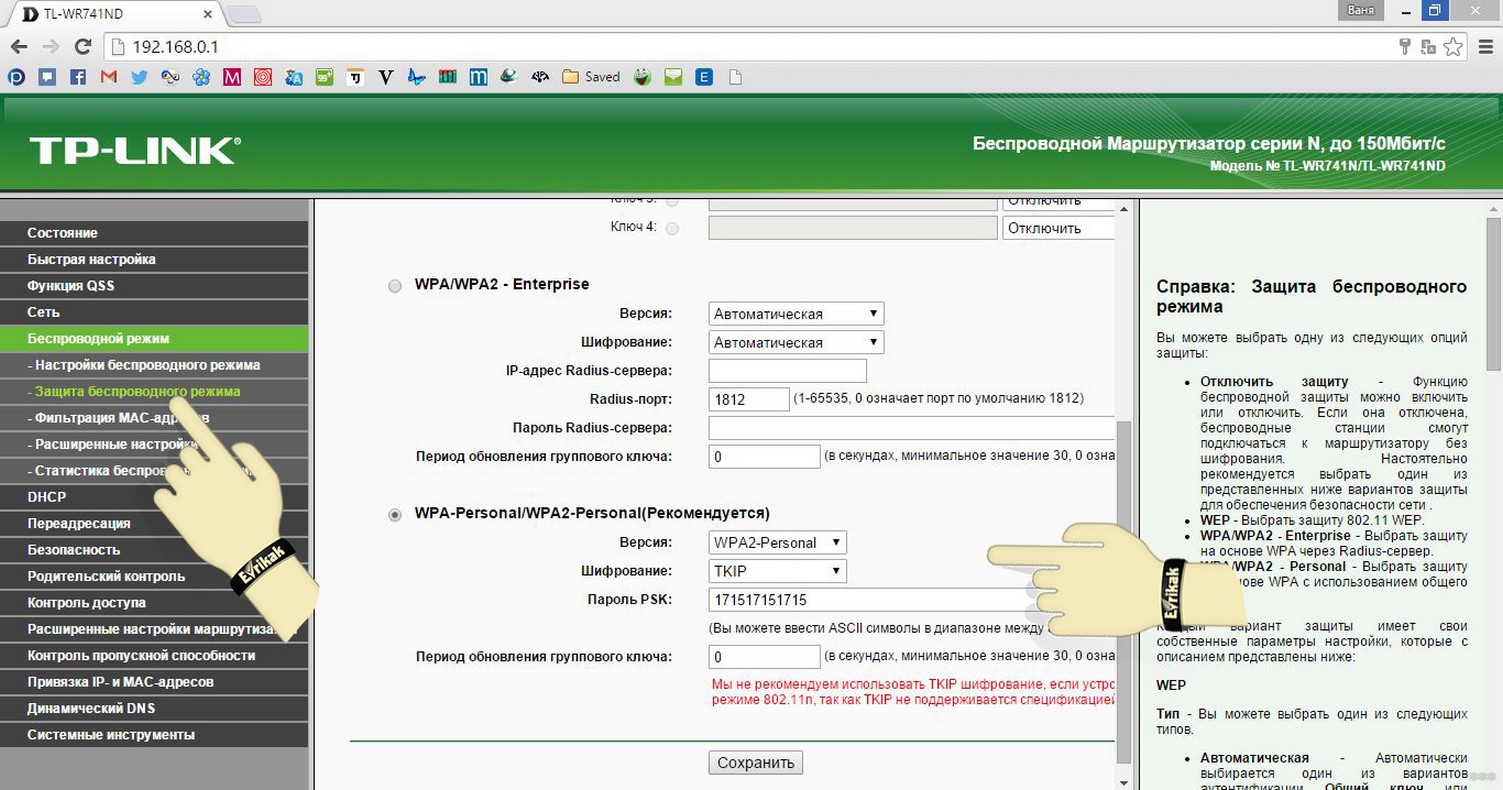

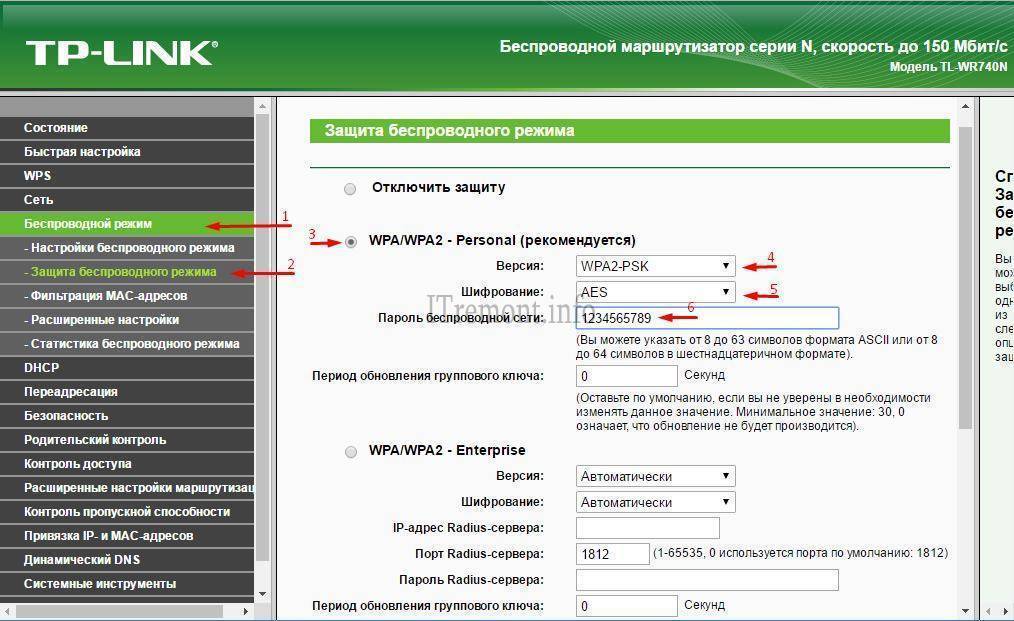

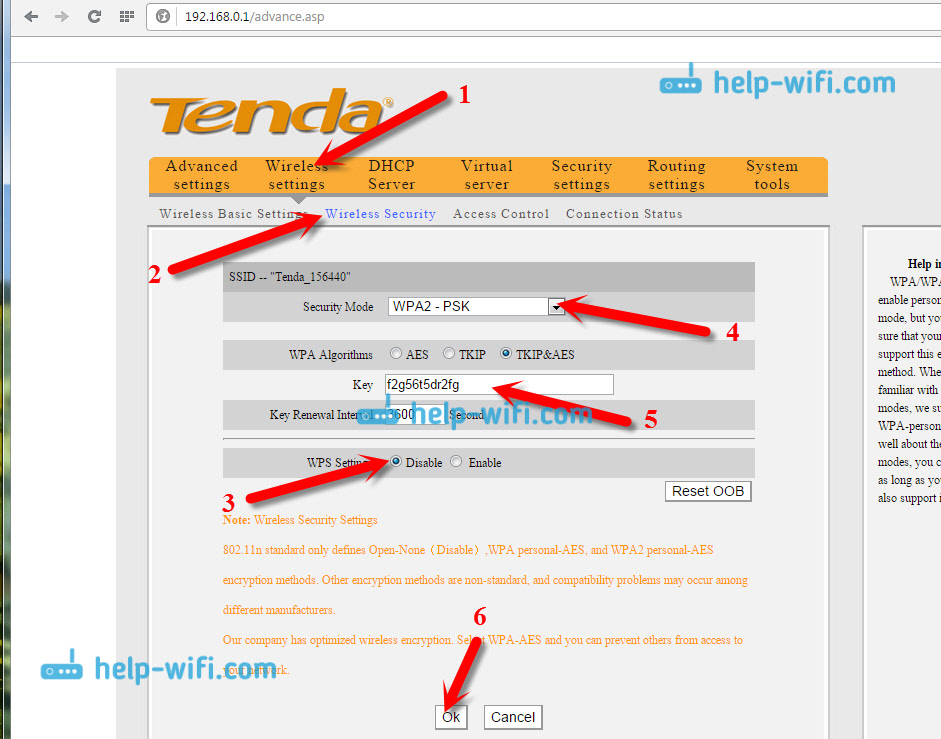

- Снова переходим к веб-интерфейсу нашего роутера (как это сделать мы описали в предыдущем разделе) и, воспользовавшись левым боковым меню, выбираем пункт, отмеченный на скриншоте. В русской локализации он называется беспроводная сеть.

- После этого переходим непосредственно к настройкам безопасности сети.

Делается это в открывшемся подменю. В правой части окна выбираем способ шифрования и прописываем пароль для доступа к нашему WiFi-соединению. Также нам потребуется подтвердить пароль, для того чтобы мы не ошиблись при вводе. Когда все настройки будут внесены в самом низу окна жмем кнопку их сохранения.

Делается это в открывшемся подменю. В правой части окна выбираем способ шифрования и прописываем пароль для доступа к нашему WiFi-соединению. Также нам потребуется подтвердить пароль, для того чтобы мы не ошиблись при вводе. Когда все настройки будут внесены в самом низу окна жмем кнопку их сохранения.

После этого роутер автоматически перезагрузится и уже при следующем включении для соединения с Wi-Fi-сетью будет требовать аутентификации.

Внимание: для того, чтобы код доступа было невозможно подобрать, используйте сложные комбинацию с набором букв и символов малого и заглавного регистра. Также рекомендуется включить в пароль и цифры.

Видеоинструкция

Рекомендуем ознакомиться с содержимым обучающего видео по данной теме. Просмотрев ролик, вам, наверное, уже не придется читать текстовый материал.

Подводим итоги

Отлично, теперь вы знаете, как установить пароль на Wi-Fi-роутер TP-Link, и можете переходить непосредственно к практике.

Как установить пользователя и пароль на маршрутизаторе Cisco

Главная » Курсы сертификации Cisco » CCNA 200-301 » Сетевая безопасность » Как установить пользователя и пароль на маршрутизаторе Cisco

Мы начнем с физической безопасности, а затем перейдем к основным элементам управления, таким как внедрение стратегия паролей, размещение подписи через баннеры входа и использование SSH для улучшенного и конфиденциального управления конфигурацией.

Общие угрозы физическим установкам

Политики информационной безопасности должны основываться на анализе рисков и управлении рисками. Риск основан на вероятности угроз, использующих активы с определенными уязвимостями. Мы сталкивались с угрозами физическим установкам с самого начала появления сетей; однако к этим угрозам добавляется передача некоторых технологий, которые мы наблюдаем сейчас. Например, гораздо более вероятно плохое обращение с ключевыми электрическими компонентами в коммутаторе модульных устройств или маршрутизаторе, который требует установки модулей, установки блейд-модулей и сетевых карт либо для расширения его функциональности, либо для увеличения мощности.

Мы сталкивались с угрозами физическим установкам с самого начала появления сетей; однако к этим угрозам добавляется передача некоторых технологий, которые мы наблюдаем сейчас. Например, гораздо более вероятно плохое обращение с ключевыми электрическими компонентами в коммутаторе модульных устройств или маршрутизаторе, который требует установки модулей, установки блейд-модулей и сетевых карт либо для расширения его функциональности, либо для увеличения мощности.

Перебои в подаче электроэнергии и другие электрические угрозы становятся серьезной проблемой, поскольку мы знаем, как мы консолидируем устройства, серверы и приложения в центрах обработки данных, и пытаемся увеличить количество подключений и количество пользователей, которых мы хотим обслуживать. Это может создать нагрузку на наши компоненты управления питанием и привести к нарушению безопасности, не обязательно связанному со злонамеренной атакой.

Настройка пароля маршрутизатора

Но опять же, безопасность является многогранной практикой, поэтому нам нужно заботиться не только о физических угрозах и физической безопасности, но также о контроле доступа и управлении маршрутизаторами.

RouterX(config)#no aaa new-model

RouterX(config)#line console 0

RouterX(config-line)#login

% Вход отключен в строке 0, пока не будет установлен «пароль»

RouterX( config-line)#password cisco

RouterX(config-line)#exi

RouterX(config)#line vty 0 4

RouterX(config-line)#login

% Вход отключен в строке 2, пока не будет установлен «пароль»

% Вход в систему отключен в строке 3, пока не будет установлен «пароль»

% Вход в систему отключен в строке 4, пока не будет установлен «пароль»

% Вход в систему отключен в строке 5, пока не будет установлен «пароль»

% Вход в систему отключен в строке 6, пока не установлен «пароль»

RouterX(config-line)#password sanjose

RouterX(config-line)#exi

RouterX( config)#enable password cisco

RouterX(config)#enable secret sanfran

RouterX(config)#service password-encryption

Мы уже видели эти команды для настройки линейного доступа к устройству в целях управления. У каждой строки может быть свой пароль, либо вы можете привязать все линии к локальной базе данных пользователей. Вы даже можете подумать о переносе или централизации этой пользовательской базы данных в форме сервера AAA, чтобы все устройства запрашивали этот сервер для получения аутентификационной информации.

У каждой строки может быть свой пароль, либо вы можете привязать все линии к локальной базе данных пользователей. Вы даже можете подумать о переносе или централизации этой пользовательской базы данных в форме сервера AAA, чтобы все устройства запрашивали этот сервер для получения аутентификационной информации.

Управление также должно основываться на ролях; это то, что мы знаем как управление доступом на основе ролей, поэтому у вас должны быть пользователи для определенных функций в устройстве и другие пользователи, которые имеют доступ к привилегированным функциям, которые изначально устанавливаются и определяются командами enable и enable secret . .

Даже если вы используете локальную аутентификацию, настоятельно рекомендуется определить пользователей с соответствующим уровнем привилегий. Чтобы принудительно выполнить процесс входа пользователя (аутентификация), вам необходимо переключиться на «новую модель AAA» и создать пользователя. Опять же, если вы используете секрет вместо пароля, ваша конфигурация будет более надежной.

Опять же, если вы используете секрет вместо пароля, ваша конфигурация будет более надежной.

RouterX(config)#aaa new-model

RouterX(config)#имя пользователя администратор привилегии 15 секрет LearnCisconet

RouterX(config)#

RouterX(config)#aaa аутентификация логин по умолчанию локальный

RouterX(config)#end

RouterX #wr

Конфигурация сборки…

[OK]

RouterX#

RouterX#quitRouterX con0 теперь доступен

Нажмите RETURN, чтобы начать.

Проверка доступа пользователя

Имя пользователя: admin

Пароль:

RouterX>

Настройка баннера входа в систему

Информация — это сила, и по мере того, как пользователи знакомятся с политикой безопасности, они смогут лучше следовать ей или определять ситуации, в которых политики не выполняются. Простой баннер с этой командой — баннер, регистрирующий , может передавать сообщение о политике доступа на маршрутизаторы и другие устройства для целей управления. Он также может включать информацию о поддержке и реагировании на инциденты.

Он также может включать информацию о поддержке и реагировании на инциденты.

Доступ через Telnet и SSH

Конфиденциальность является ключом к любому совпадению в инфраструктуре. Вы не только меняете пароли, которые, если они будут отправлены в виде открытого текста, могут быть использованы и известны злоумышленникам или, возможно, даже незлонамеренным злоумышленникам. Но вы также делитесь файлами конфигурации маршрутизаторов и сетевых устройств и отправляете сообщения об ошибках и уведомления туда и обратно по сети для устранения неполадок и для документирования. Традиционные инструменты, такие как Telnet, не будут включать механизмы конфиденциальности, и поэтому рекомендуется перейти к зашифрованным сеансам, таким как SSH, или внедрить криптографические технологии, которые обеспечивают конфиденциальность, а также целостность и аутентификацию конечной точки с помощью строгой аутентификации.

!

ip доменное имя mydomain.com

!

криптографический ключ генерирует rsa

!

ip ssh версия 2

!

линия vty 0 4

локальный логин

транспортный ввод ssh

!

!

Речь идет о ключах шифрования и цифровых сертификатах. При настройке чего-то вроде SSH вы должны учитывать весь процесс от создания ключей до управления доступом на основе ролей через локальную базу данных пользователей, как показано на рисунке, до управления ключами и синхронизации времени, поэтому ключи не считаются просроченными.

При настройке чего-то вроде SSH вы должны учитывать весь процесс от создания ключей до управления доступом на основе ролей через локальную базу данных пользователей, как показано на рисунке, до управления ключами и синхронизации времени, поэтому ключи не считаются просроченными.

Наши рекомендуемые учебные ресурсы Premium CCNA

Вот лучшие онлайн-ресурсы для обучения CCNA:

Щелкните здесь, чтобы пройти курс Cisco CCNA Gold Bootcamp, самый полный и высоко оцененный онлайн-курс CCNA с рейтингом 4,8 звезды из более чем 30 000 публичных отзывов. Я рекомендую это как ваш основной источник обучения, чтобы изучить все темы на экзамене.

Хотите вывести свои практические тесты на новый уровень? Специально созданный механизм тестирования Cisco AlphaPreps имеет самый большой банк вопросов, адаптивные вопросы и расширенную отчетность, которая точно сообщает вам, когда вы готовы сдать реальный экзамен. Нажмите здесь, чтобы получить бесплатную пробную версию.

Настройка локального имени пользователя и пароля на маршрутизаторе Cisco IOS

Автор: Harris Andrea

В основном существует два способа аутентификации на маршрутизаторе Cisco (а также на других сетевых устройствах в целом). Использование внешней службы аутентификации (например, сервера AAA, Radius, TACACS и т. д.) или наличие локальных имен пользователей и паролей на самом устройстве.

В этой статье мы обсудим, как настроить локальное имя пользователя и пароль на маршрутизаторе Cisco для аутентификации при подключении к устройству в целях управления. Те же принципы применимы и к другим устройствам Cisco, таким как коммутаторы, брандмауэры и т. д.

По умолчанию при доступе к маршрутизатору Cisco для целей управления (используя консоль, Telnet или SSH) аутентификация по имени пользователя/паролю не требуется.

Вам нужно только указать «привилегированный пароль EXEC» (т. е. пароль « enable »), чтобы получить доступ к режиму полной конфигурации маршрутизатора (о различных уровнях и типах паролей читайте ниже).

Использование дополнительного уровня аутентификации (т. е. требование от пользователя предоставить дополнительные учетные данные имени пользователя и пароля в дополнение к «разрешающему» паролю) сделает маршрутизатор более устойчивым к несанкционированному доступу.

Более того, настройка локальных имен пользователей на устройстве дает вам возможность добавить детализации в отношении уровней привилегий управления для разных пользователей (хотя использование внешнего сервера AAA для аутентификации и авторизации лучше по сравнению с локальными учетными записями).

Например, вы можете настроить имя пользователя на маршрутизаторе с полными привилегиями (уровень привилегий 15), который может настраивать что угодно на маршрутизаторе, или вы можете настроить имя пользователя с непривилегированным доступом (уровень привилегий 1), который может видеть только несколько вещей. на роутере и больше ничего.

Для настройки локальных имен пользователей необходимо выполнить два шага. Первый — создать имя пользователя/пароль и назначить ему уровень привилегий (от 1 до 15, где 15 — самый высокий уровень привилегий).

Первый — создать имя пользователя/пароль и назначить ему уровень привилегий (от 1 до 15, где 15 — самый высокий уровень привилегий).

Если вы не укажете номер уровня привилегий, по умолчанию он получит полную привилегию 15. Второй шаг — настроить линии VTY (от 0 до 4) так, чтобы они требовали локального входа в систему (т. е. только настроенный пользователь с действительным паролем может получить доступ к маршрутизатору).

Содержание

Конфигурация локальной учетной записи

Router# config t

Router(config)# имя пользователя Mynetworkadmin привилегия 15 секрет [электронная почта защищена]$

Router(config)# имя пользователя Onlymonitoring привилегия 1 секрет An0ther !Пасс34

! После создания указанных выше локальных учетных записей вы применяете тип аутентификации «локальный» к линиям

Router(config)# line vty 0 4

Router(config-line)# login local

Router(config-line)# exit

Router(config)# line console 0

Router(config-line)# login local

Router(config-line)# exit

Маршрутизатор (config)# line aux 0

Router(config-line)# login local

Router(config-line)# exit

Router(config)# wr

Just a совет по безопасности здесь, для имени пользователя выберите что-то трудно угадываемое или что-то, что не будет найдено при атаке по словарю. Например, такие слова, как «admin», «administrator», «cisco» и т. д. равны 9.0042 нехорошо имени пользователя. Простая атака по словарю от хакера легко найдет их.

Например, такие слова, как «admin», «administrator», «cisco» и т. д. равны 9.0042 нехорошо имени пользователя. Простая атака по словарю от хакера легко найдет их.

Кроме того, если у вас есть более одного пользователя-администратора, подключающегося к вашим маршрутизаторам, лучше настроить отдельное персонализированное имя пользователя для каждого администратора. Это поможет обеспечить отслеживание и аудит, чтобы узнать, что каждый пользователь делал на устройстве и когда каждый пользователь подключался к устройству.

Типы паролей маршрутизатора:

Пароли являются первой линией защиты маршрутизаторов Cisco.

На маршрутизаторе Cisco можно настроить пять типов паролей:

- Пароли привилегированного уровня (Privilege EXEC)

- Включить пароль (не зашифрованный)

- Включить секретный пароль (зашифрованный пароль)

- Пароль линии консоли

- Пароль линий VTY

- Пароль вспомогательной (AUX) линии

Настройка паролей привилегированного уровня:

Выше мы настроили локальные учетные записи, а также применили «локальный» тип аутентификации ко всем линиям роутера (VTY, console, aux). Теперь мы настроим «привилегированный» пароль EXEC, который используется для входа в «режим полной конфигурации» на маршрутизаторе.

Теперь мы настроим «привилегированный» пароль EXEC, который используется для входа в «режим полной конфигурации» на маршрутизаторе.

! Настройте незашифрованный пароль (избегайте этого типа)

Router(config)# enable password somepassword

! Настроить зашифрованный пароль (рекомендуется)

Router(config)# enable secret strongpassword

ПРИМЕЧАНИЯ:

Чтобы указать дополнительный уровень безопасности, важно использовать команду enable secret в режиме глобальной конфигурации, как показано выше.

Команда enable secret обеспечивает лучшую безопасность за счет сохранения настроенного пароля enable secret с использованием необратимой криптографической хеш-функции по сравнению с командой enable secret , которая сохраняет настроенный пароль в виде открытого текста или в удобном обратимый зашифрованный формат.

Хранение пароля в виде криптографического хэша помогает свести к минимуму риск перехвата пароля, если файл конфигурации маршрутизатора передается по сети, например, на сервер TFTP и обратно.

Это также полезно, если неавторизованный пользователь получит копию вашего файла конфигурации. Обратите внимание, что если ни команда enable password , ни команда enable secret не настроены, и если для консольного порта настроен пароль линии, пароль линии консоли будет служить паролем включения для всех линий VTY, включая Соединения Telnet, rlogin и SSH.

Команда enable secret широко доступна в IOS.

Шифрование паролей:

По умолчанию шифруется только пароль enable secret . Чтобы зашифровать другие типы паролей, вам необходимо глобально включить службу «шифрование паролей» на маршрутизаторе следующим образом:

Router# configure terminal

Введите команды конфигурации, по одной на строку.

Делается это в открывшемся подменю. В правой части окна выбираем способ шифрования и прописываем пароль для доступа к нашему WiFi-соединению. Также нам потребуется подтвердить пароль, для того чтобы мы не ошиблись при вводе. Когда все настройки будут внесены в самом низу окна жмем кнопку их сохранения.

Делается это в открывшемся подменю. В правой части окна выбираем способ шифрования и прописываем пароль для доступа к нашему WiFi-соединению. Также нам потребуется подтвердить пароль, для того чтобы мы не ошиблись при вводе. Когда все настройки будут внесены в самом низу окна жмем кнопку их сохранения.

Ваш комментарий будет первым