Как обойти блокировку сайта Ростелеком: основные пути решения

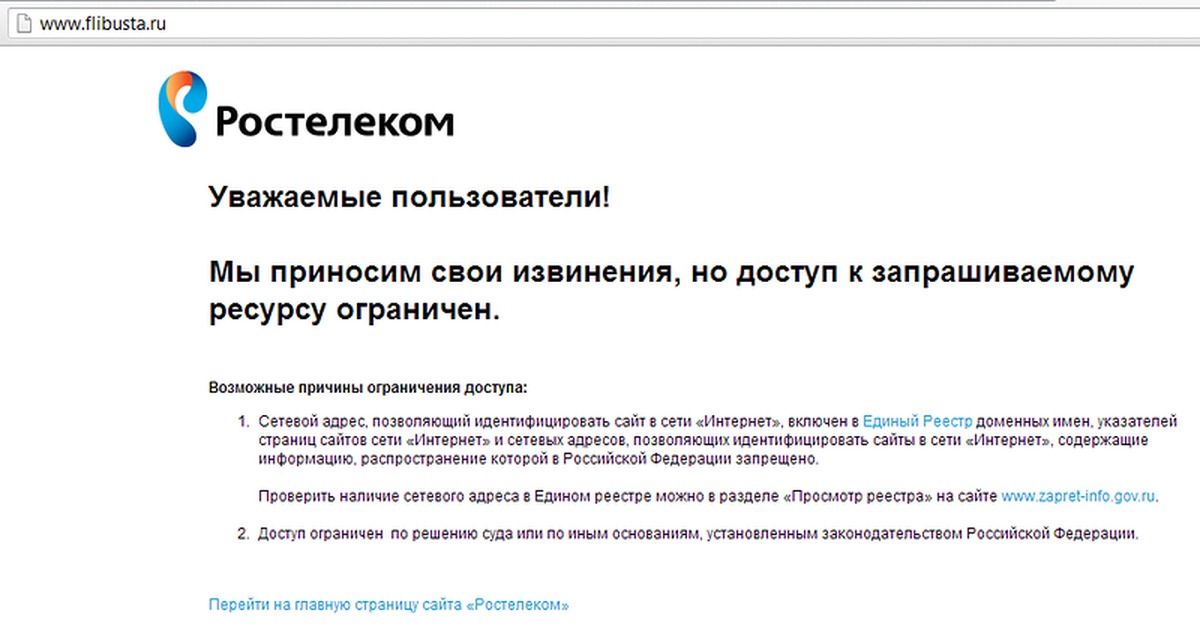

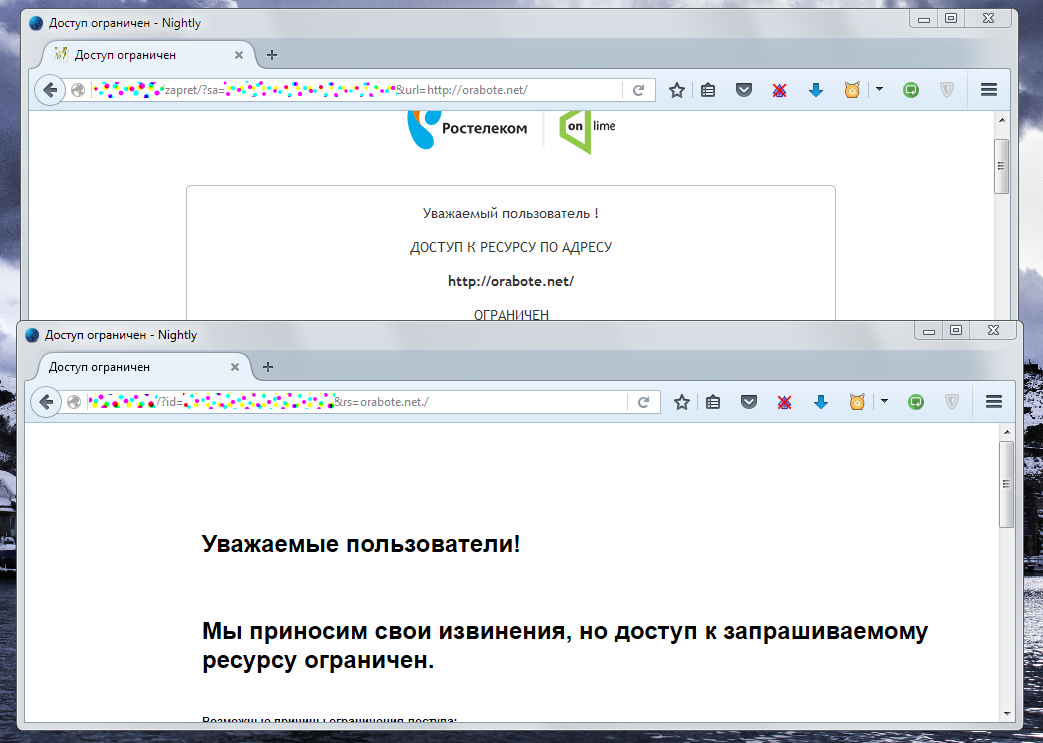

Ситуации, когда при открытии того или иного, регулярно посещаемого сайта, вместо привычной картинки пользователь видит надпись: «Ростелеком: доступ ограничен», случаются достаточно часто. Что же приводит к подобным ограничениям и как их обойти?

Что может привести к блокированию сайтов?

Ответ на вопрос, из-за чего Ростелеком внезапно взял и ограничил доступ к сайту, который ещё вчера был открыт очень прост – специалисты Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций сочли, что этот ресурс каким-то образом нарушил нормы действующего законодательства Российской Федерации, и приняли решение о блокировке этого ресурса.

Привести к блокировке сайта может размещение на его страницах:

- материалов экстремистского характера, разжигающих межнациональную либо межконфессиональную рознь;

- материалов оправдывающих терроризм и деятельность запрещённых на территории Российской Федерации организаций;

- материалов, пропагандирующих однополые отношения среди лиц не достигших совершеннолетия;

- через сайт происходило распространение наркотических и иных запрещённых к свободному обороту веществ и предметов;

- через сайт происходило распространение интеллектуальной собственности (фильмы, программное обеспечение, книги, музыка) с нарушением авторских прав.

Мы не в коем мере не призываем к нарушению норм действующего законодательства, однако случаи когда ресурсы блокирую по ошибке, либо из-за того, что где-то на страницах размещён один материал, который возможно подпадает под ограничения встречаются достаточно часто.

Именно для таких случаев мы и рассматриваем возможность обхода устанавливаемых Ростелекомом ограничений.

Как обойти установленную Ростелекомом блокировку

Существует достаточно много способов, позволяющих обходить устанавливаемые провайдерами ограничения и посещать заблокированные сайты. Давайте рассмотрим наиболее эффективные из этих способов:

Воспользоваться плагином «FriGate».

Если вы при посещении того или иного сайта столкнулись с блокировкой, установленной Ростелекомом, то плагин «FriGate» поможет вам с лёгкостью её обойти. Для этого просто потребуется установить данный плагин в используемом браузере. Плагин «FriGate» разработан для браузеров: Гугл Хром, Опера, и Фаейр Фокс, но при этом совместим и с такими браузерами, как Яндекс браузер и Амиго.

Чтобы установить данный плагин, необходимо совершить следующие действия:

- Пройти по ссылке fri-gate.org/ru/ и выбрать наиболее подходящий вариант плагина. При этом стоит учесть, что для таких браузеров как Яндекс, необходимо выбирать плагин предназначенный для Хрома;

- Скачать выбранный плагин, запустить процесс установки, и дождаться когда этот процесс завершиться.

- Начать использовать браузер Тор. Данный браузер разработан специально для обхода различных ограничений и позволяет получить беспрепятственный доступ к ресурсам, подвергшимся блокировке. Скачать данный браузер можно, пройдя по ссылке: tor-browser.ru.

- Использовать систему I2P, так же известную как «Невидимый интернет».

- Главной задачей, которую ставили перед собой разработчики проекта «Невидимый интернет», была защита данных пользователей сети от отслеживания со стороны различных структур. Система I2P (название звучит как Ай ту пи) осуществляет создание временных зашифрованных каналов, тем самым скрывая выход пользователя в Интернет.

Отметим, что каждый создаваемый системой канал имеет собственное шифрование, что делает систему более устойчивой к взлому. Более подробно о данной системе можно прочитать на соответствующей страницы Википедии.

Отметим, что каждый создаваемый системой канал имеет собственное шифрование, что делает систему более устойчивой к взлому. Более подробно о данной системе можно прочитать на соответствующей страницы Википедии. - Чтобы использовать систему I2P для получения доступа к сайтам, заблокированным Ростелекомом, пользователю потребуется установить специальное программное обеспечение. Для этого потребуется зайти на официальный сайт системы по адресу: geti2p.net/ru/download и скачать необходимый вариант программного обеспечения. Отметим, что данное программное обеспечение разработано как для стационарных компьютеров и ноутбуков, так и для смартфонов и планшетов. Когда программа скачена, можно приступать к её установке на устройство.

- После того как инсталляция программы завершится, потребуется найти файл автонастройки прокси. На устройствах, работающих под операционной системой Виндоус, этот файл обычно располагается по адресу: C:\Program Files\i2p\scripts\i2pProxy.pac. Этот адрес необходимо скопировать.

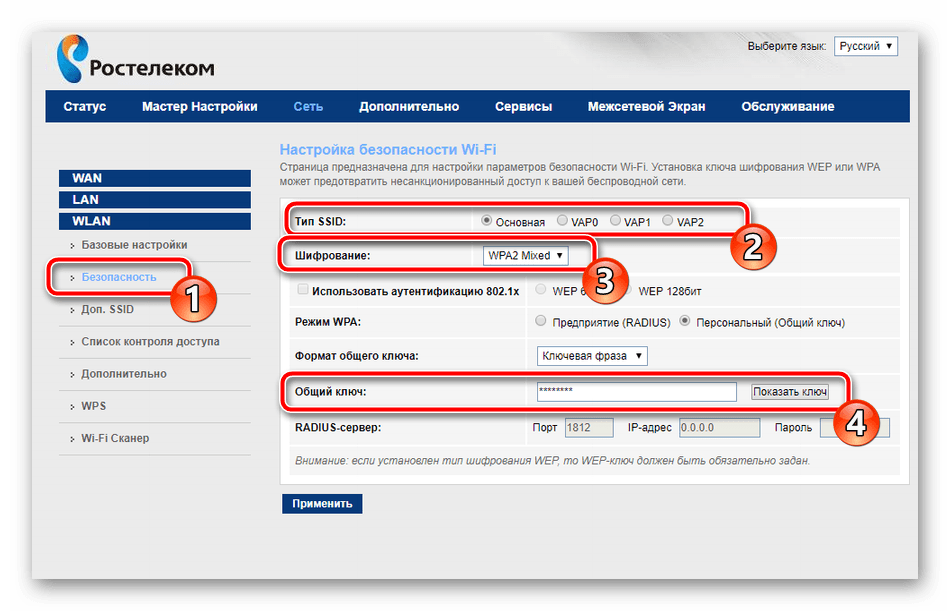

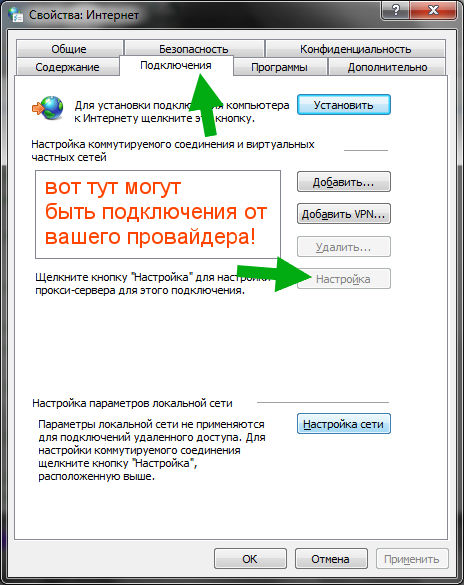

- После этого потребуется открыть браузер и в разделе «Свойства браузера» выберите вкладку «Подключения». Затем необходимо нажать кнопку «Настройки сети».

- В открывшемся окне необходимо выбрать вариант «Использовать сценарий автоматической настройки», поставив у него галочку.

- В строку «Адрес» необходимо вставить ранее скопированную ссылку на файл, после чего нажать кнопку «Ок».

Интеграция программного обеспечения займёт не более 15 минут, после чего станет возможно заходить на заблокированные Ростелекомом сайты.

Очевидно, что обойти установленные ограничения не так уж сложно. Но, стоит подумать, насколько это необходимо. Возможно, найти нужную информацию можно на других, не подвергшихся ограничению, ресурсах. Ведь на сервисах, подвергшихся блокировке, помимо искомой информации, могут находиться различные вирусы и иные вредоносные программы, способные нанести вред компьютеру и похитить содержащиеся на нём данные.

Ростелеком блокирует торрент: как обойти ограничения скорости

Одна из причин, почему медленно скачивается файл торрент — Ростелеком, который часто «срезает» поток и тем самым ограничивает возможности пользователя. Бывает и другая ситуация, когда доступ к сайту вообще закрывается. Ниже рассмотрим, по каким причинам провайдер блокирует или снижает скорость работы через торрент, и что с этим делать.

Бывает и другая ситуация, когда доступ к сайту вообще закрывается. Ниже рассмотрим, по каким причинам провайдер блокирует или снижает скорость работы через торрент, и что с этим делать.

Почему РТ блокирует торрент

Всего известно две проблемы, связанные с торрент-трекерами — полная блокировка скачивания или частичное «срезание» скоростного параметра. Ниже рассмотрим причины каждой из ситуаций.

Провайдер снижает скорость

Пользователи часто спрашивают, почему торрент качает медленно через Ростелеком. Причин может быть несколько:

- Желание компании снизить пропускную способность канала пользователя для уменьшения нагрузки на интернет-сеть в пиковые часы.

- Возможность избежать обновления оборудования для улучшения серверов и решения проблемы повышения нагрузки. Как правило, ограничение касается именно торрентов.

- Намерение предложить более дорогой тарифный план, где такая проблема отсутствует.

По статистике на торренты приходится больше 10% всего трафика. При этом пользователи, как правило, качают большие файлы размером до 40 Гб и выше. В результате провайдеры ограничивают этот трафик, а клиенты жалуются, что торрент в Ростелеком не качает.

При этом пользователи, как правило, качают большие файлы размером до 40 Гб и выше. В результате провайдеры ограничивают этот трафик, а клиенты жалуются, что торрент в Ростелеком не качает.

Технически это реализуется просто. У компании имеется полный доступ к трафику клиента. С помощью технологии DPI пакетные данные анализируются, после чего принимается решение о типе трафика. После анализа поток разбивается на несколько категорий, а далее компания ограничивает канал, через который идет торрент.

Нет доступа к торрент-трекеру

Бывают ситуации, когда Ростелеком не просто ограничивает скорость торрента, а полностью блокирует процесс скачивания или закрывает доступ к сайту. Здесь возможно несколько причин:

- Ресурс закрыт для доступа Роскомнадзором или другим уполномоченным органом. В таком случае провайдер вынужден выполнять его требования.

- Обращение правообладателей. Если на сайте бесплатно доступен лицензионный контент, владельцы прав на интеллектуальную собственность могут обратиться к представителям Ростелеком и другим провайдерам с требованием закрыть доступ к скачиванию.

В результате у пользователей Ростелеком не работает торрент.

В результате у пользователей Ростелеком не работает торрент.

В зависимости от ситуации необходимо выбирать и способ ее решения. На этом вопросе подробнее остановимся ниже.

Как обойти блокировку скоростиТеперь рассмотрим, как обойти запрет, если Ростелеком блокирует сайт с торрентами или ограничивает скачивание. Для каждого случая предусмотрены индивидуальные шаги.

Обход запрета доступа к торренту

Если провайдер полностью закрыл доступ к ресурсу, необходимо организовать обход блокировки торрентов на Ростелеком. Это можно сделать несколькими способами:

- Плагины для браузера. Сегодня в некоторых браузерах уже предусмотрен встроенный VPN, позволяющий обойти блокировку. К примеру, в Опера сразу после скачивания предусмотрен необходимый плагин. Все, что требуется — включить его. Если вы пользуетесь другим браузером, можно скачать и установить расширение Hola VPN, Browsec или другое. Во всех случаях принцип действия одинаковый и построенный на подмене IP.

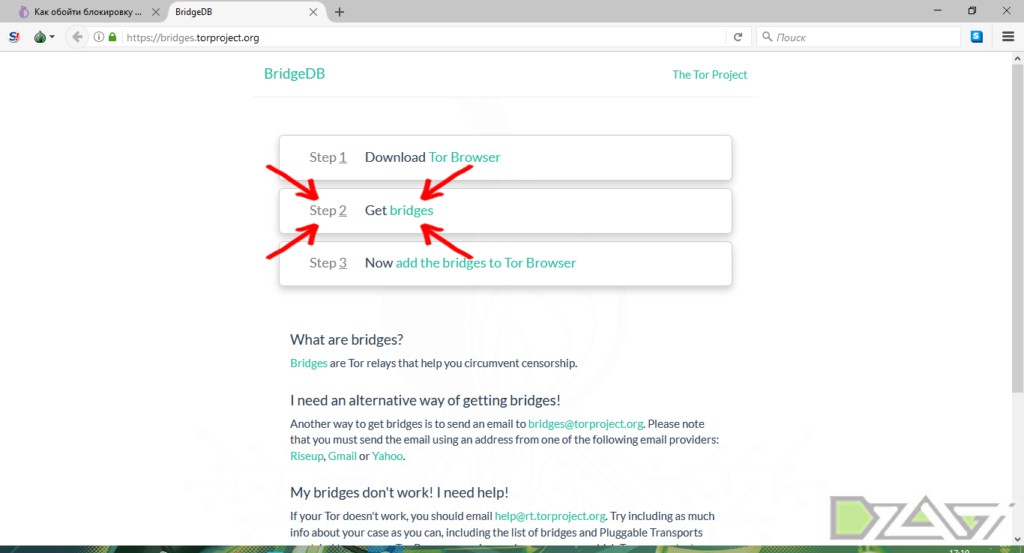

- Браузер Тор. Второй способ, как обойти блокировку торрента на Ростелеком — работа через веб-проводник Tor. Для начала необходимо загрузить программу на официальном сайте, установить ПО на компьютере и ввести адрес сайта в поисковой строке. В выполнении каких-то дополнительных действий нет необходимости.

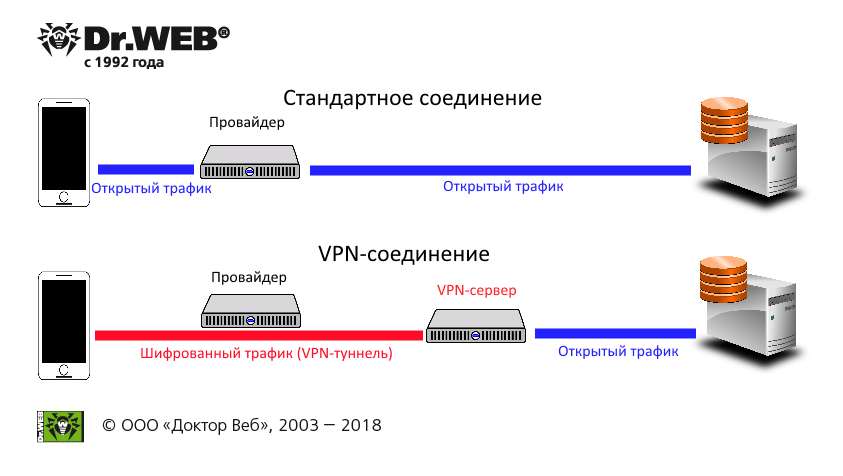

- VPN-программы. Еще один метод, как обойти ограничение Ростелекома на торрент — воспользоваться программой VPN. Здесь работает тот же принцип, что в случае с расширениями, но подмена IP происходит для всего ПК. Подобных программ в Сети много, поэтому останавливаться на какой-то конкретной нет смысла. Минус в том, что большая часть ПО требует оплаты, а в случае бесплатного пользования имеет место ограничение на трафик.

Можно использовать и другие способы для обхода ограничений Ростелеком и скачивания трекеров, к примеру, через специальные сайты. Но варианты с VPN или браузером ТОР наиболее удобные.

Как обойти ограничения скорости

По-иному обстоит ситуация, когда требуется обход ограничения скорости торрента Ростелеком. Здесь инструкция для ПК и телефона может отличаться.

Здесь инструкция для ПК и телефона может отличаться.

На компьютере сделайте следующее:

- Введите Win+R.

- В командной строке введите gpedit.msc, чтобы перейти в Local Group Policy Editor.

- Перейдите в Конфигурацию компьютера, а там Администрированные шаблоны.

- Войдите в Сеть, а там Планировщик пакетов QoS.

- Перейдите в раздел Ограничить резервируемую пропускную способность.

- Слева нажмите Включить.

- Установите значение лимита в процентах на 0 и сохраните настройки.

- Зайдите в Панель управления, Сеть и Интернет, найдите свое подключение и кликните на него правой кнопкой мышки.

- Войдите в Свойства и раздел Internet TCP/IP.

- Укажите основной DNS — 8.8.8.8., а альтернативный — 8.8.4.4.

Теперь вы знаете, что делать, если Ростелеком режет скорость торрентов. В большинстве случаев указанное решение должно спасти. В качестве дополнительного метода можно использовать VPN, о котором упоминалось выше. С его помощью можно зашифровать входящий и исходящий трафик, тем самым закрыв его для «чистки» со стороны провайдера.

В качестве дополнительного метода можно использовать VPN, о котором упоминалось выше. С его помощью можно зашифровать входящий и исходящий трафик, тем самым закрыв его для «чистки» со стороны провайдера.

Чтобы качать торренты на максимальной скорости в мобильном телефоне с Ростелеком, лучшим решением является использование VPN сервиса. Его возможностей хватает для отмены ограничений и стабилизации скоростного режима. Для устранения проблемы сделайте следующие шаги:

- Найдите в Сети официальный VPN-сервис.

- Войдите на официальный сайт и оформите подписку.

- Скачайте приложение для мобильного устройства.

- Подключитесь к сайту через ВПН.

Можно использовать и бесплатные методы — плагин VPN, встроенный в Оперу, бесплатные расширения или ТОР.

Учтите, что в телефоне имеется режим экономии трафика, из-за которого могут возникать трудности со скоростью.

Если вам кажется, что Ростелеком «режет» скорость скачивания торрентов или блокирует к ним доступ, включите шифрование трафика. В этом случае провайдер будет видеть только сплошной поток данных без привязки к какому-то пользователю. Но учтите, что если сайт заблокирован по решению суда или других уполномоченных органов, обход запрета является незаконным.

В этом случае провайдер будет видеть только сплошной поток данных без привязки к какому-то пользователю. Но учтите, что если сайт заблокирован по решению суда или других уполномоченных органов, обход запрета является незаконным.

Россия блокирует TorProject.org и начинает блокировать более широкую сеть Tor * TorrentFreak

Стремясь контролировать, к чему граждане могут и не могут получить доступ в Интернете, Россия продолжает разрабатывать системы для отказа в доступе к веб-сайтам и сервисам.

От контента, нарушающего авторские права, до террористической пропаганды (и всего, что правительство считает оскорбительным между ними), Россия полна решимости ввести ограничения для пользователей Интернета, независимо от более широких последствий.

По крайней мере, сначала местные пользователи уверенно использовали инструменты, включая VPN, для обхода цензуры, но с ростом давления со стороны властей даже они оказались под угрозой, несмотря на последствия.

Конечно, когда наступали действительно трудные времена, всегда была надежная, ориентированная на конфиденциальность сеть Tor, на которую можно было опереться, но если судить по последним дням, даже этот старый верный друг может оказаться серьезно скомпрометированным, по крайней мере, в Россия.

Россия начинает попытки заблокировать Tor

С начала декабря прилагаются усилия, чтобы приступить к выполнению немаловажной задачи по блокировке Tor. По данным проекта GlobalCheck, изучающего локальные блокировки и помогающего пользователям обходить ограничительные меры, на некоторых узлах Tor развернута система ТСПУ (технические средства противодействия угрозам).

Та же самая система Deep Packet Inspection (DPI) использовалась для блокировки Twitter в начале этого года и для отключения веб-сайта Smart Voting, разработанного заключенным в тюрьму оппозиционным политиком Алексеем Навальным.

Открытая обсерватория сетевых помех (OONI) сообщила о ранних проблемах с некоторыми интернет-провайдерами 1 декабря 2021 г., а вскоре после этого на форуме Tor Project появились жалобы.

В настоящее время меры по блокировке не охватывают всю Россию, но, как сообщается, в большей степени затронуты некоторые регионы, в частности Москва. Крупные интернет-провайдеры, демонстрирующие «аномальные измерения», включают «Ростелеком», «Билайн», Tele2 и NetByNet, согласно тестам OONI, но точный масштаб в настоящее время неизвестен.

При этом как минимум один российский чиновник открыто поддерживает блокировку Tor.

Tor — «абсолютное зло»

Как заметила «Медуза», 6 декабря депутат Антон Горелкин, председатель комитета Госдумы по информационной политике, выступил с резкой критикой Tor, назвав его посредником в незаконной деятельности.

«Я никогда не был сторонником блокировки, но в случае с Tor просто не вижу других вариантов», — сказал Горелкин.

«Его разработчики стремились бороться с цензурой, но фактически Tor стал основой инфраструктуры даркнета. Я убежден, что большинство пользователей Tor используют его исключительно для незаконных действий: доступ к нелегальной информации, покупка или продажа незаконных веществ, номера кредитных карт, украденные данные, нелегальные услуги.

«Вообще, Tor для меня (да и, думаю, для всех здравомыслящих людей) — абсолютное зло, с которым нужно бороться максимально жестко и бескомпромиссно», — добавил он.

То, что доступ к «нелегальной информации» упоминается как первое предполагаемое «зло» Tor, возможно, показательно, учитывая, что сеть широко используется в качестве инструмента борьбы с цензурой, особенно в России, где политическая оппозиция не очень терпима. Но сама сеть — не единственная цель в списке России, как стало очевидно на этой неделе.

Но сама сеть — не единственная цель в списке России, как стало очевидно на этой неделе.

Россия блокирует TorProject.org

Вчера в сообщении на форумах Tor Project выяснилось, что российский телекоммуникационный регулятор Роскомнадзор предупредил, что собирается отдать приказ о блокировке основного домена проекта.

«Направлено уведомление о внесении в «Единый реестр доменных имен, указателей страниц сайтов в сети Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространение которой на русском языке Федерация запрещена», — говорится в предупреждении со ссылкой на домен torproject.org.

«В случае непринятия хостинг-провайдером и (или) владельцем сайта мер по удалению запрещенной информации и (или) ограничению доступа к сайту в сети Интернет, будет принято решение о включении сетевого адреса в единый реестр, позволяющий идентифицировать сайт в сети Интернет, содержащий информацию, распространение которой запрещено в Российской Федерации, и доступ к ней будет ограничен».

Вскоре после этого в официальном блоге Tor проект предупредил о грядущей цензуре, отметив, что с более чем 300 тысячами ежедневных пользователей Россия является второй по величине страной по количеству пользователей Tor.

«Поскольку ситуация может быстро перерасти в блокировку Tor по всей стране, мы должны срочно отреагировать на эту цензуру! Нам нужна ваша помощь СЕЙЧАС, чтобы россияне оставались подключенными к Tor!» написала команда.

Россия не заставила себя долго ждать. Torproject.org был в черном списке России с момента решения суда в 2017 году, но поздно вечером во вторник власти ввели полную блокировку, а это означает, что домен теперь недоступен для основных интернет-провайдеров страны.

Маловероятно, что команда Tor уступит требованиям России, поэтому необходимо будет принять контрмеры.

В качестве временной меры Tor Project направляет пользователей на свой зеркальный сайт, размещенный EFF. Есть также призывы к пользователям настроить мосты Tor, которых потребуется гораздо больше, чтобы держать россиян онлайн, и установить приложение OONI Probe, чтобы помочь оценить, реализуют ли интернет-провайдеры блокировку и если да, то как.

«Международные организации по цифровым правам и правам человека должны оказать давление на правительство России, чтобы оно немедленно отменило эту цензуру», — заключает команда Tor.

Автономный обходной путь DPI и эффективный способ обхода блокировок сайта по IP-адресу

Провайдеры РФ в большинстве своем используют системы глубокого анализа трафика (DPI, Deep Packet Inspection) для блокировки сайтов, внесенных в реестр запрещенных. Единого стандарта для DPI не существует, существует большое количество реализаций от разных поставщиков DPI, отличающихся типом подключения и типом работы. Существует два распространенных типа подключения DPI: пассивное и активное.

Пассивный DPI

Пассивный DPI-DPI, подключенный к сети провайдера параллельно (не в разделе) либо через пассивный оптический сплиттер, либо с помощью зеркалирования пользовательского трафика. Это подключение не замедляет скорость сети провайдера в случае недостаточной производительности DPI, поэтому его используют крупные провайдеры. DPI при таком типе подключения технически может только обнаружить попытку запроса запрещенного контента, но не подавить ее. Чтобы обойти это ограничение и заблокировать доступ к запрещенному сайту, DPI отправляет специально созданный HTTP-пакет пользователю, запрашивающему заблокированный URL-адрес, перенаправляя на страницу-заглушку провайдера, как если бы сам запрошенный ресурс был отправлен пользователем (т. IP-адрес отправителя и последовательность TCP подделаны). Поскольку DPI физически расположен ближе к пользователю, чем запрошенный сайт, поддельный ответ достигает устройства пользователя быстрее, чем реальный ответ от сайта.

DPI при таком типе подключения технически может только обнаружить попытку запроса запрещенного контента, но не подавить ее. Чтобы обойти это ограничение и заблокировать доступ к запрещенному сайту, DPI отправляет специально созданный HTTP-пакет пользователю, запрашивающему заблокированный URL-адрес, перенаправляя на страницу-заглушку провайдера, как если бы сам запрошенный ресурс был отправлен пользователем (т. IP-адрес отправителя и последовательность TCP подделаны). Поскольку DPI физически расположен ближе к пользователю, чем запрошенный сайт, поддельный ответ достигает устройства пользователя быстрее, чем реальный ответ от сайта. Обнаружение и блокировка пассивных пакетов DPI

Поддельные пакеты, генерируемые DPI, легко обнаруживаются анализатором трафика, например, Wireshark.Пробуем зайти на заблокированный сайт:

Видим, что сначала приходит пакет от DPI, с кодом перенаправления HTTP 302, а потом реальный ответ от сайта. Ответ сайта расценивается как повторная передача и отбрасывается операционной системой. Браузер переходит по ссылке, указанной в ответе DPI, и мы видим страницу блокировки.

Браузер переходит по ссылке, указанной в ответе DPI, и мы видим страницу блокировки.

Рассмотрим пакет от DPI далее:

HTTP/1.1 302 Найдено В ответе DPI флаг «Не фрагментировать» не установлен, а поле «Идентификация» установлено в 1. Серверы в Интернете обычно устанавливают бит «Не фрагментировать», и пакеты без этого бита встречаются нечасто. Мы можем использовать это как отличительную особенность пакетов от DPI, наряду с тем, что такие пакеты всегда содержат код перенаправления HTTP 302, и написать правило iptables, которое их блокирует:

Соединение: закрыть

Адрес: http://warning.rt.ru/?id=17&st=0&dt=195.82.146.214&rs=http%3A %2F%2Frutracker.org%2F

# iptables -A FORWARD -p tcp --sport 80 -m u32 --u32 "0x4=0x10000 && 0x60=0x7761726e && 0x64=0x696e672e && 0x68=0x72742e72" -m comment --comment "Ростелеком HTTP "-j БРОСИТЬ Что это? Модуль iptables u32 позволяет выполнять битовые операции и операции сравнения над 4-байтовыми данными в пакете. По смещению 0x4 сохраняется 2-байтовое поле «Идентификация», за которым сразу следуют 1-байтовые поля «Флаги» и «Смещение фрагмента».

По смещению 0x4 сохраняется 2-байтовое поле «Идентификация», за которым сразу следуют 1-байтовые поля «Флаги» и «Смещение фрагмента». Начиная со смещения 0x60, находится домен перенаправления (расположение заголовка HTTP).

Если Identification=1, Flags=0, Fragment Offset=0, 0x60=»warn», 0x64=»ing.», 0x68=»rt.ru», то отбросить пакет и получить реальный ответ от сайта.

В случае HTTPS-сайтов DPI отправляет TCP Reset пакет, также с Identification=1 и Flags=0. , как и любое другое сетевое устройство. Провайдер настраивает маршрутизацию так, что DPI получает трафик от пользователей на заблокированные IP-адреса или домены, а DPI уже решает, пропускать или блокировать трафик. Активный DPI может проверять как исходящий, так и входящий трафик, однако, если провайдер применяет DPI только для блокировки сайтов из реестра, чаще всего он настроен на проверку только исходящего трафика. 9Системы 0003

DPI предназначены для обработки трафика с максимально возможной скоростью, рассматривая только самые популярные и игнорируя нетипичные запросы, даже если они полностью соответствуют стандарту.

Изучаем стандарт HTTP

Типичные HTTP запросы в упрощенном виде выглядят так: GET / HTTP/1.1

Host: habrahabr.ru :49.0) Gecko/20100101 Firefox/50.0

Accept-Encoding: gzip, deflate, br

Соединение: поддержка активности Запрос начинается с метода HTTP, за которым следует один пробел, за которым следует путь, за которым следует еще один пробел, а строка заканчивается протоколом и переносом строки CRLF. Заголовки начинаются с заглавной буквы, после двоеточия ставится пробел.

Взглянем на последнюю версию стандарта HTTP/1.1 от 2014 года. Согласно RFC 7230, заголовки HTTP нечувствительны к регистру, а после двоеточия может быть произвольное количество пробелов (или не быть вовсе).

Каждое поле заголовка состоит из имени поля без учета регистра, за которым следует

двоеточие (":"), необязательный начальный пробел, значение поля и

необязательный завершающий пробел.

поле заголовка = имя поля «:» значение поля OWS OWS

имя поля = токен

содержимое поля = поле-vchar [ 1 *( SP / HTAB ) field-vchar ]

field-vchar = VCHAR / obs-text

obs-fold = CRLF 1*( SP / HTAB )

; устаревшее свертывание строк

OWS — необязательный один или несколько символов пробела или табуляции, SP — одиночный символ пробела, HTAB — табуляция, CRLF — разрыв строки и возврат каретки (\r\n).

Это означает, что приведенный ниже запрос полностью соответствует стандарту, он должен приниматься многими веб-серверами, которые придерживаются стандарта:

GET / HTTP/1.1 На самом деле, многие веб-серверы не любят символ табуляции в качестве разделителя, хотя подавляющее большинство серверов нормально справляются как с отсутствием пробелов между двоеточиями в заголовках, так и с большим количеством пробелов.

hoSt:habrahabr.ru

user-agent: Mozilla/5.0 ( Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0

Accept-Encoding: gzip, deflate, br

СОЕДИНЕНИЕ: keep-alive ← здесь находится символ табуляции между двоеточием и значением

Старый стандарт, RFC 2616, рекомендует снисходительно анализировать запросы и ответы к сломанным веб-серверам и клиентам и правильно обрабатывать произвольное количество пробелов в самой первой строке HTTP-запросов и ответов в тех местах, где требуется только один:

Клиенты ДОЛЖНЫ проявлять терпимость при разборе строки состояния, а серверы — при разборе строки запроса.Не все веб-серверы придерживаются этой рекомендации. Из-за двух промежутков между методом и путем некоторые сайты не работают.В частности, им СЛЕДУЕТ принимать любое количество символов SP или HT между полями, даже если требуется только один SP.

Спуститься на уровень TCP

TCP-соединение начинается с запроса SYN и ответа SYN/ACK. В запросе клиент среди прочей информации указывает размер окна TCP (TCP Window Size) — количество байт, которое он готов принять без подтверждения передачи. Сервер также указывает это значение. В Интернете используется значение MTU 1500, что позволяет отправлять до 1460 байт данных в одном TCP-пакете.Если сервер указывает, что размер окна TCP меньше 1460, клиент отправит в первом пакете данных столько, сколько указано в этом параметре.

Если сервер отправляет TCP Window Size = 2 в пакете SYN/ACK (или мы меняем его на это значение на стороне клиента), браузер отправит HTTP-запрос с двумя пакетами:

Package 1:

GE Пакет 2: T / HTTP / 1. 1

1

Хост: habrahabr.ru

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0

Accept-Encoding: gzip, deflate, br

Соединение: keep-alive

Использование функций HTTP и TCP для обхода активного DPI

Многие решения DPI предполагают заголовки только в стандартной форме.Чтобы заблокировать сайты по домену или URI, они ищут строку « Хост: » в теле запроса. Стоит заменить заголовок «Host» на «hoSt» или убрать пробел после двоеточия, и запрашиваемый сайт открывается перед вами.

Не все DPI можно обмануть такой простой уловкой. DPI некоторых провайдеров корректно анализируют HTTP-заголовки в соответствии со стандартом, но не умеют собирать TCP-поток из нескольких пакетов. Для такого DPI подходит фрагментация пакета, путем искусственного уменьшения размера окна TCP.

На данный момент в РФ DPI устанавливается как на конечных провайдерах, так и на каналах транзитного трафика. Бывают случаи, когда одним путем вы можете обойти DPI своего провайдера, но видите заглушку транзитного провайдера. В таких случаях нужно комбинировать все доступные методы.

В таких случаях нужно комбинировать все доступные методы.

Обход DPI

Я написал программу для обхода DPI для Windows: GoodbyeDPI .Может блокировать пакеты с перенаправлением с пассивного DPI, заменять Host на hoSt, удалять пробел между двоеточием и значением хоста в заголовке Host, «фрагментировать» пакеты HTTP и HTTPS (устанавливать размер окна TCP) и добавлять дополнительный пробел между Метод HTTP и В порядке.

Преимущество этого обходного пути в том, что он полностью автономен: нет внешних серверов, которые могут заблокировать.

По умолчанию активированы опции, направленные на максимальную совместимость с провайдерами, а не на скорость работы. Запустите программу следующим образом:

goodbyedpi.exe -1 -a Если открыты заблокированные сайты, DPI вашего провайдера можно обойти.

Попробуйте запустить программу с параметром -2 и перейти на заблокированный сайт HTTPS. Если все продолжает работать, попробуйте режим-3 и-4 (самый быстрый).

Некоторые провайдеры, например, Мегафон и Йота, не пропускают через HTTP фрагментированные пакеты, а сайты вообще перестают открываться. С такими провайдерами используйте option-3 -a

Эффективное проксирование для обхода IP-блокировок

В случае блокировок по IP-адресу провайдеры фильтруют только исходящие запросы на IP-адреса из реестра, но не входящие пакеты с этих адресов.Программа ReQrypt выполняет роль эффективного прокси-сервера: пакеты, отправленные от клиента, отправляются на сервер ReQrypt в зашифрованном виде, сервер ReQrypt пересылает их на сервер назначения с подменой исходящего IP-адреса клиенту , сервер назначения отвечает клиенту напрямую, минуя ReQrypt.

Если наш компьютер находится за NAT, мы не можем просто отправить запрос на сервер ReQrypt и ожидать ответа от сайта. Ответ не придет, т.к. запись для этого IP адреса не создана в таблице NAT.

Чтобы «пробить» NAT, ReQrypt отправляет первый пакет в TCP-соединении прямо на сайт, но с TTL = 3. Он добавляет запись в таблицу NAT маршрутизатора, но не достигает сайта назначения.

Он добавляет запись в таблицу NAT маршрутизатора, но не достигает сайта назначения.

Долгое время разработка была заморожена из-за того, что автор не мог найти сервер с возможностью спуфинга. Подмена IP-адресов часто используется для усиления атак через DNS, NNTP и другие протоколы, поэтому запрещена подавляющим большинством провайдеров. Но сервер все же нашелся, пусть и не самый удачный. Развитие продолжается.

Заключение и ТЛ; DR

GoodbyeDPI — это программа для Windows, позволяющая обходить пассивный и активный DPI. Просто скачайте и запустите его, и заблокированные сайты снова станут доступны.Для Linux есть аналогичная программа — zapret.

Воспользуйтесь кроссплатформенной программой ReQrypt, если ваш интернет-провайдер блокирует сайты по IP-адресу.

Вы можете определить тип блокировки сайта с помощью Blockcheck. Если вы видите в тестах DPI, что сайты открываются, или видите строку «Обнаружен пассивный DPI», вам поможет GoodbyeDPI.

Отметим, что каждый создаваемый системой канал имеет собственное шифрование, что делает систему более устойчивой к взлому. Более подробно о данной системе можно прочитать на соответствующей страницы Википедии.

Отметим, что каждый создаваемый системой канал имеет собственное шифрование, что делает систему более устойчивой к взлому. Более подробно о данной системе можно прочитать на соответствующей страницы Википедии.

В результате у пользователей Ростелеком не работает торрент.

В результате у пользователей Ростелеком не работает торрент.

В частности, им СЛЕДУЕТ принимать любое количество символов SP или HT между полями, даже если требуется только один SP.

В частности, им СЛЕДУЕТ принимать любое количество символов SP или HT между полями, даже если требуется только один SP.

Ваш комментарий будет первым