Как настроить удаленный рабочий стол в Windows 7/8/10

Настройка компьютера под управлением Windows 7 и 8 в качестве удаленного рабочего стола

Если компьютер управляется удаленно, то его называют хостом (Host-PC). В свою очередь ПК, с которого происходит удаленный доступ, называется клиентом (Client). Если на вашем устройстве установлена Windows 7 или Windows 8, настройка в качестве удаленного рабочего стола выполняется с помощью диалогового окна «Выполнить».

- Откройте окно «Выполнить» с помощью сочетания клавиш [Win] + [R].

- Чтобы открыть свойства системы, введите команду sysdm.cpl и подтвердите ввод кнопкой Enter.

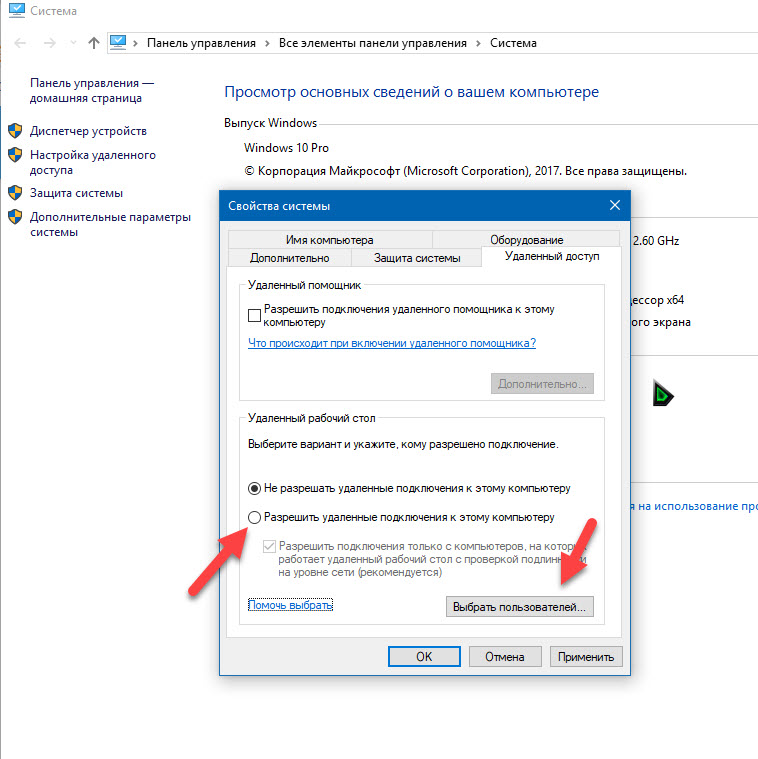

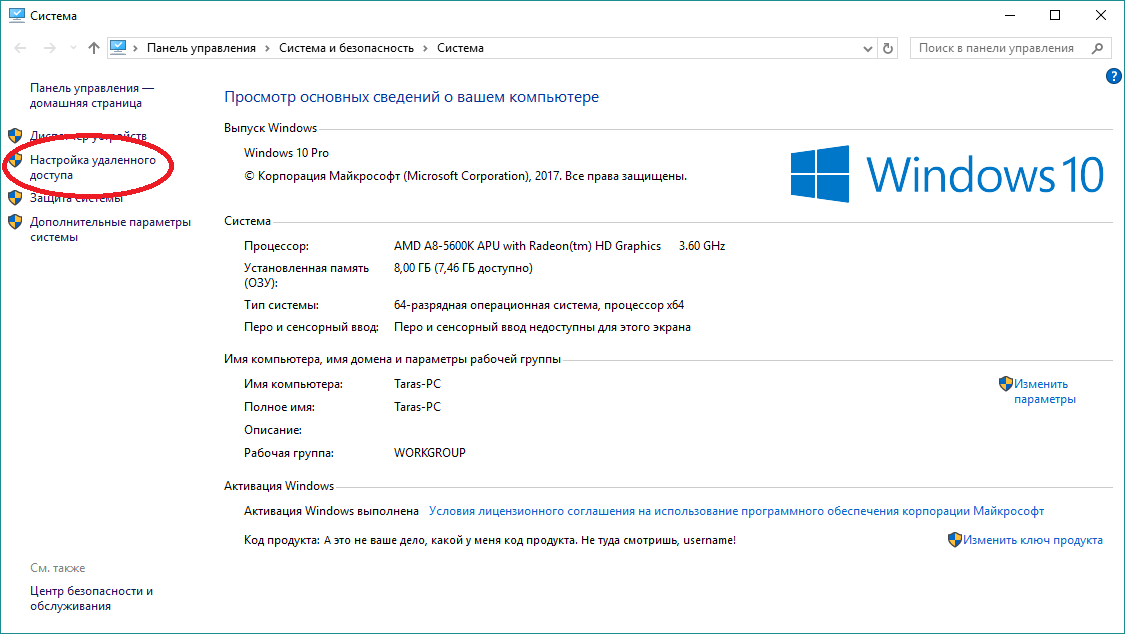

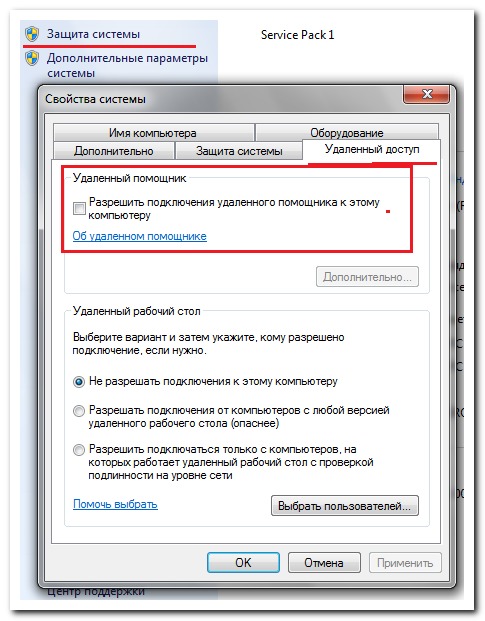

- В открывшемся окне выберите вкладку «Удаленный доступ». Установите флажок «Разрешить подключения удаленного помощника к этому компьютеру».

- В разделе «Удаленный рабочий стол» выберите «Разрешать подключения от компьютеров с любой версией удаленного рабочего стола».

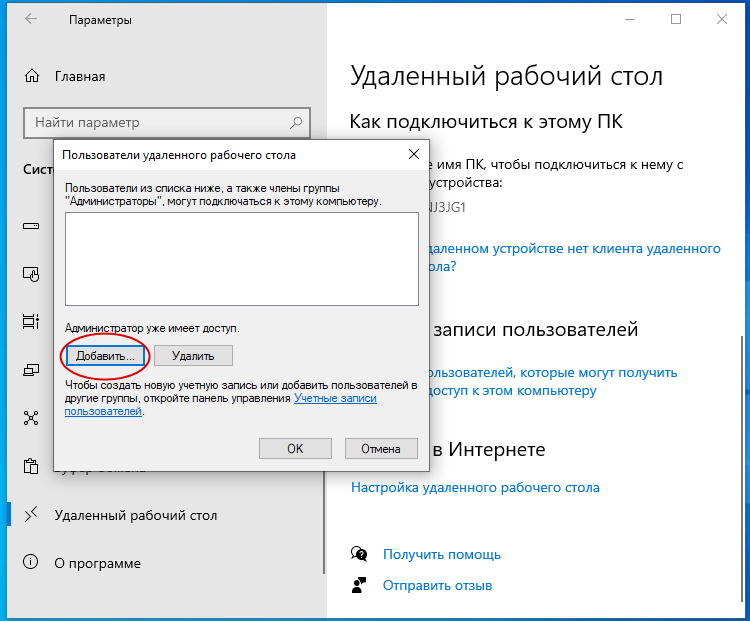

- Затем нажмите кнопку «Выбрать пользователей». Выберите учетные записи, которым Вы доверяете и разрешаете удаленное подключение.

- Подтвердите настройки, нажав на «OK».

Чтобы удаленно управлять компьютером, на нем должен быть открыт общий доступ к порту 3389. Как это сделать, читайте ниже.

Как найти и изменить порт RDP в Windows

Порт RDP нельзя просто изменить через программный интерфейс Windows, но такой параметр есть в настройках реестра.

- Снова откройте окно «Выполнить» с помощью комбинации [Win] + [R].

- Введите команду regedit и подтвердите, нажав Enter. Затем вам может потребоваться разрешить запуск реестра с помощью управления учетной записью пользователя, нажав «Да».

- В новом окне перейдите по пути HKEY_LOCAL_MACHINE> SYSTEM> CurrentControlSet> Control> Terminal Server> WinStations> RDP-Tcp.

- В области справа дважды кликните по записи PortNumber. Откроется небольшое окошко.

- Установите «Основание» на «Десятичное» значение в правом нижнем углу и введите желаемый порт в поле «Значение».

- Сохраните изменения, нажав «ОК», и перезагрузите компьютер. Теперь система будет использовать новый порт для удаленного подключения.

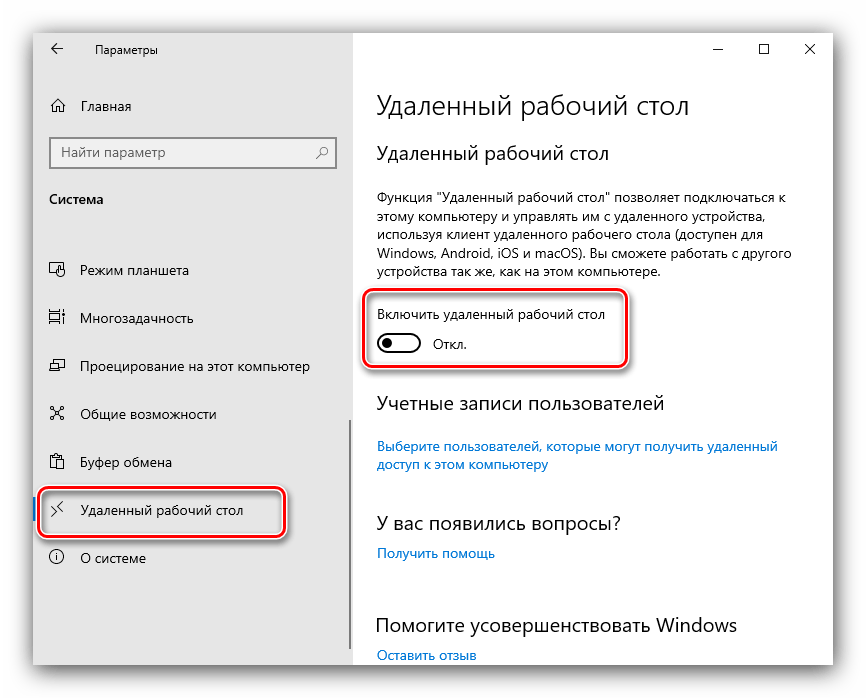

Настройка удаленного рабочего стола в Windows 10

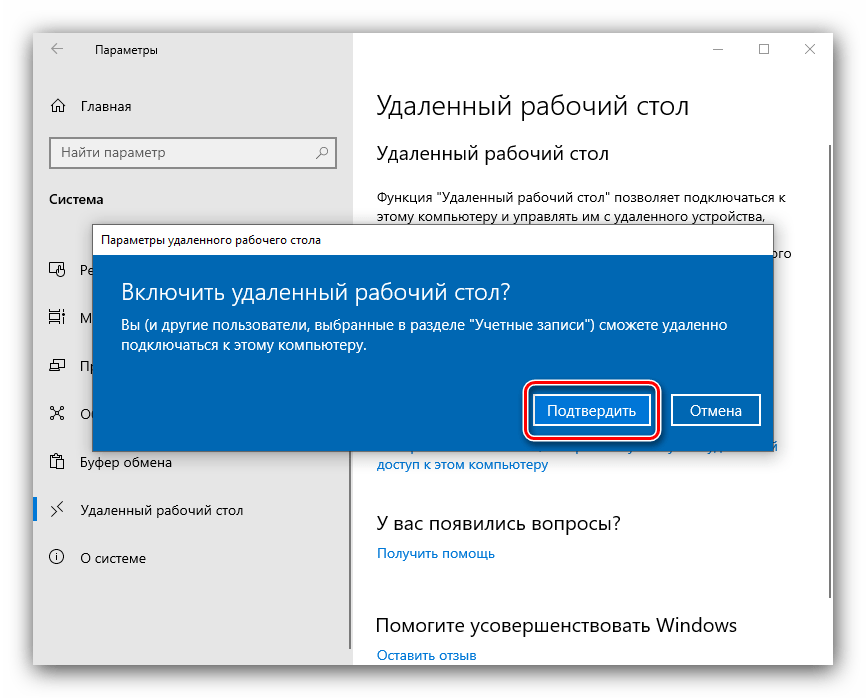

В Windows 10 настройка удаленного рабочего стола происходит значительно проще.

- Откройте Настройки — нажмите для этого сочетания клавиш [Win] + [I].

- Здесь выберите раздел «Система», а затем слева в предложенном списке кликните на «Удаленный рабочий стол».

- В пункте «Включить удаленный рабочий стол» установите ползунок на «ВКЛ».

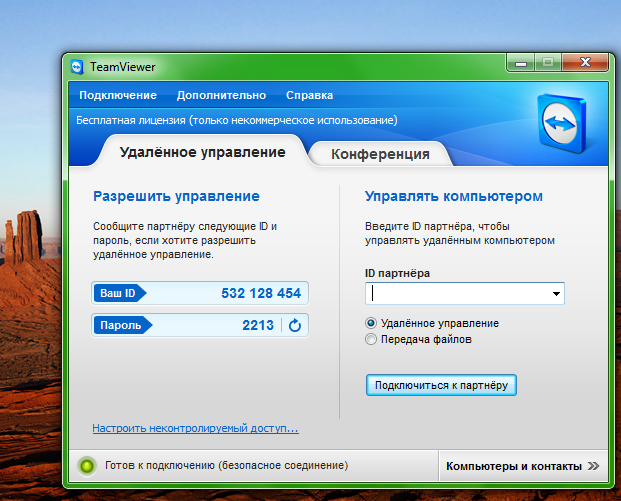

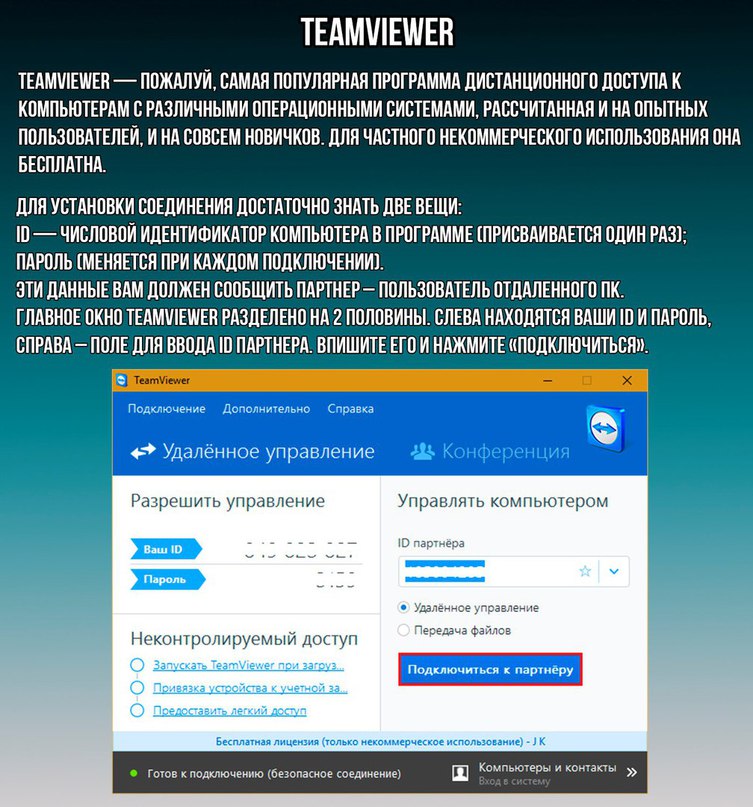

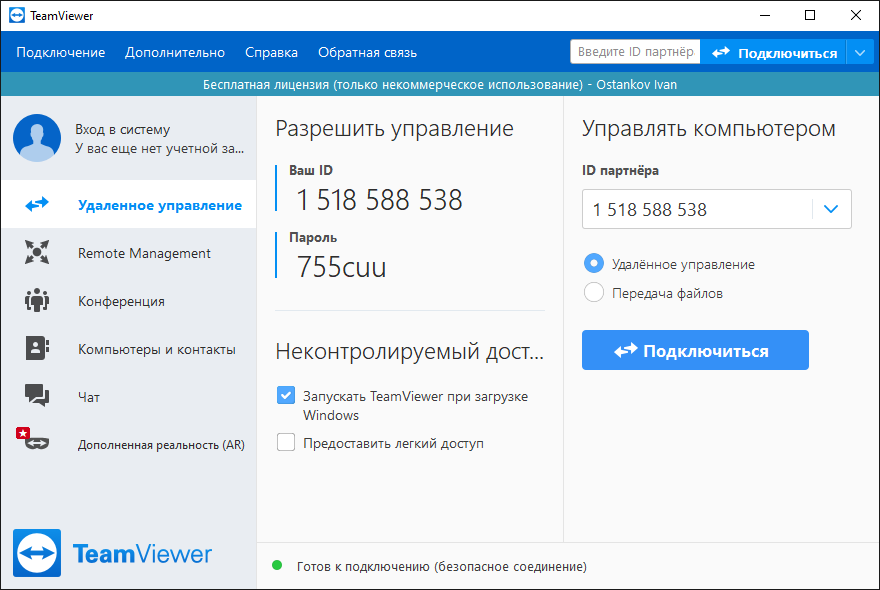

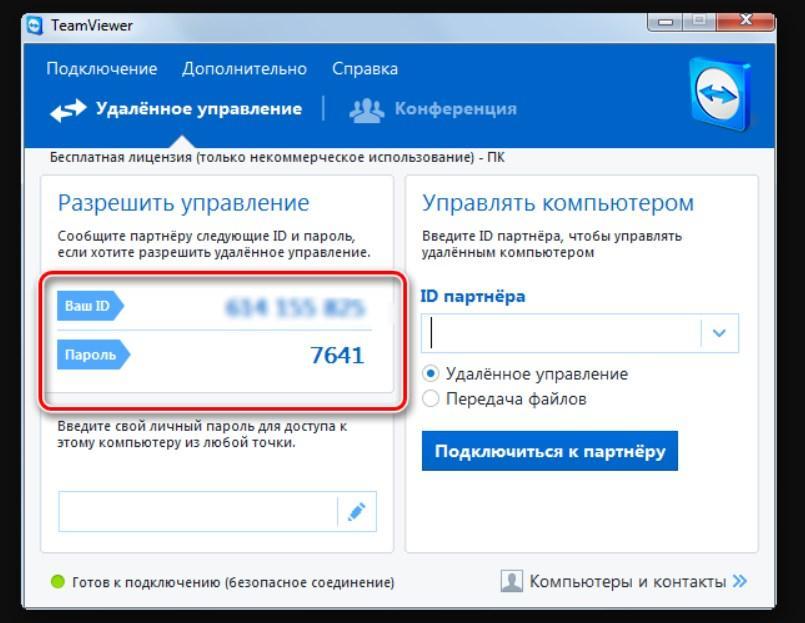

Важно: Настройка удаленного рабочего стола не работает с Windows 10 Home. В таком случае можно использовать специальные программы для удаленного доступа к компьютеру, например, TeamViewer.

Читайте также:

Как настроить удаленный доступ к Ubuntu из Windows

Представьте, вы находитесь в одной комнате, сидя перед компьютером с Windows; данные, которые вам нужны, находятся в другой, на компьютере под управлением Ubuntu. Если оба компьютера находятся в одном доме, нет проблем; но что, если они находятся в одном офисном блоке?

Зачем удаленно подключаться к Ubuntu из Windows?

Существует несколько причин, по которым вам может понадобиться удаленное подключение к компьютеру Ubuntu. Возможно, вы находитесь на работе и должны войти в свой домашний компьютер. Кроме того, у вас может быть компьютер Ubuntu в одной комнате, компьютер Windows в другой, и желание запускать обновления на Ubuntu.

В качестве альтернативы, возможно, вы используете сервер Ubuntu. Возможно, вы настроили его для управления запуском такой игры, как Counter-Strike или Minecraft. В любом случае, настройка удаленного подключения сэкономит много времени и сил.

У вас есть два варианта установки удаленного соединения с компьютером Ubuntu: вы можете использовать Remote Desktop (RDP) или Virtual Network Computing (VNC).

Давайте рассмотрим каждый метод по очереди.

Узнайте IP-адрес вашего ПК Ubuntu

Прежде чем установить соединение с устройством Ubuntu, необходимо знать IP-адрес.

Первый способ самый простой. Физически подойдите к устройству Ubuntu, нажмите Ctrl + Alt + T, чтобы открыть терминал, и введите команду:

ifconfigИщите «inet addr» напротив соединения, которое вы в данный момент используете. Например, если вы пользуетесь Wi-Fi, ищите wlan0. Если компьютер подключен к сети для Ethernet, ищите eth0.

Другой способ найти IP-адрес — найти значок подключения на панели, щелкнуть правой кнопкой мыши и выбрать Сведения о подключении. Здесь вы найдете IP-адрес.

Ни один из этих вариантов не можете открыть? Вы также можете подключиться к маршрутизатору напрямую, через браузер вашего компьютера.

После входа в консоль администрирования маршрутизатора, вы сможете увидеть, какие устройства подключены. Просто найдите имя своего устройства Ubuntu, найдите IP-адрес и запишите его.

1. Подключение по SSH

Перед началом работы, возможно, вы захотите установить PuTTY на ваш компьютер (или просто попробовать встроенную функцию Windows SSH). Это позволит вам установить SSH-соединение, которое дает удаленный доступ к командной строке Ubuntu.

Чтобы было понятно: это не опция удаленного рабочего стола, так как нет управления мышью. Но полезно иметь для удаленной установки инструменты, которые вы будете использовать. Однако SSH часто отключен по умолчанию, так что если он не установлен, вам придется это исправить.

Короче говоря, это зависит от того, какую версию Ubuntu вы используете и использовали ли вы SSH ранее.

После установки через терминал (sudo apt install openssh-server) вы сможете установить удаленное соединение (просто используя IP-адрес и имя пользователя и пароль Ubuntu) и использовать терминал для установки необходимых инструментов для RDP и для VNC.

2. Удаленный доступ с помощью протокола удаленного рабочего стола

Самым простым вариантом является использование протокола Remote Desktop Protocol или RDP. Встроенный в Windows, этот инструмент можно использовать для создания подключения к удаленному рабочему столу в вашей домашней сети. Все, что вам нужно, это IP-адрес устройства Ubuntu.

В то время как необходимое программное обеспечение предустановлено на Windows, вам нужно будет установить инструмент xrdp на Ubuntu. Для этого откройте окно терминала (Ctrl + Alt + T) и введите:

sudo apt install xrdpЗатем:

sudo systemctl enable xrdpПодождите, пока он установится, затем запустите приложение Remote Desktop в Windows с помощью меню «Пуск» или «Поиск». Введите rdp и нажмите на Remote Desktop Connection (Подключение к удаленному рабочему столу). Когда приложение будет открыто, введите IP-адрес в поле Компьютер.

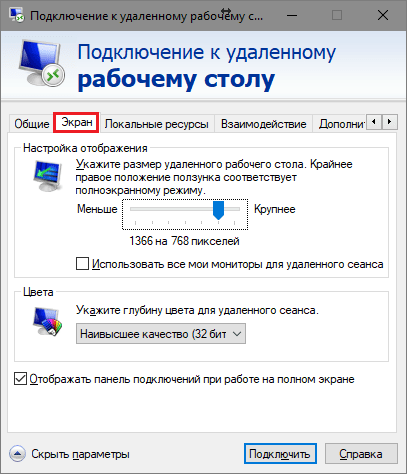

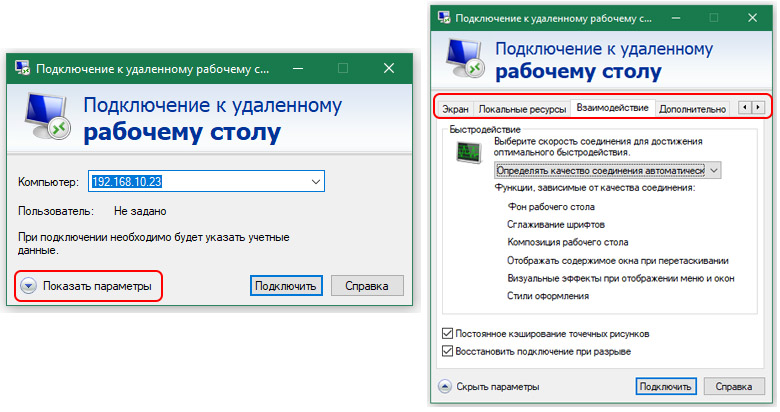

Затем нажмите кнопку Показать опции и добавьте имя пользователя для Ubuntu PC. Вы можете нажать Сохранить, чтобы сохранить эти настройки для повторного использования в следующий раз.

Вы можете нажать Сохранить, чтобы сохранить эти настройки для повторного использования в следующий раз.

Нажмите кнопку Подключить, чтобы начать подключение и введите пароль учетной записи Ubuntu, когда это будет предложено. После этого соединение будет установлено, что даст вам полный доступ к удаленному компьютеру Ubuntu с помощью мыши и клавиатуры. Если вы планируете часто использовать это соединение, вы можете создать для него конфигурационный файл, чтобы сэкономить время.

Устранение проблем с RDP

Хотя RDP является отличным вариантом для удаленного подключения к компьютеру Ubuntu, с приходом Ubuntu 18.04 LTS, такой способ менее надежен. Похоже, что существует проблема с установлением удаленного соединения, когда в учетной записи уже выполнен вход на машине Ubuntu.

Таким образом, простой способ обойти это — просто выйти из пользователя.

Если это невозможно, попробуйте переключить RDP-соединение с использования сервера Xorg на использование X11rdp, подождите, пока это не сработает, а затем снова попробуйте Xorg.

Вы также можете попытаться установить соединение после перезагрузки машины с Linux.

3. Удаленный доступ с помощью виртуальной сети (VNC)

Другой вариант с полной функциональностью удаленного рабочего стола — VNC (Virtual Network Computing). Для этого требуется клиентское приложение на ПК с Windows и сервер на Ubuntu.

На удаленном ПК установите компонент TightVNC Server после проверки обновлений:

sudo apt updateУстановите сервер:

sudo apt install tightvncserverИ запустите:

sudo tightvncserverНа этом этапе вам будет предложено установить пароль для подключения. Вам также будет присвоен номер рабочего стола, обычно :1. Запишите это.

Теперь, когда TightVNC Server настроен на Ubuntu, вам нужно будет установить клиент на Windows. Его можно скачать с сайта www.tightvnc.com/download.php — убедитесь, что вы выбрали правильную версию, так как она доступна в 32-битном и 64-битном варианте.

Инструменты TightVNC доступны только в комплекте, поэтому после установки ищите TightVNC Viewer в поиске Windows.

После запуска просмотрщика введите IP-адрес Ubuntu в хост, а затем номер рабочего стола. Это может выглядеть следующим образом:

192.168.0.99:1Введите пароль при запросе и начните работу на удаленном рабочем столе!

Делаем TightVNC более безопасным

По умолчанию TightVNC зашифрует ваш пароль, но больше ничего. Это делает его небезопасным для подключений через интернет. К счастью, его можно сделать более безопасным, благодаря SSH и Xming.

Для этого скачайте и установите инструмент Xming для Windows из Sourceforge. После этого найдите ярлык рабочего стола, щелкните правой кнопкой мыши и выберите Properties (Свойства).

Ищите вкладку Shortcut, а в поле Target введите следующее:

"C:\Program Files (x86)\Xming\Xming.exe" :0 -clipboard -multiwindowНажмите кнопку Применить, чтобы сохранить изменения, затем OK. Дважды щелкните значок, чтобы запустить Xming, затем откройте PuTTY. Здесь разверните меню слева до Connection > SSH > X11.

Дважды щелкните значок, чтобы запустить Xming, затем откройте PuTTY. Здесь разверните меню слева до Connection > SSH > X11.

Установите флажок Включить переадреcацию X11, затем вернитесь к сеансу (Session) в верхней части меню.

Введите IP-адрес удаленного устройства и нажмите кнопку Открыть. Через несколько секунд будет доступно защищенное соединение с удаленным рабочим столом Ubuntu.

Выбор правильного решения для удаленного доступа

Как вы используете эти методы, зависит от того, что вы хотите получить от вашего удаленного рабочего стола.

Доступны три основных варианта:

- RDP: Он использует протокол Windows Remote Desktop Protocol, через реализацию xrdp с открытым исходным кодом.

- VNC: Виртуальные сетевые вычисления являются альтернативой RDP, но менее безопасны.

- VNC через SSH: смешивание VNC с SSH повышает безопасность соединения.

Вы также можете использовать SSH для управления терминалом на вашем компьютере Ubuntu.

Мы показали вам три способа установить удаленное соединение с вашим компьютером Ubuntu или сервером из Windows. Каждый из них имеет свои преимущества и недостатки. Но если вы просто хотите быстро окунуться в Ubuntu, почему бы не попробовать подсистему Windows для Linux, доступную в Windows 10?

Как настроить удалённый доступ к рабочему компьютеру, подключённому к роутеру TP-Link?

Как настроить удалённый доступ к рабочему компьютеру, подключённому к роутеру TP-Link?

В условиях глобального распространения COVID-19 работа из дома для многих становится реальностью. Если ваш офисный компьютер подключён к роутеру TP-Link, вы можете настроить удалённый доступ и продолжить работать с офисными файлами и приложениями, а также получить доступ к принтеру и сетевому хранилищу, находясь дома.

В этой статье мы кратко расскажем о трёх способах настроить удалённое подключение с помощью «Подключения к удалённому рабочему столу» и виртуального сервера в роутерах TP-Link, а также с помощью OpenVPN и PPTP VPN.

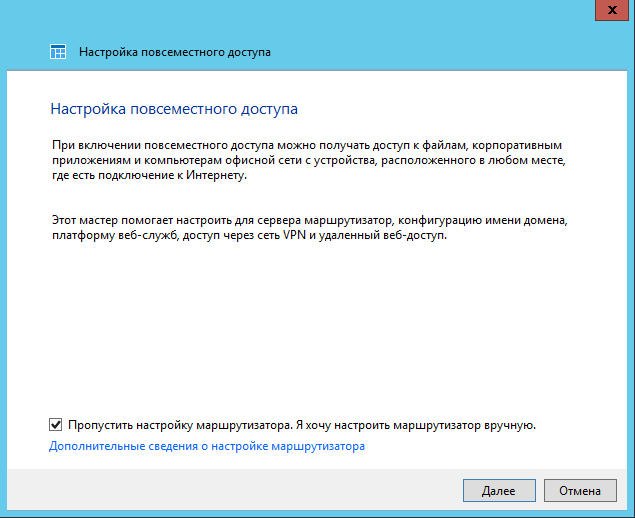

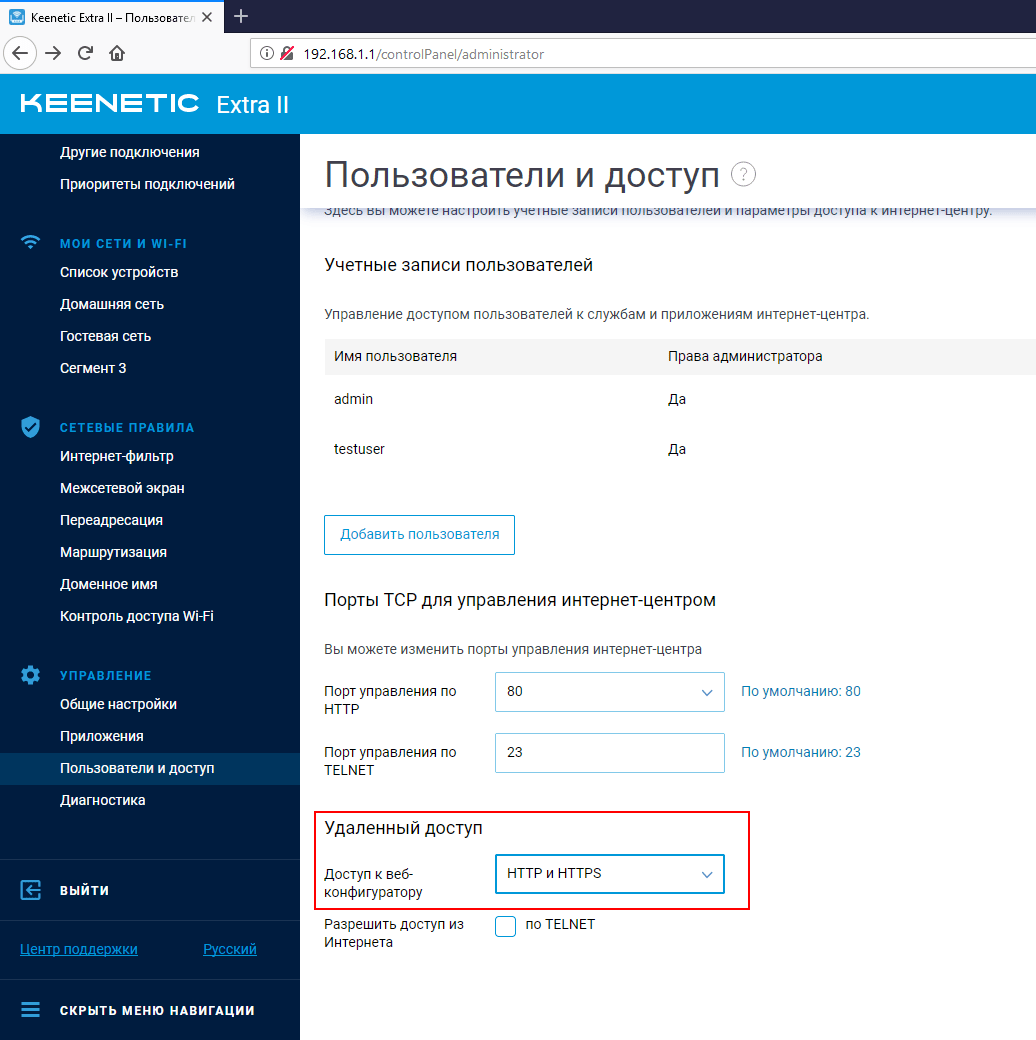

Удалённый рабочий стол + виртуальный сервер

Данный способ подразумевает использование «удалённого рабочего стола» и функции виртуального сервера. Он прост в настройке, но менее безопасен, потому что делает ваш офисный сервер видимым из интернета.

Он также требует, чтобы ваша офисная сеть имела широкополосное подключение к интернету с публичным IP-адресом. Перед настройкой виртуального сервера рекомендуется настроить услугу Dynamic DNS, например, TP-Link DDNS.

Чтобы настроить удалённый доступ:

- На офисном роутере добавьте отображение виртуального сервера на TCP порту 3389 (порт протокола удаленного рабочего стола).

2. Разрешите все удалённые подключения на вашем компьютере

Чтобы получить доступ к вашему рабочему компьютеру из дома:

Подключитесь к рабочему компьютеру с домашнего. Для этого нажмите комбинацию клавиш Win +R, в открывшемся меню программы «Выполнить» укажите mstsc и нажмите клавишу Enter. Вы увидите указанное ниже окно.

Для этого нажмите комбинацию клавиш Win +R, в открывшемся меню программы «Выполнить» укажите mstsc и нажмите клавишу Enter. Вы увидите указанное ниже окно.

VPN (OpenVPN / PPTP VPN)

При VPN-подключении офисная сеть будет работать как сервер, а ваш домашний компьютер сможет обращаться к ней через роутер, который будет выступать в качестве шлюза с VPN-сервером. Этот способ является более безопасным, поскольку VPN обеспечивает шифрование данных и каналов управления.

Перед тем, как включить VPN-сервер, рекомендуется настроить службу динамического DNS, например, TP-Link DDNS. Не забудьте синхронизировать системное время роутера с интернетом.

Популярными способами настройки VPN-подключений являются OpenVPN и PPTP VPN. Вы можете выбрать любой способ в соответствии с вашими задачами. Если вы используете OpenVPN сервер, вам потребуется установить клиентскую утилиту OpenVPN на каждом домашнем компьютере, который вы планируете использовать для доступа к вашему рабочему компьютеру.

OpenVPN

Чтобы настроить удаленный доступ:

- На офисном роутере сгенерируйте сертификат, настройте сервер OpenVPN, а затем экспортируйте файл конфигурации (client.ovpn).

2. Разрешите все удалённые подключения на вашем компьютере.

Чтобы получить доступ к рабочему компьютеру из дома:

- На домашнем компьютере загрузите и установите клиентскую утилиту OpenVPN: http://openvpn.net/index.php/download/community-downloads.html

2. Скопируйте файл конфигурации (client.ovpn), экспортированный с офисного роутера, в папку «config» утилиты клиента OpenVPN. Путь зависит от того, где установлена клиентская утилита OpenVPN.

3. Запустите клиентскую утилиту OpenVPN для подключения к серверу OpenVPN, который вы настроили.

Для подробных инструкций, пожалуйста, обратитесь к статье Как настроить OpenVPN на роутерах TP-Link.

PPTP VPN

Чтобы настроить удаленный доступ:

- На офисном роутере настройте PPTP-сервер и создайте учетные записи PPTP VPN-подключения.

2. Разрешите все удалённые подключения на вашем компьютере

Чтобы получить доступ к вашему рабочему компьютеру из дома:

На домашнем компьютере используйте встроенное программное обеспечение PPTP для Windows или стороннее программное обеспечение PPTP для подключения к серверу PPTP.

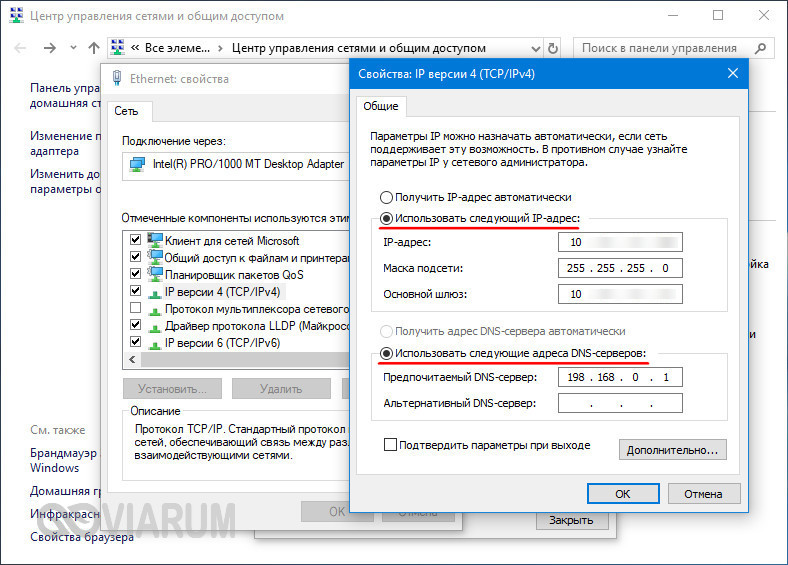

Перейдите в «Центр управления сетями и общим доступом»

Выберите «Настройка нового подключения или сети»

Укажите настройки, как на изображении ниже:

Для подробных инструкций, пожалуйста, обратитесь к статье Как использовать PPTP VPN-сервер для доступа к домашней сети через Wi-Fi роутеры?

Советы при работе из дома:

- Удаленный доступ через VPN-сервер более безопасен, чем удаленный доступ через виртуальный сервер. Рекомендуем настраивать сервер OpenVPN или PPTP VPN для обеспечения безопасности данных.

- Во время удаленного доступа держите рабочий компьютер включенным. Или настройте функцию Remote Wake-Up для удаленного включения компьютера, если это поддерживается.

- Работа с удаленным компьютером может быть медленнее, в зависимости от скорости вашей домашней сети и офисной сети. Если вы используете VPN-соединение, процесс шифрования также может снижать скорость соединения.

Модели роутеров TP-Link c поддержкой виртуального сервера: все модели TP-Link.

Модели роутеров с поддержкой VPN-сервера: TL-WR942N (v.1), Archer C59(EU, v.1), Archer C59 (v.2.), Archer C60 (v.1, v.2.), Archer C2(RU, v.5), Archer C1200 (v.1, v.2), Archer C7 (v.4, v.5), Archer A7 (v.5), Archer C9 (v.5), Archer C2300 (v.1, v.2), Archer C3200 (v.1), Archer C4000 (v.2), Archer C5400X (v.1)

© TP-Link Россия

Настройка удаленного видеонаблюдения – как настроить удаленный доступ к камере

Содержание статьи

Организация видеонаблюдения необходима в собственном доме, на промышленных объектах, в торговых и бизнес-центрах. Оборудование позволяет следить за ситуацией на объекте. Как настроить удаленное видеонаблюдение через интернет?

Оборудование позволяет следить за ситуацией на объекте. Как настроить удаленное видеонаблюдение через интернет?

Зачем необходимо удаленное видеонаблюдение

Настройка удаленного видеонаблюдения посредством интернета становится надежным способом создания эффекта присутствия. При этом осуществляется системная видеофиксация не только в помещениях, но и по периметру территории. Главный момент — взаимодействие системы видеонаблюдения с технологическим оборудованием и гаджетами. Можно получить доступ через планшет, телефон или персональный компьютер.

Благодаря организации доступа через интернет появилась возможность получать нужный спектр информации. С камеры поступает изображение и звук. Можно управлять отдельными видеокамерами, меняя угол обзора по горизонтали или вертикали. Операции можно выполнять, находясь на удалении от объекта.

Взаимодействие осуществляется в режиме реального времени. Это становится хорошим вариантом для тех, кто всегда хочет оставаться в курсе событий.

При этом видеокамеры становятся частью охранной сигнализации.

Как настроить удаленный доступ через смартфон или планшет

Чтобы настроить удаленный доступ к камере видеонаблюдения, необходимо выполнить нужную последовательность действий. Сначала устанавливают камеру вместе с нужным обзором. Ее необходимо подключить к интернету, используя установленную инструкцию производителя. Чаще используют подключение через роутер. Так как при просмотре адресов через интернет система отображает только внешний IP-адрес роутера, необходимо дополнительно внести HTTP-порт и локальный адрес.

Процедура зависит от типа роутера. Указывают адрес регистратора, после чего его прописывают в локальный сети, уточняют номер порта. Данные можно настроить самостоятельно или пригласить специалистов с соответствующей квалификацией.

На завершающей стадии осуществляется непосредственная настройка удаленного доступа. Для этого нужно скачать приложение через AppStore или Play Market. Затем выполняют следующие действия:

Затем выполняют следующие действия:

Нужно скачать приложение и перейти в главное окно

Затем пользователь переходит к настройке программы

На следующей стадии нужно нажать кнопку «Добавить», чтобы появилось оборудование

На экране отображаются данные видеокамеры в мобильном приложении

Заполняют параметры устройства, включая пароль и нужное количество каналов

После этого можно нажать кнопку «ОК» и вернуться в главное меню

Чтобы увидеть данные с устройства, необходимо выбрать название оборудования. После этого можно смотреть на транслируемое изображение. При правильно выполненной работе можно добавить камеры и видеорегистраторы в подходящее время.

Настройка удаленного доступа для видеокамер — выбор в пользу обслуживания системы без сложностей. В условиях компании или производства просмотр можно вывести на персональный компьютер в кабинете операторов. Их проще обслуживать, а за безопасностью на объекте можно следить в режиме реального времени в нужное время суток.

Выбор камеры для организации удаленного видеонаблюдения

Чтобы настройка удаленного просмотра видеонаблюдения через интернет прошла правильно, подбирают камеру. Подойдут IP-видеокамеры со встроенным P2P-сервисом. Установка и настройка не представляют сложностей. Подключают камеру к сети маршрутизатора, указывают серийный номер, логин и пароль.

Производители предлагают выбор камер с простым подключением. Для подключения оборудования не требуется сложная процедура. Представлен выбор моделей, подходящих для монтажа и подключения с удаленным доступом:

PNP (Plug and Play) | Камера оправдывает название «Включи и Работай». Оборудование может настроить любой человек, в том числе ребенок. Настройка осуществляется после установки мобильного приложения. При этом каждый шаг подробно расписывается, появляются подсказки по выбору правильных действий. Это подходящее решение для новичков, которые могут выбрать и установить оборудование без лишних сложностей. |

3G/4G | Такие камеры подходят, если нет возможности подключиться через стандартное интернет-соединение. Камера оснащена разъемом под USB-модем или слотом под сим-карту. Предусмотрен разъем под флэш-накопитель. Особенности устройства камеры позволяют использовать ее в качестве надежной системы видеонаблюдения. |

Компания «Инфотех» предлагает современные и надежные системы безопасности, отдельные элементы для дополнительного подключения. Инженеры составят проект будущего комплекса защиты, выполнят монтаж видеонаблюдения. Также можно заказать ремонт камеры видеонаблюдения с заменой поврежденных узлов или установкой нового оборудования.

Вас заинтересует

Как настроить удаленный рабочий стол

Удалённый рабочий стол – это функционал операционной системы, позволяющий производить администрирование удалённого компьютера в реальном времени, используя локальную сеть или Интернет в качестве среды передачи данных.

Реализаций удалённого рабочего стола есть великое множество в зависимости от протокола или операционной системы. Наиболее распространённым решением в операционной системе семейства Windows является Remote Desktop Protocol (RDP), а в системах на ядре Linux – VNC и X11.

Как включить возможность удалённого рабочего стола

По умолчанию на рабочей станции под управлением Windows отключена возможность становиться сервером сеанса RDP.

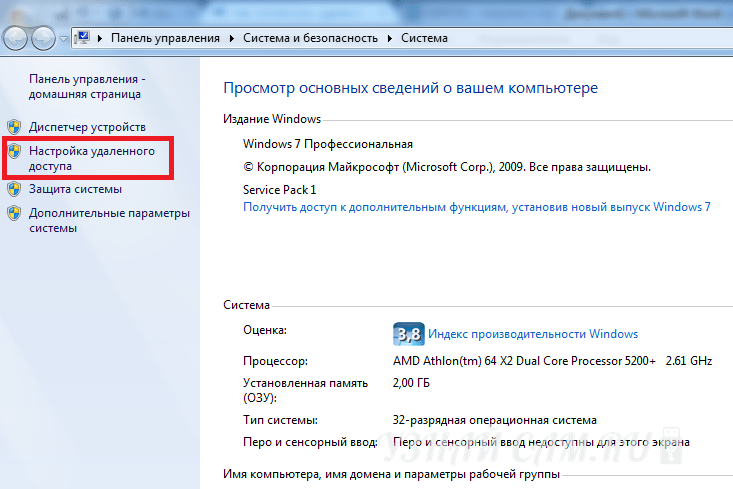

На пиктограмме «Мой компьютер» кликаем правой кнопкой мыши, выбираем в контекстном меню пункт «Свойства».

Выбираем пункт «Настройка удалённого доступа» в левом меню. При этом потребуются привилегии администратора.

Откроется окно «Свойства системы», в котором на вкладке «Удалённый доступ» нужно выставить разрешение доступа к этому компьютеру как это сделано на скриншоте ниже.

При необходимости, можно выбрать пользователей, под которыми возможно выполнить вход в систему.

Кроме того, если у вас установлен сетевой фильтр (Firewall), потребуется создать разрешающее правило на подключение к данному компьютеру в свойствах сетевого адаптера или в апплете брандмауэра Windows в панели управления.

Как подключиться к удаленному рабочему столу

Подключение к удаленному рабочему столу можно выполнить несколькими способами. Проследовать в главное меню системы «Пуск – Все программы – Стандартные – Подключение к удаленному рабочему столу»

Или выполнить команду в командной строке Windows (или окне «Выполнить»)

> mstsc –v

Оба эти способа равнозначны и запускают одну и ту же программу – мастер подключения к удаленному рабочему столу.

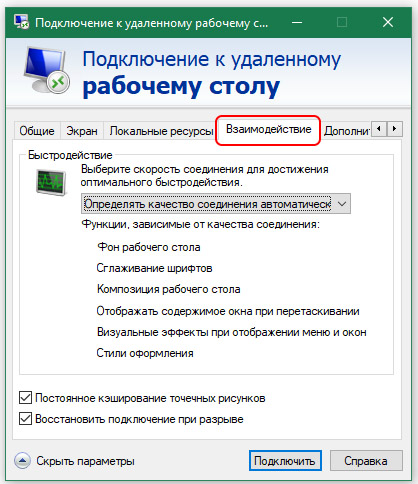

В окне мастера можно указать имя или IP-адрес компьютера, к которому требуется выполнить подключение, а так же указать особые параметры, такие как разрешение экрана, передачу локальных (буфер обмена, локальные диски) или удаленных (звуки) ресурсов.

Вводим IP адрес удалённого узла и нажимаем кнопку «Подключить».

Вероятнее всего мы увидим предупреждение о проблемах проверки подлинности удаленного компьютера. Если мы уверены, что не ошиблись в написании адреса или имени, то можно нажимать «Да», после чего подключение к узлу будет инициализировано.

Кроме того, потребуется ввести учётные данные удалённого пользователя.

Если мы нигде не ошиблись, то спустя какое-то время увидим рабочий стол удалённого компьютера, где мы можем производить определенные действия. Управлять указателем мыши, вводить символы с клавиатуры и так далее.

Как уже было сказано ранее, для удобства администрирования системы мы можем передавать локальные ресурсы, такие как принтеры, логические диски или буфер обмена на удалённой машине.

Для этого в окне мастера подключения к удалённому рабочему столу перейти на вкладку «Локальные ресурсы», нажать на кнопку «Подробнее…»

И в открывшемся окне выбрать, к примеру, Локальный диск (C:).

Теперь при подключении удалённого рабочего стола мы увидим наш локальный диск (C:) того компьютера, с которого осуществляется подключение.

Как увеличить безопасность удалённого рабочего стола

Не секрет, что оставлять компьютер с активированным удалённым рабочим столом и имеющий выход в Интернет небезопасно. Дело в том, что разного рода злоумышленниками постоянно производится сканирование диапазонов сетевых адресов в поисках запущенных сетевых сервисов (в том числе удалённого рабочего стола) с целью их дальнейшего взлома.

Дело в том, что разного рода злоумышленниками постоянно производится сканирование диапазонов сетевых адресов в поисках запущенных сетевых сервисов (в том числе удалённого рабочего стола) с целью их дальнейшего взлома.

Одним из способов, способных осложнить задачу злоумышленника по поиску запущенного сервиса службы терминалов (RDP) является смена стандартного номера порта на другое значение. По умолчанию, служба RDP прослушивает сетевой порт 3389/TCP в ожидании входящего подключения. Именно к этому порту злоумышленники пытаются подключиться в первую очередь. Можно практически со 100% уверенностью сказать, что если на компьютере открыт порт с этим номером, то на нём запущена система Windows с разрешённым удалённым доступом.

Внимание! Дальнейшие действия с системным реестром нужно выполнять очень внимательно. Изменение определённых параметров может сделать операционную систему неработоспособной.

Для того чтобы сменить номер порта удалённого рабочего стола, нужно открыть редактор реестра и открыть раздел:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Затем найти REG_DWORD параметр PortNumber и поменять его значение в десятичной системе на произвольное число (от 1024 до 65535).

После того как значение будет изменено, компьютер следует перезагрузить. Теперь для доступа к удалённому рабочему столу нужно указать дополнительно наш порт через двоеточие. В данной ситуации в качестве имени компьютера нужно указать 10.0.0.119:33321

Ну а злоумышленники, попробовав стандартный порт, вероятно, сделают вывод о том, что на данном компьютере не разрешён удалённый доступ по протоколу RDP. Конечно, такой способ не спасёт от целенаправленных атак, когда тщательнейшим образом проверяется каждый сетевой порт в поисках лазейки, но от массовых шаблонных атак это защитит.

Кроме того, нужно использовать достаточно сложный и длинный пароль для тех учётных записей, которым разрешён доступ по удалённому рабочему столу.

Удаленный рабочий стол в Ubuntu

Удаленный рабочий стол позволяет подключиться к вашему компьютеру через интернет с помощью другого компьютера или даже смартфона. Вам может достаточно часто понадобится сделать что-то на другом компьютере, даже если вы не рядом с ним. Такая возможность есть и у Ubuntu.

Вам может достаточно часто понадобится сделать что-то на другом компьютере, даже если вы не рядом с ним. Такая возможность есть и у Ubuntu.

В этой статье мы рассмотрим как настроить удаленный рабочий стол в Ubuntu 20.04, а также как подключиться к нему с помощью различных устройств. В качестве протокола удаленного доступа мы будем использовать VNC, он медленный и уже устаревший, но зато везде поддерживается. В Ubuntu почти все программное обеспечение уже установлено по умолчанию, вам остается только изменить несколько настроек.

Содержание статьи:

Удаленный рабочий стол VNC в Ubuntu

Как я уже сказал, в качестве протокола удаленного доступа мы будем применять VNC. А в качестве сервера — стандартный VNC сервер Ubuntu. Надо только немного его настроить.

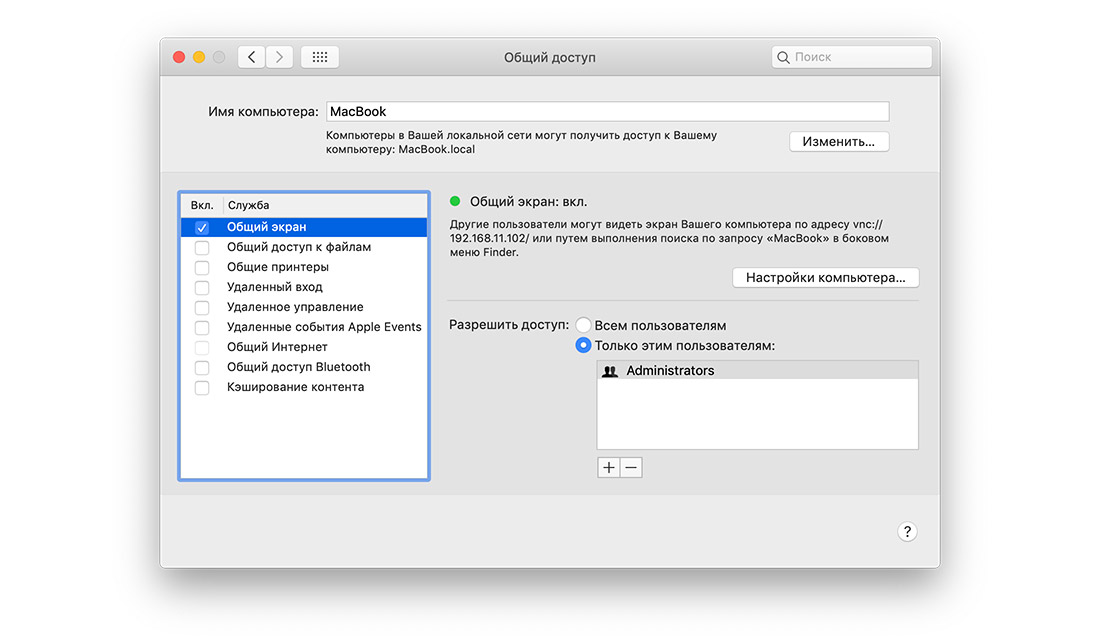

Откройте главное меню, а затем запустите утилиту Параметры системы. Здесь откройте раздел Общий доступ:

Здесь кликните по пункту Общий доступ к экрану, чтобы открыть окно настроек:

Здесь надо включить переключатель вверху окна, затем напротив поля «Требовать пароль» введите пароль, который будет использоваться для подключения:

Настройки можно закрыть, удаленный рабочий стол Ubuntu настроен. И уже сейчас вы можете пытаться подключиться к вашему компьютеру с помощью другого дистрибутива Linux. Но есть еще один момент. Вы не сможете подключиться из Windows. По умолчанию включено обязательное шифрование. А это поддерживается не всеми клиентами. Чтобы отключить принудительное шифрование нужно установить dconf-editor:

И уже сейчас вы можете пытаться подключиться к вашему компьютеру с помощью другого дистрибутива Linux. Но есть еще один момент. Вы не сможете подключиться из Windows. По умолчанию включено обязательное шифрование. А это поддерживается не всеми клиентами. Чтобы отключить принудительное шифрование нужно установить dconf-editor:

sudo apt install dconf-editor

Затем откройте программу и перейдите по пути org.gnome.desktop.remote-access там сделайте этот пункт Disabled:

Теперь вы готовы тестировать подключение к удаленному рабочему столу Ubuntu. Откройте главное меню и найдите клиент удаленного подключения Remmina.

В строке подключения выберите протокол VNC, затем введите адрес, поскольку мы собрались проверять на локальной машине, то введите localhost, в других же случаях вам придется использовать IP адрес компьютера. Дальше нажмите «Подключиться»:

Сразу же программа спросит у вас пароль чтобы получить удаленный доступ к компьютеру:

После этого вы увидите ваш рабочий стол. В случае с локальной машиной получится такая рекурсия:

В случае с локальной машиной получится такая рекурсия:

Теперь самое время подключаться из другого компьютера. Вы можете использовать любой VNC клиент для Linux, Windows или Android и подключиться к своему компьютеру если он находится в локальной сети. Кроме того, вы можете получить к нему доступ даже из Интернет создав частную локальную сеть, например, с помощью hamachi или OpenVPN.

Удалённый рабочий стол RDP в Ubuntu

Если вам надо часто подключаться удалённо к Ubuntu из Windows, то лучше использовать протокол разработанный для Windows — RDP. Он тоже уже достаточно старый, но почти везде поддерживается. Для установки RDP сервера выполните:

sudo apt install xrdp

После установки убедитесь, что сервис запущен:

sudo systemctl status rdp

Затем вы можете подключатся к настроенному серверу из Windows стандартными средствами системы или из Linux с помощью утилиты Reminna как в предыдущем варианте, только протокол надо будет выбрать RDP вместо VNC.

В Windows откройте поиск и найдите там подключение к удалённому рабочему столу:

Введите IP адрес сервера, на котором запущен RDP клиент и к которому вы хотите подключится:

Затем нажмите кнопку Подключится и введите логин и пароль от пользователя в системе, к которой вы подключаетесь:

Теперь вы можете использовать RDP подключение.

Выводы

В этой статье мы рассмотрели как выполняется настройка удаленного рабочего стола Ubuntu 20.04, а также как получить к нему доступ с помощью других устройств. Все очень просто, даже проще, чем с тем же x11vnc, для которого нужно создать несколько конфигурационных файлов. Если у вас остались вопросы, спрашивайте в комментариях!

Оцените статью:

Загрузка…Реализация удаленного подключения к 1С, удаленный рабочий стол 1С

Зачастую возникает вопрос: как подключить удаленного бухгалтера или выездных сотрудников к базе 1С, находящейся на локальном сервере в центральном офисе. Современные способы подключения удаленно к базам 1С таковы:

Современные способы подключения удаленно к базам 1С таковы:

- Публикация базы через web-сервер и работа с web-интерфейсом 1С

- Подключение к базе через маршрутизируемый туннель “точка-сеть” посредством тонкого или толстого клиента 1С

- Подключение к серверу удаленных рабочих столов посредством шлюза терминалов с обязательной сертификацией соединения

Не хотите вникать в настройки удаленного подключения? Есть вариант проще — готовое облако для удаленной работы с 1С.

Подробнее о вариантах удаленного подключения к 1С:

При сетевом (веб) способе публикации базы 1с, клиент, подключается к базе 1С при помощи программы обозревателя (браузера) сети интернет, вводя в строку адреса выданный инженером адрес.

Существует несколько основных браузеров выпускаемых различными поставщиками, все они предоставляют одинаковые основные возможности и различаются оформлением и удобством использования.

Наиболее распространенные браузеры:

Internet explorer (есть на всех операционных системах Windows)

Google Chrome

Mozilla Firefox

Yandex Browser

Ярлык для запуска браузера находится на рабочем столе, либо в меню «Пуск»

После запуска браузера необходимо ввести в адресную строку браузера адрес веб публикации (выданный инженером) и нажать клавишу ввода (Enter). Адресная строка расположена в верхней части браузера.

Адресная строка расположена в верхней части браузера.

Internet explorer

Google Chrome

Mozilla Firefox

Yandex Browser

После ввода адреса и нажатия клавиши ввода (Enter) появится окно с приглашением ввести имя пользователя и пароля (Учётная запись от 1С).

Для подключения к базе 1С с помощью тонкого или толстого клиента — найдите на рабочем столе ярлык для запуска клиента 1С.

Доступ к терминальным серверам вне офисов происходит через шлюз терминалов.

Нужен терминальный сервер 1С?

Мы предлагаем аренду сервера 1С с доступом по RDP.

- Сначала необходимо импортировать в систему сертификат, предоставленный технической службой поддержки Вашей компании. Для этого два раза нажимаем по нему:

- Нажимаем кнопку «Установить сертификат»:

- Выбираем «Локальный компьютер», нажимаем далее:

- Нажимаем «Поместить все сертификаты в следующее хранилище» .

Нажимаем «Обзор». Выбираем «Доверенные корневые центры сертификации». Нажимаем Далее:

Нажимаем «Обзор». Выбираем «Доверенные корневые центры сертификации». Нажимаем Далее: - Нажимаем Готово

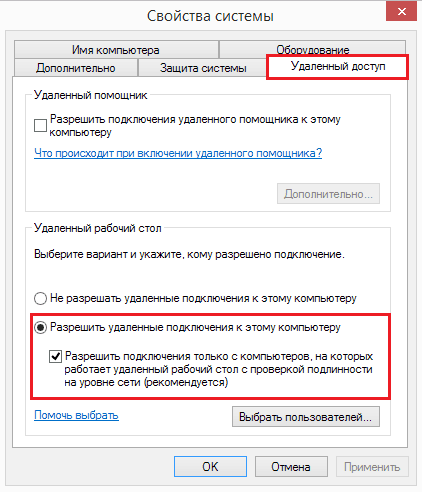

- Далее требуется запустить подключение к удаленному рабочему столу (посредством команды Пуск-Выполнить-mstsc либо выбрав соответствующий ярлык в Программах меню Пуск)

- В графе адрес сервера указываем внешний IP-адрес или доменное имя сервера терминального доступа

- Имя пользователя вводим в формате \, например contoso\ivan.ivanov

- Нажимаем на кнопку Показать параметры.

- Переходим на вкладку Дополнительно.

- Нажимаем Параметры.

- В открывшемся окне выбираем Использовать следующие параметры, в графе «Имя сервера» указываем внешний IP-адрес или доменное имя шлюза терминалов, выбираем галки «Не использовать для локальных узлов» и «Использовать мои учетные данные шлюза»:

- Нажимаем ОК и Подключить (либо Сохранить для использования ярлыка в будущем)

- В сеансе удаленного рабочего стола запускаем ярлык с 1С

Нужна настройка удаленного подключения 1С?

Специалисты EFSOL выполнят необходимые настройки, для этого можете заполнить форму заявки на сайте.

Риски локального размещения сервера 1С в офисе компании

Как видим, есть множество способов подключения удаленных сотрудников к собственному серверу 1С, находящемуся локально в офисе. Однако, требуется понимать, что размещение сервера с критически важной информацией несет за собой серьезные риски:

- В случае выхода из строя аппаратных комплектующих сервера либо краха операционной системы – базы 1С будут недоступны длительное время

- При сбое электропитания либо канала интернет – доступ извне к базам 1С становится невозможным

- Локальное хранилище данных может быть уничтожено при техногенном форсмажоре локального характера – пожар, затопление, физические воздействия

- Сервер может пострадать от влияния температурных и иных воздействий внешней окружающей среды

- Доступ к ресурсам в локальном офисе обычно контролируется гораздо слабее, чем в специализированных датацентрах, что может содействовать злоумышленникам или инсайдерам

- Легкое изъятие корпоративной информации и остановка работы бизнеса при рейдерском вторжении

Данные угрозы можно легко устранить, используя сервисы Облака EFSOL, находящиеся на отказоустойчивых кластерных ресурсах в специализированных центрах обработки данных.

Как настроить удаленный доступ?

Некоторым из нас знаком этот сценарий. Вы наслаждаетесь остатком своего выходного дня, когда внезапно прерывается звонок: «Что-то не так с моим компьютером». Ваш первый инстинкт — поехать к вашему клиенту или члену семьи, чтобы проверить и решить проблему из первых рук. Однако, прежде чем вы решите уйти, стоит проверить, можно ли решить проблему с помощью удаленного доступа. В сегодняшней статье мы покажем вам , как настроить удаленный доступ с помощью программного обеспечения удаленного доступа, Windows RDC и виртуальной частной сети.

Что такое удаленный доступ

Программное обеспечение удаленного доступа — это технология, которая позволяет локальному компьютеру подключаться к удаленному компьютеру и управлять им на расстоянии. Он устанавливает связь между двумя или более компьютерными узлами в разных географических условиях. Как только соединение установлено, пользователь локального компьютера может получить доступ к удаленному компьютеру и управлять им, как если бы он физически присутствовал перед ним. Оттуда он может выполнять определенные административные задачи, которые может выполнять человек, сидящий перед удаленным компьютером.

Оттуда он может выполнять определенные административные задачи, которые может выполнять человек, сидящий перед удаленным компьютером.

Каковы преимущества удаленного доступа?

Как настроить удаленный доступ Преимущество 1: Гибкость — Одно из преимуществ удаленного доступа — гибкость. Это позволяет вам работать и выполнять поставленные задачи из любого места в любое время. Неважно, работаете ли вы дома, в библиотеке, кафе или даже в парке. Пока у вас есть необходимые ресурсы, вы по-прежнему можете эффективно выполнять любые рабочие требования и сроки.

Как настроить удаленный доступ. Преимущество 2: Производительность. — Удаленный доступ гарантирует, что бизнес-функции будут выполняться независимо от ситуации. Дело в том, что в чрезвычайных ситуациях в бизнесе их не волнует, выходной у вас сейчас или вы в отпуске. Благодаря удаленному доступу вы по-прежнему можете работать продуктивно, наслаждаясь остальными делами вне работы.

Как настроить удаленный доступ. Преимущество 3: Экономично. — Удаленный доступ позволяет значительно сэкономить время, деньги и усилия.Допустим, у вас есть клиент, который живет в 10 милях от вас. Вместо того, чтобы ехать к вашему клиенту, вы можете просто поработать над его или ее проблемой из своего дома или офиса. Это позволит сэкономить деньги, которые пойдут на дорожные расходы.

Как настроить удаленный доступ?

Существует несколько способов настройки удаленного доступа. Мы рассмотрим некоторые из различных решений ниже:

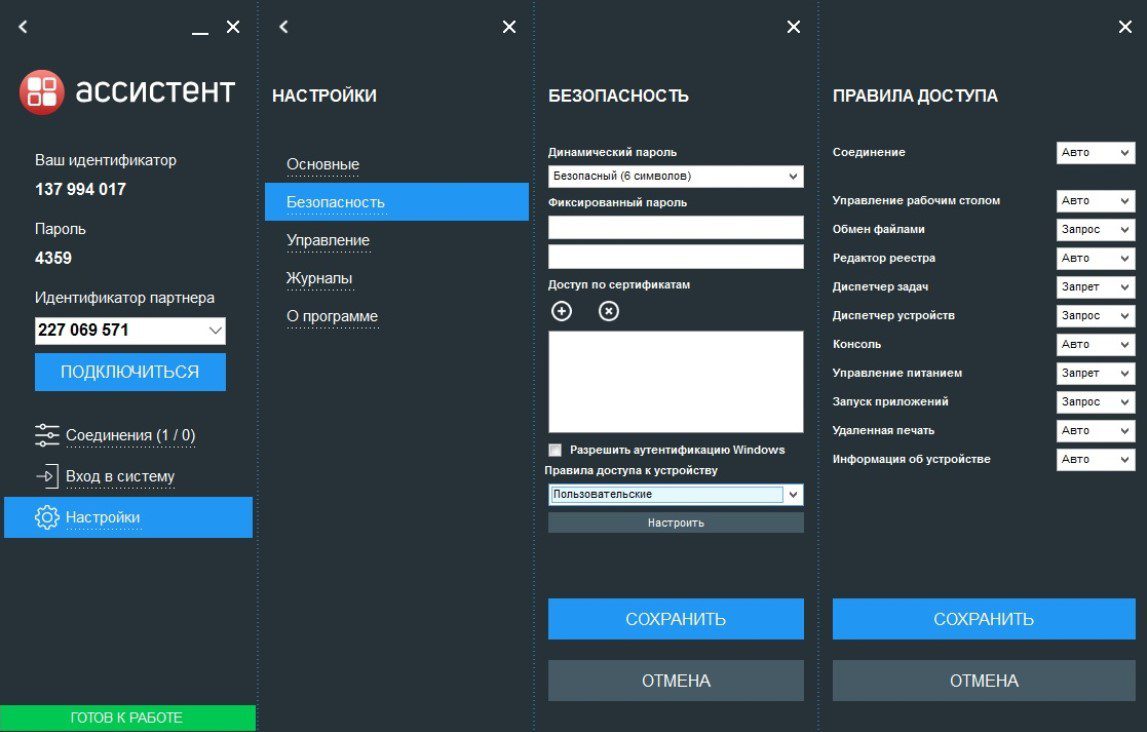

Как настроить удаленный доступ — программное обеспечение удаленного доступа

На данный момент на рынке доступно множество программ удаленного доступа.В связи с растущим спросом на удаленные функции в наши дни все больше и больше людей начинают полагаться на преимущества, предоставляемые удаленным доступом. Некоторые программы для удаленного доступа можно приобрести за определенную сумму денег, а другие можно приобрести совершенно бесплатно. Все сводится к тому виду услуг, которые вы ищете для программного обеспечения удаленного доступа.

Все сводится к тому виду услуг, которые вы ищете для программного обеспечения удаленного доступа.

Как и любое другое компьютерное программное обеспечение, программное обеспечение для удаленного доступа необходимо сначала загрузить и установить как на локальном, так и на удаленном компьютерах.На локальном компьютере должны быть правильные учетные данные для успешного подключения к удаленному устройству. После аутентификации пользователь локального компьютера теперь может получать доступ и управлять удаленным компьютером из любого места в любое время.

Как настроить удаленный доступ — подключение к удаленному рабочему столу Windows или RDC

Если вы пользователь Windows, то подключение к удаленному рабочему столу Windows или RDC может быть первым вариантом удаленного доступа, который вы захотите рассмотреть. Важно отметить, что по умолчанию эта функция отключена.Чтобы настроить RDC, выполните следующие действия:

Как настроить удаленный доступ Шаг №1: Откройте стартовое окно.

Как настроить удаленный доступ Шаг № 2: Введите удаленный доступ.

Как настроить удаленный доступ Шаг № 3: Выберите Разрешить удаленный доступ к вашему компьютеру.

Как настроить удаленный доступ Шаг №4: Нажмите «Разрешить удаленные подключения к этому компьютеру» в окне «Свойства системы».

Как настроить удаленный доступ Шаг № 5: Нажмите кнопку ОК.

Важно отметить, что указанные выше шаги отлично работают в Windows 7, 8 и 10. Однако Windows RDC обычно работает только в той же сети. Если вам нужно подключиться к удаленному компьютеру в другой сети, вы можете использовать программное обеспечение для удаленного доступа или создать виртуальную частную сеть (VPN).

Как настроить удаленный доступ — виртуальная частная сеть или VPN

Другой способ настройки удаленного доступа — через виртуальную частную сеть или VPN.Если вы устанавливаете VPN, вам не обязательно подключать свой компьютер напрямую к Интернету. Преимущество VPN заключается в том, что он позволяет пользователям безопасно подключаться к частной сети из любого места. Поскольку вы не подключаете свой компьютер напрямую к Интернету, вы также не позволяете своему компьютеру стать жертвой множества угроз и угроз безопасности, обнаруженных в Интернете.

Поскольку вы не подключаете свой компьютер напрямую к Интернету, вы также не позволяете своему компьютеру стать жертвой множества угроз и угроз безопасности, обнаруженных в Интернете.

Как настроить удаленный доступ: заключение

В сегодняшней быстро меняющейся среде удаленный доступ может быть вашим лучшим союзником.Это не только позволяет вам выполнять задачи намного быстрее, но также позволяет максимально повысить эффективность и продуктивность вашей работы. Теперь, когда вы знаете несколько способов настройки удаленного доступа на , пришло время добавить его в свои рабочие функции.

Как открыть порт удаленного рабочего стола | Small Business

Удаленный рабочий стол позволяет получить доступ к вашему компьютеру с другого компьютера. Вы можете открыть порт удаленного рабочего стола только на своем компьютере, чтобы разрешить доступ к нему только в вашей локальной сети, или открыть его также на своем маршрутизаторе, чтобы использовать компьютер через Интернет. Перед тем как открыть порт удаленного рабочего стола на маршрутизаторе или программе брандмауэра, вам необходимо разрешить вашей учетной записи пользователя иметь права удаленного рабочего стола на компьютере, к которому вы хотите получить доступ.

Перед тем как открыть порт удаленного рабочего стола на маршрутизаторе или программе брандмауэра, вам необходимо разрешить вашей учетной записи пользователя иметь права удаленного рабочего стола на компьютере, к которому вы хотите получить доступ.

Откройте порт на компьютере

Нажмите «Пуск», щелкните правой кнопкой мыши «Компьютер» и выберите «Свойства». Щелкните «Удаленные настройки». Утвердите окно управления учетными записями пользователей, если оно появится.

Щелкните кружок слева от «Разрешить подключения только с компьютеров, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети (более безопасный).«Нажмите« Выбрать пользователей … », если вы хотите разрешить пользователям, отличным от текущего пользователя, с которым вы вошли в систему, удаленный доступ к компьютеру. В противном случае перейдите к шагу 4.

Нажмите« Добавить », введите имя пользователя, которому вы хотите разрешить удаленное использование компьютера, и дважды нажмите «ОК».

Нажмите «ОК», чтобы сохранить изменения. Щелкните значок «Windows» на рабочем столе, введите «Брандмауэр» без кавычек и нажмите «Разрешить программу через брандмауэр Windows».

Прокрутите вниз, пока не найдете «Удаленный рабочий стол» — не путать с «Удаленный рабочий стол — RemoteFX» — в списке открывшихся программ.Установите флажок «Дом / Работа (частный)», если он еще не установлен. Включение удаленного рабочего стола уже должно было сделать это за вас, но это помогает гарантировать, что программа не будет заблокирована брандмауэром Windows при попытке доступа к компьютеру.

Откройте любой другой брандмауэр, установленный на вашем компьютере. Если у вас не установлен дополнительный брандмауэр, перейдите к следующему шагу. Включите порт 3389, чтобы иметь возможность проходить через ваш брандмауэр. Если вы не знаете, как это сделать, обратитесь к документации к вашей программе брандмауэра, поскольку шаги для каждой программы различаются.

Откройте порт на маршрутизаторе

Откройте веб-браузер на компьютере, на котором вы включили подключения к удаленному рабочему столу. Перейдите к IP-адресу вашего роутера. Введите имя пользователя и пароль для входа в маршрутизатор. Эту информацию можно найти в документации роутера.

Перейдите к IP-адресу вашего роутера. Введите имя пользователя и пароль для входа в маршрутизатор. Эту информацию можно найти в документации роутера.

Найдите раздел с названием, похожим на «Виртуальные серверы» или «Перенаправление портов», и откройте его. Введите номер порта 3389 для внутреннего и внешнего портов. Выберите протокол «TCP.«

Введите IP-адрес компьютера, на котором вы включили подключения к удаленному рабочему столу. Нажмите одновременно клавиши« Windows »и« R »и отпустите их, если вам нужно найти IP-адрес на компьютере. В противном случае перейдите к шагу 5 .

Введите «cmd» и нажмите «ОК». Введите «ipconfig» без кавычек и нажмите клавишу «Ввод». Найдите значение «IPv4-адрес» для сетевого адаптера, который подключает ваш компьютер к Интернету. Это IP-адрес, который будет использоваться при открытии порта на вашем маршрутизаторе.

Найдите IP-адрес «WAN» или «Интернет» на странице конфигурации вашего маршрутизатора. Запишите эту информацию на потом.

Сохраните изменения в маршрутизаторе и закройте веб-браузер. Щелкните значок «Windows» на рабочем столе второго компьютера. Введите «удаленный» и нажмите «Подключение к удаленному рабочему столу».

Введите IP-адрес в Интернете, который вы записали с маршрутизатора ранее, и нажмите «Подключиться». Введите имя пользователя и пароль для удаленного компьютера и нажмите «ОК». Успешное соединение подтверждает, что порт был открыт правильно.

Ссылки

Ресурсы

Советы

- Используйте статический IP-адрес для своего компьютера, чтобы избежать изменения настроек маршрутизатора.

- Используйте службу динамического DNS, если IP-адрес вашего маршрутизатора со временем меняется (см. Ресурсы). В противном случае, когда IP-адрес маршрутизатора в Интернете изменится, вам придется снова искать его, чтобы подключиться.

Предупреждения

- Обновите компьютер, на котором включен удаленный рабочий стол, с последними обновлениями Windows, чтобы обеспечить его безопасность.

Writer Bio

Дастин Лэмб участвует в различных онлайн-публикациях, специализируясь на компьютерах и технологиях. Лэмб имеет степень бакалавра компьютерных информационных систем в Университете Клири, а также работает консультантом по технологиям.

Как настроить удаленный рабочий стол

Запуск подключения к удаленному рабочему столу

- На своем офисном компьютере перейдите по адресу https://whatismyip.unc.edu/, где отобразится IP-адрес вашего офисного компьютера (обычно в формате 152.19. ххх . yyy , где xxx и yyy — числа от 1 до 255). Запишите этот IP-адрес, чтобы использовать удаленный рабочий стол на домашнем компьютере. Также неплохо получить имя вашего компьютера. Чтобы узнать имя вашего компьютера, одновременно нажмите клавишу Windows и клавишу паузы / паузы. Появится экран с именем вашего компьютера. Вы также можете щелкнуть правой кнопкой мыши кнопку запуска в левом нижнем углу и щелкнуть систему, чтобы найти имя вашего компьютера.

Он будет указан под именем устройства на этом экране.

Он будет указан под именем устройства на этом экране. - На домашнем компьютере подключитесь к виртуальной частной сети UNC (VPN), если вы находитесь за пределами кампуса. Чтобы получить помощь по установке или подключению к VPN, найдите VPN на странице справки UNC. На большинстве ноутбуков, представленных SOM IT, уже установлена VPN.

- Откройте приложение «Удаленный рабочий стол» на домашнем компьютере.

- Windows 7: щелкните меню Пуск , затем Все программы , затем Стандартные , затем Подключение к удаленному рабочему столу .

- Windows 7, 8 или 10: в диалоговом окне «Выполнить» введите mstsc

- Windows 8 или 10: выполните поиск (+ S ) для Remote , затем щелкните результат поиска Подключение к удаленному рабочему столу .

- Введите IP-адрес офисного компьютера из шага 1 в поле Компьютер .

- В окне удаленного рабочего стола щелкните Подключить . Ваш портативный или домашний компьютер подключится через Интернет к компьютеру, к которому вы пытаетесь получить доступ.

- Если появится окно с предупреждением (как показано ниже), щелкните Да , чтобы подтвердить, что вы хотите подключиться. Установите флажок рядом с Не спрашивать меня снова о подключениях к этому компьютеру , если вы больше не хотите видеть окно с предупреждением.

- Когда появится запрос пароля, нажмите Использовать другую учетную запись .

- Введите свое имя пользователя следующим образом: ad \ youronyen (вместо своего Onyen), затем введите свой onyen пароль.

- Нажмите кнопку ОК . Теперь вы должны быть подключены к офисному компьютеру.

Использование удаленного рабочего стола

После входа в удаленный рабочий стол появится рабочий стол вашего офисного компьютера. Если на вашем офисном компьютере были запущены программы и / или файлы были открыты, они будут выглядеть так же, как и были.

Если на вашем офисном компьютере были запущены программы и / или файлы были открыты, они будут выглядеть так же, как и были.

При подключении к офисному компьютеру в верхней части экрана появляется панель инструментов, подобная показанной здесь:

Чтобы получить доступ к файлу или программе на локальном компьютере (домашний компьютер, который вы используете для подключения к офисному компьютеру), нажмите кнопку свертывания на панели инструментов.

В свернутом состоянии подключение к удаленному рабочему столу будет продолжать работать (как и все программы, открытые на вашем офисном компьютере). Вы можете восстановить его, щелкнув его значок на панели задач на домашнем компьютере (обычно внизу экрана).

Ваш офисный компьютер может блокироваться после периода бездействия, как и при обычном использовании. Вы можете разблокировать его, повторно введя свои учетные данные.

Отключение от удаленного рабочего стола

Когда вы будете готовы отключиться от офисного ПК, вы можете завершить сеанс одним из следующих способов:

- Чтобы оставить файлы и программы открытыми на офисном ПК, нажмите кнопку «X» на правом краю панели инструментов удаленного рабочего стола.

Это завершит удаленный сеанс, но файлы и программы останутся открытыми и запущенными на вашем офисном ПК.

Это завершит удаленный сеанс, но файлы и программы останутся открытыми и запущенными на вашем офисном ПК. - Чтобы закрыть файлы и программы на офисном ПК при отключении, используйте меню «Пуск» удаленного компьютера (а не меню «Пуск» домашнего компьютера) для выхода из системы, как на работе.

Запуск подключения к удаленному рабочему столу

- На своем офисном компьютере перейдите по адресу https://whatismyip.unc.edu/, где отобразится IP-адрес офисного компьютера (обычно в формате 152.19. xxx . yyy , где xxx и yyy — это числа от 1 до 255).Запишите этот IP-адрес, чтобы использовать удаленный рабочий стол на домашнем компьютере. Также неплохо получить имя вашего компьютера. Чтобы узнать имя вашего компьютера, одновременно нажмите клавишу Windows и клавишу паузы / паузы. Появится экран с именем вашего компьютера. Вы также можете щелкнуть правой кнопкой мыши кнопку запуска в левом нижнем углу и щелкнуть систему, чтобы найти имя вашего компьютера.

Он будет указан под именем устройства на этом экране.

Он будет указан под именем устройства на этом экране. - На домашнем компьютере подключитесь к виртуальной частной сети UNC (VPN), если вы находитесь за пределами кампуса.Чтобы получить помощь по установке или подключению к VPN, найдите VPN на странице справки UNC. На большинстве ноутбуков, представленных SOM IT, уже установлена VPN.

- Запустите удаленный рабочий стол 10, щелкнув значок подключения к удаленному рабочему столу. Если он установлен, вы найдете программное обеспечение Remote Desktop 10 в каталоге приложений или в док-меню рабочего стола. Если он у вас не установлен, вы можете скачать его из магазина приложений здесь.

- Нажмите Добавить ПК

- Введите IP-адрес вашего офисного компьютера из шага 1 в поле Имя ПК .

- Нажмите Добавить

- Далее Дважды щелкните значок компьютера

- Когда появится запрос пароля, введите свое имя пользователя следующим образом: ad \ youronyen (вместо своего Onyen).

Затем введите пароль для своей учетной записи Onyen.

Затем введите пароль для своей учетной записи Onyen. - Нажмите «Продолжить»

- Если появится экран с предупреждением о сертификате, который не может быть проверен, нажмите C и продолжайте .

Использование удаленного рабочего стола

После входа в удаленный рабочий стол появится рабочий стол вашего офисного компьютера.Если на вашем офисном компьютере были запущены программы и / или файлы были открыты, они будут выглядеть так же, как и были.

При подключении к офисному компьютеру, если вы переместите указатель мыши в верхнюю часть экрана, появится панель инструментов, подобная показанной здесь:

Чтобы получить доступ к файлу или программе на локальном компьютере (домашний компьютер, который вы используете для подключения к офисному компьютеру), нажмите зеленую кнопку на панели инструментов. После этого вы могли открывать другие приложения или свернуть этот экран.

В свернутом состоянии подключение к удаленному рабочему столу будет продолжать работать (как и все программы, открытые на вашем офисном компьютере). Вы можете восстановить его, щелкнув его значок на панели задач на домашнем компьютере (обычно внизу экрана).

Вы можете восстановить его, щелкнув его значок на панели задач на домашнем компьютере (обычно внизу экрана).

Ваш офисный компьютер может блокироваться после периода бездействия, как и при обычном использовании. Вы можете разблокировать его, повторно введя свои учетные данные.

Настройка подключения к удаленному рабочему столу: руководство

Итак, вам интересно узнать, как настраивает подключение к удаленному рабочему столу между двумя компьютерами с Windows? Благодаря программному обеспечению Microsoft Remote Desktop Connection, встроенному в операционную систему Windows, настройка вашего компьютера для такого подключения совсем не сложна.Просто руководствуйтесь здравым смыслом и следуйте этим инструкциям — или, чтобы получить более подробные инструкции, посетите веб-сайт Microsoft.

Имейте в виду, что вы не можете использовать подключение к удаленному рабочему столу для подключения к удаленным компьютерам под управлением определенных версий Windows:

Различные варианты Vista

Windows XP

Тем не менее, вы сможете использовать эти версии Vista и другие последние версии Windows на локальном компьютере, к которому вы будете подключаться с . На вашем локальном компьютере устанавливать нечего; программное обеспечение для настройки подключения к удаленному рабочему столу встроено в вашу операционную систему Windows. Приступим:

На вашем локальном компьютере устанавливать нечего; программное обеспечение для настройки подключения к удаленному рабочему столу встроено в вашу операционную систему Windows. Приступим:

Шаг первый : В системе, к которой вы хотите подключиться, нажмите кнопку Windows и перейдите в Панель управления. Затем загляните в раздел «Система» «Система и обслуживание» или «Система и безопасность».

Шаг второй : Оказавшись там, нажмите «Разрешить удаленный доступ» или «Удаленные настройки».”

St ep Three : В диалоговом окне «Свойства системы» на вкладке «Удаленный» выберите один из трех вариантов и нажмите «Выбрать пользователей». (Возможно, вам придется ввести пароль администратора или подтверждение.)

Шаг четвертый : Затем нажмите «Выбрать пользователей …» или «Добавить» в диалоговом окне «Пользователи удаленного рабочего стола». В диалоговом окне «Выбор пользователей или групп» щелкните «Местоположения» или введите имя пользователя, которого хотите добавить. Теперь вы должны увидеть список доступных вам пользователей.

Теперь вы должны увидеть список доступных вам пользователей.

Шаг пятый : В системе, из которой вы хотите получить доступ, перейдите в раздел «Стандартные» в «Все программы» и затем выберите «Подключение к удаленному рабочему столу» (вернитесь сюда, чтобы запустить подключение)

Предупреждения и советы:

Убедитесь, что компьютер, к которому вы собираетесь подключиться, настроен на «Никогда не переходить в спящий или спящий режим», , иначе вы не сможете подключиться к нему удаленно (см. Раздел «Параметры электропитания» в разделе «Система и обслуживание» на панели управления).

Если ваш офисный компьютер находится в сети, установка подключения к удаленному рабочему столу, скорее всего, потребует настройки чего-то, что называется шлюзом служб терминалов.Это сервер, предназначенный для обработки таких подключений, и вам, вероятно, придется обратиться за помощью к своему сетевому администратору или поставщику управляемых ИТ-услуг.

Настройка ключа удаленного доступа | Поддержка HostGator

HostGator стремится упростить перенос вашего сайта на новую учетную запись хостинга. Мы можем передать файлы веб-сайтов, базы данных, скрипты и один бесплатный перенос регистрации домена.

Что дает мне право на бесплатный перевод?

HostGator предоставляет бесплатные переводы для новых учетных записей в течение 30 дней после регистрации , а также для новых обновленных учетных записей.Для обновленных учетных записей это должно быть межсерверное обновление, чтобы соответствовать требованиям. Обратите внимание, что аккаунты с пониженной версией не имеют права на бесплатные переводы.

В зависимости от типа учетной записи, в которой вы регистрируетесь, мы предлагаем разное количество бесплатных переводов. Пожалуйста, обратитесь к таблице ниже, чтобы увидеть, что мы включаем в новые пакеты.

Полные передачи cPanel — это количество включенных передач cPanel в cPanel.

Макс. Ручные переводы — это максимальное количество ручных переводов, включенных в вашу учетную запись.

Всего бесплатных переводов — это общее количество веб-сайтов, которые мы переместим для вас.

| Тип счета | Всего бесплатных переводов | Полные переводы cPanel | Макс. Ручные передачи | |||

|---|---|---|---|---|---|---|

| ? Общий | 1 | 1 2 | 1 | |||

| ? Торговый посредник | 30 | 30 2 | 30 | 5 9038 1 | Безлимитный 2 | 10 на уровень VPS |

| ? Выделенный (базовый) | Безлимитный 1 | Безлимитный 2 | 75 | |||

| ? Выделенный (Стандартный) ) | Безлимитный 1 | Безлимитный 2 | 100 |

1 Хотя мы можем делать неограниченные переводы cPanel на cPanel для вас, в зависимости от вашей учетной записи, у вас будет ограниченное количество ручных переводов .

2 Полная передача cPanel включает все домены, дополнительные домены, поддомены и настройки cPanel. Это также будет включать вашу электронную почту и учетные записи электронной почты. Обратите внимание, что для этого требуется, чтобы генератор резервных копий cPanel на вашем старом хосте был активен.

Несколько примеров: Учетная запись торгового посредника Aluminium включает до 30 бесплатных переводов. Из этих 30 у вас может быть 20 переводов cPanel на cPanel и 10 переводов вручную, или любая комбинация этих двух, что в сумме составляет 30 или меньше веб-сайтов.Другой пример: выделенный сервер Pro включает неограниченное количество передач cPanel на cPanel, это означает, что вы можете перенести 150 сайтов (или даже больше). Кроме того, поскольку общее количество переводов не ограничено, вы можете использовать до 100 переводов вручную.

Для получения дополнительной информации см. Нашу статью о поддержке переводов, свяжитесь с нашим отделом переводов по адресу transfer@hostgator. com или позвоните по телефону 866.96.GATOR

com или позвоните по телефону 866.96.GATOR

Как подключиться к компьютеру из любого места

В наши дни, если вы хотите использовать свой компьютер, вам не обязательно находиться рядом с ним, чтобы пользоваться им.С помощью таких инструментов удаленного управления, как Chrome Remote Desktop, вы можете удаленно входить в систему на своем компьютере из любой точки мира.

Пока у вас есть подключение к Интернету, вы можете выполнять задачи на своей машине так, как если бы вы сидели перед ней, находясь за тысячи миль от нее.

Chrome Remote Desktop — довольно хороший инструмент для удаленного подключения к вашему компьютеру. Его легко настроить, он требует минимальных ресурсов и работает с основными доступными операционными системами.

Как настроить Удаленный рабочий стол Chrome Chrome Remote Desktop требует некоторой настройки, прежде чем вы сможете начать использовать его на своих компьютерах. Это всего лишь одноразовая настройка, и после того, как вы ее сделаете, вы сможете использовать ее в следующий раз, вообще ничего не настраивая.

- Откройте браузер Chrome на своем компьютере и перейдите на веб-сайт удаленного рабочего стола Chrome. Убедитесь, что вы вошли в свою учетную запись Google, поскольку этого требует процедура.

- Перейдя на сайт, вы увидите раздел под названием Настроить удаленный доступ . Найдите и нажмите синюю кнопку в этом разделе, чтобы начать процесс установки.

- Вы попадете в Интернет-магазин Chrome. Когда вы окажетесь там, нажмите кнопку с надписью Добавить в Chrome , чтобы установить расширение удаленного рабочего стола в браузере.

- Щелкните Добавить добавочный номер в появившейся на экране подсказке. Он будет добавлен в ваш браузер.

Теперь, когда расширение установлено в вашем браузере, у вас все готово для удаленного доступа к другим машинам, а также для предоставления другим пользователям удаленного доступа к вашему компьютеру.

Позвольте кому-либо удаленно управлять вашим компьютером с помощью Удаленного рабочего стола Chrome Если вам нужна техническая помощь и вы хотите, чтобы кто-то мог удаленно управлять вашим компьютером, вы можете настроить удаленный рабочий стол Chrome, чтобы люди могли подключаться к вашему компьютеру.

Для этого вам нужно будет сгенерировать код, который вы затем предоставите удаленному пользователю, который будет получать доступ к вашему компьютеру.

- Откройте новую вкладку в Chrome и перейдите на сайт удаленного рабочего стола Chrome.

- Вверху веб-страницы будут две вкладки. Щелкните значок с надписью Remote Support , чтобы предоставить или получить удаленную помощь.

- Следующий экран разделен на две части. Мы собираемся работать с верхней частью, поскольку она позволяет вам получать удаленную помощь от других пользователей. Чтобы сгенерировать удаленный код, нажмите кнопку Generate Code .

- Код будет сгенерирован и отображен на вашем экране. Теперь вам нужно передать это человеку, который будет удаленно управлять вашим компьютером.

Обратите внимание, что срок действия кода автоматически истекает через 5 минут, а затем будет сгенерирован новый код. Если вы хотите отменить процедуру удаленной помощи, нажмите кнопку Отменить .

Если вы хотите отменить процедуру удаленной помощи, нажмите кнопку Отменить .

Если все обстоит наоборот, и это вы хотите получить доступ к удаленному компьютеру (это может быть ваша собственная домашняя машина, к которой вы хотите получить доступ из своего офиса), вы можете сделать это, используя опцию Give Support в инструмент удаленного рабочего стола.

Обратите внимание, что кто-то должен присутствовать на вашем компьютере, чтобы сгенерировать и передать вам код доступа. Если вам нужен удаленный доступ к домашнему компьютеру без каких-либо кодов, вы можете перейти к следующему разделу, и он поможет вам настроить его.

- Откройте новую вкладку или окно в Chrome и зайдите на сайт удаленного рабочего стола Chrome.

- Щелкните Remote Support вверху, чтобы перейти на страницу, с которой можно удаленно управлять компьютером.

- На следующем экране вы увидите раздел Give Support .Также будет пустое поле, позволяющее ввести код доступа, полученный с домашнего компьютера.

- Введите код доступа, который у вас есть, и нажмите Connect .

- На удаленном компьютере появится запрос, спрашивающий, хотите ли вы предоставить общий доступ к своему экрану. Кто-то должен щелкнуть Share в приглашении, чтобы разрешить удаленное соединение.

- Когда соединение будет установлено, вы сможете перемещать курсор и выполнять задачи на удаленном компьютере.В правой части вы найдете несколько параметров, позволяющих настроить размер экрана, и несколько других параметров. Поиграйте с ними, чтобы добиться идеального разрешения экрана для удаленного сеанса.

- Когда вы закончите сеанс, нажмите на опцию Disconnect вверху, чтобы разорвать соединение.

- Удаленный компьютер может щелкнуть Прекратить совместное использование , чтобы запретить общий доступ к своему экрану.

Вы можете добавить свои компьютеры в список устройств, чтобы вам не приходилось каждый раз генерировать код доступа.

- Откройте сайт удаленного рабочего стола Chrome и щелкните вкладку Remote Access .

- Прокрутите вниз и нажмите кнопку загрузки.

- Откройте загруженный файл и позвольте ему сделать то, что ему нужно. Это не требует взаимодействия со стороны пользователя.

- Перезагрузите сайт Chrome Remote Desktop в своем браузере, и кнопка загрузки изменится на Turn On . Щелкните по нему, чтобы включить функцию.

- Вам будет предложено указать имя для вашего компьютера.Это то, что появится на машинах, с которых вы будете подключаться к этому. Введите имя и щелкните Далее .

- Вам необходимо установить PIN-код как минимум из 6 цифр. Он будет использоваться для аутентификации на удаленном компьютере.

Введите свой PIN-код в соответствующие поля и нажмите Start .

Введите свой PIN-код в соответствующие поля и нажмите Start .

- Чтобы получить доступ к этому компьютеру с удаленного компьютера, откройте сайт удаленного рабочего стола Chrome на удаленном компьютере, щелкните вкладку Remote Access , а затем выберите свой компьютер из списка.

Убедитесь, что ваш компьютер не переходит в спящий режим, иначе вы не сможете подключиться к нему.

Как защитить удаленный доступ для сотрудников {Контрольный список}

Как вы обеспечиваете безопасность, когда сотрудники работают удаленно, а ваша команда переходит на удаленную рабочую силу?

Поскольку удаленная работа становится все более распространенной тенденцией в бизнесе, и учитывая недавнюю вспышку COVID-19, сейчас самое лучшее время для сотрудников и компаний, чтобы добиться успехов в обеспечении удаленной работы.

Это руководство направлено на ознакомление сотрудников и руководителей предприятий, как малых, так и крупных, с доступными им инструментами и действиями.

Использование только одной из следующих мер безопасности недостаточно для предотвращения киберугроз. Каждая мера безопасности по отдельности не гарантирует безопасную удаленную работу; однако при использовании в сочетании с несколькими мерами он создает дополнительный эффект для вашей кибербезопасности.

1. Разработайте политику кибербезопасности для удаленных сотрудников

Если в вашем бизнесе разрешена удаленная работа, у вас должна быть четкая политика кибербезопасности, чтобы каждый сотрудник мог получить безопасный доступ к данным компании.Без стратегии любой сотрудник может легко стать для хакера отправной точкой для взлома сети вашей организации.

Чтобы этого не произошло, создайте политику кибербезопасности, предусматривающую руководящие принципы соблюдения протоколов безопасности дома или в поездках. Политики могут включать ожидаемое использование утвержденных программ обмена сообщениями с шифрованием, таких как Signal или WhatsApp; обновление и внесение исправлений в расписания компьютерной безопасности, например обновление антивирусного или антивирусного программного обеспечения; протоколы удаленной очистки устройств в случае потери.

Собственные устройства

Если у вашей компании есть возможность предоставить своим сотрудникам ноутбуки, вам следует об этом подумать. Эта стратегия — лучший способ обезопасить удаленную работу, поскольку ИТ-отдел может вручную настроить параметры брандмауэра и установить антивирус и защиту от вредоносных программ.

Регулярное резервное копирование на жесткие диски

Любой бизнес настолько хорош, насколько хорош его данные. В настоящее время большинство компаний хранят данные в Интернете в облачных хранилищах, которые защищены шифрованием; хотя также приветствуется регулярное резервное копирование на физический диск, поскольку их нельзя взломать удаленно.

Сторонние поставщики

Не только сотрудникиDirect рискуют поставить под угрозу внутреннюю сеть вашей компании. Сторонние поставщики также несут ответственность за создание точек входа в системную инфраструктуру; следовательно, ваша политика должна распространяться и на них.

Нарушение данных Target является примером нарушения, вызванного чрезмерными привилегиями сторонних поставщиков. Пример Target иллюстрирует необходимость для организаций реформировать свою политику при выдаче привилегий третьим сторонам; в противном случае они могут непреднамеренно создать слабые звенья в своей безопасности.

Пример Target иллюстрирует необходимость для организаций реформировать свою политику при выдаче привилегий третьим сторонам; в противном случае они могут непреднамеренно создать слабые звенья в своей безопасности.

Помня о сторонних поставщиках, вы можете лучше понять свою стороннюю среду, проведя инвентаризацию всех подключений поставщиков. Как только у вас появится идея, вы сможете повысить свою безопасность, отслеживая и исследуя деятельность поставщиков, ведя записи сеансов и выявляя любые виды злонамеренных действий или нарушений политики.

Соглашения об уровне обслуживания

Предоставьте стороннему поставщику соглашение об уровне обслуживания (SLA). Эта опция заставит поставщиков придерживаться политики безопасности вашей организации; в противном случае им грозят штрафы.

Удалить общие учетные записи

Простой, но эффективный подход — исключить общие учетные записи среди поставщиков. Без общих учетных записей вы уменьшаете риск несанкционированного доступа; это еще одна причина инвестировать в инструмент управления паролями.

Мобильная безопасность

По мере того, как бизнес и жизнь становятся все более взаимосвязанными, сотрудники часто используют свои телефоны в рабочих целях. Хотя работа с мобильного устройства может представлять угрозу безопасности вашего бизнеса.

Сообщите своим сотрудникам об опасности незащищенных сетей Wi-Fi.При использовании незащищенного Wi-Fi ваш телефон подвергается атаке хакеров, пытающихся взломать ваше устройство. Чтобы предотвратить любые нежелательные вторжения, используйте для связи только зашифрованное программное обеспечение.

Также лучше ограничить использование приложений на мобильном устройстве во время работы. Вы можете сделать это, углубившись в настройки разрешений вашего телефона для приложений (разрешения приложений).

Наконец, отключение Bluetooth во время работы может ограничить пути вторжения.

Защита границ сети

Для крупных предприятий сетевой трафик может быть отфильтрован для обработки потока легитимного трафика и блокирования потенциальных злоумышленников, пытающихся использовать вашу сеть. Эта фильтрация означает, что вы можете анализировать и предотвращать входящие запросы, поступающие с неавторизованных IP-адресов, так как это неотъемлемые риски для вашей системы. Конфигурация, блокирующая входящие запросы из неизвестных источников, может быть установлена в правилах для входящего трафика вашего брандмауэра.

Эта фильтрация означает, что вы можете анализировать и предотвращать входящие запросы, поступающие с неавторизованных IP-адресов, так как это неотъемлемые риски для вашей системы. Конфигурация, блокирующая входящие запросы из неизвестных источников, может быть установлена в правилах для входящего трафика вашего брандмауэра.

2. Выберите программное обеспечение для удаленного доступа

При работе на дому есть три основных способа защитить свою работу в сети. Вы можете использовать либо удаленный доступ к компьютеру, либо виртуальные частные сети, либо прямой доступ к приложениям.У каждого метода есть свои преимущества и недостатки. Выберите метод, который лучше всего подходит для вашей организации.

Общий доступ к рабочему столу

Методы удаленного доступа к ПК, такие как совместное использование рабочего стола, подключают удаленный компьютер к главному компьютеру из дополнительного места за пределами офиса. Такая настройка означает, что оператор имеет возможность доступа к локальным файлам на главном компьютере, как если бы они физически присутствовали в офисе.

Выполнив вход в сторонние приложения, сотрудник может превратить портативное устройство в дисплей для доступа к данным на своем офисном компьютере.

Несмотря на то, что существует преимущество прямого доступа, этот вид программного обеспечения несет в себе высокий риск подвергнуть внутреннюю сеть компании опасности, поскольку создает дополнительную конечную точку для внешних угроз для доступа к локальной сети предприятия.

Для борьбы с потенциальным риском организация должна не только шифровать свои брандмауэры и коммуникации, но и компьютер сотрудника требует такого же уровня шифрования. В зависимости от размера вашего бизнеса этот вариант может оказаться слишком дорогостоящим.

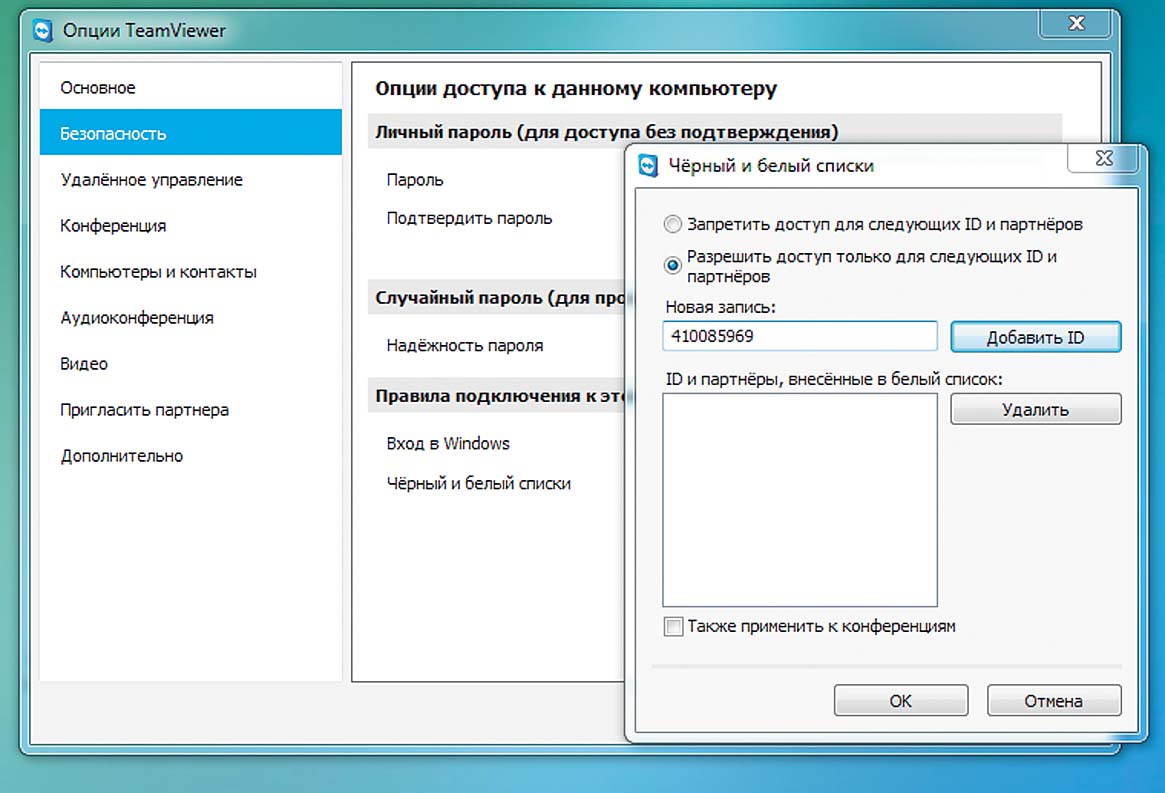

Приложения, такие как LogMeIn, TeamViewer и GoToMyPC, предоставляют этот тип услуг.

Виртуальная частная сеть

Виртуальная частная сеть (VPN) — это программное обеспечение, которое создает безопасное соединение через Интернет путем шифрования данных. Благодаря процессу использования протоколов туннелирования для шифрования и дешифрования сообщений от отправителя к получателю удаленные сотрудники могут защитить свои передачи данных от внешних сторон.

Чаще всего удаленные сотрудники используют VPN-клиент удаленного доступа для подключения к VPN-шлюзу своей организации, чтобы получить доступ к своей внутренней сети, но не без предварительной аутентификации.Обычно при использовании VPN есть два варианта: IP-безопасность (IPsec) или Secure Sockets Layer (SSL).

IPsec VPN устанавливаются и настраиваются вручную на удаленном устройстве. Они потребуют от оператора ввести такие данные, как IP-адрес шлюза целевой сети, а также ключ безопасности для получения доступа к корпоративной сети.

SSL VPN новее и проще в установке. Вместо того, чтобы вручную устанавливать VPN, сетевой администратор публикует VPN-клиент на брандмауэре компании и предоставляет его для публичной загрузки.После этого сотрудник может загрузить VPN-клиент с целевой веб-страницы.

Недостатком VPN-соединения является то, что любое удаленное устройство, использующее VPN, может внести вредоносное ПО в сеть, к которой оно подключается.

Если организации планируют использовать виртуальные частные сети для удаленной работы, в их интересах иметь сотрудников с удаленными устройствами в соответствии с политиками безопасности.

VPN зависит от операционной системы и типа; хотя сделать это довольно просто.

Прямой доступ к приложениям

Вариант с наименьшим риском для удаленной работы — это прямой доступ к рабочим приложениям. Вместо доступа ко всей сети сотрудники могут удаленно работать с отдельными приложениями в сети.

При использовании этого метода в работе существует небольшой риск подвергнуть внутреннюю сеть компании кибер-хищничеству. Из-за использования детализированных приложений периметра в сетевой инфраструктуре существует ограниченное количество атак для уязвимых утечек данных.

Прямой доступ к приложениям сильно ограничивает риск злоумышленников; в том же духе он ограничивает работу рамками одного приложения. При слабом подключении ко всем данным в сети компании объем работы, которую может выполнять сотрудник, бледнеет по сравнению с вышеупомянутыми методами удаленного доступа.

3. Используйте шифрование

Каким бы важным ни был выбор метода доступа для ваших онлайн-сотрудников, не менее важно, что эти методы используют шифрование для защиты данных и подключений удаленных сотрудников.

Проще говоря, шифрование — это процесс преобразования данных в код или зашифрованный текст. Только те, у кого есть ключ или шифр, могут расшифровать и использовать данные.

Программное обеспечениеEncryption — это дополнительный уровень защиты для предприятий и удаленных сотрудников. Например, если компьютер удаленного сотрудника потерян или потерян и злоумышленник восстанавливает его, программа шифрования является первой линией защиты от несанкционированного доступа.

Расширенный стандарт шифрования

В нынешнем виде у большинства предприятий есть протокол безопасности для использования Advanced Encryption Standard (AES) для защиты данных из-за его совместимости с широким спектром приложений.Он использует шифрование с симметричным ключом, то есть получатель использует ключ для декодирования данных отправителя. Преимущество его использования по сравнению с асимметричным шифрованием в том, что оно работает быстрее. Ищите программное обеспечение для шифрования, которое использует AES для защиты данных компании.

Сквозное шифрование

Когда дело доходит до использования таких вещей, как электронная почта и программное обеспечение для общего общения, ищите приложения, которые используют сквозное шифрование, поскольку оно использует невероятно надежное шифрование, которое невозможно взломать, если две конечные точки защищены.

4. Внедрение программного обеспечения для управления паролями