Все о DDoS-атаках и защите

Марина Суворова

Редактор блога

Безопасность

Время чтения

9 минут

Компании любых размеров, индивидуальные предприниматели и стартаперы активно используют онлайн-среду, размещая в ней различную информацию и сервисы для работы. Вместе с этим развиваются инструменты противодействия благоприятному развитию бизнеса. DDoS-атаки — одни из часто используемых инструментов.

По данным «Лаборатории Касперского», в четвертом квартале 2021 года замечен внушительный рост числа DDoS-атак — он стал рекордным за всю историю наблюдений. Количество атак выросло на 52% относительно предыдущего квартала и более чем в 4,5 раза по сравнению с аналогичным периодом 2020 года.

Важно

заметить, что DDoS-атаки не направлены на систему для нанесения ей вреда и не

приводят к фатальным сбоям в работе.

Масштабы DDoS-атак и их последствия могут быть глобальными для пользователя, но не для атакуемого сервиса. Как только атака прекращается, можно перезапустить атакованные узлы, и их работоспособность вернется в норму.

Каждому управленцу и владельцу ресурсов в интернет важно понимать, что такое DDoS-атаки, какими они бывают и как можно защитить свой онлайн-продукт.

Что такое DDoS-атака

Для понимания этого термина обратимся к его производным: DoS (Denial of Service) означает отказ в обслуживании, а DDoS (Distributed Denial of Service) — распределенный отказ в обслуживании.

DoS-атакой

считается действие, направленное на частичное или полное нарушение

работоспособности отдельных интернет-сервисов или глобальной инфраструктуры за

счет исчерпания какого-то ограниченного ресурса, лежащего в основе сервиса.

Сама DoS-атака подразумевает искусственно созданный поток запросов к онлайн-ресурсу или ответов к обеспечивающим его работу сервисам, цель которого — многократное увеличение нагрузки на сайт или сервер и выведение их из состояния нормальной работы.

DoS-атаки осуществляются на серверы, сайты, сервисы в составе систем и даже телефонные номера — спам-звонки делают телефонную линию недоступной для обычных пользователей, что в итоге приводит к оттоку и падению лояльности клиентов.

DDoS-атака является разновидностью обыкновенной DoS-атаки. Отличие DoS от DDoS в количестве задействованных устройств. В случае классической DoS для отправки запросов в сторону цели атаки используется, как правило, одно устройство.

В

случае DDoS-атаки задача распределяется между большим количеством атакующих

устройств, как правило, управляемых атакующим центром.

Примечание

DoS-атака может быть как созданной искусственно с целью нанесения вреда, так и естественной, вызванной, как правило, отказом отдельных узлов или неправильным планированием ресурсов, лежащих в составе системы — это часто происходит в ситуациях, когда органический трафик превышает возможности сервера сайта.

Кто и с какой целью проводит атаки

Можно выделить несколько основных целей и инициаторов DDoS-атак:

- Борьба с конкурентом. Атака на сервер может проводиться конкурентами для уменьшения трафика на сайт, снижения продаж или полного «падения» доступности ресурса для его пользователей.

- Хактивизм. Политическая или активистская протестная деятельность, с целью привлечь, обратить внимание большого количества пользователей атакуемого ресурса или системы на какие-то требования или ситуацию.

- Вымогательство. Целью хакеров может быть заработок. В таких

ситуациях массивные атаки могут продолжаться до тех пор, пока владелец ресурса

не согласится с требованиями мошенников.

Это все равно что трясти закрытый сейф

и ждать, что из него посыплются деньги.

Это все равно что трясти закрытый сейф

и ждать, что из него посыплются деньги. - Личная неприязнь. Иногда единственная цель атаки — желание навредить без каких-либо дополнительных предпосылок. Таким атакам часто подвергаются ресурсы и форумы, на которых идет обсуждение медийных персон.

- Обучение — пробные, как правило, кратковременные действия злоумышленников с целью научиться или отработать сложный сценарий атаки на информационную систему.

- Кража персональных данных. Увеличение нагрузки на сайт или даже сервер может приводить к повышению его уязвимости. Злоумышленники могут пользоваться этим для получения доступа к защищенным персональным данным.

Последнее является скорее теоретизированной возможностью. Весьма маловероятно, что DDoS-атака на сам ресурс приведет к реальному нарушению работоспособности, приводящему к утечке чувствительных данных.

Такое

возможно только в том случае, если DDoS-атака является одним из элементов

многоступенчатой атаки. Как правило, в этом случае DDoS-атака вообще направлена

не на основную цель, а на другой элемент системы, например, на средство защиты,

мониторинга, регистрации событий.

Как правило, в этом случае DDoS-атака вообще направлена

не на основную цель, а на другой элемент системы, например, на средство защиты,

мониторинга, регистрации событий.

Чем опасна DDoS-атака для информационной системы

Проблема DDoS-атак заключается в следующем. У вас может быть установлена самая безопасная информационная система, самые современные и эффективные средства защиты и устранены все уязвимости кода. Несмотря на это, ваша информационная система не будет работать и не будет доступна для пользователей все то время, пока она находится под атакой. При этом стоимость затрат злоумышленников на проведение такой атаки может быть существенно меньше того репутационного риска и опасности потерять клиентов, доходы, рынок, которые несет владелец атакуемой системы. Стоимость использования защитных мер для противодействия DDoS-атакам существенно ниже потерь бизнеса от реализации этих атакКонстантин Феоктистовархитектор по кибербезопасности SberCloud

Типы DDoS-атак

Выделяют несколько типов DDoS-атак:

- «Пинг

смерти» (Ping of Death) — отправка пакета данных объемом более 65 535 байт,

приводящая к сбою в работе сервера или его отключению.

Использовалась в 90-е.

Современные системы не подвержены такой атаке.

Использовалась в 90-е.

Современные системы не подвержены такой атаке. - HTTP(S) GET/POST-флуд — загрузка с сервера объемных данных или отправка на сервер ничего не значащей информации с целью заполнения канала передачи данных и расходования ресурсов сервера на обработку этого запроса.

- Smurf-атака — отправка атакуемой системе ICMP-ответов от компьютеров на специально сформированный запрос.

- UDP-флуд — отправка множества UDP-пакетов на множество портов (определенные или случайные), чтобы заставить TCP/UDP-стек жертвы обрабатывать ошибки приема пакетов и создавать ответные ICMP-сообщения.

- SYN-флуд — одновременный запуск множества TCP-соединений, размещенных в SYN-пакетах, имеющих устаревший или несуществующий обратный адрес.

- Layer 7 HTTP-флуд — поток

HTTP-запросов, обычно направлен на «слабые» места веб-приложения, в

основном, логику веб-приложения и нацелены на исчерпание ресурсов веб-сервера

при обработке «тяжелых» запросов, интенсивных функций обработки или памяти.

- Атаки на DNS-серверы — отправка на сервер пустых, типовых запросов (пакетов данных).

- Амплификация атаки — способ выполнения DDoS-атаки, приводящий к многократному усилению воздействия на жертву атаки: небольшое количество ботов инициирует отправку огромного количества поддельных пакетов или запросов. Такой подход применяется в атаках, построенных на основе DNS или NTP-протоколов.

Как понять, что вас атакуют

Успешно проведенная атака быстро приводит к нарушению доступности сервера для клиентов или размещенных на нем ресурсов. Но есть ряд признаков, позволяющих распознать самое начало атаки. Это:

- частые сбои в работе серверного ПО и ОС;

- резкое увеличение нагрузки на аппаратные мощности сервера;

- значительное увеличение входящего трафика;

- многократное дублирование типовых действий пользователей ресурса.

Признаком

также считается резкое увеличение трафика от пользователей, не входящих в

целевую аудиторию сервиса.

Как защититься от DDoS-атак

Меры по защите сайта или сервера надо предпринимать еще на этапе разработки и постепенно расширять их, снижая уязвимость.

- Защита программного кода. В процессе написания прикладного ПО должны учитываться стандарты безопасного кодирования и проводиться тщательные тесты обеспечения. Это поможет исключить типовые ошибки и известные уязвимости.

- Своевременное обновление ПО. Регулярное совершенствование ПО в составе сервера позволит улучшать защиту и не даст злоумышленникам возможность использования старых методов атак.

- Создание контрольных точек. Чтобы «смягчить» последствия, нужно иметь контрольные точки восстановления и снапшоты СХД, к которым можно выполнить откат системы.

- Ограничение прав доступа. Аккаунты администраторов должны иметь надежную защиту и регулярно обновляемые сложные пароли. Также надо контролировать, чтобы расширенные права доступа были у ограниченного круга людей.

- Средства защиты от провайдера.

Операторы связи могут предложить инструменты для изменения схемы маршрутизации

трафика, в том числе выделения дополнительных каналов для увеличения пропускной

способности.

Операторы связи могут предложить инструменты для изменения схемы маршрутизации

трафика, в том числе выделения дополнительных каналов для увеличения пропускной

способности.

Каналы от провайдера могут быть так же защищены средствами борьбы с DDoS-атаками на уровнях L3 или L4.

- Использование CDN-партнера. Content Delivery Network (сети доставки контента) помогают доставлять контент распределенно, что уменьшает нагрузку на сервер и снижает время задержек.

- Использование Web Application Firewall (фаервол для веб-приложений). Мониторит поступающий трафик, оценивая легитимность запросов и проверяя нетипичное поведение. Подобные технологии используются в инструменте противодействия DDoS-атакам SberCloud Anti-DDoS. Он фильтрует трафик, обеспечивая стабильность и бесперебойность работы информационных ресурсов в соответствии с протоколами HTTP или HTTPS.

- Использование специализированных сервисов защиты от DDoS. Существуют специализированные сервисы, построенные для противодействия массированным распределенным атакам на отказ в обслуживании.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Средства защиты, как и технологии атаки, постоянно совершенствуются.

SberCloud Anti-DDoS+WAF

Инструмент защиты от DDoS-атак. Помогает обеспечить стабильную работу клиентских сайтов и веб-сервисов по протоколам HTTP/HTTPS

ПопробоватьПримеры самых мощных DDoS-атак

Количество DDoS-атак в мире стремительно увеличивается. Среди них за последние 15 лет, можно выделить самые известные и мощные.

- В 2007 году в течение 3-х недель ботнеты непрерывно атаковали Эстонию. Пострадали торговля, банковский сектор, почтовые сервисы были завалены спамом.

- В 2012 году была атакована американская банковская система: 6 крупных банков США попали под атаку мощностью 60 Gbps.

- В 2016 году был организован ботнет из сотен тысяч IoT-устройств,

управляемых ботнетом Mirai, участвовавшим во множестве атак мощностью от 600

Gbps до 1,1 Tbps.

- В 2017 году в самой крупной из известных атак мощностью 2.5 Tbps на Google участвовали ботнеты из Китая, приписываемые правительственным хакерам. Google справился с атакой, пользователи не пострадали.

- В 2018 году был атакован сервис GitHub. Мощность атаки составила 1,35 Tbps. Атака была короткой, что позволило замедлить и вывести из строя сервис на 10 минут. Атака была построена не на сети ботнетов, а на эксплуатации уязвимости самой платформы.

- В 2020 и 2021 годах были атакованы облака Amazon Wеb Services в течение 3-х дней мощностью 2,3 Tbps, Microsoft Azure в течение 9 минут атаковывали мощностью 2,4 Tbps и Yandex был атакован 22 миллионами запросов в секунду. Примечательно, что компания Amazon посчитала, что каждая минута простоя обходилась бизнесу в 5 600 долларов США.

Что грозит за осуществление DDoS-атаки

Заказ и проведение DDoS-атаки квалифицируются в соответствии с нормами о преступлениях в компьютерной сфере, к которым относятся две статьи УК РФ:

- ст.

272 УК РФ — неправомерный доступ к охраняемой законом компьютерной информации,

если это деяние повлекло уничтожение, блокирование, модификацию либо

копирование компьютерной информации.

272 УК РФ — неправомерный доступ к охраняемой законом компьютерной информации,

если это деяние повлекло уничтожение, блокирование, модификацию либо

копирование компьютерной информации. - ст. 273 УК РФ — создание, использование и распространение вредоносных компьютерных программ, заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации.

Мерами пресечения подобных преступлений может быть штраф, условное наказание или реальное лишение свободы сроком до 7 лет. Дополнительно предусматривается возмещение причиненного ущерба.

Уголовные дела по факту DDoS-атак возбуждаются крайне редко. Обусловлено это тем, что технически выявить исполнителя или заказчика неправомерных действий практически невозможно, а у сотрудников правоохранительных органов часто не хватает квалификации в сфере компьютерных технологий.

Резюме

DDoS-атаки

— это инструмент в руках злоумышленников, который может быть применен

практически к любому интернет-ресурсу, серверу и сайту. Последствия таких

действий могут быть значительными и даже разрушительными. Владельцам серверов и

сайтов следует тщательно заботиться о защите собственных ресурсов. При этом

защиту важно постоянно совершенствовать, ведь количество DDoS-атак неизменно

увеличивается, а их методы становятся еще технологичнее и опаснее.

Последствия таких

действий могут быть значительными и даже разрушительными. Владельцам серверов и

сайтов следует тщательно заботиться о защите собственных ресурсов. При этом

защиту важно постоянно совершенствовать, ведь количество DDoS-атак неизменно

увеличивается, а их методы становятся еще технологичнее и опаснее.

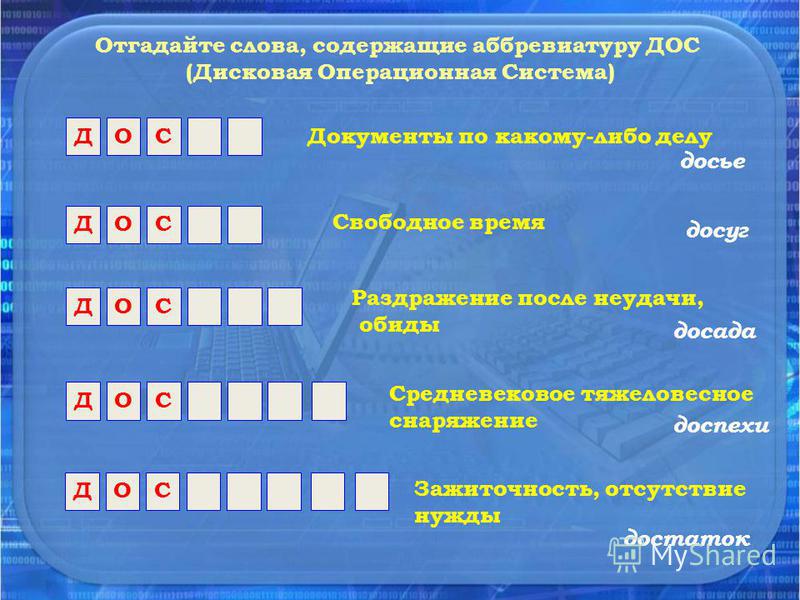

Разница между DOS и Windows

Операционная система (ОС) — это программное обеспечение, которое работает как посредник. Входные данные предоставляются пользователем, а операционная система передает их системному оборудованию или другому программному обеспечению для получения желаемого результата.

ИТ-викторина

Проверьте свои знания по темам, связанным с технологиями

1 / 10

Когда машина обладает способностью подражать человеческим качествам, таким как принятие решений, предсказание будущего, обучение и самосовершенствование, говорят,

Информационная разведка

Знание Интеллект

Artificial Intelligence

Эмоциональный интеллект

2 / 10

К какому файлу обычно относится расширение «. MOV»?

MOV»?

Файл изображения

Файл анимации/фильма

Аудиофайл

Документ MS Office

3 / 10

Какая из следующих наиболее продвинутых форм ИИ?

Нейронная сеть

Машинное обучение

Наука данных

Глубокое обучение

4 / 10

Что означает аббревиатура RAM?

Память произвольного доступа

Случайный архивный метод

Действительно ужасные методы

Память вращающегося рычага

5 / 10

Как назывался космический корабль, доставивший человека на Луну?

Претендент

Аполлон

Columbia

орел

6 / 10

Какой из перечисленных полупроводников в основном используется для создания электронных схем?

кремний

германий

Селен

Оловянирование

7 / 10

WWW означает

Всемирная паутина воина

Всемирная паутина

Все варианты

Всемирная паутина

8 / 10

Системы для людей с ограниченными возможностями являются примером

Распознавание лиц

Поиск изображений на основе содержимого

Умные взаимодействия

Восприятие окружающей среды

9 / 10

Какая мобильная компания первой представила эмодзи на своих мобильных устройствах на международном уровне?

Яблоко

Samsung

Motorola

ежевика

10 / 10

Брандмауэр на компьютере используется для

Безопасность

Передача Информации

Аутентификация

мониторинг

ваш счет

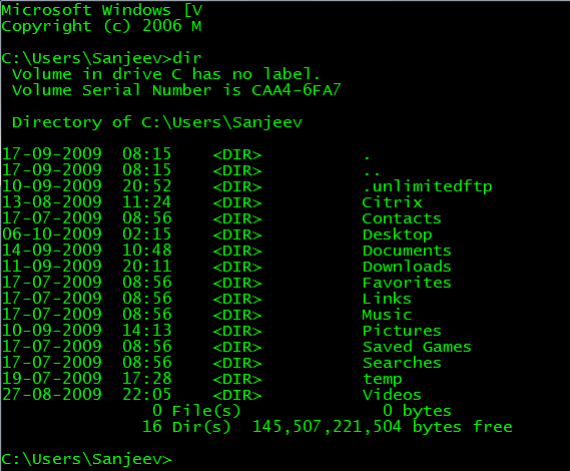

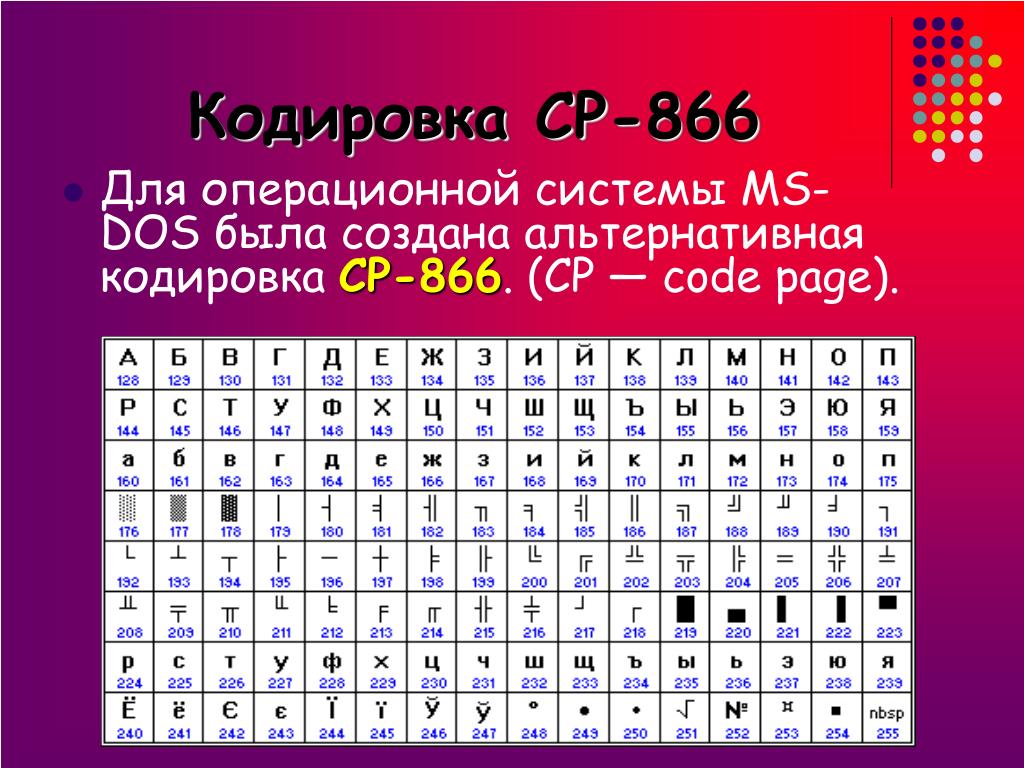

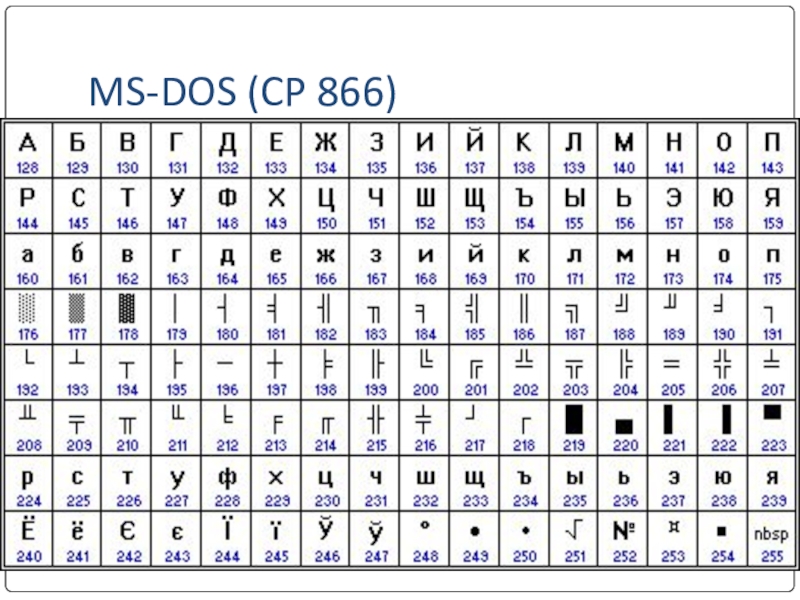

С момента изобретения компьютера в начале девятнадцатого века операционные системы активно развивались. Некоторыми широко известными ОС являются Unix, DOS, Linux и Windows.

Некоторыми широко известными ОС являются Unix, DOS, Linux и Windows.

ДОС против WindowsОсновные выводы

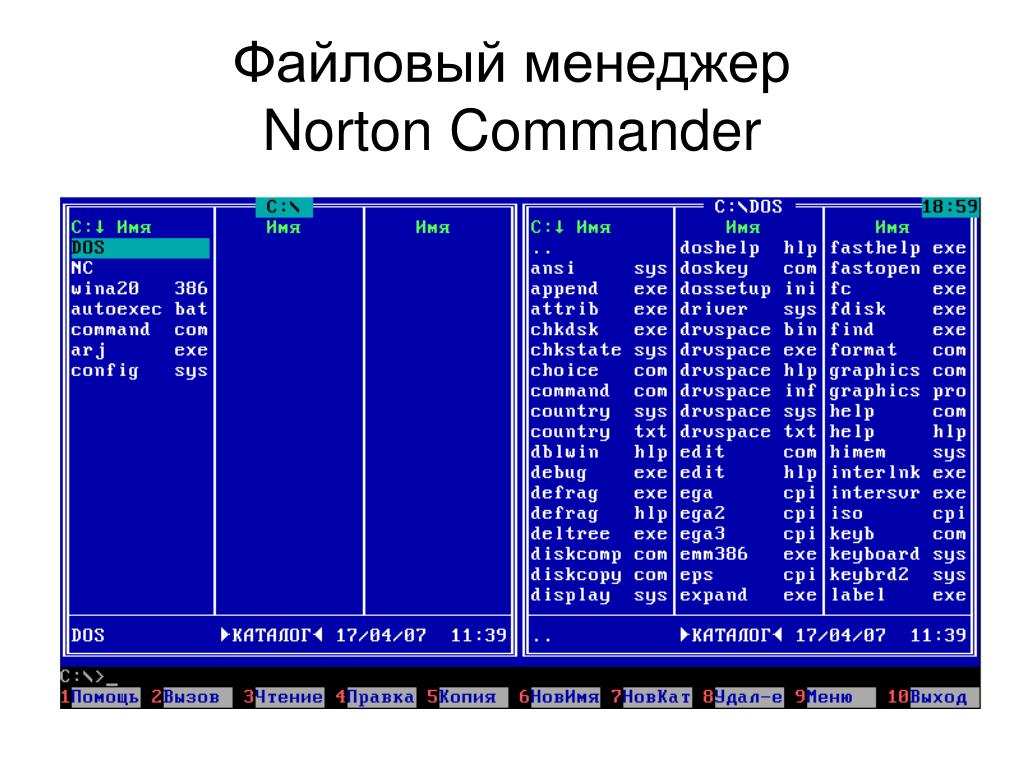

- DOS — это операционная система с командной строкой, а Windows имеет графический интерфейс пользователя.

- Windows поддерживает различное аппаратное и программное обеспечение, тогда как DOS ограничена старым оборудованием и программным обеспечением.

- Windows более удобна для пользователя, чем DOS, что упрощает навигацию и управление файлами.

DOS — это однопользовательская операционная система с командной строкой, которая запускается с жесткого диска и используется только в x86-компьютеры. Это бинарная ОС. Windows — это многопользовательская, многозадачная операционная система на основе графического пользовательского интерфейса, разработанная и опубликованная Microsoft, которая управляет персональным компьютером.

Хотите сохранить эту статью на потом? Нажмите на сердечко в правом нижнем углу, чтобы сохранить в свой собственный блок статей!

DOS расшифровывается как Дисковая операционная система. Только один пользователь может использовать его для выполнения одной задачи за раз. Впервые он был выпущен 12 августа 1981 года компанией Microsoft под названием MS-DOS (Microsoft Disk Operating System).

Только один пользователь может использовать его для выполнения одной задачи за раз. Впервые он был выпущен 12 августа 1981 года компанией Microsoft под названием MS-DOS (Microsoft Disk Operating System).

Из-за того, что DOS была выпущена в ранние времена, в ней было не так много функций по сравнению с операционными системами, которые были выпущены позже.

Windows, пожалуй, самая распространенная операционная система. Выпущенная Microsoft 20 ноября 1985 года, Windows изначально представляла собой графическую оболочку операционной системы для MS-DOS.

Но с тех пор она превратилась в многопользовательскую и многозадачную операционную систему, которая может выполнять несколько задач с высокой скоростью.

Сравнительная таблица| Параметры сравнения | DOS | Windows |

|---|---|---|

| Выпущен | 12 августа 1981 | 20 ноября 1985 |

| Тип предлагаемого интерфейса | Интерфейс командной строки (CLI) | И командная строка, и графический интерфейс |

| Потребляемая мощность | DOS потребляет меньше энергии | Windows потребляет больше энергии |

| Поддержка сети | Не поддерживает сеть | Поддерживает работу в сети |

| Сложность использования | Сложный в использовании из-за CLI | Простота использования благодаря GUI (графическому пользовательскому интерфейсу) |

| Тип задания | Однозадачность | Многозадачность |

| Разрешенное количество пользователей | Один пользователь | Многопользовательская |

| Потребление памяти | Потребительский меньше памяти | Потребляет больше памяти |

Необходимость указывающего устройства (мышь, световое перо и т. д.) д.) | Указательное устройство не требуется | Указательные устройства могут быть использованы |

| Поддержка мультимедиа (музыка/видео/игры) | Не поддерживается | Поддержанный |

| Популярные | ДОС менее популярен | Windows более популярен |

| Принадлежит | DOS — это аббревиатура для всех дисковых операционных систем, таких как MS-DOS, PC DOS и т. д. | Виндовс принадлежит Майкрософт |

DOS — это операционная система, созданная с интерфейсом командной строки (CLI), позволяющим одному пользователю одновременно работать над одной задачей. Он не поддерживает многозадачность или обмен системными данными между разными пользователями.

Это однопользовательская ОС, что означает, что ее может использовать только один пользователь, а именно системный администратор.

Но это не означает, что другие люди не могут использовать тот же компьютер, это просто означает, что другие люди не могут войти в систему с другим идентификатором пользователя; им придется использовать идентификатор системного администратора.

Тим Патерсон, разработчик Seattle Computer Products (SCP) сначала запрограммировал ОС для тестирования карты процессора Intel 8086.

Этот фреймворк получил название Quick and Dirty Operating System (QDOS), но позже стал доступен под названием 86-DOS. Затем 86-DOS якобы была куплена Microsoft за 50,000 XNUMX долларов и переименована в Microsoft Disk Operating System (MS-DOS).

MS-DOS была выпущена на рынок в 1981 году, и в течение года ее авторизовали более 70 компаний. MS-DOS была предоставлена как инфраструктура, которая могла облегчить им работу на их машинах.

Будучи значительно старой технологией, DOS была разработана для выполнения небольших задач.

Что такое Windows?Первая Windows была создана исключительно для предоставления графической оболочки существующей операционной системе MS-DOS. Рынок графических пользовательских интерфейсов (GUI) рос, и Microsoft публиковала свое программное обеспечение, чтобы не отставать от рынка.

Windows была запущена 20 ноября 1985 г . ; через год после запуска Mac OS.

; через год после запуска Mac OS.

Windows 1.0, первая версия Windows, не была полноценной операционной системой. Это было программное обеспечение, которое расширило MS-DOS.

Компоненты, включенные в Windows 1.0, были: Календарь, Калькулятор, Часы, Панель управления, Блокнот, Краска, Терминал, Запись и некоторые другие.

Microsoft распространяет свои торговые марки операционных систем Windows под разными именами, называемыми «семействами». Эти семейства предназначены для предоставления услуг конкретным подотраслям компьютерного мира.

Например, Windows NT — это семейство операционных систем, предназначенных для сервер компьютеров и рабочих станций. Windows IoT — это операционная система, которая была разработана с единственной целью питания встроенных устройств.

Другими семействами являются Windows 9x, Windows Mobile и Windows Phone. Эти три семейства были прекращены по той или иной причине. Из-за того, что он используется для многозадачности, Windows потребляет много памяти и энергии.

- DOS — это однопользовательская и однозадачная операционная система, тогда как Windows — многопользовательская и многозадачная операционная система.

- DOS — это аббревиатура любой дисковой операционной системы, а не зарегистрированная торговая марка. С другой стороны, Windows принадлежит Microsoft и является зарегистрированным товарным знаком.

- DOS сложнее в использовании, чем Windows, потому что она предлагает только интерфейс командной строки, тогда как Windows предлагает графический интерфейс пользователя (GUI).

- DOS не поддерживает воспроизведение мультимедиа или работу в сети, поэтому сегодня она не популярна. С другой стороны, Windows поддерживает как сеть, так и мультимедиа и довольно популярна.

- DOS была выпущена в августе 1981 года, тогда как Windows была выпущена в ноябре 1985 года.

Рекомендации

- http://www.gannman.x10host.com/Portfolio/WindowsGUIEvol.

pdf

pdf

Один запрос?

Я приложил столько усилий, чтобы написать этот пост в блоге, чтобы предоставить вам ценность. Это будет очень полезно для меня, если вы подумаете о том, чтобы поделиться им в социальных сетях или со своими друзьями/родными. ДЕЛИТЬСЯ ♥️

Сандип Бхандари

Сандип Бхандари имеет степень бакалавра вычислительной техники Университета Тапар (2006 г.). Имеет 20-летний опыт работы в сфере технологий. Он проявляет большой интерес к различным техническим областям, включая системы баз данных, компьютерные сети и программирование. Подробнее о нем можно прочитать на его био страница.

Как использовать командную строку для шифрования файлов

В век цифровых технологий очень важно защитить ваши данные от несанкционированного использования. Если вы хотите защитить данные своего ПК, одним из способов является шифрование важных файлов.

Пользователи Windows могут использовать утилиту командной строки для защиты своих файлов от несанкционированного доступа. Давайте посмотрим, как вы тоже можете использовать командную строку для обеспечения безопасности ваших файлов.

Давайте посмотрим, как вы тоже можете использовать командную строку для обеспечения безопасности ваших файлов.

Что такое шифрование?

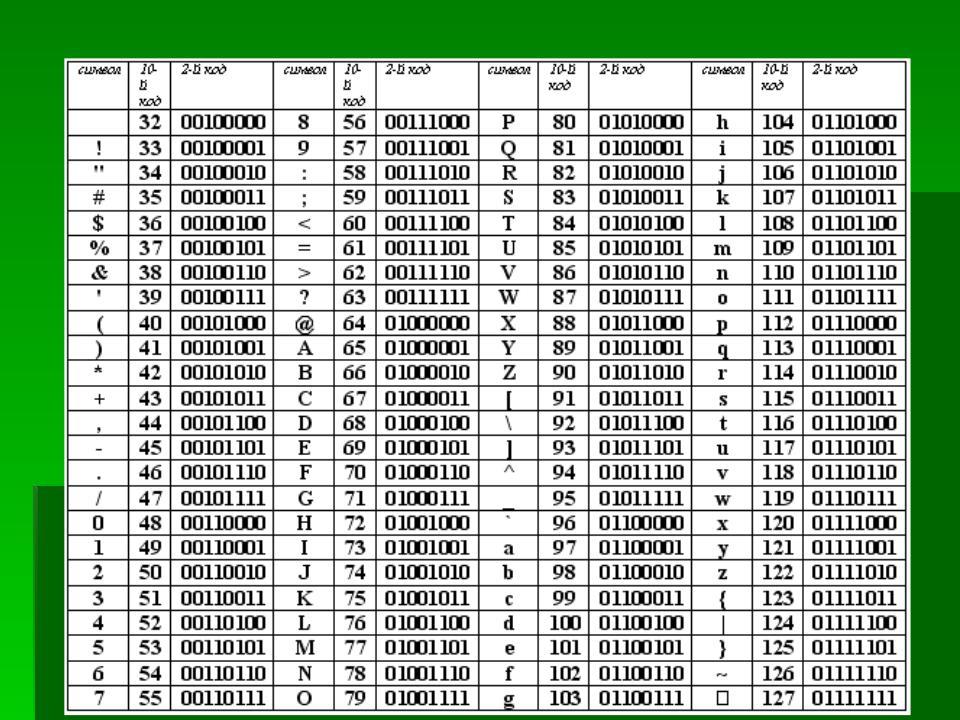

Шифрование обеспечивает безопасность ваших данных, запутывая их и делая их бесполезными для неавторизованных сторон. Данные шифруются с использованием специальных алгоритмов, которые преобразуют ваши данные в зашифрованный текст, защищая ваши данные.

Шифрование гарантирует, что никакие неавторизованные стороны не смогут получить доступ к данным, которые им не предназначены, и является отличным вариантом для защиты безопасной связи и предотвращения утечки данных. С другой стороны, дешифрование — это обратный процесс, который преобразует запутанный зашифрованный текст в обычный текст, который человек может прочитать.

БЕСПЛАТНАЯ Шпаргалка: более 100 основных команд Windows CMD

Существует два основных типа шифрования: симметричное шифрование и асимметричное шифрование. Асимметричное шифрование использует открытый ключ и закрытый ключ для шифрования и расшифровки данных, тогда как симметричное шифрование использует только один ключ.

Если ваши данные зашифрованы, они останутся в безопасности, даже если они находятся в открытом доступе. Однако, если злоумышленник завладеет ключами дешифрования и сможет расшифровать ваши данные, ваши данные окажутся под угрозой.

Как шифровать файлы с помощью командной строки

К счастью, мы можем шифровать файлы с помощью собственной командной строки Windows и команды cipher . Для этого выполните следующие действия:

- Найдите Командная строка в строке поиска меню «Пуск», а затем дважды щелкните, чтобы запустить ее.

- Теперь вам нужно изменить рабочий каталог на папку, содержащую ваши файлы. Например, если бы я хотел зашифровать файлы в тестовой папке, расположенной на моем рабочем столе, я бы использовал команду cd Desktop\Test .

- Теперь введите шифр /e.

- Теперь ваши файлы будут зашифрованы, и Windows должна показать вам подтверждающее сообщение об успешном выполнении задачи.

Если вы используете лицензию Windows 10 Home, вы не сможете шифровать файлы с помощью командной строки. Утилита шифрования поддерживается в лицензиях Windows 10 Pro и Enterprise.

Как расшифровать файлы с помощью командной строки

Действия по расшифровке зашифрованных файлов очень похожи:

- Запустить Командную строку через меню «Пуск» команда

шифр /d . - Теперь командная строка расшифрует ваши файлы и отобразит подтверждающее сообщение.

Шифрование файлов в Windows 10

Если вы опасаетесь, что ваши данные могут оказаться под угрозой, рекомендуется зашифровать ваши файлы и обеспечить их безопасность. Вы можете легко сделать это с помощью программного обеспечения для шифрования данных. Хотя это и не идеально, утилита шифрования в командной строке Windows — достойный способ надежно зашифровать ваши файлы.

Как зашифровать и расшифровать файлы или папки с помощью командной строки? — Взлом Windows

youtube.com/embed/wtdRbJX-v58?iv_load_policy=3&rel=0&showinfo=0 &modestbranding=1″ frameborder=»0″ allowfullscreen=»»>

Шифровать и расшифровывать файлы/папки с помощью командной строки

Шифрование

- Шифрование — это процесс кодирования информации из обычного текста в зашифрованный текст, особенно для сокрытия ее значения, и это наиболее распространенный способ, при котором никто, кроме вас, не может просмотреть ваши данные.

- Мы можем использовать команду cipher для шифрования и расшифровки данных в командной строке.

шагов для шифрования файла с помощью командной строки

- Откройте «cmd» в меню «Пуск» и измените рабочий каталог на папку, в которой находятся ваши файлы.

Это можно сделать с помощью «cd».

Например. C:\>cd рабочий стол

Это можно сделать с помощью «cd».

Например. C:\>cd рабочий стол C:\>Специальный компакт-диск - Введите

‘cipher /E’и нажмите Enter. Например. C:\specific>cipher /E и автоматически командная строка зашифрует файлы в папке. - Файлы в этой конкретной папке будут зашифрованы с надписью [OK] перед именем файла.

Learn Ethical Hacking — Руководство по этичному взлому — Шифрование файлов с помощью командной строки — Примеры этического взлома — Программы этического взлома

Читайте также Как зашифровать ваше устройство Android для защиты личных данных.

Это все равно что трясти закрытый сейф

и ждать, что из него посыплются деньги.

Это все равно что трясти закрытый сейф

и ждать, что из него посыплются деньги.  Использовалась в 90-е.

Современные системы не подвержены такой атаке.

Использовалась в 90-е.

Современные системы не подвержены такой атаке.

Операторы связи могут предложить инструменты для изменения схемы маршрутизации

трафика, в том числе выделения дополнительных каналов для увеличения пропускной

способности.

Операторы связи могут предложить инструменты для изменения схемы маршрутизации

трафика, в том числе выделения дополнительных каналов для увеличения пропускной

способности. Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

272 УК РФ — неправомерный доступ к охраняемой законом компьютерной информации,

если это деяние повлекло уничтожение, блокирование, модификацию либо

копирование компьютерной информации.

272 УК РФ — неправомерный доступ к охраняемой законом компьютерной информации,

если это деяние повлекло уничтожение, блокирование, модификацию либо

копирование компьютерной информации.  pdf

pdf

Это можно сделать с помощью «cd».

Например. C:\>cd рабочий стол

Это можно сделать с помощью «cd».

Например. C:\>cd рабочий стол

Ваш комментарий будет первым