DDoS-атака. Что это такое?

В этой статье мы постарались подробно описать что представляет собой DDoS-атака, какие бывают разновидности DDOS и по каким схемам они проводятся.

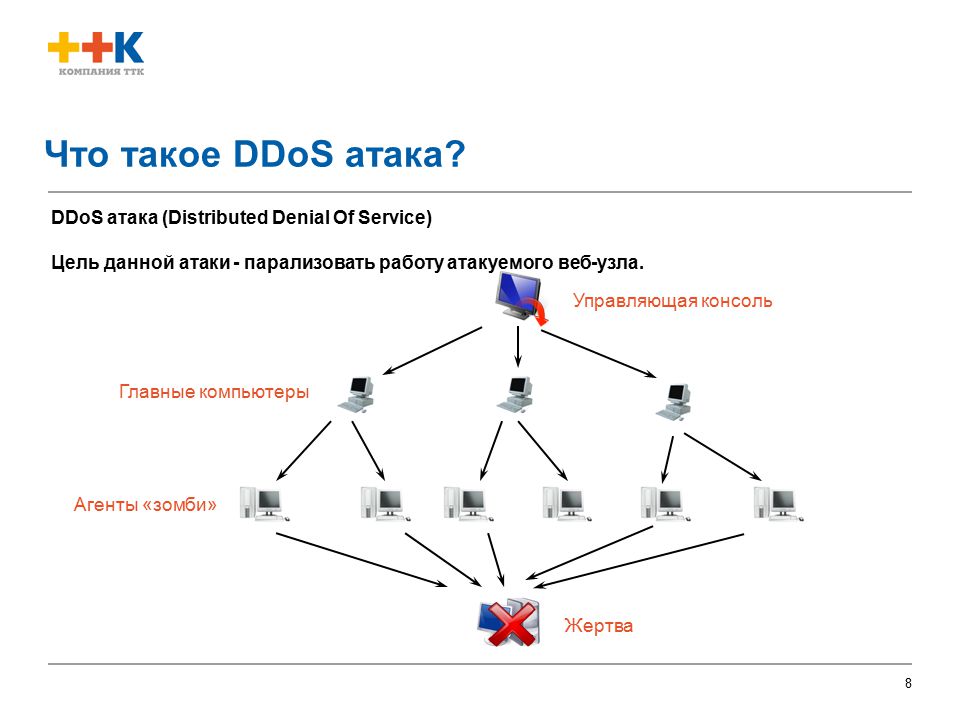

Распределенная атака типа «отказ в обслуживании» (DDoS)

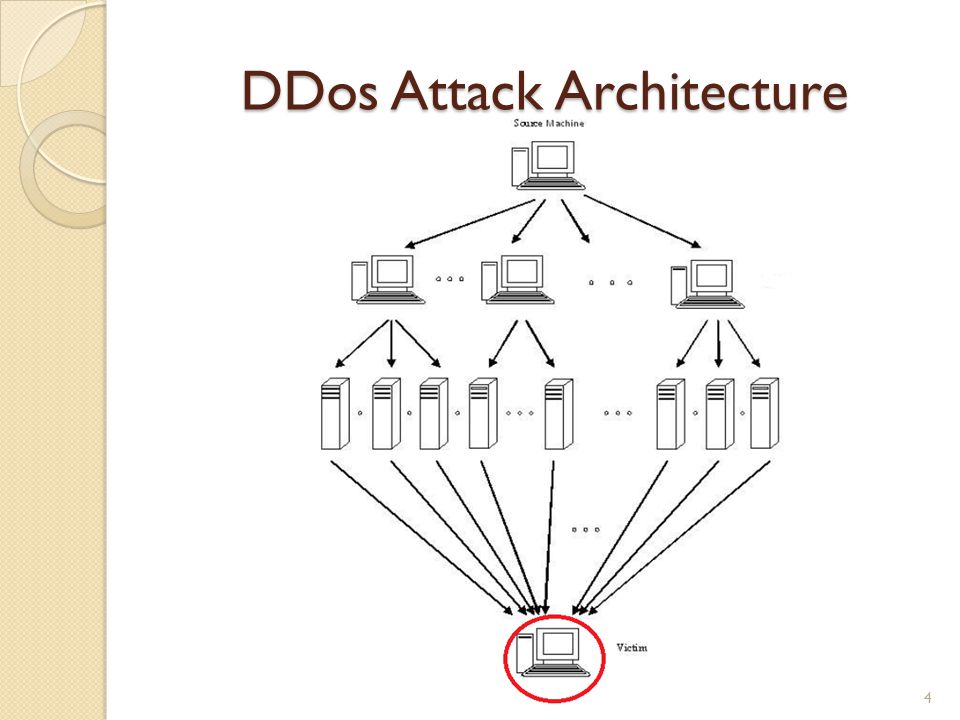

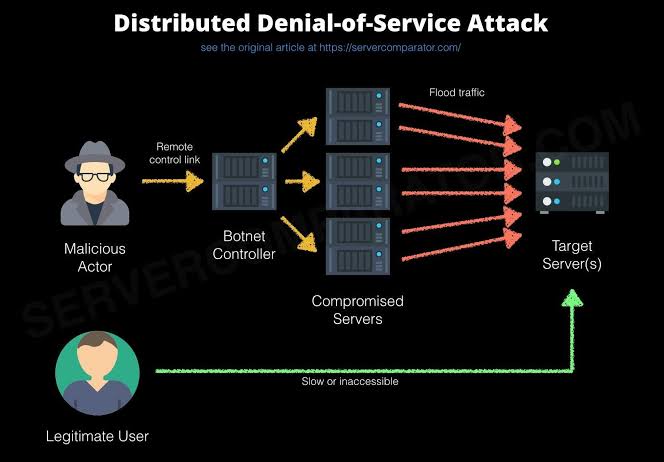

Аббревиатура DDoS образована от английского словосочетания Distributed Denial of Service, что буквально переводится как «распределенная атака типа «отказ в обслуживании». DDoS-атака представляет собой злоумышленную попытку вызвать сбой в работе сервера или сетевого ресурса, сделав его недоступным для пользователей. Как правило, это достигается путем прерывания или временного сбоя работы хоста, подключенного к сети Интернет.

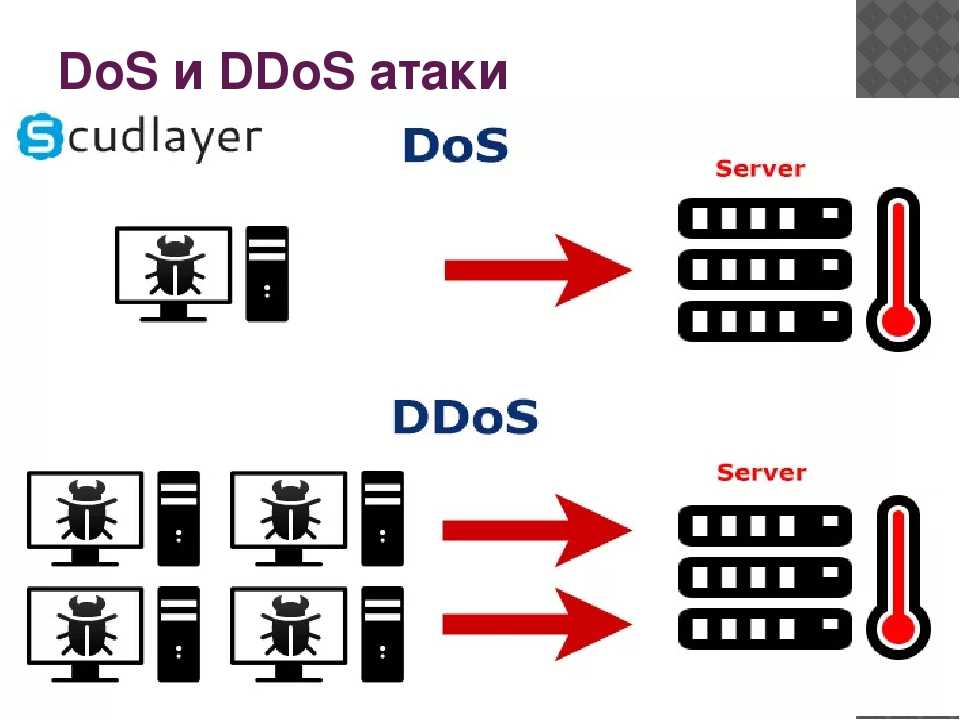

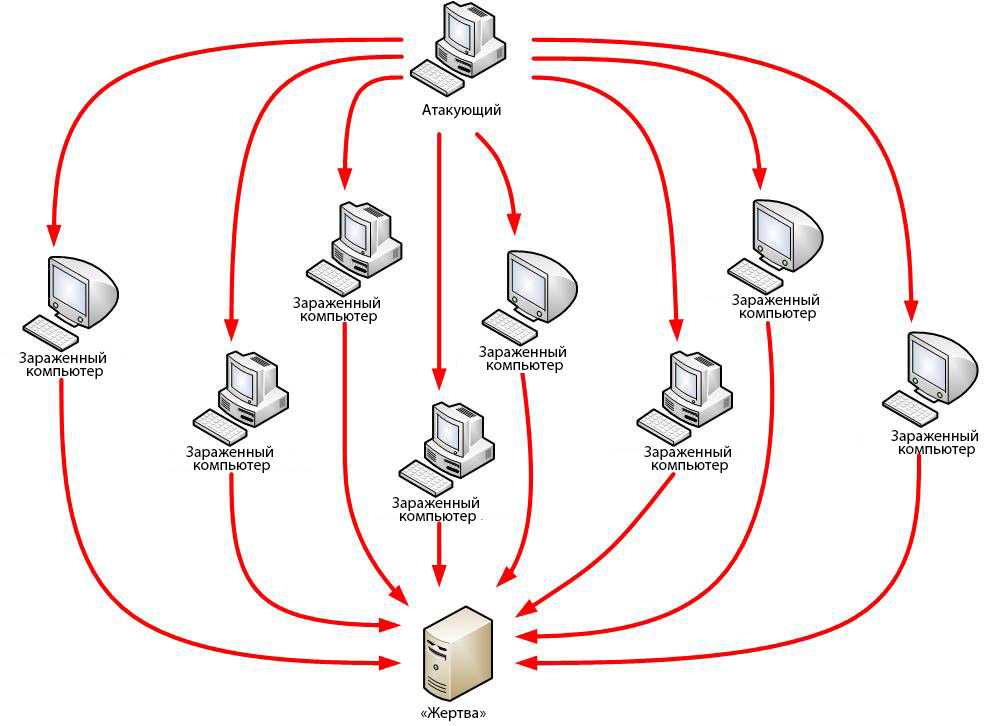

В отличие от обычной атаки типа «отказ в обслуживании» (DoS-атака), где для переполнения пакетами целевого ресурса используется один компьютер и одно интернет-соединение, DDoS-атака осуществляется с использованием множества компьютеров и интернет-соединений, которые зачастую глобально распределены в рамках системы под названием «ботнет».

Общая классификация DDoS-атак

Все DDoS-атаки можно условно разделить на три группы:

1. Атаки, использующие насыщение полосы пропускания

Атаки на протоколы UDP и ICMP, а также другие флуд атаки с использованием поддельных пакетов. Атаки данной группы нацелены на переполнение полосы пропускания атакуемого веб-сайта. Единицей измерения является количество бит в секунду (Bps).

2. Атаки, использующие недостаток ресурсов

SYN-флуд, атаки фрагментированными пакетами, атаки типа Ping of Death, Smurf и др. Данная группа нацелена на текущие ресурсы сервера, промежуточное коммуникационное оборудование, например, межсетевые экраны и балансировщики нагрузки. Единицей измерения является количество пакетов в секунду.

3. Атаки уровня приложения

Slowloris, DDoS-атака, эксплуатирующие уязвимости нулевого дня, DDoS-атаки, эксплуатирующие уязвимости веб-сервера Apache, Windows, OpenBSD и др. Состоящие из якобы легитимных и безобидных запросов, данные атаки преследуют цель вывести сервер из строя. Единицей измерения является количество запросов в секунду.

Состоящие из якобы легитимных и безобидных запросов, данные атаки преследуют цель вывести сервер из строя. Единицей измерения является количество запросов в секунду.

Разновидности DDoS-атак

Ниже мы представили список распространенных видов DDoS-атак с описанием схемы проведения атаки:

UDP-флуд

Направлен против сетевого протокола пользовательских датаграмм (UDP), не имеющего поддержки сеансов. Суть данной DDoS-атаки состоит в наполнении случайных портов удаленного хоста большим количеством UDP-пакетов, заставляя хост постоянно обращаться к приложению, прослушивающему соответствующие порты, и генерировать ответные ICMP-сообщения «назначение недостижимо» в случае, если приложение не обнаружено. Этот процесс приводит к исчерпанию ресурсов хоста и чреват полным отказом в обслуживании.

ICMP флуд (Ping-флуд)

Имеет схожий принцип действия с UDP-флудом. Атака типа ICMP-флуд представляет собой переполнение целевого ресурса ping-запросами (эхо- запросами ICMP), при этом отправка пакетов идет максимально быстро, без ожидания ответов. Поскольку сервера жертвы стремятся отправить эхо-ответы протокола ICMP, происходит исчерпание полосы пропускания входящего и исходящего трафика и, как результат, значительное замедление работы системы.

Атака типа ICMP-флуд представляет собой переполнение целевого ресурса ping-запросами (эхо- запросами ICMP), при этом отправка пакетов идет максимально быстро, без ожидания ответов. Поскольку сервера жертвы стремятся отправить эхо-ответы протокола ICMP, происходит исчерпание полосы пропускания входящего и исходящего трафика и, как результат, значительное замедление работы системы.

SYN-флуд

Эксплуатирует слабые места TCP-соединения («трехкратного рукопожатия»). Клиент посылает пакет с флагом SYN для подключения по протоколу TCP, в ответ на него сервер должен ответить комбинацией флагов SYN+ACK. После подтверждения пакетом с флагом ACK соединение считается установленным. Принцип атаки заключается в том, что злоумышленник, посылая SYN-запросы, либо не отвечает на запрос SYN-ACK, либо отправляет SYN-запросы с поддельного IP-адреса. В обоих случаях хост ожидает подтверждения этих 5 запросов, поддерживая заполненную очередь и не допуская новых подключений, что приводит к отказу в обслуживании.

Zero Day (0-day) DDoS

Это еще неизвестные или новые атаки, использующие уязвимости, патчи к которым еще не были выпущены. Данное понятие широко известно в хакерских кругах, и торговля такого рода уязвимостями уже стала популярной.

Zero Day атаки — это особо опасный вид DDoS-атак, направленный на веб-сервера Apache, dhttpd, Tomcat и GoAhead WebServer. Эта крайне целенаправленная атака позволяет вызвать сбой сервера с помощью другого веб-сервера, при этом не влияя на другие сервисы и порты сети, подвергшиейся атаке. Осуществляется это за счет удержания открытым как можно большего числа подключений к атакуемому веб-серверу на протяжении максимального промежутка времени. Данные подключения создаются путем постоянной отправки заголовков HTTP-запросов, при этом они всегда остаются незавершенными. Атакуемый сервер оставляет все эти ложные подключения открытыми, что приводит к переполнению максимального пула одновременных подключений и отказу в обслуживании разрешенных клиентов.

Ping of Death

Это отправка на компьютер жертвы большого числа поддельных или неправильно сформированных запросов (ping). Максимальная длина пакета составляет 65 535 байт (включая IP-заголовок). Однако, как правило, для уровня канала передачи данных действует ограничение максимального размера фрейма – например, 1500 бит для сети Ethernet. В данном случае происходит фрагментация большого IP- пакета на более мелкие IP-пакеты, а принимающий хост восстанавливает полный пакет из фрагментов. При атаке Ping of Death злоумышленник осуществляет операции с фрагментированным контентом, в результате которых после восстановления IP-пакета его объем составляет более 65 535 байт. Это приводит к переполнению буфера хоста-жертвы, размер которого рассчитан на стандартный пакет, и к отказу в обслуживании разрешенных пакетов.

DNS Amplification

Или DNS усиление. При атаке злоумышленник посылает запрос (обычно короткий) уязвимому DNS-серверу, который отвечает уже значительно большим по размеру пакетом.

NTP Amplification

NTP усиление. Принцип атаки схож с атакой, использующей DNS усиление, однако в данном случае для атаки используется протокол NTP.

Подробнее о том, как работает защита от DDoS читайте по ссылке.

классификация и защита – iSEO

DDoS-атака (от англ. distributed denial of service – распределённая атака типа «отказ в обслуживании») – атака, которая используется для выведения из строя и взлома вычислительной техники и создания технических и экономических трудностей у цели. Осуществляется посредством создания большого количества запросов и серьезной нагрузки на технику, чаще всего на крупные сервера.

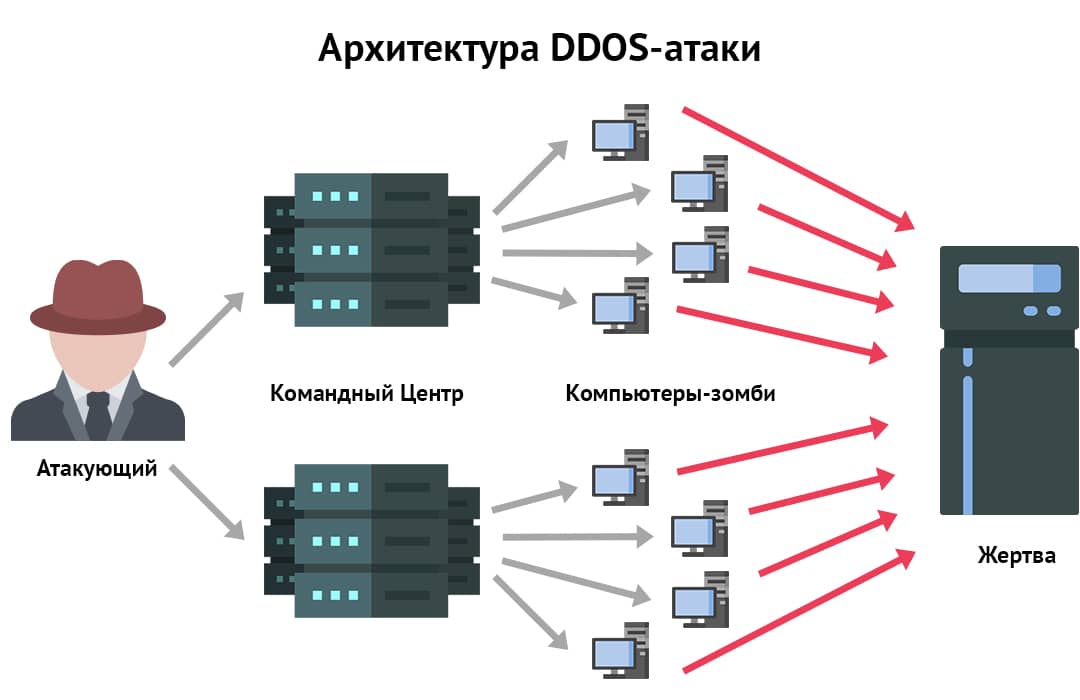

Схема DDoS-атаки

Почему используются DDoS-атаки

Популярность ДДоС-атак обусловлена тем, что определить исполнителя крайне сложно – он создает большую нагрузку через множество компьютеров в сети. Чаще всего такие атаки используются тогда, когда взломать систему или сервер не получается. Даже если с помощью DDoS-атаки не удается получить доступ, сервера перестают нормально функционировать.

Чаще всего такие атаки используются тогда, когда взломать систему или сервер не получается. Даже если с помощью DDoS-атаки не удается получить доступ, сервера перестают нормально функционировать.

DDoS-атака на компанию Spamhaus

Жертвами таких атак чаще всего становятся правительственные сайты, крупные порталы, онлайн-СМИ, серверы онлайн-игр, интернет-магазины, корпоративные сайты финансового сектора. Мотивация атакующего также зависит от сферы. Чаще всего атака происходит по причинам политических протестов, недобросовестной конкуренции, вымогательств и шантажа, личной неприязни, а также с целью развлечения.

Частота DDoS-атак по сферам

Классификация DDoS-атак

Насыщение интернет-канала бесполезным трафиком (флудом) создает большое количество запросов к системе или серверу, за счет этого происходит быстрое исчерпание его ресурсов, что приводит к отключению или некорректной работе. Флуд бывает разных типов:

- HTTP-флуд и ping-флуд — одни из самых простых и доступных видов атак: с помощью ping-запросов на компьютер «жертвы» с меньшим каналом интернета.

HTTP-флуд применяется для серверов, отправляется HTTP-пакет, на который сервер шлет ответные пакеты, превышающие размеры, за счет чего пропускные способности сервера снижаются.

HTTP-флуд применяется для серверов, отправляется HTTP-пакет, на который сервер шлет ответные пакеты, превышающие размеры, за счет чего пропускные способности сервера снижаются. - ICMP-флуд – атака с помощью ICMP-пакета, который через усиливающую сеть способен вывести из строя любой компьютер, сервер, если размер сети насчитывает большое количество компьютеров.

- UDP-флуд – аналог ICMP-атаки, только в этом случае используется UDP-пакет и создаются echo-запросы на седьмой порт жертвы. За счет атаки возникает насыщение полосы пропускания.

Проблемы системы квотирования – если на сервере плохо настроено квотирование, то можно получить доступ к CGI и задействовать скрипт, который будет использовать большое количество ресурсов компьютерной системы.

Ошибки программирования – если в программном коде есть ошибки, профессионалы в сфере DDoS-атак используют именно их для того, чтобы заставить систему выполнить команду с ошибкой, что приведет к аварийному выключению.

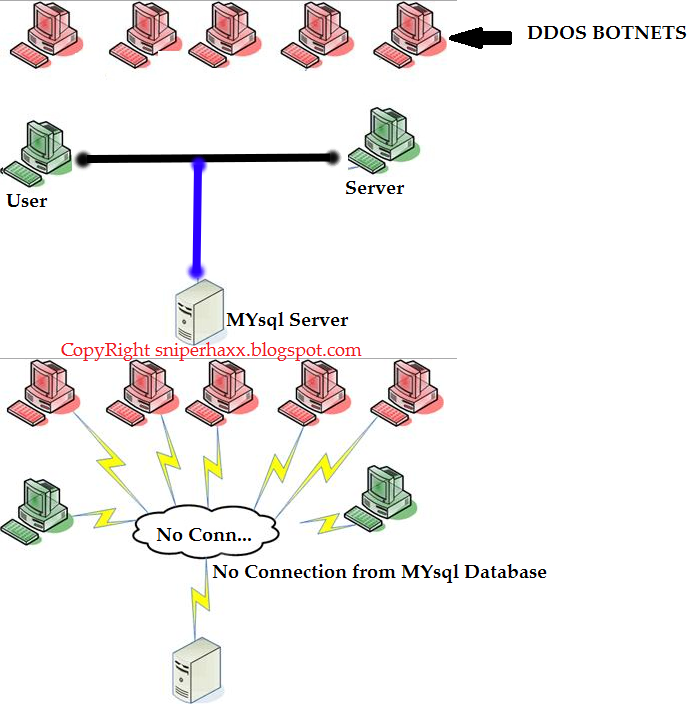

Атаки на DNS-сервера – вид атаки, который использует множество компьютеров-зомби и путем захвата системных ресурсов или насыщения полосы выводит из строя обработчик доменного имени на IP адрес. Это делает страницу в интернете недоступной для пользователей.

Защита от DDoS-атак

Наличие DDoS-атаки невозможно не заметить по нагрузке на сервер и сопутствующим проблемам и сбоям. Но нужно знать хотя бы основные приемы по защите от подобных атак:

- Для защиты от HTTP-флуда увеличивается количество одновременных подключений. Делается это с помощью установки производительного веб-сервера Nginx, кеширующего запросы.

- ICMP-флуд можно предотвратить, отключив на компьютерной системе ответы на запросы ICMP ECHO.

- Если ограничить количество соединений к DNS-серверу и отключить от внешнего выхода UDP-сервисы, можно избежать атаки с UDP-флудом.

- Если отключить очередь «полуоткрытых» портов TCP-соединений, можно защитить систему от SYN-флуда.

Существуют также универсальные способы защиты от разного рода DDoS-атак:

- Включать и настраивать брандмауэр для сетевых сервисов.

- Использовать сервисы защиты от данных атак.

- Увеличивать ресурсы системы, сервера.

Что такое DDoS (распределенный отказ в обслуживании)?

Распределенный отказ в обслуживании (DDoS) — это тип DOS-атаки, когда несколько систем, зараженных троянскими программами, нацелены на конкретную систему, которая вызывает DoS-атаку.

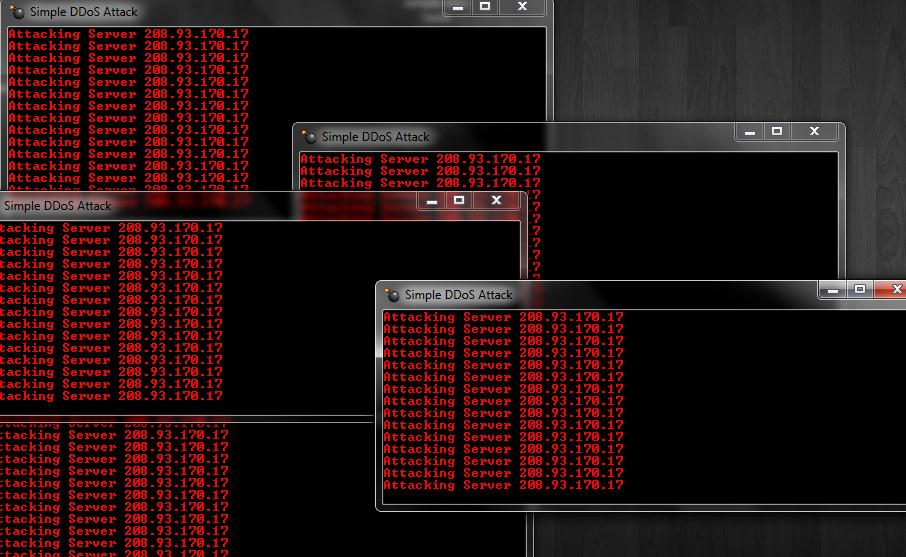

DDoS-атака использует несколько серверов и интернет-соединений для переполнения целевого ресурса. DDoS-атака является одним из самых мощных видов оружия на киберплатформе. Когда вы узнаете о закрытии веб-сайта, это обычно означает, что он стал жертвой DDoS-атаки. Это означает, что хакеры атаковали ваш сайт или ПК, навязав большой трафик. Таким образом, сбой сайта или компьютера из-за перегрузки.

Пример: В 2000 году Майкл Калс, 15-летний мальчик, использовавший онлайн-псевдоним «Mafiaboy», стоял за одной из первых DDoS-атак. Он взламывал компьютерные сети разных университетов. Он использовал их серверы для проведения DDoS-атаки, в результате которой были отключены несколько веб-сайтов, таких как eBay и Yahoo. В 2016 году Dyn подверглась масштабной DDoS-атаке, в результате которой были отключены основные веб-сайты и сервисы, такие как Netflix, PayPal, Amazon и GitHub.

Он взламывал компьютерные сети разных университетов. Он использовал их серверы для проведения DDoS-атаки, в результате которой были отключены несколько веб-сайтов, таких как eBay и Yahoo. В 2016 году Dyn подверглась масштабной DDoS-атаке, в результате которой были отключены основные веб-сайты и сервисы, такие как Netflix, PayPal, Amazon и GitHub.

DoS

DoS означает отказ в обслуживании. Это тип атаки на службу, которая нарушает ее нормальную работу и препятствует доступу к ней других пользователей. Наиболее распространенной целью DoS-атаки является онлайн-сервис, такой как веб-сайт, хотя атаки также могут быть запущены против сетей, компьютеров или даже отдельной программы.

Разница между DoS и DDoS

Некоторые общие различия между DoS и DDoS перечислены ниже.

| DOS | DDOS |

|---|---|

DOS означает отрицание атаки в обслуживании. | DDoS означает распределенную атаку типа «отказ в обслуживании». |

| При атаке Dos одиночная система нацелена на систему-жертву. | В DDoS несколько систем атакуют систему жертвы. |

| Компьютер жертвы загружается из пакета данных, отправленного из одного места. | Компьютер жертвы загружается из пакета данных, отправленного из нескольких местоположений. |

| Dos-атака медленнее по сравнению с DDoS. | DDoS-атака быстрее Dos-атаки. |

| Легко блокируется, так как используется только одна система. | Эту атаку трудно заблокировать, так как несколько устройств отправляют пакеты и атакуют из разных мест. |

| В DOS Attack только одно устройство используется с инструментами DOS Attack. | При DDoS-атаке VolumeBots используются для атаки одновременно. |

| DOS-атаки легко отследить. | DDOS-атаки трудно отследить. |

Типы атак DOS: 1. 2. Пинг смерти или наводнения ICMP 3. Атака со слезами 4. Атака наводнения | Типы атак DDOS Attacks — это: 1. Объемные атаки 2. Атаки фрагментации 3. Атаки прикладного уровня 4. Атаки протокола. |

Существуют различные типы DDoS-атак, упомянутые ниже: Они используют ботнет, чтобы перегрузить сеть или сервер интенсивным трафиком, но превышают возможности сети по обработке трафика. Эта атака перегружает цель огромным количеством ненужных данных. Это приводит к потере пропускной способности сети и может привести к полному отказу в обслуживании.

В этой атаке рукопожатие никогда не выполняется. Это оставляет подключенный порт занятым и недоступным для обработки любых дальнейших запросов. Тем временем киберпреступник продолжает отправлять многочисленные запросы, перегружая все рабочие порты и отключая сервер.

В этой атаке рукопожатие никогда не выполняется. Это оставляет подключенный порт занятым и недоступным для обработки любых дальнейших запросов. Тем временем киберпреступник продолжает отправлять многочисленные запросы, перегружая все рабочие порты и отключая сервер. В таких атаках поддельные пакеты данных не могут быть повторно собраны.

В таких атаках поддельные пакеты данных не могут быть повторно собраны.Логика DDoS-атаки очень проста, хотя атаки могут сильно отличаться друг от друга. Сетевые соединения состоят из различных уровней модели OSI. Различные типы DDoS-атак сосредоточены на определенных уровнях. Примеры показаны ниже:

- Уровень-3: Сетевой уровень – Атаки известны как Smurf Attacks, ICMP Floods и IP/ICMP Fragmentation.

- Уровень-4: Транспортный уровень – Атаки включают SYN-флуд, UDP-флуд и исчерпание TCP-соединения.

- Уровень-7: Прикладной уровень — HTTP-атаки с шифрованием.

- Быстрое действие: Чем раньше будет обнаружена DDoS-атака, тем быстрее можно будет противостоять вреду. Компании должны предоставлять DDoS-услуги или определенные технологии, чтобы можно было реализовать и обработать интенсивный трафик как можно скорее.

- Настройка брандмауэров и маршрутизаторов: Брандмауэры и маршрутизаторы должны быть настроены таким образом, чтобы они отвергали поддельный трафик, и вы должны обновлять свои маршрутизаторы и брандмауэры с помощью последних обновлений безопасности.

- Рассмотрим искусственный интеллект: Несмотря на то, что нынешние средства защиты в виде передовых брандмауэров и систем обнаружения вторжений очень распространены, искусственный интеллект используется для разработки новых систем.

- Защитите свои устройства Интернета вещей: Чтобы ваши устройства не стали частью ботнета, разумно убедиться, что на ваших компьютерах установлено надежное программное обеспечение безопасности. Важно постоянно обновлять его с помощью последних исправлений безопасности.

Часто задаваемые вопросы

1. Что такое DoS-атака?

DoS Расшифровывается как отказ в обслуживании. Эта атака предназначена для отключения машины или сети, из-за чего пользователи не могут получить к ней доступ. DoS-атаки достигают этого, заливая цель трафиком или отправляя ей информацию, которая вызывает сбой.

DoS-атаки достигают этого, заливая цель трафиком или отправляя ей информацию, которая вызывает сбой.

2. Что такое DDoS-атака?

DDoS Расшифровывается как распределенная атака типа «отказ в обслуживании». При DDoS-атаке злоумышленник пытается сделать конкретную службу недоступной, направляя непрерывный и огромный трафик из нескольких конечных систем.

3. Какие существуют типы DoS-атак?

Типы DOS-атак:

- Атаки с переполнением буфера

- Ping of Death или ICMP-флуд

- Атака Teardrop

- Атака с флудом

<< Вернуться к техническому глоссарию

Определение DDoS

DDoS расшифровывается как распределенный отказ в обслуживании, злонамеренная попытка злоумышленника запретить законным пользователям доступ к серверу или сетевому ресурсу путем перегрузки его искусственным трафиком. .

Часто задаваемые вопросы

Что такое DDoS?

Распределенный отказ в обслуживании (DDoS) — это результат кибератаки, при которой сервер или сетевой ресурс становится недоступным для законного пользовательского трафика. Отказ в обслуживании происходит в результате атаки — умышленного нарушения работы целевого хоста, подключенного к Интернету, злоумышленником (злоумышленником).

Отказ в обслуживании происходит в результате атаки — умышленного нарушения работы целевого хоста, подключенного к Интернету, злоумышленником (злоумышленником).

Что такое DDoS-атака и как она работает?

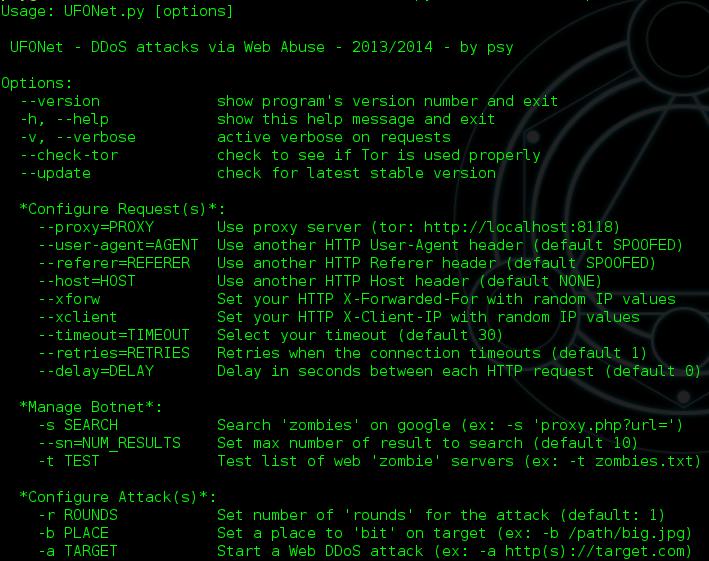

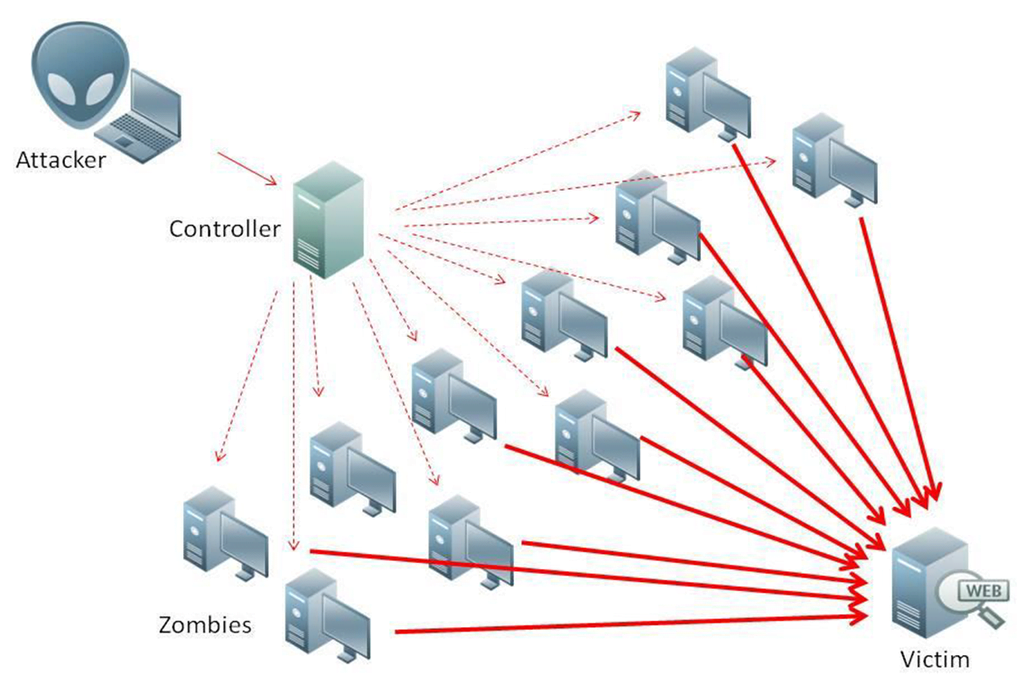

DDoS — это тип атаки типа «отказ в обслуживании» (DoS), при которой злоумышленник злонамеренно пытается нарушить нормальный трафик целевой сети или сервера, затопляя окружающую инфраструктуру интернет-трафиком. Обычно это включает кооптацию большого количества клиентских устройств с троянским вирусом и их координацию для выполнения запросов к одному и тому же ресурсу в одно и то же время. Популярные среди хакеров из-за своей простоты, DDoS-атаки также могут быть доступными, если не прибыльными, что побуждает злоумышленников или «хактивистов» прибегать к этой форме кибератаки.

Как правило, DDoS-атака злонамеренно заполняет IP-адрес тысячами сообщений с помощью распределенных (управляющих) серверов и бот-сетей. Жертвы атаки не могут получить доступ к системам или сетевым ресурсам для отправки законных запросов из-за нежелательного трафика, снижающего производительность сети.

Типы DDoS-атак

Типы DDoS-атак варьируются от тех, которые приводят к сбою служб, и тех, которые вызывают переполнение служб. Тремя основными категориями DDoS-атак на сегодняшний день являются атаки на основе тома сосредоточены на пропускной способности сети, атаки на протоколы сосредоточены на ресурсах сервера, а атаки на приложения сосредоточены на веб-приложениях. Некоторые из наиболее распространенных инструментов DDoS включают:

• SYN Flood — синхронизированный (SYN) Flood использует уязвимости в последовательности соединения TCP, также известный как трехстороннее рукопожатие.

• HTTP Flood — отправляет искусственные запросы GET или POST для максимального использования ресурсов сервера.

• UDP Flood — атака протокола пользовательских дейтаграмм (UDP) нацелена на случайные порты на компьютере или в сети с пакетами UDP.

• Атака Smurf — этот тип атаки использует IP и протокол управления сообщениями в Интернете (ICMP) с помощью вредоносной программы под названием smurf.

• Атака Fraggle — аналогичная атаке smurf, атака fraggle направляет большие объемы трафика UDP в широковещательную сеть маршрутизатора с использованием UDP, а не ICMP.

• Shrew Attack — атакует TCP, используя короткие синхронизированные пакеты трафика по тому же каналу.

• Ping of Death — манипулирует IP, отправляя вредоносные ping-запросы в систему.

• Slowloris — использует минимальные ресурсы во время атаки, атакуя веб-серверы по аналогии с HTTP-флудом, сохраняя соединение с целью открытым как можно дольше.

• Атаки на уровне приложений — преследование конкретных слабых мест в приложениях, а не всего сервера.

• Усиление NTP — использует серверы Network Time Protocol (NTP) с атакой усиленного отражения.

Как остановить DDoS-атаку

Важно установить наилучшую защиту от DDoS для вашего бизнеса, чтобы предотвратить DDoS-атаки, которые могут поставить под угрозу данные вашей компании и интеллектуальную собственность. Защита от DDoS-атак, также известная как смягчение последствий DDoS-атак, имеет решающее значение для компаний, поскольку угрозы DDoS растут. Средняя недельная DDoS-атака стоит менее 200 долларов, и каждый день в мире происходит более 2000 таких атак. Фирмы часто платят небольшую часть стоимости услуг по предотвращению DDoS по сравнению с ущербом, который несут жертвы атаки.

Средняя недельная DDoS-атака стоит менее 200 долларов, и каждый день в мире происходит более 2000 таких атак. Фирмы часто платят небольшую часть стоимости услуг по предотвращению DDoS по сравнению с ущербом, который несут жертвы атаки.

Если у вас в настоящее время нет плана по предотвращению DDoS-атак, самое время начать. Защита от DDoS-атак осуществляется в нескольких различных подходах, таких как самостоятельные решения, локальные инструменты и облачные решения.

Самостоятельная защита от DDoS-атак

Этот метод является наименее дорогим, но его часто считают слабым и неподходящим для онлайн-бизнеса с приличным трафиком. Основная цель большинства самостоятельных средств защиты — остановить флуд-атаки за счет введения пороговых значений трафика и правил внесения в черный список IP-адресов.

Эти настройки защиты от DDoS-атак носят реактивный характер и обычно срабатывают после первоначальной атаки. Хотя такой подход может помешать атакам в будущем, большинство агрессоров способны адаптировать и модифицировать свои методы. Кроме того, ограничения пропускной способности сети в решениях типа «сделай сам» обычно оказываются неэффективными, поскольку компаниям не хватает масштабируемости для защиты от атак.

Кроме того, ограничения пропускной способности сети в решениях типа «сделай сам» обычно оказываются неэффективными, поскольку компаниям не хватает масштабируемости для защиты от атак.

Локальная защита от DDoS-атак

Этот подход добавляет дополнительный уровень аппаратных устройств, развернутых локально в центрах обработки данных заказчика вместе с другим сетевым оборудованием и серверами. Локальная защита часто может быть дорогостоящим вариантом защиты от DDoS-атак.

Преимущества расширенной фильтрации трафика, предлагаемой локальными решениями для защиты от DDoS, включают низкую задержку, контроль данных и соблюдение строгих правил в определенных отраслях. Недостатки включают более высокие затраты на смягчение последствий DDoS-атак, необходимость ручного развертывания в случае атаки и ограничения на доступную пропускную способность.

Защита облачных серверов от DDoS-атак

Внешние облачные решения — это аутсорсинговые услуги, которые требуют меньших инвестиций в управление или обслуживание, чем другие услуги по смягчению последствий DDoS-атак, обеспечивая при этом эффективную защиту как от сетевых угроз, так и от угроз прикладного уровня. Эти сервисы развертываются либо как сервисы, работающие постоянно, либо как сервисы по требованию, и могут эластично масштабировать ресурсы для противодействия DDoS-атакам. Такие службы, как сеть доставки контента (CDN), могут маршрутизировать фильтрующий трафик, разгружая вредоносные запросы и отправляя на веб-сайт только трафик, определенный как «безопасный».

Эти сервисы развертываются либо как сервисы, работающие постоянно, либо как сервисы по требованию, и могут эластично масштабировать ресурсы для противодействия DDoS-атакам. Такие службы, как сеть доставки контента (CDN), могут маршрутизировать фильтрующий трафик, разгружая вредоносные запросы и отправляя на веб-сайт только трафик, определенный как «безопасный».

Службы Always-on включают перенаправление DNS-сервера, уделяя особое внимание предотвращению атак прикладного уровня, которые истощают ресурсы сервера. Опция по требованию снижает атаки сетевого уровня, нацеленные на основные компоненты сетевой инфраструктуры, такие как UDP-флуд, за счет гибкого масштабирования услуг.

DoS против DDoS

Атака DoS — это атака типа «отказ в обслуживании», при которой один или несколько компьютеров используются для переполнения сервера TCP- и UDP-пакетами с целью перегрузки целевого сервера и его недоступности для обычных пользователей. DDoS-атака — один из наиболее распространенных типов DoS-атак, использующий несколько распределенных устройств для атаки на одну систему.

HTTP-флуд применяется для серверов, отправляется HTTP-пакет, на который сервер шлет ответные пакеты, превышающие размеры, за счет чего пропускные способности сервера снижаются.

HTTP-флуд применяется для серверов, отправляется HTTP-пакет, на который сервер шлет ответные пакеты, превышающие размеры, за счет чего пропускные способности сервера снижаются.

Атаки переполнения буфера

Атаки переполнения буфера

Ваш комментарий будет первым