Что делать, если вирус всё же попал на ваше устройство?

Однако, перед тем как начать, определим для себя основные причины появления вируса, впрочем, правильнее говорить именно вредоносное приложение, ведь, в действительности, нельзя навредить смартфону, перейдя по веб-ссылке. Заразиться девайс может лишь путем установки зараженного приложения, и необязательно, чтобы оно включало в себя лишь вирус, свои функции приложение выполнять будет, при этом вместе с ним в вашу систему проникнет программный код, что будет воровать, уничтожать и заполнять мусором всё на своём пути.

Вирус, как ты попал сюда? Именно такие эмоции вызывает попадание вредоносного приложения на ваше устройство, и в этот момент неважно «Как?», важно «Что делать дальше?» В действительности зараженных девайсов не так много, и не по причине того, что все они перестают нормально функционировать, всему виной неплохая стандартная защита от Google. Несколько дней назад мы уже обсуждали, как избежать попадания вируса на ваш смартфон, однако в случае, если неизведанное ранее существо всё же проникло в просторы программного кода системы, вам обязательно следует прибегнуть к нашим советам.

Выше голову

Первым делом успокойте себя: для многих это сильный моральный удар, слово «вирус» вызывает волнение у любого непрофессионала, как-никак все наслышаны о возможностях подобных «существ», и, действительно, они не так глупы, тем не менее не стоит опускать руки, образумьтесь, оцените ситуацию и действуйте — враг всегда терпит поражение.

Распознать и удалить

Ваша основная цель — уничтожить вредоносный код. Если вы заметили что-то необычное в поведение вашего смартфона, например: необоснованное увеличение памяти как оперативной, так и постоянной, странные запущенные процессы, не писанные вами ранее посты в Facebook — любое странное поведение должно вас насторожить. Первым делом вспомните, какие ближайшие программы вами были установлены и есть ли среди них подозрительные? Если да, удаляйте не думая. Впрочем, это самый простой способ.

Лучшим вариантом станет отключение вашего устройства сразу после подозрительной активности. Далее зайдите в Google Play через компьютер и проанализируйте все известные антивирусные программы, почитайте отзывы, просите совета у профессионалов. Затем вновь включите ваш девайс и скачайте выбранное антивирусное приложение, сканируйте и определите наличие вируса.

Затем вновь включите ваш девайс и скачайте выбранное антивирусное приложение, сканируйте и определите наличие вируса.

Защитите свои данные

Чтобы обезопасить себя от потери данных банковских карт, личных счетов, аккаунтов, попытайтесь сменить пароли от ВКонтакте, Twitter, Facebook, AndroidInsider.ru и прочих значимых для вас сайтов, это поможет вам не стать жертвой преступников. Как ни говорите, но их ключевой целью является получение прибыли.

Сбросьте настройки

В случае, если антивирус не нашел вредоносных программ, но телефон продолжает странно себя вести, вам поможет полный сброс настроек: все ваши данные, включая музыку и фотографии, по совету коллег из androidcentral перенесите на компьютер или перекиньте в Google Drive, затем воспользуйтесь нашим руководством по сбросу настроек.

У вас есть Root?

Некоторые из вас наверняка знакомы с Root-доступом, прошивками, кастомными рекавери. Для этих пользователей всё куда проще, ведь они могут просто сменить прошивку, перед этим сделав полный сброс через рекавери, включая статистику батареи и прочее, чтобы наверняка.

А какими методами борьбы с вирусами пользуетесь вы?

Жизнь и устройство коронавирусов — Телеканал «Наука»

В марте Всемирная организация здравоохранения объявила о пандемии коронавируса SARS-CoV-2. Медицинская статистика по коронавирусу SARS-CoV-2 уже несколько месяцев подряд остается одной из главных новостных тем, и, хотя СМИ не устают напоминать о симптомах заболевания и методах профилактики, вирус продолжает распространяться с впечатляющей скоростью. Неприятных эмоций добавляет то, что специального лечения до сих пор нет, и все вместе наводит на мысль, что SARS-CoV-2 есть нечто невиданное и неслыханное, с чем никто никогда не сталкивался.На самом деле SARS-CoV-2 далеко не единственный коронавирус. Собственно, свое имя он получил по образцу ближайшего родственника — SARS-CoV, другого коронавируса, который оказался причиной вспышки атипичной пневмонии в 2002—2003 годах. Но и SARS-CoV был не первым коронавирусом. Первым аж в 1937 году стал IBV — вирус птичьего инфекционного бронхита, который до сих пор причиняет массу неприятностей птицеводам: например, в непривитой стае домашних кур заболевают абсолютно все птицы, а смертность может дойти до 60%. Спустя 10 лет после IBV обнаружили второй коронавирус — MHV, или вирус мышиного гепатита, а человеческие коронавирусы были открыты в середине 60-х годов XX века. До поры до времени они не пользовались особым вниманием, пока в начале XXI века не случилось коронавирусной атипичной пневмонии. После этого, по выражению одного из исследователей, коронавирусы мгновенно попали «из грязи в князи»: их стали изучать всеми возможными способами.

Спустя 10 лет после IBV обнаружили второй коронавирус — MHV, или вирус мышиного гепатита, а человеческие коронавирусы были открыты в середине 60-х годов XX века. До поры до времени они не пользовались особым вниманием, пока в начале XXI века не случилось коронавирусной атипичной пневмонии. После этого, по выражению одного из исследователей, коронавирусы мгновенно попали «из грязи в князи»: их стали изучать всеми возможными способами.

Сейчас известно 39 видов коронавирусов, в каждый вид могут входить десятки и сотни штаммов. Кроме того, есть еще 10 видов — кандидатов в коронавирусы. Специалисты пока только проверяют, можно ли их считать настоящими коронавирусами. У них широкий спектр хозяев среди птиц и зверей, у которых они вызывают заболевания дыхательной системы и желудочно-кишечного тракта. К людям коронавирусы приходят от животных: вирус атипичной пневмонии 2002—2003 годов SARS-CoV пришел от подковоносых летучих мышей, от которых он перескочил в мусанга, или малайскую пальмовую куницу, а из мусанга — уже в человека. (Любителям кофе малайская пальмовая куница должна быть знакома — это тот самый зверек, без которого не было бы кофе копи-лювак: мусангам скармливают кофейные зерна, которые определенным образом ферментируются в кишечнике, изменяя вкусовые свойства; кофе из зерен, которые прогнали через мусангов, считается особо изысканным и стоит весьма немалых денег.)

(Любителям кофе малайская пальмовая куница должна быть знакома — это тот самый зверек, без которого не было бы кофе копи-лювак: мусангам скармливают кофейные зерна, которые определенным образом ферментируются в кишечнике, изменяя вкусовые свойства; кофе из зерен, которые прогнали через мусангов, считается особо изысканным и стоит весьма немалых денег.)

Еще один человеческий коронавирус известен по вспышке ближневосточного респираторного синдрома, первые случаи которого были зарегистрированы в 2012 году в Саудовской Аравии, — он получил название MERS-CoV. Этот вирус также пришел к людям от летучих мышей с промежуточной остановкой в одногорбых верблюдах (оттого его еще называют верблюжьим гриппом, что неправильно, — коронавирусы от вирусов гриппа отличаются). Умирают от него более трети заразившихся, однако заразиться им сложно: с момента появления вируса и до начала этого года в мире зарегистрировано лишь около двух с половиной тысяч случаев.

Подозревают, что и новый вирус SARS-CoV-2 тоже пришел к нам от летучих мышей.

Наконец, есть еще четыре человеческих коронавируса, два из которых, HCoV-229E и HCoV-OC43, были известны еще до атипичной пневмонии от SARS-CoV, а два других, HCoV-NL63 и HCoV-HKU1, открыли в 2004 и 2005 годах. Все четыре не вызывают ничего серьезнее мягкой простуды; хотя коронавирусная простуда встречается довольно часто — на ее счет относят 15—30% всей простуды в мире.

Но об эпидемиологии коронавирусов мы рассказывать не будем, а вместо этого поговорим о том, как они устроены и как на них реагируют наши клетки.

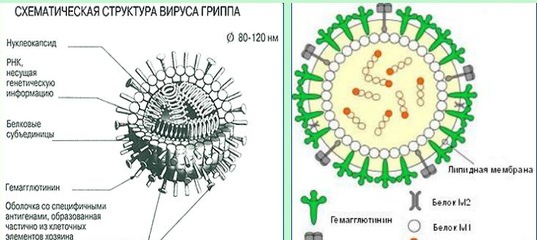

Обладатели белковой короныОткуда в названии вирусов возникла «корона»? В электронный микроскоп можно увидеть, что округлые вирусные частицы украшены выступами, которые создают вокруг вируса как бы дополнительную оболочку, похожую на солнечную корону. Выступы — булавообразные молекулы белка S, который нужен вирусу, чтобы проникнуть в клетку. (Надо сказать, что «корона» из белка S есть еще у одной группы вирусов — торовирусов, родственников коронавирусов, обычно заражающих животных и редко — человека. ) У некоторых коронавирусов имеется «подкорона» — дополнительный слой выступающих из оболочки белков размером поменьше S. Этот более мелкий белок называется HE, гемагглютининэстераза. HE тоже нужен для взаимодействия с клеткой, и он есть кроме коронавирусов у торовирусов и у некоторых вирусов гриппа.

) У некоторых коронавирусов имеется «подкорона» — дополнительный слой выступающих из оболочки белков размером поменьше S. Этот более мелкий белок называется HE, гемагглютининэстераза. HE тоже нужен для взаимодействия с клеткой, и он есть кроме коронавирусов у торовирусов и у некоторых вирусов гриппа.

И белок S, и белок HE сидят в мембранной липидной оболочке. Откуда она берется? Как мы помним, наши клетки окружены мембраной и внутри них существует много мембранных органелл — клеточных органов, выполняющих разные функции и ради правильной работы отделенных от остальной клетки двуслойной липидной мембраной. Ее-то вирус и заимствует, выходя из клетки, а как именно, скажем чуть ниже. Кроме S и HE в ней сидит очень много белка М, который поддерживает и структурирует мембрану, и еще немного белка E. Под липидной оболочкой с белками мы найдем геном вируса — нить молекулы РНК, которая усажена белком N: он упаковывает вирусную РНК в компактную свернутую спираль. (Белковая оболочка вирусов, непосредственно взаимодействующая с нуклеиновой кислотой, называется капсидом. ) Когда РНК попадает в клетку, то на ней сразу можно синтезировать белки, и такую РНК у вирусов обозначают плюсом.

) Когда РНК попадает в клетку, то на ней сразу можно синтезировать белки, и такую РНК у вирусов обозначают плюсом.

По этим признакам коронавирусы относят к РНК-содержащим вирусам, чей геном представляет собой одну-единственную плюс-цепь РНК. Так же выглядит геном у множества других вирусов, среди которых есть риновирусы (одна из самых частых причин простуды) и вирус гепатита С. В то же время коронавирусы относят к оболочечным вирусам, у которых кроме нуклеиновой кислоты и связанного с ней структурно-защитного белка (у коронавирусов это белок N) есть еще мембранная оболочка. К оболочечным вирусам еще относятся, например, вирусы герпеса, у которых наследственная информация хранится в ДНК, и ВИЧ. Как видим, по отдельности разные молекулярные черты можно найти у множества вирусов и лишь по их сочетанию отделить одну группу вирусов от другой.

В то же время коронавирусы относят к оболочечным вирусам, у которых кроме нуклеиновой кислоты и связанного с ней структурно-защитного белка (у коронавирусов это белок N) есть еще мембранная оболочка. К оболочечным вирусам еще относятся, например, вирусы герпеса, у которых наследственная информация хранится в ДНК, и ВИЧ. Как видим, по отдельности разные молекулярные черты можно найти у множества вирусов и лишь по их сочетанию отделить одну группу вирусов от другой.

Кстати, геном в виде РНК — это, можно сказать, слабость коронавирусов. В нуклеиновых кислотах время от времени появляются мутации либо из-за внешних факторов, вроде фоновой радиации, либо из-за стандартных ошибок белков, которые эти нуклеиновые кислоты копируют. Но в клеточной ДНК мутации могут быть исправлены специальными ремонтными белками. Этим же ремонтом способны воспользоваться вирусы с геномом в виде ДНК или же те, которые геномную РНК на время копируют в ДНК (такие вирусы называются ретровирусами). А в коронавирусной РНК ошибки никак не исправляются. Мутации помогают вирусам сменить хозяина, но среди мутаций есть очень много вредных, и если вирус не может никак корректировать дефекты в ДНК, они в какой-то момент могут сделать его просто нежизнеспособным.

Мутации помогают вирусам сменить хозяина, но среди мутаций есть очень много вредных, и если вирус не может никак корректировать дефекты в ДНК, они в какой-то момент могут сделать его просто нежизнеспособным.

Любые вирусы — это, грубо говоря, лишь комок молекул, пусть и сложно устроенный. Собственного обмена веществ у вирусов нет, и размножаться за пределами клетки они не могут. Вирусам с мембранной оболочкой проникнуть в клетку проще как из-за самой мембраны, так и благодаря сидящим на ней белкам: они хорошо подходят к клеточным рецепторам. Кроме того, белки мембранной оболочки, как собственно вирусные, так и те, которые вирус прихватил у клетки вместе с куском мембраны, помогают вирусу уходить от иммунной атаки. Но из-за мембраны такие вирусы более чувствительны к разным неблагоприятным факторам, вроде обезвоживания или моющих детергентов, мембрану разрушающих. Поэтому вирусы с мембранной оболочкой лучше всего передаются от хозяина к хозяину, а сидеть на какой-то поверхности и ждать, когда их оттуда снимет потенциальный хозяин, они долго не могут. Этим они отличаются от вирусов без мембраны, которые представляют собой нуклеиновую кислоту, заключенную в белковый капсид, — они более устойчивы в окружающей среде, но проникнуть в клетку для них зачастую сложнее.

Этим они отличаются от вирусов без мембраны, которые представляют собой нуклеиновую кислоту, заключенную в белковый капсид, — они более устойчивы в окружающей среде, но проникнуть в клетку для них зачастую сложнее.

Итак, коронавирус подходит к клетке и касается ее шипиками белка S — того самого, который образует «корону». Поверхность клетки усажена множеством белков; среди них есть и ферменты-протеазы, то есть способные резать другие белковые молекулы. Клетка сначала поглощает вирус, впячивая в себя мембрану в том месте, где он с ней взаимодействовал, — и вирус оказывается внутри мембранного пузырька в клеточной цитоплазме. Ферменты-протеазы, с которыми соединился белок S, разрезают его, и в результате оставшаяся у вируса часть белка S меняет пространственную форму. Измененный S помогает сблизиться мембране вируса и мембране пузырька, в который его поместила клетка, — две мембраны сливаются, вирусная мембранная оболочка расходится, и в клеточную цитоплазму выходит вирусная РНК.

Разные вирусы пользуются разными клеточными белками для входа. Так, вирус атипичной пневмонии SARS-CoV и относительно безобидный HCoV-NL63 связываются с ангиотензинпревращающим ферментом 2, который помогает регулировать кровяное давление, участвует в управлении иммунитетом и играет роль еще в целом ряде процессов. Но белка одного вида для входа бывает недостаточно, поэтому, например, SARS-CoV нужен еще белок TMPRSS2 — одна из сериновых протеаз, участвующая в разных биохимических реакциях. Вирус сначала связывается с одним белком на поверхности клетки, а потом второй белок на поверхности клетки режет вирусный белок S, после чего мембраны вируса и клетки соединяются.

Схема жизненного цикла коронавируса. Проникнув в клетку, вирус высвобождает свою РНК, на которой рибосомы — клеточные машины для белкового синтеза — собирают вирусные белки, необходимые для формирования мембранных пузырьков и для синтеза плюс-цепи геномной РНК — гРНК. На вспомогательных мембранных пузырьках появляются вирусные белки, образующие RTC — replication transcription complex, этот комплекс выполняет репликацию (удвоение генома вируса) и транскрипцию — синтез коротких субгеномных РНК (сгРНК), предназначенных для сборки структурных вирусных белков. Структурный белок N соединяется с геномной РНК и образует нуклеокапсид вируса (геном плюс капсидный белок). На эндоплазматической сети синтезируются другие структурные белки, которые организуют вирусу липидную мембрану.

Структурный белок N соединяется с геномной РНК и образует нуклеокапсид вируса (геном плюс капсидный белок). На эндоплазматической сети синтезируются другие структурные белки, которые организуют вирусу липидную мембрану.Недавно в журнале «Cell» была опубликована статья, в которой говорится, что и новый SARS-CoV-2 проникает в клетку с помощью ангиотензинпревращающего фермента 2 и TMPRSS2; позже в «Science» появилось сообщение, что SARS-CoV и SARS-CoV-2 взаимодействуют с ангиотензинпревращающим ферментом 2 похожим образом. Если все так, то можно было бы подумать о лекарствах против SARS-CoV-2, предотвращающих его взаимодействие с этими белками, — по аналогии с некоторыми противогриппозными препаратами, которые мешают вирусу гриппа проникнуть в клетку. Также есть данные, что SARS-CoV-2 нужен клеточный белок фурин, который активирует вирусные белки еще во время сборки вируса внутри клетки. Фурин — фермент, присутствующий в самых разных клетках, что могло бы объяснить, почему SARS-CoV-2 находят в разных тканях. Иногда можно услышать, что из всех коронавирусов только SARS-CoV-2 использует фурин, однако в 2014 году в журнале «PNAS» вышла статья, в которой утверждалось, что фурин нужен для активации белка S вирусу ближневосточного респираторного синдрома — MERS-CoV.

Иногда можно услышать, что из всех коронавирусов только SARS-CoV-2 использует фурин, однако в 2014 году в журнале «PNAS» вышла статья, в которой утверждалось, что фурин нужен для активации белка S вирусу ближневосточного респираторного синдрома — MERS-CoV.

Вирус проник в клетку, и теперь он начинает копировать свой геном, то есть молекулу РНК, и синтезировать белки, нужные для копирования РНК и для формирования вирусных частиц. Кроме полных геномных РНК коронавирусы создают еще набор более коротких РНК — они синтезируются на больших геномных РНК и нужны только для синтеза белков; в вирусные частицы эти короткие РНК не попадают (точно так же ведут себя некоторые другие вирусы, которые вместе с коронавирусами объединяют в группу Nidovirales). Все вирусные РНК синтезируются в особых белковых комплексах, которые, в свою очередь, закреплены в небольших мембранных пузырьках. Эти пузырьки создает сам вирус: его белки вторгаются во внутриклеточные мембраны и фрагментируют их, создавая пузырьки-везикулы, чтобы РНК-синтезирующим комплексам было к чему пришвартоваться.

Часть насинтезированной РНК остается плавать в цитоплазме клетки — на ней синтезируется белок N, который будет упаковывать геномную вирусную РНК в спираль. Другие структурные белки, те, что потом окажутся в мембранной оболочке вируса (S, M и пр.), синтезируются на РНК, осевшей на особой внутриклеточной структуре — эндоплазматической сети, или эндоплазматическом ретикулуме (ЭР). Эндоплазматическая сеть — это огромная система мембранных канальцев, цистерн и пузырьков, на которых сидят белоксинтезирующие молекулярные машины рибосомы и собирают белки в соответствии с информацией в РНК. Готовые белки погружаются внутрь полостей ЭР, где приобретают правильную пространственную форму и потом либо переходят в клеточную цитоплазму, либо отправляются на экспорт, наружу из клетки, будучи заключены в транспортный мембранный пузырек.

Белки коронавирусов M, S, HE и E по мере готовности накапливаются прямо в мембране эндоплазматической сети. И когда к ним приближается вирусная геномная РНК, унизанная белком N, белки в мембране начинают взаимодействовать с ней и друг с другом, так что мембрана эндоплазматической сети изгибается и обволакивает вирусную РНК. Получается вирусная частица, окруженная мембранной оболочкой. При этом частица погружается внутрь ЭР, отшнуровываясь от мембраны, и начинает путешествие к краю клетки внутри «экспортного» мембранного пузырька. Пузырек подходит к наружной клеточной мембране, сливается с ней, и вирусная частица выплескивается наружу.

Получается вирусная частица, окруженная мембранной оболочкой. При этом частица погружается внутрь ЭР, отшнуровываясь от мембраны, и начинает путешествие к краю клетки внутри «экспортного» мембранного пузырька. Пузырек подходит к наружной клеточной мембране, сливается с ней, и вирусная частица выплескивается наружу.

Естественно, вирус старается сделать как можно больше своих копий. И естественно, каждая отдельная клетка и весь организм в целом хотели бы побыстрее избавиться от вируса — все-таки он расходует их ресурсы. В идеале клетке лучше погибнуть вместе с вирусом и сделать это так, чтобы не раздражать иммунную систему, потому что иммунное воспаление, хотя и нацелено против инфекций, сказывается и на здоровых тканях. Тут есть разные варианты. Клетка может сама себя съесть, то есть запустить аутофагию (см. «Наука и жизнь» №11, 2016 г., статья «Аутофагия на страже здоровья клетки»). Суть аутофагии в том, что клетка переваривает себя по частям с помощью специальных органелл с ферментами, расщепляющими клеточные биомолекулы. Аутофагия включается в ответ на разные стрессы, начиная с голодания и заканчивая вирусной инфекцией. Другой способ — запустить апоптоз. Так называют еще одну программу клеточного самоубийства, которое происходит по иному механизму: здесь опять работают специальные расщепляющие ферменты, фрагментирующие все внутренности клетки и заключающие их в небольшие мембранные пузырьки, а эти пузырьки уже съедают клетки-соседи или иммунные клетки-уборщики.

Аутофагия включается в ответ на разные стрессы, начиная с голодания и заканчивая вирусной инфекцией. Другой способ — запустить апоптоз. Так называют еще одну программу клеточного самоубийства, которое происходит по иному механизму: здесь опять работают специальные расщепляющие ферменты, фрагментирующие все внутренности клетки и заключающие их в небольшие мембранные пузырьки, а эти пузырьки уже съедают клетки-соседи или иммунные клетки-уборщики.

О том, что у нее внутри орудует вирус, клетка может догадаться по неполадкам с внутренними мембранами — мы помним, что коронавирусы фрагментируют мембраны, чтобы дать опору своим белкам, синтезирующим РНК, и сами вирусные частицы прихватывают себе куски мембран. Кроме того, вирусные белки накапливаются в эндоплазматической сети и вызывают так называемый ЭР-стресс, то есть стресс эндоплазматического ретикулума. ЭР-стресс заставляет клетку остановить синтез белков (что, несомненно, бьет по вирусу — ведь он зависит от клеточной белоксинтезирующей машины) и активирует сигнальные молекулярные пути, которые включают программы клеточного суицида. Наконец, клетка может понять по вирусной РНК, что внутри у нее поселилась инфекция, и в ответ начать синтез интерферона первого типа. Это сигнальный белок, который выходит из клетки и оповещает всех об инфекции, в результате здоровые клетки готовятся защищаться от своей соседки, а иммунные клетки стремятся уничтожить зараженную клетку.

Наконец, клетка может понять по вирусной РНК, что внутри у нее поселилась инфекция, и в ответ начать синтез интерферона первого типа. Это сигнальный белок, который выходит из клетки и оповещает всех об инфекции, в результате здоровые клетки готовятся защищаться от своей соседки, а иммунные клетки стремятся уничтожить зараженную клетку.

Но у вирусов, к сожалению, есть способы заставить клетку жить подольше. Например, белок Е вируса атипичной пневмонии SARS-CoV подавляет апоптоз — значит, клетка будет производить вирусные частицы до полного истощения. В зависимости от состояния белков, участвующих в сигнальных путях, эти сигнальные пути могут либо включать программу суицида, либо, наоборот, поощрять клетку жить дальше, и коронавирусы могут переключать сигнальные пути в пользу жизни. И еще коронавирусы умеют подавлять интерфероновую защиту и воспалительную реакцию: некоторые их белки скрывают от клетки вирусную РНК, не дают защитной системе эту РНК увидеть. Защитный механизм не включается, про инфекцию не знают ни соседи больной клетки, ни иммунитет, и вирус размножается все сильнее и сильнее. Не все коронавирусы умеют так делать, и те, против которых интерфероновая защита срабатывает вовремя, вызывают лишь слабую простуду. А вот знаменитые SARS-CoV и MERS-CoV как раз хорошо умеют отключать интерфероновую систему тревоги, и считается, что во многом из-за этого они вызывают очень тяжелые симптомы. Если организм пропустил начало инфекции, то потом, когда он все равно ее обнаружит, ему придется иметь дело с огромным числом вирусов и зараженных клеток. Коронавирусы же не только подавляют воспаление — некоторые из их белков как раз воспаление сильно стимулируют. Поэтому говорят, что осложнения от коронавирусных инфекций во многом возникают из-за очень сильного иммунного ответа.

Не все коронавирусы умеют так делать, и те, против которых интерфероновая защита срабатывает вовремя, вызывают лишь слабую простуду. А вот знаменитые SARS-CoV и MERS-CoV как раз хорошо умеют отключать интерфероновую систему тревоги, и считается, что во многом из-за этого они вызывают очень тяжелые симптомы. Если организм пропустил начало инфекции, то потом, когда он все равно ее обнаружит, ему придется иметь дело с огромным числом вирусов и зараженных клеток. Коронавирусы же не только подавляют воспаление — некоторые из их белков как раз воспаление сильно стимулируют. Поэтому говорят, что осложнения от коронавирусных инфекций во многом возникают из-за очень сильного иммунного ответа.

Об опасных хитростях коронавирусов можно рассказать еще много. Например, они нашли себе разных молекулярных помощников: кроме поверхностных ферментов, которые помогают вирусу проникнуть в клетку, внутри клетки еще есть множество белков, помогающих вирусу на всех этапах его жизни — в копировании генома, в синтезе вирусных белков, в сборке вирусных частиц и т. д. А некоторые вирусные белки наносят дополнительный вред клеткам, создавая в клеточных мембранах лишние отверстия — ионные каналы, из-за чего в клетке нарушается распределение ионов и, как следствие, меняются многие молекулярные процессы. Но хотя все это звучит довольно пугающе, нельзя не признать, что про жизнь и устройство коронавирусов мы знаем уже очень много. Остается надеяться, что наши знания в ближайшем будущем найдут практическое применение и помогут справиться не только с текущей пандемией, но и понять, что делать с будущими коронавирусами.

д. А некоторые вирусные белки наносят дополнительный вред клеткам, создавая в клеточных мембранах лишние отверстия — ионные каналы, из-за чего в клетке нарушается распределение ионов и, как следствие, меняются многие молекулярные процессы. Но хотя все это звучит довольно пугающе, нельзя не признать, что про жизнь и устройство коронавирусов мы знаем уже очень много. Остается надеяться, что наши знания в ближайшем будущем найдут практическое применение и помогут справиться не только с текущей пандемией, но и понять, что делать с будущими коронавирусами.

***

Коронавирусные аббревиатуры

SARS-CoV — Severe Аcute Respiratory Synd-rome-related CoronaVirus, коронавирус тяжелого острого респираторного синдрома, вызвавший вспышку атипичной пневмонии 2002–2003 годов.

SARS-CoV-2 — коронавирус тяжелого острого респираторного синдрома-2, вызывающий заболевание COVID-19, то есть COrona VIrus Disease 2019, или коронавирусная болезнь 2019 года.

MERS-CoV — Middle East Respiratory Syndrome-related CoronaVirus, коронавирус ближневосточного респираторного синдрома.

HCoV — общая аббревиатура для человеческих коронавирусов, Human CoronaVirus.

***

Последовательность аминокислот в белках кодируется триплетами генетических «букв» — нуклеотидов, из которых состоят ДНК и РНК. Но смысл в последовательности нуклеотидов будет только в том случае, если она прочитывается в одном определенном направлении. Однако ДНК и многие РНК состоят из двух цепей, которые соединены по правилу комплементарности нуклеотидов, так что напротив осмысленной последовательности в одной цепи будет бессмысленная последовательность букв в другой. Их так и называют — – смысловая и антисмысловая цепи. Плюс-цепь РНК коронавирусов — цепь со смыслом: информацию с нее можно сразу считать в белок. А есть вирусы, содержащие минус-цепь, то есть антисмысловую. Их жизнь в клетке начинается с того, что на минус-цепи строится комплементарная ей плюс-цепь, на которой уже можно синтезировать белки.

***

Все ферменты катализируют реакции с помощью группы аминокислот, образующих активный центр молекулы; у сериновых протеаз, таких, как помогающий коронавирусам фермент TMPRSS2, в их активный центр входит аминокислота серин.

***

У ретровирусов гены закодированы в РНК, но когда они попадают в клетку, на их РНК специальный фермент синтезирует ДНК, хотя обычно все происходит наоборот — на ДНК-шаблоне синтезируется РНК. Из-за того, что у них все наоборот, ретровирусы и получили в названии приставку «ретро». Один из самых известных ретровирусов — ВИЧ.

Текст: Кирилл Стасевич

Источник: «Наука и жизнь», №4, 2020.

Скрытые майнеры в Google Play

Если тормозит компьютер, то многие сразу обвиняют в этом вирусы. А вот если неспешно работает, греется или слишком быстро разряжается смартфон, то это обычно списывают на то, что он уже старенький — пора менять. На самом деле проблема может быть вовсе даже не в этом, а в том, что на смартфоне втихомолку прописался майнер криптовалюты.

На самом деле проблема может быть вовсе даже не в этом, а в том, что на смартфоне втихомолку прописался майнер криптовалюты.

Для майнинга важна вычислительная мощность. По производительности мобильники, конечно, не идут ни в какое сравнение с настольными компьютерами с продвинутой видеокартой, но находчивые злоумышленники компенсируют это количеством: если речь идет о сотнях тысяч устройств, работающих на любителя обогатиться за чужой счет, овчинка уже начинает стоить выделки.

Собственно, проблема в том, что заразить свой смартфон или планшет скрытым майнером очень просто. Совсем не обязательно ставить майнер сознательно и самостоятельно или скачивать приложения из сомнительных источников, в которых может водиться всякая зараза. Оказывается, подцепить скрытый майнер можно, запустив абсолютно безобидное на вид приложение из официального магазина Google Play.

Майнеры в магазине Google Play

Некоторые майнеры только прикидываются полезными программами или играми, а после установки только показывают рекламу и собственно майнят, не выполняя обещанных функций. Но в Google Play и другие официальные магазины такие подделки стараются не пускать, а если нечаянно и пускают, то быстро находят и удаляют их. Поэтому такие зловредные приложения распространяются в основном через форумы и неофициальные магазины. Однако там их скачивает совсем не так много людей, как мошенникам хотелось бы.

Но в Google Play и другие официальные магазины такие подделки стараются не пускать, а если нечаянно и пускают, то быстро находят и удаляют их. Поэтому такие зловредные приложения распространяются в основном через форумы и неофициальные магазины. Однако там их скачивает совсем не так много людей, как мошенникам хотелось бы.

Они нашли выход: если приложение выполняет все полезные функции, заявленные в описании, а зловред аккуратно замаскирован, то есть шанс, что система защиты Google Play его не заметит. Так уже бывало раньше — из сотовых телефонов тогда пытались сделать ботнет. Недавно эксперты «Лаборатории Касперского» нашли еще несколько подобных примеров, на сей раз со встроенным майнером.

Представьте, что вы решили посмотреть трансляцию матча любимой команды. Вы скачиваете футбольное приложение, наслаждаетесь игрой, а в это время встроенный в него скрытый майнер добывает цифровую валюту для своих хозяев. Заметить это довольно сложно: во-первых, вам попросту не до того во время матча, во-вторых, видео тоже нагревает телефон и разряжает батарею, как и майнер.

Именно с футболом оказались связаны самые популярные из найденных нами приложений такого типа. Это целое семейство похожих приложений, которые содержат в названии PlacarTV (placar — это «счет» на португальском): одно из них было загружено более 100 тысяч раз. В него был встроен майнер Coinhive, который во время просмотра добывал для мошенников криптовалюту Monero.

Также наши специалисты нашли майнер в бесплатном приложении для создания VPN-соединения, которое называется Vilny.net. Главная «фишка» этого зловреда в том, что он умеет отслеживать температуру и уровень заряда телефона. А значит, может вовремя приостановить майнинг, не дав устройству перегреться или разрядиться, а его хозяину — заподозрить неладное. Подробнее о находках вы можете прочитать на портале Securelist.

Вот так выглядит детект скрытого майнера. Строго говоря, майнеры попадают в категорию «не-вирусов» — Not-a-virus. Однако это название не делает их более приятными

Мы сообщили об этих находках в Google, и «семейку» PlacarTV со скрытыми майнерами уже удалили из Google Play. А вот Vilny.net все еще остается в официальном магазине. Кроме того, нет гарантий, что уже удаленные зловреды не проникнут туда еще раз (такое уже бывало). Так что надеяться на бдительность сотрудников Google Play не стоит, надо заботиться о своей защите самостоятельно.

А вот Vilny.net все еще остается в официальном магазине. Кроме того, нет гарантий, что уже удаленные зловреды не проникнут туда еще раз (такое уже бывало). Так что надеяться на бдительность сотрудников Google Play не стоит, надо заботиться о своей защите самостоятельно.

Как защититься от скрытых майнеров на Android

- Обращайте внимание на необычное поведение своего смартфона. Если он сильно нагревается и быстро разряжается без всякой на то причины — это может быть симптом заражения. Отследить, что именно сажает батарею, можно с помощью специальных приложений, например нашего Kaspersky Battery Life.

- Скачивая новые приложения, обращайте внимание на разработчика. В софте от проверенных разработчиков с хорошей репутацией вероятность встретиться с какой-либо заразой гораздо меньше.

- Установите на свое устройство Kaspersky Internet Security для Android — антивирус поможет вам обнаружить даже те майнеры, которые не перегревают ваш смартфон и стараются разряжать его постепенно, почти никак себя не проявляя.

Телефон даже с таким «аккуратным» майнером все равно изнашивается, а с неаккуратным может и поломаться.

Телефон даже с таким «аккуратным» майнером все равно изнашивается, а с неаккуратным может и поломаться.

Что читать про вирусы? – аналитический портал ПОЛИТ.РУ

Английский ученый Питер Медавар как-то назвал вирусы «дурной новостью в белковом конверте» (английское слово envelope обозначает и почтовый конверт, и белковую оболочку вируса). Долгое время человечество проявляло к вирусам в основном медицинский интерес, и это вполне оправдано, ведь вирусы – причина целого ряда опасных болезней. Но в последние десятилетия становится все более ясной значительная роль вирусов живых сообществах и в эволюции биологического мира. Поэтому знакомство с ними становится еще более интересным.

Привлекает сочетание предельной простоты и высокой эффективности в устройстве вирусов. Майкл Кордингли завершает свою книгу о вирусах так: «…Человечность позволяет нам видеть красоту в строении вирусов. Они – уникальные продукты эволюции, неизбежное следствие жизни, эгоистическая инфекционная генетическая информация, которая вторгается в жизнь и законы природы, чтобы приводить в действие изобретение эволюции».

Если распространение коронавирусной инфекции вызывает у вас не только опасения, но и интерес к вирусам, можно познакомиться с ними заочно, с безопасного расстояния, благодаря нескольким хорошим книгам.

Поль де Крайф «Охотники за микробами»

Яркий рассказ об истории микробиологии и медицины американского писателя Поля де Крайфа (или де Крюи) стал классикой научно-популярной литературы. Десятки нынешних ученых пришли в биологию, потому что в детстве прочитали эту книгу. Конкретно о вирусных болезнях речь идет в частях книги, посвященных, например, бешенству и желтой лихорадке. Но вирусы пока остаются за занавесом, читатель узнает о вызываемых ими заболеваниях и истории борьбы с ними, но ему ничего не сообщают о них самих. Тем не менее, как первое знакомство с проблемами эпидемиологии книга Поля де Крайфа будет интересно и читателю, пережидающему коронавирусный карантин у себя дома. Книга была впервые издана в 1926 году, русский перевод появился в 1957, с тех пор книга многократно переиздавалась, обычно под одной обложкой с «Охотниками за микробами» печатается другая книгиа де Крайфе – «Борьба за жизнь».

Сергей Ястребов «От атомов к древу. Введение в современную науку о жизни»

Лучшее популярное введение в современную биологию, книга получила премию «Просветитель» в 2018 году. Вирусам посвящена обширная глава номер 12. Читателю познакомится с устройством жизненного цикла вирусов, узнает, какие генетические стратегии используют вирусы, чтобы заставить клетку своего хозяина работать на себя, познакомится с гигантскими вирусами и фотосинтезирующими вирусами, узнает о различных гипотезах эволюционных истоков вирусов в связи с общей эволюцией жизни на Земле. Особое место занимает очень содержательное обсуждение казалось бы чисто терминологического вопроса о том, как вписываются и вписываются ли вирусы в определение живого.

Хочется отдельно рекомендовать книгу «От атомов к древу» и целиком. Возможно, неподготовленному читателю, открывшему книгу на середине, она покажется сложной, но на самом деле автор начинает рассказ с изложения самых простых вещей (вроде химической валентности) и последовательно продвигается вперед. Так что можно пролистать книгу к началу до тех пор, пока не будет достигнут раздел, где всё понятно, а затем углубляться в дальнейшее.

Так что можно пролистать книгу к началу до тех пор, пока не будет достигнут раздел, где всё понятно, а затем углубляться в дальнейшее.

Майкл Кордингли «Вирус. Драйверы эволюции. Друзья или враги?»

Помимо общего введения в вирусную тематику книга Майкла Кордингли рассказывает о том, как вирусы стимулируют эволюционные изменения в организме своих хозяев, формируют глобальные экосистемы и влияют на каждую область жизни. Отдельные главы посвящены латентным заболеваниям (например, герпес), вирусу иммунодефицита человека, межвидовым инфекциям, вирусным зоонозам и животным резервуарам, гриппу, вирусу геморрагической лихорадки Эбола, эндогенным ретровирусам в человеческом геноме и использованию вирусов в медицине (от вакцин до онколитических вирусов). В заключении этой, написанной в 2017 году книги, автор предсказывает, что «будущему нашего общества будет брошен вызов зоонозных вирусов».

Карин Мёллинг «Вирусы. Скорее друзья, чем враги»

Скорее друзья, чем враги»

Главным объектом научного интереса известного немецкого вирусолога Карин Мёллинг были ретровирусы, в том числе вирус иммунодефицита человека. Тем не менее ее книга посвящена в большей степени «светлой стороне» вирусов (хотя и не умалчивает об их опасных свойствах). «Мы привыкли считать, что вирусы – опасные и ужасные создания, которые несут в себе разрушение, угрозу – в общем, совершенно отвратительны. Тем не менее они – часть нашей жизни, окружающей нас среды, развития жизни на Земле и процесса эволюции. Они – часть наших генов! Положительные качества микроорганизмов и вирусов почти всегда остаются без внимания, а они заслуживают большего уважения, чем обычно удостаиваются. Читатели этой книги неожиданно для себя откроют совсем иной мир вирусов, и я надеюсь, что наше путешествие в этот мир окажется увлекательным, а не зловещим, не очень научным и ненапряженным, порой провокативным, современным с точки зрения науки, а иногда и футуристичным», – говорит автор в предисловии.

Соня Шах «Пандемия: Всемирная история смертельных вирусов»

От рассуждений об эволюционной роли вирусов возвращаемся к вирусам, опасным для человека. Правда, вопреки названию в книге немало место уделяется и невирусным заболеваниям, например, холере. Рассматриваются причины возникновения новых болезней человека и социально-эпидемиологические проблемы.

Фрэнк Райан «Виролюция»

Тема этой книги – роль вирусов в эволюции. Вирусы, их производные и тесно связанные с ними структуры составляют как минимум сорок три процента человеческого генома, что заставляет сделать вывод: естественный отбор у человека и его предков происходил в партнерстве с сотнями вирусов. Автор дает ответы на вопросы, как вирусы встроились в человеческий геном, как естественный отбор работает на уровне вирус-носитель и как взаимодействуют движущие силы эволюции — мутации, симбиогенез, гибридизация и эпигенетика.

Автор дает ответы на вопросы, как вирусы встроились в человеческий геном, как естественный отбор работает на уровне вирус-носитель и как взаимодействуют движущие силы эволюции — мутации, симбиогенез, гибридизация и эпигенетика.

Майкл Крайтон «Штамм „Андромеда“»

Вирусы в художественной литературе. Команда ученых сталкивается со смертельным вирусом, попавшим на Землю с упавшего военного спутника. Роман Майкла Крайтона был издан в 1969 году, его русский перевод появился в 1971. В том же году был снят одноименный фильм, а в 2008 году вышел мини-сериал «Штамм „Андромеда“».

Неуязвимые. «В Мире науки» №3, 2021

Существуют ли люди, от природы не подверженные инфекционным заболеваниям? В американском блокбастере «Заражение», который многие сегодня называют пророческим, нам показывают историю распространения некоего нового природного вируса, на наших глазах поражающего огромное количество людей. Практически все умирают — вирус оказывается высококонтагиозным и патологичным. Однако один из главных героев, персонаж Мэтта Деймона, не заболел, хотя находился в самом эпицентре эпидемии. Почему он оказался не подверженным этому вирусу? Можно ли объяснить такой феномен с научной точки зрения? Действительно ли одни люди рискуют заразиться, а другим это по какой-то причине не грозит? Если да, то можно ли использовать это свойство на благо всего человечества? Эти вопросы мы задали нашим экспертам.

Практически все умирают — вирус оказывается высококонтагиозным и патологичным. Однако один из главных героев, персонаж Мэтта Деймона, не заболел, хотя находился в самом эпицентре эпидемии. Почему он оказался не подверженным этому вирусу? Можно ли объяснить такой феномен с научной точки зрения? Действительно ли одни люди рискуют заразиться, а другим это по какой-то причине не грозит? Если да, то можно ли использовать это свойство на благо всего человечества? Эти вопросы мы задали нашим экспертам.

Виталий Васильевич Зверев, академик, заведующий кафедрой микробиологии, вирусологии и иммунологии Сеченовского университета, научный руководитель НИИ вакцин и сывороток им. И.И. Мечникова:

Вы задаете непростые вопросы. Вирусов — огромное разнообразие, и мы знаем далеко не все. Но теоретически такое вполне возможно. Мы все знаем, насколько тяжелое заболевание ВИЧ- инфекция и какой серьезной проблемой становится ее широкое распространение. Но ведь известно. что есть люди, которые заражаются, но никогда не болеют. Их очень мало. Это те люди, которые имеют мутацию в гене — рецепторе к этому вирусу. Таких людей больше всего среди финно-угорских народов. У них вирус попадает в организм, но там не размножается, не заражает клетки и люди не болеют. К сожалению, это один из тех немногих случаев, которые нам известны.

Но ведь известно. что есть люди, которые заражаются, но никогда не болеют. Их очень мало. Это те люди, которые имеют мутацию в гене — рецепторе к этому вирусу. Таких людей больше всего среди финно-угорских народов. У них вирус попадает в организм, но там не размножается, не заражает клетки и люди не болеют. К сожалению, это один из тех немногих случаев, которые нам известны.

Конечно, то, как люди переносят заболевание, во многом зависит от дозы заражения. Каждый вирус имеет свой уровень контагиозности. Например, для того чтобы человек заболел корью, не нужно большое количество вируса. Или та же самая ВИЧ-инфекция. Здесь очень важно, какое количество вируса попадает в организм человека, и тогда иммунная система с этим справляется или не справляется.

Наши последние исследования как раз нацелены на то, чтобы не убивать вирус, который попадает в организм человека, а ограничивать его количество, чтобы можно было создать иммунитет к нему, но при этом не болеть тяжело. Это один из возможных подходов.

Это один из возможных подходов.

А вообще здесь можно действовать на три мишени. Ведь что такое заражение вирусом? Это сам вирус; это тот рецептор, к которому вирус присоединяется; и, наконец, это иммунная система человека, который борется с этим вирусом. Для того чтобы понять, заболеет человек или нет, нужно изучить эти три позиции. Сейчас пришел новый коронавирус, а завтра придет какой-нибудь кишечный вирус или что-то еще. Каждый раз это новые пути заражения, новый источник инфекции.

Можно сколько угодно создавать противовирусные препараты, но они будут работать только против того вируса, с которым мы боремся, а с новым они уже бороться никак не смогут.

То же самое касается рецепторов. Все рецепторы вирусов имеют определенную функцию. Один из них у коронавируса, шиповидный белок-рецептор на поверхности вириона — это рецептор для связывания с ангиотензинпревращающим белком-рецептором на поверхности клеток человека. Это важнейший рецептор, который играет огромную роль в нашей жизнедеятельности. Можно, конечно, заблокировать на какое-то время эти рецепторы, но это тоже будет не очень хорошо. А можно, например, сделать упор на то, чтобы найти те точки иммунной системы, которые отвечают за развитие вируса, чтобы подавить его и одновременно вызвать небольшой иммунный ответ.

Можно, конечно, заблокировать на какое-то время эти рецепторы, но это тоже будет не очень хорошо. А можно, например, сделать упор на то, чтобы найти те точки иммунной системы, которые отвечают за развитие вируса, чтобы подавить его и одновременно вызвать небольшой иммунный ответ.

Это именно то, чем мы занимаемся вместе с Институтом общей генетики РАН и с новосибирским Институтом химической биологии и фундаментальной медицины СО РАН, с академиком В.В. Власовым. Дело в том, что ни один вирус не несет все то, что ему необходимо для развития. Он использует клеточные ферменты, белки человека, которые участвуют в регуляции иммунной системы. И можно на какое-то время прервать этот процесс, добившись таким образом того, что человек будет к этому вирусу какое-то время невосприимчив. Мы не можем надолго заблокировать компоненты иммунной системы. Но их можно будет отключить на короткий период, чтобы остановить процесс. Такие работы активно ведутся.

Виталий Васильевич, всем нам известны истории, когда вся семья заболела, а один человек — нет. Почему такое происходит? Ему просто повезло или у него тоже какая-то мутация? Есть ли какие-то научные исследования на эту тему?

Почему такое происходит? Ему просто повезло или у него тоже какая-то мутация? Есть ли какие-то научные исследования на эту тему?

Научных исследований на эту тему было не так много, и их трудно проводить. Мы же не можем специально заразить человека и посмотреть, как он будет себя чувствовать. Но такие семейные случаи, о которых вы говорите, действительно широко известны. Это касается и коронавируса. Что мы тут знаем наверняка? Как я уже сказал, многое зависит от дозы. Далее, известно, что дети заражаются, но. как правило, не болеют или болеют очень легко. Могу сказать по своей семье — у меня двое внуков. Мы все переболели, и все по-разному, причем независимо от возраста. У кого-то были пневмонии, у кого-то — только потеря вкуса. У меня всего один день была температура. Я даже не лечился ничем, а уровень антител у меня почти такой же, как у тех, кто переболел с серьезными симптомами. А вот дети вообще бессимптомно болели, при том, что уровень иммуноглобулина G y них выше, чем у тех, кто болел тяжело. Это особенность иммунной системы, и таких людей немало.

Это особенность иммунной системы, и таких людей немало.

А как вы можете это объяснить? Почему так происходит? Знаю, что ваш сын болел достаточно тяжело, хотя он моложе вас.

Многое зависит от того, как человек заразился. У меня в организм, видимо, попало небольшое количество вируса, с которым моя иммунная система справилась. А у сына был очень тесный контакт с пациенткой, которая тяжело болела. У нее была коронавирусная пневмония, и он делал ей искусственное дыхание. То есть у него огромная доза вируса попала моментально, причем сразу в глубокие отделы дыхательных путей. От этого многое зависит — где вирус начинает размножаться. Плюс состояние иммунной системы. Это то, что мы сейчас и пытаемся искать: как, каким образом, какие гены включить, какие выключить, чтобы человек эту инфекцию перенес легко и даже незаметно. Это вопрос для изучения, но это очень перспективные исследования и они сейчас проводятся во всем мире.

Может быть, надо изучать эти мутации, которые позволяют таким людям не болеть, и каким-то образом использовать эти знания для остальных?

Все правильно. Это надо пытаться делать. Что касается ВИЧ, мы знаем про эту мутацию. Но ее искусственно пока сделать нельзя, да и надо ли — вот вопрос. Люди с этими мутациями наверняка имеют какой-то другой дефект. Все взаимосвязано. Поэтому все научные работы в этом направлении необходимы, но очень аккуратные, чтобы, пытаясь помочь, не навредить еще больше.

Это надо пытаться делать. Что касается ВИЧ, мы знаем про эту мутацию. Но ее искусственно пока сделать нельзя, да и надо ли — вот вопрос. Люди с этими мутациями наверняка имеют какой-то другой дефект. Все взаимосвязано. Поэтому все научные работы в этом направлении необходимы, но очень аккуратные, чтобы, пытаясь помочь, не навредить еще больше.

Николай Иванович Брико, академик, директор Института общественного здоровья, заведующий кафедрой эпидемиологии Сеченовского университета, главный эпидемиолог Минздрава России:

Николай Иванович, сегодняшняя наша тема — устойчивость к различным возбудителям болезней. Правда ли, что у разных людей эта восприимчивость разная, а есть люди вообще невосприимчивые к тем или иным возбудителям?

Да, сегодня накоплено достаточно фактического материала, который свидетельствует о гетерогенности человеческой популяции и разной восприимчивости не только к инфекционным болезням, но и вообще к любой патологии. Сегодня много данных, которые говорят о разной степени чувствительности или устойчивости к различным патогенам, с которыми сталкивается человек, как инфекционной, так и неинфекционной природы. Есть тут и гендерные различия. Мы знаем, что в этом «повинен» белок, ответственный за активацию клеточного иммунитета. Ген, обеспечивающий выработку этого белка, находится на Х-хромосоме, но, как известно, у женщин две Х-хромосомы, поэтому они могут болеть реже мужчин.

Сегодня много данных, которые говорят о разной степени чувствительности или устойчивости к различным патогенам, с которыми сталкивается человек, как инфекционной, так и неинфекционной природы. Есть тут и гендерные различия. Мы знаем, что в этом «повинен» белок, ответственный за активацию клеточного иммунитета. Ген, обеспечивающий выработку этого белка, находится на Х-хромосоме, но, как известно, у женщин две Х-хромосомы, поэтому они могут болеть реже мужчин.

Изменчивость вирусов в значительной степени определяется адаптацией к условиям репродукции и механизмам противовирусной защиты клеток хозяина. На уровне популяций адаптация связана с особенностями типа HLA, определяющих специфичность распознавания вирусных антигенов. Генетический профиль популяции и уровень разнообразия гаплотипов HLA

не только влияют на уровень заболеваемости, но и могут определять судьбу целых этнических групп населения, их численность и показатели преждевременной смертности. В такой многонациональной стране, как Россия, этот подход должен стать основой профилактического направления практической медицины.

В такой многонациональной стране, как Россия, этот подход должен стать основой профилактического направления практической медицины.

Есть ли какие-то данные о нынешнем коронавирусе? Кто болеет чаще?

Мы получили и продолжаем получать много информации, которая характеризует и возбудитель, и патогенез заболевания. Выстроена довольно четкая схема и лечения, и профилактики. Но многие вопросы остаются неясными, до конца не изученными, и особенно это касается вопросов генетики. Есть данные о том, что мужчины болеют тяжелее, умирают чаще. Известны возрастные различия в восприятии инфекции. Но повторяю: это та область, которую надо изучать.

Мы знаем, что есть люди, невосприимчивые к ВИЧ-инфекции. А есть ли люди, резистентные к коронавирусной инфекции?

Мы пока не можем однозначно ответить на этот вопрос относительно COVID-19. Информации пока недостаточно. Но, скорее всего, такие люди есть. В отношении ВИЧ-инфекции есть, это известно. Этот факт связывают с определенными генами, которые кодируют рецепторные молекулы, используемые ВИЧ для проникновения в клетку. Они уже идентифицированы. Инактивация одного из генов блокирует инфицирование вирусом. Это чрезвычайно важное направление. В Китае впервые отредактирован геном человеческого эмбриона, в результате чего на свет появились генетически модифицированные близнецы. Что сделал ученый? Используя технологию CRISPR—Cas9, он удалил в эмбрионах гены, которые кодируют CCR5.

Тем самым он сообщил этому эмбриону низкий риск заражения ВИЧ-инфекцией.

В отношении ВИЧ-инфекции есть, это известно. Этот факт связывают с определенными генами, которые кодируют рецепторные молекулы, используемые ВИЧ для проникновения в клетку. Они уже идентифицированы. Инактивация одного из генов блокирует инфицирование вирусом. Это чрезвычайно важное направление. В Китае впервые отредактирован геном человеческого эмбриона, в результате чего на свет появились генетически модифицированные близнецы. Что сделал ученый? Используя технологию CRISPR—Cas9, он удалил в эмбрионах гены, которые кодируют CCR5.

Тем самым он сообщил этому эмбриону низкий риск заражения ВИЧ-инфекцией.

Но редактирование гена — это очень опасная вещь. Тот же ген CCR5 отвечает не только за восприимчивость к ВИЧ-инфекции. Оказалось, что он способствует нормальной работе лейкоцитов, и тут появляется риск заражения вирусом лихорадки Западного Нила. Вообще, использование этих технологий очень рискованно, потому что они не только удаляют этот ген, но и вносят какие-то изменения в ДНК. Это создает огромные этические проблемы, хотя, повторю, такие исследования имеют чрезвычайно большие перспективы. Устанавливая какую-то предрасположенность, мы видим, посредством каких генов это может реализоваться.

Это создает огромные этические проблемы, хотя, повторю, такие исследования имеют чрезвычайно большие перспективы. Устанавливая какую-то предрасположенность, мы видим, посредством каких генов это может реализоваться.

Как вы думаете, сколько может быть в процентном отношении людей, невосприимчивых к новой коронавирусной инфекции?

Это очень непростой вопрос, особенно применительно к новой, неизученной болезни. Однако, опираясь на исторический опыт, мы можем сказать, что даже такие мощные эпидемии, как черная оспа или легочная чума, затрагивали не всех людей. Умирало 20-30%, может быть, больше. Но остальные выживали и приобретали иммунитет. Определенная часть населения сталкивалась с возбудителем, но оставалась устойчивой к нему.

Как их вычислить? Думаю, тут надо учитывать данные, полученные в процессе реализации программ вакцинации. В человеческой популяции есть 5-10% людей, которые сильно реагируют на антигены, и есть примерно столько же слабо реагирующих. Эти данные надо учитывать, и тут мы подходим в какой-то мере к персонификации. Это один из разделов так называемой 5Р-медицины, о которой мы сейчас все чаще говорим. Предиктивная. предупредительная, предсказательная медицина, как и персонализированная, невозможна сегодня без генетических исследований.

Эти данные надо учитывать, и тут мы подходим в какой-то мере к персонификации. Это один из разделов так называемой 5Р-медицины, о которой мы сейчас все чаще говорим. Предиктивная. предупредительная, предсказательная медицина, как и персонализированная, невозможна сегодня без генетических исследований.

Все люди обладают уникальной ДНК, а значит, и личным набором предрасположенностей и рисков. Предсказывать патологию и находить способы профилактики и лечения сегодня возможно только на основе генетических исследований. В последние 20-30 лет мы видим здесь фантастический взлет. Сегодня настала эпоха постгеномных исследований — это метагеномика, протеомика, транскриптомика, метаболомика, метагеномика и т.д. Известно уже более 150 лекарственных препаратов с указанием на генетический маркер. Современные достижения генетики человека делают возможным последовательное выведение системы профилактической медицины на уровень генетической персонализации.

Как вы думаете, может ли настать момент, когда человек приходит в поликлинику к своему участковому врачу, а тот говорит: «Вам обязательно надо сделать прививку от гриппа, потому что у вас высокая предрасположенность к тяжелому течению этого заболевания; а вот от коронавирусной инфекции необязательно — у вас нет к ней склонности»?

Я верю, что наступит этот момент. И это не очень далекое будущее. Препараты, которые уже используются, влияют на гены, предрасполагающие к развитию различных онкологических заболеваний, системных поражений. Накоплено немало данных применительно к инфекционным болезням. Думаю, в ближайшем будущем у каждого из нас будет генетический паспорт, в котором будет записано, какие гены связаны с риском того или иного заболевания. Сегодня в стадии реализации находится задача генетического анализа для определения риска развития социально значимых болезней. Здесь важно определение фенотипических проявлений ранних стадий заболевания, выделение групп повышенного риска на основе индивидуальных генетических особенностей. На базе развития генетики сформировалась новая наука — эпигенетика. Ее суть заключается в возможности корректировать работу генов человека образом жизни, питанием и профилактикой. Это означает, что. приоткрыв тайны организма пациента, врач сосредоточивает усилия на профилактике вероятных заболеваний и патологий пациента взамен традиционного лечения уже существующих болезней.

И это не очень далекое будущее. Препараты, которые уже используются, влияют на гены, предрасполагающие к развитию различных онкологических заболеваний, системных поражений. Накоплено немало данных применительно к инфекционным болезням. Думаю, в ближайшем будущем у каждого из нас будет генетический паспорт, в котором будет записано, какие гены связаны с риском того или иного заболевания. Сегодня в стадии реализации находится задача генетического анализа для определения риска развития социально значимых болезней. Здесь важно определение фенотипических проявлений ранних стадий заболевания, выделение групп повышенного риска на основе индивидуальных генетических особенностей. На базе развития генетики сформировалась новая наука — эпигенетика. Ее суть заключается в возможности корректировать работу генов человека образом жизни, питанием и профилактикой. Это означает, что. приоткрыв тайны организма пациента, врач сосредоточивает усилия на профилактике вероятных заболеваний и патологий пациента взамен традиционного лечения уже существующих болезней. Это позволяет сохранять здоровье на долгие годы и отодвигать процессы старения клеток. Таким образом, медицина будущего строится на основе подбора индивидуальных процедур, программ, препаратов и доз медикаментов, которые будут эффективны для конкретного человека.

Это позволяет сохранять здоровье на долгие годы и отодвигать процессы старения клеток. Таким образом, медицина будущего строится на основе подбора индивидуальных процедур, программ, препаратов и доз медикаментов, которые будут эффективны для конкретного человека.

Константин Валерьевич Крутовский, ведущий научный сотрудник Института общей генетики им. Н.И. Вавилова РАН. профессор кафедры геномики и биоинформатики и руководитель Научно-образовательного центра геномных исследований Сибирского федерального университета, профессор Геттингенского университета:

Константин Валерьевич, известно, что есть люди, устойчивые к тем или иным типам возбудителей инфекции. Во многом именно генетика может ответить на вопрос, каким людям грозит то или иное инфекционное заболевание, а каким нет. Как вы думаете, есть ли будущее у генетики в предсказании опасности вирусных заболеваний у конкретных людей?

Это вопрос персонифицированной медицины, когда на основании индивидуальных геномов человека мы можем предсказывать предрасположенность к тем или иным болезням. Чисто гипотетически можно на основании индивидуального генома человека сделать вывод, есть ли склонность к каким-либо аутоиммунным заболеваниям или пониженный иммунитет к разным патогенным. Такие исследования уже активно проводятся, и, конечно, в перспективе на их основе можно будет делать надежные предсказания.

Чисто гипотетически можно на основании индивидуального генома человека сделать вывод, есть ли склонность к каким-либо аутоиммунным заболеваниям или пониженный иммунитет к разным патогенным. Такие исследования уже активно проводятся, и, конечно, в перспективе на их основе можно будет делать надежные предсказания.

Но тут есть еще один важный вопрос — врожденная устойчивость к болезням. Почему одни люди не заболевают даже при контакте с вирусами или болеют в очень легкой форме, а другие нет? В чем причина такого феномена? Может быть, человек когда-то уже контактировал с этим вирусом? Существует врожденный клеточный иммунитет.

Есть очень интересные исследования по эпигеномике, говорящие о том, что приобретенная устойчивость тоже может передаваться — необязательно на уровне замен нуклеотидов в ДНК, но через эпигенетические механизмы, через обратимые химические модификации нуклеотидов и хроматина.

С чем это связано? Врожденное ли это? Может быть, это обусловлено также тем, что у человека уже известны четыре вида коронавирусов — два альфа- и два бета-коронавируса, с которыми он давно и относительно мирно сосуществует? Причем бета-коронавирусы — это группа, к которой принадлежит SARS CoV-2. Они уже есть у человека, давно открыты и обычно вызывают легкие респираторные заболевания. То есть они адаптировались к организму человека. И, возможно, тот иммунитет, который к ним вырабатывается, особенно у тех людей, которые переболели этими коронавирусами, включает как некий бонус устойчивость к новому для человека коронавирусу.

Они уже есть у человека, давно открыты и обычно вызывают легкие респираторные заболевания. То есть они адаптировались к организму человека. И, возможно, тот иммунитет, который к ним вырабатывается, особенно у тех людей, которые переболели этими коронавирусами, включает как некий бонус устойчивость к новому для человека коронавирусу.

Это одно из возможных научных объяснений, но этот вопрос надо изучать. Если предположение верно, у нас появляется надежда, что и нынешний вирус тоже адаптируется. Вирусу вообще невыгодно убивать хозяина, потому что с его гибелью он погибает сам. Эволюционно он заинтересован наносить минимальный вред, но при этом быть максимально инфекционным, то есть заразным. Поэтому естественный отбор отбирает те мутации, которые снижают его летальность, патогенность, но увеличивают его контагиозность. И у нас есть много примеров таких вирусов: некоторые аденовирусы, коронавирусы, вирусы гриппа и др.

Но ведь не со всеми вирусами так произошло.

Да, не со всеми. С вирусами оспы, кори, полиомиелита этого не случилось. Поэтому надо вакцинироваться. Я считаю, что вакцинирование — это гражданский долг каждого, потому что защищаешь не только себя, но и других. Это помогает создать так называемый популяционный иммунитет, который позволит прервать текущую пандемию. Чем быстрее и чем больше людей переболеет или вакцинируется, тем лучше. Но лучше не болеть, поскольку это вызывает и тяжелые осложнения, и жертвы.

Знаю, что сейчас очень много колеблющихся. Люди боятся вакцинации, не доверяют ей. Думаю, всем, кто вакцинируется, необходимо давать специальную медицинскую страховку на случай возможных осложнений. Они редкие, но могут быть. Такая страховка важна, чтобы была медицинская гарантированная помощь, какое-то финансирование или даже существенная компенсация. Подобную программу должно предусмотреть государство, заинтересованное в массовой вакцинации.

Верно ли я понимаю, что развитие вирусологии без генетики сегодня невозможно?

Да, все верно. Без генетики сегодня ни одна биологическая дисциплина не может нормально развиваться, поскольку это основа основ: ведь гены регулируют все функции организма. Генетика, я считаю, — одна из ключевых биологических дисциплин. Это наука о наследственности и изменчивости у всех живых организмов, где есть гены, есть ДНК, есть генетический контроль, где совершаются мутации, возникает изменчивость, а на ее основе происходят адаптация и эволюция. Понимание этих механизмов, адаптации и эволюции, того, как вирус эволюционирует, без генетики, конечно, невозможно. Как и создание вакцин, имеющих минимальное количество побочных последствий, невозможно себе представить без генетики.

Без генетики сегодня ни одна биологическая дисциплина не может нормально развиваться, поскольку это основа основ: ведь гены регулируют все функции организма. Генетика, я считаю, — одна из ключевых биологических дисциплин. Это наука о наследственности и изменчивости у всех живых организмов, где есть гены, есть ДНК, есть генетический контроль, где совершаются мутации, возникает изменчивость, а на ее основе происходят адаптация и эволюция. Понимание этих механизмов, адаптации и эволюции, того, как вирус эволюционирует, без генетики, конечно, невозможно. Как и создание вакцин, имеющих минимальное количество побочных последствий, невозможно себе представить без генетики.

Для создания таких современных, высокоэффективных и безопасных вакцин надо знать устройство генома, его последовательности, а сейчас это можно делать на уровне генетического текста, прочитывая его с помощью секвенирования. Сегодня научились выделять именно те фрагменты белка, которые вызывают наиболее сильный иммунный ответ, но минимальные побочные эффекты. Это так называемые пептидные вакцины, например «ЭпиВакКорона», разработанная в центре «Вектор». Их не надо путать с так называемыми векторными вакцинами, которые используют другой принцип. Благодаря молекулярной генетике, геномике и генной инженерии в этой области также достигнут громадный прогресс.

Одна из таких векторных вакцин — наш «Спутник V». В основе этой вакцины — модифицированный и неспособный к репликации относительно безопасный для человека аденовирус, в него встроен S-ген от SARS—CoV-2, кодирующий шиповидный белок, на который образуются антитела и формируется иммунитет. В данном случае аденовирус служит только носителем, вектором, призванным доставить ген коронавируса внутрь клетки, где он будет экспрессироваться, и на него будут нарабатываться антитела, таким образом формируя иммунитет.

Есть еще более продвинутые вакцины на основе только одного или двух генов SARS—CoV-2 в виде матрицы мРНК, когда эта матрица внутри липидной наночастицы через инъекцию вводится в организм и затем проникает внутрь клетки, где идет ее считывание и происходит синтез специфичного белка, характерного для коронавируса. На него в результате и формируется иммунитет.

Думаю, в будущем наука и медицина придут к тому, что человек сможет узнать, нужна ли ему вакцинация от той или иной вирусной инфекции (и какую вакцину ему нужно предпочесть) или ему эта болезнь не грозит, потому что у него есть врожденный или приобретенный иммунитет к ней. А пока наука не научилась предсказывать это быстро и точно, необходимо массово вакцинироваться.

Беседовала Наталия Лескова

Фото: scientificrussia.ru

Ссылка на публикацию: scientificrussia.ru

«Первые заражения могли быть и в сентябре 2019-го» | Статьи

В международной группе DRASTIC, объединившей расследователей истоков пандемии, сейчас состоит 25 человек, рассказал «Известиям» автор научной статьи о происхождении коронавируса, создатель компании по генной терапии Youthereum Genetics Юрий Дейгин. В группу входят специалисты из КНР, США, Италии, Австралии и других стран. Некоторые участники до сих пор не раскрыли своих имен. Основные факты, которые касаются лабораторной утечки, были добыты именно членами DRASTIC. Они установили, что в сентябре 2019 года Институт вирусологии в Ухане удалил базу геномов своих вирусов, что самый генетически близкий к SАRS-CoV-2 образец вируса был в коллекции Ши Чжэнли (директор института) начиная с 2013 года, а его геном был секвенирован еще в 2018-м. Они нашли две диссертации от 2013 и 2016 годов, в которых описывается похожая на COVID-19 болезнь, заразившая шахтеров в Юньнане в 2012 году. Юрий Дейгин поделился новыми гипотезами и перспективами дальнейшего расследования первопричины пандемии.

Расследование ведет DRASTIC— На мировую арену вышла группа расследователей возникновения пандемии под названием DRASTIC. Вы в нее входите от России. Как образовалась эта группа?

— Когда я опубликовал свою статью на английском (речь о статье Lab-Made? SARS-CoV-2 Genealogy Through the Lens of Gain-of-Function Research — англоязычном варианте работы Юрия Дейгина «SARS нерукотворный? Генеалогия уханьского коронавируса» от 20 апреля 2020 года. — «Известия»), то параллельно запостил ее в Twitter, и там началось общение единомышленников. В течение месяца-другого собралась постоянная группа тех, кто постил что-то по теме происхождения SARS-CoV-2. В итоге мы сделали совместную чат-группу в Twitter. Закрытую. В какой-то момент Билли Бостиксон предложил назвать ее DRASTIC. Это ник одного из наших анонимов, мы до сих пор не знаем, кто это. У нас в группе и сейчас есть несколько анонимных участников. Всего в группе 25 человек.

Юрий Дейгин, создатель компании по генной терапии Youthereum Genetics

Фото: личный архив

— Как они распределены по странам?

— Я представляю Россию и Канаду, есть Россана Сегрето — она итальянка, микробиолог, ранее работала в Австрии, сейчас переехала в Норвегию. Индию представляют человек под ником The Seeker, а также Монали Рахалкар со своим мужем. Жиль из Новой Зеландии, Франсиско из Испании, из Аргентины есть человек, из США, конечно же, несколько, пара человек из Австралии. Также у нас есть китаец, который живет не в Китае, и еще один из Америки. Они свободно говорят по-китайски. Есть несколько анонимов — изначально британцы, а живут где-то в Азии, может, в Таиланде.

— Все эти 25 человек — ученые?

— Нет. Исследователей, которые работают в каких-то научных организациях, университетах, институтах, наверное, человек пять-шесть. Остальных я бы назвал расследователями. Они умеют собирать пазлы, выискивать что-то в открытых данных. Это дата-майнеры, несколько программистов и специалисты, которые просто обладают хорошим логическим мышлением.

— Насколько активно эта группа обменивается сообщениями?

— Очень активно, каждый день сотни сообщений, особенно сейчас. Не успеваем даже за всем уследить.

— Это закрытая группа. Почему там сохраняется анонимность? Люди не хотят, чтобы их нашли в своих странах, институтах?

— Я бы не стал тут искать скрытые смыслы. Некоторые люди изначально анонимно пользовались Twitter. Когда они пришли в нашу группу, мы согласились на политику «не спрашивай, не говори». Никому не хочется знать лишнюю информацию, чтобы случайно не деанонимизировать человека. Например, вдруг завтра кто-то поругается и в отместку захочет выложить личную информацию. Лучше просто не иметь таких рисков.

Фото: REUTERS/Kacper Pempel

— Были ли серьезные споры в этой группе? Вы там уже сколько существуете вместе?

— Год и три месяца. В апреле мы просто встретились, а в мае уже создали группу. Сначала она называлась Daszak’s Fanclub — «Фанаты Дашака». Всех объединяло, что нас практически сразу из-за каверзных вопросов заблокировал Питер Дашак (президент EcoHealth Alliance — некоммерческой неправительственной организации, которая поддерживает различные программы по глобальному здравоохранению со штаб-квартирой в Нью-Йорке. С ней активно сотрудничала директор Института вирусологии в Ухане Ши Чжэнли. — «Известия»). Споры там были, но непринципиальные. Скорее они касались того, кто первым до чего додумался или открыл что-то. Но потом мы все договорились действовать командно.

Пропавшая база данных— Каковы достижения вашей группы?

— Все ключевые открытия последнего времени по странностям происхождения SARS-CoV-2 сделали расследователи нашей группы. Именно мы нашли две диссертации, которые подтвердили, что RaTG13 (самый близкий к SARS-CoV-2 образец коронавируса с совпадением 96,2%. — «Известия» писали о нем) получен из пещеры в Модзяне. Ее нашел член группы DRASTIC The Seeker. Он уже раскрыл некоторые детали своей биографии: живет в Индии, ему около 25 лет, он из Западной Бенгалии.

Мы открыли, что RaTG13 секвенировали в 2017 и 2018 годах, а не в 2020-м, как изначально дал понять Уханьский институт вирусологии. Еще одно открытие: мы заметили, что удалили внутреннюю базу данных Уханьской лаборатории. Мы расследовали, когда именно эта база данных ушла в офлайн, какой был паттерн ее использования в другие годы.

— Что было в этой базе?

— По словам самой Ши Чжэнли (директор института вирусологии в Ухане. — «Известия»), у них там были тысячи неопубликованных геномов вирусов и их фрагментов. Это была их внутренняя база данных, которая была доступна для коллег из вирусологических лабораторий, ее можно было скачать. Но в определенный момент она стала недоступной для скачивания. Мы заметили это, когда посмотрели на историю правок описания этой базы данных. 30 декабря 2019 года, когда Ши Чжэнли вроде как возвращалась в Ухань поездом, поменяли описание этой базы, убрали какие-то ключевые слова про перескакивание вирусов с одних видов на другие, убрали упоминание каких-то векторов (метод доставки веществ в клетки. — «Известия»), попытались дистанцировать эту базу данных от потенциальных исследований, которые могли быть связаны с возникновением SARS-CoV-2. А потом мы заметили, что удалили и саму базу данных, и даже страницу с ее описанием. Доступа к ней больше нет.

Фото: Global Look Press/Keystone Press Agency/Liu Dawei

— Так ее же в сентябре 2019 года удалили? Или позже?

— Как мы видим по серверным логам, с сентября был закрыт внешний доступ, но внутренний доступ к этой базе внутри Уханьского института вирусологии был буквально до февраля. Иногда на протяжении этого времени внешний доступ опять появлялся: в логах доступа между красными датами появляются зеленые «вспышки» на день-другой, например в декабре, но потом опять доступ пропадает.

— Зачем удалять базу в сентябре 2019 года? Может быть, уже кто-то заболел?

— Думаю, да.

— Лично вы на данный момент уверены, что вирус создали или доработали в лаборатории?

— Нет. Я до сих пор не исключаю природную гипотезу. Сегодня я считаю, что есть около 10% вероятности, что все это — случайность. Например, тайно привезли панголина на рынок, он заразил человека, а самого панголина уже съели. И лаборатория тут вообще ни при чем, просто это такое редкое совпадение, что вспышка произошла именно в Ухане, где располагается самая главная лаборатория по коронавирусам.

— А 90% — за лабораторную утечку?

— Да. 90% вероятности я отдаю различным сценариям лабораторной утечки. Тут сложно сказать, был ли это абсолютно природный образец вируса или он до утечки подвергался генной модификации или ускоренной эволюции в лаборатории, что мне видится более вероятным. Конечно, могли просто случайно привезти из очередной пещеры какой-то уже подходящий к человеку вирус и ничего с ним и не делали, а он взял и выпрыгнул. Но такой сценарий мне видится менее вероятным — слишком хорошо этот вирус адаптирован к нашим рецепторам и слишком плохо к летучим мышам.

Женщина — летучая мышь— Так с чего же начинается история великой пандемии 2019–2021 (а может, и далее) годов?

— Если рассказывать это в виде саги, то надо сначала объяснить, кто такая Ши Чжэнли из Уханьского института вирусологии. Это Бэтвумен («женщина — летучая мышь»), которая прославилась тем, что нашла ближайшего родственника первого SARS (эпидемия 2002–2003 годов. — «Известия»). В 2011 году в очередной пещере в Юньнане, недалеко от Цзининя, она нашла вирус Rs3367, который на 96% совпадает с первым SARS. Это был успех: статья в Nature в 2013 году, Ши Чжэнли стали приглашать на китайские аналоги TED Talks, где она рассказывала, как активно борется с потенциальными новыми пандемиями. Всё это она делала в тесном сотрудничестве с EcoHealth Alliance. Несколько дней назад в Twitter всплыла фотография, где Ши Чжэнли запечатлена еще молодой студенткой с ребятами из EcoHealth Alliance 20–30 лет назад. Они эти работы проводили уже много лет, пытаясь подготовиться к возможному перескоку очередного вируса на человека.

Ши Чжэнли, вирусолог из Китая, в лаборатории Уханьского института вирусологии, 2017 год

Фото: TASS/AP

— На данный момент она остается одним из самых известных знатоков коронавирусов во всем мире.

— Поэтому, когда в 2012 году в шахте в Модзян шесть шахтеров заболели пневмонией («Известия» писали об этом), образцы для анализа прислали именно Ши Чжэнли. Сначала забили тревогу куньминские врачи, позвали академика Чжун Наньшаня — главного специалиста по первому SARS, а тот порекомендовал Ши Чжэнли и Уханьский институт вирусологии, для того чтобы они проанализировали, чем же таким страшным заболели эти шахтеры.

Ши Чжэнли взяла анализы шахтеров и проверила на антитела к первому SARS. Четыре из них оказались положительными, а это значит, что шахтеры были заражены каким-то SARS-подобным вирусом. Тут, как я думаю, у Ши Чжэнли и «зажглась лампочка»: круто, новый вирус. Это может быть новая публикация в Nature, если мы поймем, из каких летучих мышей он перескочил на человека. То есть она поняла, что у них есть очень интересный новый источник для будущих исследований.

— Они ведь потом были в этой шахте были с экспедициями много раз?

— Да. Там было собрано несколько сотен образцов. В 2016 году они опубликовали статью про то, что в этой шахте было найдено много вирусов, но только два из них SARS-подобных. Одним из них был так называемый 4991-й образец. Геном так же назвали — Ra4991. Ra — это летучая мышь Rhinolophus affinis, подковонос, а 4991 — номер образца.

— В этот момент, как писали «Известия», Ши Чжэнли уже работала с Ральфом Бариком — выдающимся изобретателем метода бесшовных вставок в геномы вирусов.

— И очень тесно. Они занимались gain-of-function (приобретение функции. — «Известия»). Можно назвать это просто изучением того, что делает SARS-подобный коронавирус опасным для человека. Им было интересно, какие факторы в том же шиповидном белке отвечают за хорошее связывание с человеческим ACE2-рецептором. Она даже вроде как выделила пять аминокислот в рецептор-связывающем мотиве (Receptor Binding Motif), не в самом домене, а в мотиве — той части шиповидного белка, которая непосредственно контактирует с аминокислотами в рецепторе. Она выявила, какие именно аминокислоты делают это связывание лучше, какие хуже.

Исследование коронавируса в лаборатории

Фото: Global Look Press/Christophe Gateau

— Таких работ было много?