Защита от DDoS-атак, Сервис Anti-DDoS, РТК-Солар

Защита от DDoS-атак, Сервис Anti-DDoS, РТК-СоларЗапросить консультацию

Для получения бесплатной консультации, подбора нужного решения и расчета стоимости, заполните форму ниже и отправьте заявку. Наш менеджер свяжется с вами в ближайшее время.

utm_source

utm_medium

utm_campaign

utm_term

Нажимая «Отправить», вы даете согласие на обработку своих данных согласно политике обработки персональных данных.

Онлайн-ресурсы стабильно защищены и остаются доступными круглосуточно

Сервис нейтрализует даже самые сложные и массированные атаки и обеспечивает круглосуточную

доступность интернет-ресурсов пользователям. Основное преимущество сервиса — эшелонированная

защита от DDoS-атак, которая позволяет защитить как каналы, так и сетевую инфраструктуру

компании.

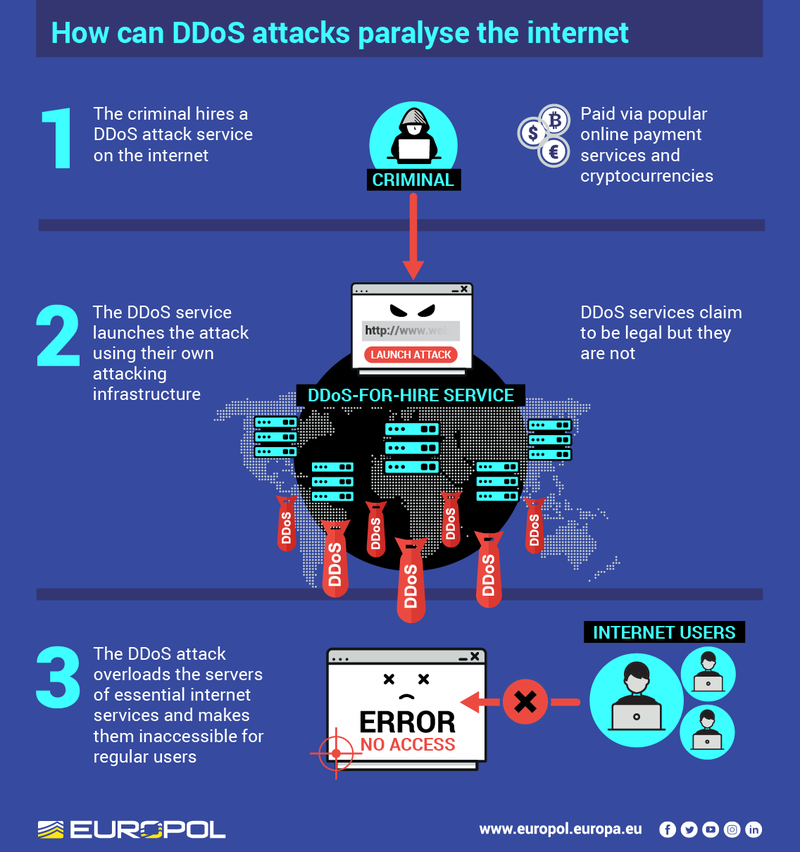

Насколько актуальна угроза DDoS-атак

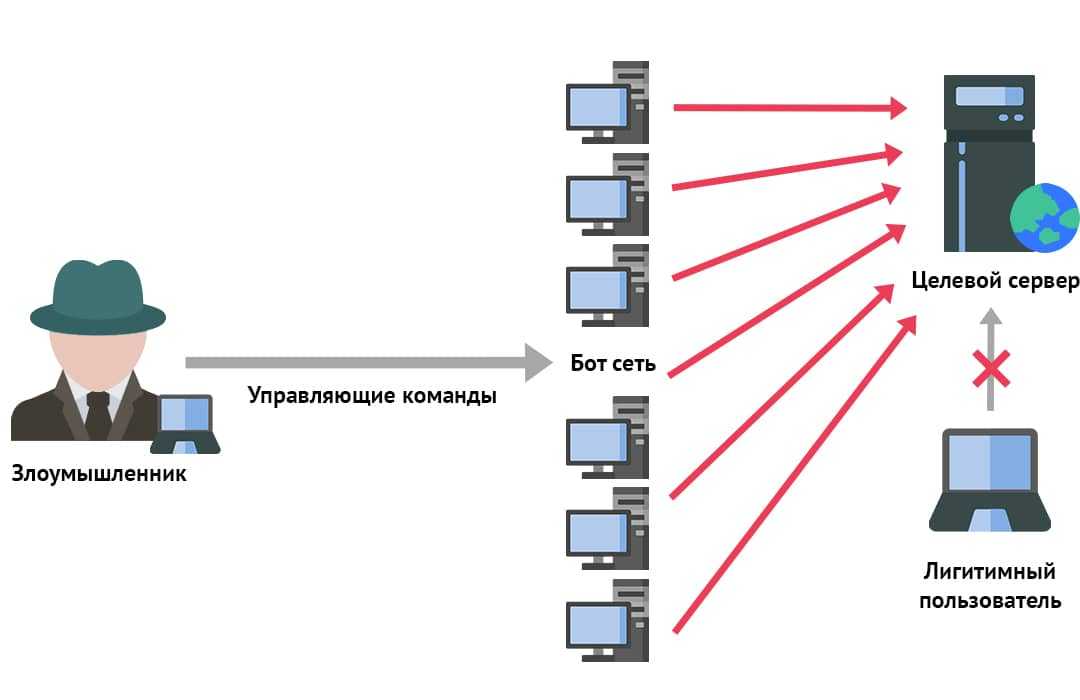

DDoS-атака – это действия злоумышленников, направленные на нарушение работоспособности инфраструктуры организации, ее порталов и веб-ресурсов. Хакеры искусственно создают множественные запросы к интернет-ресурсу, чтобы увеличить на него нагрузку и вывести его из строя.

в 2,5 раза

стало больше DDoS-атак на российские компании

680 Гбит/сек

была зафиксирована самая мощная атака

почти 4,5 дня

длилась самая долгая атака в отчетном периоде

По данным «Ростелеком-Солар»

Кому необходима защита от DDoS-атак

Государственные органы

Федеральные и региональные органы государственной власти

Финансовые организации

Банки и страховые компании

Промышленность

Госкомпании, производственные предприятия

Ретейл

Розничные торговые сети, интернет-магазины

Интернет-площадки

Стриминговые сервисы, онлайн-кинотеатры

ТЭК

Предприятия топливной промышленности и электроэнергетики

Транспортная отрасль

Логистические компании

Субъекты КИИ

Предприятия критической информационной инфраструктуры

Какой вред может нанести DDoS-атака

Прерывание бизнес-процессов

Репутационные риски, отток или потеря клиентов

Финансовые потери

-

Правовая ответственность

Какие задачи решает сервис

Мониторинг и отражение атаки в автоматическом режиме 24/7

Сервис анализирует трафик 24/7, и в случае подозрения на атаку трафик направляется в центр очистки.

Это позволяет избежать недоступности ресурсов и остановки рабочего

процесса.

Это позволяет избежать недоступности ресурсов и остановки рабочего

процесса.Собственная защищенная магистральная сеть, охватывающая всю страну, обеспечивает простую масштабируемость при подключении новых офисов или подведомственных организаций.

Отражение массированных атак

Сервис фильтрует атаки уровня L3-L4 объемом до 5 Тбит/с, что позволяет отражать массивные атаки, многократно превышающие самые сильные из зафиксированных в России.

Доступность ресурсов во время обработки трафика

Фильтрация атаки не влияет на доступность инфраструктуры, приложений и сервисов для пользователей.

Соответствие требованиям регуляторов

Сервис защиты от DDoS-атак помогает организациям выполнять требования ряда нормативно-правовых актов РФ.

Сценарии использования

Задачи

Организовать защиту от DDoS-атак

Обеспечить доступность онлайн-ресурсов банка 24/7

Предоставить экспертную поддержку в части кибербезопасности при необходимости

Результат

Подключен сервис защиты от DDoS-атак в течение 5 дней

Адаптированы политики безопасности под информационные системы банка для фильтрации трафика от DDoS-атак

Сохранена стабильная доступность защищаемых веб-ресурсов

Выстроено оперативное взаимодействие специалистов клиента с экспертами провайдера по вопросам кибербезопасности и работы сервиса

Задачи

Организовать защиту от DDoS-атак для 11 главных каналов интернет-сети

Обеспечить доступность онлайн-ресурсов банка 24/7

Предоставить экспертную поддержку в части кибербезопасности при необходимости

Результат

Обеспечена защита всех главных каналов связи от DDoS-атак

Реализована единая точка обращения по инцидентам со всех каналов связи

Адаптированы политики безопасности под информационные системы банка для фильтрации трафика от DDoS-атак

Сформирован индивидуальный набор контрмер для каждого канала связи

Выстроено оперативное взаимодействие специалистов клиента с экспертами провайдера по вопросам кибербезопасности и работы сервиса

Что вы получаете в результате

- Круглосуточный анализ и фильтрация трафика

- Масштабируемость при подключении новых офисов

- Перенаправление трафика на очистку в течение 1 минуты

- Профилирование атак, консультации по принятию контрмер

- Фильтрация трафика осуществляется только при обнаружении атаки

Подключение сервиса за неделю

Преимущества защиты

Минимизация ложных срабатываний

Правила блокирования и мониторинга атак постоянно актуализируются, проводятся специальные исследования, разрабатываются сигнатуры для выявления атак в различных отраслях.

Соответствие программе импортозамещения

ЦОД и все серверы, на которых располагаются сервисы, находятся на территории России. Сервис-провайдером используются отечественные решения.

Круглосуточная экспертная поддержка

Выделенные линии технической поддержки и дежурная смена экспертов помогают решать вопросы пользователей круглосуточно в режиме 24/7.

Скорость очистки трафика

Веб-трафик на очистку перенаправляется за максимально короткое время — в течение одной минуты.

Трафик доставляется без задержек

Доставка трафика в отсутствие DDoS-атаки до защищаемого ресурса происходит без изменения маршрутизации.

Оплата только потребляемого сервиса

Понятный расчет и прогнозируемая стоимость сервиса. Возможность быстрого подключения и отключения филиалов по всей территории России.

Получить консультацию эксперта

Для получения бесплатной консультации,

подбора

нужного решения и расчета стоимости заполните форму ниже и отправьте заявку. Наш

менеджер

свяжется с вами в ближайшее время.

Наш

менеджер

свяжется с вами в ближайшее время.

Заполните форму ниже, и мы свяжемся с вами в ближайшее время

Нажимая «Отправить заявку», вы даете согласие на обработку своих данных согласно политике обработки персональных данных.

utm_source

utm_medium

utm_campaign

utm_term

Дополнительные материалы

Отчет о DDoS-атаках

1-3 квартал 2021 года

Подробнее

Каталог

Сервисы и решения Solar MSS

Скачать

Комплексное исследование в облmss.

Скачать

Скачать

Спасибо!

В ближайшее время с Вами свяжется наш менеджер.

Anti-DDoS — предотвращение DDoS-атак

Cloud Networks • Информационная безопасность • Anti-DDoS — предотвращение DDoS-атак

Защитите свои DNS-серверы

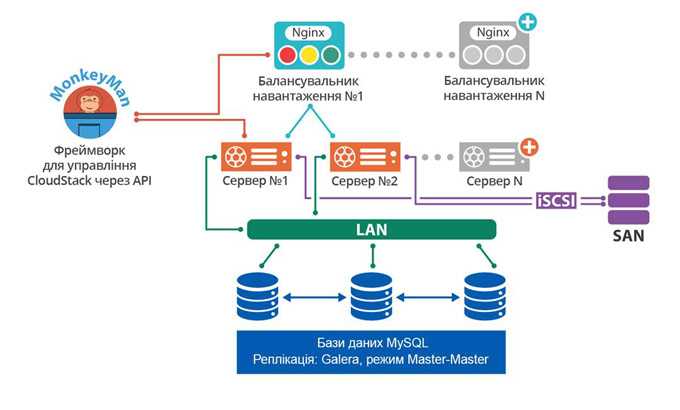

Злоумышленник может отключить ваши веб-серверы с помощью DDoS-атак на ваши DNS-серверы. По этой причине важно, чтобы ваши DNS-серверы имели избыточность и несколько точек присутствия в центрах обработки данных.

DDoS-атака может привести к:

1. Репутационному ущербу.

2. Потере потенциальных клиентов.

3. Потере данных и дохода.

4. Возмещение убытков.

5. Потерянным рабочим часам и продуктивности.

Чтобы этого избежать, компаниям следует пользоваться специальными Anti-DDoS решениями.

Anti DDoS

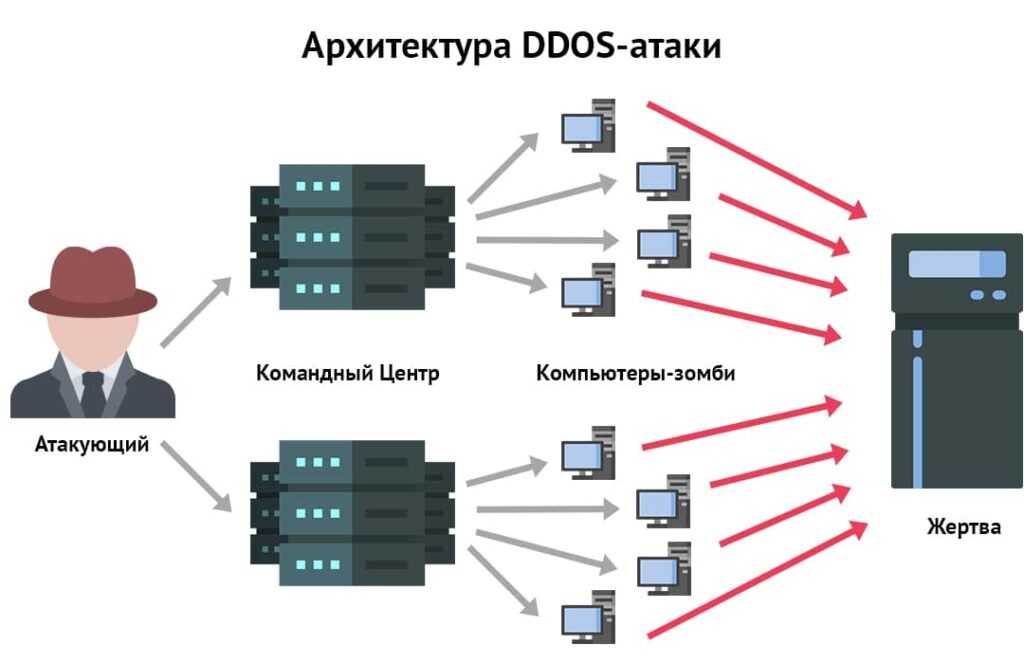

DDoS (Distributed Denial of Service) – это распределенная атака типа «отказ в обслуживании». Это частый тип атак на сетевые ресурсы организаций.

При такой атаке сетевой ресурс (сервер, сайт, веб-приложение) выходит из строя из-за большого количества одновременных запросов к нему, отправленных из разных точек. DDoS-атаки могут нанести вред предприятию, сети или даже целой стране.

DDoS-атаки составляют значительный процент угроз безопасности, и атаки становятся крупнее и сложнее. Защитой является использование сервисов Anti-DDOS.

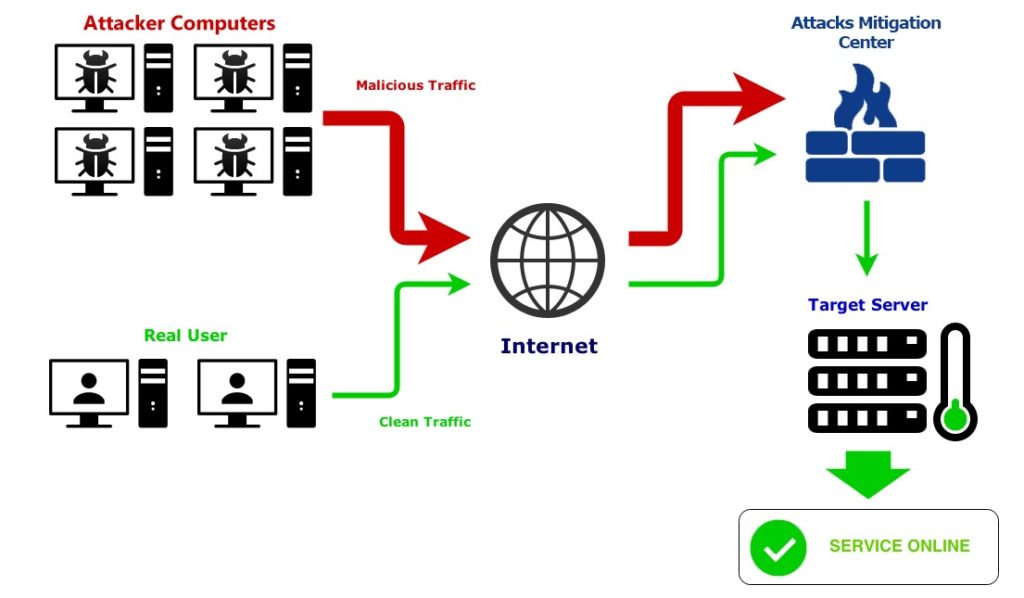

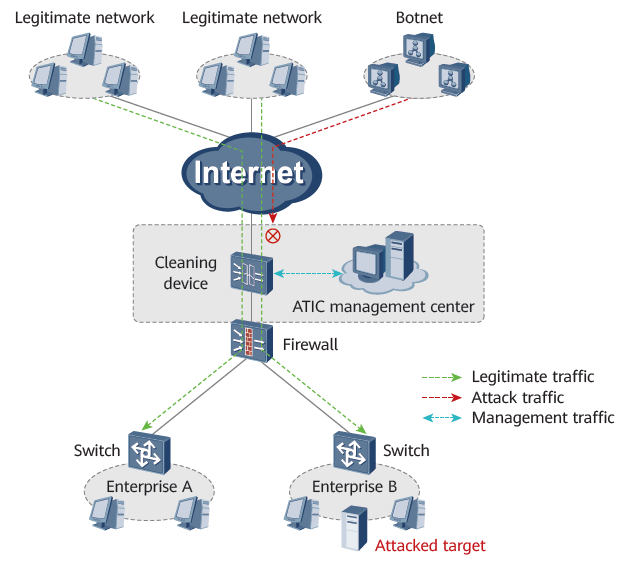

Для обнаружения, идентификации и смягчения DDoS-атак используют следующие типы защиты:

Локальная защита

Идентификация, фильтрация, обнаружение и защита сети.

Облачное противодействие

Отклонение, поглощение, изменение маршрута и очистка.

Гибридное решение

Обнаружение атак на ранних этапах и переход в облачное решение при превышении объема.

Кибератаки на основе машинного обучения и как от них защититься?

Хакеры осуществили кибератаку с помощью масштабного ботнета под управлением ИИ. DDoS-атаки на серверы фрилансеров TaskRabbit затронулb более 141 миллиона пользователей.

подробнее

Anti-DDoS защищает от

1

Отказа в обслуживании серверов, рабочих станций и другого оборудования.

2

И полной остановки деятельности компании до восстановления всех систем.

Защита от DDoS-атак работает с использованием алгоритмов и передового программного обеспечения для отслеживания входящего трафика на веб-сайт. Любому незаконному трафику отказывается в доступе, в то время как законный трафик продолжает фильтроваться на сайт.

Возможности Anti-DDoS

Защита от атак на уровне протоколов приложений.

Интеграция журналов событий и управление событиями.

Ограничение запросы из определенных регионов и IP-адресов.

Отслеживание и контроль скорости запросов к приложениям.

Отслеживание событий безопасности в реальном времени и анализ.

Поиск ошибок и подозрительной активности в проходящем трафике.

Основные решения

Гарда Периметр

Аппаратно-программный комплекс для надежной защиты сетей средних и крупных интернет-провайдеров и дата-центров от DDoS-атак любого типа. Решение обеспечивает круглосуточную очистку трафика от вредоносных пакетов, не препятствуя доступу легитимных пользователей.

Kaspersky DDoS Prevention

Минимизирует влияние DDoS-атак, обеспечивая постоянную доступность всей инфраструктуры и важнейших онлайн-ресурсов. Непрерывный анализ трафика, оповещения о возможных атаках, перенаправление трафика в центры очистки и возврат очищенного трафика в сеть.

Check Point DDoS Protector

Защита от DDoS-атак нулевого дня с блокировкой широкого спектра атак. Наличие локальных и облачных решений для смягчения последствий. Аппаратные механизмы SSL (проверка стандартов SSL / TLS).

Cisco DDoS Protection Solution

Обнаруживает аномалий трафика и отбрасывает аномальные пакеты. Обеспечивает доступность сети и непрерывность бизнеса. Осуществляет возврат чистого трафика в сеть клиента и работает в режиме реального времени.

Обеспечивает доступность сети и непрерывность бизнеса. Осуществляет возврат чистого трафика в сеть клиента и работает в режиме реального времени.

Imperva Incapsula

Использует многоуровневый подход к блокировке DDoS-трафика. Фильтрует трафик через брандмауэр веб-приложений, механизм правил DDoS и ряд прогрессивных проблем, которые невидимы для легитимного трафика.

FortiDDoS

Расширенная защита от Fortinet для корпоративных центров обработки данных. Включает контроль тысяч параметров, защиту от всех DDoS-атак с учетом приложений и управлением трафиком.

Работа с CloudNetworks

CloudNetworks — это команда специалистов предоставляющая актуальные решения, которые соответствуют всем требованиям современного бизнеса.

Полное сопровождение и поддержка. Вопросы по обслуживанию IТ-решений и обеспечению информационной безопасности мы берем на себя.

Мы предлагаем проверенные технологические решения, ориентированные на реализацию стратегии развития и обеспечения безопасности.

наши клиенты

Оставьте заявку на бесплатную консультацию:

Anti-DDoS: Откройте для себя лучший сервис защиты от DDoS-атак

Инфраструктура OVHcloud Anti-DDoS защищает от злоумышленников

Распределенная атака типа «отказ в обслуживании» (DDoS) направлена на снижение качества услуг или их полное отключение от сети путем переполнения целевого сайта или платформы незаконным трафиком. Этот тип кибератаки может не только дорого стоить вашей компании, но также может подорвать доверие к ней.

По умолчанию каждый продукт OVHcloud защищен от этого типа вредоносной активности. Наша инфраструктура защиты от DDoS-атак сочетает в себе пограничную, магистральную и сетевую логику центра обработки данных и имеет проверенную способность сдерживать атаки размером до 1,3 Тбит/с.

Начало работы

Иконки/концепт/ЛампочкаСоздано в Sketch.Просто и умно

Все продукты OVHcloud поставляются с включенной защитой от DDoS-атак. Если у вас есть дополнительные требования, вы можете настроить правила защиты через панель управления.

Если у вас есть дополнительные требования, вы можете настроить правила защиты через панель управления.

Глобальное существование

OVHcloud управляет собственной крупной распределенной глобальной сетью, обеспечивающей достаточную пропускную способность для отражения атак независимо от того, откуда они исходят. Благодаря этому мы можем обеспечить бесперебойное обслуживание клиентов даже во время активной атаки.

Иконки/концепт/PigCreated with Sketch.Экономия

Независимо от размера вашего проекта, от личного блога до полномасштабной облачной инфраструктуры, все выиграют от защиты от DDoS без дополнительных затрат. Вам больше не нужно масштабировать свои рабочие нагрузки для поддержания QoS во время атаки, меры по смягчению включаются за считанные секунды.

Передовой опыт и рекомендации

Получите лучшее от нашей инфраструктуры защиты от DDoS-атак

OVHCloud Anti-DDOS состоит из:

- Более 17TBIT/S емкость для глобальной фильтрации атаки

- Всегда на и Отставление БЕЛОЕ.

стоимость вне зависимости от объема атаки

стоимость вне зависимости от объема атаки - Без ограничения времени защиты . Он действует в течение всей продолжительности DDoS-атаки

Наша инфраструктура также имеет следующие преимущества:

- Огромный опыт в защите целого ряда сервисов, от небольших веб-серверов, DNS-сервисов до крупных ферм веб-хостинга или облачных платформ

- Высокая производительность благодаря лучшим в своем классе аппаратным и программным решениям

- Защита данных ваш трафик не передается внешним сторонам

- Настоящая настройка для удовлетворения ваших потребностей и настройки компонентов

Рекомендации по предотвращению DDoS-атак

Готовы ли вы к DDoS-атаке? Будьте активны и настройте специальные правила Edge Network Firewall, чтобы разгрузить iptables вашего сервера на время атаки. Из нашего руководства вы узнаете, как подготовиться к атаке ботнета, на что обратить внимание и на какие сервисы обратить больше внимания.

Узнайте, как остановить DDoS за четыре шага >

Многоуровневая (или многоступенчатая) система защиты

Чтобы обеспечить наилучшее качество фильтрации сетевого трафика с минимальной дополнительной задержкой для ваших служб, мы разделили каждый узел защиты на несколько этапов. Каждая часть отвечает за определенную задачу и реализует разную логику. Мы используем новейшие аппаратные и программные инновации в отрасли, чтобы быть на высоте.

Узнайте больше о предотвращении DDoS-атак >

Средства защиты прикладного уровня

В некоторых случаях общей защиты может быть недостаточно. Это особенно актуально в веб-сфере и игровой сфере, которые часто подвергаются атакам приложений. В таких обстоятельствах злоумышленники используют логику прикладного уровня, что делает эти угрозы невидимыми для обычных брандмауэров. OVHcloud предлагает ряд продуктов, которые помогут вам защитить ваши услуги.

Готовы начать?

Создайте учетную запись и запустите свои услуги за считанные минуты.

Начало работы

Выберите правильную защиту для ваших нужд

Защита сайта

Веб-сайты и веб-приложения все чаще и чаще подвергаются атакам. Для защиты от наиболее распространенных угроз безопасности вашего веб-сайта OVHcloud предлагает услуги по вашей защите.

Защита инфраструктуры

Это первая линия защиты любого продукта и услуги в сети OVHcloud. Широкая пропускная способность сети и распределенная всемирная платформа обеспечивают возможность защиты даже от самых масштабных атак.

Безопасность хоста и сервиса

Услуги по защите высокого уровня удовлетворяют потребности ваших приложений. Этот уровень защиты удовлетворяет потребность в детальных и расширенных параметрах безопасности для вашего приложения.

От каких атак защищает Anti-DDoS Infrastructure?

Кибербезопасность охватывает широкий спектр угроз. Наша инфраструктура защиты от DDoS-атак справляется с самыми серьезными из них: распределенными атаками типа «отказ в обслуживании», флудом пакетов (включая син-флуд), спуфингом, искаженными атаками или атаками с усилением и т. д. Большинство из них вы не можете отфильтровать самостоятельно, поскольку они может насытить сетевое соединение перед вашим сервером.

Наша инфраструктура защиты от DDoS-атак справляется с самыми серьезными из них: распределенными атаками типа «отказ в обслуживании», флудом пакетов (включая син-флуд), спуфингом, искаженными атаками или атаками с усилением и т. д. Большинство из них вы не можете отфильтровать самостоятельно, поскольку они может насытить сетевое соединение перед вашим сервером.

Какие продукты OVHcloud защищены?

Каждый продукт и решение OVHcloud защищены. Защита находится на границе нашей сети, а также внутри нашей магистральной сети. Таким образом, все, что доступно из сети OVHcloud для внешнего мира, защищено.

Зачем моему серверу нужна анти-DDoS-инфраструктура OVHcloud?

Вероятность стать объектом DDoS-атаки высока и встречается очень часто. С защитой от DDoS-атак OVHcloud вы можете защитить свои сервисы от этих типов угроз и убедиться, что ваши веб-пользователи не испытывают никаких проблем, таких как медленный просмотр или недоступные страницы.

Буду ли я доплачивать, если попаду под крупную атаку?

Нет, инфраструктура защиты от DDoS-атак OVHcloud не измеряется, что означает, что мы не взимаем плату за пропускную способность. Кроме того, защита заложена в цену нашей продукции.

Защищен ли я даже после того, как «смягчение отключено»?

Да, наша система постоянно активна. Если обнаруживается что-то подозрительное, трафик попадает в категорию «смягчения», что означает, что включается более глубокий анализ и может выполняться фильтрация. Когда смягчение отключено, все возвращается в нормальное состояние, и система остается готовой к смягчению любых действий злоумышленника.

Существует ли ограничение на количество атак в месяц, которые можно смягчить?

Нет ограничений на получение защиты, независимо от того, сколько раз ваши сервисы подвергались DDoS-атакам.

Перестанет ли работать анти-DDoS-решение, если атака превысит установленный порог трафика (в ГБ/с)?

Мы не применяем никаких ограничений по трафику, даже если атаки имеют большой объем.

Что такое VAC?

VAC является основной частью нашей инфраструктуры защиты от DDoS-атак и представляет собой комбинацию различных технологий, постоянно разрабатываемых OVHcloud и предназначенных для смягчения атак DDoS. VAC может фильтровать входящий трафик таким образом, чтобы только законные пакеты данных проходили и достигали вашего сервера, а незаконный трафик блокировался. Примечательно, что VAC включает компоненты Edge Network Firewall, Shield и Armor.

Защита от DDOS — сеть и безопасность

Навигация

Любая атака, независимо от формы, ставит под угрозу доступность вашей инфраструктуры, что приводит к нарушению или сбою обслуживания пользователей и клиентов. Наша бесплатная защита от DDoS-атак гарантирует, что ваша инфраструктура будет доступна круглосуточно и без выходных, благодаря пропускной способности сети более 20 Тбит/с и сочетанию методов смягчения последствий, включая анализ пакетов, устранение пакетов и очистку трафика сервера. Читайте дальше, чтобы узнать больше о нашем решении по смягчению последствий на основе технологии VAC.

Наша бесплатная защита от DDoS-атак гарантирует, что ваша инфраструктура будет доступна круглосуточно и без выходных, благодаря пропускной способности сети более 20 Тбит/с и сочетанию методов смягчения последствий, включая анализ пакетов, устранение пакетов и очистку трафика сервера. Читайте дальше, чтобы узнать больше о нашем решении по смягчению последствий на основе технологии VAC.

Бесплатная защита от DDoS-атак | ИГРА против DDoS-атак | |

|---|---|---|

Бесплатная защита от DDoS-атак | ИГРА против DDoS-атак | |

Сопутствующие товары | Размещенное частное облако, выделенные серверы | Выделенные игровые серверы |

Количество атак в месяц | Без ограничений | Без ограничений |

Гбит лимит атаки | Без ограничений | Без ограничений |

Продолжительность атак в месяц | Без ограничений | Без ограничений |

Тип атаки | Все | Все |

Обнаружение и автоматическое устранение | ✔ | ✔ |

Многоточечное смягчение | Европа (RBX, GRA, SBG, WAW, LIM, ERI) Северная Америка (WAS, BHS(BHS)) Азия (SGP, SYD) | Европа (RBX, GRA, SBG, WAW, LIM, ERI) Северная Америка (WAS, BHS(BHS)) Азия (SGP, SYD) |

Постоянное смягчение | ✔ | ✔ |

Двустороннее смягчение | — | ✔ (L3/L4/L7) |

12 Тбит/с дополнительной сети | ✔ | ✔ |

Сетевой брандмауэр | Конфигурируемый | Конфигурируемый |

Щит | ✔ | ✔ |

Броня | ✔ | Настраиваемый |

API v6 | ✔ | ✔ |

Менеджер v6 | ✔ | ✔ |

Поддержка | Список рассылки | Список рассылки |

Понимание DDoS

Что такое DDoS-атака?

Предприятия любого размера в любой отрасли уязвимы для распределенного отказа в обслуживании (DDoS), если они не используют правильные приложения для защиты от атак.

DDoS-атака направлена на то, чтобы сделать сервер, службу или инфраструктуру недоступными, перегрузив пропускную способность сервера или монополизировав его ресурсы до предела. Во время DDoS-атаки множество запросов отправляется одновременно из нескольких точек в Интернете. Интенсивность этого «перекрестного огня» делает службу нестабильной или, что еще хуже, недоступной.

Существует три основных способа, которыми DDoS-атаки делают ваш сайт, сервер или инфраструктуру недоступными:

Пропускная способность: этот тип атаки заключается в насыщении пропускной способности сети сервера, что делает его недоступным.

Ресурсы: этот тип атаки заключается в истощении системных ресурсов компьютера, что не позволяет ему отвечать на законные запросы.

Эксплуатация сбоя программного обеспечения: этот тип атаки, также называемый «эксплуатацией», нацелен на конкретный сбой программного обеспечения либо для того, чтобы сделать машину недоступной, либо для получения контроля над ней.

Название атаки | Тип атаки | Уровень OSI | Объяснение принципа атаки |

Название атаки | Тип атаки | Уровень OSI | Объяснение принципа атаки |

СМУРФ | Полоса пропускания | Л3 | Широковещательная атака ICMP с узурпацией адреса источника для перенаправления нескольких ответов жертве |

TCP SYN ACK Reflection Flood | Полоса пропускания | Л4 | Массовая отправка запросов TCP-соединений на большое количество машин с узурпацией исходного адреса жертвы. |

UDP-флуд | Полоса пропускания | Л4 | Массовая отправка пакетов UDP (не требующая предварительно установленного соединения) |

Распределенная атака с усилением DNS | Пропускная способность | Л7 | Массовая отправка DNS-запросов, узурпирующих исходный адрес жертвы, на большое количество легитимных серверов. Поскольку ответ объемнее вопроса, следует усиление атаки |

ICMP Echo Request Flood | Ресурс | Л3 | Также называется «Ping Flood», массовая отправка пакетов, включая ответ жертвы, содержание которого совпадает с исходным пакетом |

Атака фрагментами IP-пакетов | Ресурс | Л3 | Отправка IP-пакетов, которые добровольно ссылаются на другие пакеты, которые никогда не будут отправлены, что приводит к переполнению памяти жертвы |

IGMP-флуд | Ресурс | Л3 | Массовая отправка пакетов IGMP (протокол многоадресного управления) |

TCP SYN Flood | Ресурс | Л4 | Массовая отправка запросов TCP-соединений |

Поддельный SYN-флуд TCP | Ресурс | Л4 | Массовая отправка запросов TCP-соединений для захвата исходного адреса |

TCP ACK Flood | Ресурс | Л4 | Массовая отправка уведомлений о доставке сегмента TCP |

Фрагментированная атака TCP | Ресурс | Л4 | Отправка сегментов TCP, которые добровольно ссылаются на другие сегменты, которые никогда не будут отправлены, что приводит к перенасыщению памяти жертвы |

Переполнение фрагментов UDP | Ресурс | Л4 | Отправка дейтаграмм UDP, которые добровольно ссылаются на другие дейтаграммы, которые никогда не будут отправлены, что приводит к перенасыщению памяти жертвы |

DNS-флуд | Ресурс | Л7 | Атака DNS-сервера путем массовой отправки запросов |

HTTP(S) GET/POST Flood | Ресурс | Л7 | Атака веб-сервера путем массовой отправки запросов |

Пинг смерти | Эксплойт | Л3 | Отправка пакетов ICMP, использующих ошибку реализации в некоторых операционных системах |

Управление DDoS-атаками

Стадия 1: Сервер работает – атаки нет Интернет-услуги используются без проблем. Трафик проходит через магистраль нашей сети, а затем поступает в центр обработки данных. Наконец, это обрабатывается сервером, который отправляет ответы через Интернет.

Трафик проходит через магистраль нашей сети, а затем поступает в центр обработки данных. Наконец, это обрабатывается сервером, который отправляет ответы через Интернет.

Этап 2: Начало DDoS-атаки

Атака запущена через Интернет и на магистрали. Учитывая избыточную пропускную способность на магистрали, атака не вызовет насыщения ни на одном канале. Атака достигает сервера, который начинает обрабатывать первоначальную атаку. В то же время анализ трафика сигнализирует о том, что атака идет полным ходом, и запускает меры по ее устранению.

Этап 3: Противодействие атаке

Через 15–120 секунд после начала атаки автоматически активируется подавление. Входящий серверный трафик обрабатывается 3 VAC с общей пропускной способностью 480 Гбит/с (3x 160 Гбит/с) защиты, размещенными в трех центрах обработки данных OVH. Атака блокируется без ограничения продолжительности или размера, независимо от типа. Легитимный трафик проходит через VAC и поступает на сервер. Сервер отвечает напрямую, не возвращаясь через VAC. Этот процесс называется автоматическим смягчением.

Легитимный трафик проходит через VAC и поступает на сервер. Сервер отвечает напрямую, не возвращаясь через VAC. Этот процесс называется автоматическим смягчением.

Стадия 4: Окончание атаки

Организация атаки стоит дорого, тем более, когда она неэффективна. По прошествии определенного времени атака подойдет к концу. Автоматическое смягчение сохраняется в течение 26 часов после окончания атаки. Это означает, что любая новая атака, которая произойдет в течение нескольких минут, нескольких часов или 24 часов, будет заблокирована. Всего через 26 часов автоматическое смягчение последствий отключается, но остается готовым к повторной активации при обнаружении новой атаки.

Защита от DDoS-атак

Чтобы защитить ваши серверы и службы от атак, OVHcloud предлагает решение по смягчению последствий, основанное на технологии VAC — эксклюзивную комбинацию методов для:

- Анализа всех пакетов на высокой скорости в режиме реального времени

- Очистить входящий трафик вашего сервера

- Смягчение, выделяя нелегитимные IP-пакеты, позволяя легитимным проходить через

Защита от DDoS ИГРЫ

Индустрия игр и киберспорта особенно подвержена распределенным атакам типа «отказ в обслуживании». Решения для защиты, реализованные хостинг-провайдерами, часто имеют ограниченные возможности, когда сталкиваются с интенсивностью и частотой этих атак, особенно атак UDP-флуда, которые используют протокол пользовательских дейтаграмм (UDP) — протокол, используемый в большинстве игр и голосовых серверов.

Решения для защиты, реализованные хостинг-провайдерами, часто имеют ограниченные возможности, когда сталкиваются с интенсивностью и частотой этих атак, особенно атак UDP-флуда, которые используют протокол пользовательских дейтаграмм (UDP) — протокол, используемый в большинстве игр и голосовых серверов.

Чтобы защитить этих клиентов, мы разработали защиту от DDoS, специально адаптированную для игровых серверов.

Список совместимых игр и приложений:

Half-life, Team Fortress Classic, Counter-Strike 1.6, Counter-Strike: Source, Half-life Deathmatch Classic, Half-life 2, Half-life 2: Deathmatch, Day of Defeat, Day of Defeat: Source, Left 4 Dead, Left 4 Dead 2, Team Fortress 2, Counter-Strike: Global Offensive, Garry’s Mod, Grand Theft Auto, San Andreas Multiplayer SA:MP, Multi Theft Auto San Andreas MTA :SA, TrackMania (+ протокол TCP), TrackMania 2 (+ протокол TCP), ShootMania Storm (+ протокол TCP), Minecraft pocket edition, Minecraft ARK: Survival Evolved, RUST, Teamspeak, Mumble.

Защита от DDoS, адаптированная к вашей игре

Чтобы обеспечить максимальную защиту от атак, инженеры OVH проанализировали, как работают самые популярные игровые платформы (Counter Strike, TeamFortress, Minecraft) и коммуникационные модули (TeamSpeak и Mumble). В лаборатории и на реальных пользовательских тестах они изучили уязвимости этих приложений и задокументировали различные стратегии атак. Этот обратный инжиниринг позволил им предоставить индивидуальный ответ для каждого большого игрового семейства: для каждого семейства они разработали профиль или группу предопределенных правил, которые пользователь может развернуть одним щелчком мыши для фильтрации нелегитимного входящего и исходящего трафика. портов UDP.

Двустороннее смягчение: фильтр на входе и выходе

Для каждого типа атаки мы разработали специальный ответ, тесно интегрированный с серверами и напрямую интегрированный с оборудованием Tilera. Большим нововведением является фильтр, который анализирует входящий и исходящий трафик, чтобы лучше идентифицировать законные запросы. Он способен отличать реальных клиентов, подключающихся к машине, от вредоносных атак. Таким образом, Anti-DDoS GAME также играет роль кэша и фильтра для пакетов TCP/IP и UDP.

Большим нововведением является фильтр, который анализирует входящий и исходящий трафик, чтобы лучше идентифицировать законные запросы. Он способен отличать реальных клиентов, подключающихся к машине, от вредоносных атак. Таким образом, Anti-DDoS GAME также играет роль кэша и фильтра для пакетов TCP/IP и UDP.

Маршрутизатор, расположенный рядом с машиной, анализирует пакеты. Этот маршрутизатор рассматривает каждую размещенную игру как особый случай. Например, маршрутизатор действует как кеш, освобождая маршрутизатор от бесполезных запросов.

Решение для защиты от DDoS-атак

Сеть OVH способна поглощать все атаки. Благодаря поддержке дополнительной пропускной способности на 17+ Тбит/с по сравнению со стандартным использованием всех наших клиентов сеть OVH способна выдерживать, очищать и смягчать большое количество атак. В процессе смягчения последствий распространился на 9центры обработки данных и 3 континента, усилена защита от атак. Все SLA наших клиентов сбалансированы и гарантированы таким образом, и обслуживание никогда не будет нарушено.

Все SLA наших клиентов сбалансированы и гарантированы таким образом, и обслуживание никогда не будет нарушено.

Анализировать

Мы используем сетевой поток, отправляемый маршрутизаторами и анализируемый нашими решениями по обнаружению для выявления атак. Каждый маршрутизатор отправляет сводку 1/2000 трафика в режиме реального времени. Наше решение анализирует эту сводку и сравнивает ее с сигнатурами атак. Если сравнение положительное, смягчение настраивается за считанные секунды.

Проанализированные сигнатуры основаны на пороговых значениях трафика в «пакетах в секунду» (Pps, Kpps, Mpps, Gpps) или «байтах в секунду» (Bps, Kbps, Mbps, Gbps) для пакетов определенного типа, таких как:

- DNS

- СМР

- IP-фрагмент

- IP NULL

- Частный IP-адрес

- TCP NULL

- TCP RST

- TCP-синхронизация

- TCP-ACK

- УДП

Дорожный вакуум

Принцип DDoS-атак заключается в перегрузке сервисов. Иногда вся сеть провайдера не справляется с нагрузкой. Благодаря пропускной способности нашей сети 17+ Тбит/с инфраструктура OVH может поглощать очень большое количество трафика во время атак, намного больше, чем услуги, предлагаемые конкурентами.

Иногда вся сеть провайдера не справляется с нагрузкой. Благодаря пропускной способности нашей сети 17+ Тбит/с инфраструктура OVH может поглощать очень большое количество трафика во время атак, намного больше, чем услуги, предлагаемые конкурентами.

Когда атака носит глобальный характер, службы защиты, воспроизведенные в восьми центрах обработки данных OVH на трех континентах, активируются одновременно, чтобы объединить свои силы и поглотить трафик. Их суммарная пропускная способность составляет более 4 Тбит/с. Другие клиенты и услуги не будут затронуты вообще.

Смягчать

По умолчанию все серверы OVH оснащены автоматической защитой от DDoS-атак, которая активируется в случае атаки (реактивная защита). Клиенты также имеют доступ к постоянному смягчению последствий (постоянные правила), а также к настройке сетевого брандмауэра.

Смягчение — это термин, используемый для разработки средств и мер по уменьшению негативных последствий DDoS-атаки. Смягчение последствий в OVH заключается в фильтрации нелегитимного трафика и его очистке с помощью нашей технологии VAC, при этом пропуская законные пакеты.

Смягчение последствий в OVH заключается в фильтрации нелегитимного трафика и его очистке с помощью нашей технологии VAC, при этом пропуская законные пакеты.

VAC состоит из нескольких устройств, каждое из которых имеет определенную функцию для блокировки одного или нескольких типов атак (DDoS, Flood и т. д.). В зависимости от атаки на каждом устройстве VAC может быть реализована одна или несколько стратегий защиты.

Действия, выполняемые в Pre-Firewall

- Фрагмент UDP

- Размер пакетов

- Авторизация протоколов TCP, UDP, ICMP, GRE

- Блокировка всех остальных протоколов

Действия, выполняемые на сетевом брандмауэре

- Авторизация/блокировка IP-адреса или подсети IP-адресов

- Авторизовать/заблокировать протокол

- IP (все протоколы)

- TCP

- УДП

- ICMP

- ГРЭ

- Авторизация/блокировка порта или интервала порта TCP/UDP

- Авторизация/блокировка SYN/TCP

- Разрешить/блокировать все пакеты, кроме SYN/TCP

Действия, проводимые на Щите

- Неправильный заголовок IP

- Неверная контрольная сумма IP

- Неверная контрольная сумма UDP

- Ограничение ICMP

- Неправильно фрагментированная дейтаграмма UDP

- DNS-усилитель

Действия, проводимые на Броне

- Неправильный заголовок IP

- Неполный фрагмент

- Неверная контрольная сумма IP

- Дублированный фрагмент

- Фрагмент слишком длинный

- Пакет IP/TCP/UDP/ICMP слишком длинный

- Неверная контрольная сумма TCP/UDP

- Недопустимые флаги TCP

- Неверный порядковый номер

- Обнаружение зомби

- Аутентификация TCP SYN

- Аутентификация DNS

- Неправильно сформированный DNS-запрос

- Ограничение DNS

До брандмауэра

Предварительный брандмауэр основан на Arista 7508R, который может подключать 288 портов 100G, т. е. пропускная способность 28,8 Тбит/с. Затем изоляция VRF позволяет маршрутизировать трафик на последовательных этапах.

е. пропускная способность 28,8 Тбит/с. Затем изоляция VRF позволяет маршрутизировать трафик на последовательных этапах.

Модель | Ариста 7508R |

Карта контроля | 2x DCS-7500-SUP2 |

Процессор | Многоядерный x86 |

Частота | 2,13 ГГц |

ОЗУ | 32 ГБ |

Ткань | DCS-7508R-FM |

Сервисные карты | 2x 7500R-36CQ |

Вместимость | 28,8 Тбит/с / 34,5 бит/с |

Общая емкость до брандмауэра | 1,2 Тбит/с / 1,8 бит/с |

Сетевой брандмауэр

Сетевой брандмауэр состоит из виртуальных маршрутизаторов, выполняющих код, разработанный OVH, что позволяет классифицировать весь трафик для применения правил (списков доступа).

Процессор | 2x1697v4 |

ОЗУ | 64 ГБ DD4 ECC |

Сетевые карты | 2x ConnectX-4 2x 100 Гбит/с |

Вместимость | 200 Гбит/с / 100 Мбит/с |

Номер для VAC | 3 |

Щит

Shield — это программное решение, разработанное OVHcloud и работающее на vRouters. Его целью является смягчение известных атак, в основном тех, которые работают через усиление (DNS Amp, NTP Amp)

Процессор | 2x1697v4 |

ОЗУ | 64 ГБ DD4 ECC |

Сетевые карты | 2x ConnectX-4 2x 100 Гбит/с |

Вместимость | 200 Гбит/с / 100 Мбит/с |

Номер для VAC | 3 |

Броня

Armor — это самое передовое программное решение VAC, предназначенное для предотвращения сложных постоянных атак. Он работает на vRouters с картами FPGA, чтобы снизить нагрузку на ЦП на части обработки и получить наилучшие уровни производительности на сложных алгоритмах.

Он работает на vRouters с картами FPGA, чтобы снизить нагрузку на ЦП на части обработки и получить наилучшие уровни производительности на сложных алгоритмах.

Процессор | 2x1697v4 |

ОЗУ | 64 ГБ DD4 ECC |

Сетевые карты | 2x ConnectX-4 2x 100 Гбит/с |

ПЛИС | XUSP3S с 4 портами 100 Гбит/с |

Вместимость | 200 Гбит/с / 100 Мбит/с |

Номер для VAC | 3 |

Узнайте больше о точках присутствия OVH (PoPs)

Ресурсы по защите от DDoS-атак

Рекомендуемые формы защиты

Ваша ситуация | Наш совет |

Ваша ситуация | Наш совет |

Настройки сетевого брандмауэра OVHcloud | Убедитесь, что на вашем сервере включены только разрешенные и необходимые порты; не пропустите ни одного порта или службы, чтобы избежать отключения из-за неправильных настроек. |

Конфигурация настроек вашего сервера | Настройте параметры IP вашего сервера, настроив значения TCP, UDP в /proc вашего Linux. |

Общедоступная и частная сеть | Если ваша инфраструктура состоит из нескольких серверов, используйте vRack для всех сервисов между вашими серверами. |

Проверка постоянного средства защиты | Вы можете активировать митигацию на своем сервере и таким образом убедиться, что она корректно работает под VAC. Таким образом, вы не получите неприятных сюрпризов в день нападения. |

В случае атаки | Следите за ситуацией через панель управления, чтобы подтвердить, когда она была восстановлена. По умолчанию смягчение останавливается через 26 часов после начала атаки. |

Подготовьте бизнес-план на случай непредвиденных обстоятельств | Если возможно, используйте три наших центра обработки данных для географического дублирования вашей инфраструктуры и заранее разработайте план обеспечения непрерывности обслуживания. |

REST-API

В дополнение к панели управления, которая позволяет вам ежедневно контролировать свои стратегии смягчения последствий и сетевой брандмауэр, OVH предлагает клиентам всеобъемлющий и безопасный API, в котором перечислены все возможные действия.

Понятный и документированный RESTful API, идеально подходящий для разработчиков.

RESTful API OVH позволяет перечислить все административные действия, связанные с сетевой безопасностью, на одной странице и по категориям. У каждой функции есть описание, кнопки действий, а для разработчиков примеры кода для интеграции этих функций в ваши скрипты. Помимо быстрого контроля ваших сервисов безопасности, OVH RESTful API открывает широкие возможности для автоматизации определенных задач, интеграции их в вашу разработку и обновления конфигурации настроек и политик вашего приложения.

Помимо быстрого контроля ваших сервисов безопасности, OVH RESTful API открывает широкие возможности для автоматизации определенных задач, интеграции их в вашу разработку и обновления конфигурации настроек и политик вашего приложения.

Нажмите здесь, чтобы получить доступ к API OVH

Глоссарий

Защита от DDoS-атак | Комплекс вычислительных технологий, направленных на защиту онлайн-сервисов от DDoS-атак |

ДДоС | Распределенный DoS; Принцип тот же, что и у DoS, но с несколькими точками атаки |

DoS | Отказ в обслуживании; тип кибератаки |

Смягчение | Действие по выявлению, выбору соответствующей фильтрации и изоляции и нейтрализации последствий кибератаки |

Соглашение об уровне обслуживания | Соглашение об уровне обслуживания; обязательства поставщика по качеству и доступности услуг |

Synflood или SYN Flood | Кибератака, осуществленная на основе SYN-запросов |

В переменного тока |

Защита от DDoS-атак включена бесплатно на все серверы, независимо от срока действия вашего контракта.

Это позволяет избежать недоступности ресурсов и остановки рабочего

процесса.

Это позволяет избежать недоступности ресурсов и остановки рабочего

процесса.

Скачать

Скачать стоимость вне зависимости от объема атаки

стоимость вне зависимости от объема атаки Пропускная способность жертвы будет заполнена ответами на эти запросы

Пропускная способность жертвы будет заполнена ответами на эти запросы Используйте интерфейс сетевого брандмауэра на панели управления OVHcloud или в API.

Используйте интерфейс сетевого брандмауэра на панели управления OVHcloud или в API.

Ваш комментарий будет первым