Российские сборщики уходят с рынка ПК

, Текст: Александр Левашов

Еще год назад ведущие российские производители компьютеров — «К-Системс», Depo и Kraftway — занимали вместе почти 22% российского рынка десктопов. Сегодня – лишь около 8%. На фоне сокращения продаж ПК, компании стремятся диверсифицировать свой бизнес, осваивая новые ниши.В 3 квартале 2010 г., будучи лидером среди российских производителей компьютеров, компания Depo поставила на рынок 81 тыс. ПК. В 3 квартале 2011 г. отгрузки сократились на 73% — до 22 тыс., говорится в отчете аналитиков Gartner. Доля рынка десктопов, занимаемая Depo, упала с 8,7% до 2,2%.

Компания намеренно почти свернула поставки в розничные сети, увеличив при этом производство серверов. Если в 2007 г. их доля в выручке компании составляла 15%, то в 1 полугодии 2011 – превысила 50%.

Как говорит гендиректор Сергей Эскин, теперь Depo – инжиниринговая компания: «Это не только системный интегратор или поставщик ИТ-услуг, это эффективный управляющий ИТ, способный удовлетворить буквально любую бизнес-задачу: от производства техники под уникальные нужды до управления ИТ на позиции аутсорсера».

«К-Системс» в 3 квартале 2010 г. поставила на рынок 80,7 тыс. ПК, год спустя – на 40 тыс. меньше. Доля рынка «К-Системс» в сегменте десктопов сократилась с 8,6% до 4,2%.

Компания обладает крупнейшим в России сборочным заводом, но загрузить его мощности способна лишь на 5%. Президент «К-Системс» Эдуард Воронецкий признавался CNews, что «засыпает и просыпается» с мыслями о диверсификации продуктового ряда.

Одна из новых ниш, куда он повел «К-Системс» — выпуск телевизоров, доля которых, как рассчитывает Воронецкий, в перспективе должна достигнуть 50% от всей выручки компании.

В то же время, завод, расположенный в Калининградской области, «К-Системс» может частично продать. Ранее компания уже продала предприятие в подмосковных Мытищах.

Ранее компания уже продала предприятие в подмосковных Мытищах.

Поставки компьютеров Kraftway год назад, в 3 квартале 2011 г., превышали 40 тыс. штук. В 3 квартале 2011 г. – сократились более чем в два раза, до 18 тыс. Доля рынка в сегменте десктопов упала с 4,3% до 1,8%.

Старший вице-президент Kraftway Ренат Юсупов говорит, что его компания начала диверсифицироваться давно, для чего предусмотрела на своем заводе в Обнинске возможность в одном цикле собирать совершенно разные устройства.

Сегодня Kraftway имеет центр разработок, в котором занимается созданием технологических платформ для информационной безопасности, медицинских учреждений и обработки видео, инвестируя в R&D около $2-3 млн ежегодно. «На базе этих платформ мы на своем заводе создаем продукты под нужды конкретных заказчиков. Клиентам выгоднее работать с нами, чем покупать универсальные не адаптированные решения по более дорогой цене», — говорит Юсупов.

В Depo и Kraftway не переживают по поводу сокращения продаж своих ПК, объясняя это тем, что новые ниши обеспечивают им значительно лучшие показатели по прибыльности.

Возможна ли настоящая персонализация общения на рынке B2B?

БизнесПочти на 40% сократила поставки десктопов компания «Эксимер». Год назад, в 3 квартале 2010 г., ее доля рынка в составляла 2,7% (было отгружено около 25 тыс. ПК), в 3 квартале 2011 г. – 1,6% (15 тыс.).

Возможно, компания рассчитывает компенсировать это падение выводом на рынок новых продуктов. Среди них на сайте «Эксимер» представлены 10-дюймовые нетбук и планшет на базе Intel Atom, а также сервер, который собирается «на основе Intel, Supermicro и Asus». В компании на момент публикации не предоставили свои комментарии.

Еще один известный российский компьютерный производитель – «Аквариус» — больше не входит в Топ-10 крупнейших поставщиков по версии Gartner. Это означает, что его доля рынка – меньше 1,5%. Именно этим значением десятку в сегменте десктопов замыкает компания Apple.

Объявляя об итогах деятельности в 2010 г. в «Аквариусе» говорили, что помимо производства компьютеров и серверов фокусировались на разработке и продвижении средств по защите информации и персональных данных, а также решений для информатизации медицинских и образовательных учреждений. Кроме того, компания занимается поставками техники сторонних производитителей.

в «Аквариусе» говорили, что помимо производства компьютеров и серверов фокусировались на разработке и продвижении средств по защите информации и персональных данных, а также решений для информатизации медицинских и образовательных учреждений. Кроме того, компания занимается поставками техники сторонних производитителей.

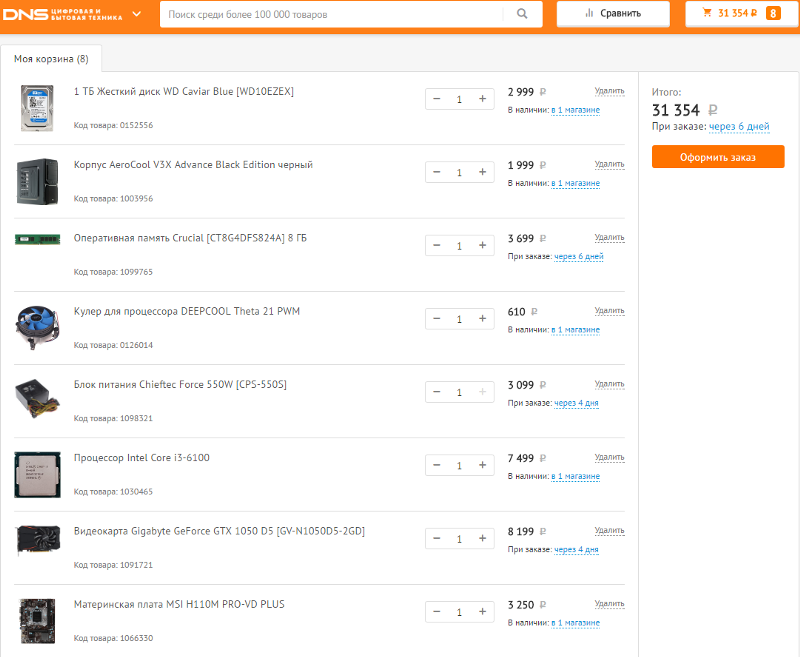

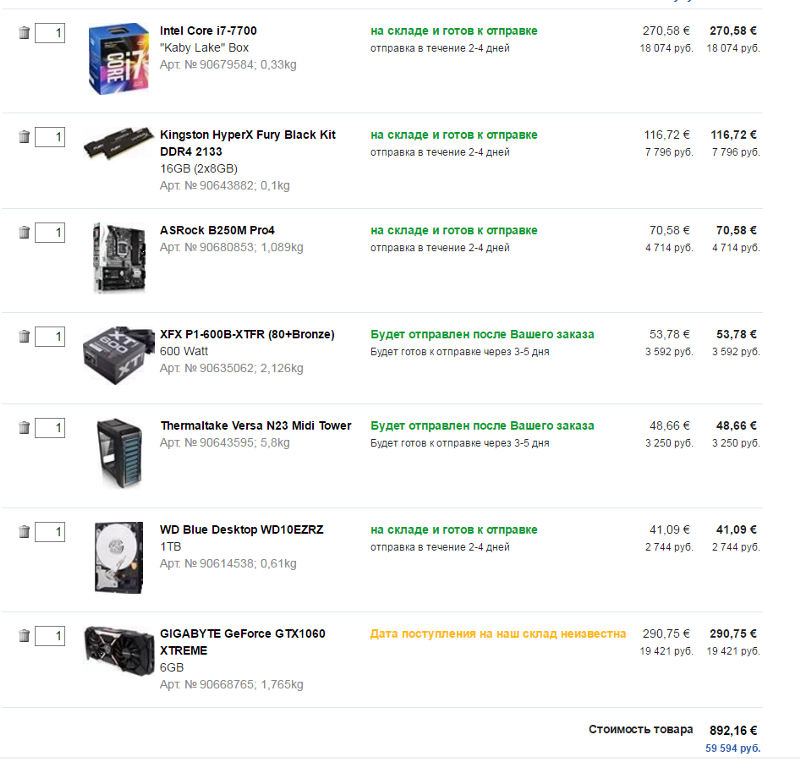

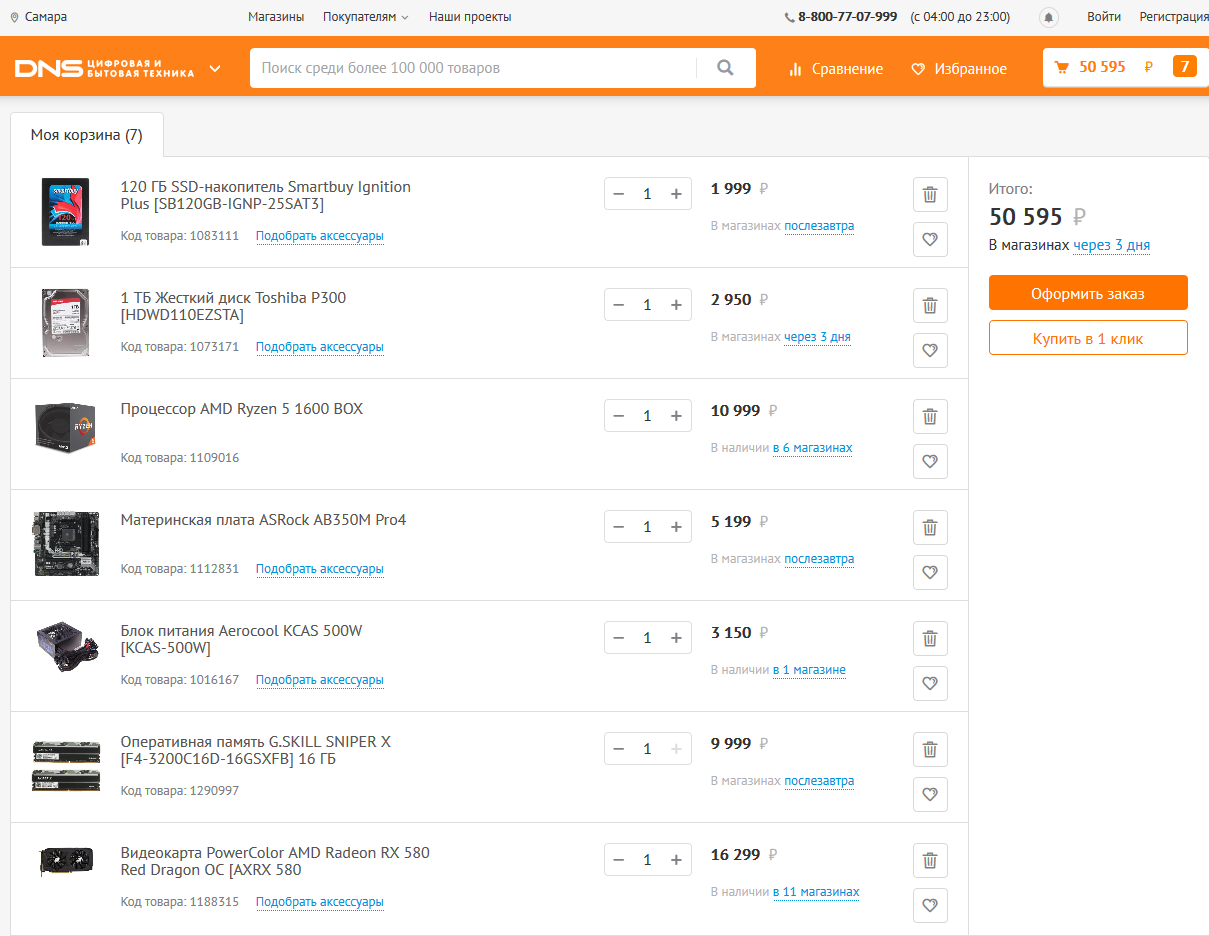

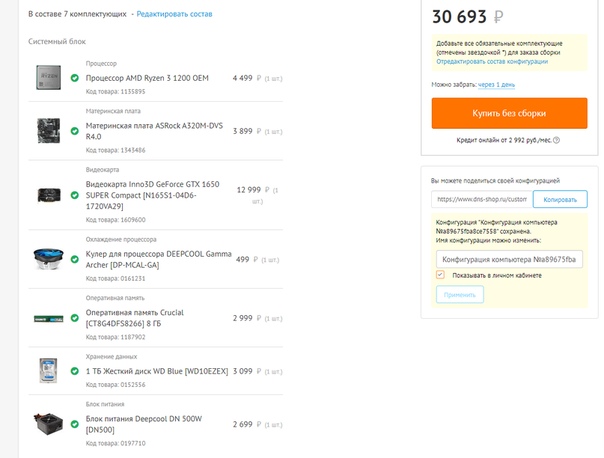

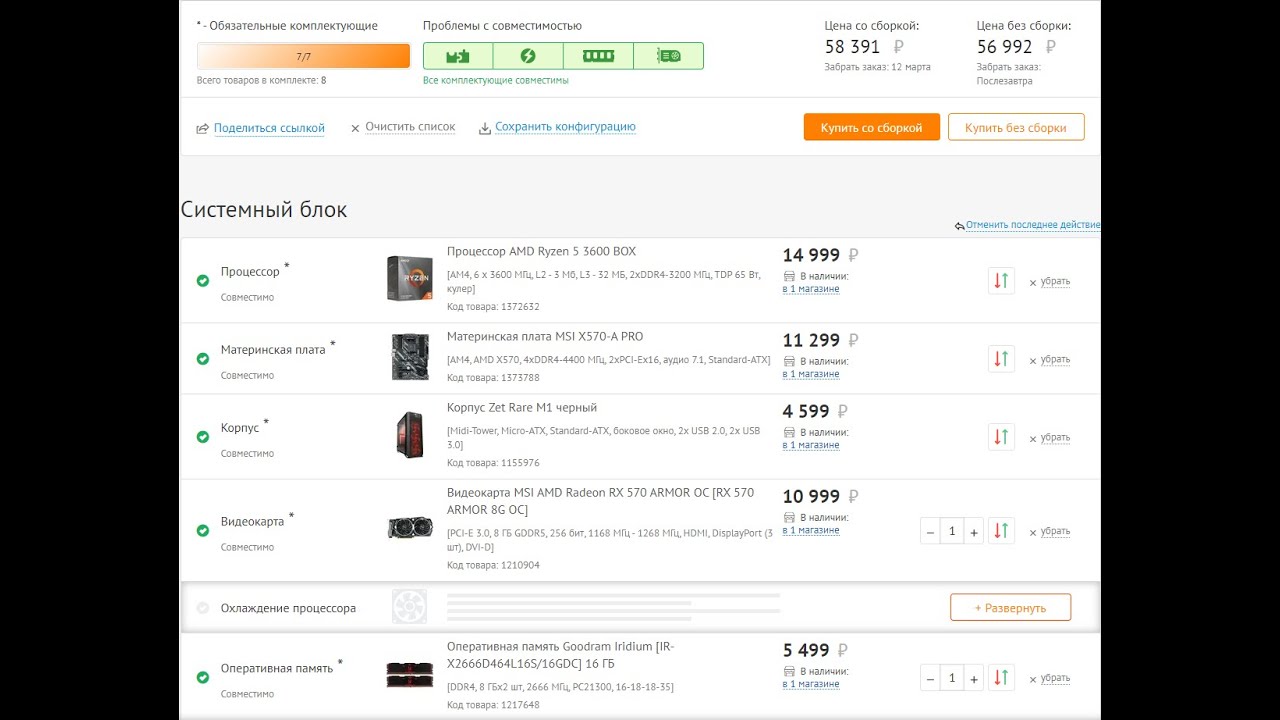

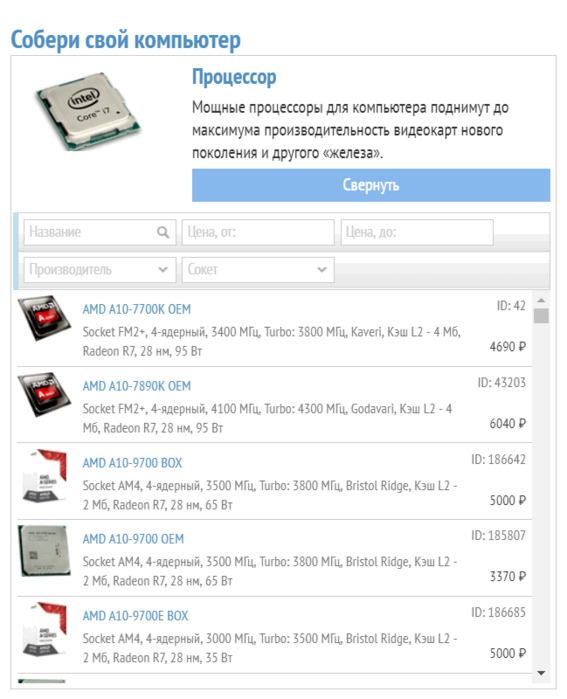

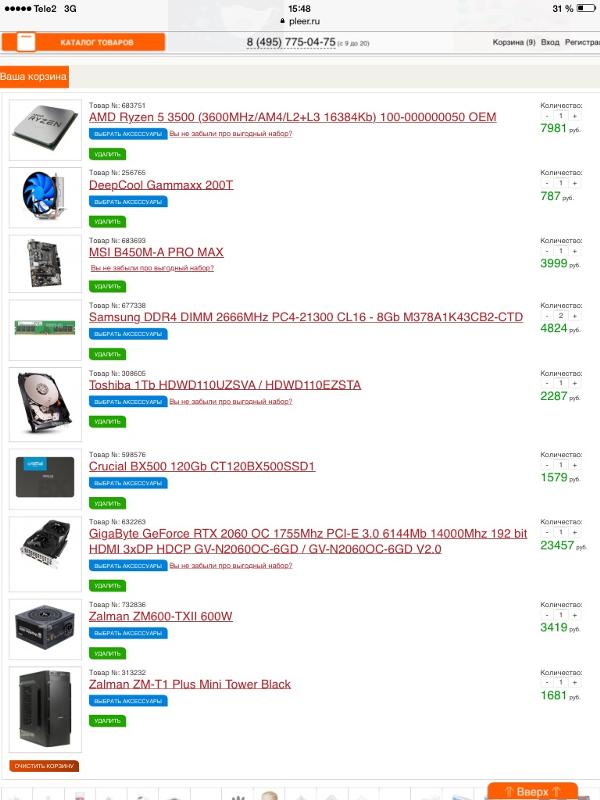

Единственный российский сборщик ПК, который, по данным Gartner, наращивает свои продажи – это компания DNS. Она, по сведениям официального сайта, имеет 300 магазинов в 90 городах России (в т.ч. два — в Москве) и выпускает как десктопы, так и ноутбуки. Аналитики стали включать DNS в свои отчеты лишь в 2011 г., т.к. ранее компания не подавала им свои данные.

В 3 квартале 2011 г. DNS поставила на рынок 125 тыс. компьютеров, из которых почти 90 тыс. десктопов. В сегменте настольных ПК ее доля составила 9,1%. В общем пироге, включающем десктопы и ноутбуки, DNS занимает 3,5%.

Впрочем, не все участники рынка склонны верить этим цифрам. DNS продает компьютеры через собственные магазины, поэтому аналитики не имеют возможности проверить ее данные.

DNS продает компьютеры через собственные магазины, поэтому аналитики не имеют возможности проверить ее данные.

Отметим, что иностранные компании, вошедшие в Топ-10 поставщиков десктопов в России, значительно увеличили свои продажи. Исключением стала лишь компания Acer. Лидер сегмента – HP – в 3 квартале 2011 г. увеличила поставки по сравнению с аналогичным периодом прошлого года на 30%, Lenovo – на 87%, Fujitsu – на 263%, Apple – на 45%.

«На большинстве развитых рынков в странах Западной Европы, США или Японии нет крупных локальных сборщиков. Эта ситуация отличается на развивающихся рынках, таких как Россия, Польша, Китай, Бразилия, Украина. Однако и здесь локальные сборщики продолжают проигрывать позиции мировым вендорам, — рассказала CNews директор по исследованиям Gartner Аннет Джамп (Annette Jump). — Это происходит, главным образом, за счет роста продаж мобильных компьютеров, которые выпускают в основном именно крупные вендоры. По нашим ожиданиям, эта тенденция продолжится в ближайшие несколько лет, так как мы видим консолидацию рынка между крупными игроками».

Ситилинк оказывает некачественную услугу сборки компьютера на заказ

{«id»:190612,»url»:»https:\/\/vc.ru\/claim\/190612-sitilink-okazyvaet-nekachestvennuyu-uslugu-sborki-kompyutera-na-zakaz»,»title»:»\u0421\u0438\u0442\u0438\u043b\u0438\u043d\u043a \u043e\u043a\u0430\u0437\u044b\u0432\u0430\u0435\u0442 \u043d\u0435\u043a\u0430\u0447\u0435\u0441\u0442\u0432\u0435\u043d\u043d\u0443\u044e \u0443\u0441\u043b\u0443\u0433\u0443 \u0441\u0431\u043e\u0440\u043a\u0438 \u043a\u043e\u043c\u043f\u044c\u044e\u0442\u0435\u0440\u0430 \u043d\u0430 \u0437\u0430\u043a\u0430\u0437″,»services»:{«facebook»:{«url»:»https:\/\/www.facebook.com\/sharer\/sharer.php?u=https:\/\/vc.ru\/claim\/190612-sitilink-okazyvaet-nekachestvennuyu-uslugu-sborki-kompyutera-na-zakaz»,»short_name»:»FB»,»title»:»Facebook»,»width»:600,»height»:450},»vkontakte»:{«url»:»https:\/\/vk.com\/share.php?url=https:\/\/vc.ru\/claim\/190612-sitilink-okazyvaet-nekachestvennuyu-uslugu-sborki-kompyutera-na-zakaz&title=\u0421\u0438\u0442\u0438\u043b\u0438\u043d\u043a \u043e\u043a\u0430\u0437\u044b\u0432\u0430\u0435\u0442 \u043d\u0435\u043a\u0430\u0447\u0435\u0441\u0442\u0432\u0435\u043d\u043d\u0443\u044e \u0443\u0441\u043b\u0443\u0433\u0443 \u0441\u0431\u043e\u0440\u043a\u0438 \u043a\u043e\u043c\u043f\u044c\u044e\u0442\u0435\u0440\u0430 \u043d\u0430 \u0437\u0430\u043a\u0430\u0437″,»short_name»:»VK»,»title»:»\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435″,»width»:600,»height»:450},»twitter»:{«url»:»https:\/\/twitter.

10 334 просмотров

Статья удалена — Железо на DTF

Статья удалена — Железо на DTFЭтот материал был удалён по просьбе автора.

18 682 просмотров

{ «author_name»: «Случайный бас», «author_type»: «self», «tags»: [], «comments»: 527, «likes»: 360, «favorites»: 344, «is_advertisement»: false, «subsite_label»: «hard», «id»: 134442, «is_wide»: true, «is_ugc»: true, «date»: «Mon, 11 May 2020 23:13:00 +0300», «is_special»: false }

{«id»:64959,»url»:»https:\/\/dtf. ru\/hard»,»name»:»\u0416\u0435\u043b\u0435\u0437\u043e»,»avatar»:»2556f43c-9828-69ec-6072-931fe2417175″,»karma»:null,»description»:»\u041d\u043e\u0432\u043e\u0441\u0442\u0438, \u0441\u0442\u0430\u0442\u044c\u0438, \u043e\u0431\u0437\u043e\u0440\u044b \u0438 \u043e\u0431\u0441\u0443\u0436\u0434\u0435\u043d\u0438\u044f \u0436\u0435\u043b\u0435\u0437\u0430 \u0438 \u0441\u043c\u0435\u0436\u043d\u044b\u0445 \u0442\u0435\u043c. \u0417\u0434\u0435\u0441\u044c \u043f\u0438\u0448\u0443\u0442 \u043e \u043a\u043e\u043d\u0441\u043e\u043b\u044f\u0445, \u0442\u0435\u043b\u0435\u0432\u0438\u0437\u043e\u0440\u0430\u0445, \u043a\u043e\u043c\u043f\u043b\u0435\u043a\u0442\u0443\u044e\u0449\u0438\u0445, \u043d\u043e\u0432\u044b\u0445 \u0442\u0435\u0445\u043d\u043e\u043b\u043e\u0433\u0438\u044f\u0445 \u0438 \u0441\u043e\u0444\u0442\u0435, \u043a\u043e\u0442\u043e\u0440\u044b\u0439 \u043d\u0435 \u0438\u043c\u0435\u0435\u0442 \u043f\u0440\u044f\u043c\u043e\u0433\u043e \u043e\u0442\u043d\u043e\u0448\u0435\u043d\u0438\u044f \u043a \u0438\u0433\u0440\u0430\u043c.

ru\/hard»,»name»:»\u0416\u0435\u043b\u0435\u0437\u043e»,»avatar»:»2556f43c-9828-69ec-6072-931fe2417175″,»karma»:null,»description»:»\u041d\u043e\u0432\u043e\u0441\u0442\u0438, \u0441\u0442\u0430\u0442\u044c\u0438, \u043e\u0431\u0437\u043e\u0440\u044b \u0438 \u043e\u0431\u0441\u0443\u0436\u0434\u0435\u043d\u0438\u044f \u0436\u0435\u043b\u0435\u0437\u0430 \u0438 \u0441\u043c\u0435\u0436\u043d\u044b\u0445 \u0442\u0435\u043c. \u0417\u0434\u0435\u0441\u044c \u043f\u0438\u0448\u0443\u0442 \u043e \u043a\u043e\u043d\u0441\u043e\u043b\u044f\u0445, \u0442\u0435\u043b\u0435\u0432\u0438\u0437\u043e\u0440\u0430\u0445, \u043a\u043e\u043c\u043f\u043b\u0435\u043a\u0442\u0443\u044e\u0449\u0438\u0445, \u043d\u043e\u0432\u044b\u0445 \u0442\u0435\u0445\u043d\u043e\u043b\u043e\u0433\u0438\u044f\u0445 \u0438 \u0441\u043e\u0444\u0442\u0435, \u043a\u043e\u0442\u043e\u0440\u044b\u0439 \u043d\u0435 \u0438\u043c\u0435\u0435\u0442 \u043f\u0440\u044f\u043c\u043e\u0433\u043e \u043e\u0442\u043d\u043e\u0448\u0435\u043d\u0438\u044f \u043a \u0438\u0433\u0440\u0430\u043c. «,»isMe»:false,»isPlus»:false,»isVerified»:false,»isSubscribed»:false,»isNotificationsEnabled»:false,»isShowMessengerButton»:false}

«,»isMe»:false,»isPlus»:false,»isVerified»:false,»isSubscribed»:false,»isNotificationsEnabled»:false,»isShowMessengerButton»:false}

{«url»:»https:\/\/booster.osnova.io\/a\/relevant?site=dtf»,»place»:»entry»,»site»:»dtf»,»settings»:{«modes»:{«externalLink»:{«buttonLabels»:[«\u0423\u0437\u043d\u0430\u0442\u044c»,»\u0427\u0438\u0442\u0430\u0442\u044c»,»\u041d\u0430\u0447\u0430\u0442\u044c»,»\u0417\u0430\u043a\u0430\u0437\u0430\u0442\u044c»,»\u041a\u0443\u043f\u0438\u0442\u044c»,»\u041f\u043e\u043b\u0443\u0447\u0438\u0442\u044c»,»\u0421\u043a\u0430\u0447\u0430\u0442\u044c»,»\u041f\u0435\u0440\u0435\u0439\u0442\u0438″]}},»deviceList»:{«desktop»:»\u0414\u0435\u0441\u043a\u0442\u043e\u043f»,»smartphone»:»\u0421\u043c\u0430\u0440\u0442\u0444\u043e\u043d\u044b»,»tablet»:»\u041f\u043b\u0430\u043d\u0448\u0435\u0442\u044b»}},»isModerator»:false}

Еженедельная рассылка

Одно письмо с лучшим за неделю

Проверьте почту

Отправили письмо для подтверждения

[ { «id»: 1, «label»: «100%×150_Branding_desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox_method»: «createAdaptive», «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «ezfl» } } }, { «id»: 2, «label»: «1200х400», «provider»: «adfox», «adaptive»: [ «phone» ], «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «ezfn» } } }, { «id»: 3, «label»: «240х200 _ТГБ_desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fizc» } } }, { «id»: 4, «label»: «Article Branding», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «p1»: «cfovz», «p2»: «glug» } } }, { «id»: 5, «label»: «300x500_desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «ezfk» } } }, { «id»: 6, «label»: «1180х250_Interpool_баннер над комментариями_Desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «h», «ps»: «clmf», «p2»: «ffyh» } } }, { «id»: 7, «label»: «Article Footer 100%_desktop_mobile», «provider»: «adfox», «adaptive»: [ «tablet», «phone» ], «adfox»: { «ownerId»: 228129, «params»: { «p1»: «bwral», «p2»: «fjxb» } } }, { «id»: 8, «label»: «Fullscreen Desktop», «provider»: «adfox», «adaptive»: [ «desktop», «tablet» ], «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fjoh» } } }, { «id»: 9, «label»: «Fullscreen Mobile», «provider»: «adfox», «adaptive»: [ «phone» ], «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fjog» } } }, { «id»: 10, «disable»: true, «label»: «Native Partner Desktop», «provider»: «adfox», «adaptive»: [ «desktop», «tablet» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fmyb» } } }, { «id»: 11, «disable»: true, «label»: «Native Partner Mobile», «provider»: «adfox», «adaptive»: [ «phone» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fmyc» } } }, { «id»: 12, «label»: «Кнопка в шапке», «provider»: «adfox», «adaptive»: [ «desktop», «tablet» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fdhx» } } }, { «id»: 13, «label»: «DM InPage Video PartnerCode», «provider»: «adfox», «adaptive»: [ «desktop», «tablet», «phone» ], «adfox_method»: «createAdaptive», «adfox»: { «ownerId»: 228129, «params»: { «pp»: «h», «ps»: «clmf», «p2»: «flvn» } } }, { «id»: 14, «label»: «Yandex context video banner», «provider»: «yandex», «yandex»: { «block_id»: «VI-250597-0», «render_to»: «inpage_VI-250597-0-1134314964», «adfox_url»: «//ads. adfox.ru/228129/getCode?pp=h&ps=clmf&p2=fpjw&puid1=&puid2=&puid3=&puid4=&puid8=&puid9=&puid10=&puid21=&puid22=&puid31=&puid32=&puid33=&fmt=1&dl={REFERER}&pr=»

}

},

{

«id»: 15,

«label»: «Баннер в ленте на главной»,

«provider»: «adfox»,

«adaptive»: [

«desktop»,

«tablet»,

«phone»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «byudo»,

«p2»: «ftjf»

}

}

},

{

«id»: 16,

«label»: «Кнопка в шапке мобайл»,

«provider»: «adfox»,

«adaptive»: [

«tablet»,

«phone»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «chvjx»,

«p2»: «ftwx»

}

}

},

{

«id»: 17,

«label»: «Stratum Desktop»,

«provider»: «adfox»,

«adaptive»: [

«desktop»

],

«auto_reload»: true,

«adfox»: {

«ownerId»: 228129,

«params»: {

«pp»: «g»,

«ps»: «clmf»,

«p2»: «fzvb»

}

}

},

{

«id»: 18,

«label»: «Stratum Mobile»,

«provider»: «adfox»,

«adaptive»: [

«tablet»,

«phone»

],

«auto_reload»: true,

«adfox»: {

«ownerId»: 228129,

«params»: {

«pp»: «g»,

«ps»: «clmf»,

«p2»: «fzvc»

}

}

},

{

«id»: 19,

«label»: «Тизер на главной 2»,

«provider»: «adfox»,

«adaptive»: [

«desktop»,

«tablet»,

«phone»

],

«auto_reload»: true,

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «cmtwg»,

«p2»: «gazs»

}

}

},

{

«id»: 20,

«label»: «Кнопка в сайдбаре»,

«provider»: «adfox»,

«adaptive»: [

«desktop»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «chfbl»,

«p2»: «gnwc»

}

}

},

{

«id»: 21,

«label»: «Ультратизер»,

«provider»: «adfox»,

«adaptive»: [

«desktop»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«pp»: «g»,

«ps»: «clmf»,

«p2»: «gtjk»

}

}

}

]

{«token»:»eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.

adfox.ru/228129/getCode?pp=h&ps=clmf&p2=fpjw&puid1=&puid2=&puid3=&puid4=&puid8=&puid9=&puid10=&puid21=&puid22=&puid31=&puid32=&puid33=&fmt=1&dl={REFERER}&pr=»

}

},

{

«id»: 15,

«label»: «Баннер в ленте на главной»,

«provider»: «adfox»,

«adaptive»: [

«desktop»,

«tablet»,

«phone»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «byudo»,

«p2»: «ftjf»

}

}

},

{

«id»: 16,

«label»: «Кнопка в шапке мобайл»,

«provider»: «adfox»,

«adaptive»: [

«tablet»,

«phone»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «chvjx»,

«p2»: «ftwx»

}

}

},

{

«id»: 17,

«label»: «Stratum Desktop»,

«provider»: «adfox»,

«adaptive»: [

«desktop»

],

«auto_reload»: true,

«adfox»: {

«ownerId»: 228129,

«params»: {

«pp»: «g»,

«ps»: «clmf»,

«p2»: «fzvb»

}

}

},

{

«id»: 18,

«label»: «Stratum Mobile»,

«provider»: «adfox»,

«adaptive»: [

«tablet»,

«phone»

],

«auto_reload»: true,

«adfox»: {

«ownerId»: 228129,

«params»: {

«pp»: «g»,

«ps»: «clmf»,

«p2»: «fzvc»

}

}

},

{

«id»: 19,

«label»: «Тизер на главной 2»,

«provider»: «adfox»,

«adaptive»: [

«desktop»,

«tablet»,

«phone»

],

«auto_reload»: true,

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «cmtwg»,

«p2»: «gazs»

}

}

},

{

«id»: 20,

«label»: «Кнопка в сайдбаре»,

«provider»: «adfox»,

«adaptive»: [

«desktop»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«p1»: «chfbl»,

«p2»: «gnwc»

}

}

},

{

«id»: 21,

«label»: «Ультратизер»,

«provider»: «adfox»,

«adaptive»: [

«desktop»

],

«adfox»: {

«ownerId»: 228129,

«params»: {

«pp»: «g»,

«ps»: «clmf»,

«p2»: «gtjk»

}

}

}

]

{«token»:»eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9. eyJwcm9qZWN0SWQiOiI1ZTRmZjUyNjYyOGE2Yzc4NDQxNWY0ZGMiLCJpYXQiOjE1ODI1MzY0Nzd9.BFsYFBgalfu_3oH9Fj-oBhiEgVx976VQfprRahAELFQ»,»release»:»59e44e91″}

eyJwcm9qZWN0SWQiOiI1ZTRmZjUyNjYyOGE2Yzc4NDQxNWY0ZGMiLCJpYXQiOjE1ODI1MzY0Nzd9.BFsYFBgalfu_3oH9Fj-oBhiEgVx976VQfprRahAELFQ»,»release»:»59e44e91″}{ «jsPath»: «/static/build/dtf.ru/specials/DeliveryCheats/js/all.min.js?v=05.02.2020», «cssPath»: «/static/build/dtf.ru/specials/DeliveryCheats/styles/all.min.css?v=05.02.2020», «fontsPath»: «https://fonts.googleapis.com/css?family=Roboto+Mono:400,700,700i&subset=cyrillic» }

nulldns (компания) — Вики

Ви́ки (англ. wiki) — веб-сайт, содержимое которого пользователи могут самостоятельно изменять с помощью инструментов, предоставляемых самим сайтом. Форматирование текста и вставка различных объектов в текст производится с использованием вики-разметки. В частности, на базе этих принципов построена Википедия и другие проекты Фонда Викимедиа[1].

История

Впервые термин «вики» для описания веб-сайта был использован в 1995 году Уордом Каннингемом, разработчиком первой вики-системы WikiWikiWeb, «Портлендского хранилища образцов» программного кода[2], созданной 25 марта 1995 года, который заимствовал слово гавайского языка, означающее «быстрый»[3][4]. Каннингем объяснил выбор названия движка тем, что он вспомнил работника международного аэропорта Гонолулу, посоветовавшего ему воспользоваться вики-вики шаттлом — небольшим автобусом, курсировавшим между терминалами аэропорта. Каннингем же планировал сделать движок, позволявший пользователям максимально быстро редактировать и создавать статьи. Каннингем первоначально описал вики как «простейшую онлайн-базу данных, которая может функционировать»[5]. Позже этому слову был придуман английский бэкроним «What I Know Is…» («то, что я знаю, это…»)[6].

Каннингем объяснил выбор названия движка тем, что он вспомнил работника международного аэропорта Гонолулу, посоветовавшего ему воспользоваться вики-вики шаттлом — небольшим автобусом, курсировавшим между терминалами аэропорта. Каннингем же планировал сделать движок, позволявший пользователям максимально быстро редактировать и создавать статьи. Каннингем первоначально описал вики как «простейшую онлайн-базу данных, которая может функционировать»[5]. Позже этому слову был придуман английский бэкроним «What I Know Is…» («то, что я знаю, это…»)[6].

Сущность концепции вики

Уорд Каннингем и его соавтор Бо Леуф в их книге The Wiki Way: Quick Collaboration on the Web описали сущность концепции вики следующим образом:

- Вики предлагает всем пользователям редактировать любую страницу или создавать новые страницы на вики-сайте, используя обычный веб-браузер без каких-либо его расширений.

- Вики поддерживает связи между разными страницами за счёт почти интуитивно понятного создания ссылок на другие страницы и отображения того, существуют данные страницы или нет.

- Вики не является тщательно изготовленным сайтом для случайных посетителей. Напротив, Вики стремится привлечь посетителей к непрерывному процессу создания и сотрудничества, который постоянно меняет вид сайта.

Определяющие свойства

Вики характеризуется такими признаками:

- Возможность многократно править текст посредством самой вики-среды (сайта), без применения особых приспособлений на стороне редактора.

- Особый язык разметки — так называемая вики-разметка, которая позволяет легко и быстро размечать в тексте структурные элементы и гиперссылки; форматировать и оформлять отдельные элементы[7].

- Учёт изменений (версий) страниц: возможность сравнения редакций и восстановления ранних.

- Проявление изменений сразу после их внесения.

- Разделение содержимого на именованные страницы.

- Гипертекст: связь страниц и подразделов сайта через контекстные гиперссылки.

- Гипертекст: связь страниц и подразделов сайта через контекстные гиперссылки.

- Множество авторов. Некоторые вики могут править все посетители сайта.

Техническая основа

Редактирование вики-текста в «MediaWiki»Для создания вики-среды необходимо особое ПО — движок вики. Это частный вид систем управления сайтом, довольно простой в своём устройстве и функциональности, поскольку почти все действия по структурированию и обработке содержимого делаются пользователями вручную.

Работа Википедии и других сайтов Фонда Викимедиа основана на движке MediaWiki.

Особенности

Язык вики поддерживает гиперссылки для создания ссылок между вики-страницами и является более наглядным, чем HTML, и более безопасным, поскольку использование JavaScript и каскадных таблиц стилей ограничено.

Вандализм

Многие вики позволяют изменять своё содержимое всем желающим, а не только зарегистрированным пользователям. Подобно тому, как стены зданий и заборы исписывают непристойными надписями и украшают рисунками граффити, в таких вики иногда портят содержимое или добавляют что-то неуместное. Но, в отличие от стен и заборов, в вики легко вернуть содержимое к ранней версии: исправлять легче, чем портить. Если же кто-либо настойчиво и намеренно стремится навредить пользователям вики-сайта, можно закрыть ему возможность вносить правки.

Но, в отличие от стен и заборов, в вики легко вернуть содержимое к ранней версии: исправлять легче, чем портить. Если же кто-либо настойчиво и намеренно стремится навредить пользователям вики-сайта, можно закрыть ему возможность вносить правки.

См. также

Примечания

Ссылки

- WikiMatrix — сайт-энциклопедия о вики движках, на английском языке.

Get-DnsServerStatistics (DnsServer) | Документы Microsoft

Получает статистику DNS-сервера или статистику для зон.

В этой статье

Синтаксис

Get-Dns Сервер Статистика

[-ComputerName ]

[-CimSession ]

[-ThrottleLimit ]

[-AsJob]

[<Общие параметры>] Get-Dns Сервер Статистика

[-ComputerName ]

[-Прозрачный]

-ZoneName

[-CimSession ]

[-ThrottleLimit ]

[-AsJob]

[<Общие параметры>] Описание

Командлет Get-DnsServerStatistics получает статистику сервера системы доменных имен (DNS). Если указан параметр ZoneName , этот командлет получает статистику для зон, указанных этим параметром.

Если параметр ZoneName не указан, командлет получает агрегированную статистику на уровне сервера.

Если указан параметр ZoneName , этот командлет получает статистику для зон, указанных этим параметром.

Если параметр ZoneName не указан, командлет получает агрегированную статистику на уровне сервера.

Если параметр Очистить указан вместе с параметром ZoneName , статистика для указанной зоны также будет очищена.

Примеры

Пример 1: Получение статистики сервера для локального DNS-сервера

PS C: \> Get-DnsServerStatistics Эта команда получает статистику сервера для локального DNS-сервера.

Пример 2: Получение статистики сервера для определенной зоны

PS C: \> Get-DnsServerStatistics -ZoneName "contoso.com" Эта команда получает статистику для зоны DNS с именем contoso.com.

Пример 3: Очистить статистику для определенной зоны

PS C: \> Get-DnsServerStatistics -ZoneName "contoso.com" -Clear Эта команда получает текущую статистику зоны и сбрасывает счетчик статистики для зоны DNS с именем contoso. com.

com.

Параметры

-AsJob

Запускает командлет в качестве фонового задания. Используйте этот параметр для выполнения команд, выполнение которых требует много времени.

Командлет немедленно возвращает объект, представляющий задание, а затем отображает командную строку.

Вы можете продолжить работу в сеансе, пока работа будет завершена.

Для управления заданием используйте командлеты * -Job .

Чтобы получить результаты задания, используйте командлет Receive-Job.

Дополнительные сведения о фоновых заданиях Windows PowerShell см. В разделе about_Jobs.

| Тип: | SwitchParameter |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | False |

| Принять подстановочные знаки: | False |

-CimSession

Запускает командлет в удаленном сеансе или на удаленном компьютере. Введите имя компьютера или объект сеанса, например выходные данные командлета New-CimSession или Get-CimSession.По умолчанию это текущий сеанс на локальном компьютере.

Введите имя компьютера или объект сеанса, например выходные данные командлета New-CimSession или Get-CimSession.По умолчанию это текущий сеанс на локальном компьютере.

| Тип: | CimSession [] |

| Псевдонимы: | Сессия |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | False |

| Принимать подстановочные знаки: | Ложь |

-Очистить

Указывает, что командлет очищает статистику для зон, указанных в параметре ZoneName .

| Тип: | SwitchParameter |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | False |

| Принять подстановочные знаки: | False |

-ComputerName

Задает DNS-сервер. Допустимые значения для этого параметра: IP-адрес V4; IP-адрес V6; любое другое значение, которое разрешается в IP-адрес, например полное доменное имя (FQDN), имя хоста или имя NETBIOS.

Допустимые значения для этого параметра: IP-адрес V4; IP-адрес V6; любое другое значение, которое разрешается в IP-адрес, например полное доменное имя (FQDN), имя хоста или имя NETBIOS.

| Тип: | Строка |

| Псевдонимы: | Cn |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | Ложь |

| Принимать подстановочные знаки: | Ложь |

-ThrottleLimit

Задает максимальное количество одновременных операций, которые могут быть установлены для выполнения командлета.Если этот параметр опущен или введено значение 0 , Windows PowerShell® вычисляет оптимальный предел регулирования для командлета на основе числа командлетов CIM, запущенных на компьютере.

Предел дросселирования применяется только к текущему командлету, но не к сеансу или компьютеру.

| Тип: | Int32 |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | Ложь |

| Принять подстановочные знаки: | Ложь |

-ZoneName

Задает массив имен зон DNS, для которых нужно получить статистику DNS. Этот параметр является обязательным для набора параметров ZoneStatistics.

Этот параметр является обязательным для набора параметров ZoneStatistics.

| Тип: | Строка [] |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | True |

| Принять символы подстановки: | Ложь |

Выходы

DNSServer01.Infrastructure.CimInstance

CacheStatistics содержит: FailedFreePasses, PassesRequiringAggressiveFree, PassesWithNoFrees и SuccessfulFreePasses.

DatabaseStatistics содержит: NodeInUse, NodeMemory, NodeReturn и NodeUsed.

DnssecStatistics содержит: FailedValidations, RecursionFailures и SuccessfulValidations.

DsStatistics содержит: DsNodesAdded, DsNodesDeleted, DsNodesLoaded, DsNodesModified, DsNodesTombstoned, DsRecordsAdded, DsRecordsLoaded, DsRecordsReplaced, DsSerialWrites, DsTombstonesRead, DsTotalNodesRead, DsTotalRecordsRead, DsUpdateNodesRead, DsUpdateRecordsRead, DsUpdateSearches, DsWriteSuppressed, DsWriteType, FailedDeleteDsEntries, FailedLdapAdd, FailedLdapModify, FailedReadRecords, LdapReconnects, LdapSearchTime, LdapTimedWrites, LdapWriteAverage, LdapWriteBucket0, LdapWriteBucket1, LdapWriteBucket2, LdapWriteBucket3, LdapWriteBucket4, LdapWriteBucket5, LdapWriteMax, LdapWriteTimeTotal, PollingPassesWithDsErrors, UpdateAdmin, UpdateAgingOff, UpdateAgingOn, UpdateAginRefresh, UpdateAutoConfig, UpdateLists, UpdateNodes, UpdatePacket, UpdateRecordChange, UpdateScavenge, UpdatePacketPrecon, UpdateSuppressed, UpdateTombstones, и UpdateWrites.

ErrorStatistics содержит: BadKey, BadSig, BadTime, FormError, Max, NoError, NotAuthoritative, NotImpl, NotZone, NxDomain, NxRRSet, Refused, ServFail, UnknownError, YxDomain и YxRRSet.

MasterStatistics содержит: AxfrLimit, AxfrRequest, AxfrSuccess, Failure, FormError, IxfrAxfr, IxfrNoVersion, IxfrRequest, IxfrTcpRequest, IxfrTcpSuccess, IxfrUdpForceAxfr, IxfrUdpForceTcp, IxfrUdpRequest, IxfrUdpSuccess, IxfrUpdateSuccess, NameError, NotifySent, Отказался, RefuseLoading, RefuseNotAuth, RefuseReadOnly, RefuseSecurity, RefuseServerFailure, RefuseShutdown, RefuseZoneLocked, Request и StubAxfrRequest.

MemoryStatistics содержит: Alloc, Free, Memory, MemTags, StdBlockAlloc, StdBlockFreeList, StdBlockFreeListMemory, StdBlockInUse, StdBlockMemory, StdBlockReturn, StdBlockUsed, StdInUse, StdMemurne, StdInUse,.

NetBiosStatistics содержит: NbstatAlloc, NbstatFree, NbstatInFreeList, NbstatInUse, NbstatMemory, NbstatNetAllocs, NbstatReturn, NbstatUsed и PSComputerName.

PacketStatistics содержит: PacketsForNsListInUse, PacketsForNsListReturned, PacketsForNsListUsed, RecursePacketReturn, RecursePacketUsed, TcpAlloc, TcpFree, cpMemory, TcpNetAllocs, UdpAlloc, UdpFree, UdpInFreeList, UdpInUse, UdpMemory, UdpNetAllocs, UdpQueryReturn, UdpResponseReturn, UdpReturn и UdpUsed.

PrivateStatistics содержит: SecBigTimeSkewBypass, TcpConnect, TcpDisconnect, TcpQuery, UdpConnResetRetryOverflow, UdpConnResets, UdpErrorMessageSize, UdpGQCSConnReset, UdpGQCSFailure, UdpGQCSFailureWithContext, UdpIndicateRecvFailures, UdpRecvFailure, UdpRestartRecvOnSockets, UdpSocketPnpDelete, ZoneLoadInit и PsComputerName.

Query2Statistics содержит: Notify, Standard, TKeyNego, TotalQueries, TypeA, TypeAll, TypeAxfr, TypeIxfr, TypeMx, TypeNs, TypeOther, TypePtr, TypeSoa, TypeSrv и Update.

QueryStatistics содержит: TcpClientConnections, TcpQueries, TcpQueriesSent, TcpResponses, TcpResponsesReceived, UdpQueries, UdpQueriesSent, UdpResponses и UdpResponsesReceived.

RecordStatistics содержит: CacheCurrent, CacheTimeouts, CacheTotal, InUse, Memory, Return, SlowFreeFinished, SlowFreeQueued и Used.

RecursionStatistics содержит: AdditionalRecursed, CacheLockingDiscards, CacheUpdateAlloc, CacheUpdateFailure, CacheUpdateFree, CacheUpdateResponse, CacheUpdateRetry, ContinueCurrentLookup, ContinueCurrentRecursion, ContinueNextLookup, DiscardedDuplicateQueries, DuplicateCoalesedQueries, FailureReachAuthority, FailureReachPreviousResponse, FinalTimeoutExpired, FinalTimeoutQueued, Форварды, GnzLocalQuery, GnzRemoteQuery, GnzRemoteResponse, GnzRemoteResponseCacheFailure, GnzRemoteResponseCacheSuccess, LookupPasses, OriginalQuestionRecursed, PartialFailure, QueriesRecursed, RecursePassFailure, RecursionFailure, ReferalPasses, ResponseAnswer, ResponseAuthoritative, ResponseBadPacket, ResponseDelegation, ResponseEmpty, ResponseFromForwarder, ResponseNameError, ResponseNonZoneData, ResponseNotAuthoritative, ResponseRCode, Ответы, ResponsesMismatched, ResponsesUnmatched, ResponseUnsecure, ResumeSuspendedQuery, Повторных, RootNsQuery, RootNsResponse, SendResponseDirect, Sen ds, ServerFailure, SuspendedQuery, TcpConnect, TcpDisconnect, TcpQuery, TcpResponse, TcpTry, TimedoutQueries и TotalQuestionsRecursed.

SecondaryStatistics содержит: AxfrInvalid, AxfrRefused, AxfrRequest, AxfrResponse, AxfrSuccess, IxfrTcpAxfr, IxfrTcpFormError, IxfrTcpInvalid, IxfrTcpRefused, IxfrTcpRequest, IxfrTcpResponse, IxfrTcpSuccess, IxfrUdpFormError, xfrUdpInvalid, IxfrUdpNewPrimary, IxfrUdpNoUpdate, IxfrUdpRefused, IxfrUdpRequest, IxfrUdpResponse, IxfrUdpSuccess, IxfrUdpUseAxfr, IxfrUdpUseTcp, IxfrUdpWrongServer, NotifyCurrentVersion, NotifyInvalid, NotifyMasterUnknown, NotifyNewVersion, NotifyNonPrimary, NotifyNoVersion, NotifyOldVersion, NotifyPrimary, NotifyReceived, SoaRequest, SoaResponse, SoaResponseInvalid, StubAxfrInvalid, StubAxfrRefused, StubAxfrRequest, StubAxfrResponse и StubAxfrSuccess.

SecurityStatistics содержит: SecurityContextCreate, SecurityContextDequeue, SecurityContextFree, SecurityContextQueue, SecurityContextQueueInNego, SecurityContextQueueInNegoComplete, SecurityContextQueueLength, SecurityContextTimeout, SecurityPackAlloc, SecurityPackFree, SecurityTKeyBadTime, SecurityTKeyInvalid, SecurityTSigBadKey, SecurityTSigEcho, SecurityTSigFormError, SecurityTSigVerifyFailed и SecurityTSigVerifySuccess.

TimeoutStatistics содержит: ActiveRecord, AlreadyInSystem, ArrayBlocksCreated, ArrayBlocksDeleted, CanNotDelete, Checks, DelayedFreesExecuted, DelayedFreesExecutedWithFunction, DelayedFreesQueued, RecentFreesFreesQueuedDeleted, SetFreesFreesQueuedDeleted и

TimeStatistics содержит: LastClearTime, ServerStartTime, TimeElapsedSinceLastClearedStatistics, TimeElapsedSinceLastClearedStatisticsBetweenRestart, TimeElapsedSinceServerStart и TimeElapsedSinceServerStartBetweenRestart.

UpdateStatistics содержит: Completed, DsSuccess, DsWriteFailure, Empty, FormError, ForwardInQueue, ForwardResponses, Forwards, ForwardTimeout, InQueue, NoOps, NotAuthoritative, NotImplemented, NotZone, NxDomain, Refjected, RefonusedRused, QueueDomain, RefusedRusedRused, Queues SecureDsWriteFailure, SecureFailure, SecureSuccess, TcpForwards, Timeout, UpdateType, YxDomain и YxRRset.

WinsStatistics содержит: WinsLookups, WinsResponses, WinsReverseLookups и WinsReverseResponses.

DNSServer01.Infrastructure.CimInstance

Этот командлет выводит этот объект для набора параметров ZoneStatistics. Этот объект содержит следующие свойства:

Название: Название зоны.

StatsCollectionStartTime содержит время начала сбора статистики зоны.

ZoneQueryStatistics содержит: QueriesFailure, QueriesResponded, QueriesNameError.

и QueriesReceived.

Информация о запросе предоставляется для следующих типов записей ресурсов: A, AAAA, PTR, CNAME, MX, AFSDB, ATMA, DHCID, DNAME, HINFO, ISDN, MG (почтовая группа), MB (почтовый ящик), MINFO (информация о почтовом ящике). ), NAPTR (указатель центра присвоения имен), NXT (следующий домен), KEY (открытый ключ), MR (переименованный почтовый ящик), RP (ответственное лицо), RT (сквозной маршрут), SRV (местоположение службы), SIG (подпись), TXT (текст), WKS (известные службы), X.25, DNSKEY, DS, NS и SOA.

Информация для других записей собирается под типом записи OTHER. Статистика для типа записи ANY собирается под типом записи ALL.

Статистика для типа записи ANY собирается под типом записи ALL.

ZoneTransferStatistics содержит: SuccessSent, ResponseReceived, RequestSent, RequestReceived, SuccessReceived и TransferType: IXFR или AXR.

ZoneUpdateStatistics содержит: DynamicUpdateReceived и DynamicUpdateRejected.

Использование псевдонимов имен компьютеров вместо записей DNS CNAME

Всем привет.Грэм Брей здесь со статьей об использовании псевдонимов имен компьютеров вместо записей DNS CName.

Введение

Раньше мы использовали для параметра реестра DisableStrictNameChecking возможность добавления псевдонима DNS для подключения через имя (например, fileserver.contoso.com). Начиная с Windows Server 2008, мы добавили функциональность, позволяющую создавать псевдонимы компьютера.

Какие преимущества дает использование компьютерных псевдонимов?

- Автоматическое управление SPN для аутентификации Kerberos.

- Доступ к DNS не требуется

- Автоматическое обновление записи DNS для записей A DNS.

- Устранение необходимости и риска редактирования реестра для ключей DisableStrictNameChecking и OptionalNames

Какие преимущества дает использование DNS CName?

- Псевдонимы, указывающие на имя компьютера, а не на IP-адрес

Как сделать, шаг за шагом

Чтобы создать псевдоним имени компьютера, это очень простой процесс. Вам нужно запустить окно Powershell с повышенными привилегиями (или командную строку).Введите команду, как показано ниже, и все готово.

Команда: Netdom computername

Пример:

Имя компьютера Netdom IIS01 /add:webapp.surface.graemebray.com

Имя компьютера Netdom IIS01 /add:webapp.surface.graemebray.com |

Это добавляет запись DNS соответствующим образом. Для подтверждения выполните одно из двух следующих действий:

1a. Откройте DNS и найдите свою запись (отсортируйте по имени или IP-адресу)

Откройте DNS и найдите свою запись (отсортируйте по имени или IP-адресу)

1b.Запросите машину и записи, которые вы отправили через PowerShell.

Это позволит вам безопасно получить доступ к общим ресурсам SMB. Он зарегистрирует DNS-запись A, зарегистрирует дополнительные SPN и добавит раздел реестра OptionalNames. Это избавит вас от изменения имен участников-служб вручную и избавит от проблем с CNAME.

Проверка псевдонимов ComputerName

Наиболее важная часть подтверждения — это после того, как мы закончим всю эту работу. Мы знаем, что запись DNS существует, но как мы можем подтвердить, что объект компьютера содержит все подходящие псевдонимы? Если мы будем использовать мою машину IIS01, мы можем запустить: netdom computername iis01 / enum

Это выведет список всех имен компьютеров, связанных с этим объектом.

Проверка имен участников службы

Самая важная причина для выполнения всей этой работы — это сделать всю магию Kerberos за вас. Это также можно проверить после выполнения вышеуказанных шагов.

Это также можно проверить после выполнения вышеуказанных шагов.

Если вы запустите setspn -l , вы увидите список всех созданных записей SPN.

Удалить псевдоним компьютера

Удалить псевдоним также просто. Замените «добавить» на «удалить», и все готово.

Имя компьютера Netdom

Имя компьютера Netdom |

Устранение неполадок

Ниже приведены некоторые советы по устранению неполадок, если вы столкнетесь с ошибками при создании псевдоним computername.

Указанный домен либо не существует, либо с ним невозможно связаться.

Решение

Убедитесь, что у вас есть соединение с контроллером домена. В моем примере у меня не было IP-адреса.

В доступе отказано

Решение

У идентификатора пользователя должны быть разрешения на запись в msDS-AdditionalDnsHostName для объекта в Active Directory. Вы можете увидеть попытку модификации через данные захвата пакетов ниже.

Вы можете увидеть попытку модификации через данные захвата пакетов ниже.

Система не может открыть указанное устройство или файл.

Решение

Этот псевдоним имени компьютера уже принадлежит другому компьютеру. Будьте осторожны с этой проблемой, на момент написания этой статьи на Server 2012 R2 псевдоним имени компьютера будет отображаться на втором компьютере, на котором он запущен.

Дополнительная литература

Вот соответствующие ссылки / статьи Technet, как всегда:

Основы локального DNS для Small Business Server 2011 Essentials ~ SeanDaniel.com / technology

[Сообщение любезно предоставлено Робертом Пирманом, MVP] Если вы раньше использовали Windows Small Business Server, то, вероятно, уже поняли, как работает DNS. В SBS 2008 и SBS 2011 мастер подключения к Интернету проанализирует вашу сеть и определит статический IP-адрес для использования, а затем убедится, что он вам нравится, прежде чем сделать его IP-адресом сервера. Затем, как мы все знаем, DNS-сервер работает на SBS и разрешает локальные сетевые адреса, такие как «домен.local »или« server »или внутренний полный домен (FQDN)« server.domain.local »

Затем, как мы все знаем, DNS-сервер работает на SBS и разрешает локальные сетевые адреса, такие как «домен.local »или« server »или внутренний полный домен (FQDN)« server.domain.local »

Поскольку SBS 2008 и SBS 2011 являются DHCP-серверами по умолчанию, это означает, что они выдают IP-адреса, а IP-адрес сервера используется в качестве DNS-сервер. DNS работает безупречно в такой среде. Адреса в Интернете (например, Microsoft.com) сначала отправляются в ящик SBS для разрешения, а затем перенаправляются на DNS-серверы интернет-провайдеров для разрешения имен.

В конечном счете, SBS является посредником в одноранговой инфраструктуре DNS и предоставляет всю мощь DNS для локальной сети.

Итак, чем отличается SBS 2011 Essentials?

SBS 2011 Essentials не назначает себе статический IP-адрес и не имеет мастера подключения к Интернету.Essentials будет автоматически подключаться к Интернету, как любой клиентский компьютер, с использованием адреса, назначенного DHCP. Однако он использует свой локальный DNS-сервер для разрешения как локальных, так и Интернет-имен, заменяя назначенный DHCP IP-адрес на 127.0.0.1 (localhost). Если вы покопаетесь в настройках DNS, вы заметите, что DNS-сервер принимает IP-адрес маршрутизатора в качестве сервера пересылки. Маршрутизаторы по умолчанию будут передавать свой собственный IP-адрес в качестве DNS-сервера и прокси-DNS на настроенные DNS-серверы WAN (обычно DHCP, но иногда такие службы, как OpenDNS).Это означает, что если бы сервер запросил адрес в Интернете, например technet.com, он перенаправил бы этот запрос на маршрутизатор, который бы переадресовал его провайдеру, который, мы надеемся, разрешит его за вас.

Однако он использует свой локальный DNS-сервер для разрешения как локальных, так и Интернет-имен, заменяя назначенный DHCP IP-адрес на 127.0.0.1 (localhost). Если вы покопаетесь в настройках DNS, вы заметите, что DNS-сервер принимает IP-адрес маршрутизатора в качестве сервера пересылки. Маршрутизаторы по умолчанию будут передавать свой собственный IP-адрес в качестве DNS-сервера и прокси-DNS на настроенные DNS-серверы WAN (обычно DHCP, но иногда такие службы, как OpenDNS).Это означает, что если бы сервер запросил адрес в Интернете, например technet.com, он перенаправил бы этот запрос на маршрутизатор, который бы переадресовал его провайдеру, который, мы надеемся, разрешит его за вас.

Клиенты в сети также должны использовать DNS-сервер SBS для работы Active Directory или для разрешения сервера и других служб в сети (например, резервное копирование клиента не работает, если DNS не работает правильно) . Клиенты * также * получают свой IP и DNS-сервер от DHCP-сервера, который в Essentials по умолчанию является маршрутизатором. Это означает, что DNS-сервер является маршрутизатором, по существу пропускает этап разрешения имени SBS . Как только клиент переходит на http: // server / connect , устанавливается служба под названием LAN Configuration Service . Эта служба отслеживает изменения IP-адреса клиента, когда клиент получает новый IP-адрес (т. Е. Включается или меняет местоположение), он немедленно отправляет запрос UPnP для поиска сервера (обратите внимание, это работает только в средах с одной подсетью). Если сервер найден, назначенный DHCP адрес DNS перезаписывается IP-адресом сервера (полученным в ответном вызове от UPnP).Если сервер не найден, адрес, назначенный DHCP DNS, сохраняется.

Это означает, что DNS-сервер является маршрутизатором, по существу пропускает этап разрешения имени SBS . Как только клиент переходит на http: // server / connect , устанавливается служба под названием LAN Configuration Service . Эта служба отслеживает изменения IP-адреса клиента, когда клиент получает новый IP-адрес (т. Е. Включается или меняет местоположение), он немедленно отправляет запрос UPnP для поиска сервера (обратите внимание, это работает только в средах с одной подсетью). Если сервер найден, назначенный DHCP адрес DNS перезаписывается IP-адресом сервера (полученным в ответном вызове от UPnP).Если сервер не найден, адрес, назначенный DHCP DNS, сохраняется.

Это означает, что клиентские компьютеры получают DNS-адрес SBS в сети SBS, но DHCP назначает адрес в таком месте, как StarBucks. Клиенты могут всегда разрешать Интернет, а внутри сети SBS они также могут разрешать сервер SBS и домен Active Directory.

Теперь, для тех, кто обращает внимание, вы должны помнить, что адрес сервера SBS также назначается DHCP, что означает, что он может измениться, если маршрутизатор сочтет это необходимым. На сервере SBS есть аналогичная служба, которая будет транслировать при изменении IP-адреса, клиенты в сети принимают это и обновляют DNS, клиенты вне сети просто повторяют описанный выше процесс, чтобы получить правильный IP-адрес.

На сервере SBS есть аналогичная служба, которая будет транслировать при изменении IP-адреса, клиенты в сети принимают это и обновляют DNS, клиенты вне сети просто повторяют описанный выше процесс, чтобы получить правильный IP-адрес.

Побочный эффект / преимущество этого дизайна по сравнению со стандартным дизайном SBS 2008 или 2011 заключается в том, что если сервер не работает для установки исправлений (мы все знаем, сколько времени занимает эта перезагрузка) или по другой причине, клиент вернется к DHCP назначает адрес через короткий промежуток времени и может продолжать разрешать Интернет, пока сервер не вернется в оперативный режим.

Могу ли я настроить все по-старому?

Конечно, можно. SBS 2011 Essentials по-прежнему является полной копией сервера, и в нем есть вся мощь, с которой вы знакомы. Вы можете просто перейти в настройки сетевого адаптера на сервере и присвоить ему статический IP-адрес по вашему выбору. Никаких проблем нет.

Кроме того, если вы абсолютно хотите запустить DHCP на сервере SBS Essentials, там тоже нет проблем, просто откройте Server Manager, установите рулон и настройте DHCP.Не забудьте отключить DHCP на маршрутизаторе, и готово. Если вы не знакомы с настройками DHCP, я предлагаю вам оставить все как есть.

Как проверить требования для присоединения к домену

Windows 7 / СетьЧтобы успешно присоединиться к домену или войти в него, вы должны соответствовать нескольким различным требованиям. При устранении проблем с присоединением к домену проверьте каждое из следующих требований:

- Клиентский компьютер должен иметь возможность разрешать IP-адрес для домена

контроллер В большинстве корпоративных сетей клиентские компьютеры получают IP-адрес

назначение с сервера DHCP, а сервер DHCP предоставляет адреса для AD DS-

включенные DNS-серверы, которые могут разрешить IP-адрес контроллера домена.Если другой DNS

сервер настроен, вам следует обновить IP-конфигурацию клиентского компьютера, чтобы использовать

DNS-сервер с поддержкой AD DS.

Если это невозможно, вы можете добавить две записи в свой

существующий DNS-сервер, который разрешает IP-адрес контроллера домена:

Если это невозможно, вы можете добавить две записи в свой

существующий DNS-сервер, который разрешает IP-адрес контроллера домена:- SRV-запись ресурса _ldap._tcp.dc._msdcs.DNSDomainName, которая определяет имя контроллера домена, на котором размещен домен AD DS. DNSDomainName DNS-имя домена AD DS, к которому компьютер пытается присоединиться.

- Соответствующая запись ресурса адреса (A), которая идентифицирует IP-адрес для контроллер домена, указанный в файле _ldap._tcp.dc._msdcs.DNSDomainName SRV-запись ресурса.

- Клиентский компьютер должен иметь возможность обмениваться трафиком с контроллером домена

на нескольких разных TCP и UDP портах Эти порты включают:

- TCP-порт 135 для трафика RPC

- TCP-порт 389 и UDP-порт 389 для трафика LDAP

- TCP-порт 636 для LDAP через SSL-трафик

- TCP-порт 3268 для трафика глобального каталога LDAP

- Порт TCP 3269 для SSL-трафика LDAP GC

- TCP-порт 53 и UDP-порт 53 для трафика DNS

- TCP-порт 88 и UDP-порт 88 для трафика Kerberos

- TCP-порт 445 для трафика SMB (также известного как CIFS)

раздел, озаглавленный «Как устранить проблемы с подключением приложений» ранее в этом

руководство.Самый простой способ проверить все эти порты одновременно — использовать Portqueryui.

exe и предопределенную службу «Домены и доверие».

раздел, озаглавленный «Как устранить проблемы с подключением приложений» ранее в этом

руководство.Самый простой способ проверить все эти порты одновременно — использовать Portqueryui.

exe и предопределенную службу «Домены и доверие». - Администратор должен иметь права для добавления компьютера в домен Администраторы те, кто добавляет компьютер в домен, должны иметь право пользователя «Добавить рабочие станции в домен».

- Компьютер должен работать под управлением Windows 7 Professional, Windows 7 Enterprise, или Windows 7 Ultimate Windows 7 Starter, Windows 7 Home Basic и Windows 7 Операционные системы Home Premium не могут присоединиться к домену.

Сбор данных с помощью монитора производительности Windows

Для мониторинга использования ресурсов и серверных процессов можно использовать Windows Performance Monitor (PerfMon), который входит в состав Windows Server. Используйте PerfMon для сбора подробной информации о производительности, в том числе о том, как часто используется ЦП, сколько памяти используется, информацию о каждом процессе Tableau Server и многое другое.

Для получения дополнительной информации о том, что делает каждый процесс Tableau Server, см. Tableau Server Processes.

Заявление об ограничении ответственности : Эта информация относится к продукту сторонних производителей. Этот пример не означает одобрения данного продукта по сравнению с другими конкурирующими продуктами.

Прежде чем вы сможете использовать PerfMon, вы настраиваете набор сборщиков данных, который является тем, как PerfMon хранит данные, которые он собирает. Для сбора информации о процессах Tableau Server с помощью PerfMon, Tableau Server должен быть запущен при создании набора сборщиков данных.Данные, которые вы собираете в PerfMon, часто называют счетчиками производительности.

Как собрать данные с помощью монитора производительности Windows

Шаг 1. Создайте новый набор сборщиков данных

Щелкните меню «Пуск» Windows и выполните поиск по запросу «производительность».

Щелкните правой кнопкой мыши Performance Monitor , а затем щелкните Запуск от имени администратора .

На левой панели щелкните Наборы сборщиков данных .

На правой панели щелкните правой кнопкой мыши User Defined , щелкните New, а затем щелкните Data Collector Set .

В мастере Создать новую группу сборщиков данных введите имя для набора сборщиков данных.Например, вы можете ввести Tableau Server Performance .

Выберите Создать вручную (Дополнительно) , а затем щелкните Далее .

В разделе Создайте журналы данных , выберите Счетчик производительности и нажмите Далее .

Шаг 2: Выберите счетчики производительности

Установите интервал выборки 30 секунд.

Щелкните Добавить .

Выберите компьютер, для которого вы хотите записать данные о производительности.

Если вы запускаете Tableau Server на одном компьютере, выберите <Локальный компьютер> . Если вы запускаете Tableau Server на нескольких компьютерах, вам необходимо повторить некоторые из этих шагов, чтобы собрать данные о каждом компьютере.

Выберите счетчики производительности из списка.

В следующей таблице перечислены некоторые счетчики производительности, которые мы рекомендуем для отслеживания производительности Tableau Server.

Категория Счетчики производительности Банкноты Логический диск

Текущая длина очереди диска

Байт чтения с диска / сек

Байт записи на диск / сек

Число невыполненных запросов на запись и количество байтов, прочитанных и записанных на жесткий диск сервера.

Выберите эти счетчики для диска, на котором вы установили Tableau Server (называемый экземпляром в PerfMon).

Выберите эти счетчики для диска, на котором вы установили Tableau Server (называемый экземпляром в PerfMon).Память % используемых байтов

Доступно МБ

Процент используемой виртуальной памяти и объем доступной памяти в мегабайтах. Информация о процессоре % загруженности процессора

% Утилита процессора

Процент времени, в течение которого процессор находится в активном состоянии, и процент вычислительной мощности, используемой процессором.

Процесс

% загруженности процессора

байтов личного пользования

Процент вычислительной мощности, используемой конкретным процессом, и объем зарезервированной памяти для процесса.Выберите эти счетчики для следующих процессов (в PerfMon они называются экземплярами ):

-

справочная информация(справочная информация) -

run-dataserver(сервер данных) -

redis-server(кэш-сервер) -

hyperd(двигатель данных) -

run-vizqlserver(сервер VizQL)

Для выбора каждого счетчика производительности:

Дважды щелкните, чтобы выбрать категорию в раскрывающемся списке.

Выберите счетчик производительности или счетчики, которые вы хотите использовать.

В разделе «Экземпляры выбранного объекта» при необходимости выберите процесс (или экземпляр), о котором вы хотите собрать информацию.

Щелкните Добавить .

Если вы запускаете Tableau Server на нескольких компьютерах, вернитесь к шагу 3, выберите другой компьютер и затем повторите вышеуказанные шаги.

Важно: В зависимости от того, как вы настроили серверные процессы для работы на разных компьютерах, вам, возможно, придется отслеживать только подмножество процессов, перечисленных для каждого компьютера. Например, лучше всего изолировать фоновые процессы на отдельном компьютере. В результате для этого компьютера вы будете отслеживать только фоновые процессы.

Щелкните ОК , а затем щелкните Далее .

-

Шаг 3. Сохраните набор сборщиков данных

Перейдите в каталог, в котором вы хотите сохранить данные, и нажмите Далее .

Важно: Вы должны хранить данные в месте, доступном для Tableau.

Например, вы можете захотеть сохранить данные на сетевом диске.Если у вас нет подключенного сетевого диска, щелкните правой кнопкой мыши Этот компьютер и выберите Добавить сетевое расположение .

Например, вы можете захотеть сохранить данные на сетевом диске.Если у вас нет подключенного сетевого диска, щелкните правой кнопкой мыши Этот компьютер и выберите Добавить сетевое расположение .Нажмите Готово .

На левой панели главного окна монитора производительности выберите созданный вами набор сборщиков данных.

На правой панели щелкните правой кнопкой мыши счетчик производительности DataCollector01 , а затем щелкните Свойства .

Выберите , разделенные запятыми, в качестве формата журнала, а затем нажмите OK .

Шаг 4. Запустите набор сбора данных

На левой панели щелкните правой кнопкой мыши имя созданного вами набора сборщиков данных и выберите Start . Инструмент Windows Performance Monitor начинает мониторинг вашего сервера и сохраняет информацию в указанном вами месте.

Шаг 5. Разрешите удаленный доступ для нескольких компьютеров

Чтобы PerfMon мог собирать данные о других компьютерах, вам необходимо убедиться, что другие компьютеры доступны, то есть они находятся в той же сети и не имеют правил брандмауэра, запрещающих доступ. Правила брандмауэра, которые вам нужно установить, различаются в зависимости от версии Windows, поэтому вам может потребоваться обратиться к сетевому администратору за информацией. Кроме того, необходимо убедиться, что учетная запись пользователя запуска от имени имеет разрешение на сбор данных на удаленных компьютерах.По умолчанию PerfMon запускает набор сборщиков данных от имени пользователя SYSTEM. Чтобы изменить пользователя запуска от имени, выполните следующие действия:

Кроме того, необходимо убедиться, что учетная запись пользователя запуска от имени имеет разрешение на сбор данных на удаленных компьютерах.По умолчанию PerfMon запускает набор сборщиков данных от имени пользователя SYSTEM. Чтобы изменить пользователя запуска от имени, выполните следующие действия:

На левой панели PerfMon откройте узел Наборы сборщиков данных, а затем узел Пользовательский .

Щелкните правой кнопкой мыши имя набора сборщиков данных и выберите «Свойства».

В разделе Запуск от имени на вкладке Общие нажмите кнопку Изменить и укажите другую учетную запись.

Инструменты DNS — ISC

Это некоторые из инструментов, веб-сайтов и книг, связанных с DNS, о которых мы слышали. Посетите наши инструменты ISC DHCP и страницы инструментов Kea / IPv6, если они имеют отношение к вашим потребностям.

Обратите внимание, что вы обязаны проверять условия лицензирования любого загружаемого вами программного обеспечения. Мы не пробовали все это; многие из них были добавлены просто по предложению некоторых наших пользователей, поэтому мы не можем делать никаких конкретных заявлений о пригодности или качестве.

Мы приветствуем уведомления о добавлении, удалении или неработающих ссылках; пожалуйста, дайте нам знать, если что-то, на что мы ссылаемся, неточно. Присылайте любые предложения или исправления в веб-запрос на isc dot org.

Инструменты разделены на четыре категории:

- Инструменты диагностические

- Инструменты обеспечения

- Другие инструменты (тестирование производительности, мониторинг)

- Полезные руководства, книги и практические статьи

1.

Инструмент диагностический

Инструмент диагностический- Инструмент DIG для Apple iOS — бесплатно в App Store.Созданный Рэем Беллисом из ISC, этот инструмент представляет собой перенос инструмента dig, включенного в дистрибутив BIND, на платформы Apple iOS (iPhone и iPad).

- DiG GUI — реализация DIG, размещенная на веб-странице.

- ISC DNS Checker — бесплатно в App Store. Также Рэй Беллис, это тестер соответствия протоколу распознавателя для Apple IOS.

- Тестер совместимости EDNS — разработчик BIND Марк Эндрюс создал этот сайт и следит за текущим сканированием корня DNS, доменов верхнего уровня и нескольких списков лучших доменов Интернета.Проверьте свой собственный домен или просмотрите статистику отслеживаемых нами доменов.

Модуль rndc BIND 9 для NodeJS — Рэй Беллис из ISC опубликовал эту библиотеку для взаимодействия с BIND 9.9 и более поздними версиями через интерфейс rndc.

Verisign DNSSEC Debugger — отладчик DNSSEC.

DNS-клиент.

DNS-клиент — это веб-приложение ASP.NET Core, размещенное на https://dnsclient.net/. Его также можно загрузить как портативное веб-приложение и запустить локально в Windows, Linux и MacOS.Поддерживает DoH и DoT.

DNS-клиент — это веб-приложение ASP.NET Core, размещенное на https://dnsclient.net/. Его также можно загрузить как портативное веб-приложение и запустить локально в Windows, Linux и MacOS.Поддерживает DoH и DoT.DNS Looking Glass — этот сайт, поддерживаемый Фредериком Камбусом, позволяет вам увидеть, что увидят люди, запрашивающие ваш сайт из разных мест (разные распознаватели).

DNS Traversal checker — только IPv4, но мы считаем его очень полезным инструментом.

Zonecut

DNS Bajaj — по этой ссылке программное обеспечение загружается немедленно

dnstop — анализатор трафика — Автор Дуэйн Весселс, опубликовано The Measurement Factory. dnstop — это приложение libpcap, которое анализирует либо записанный в реальном времени файл, либо сохраненный файл tcpdump, и отображает ваш DNS-трафик в виде таблицы, показывая источник, место назначения, типы запросов, коды ответов и т. Д.

прослушиватель Python для dnstap — передавайте журналы запросов BIND через dnstap на этот прослушиватель Python от Фреда Морриса

Zonemaster — Zonemaster, разработанный IIS и AFNIC, представляет собой веб-средство проверки зон.

Он будет запускать ряд проверок работоспособности в домене, включая DNSSEC, а также базовые проверки доступности, согласованности, делегирования и базовой безопасности.Zonemaster также можно использовать для тестирования неделегированного домена (например, перед его регистрацией). Zonemaster сохранит историю предыдущих сканирований, что полезно для устранения неполадок.

Он будет запускать ряд проверок работоспособности в домене, включая DNSSEC, а также базовые проверки доступности, согласованности, делегирования и базовой безопасности.Zonemaster также можно использовать для тестирования неделегированного домена (например, перед его регистрацией). Zonemaster сохранит историю предыдущих сканирований, что полезно для устранения неполадок.DNS Viz — Настоятельно рекомендуется. DNSViz обеспечивает визуальный анализ цепочки аутентификации DNSSEC для имени домена и пути его разрешения в пространстве имен DNS, а также перечисляет ошибки конфигурации, обнаруженные инструментом.

NLNET Labs DRIll — Drill — полезный инструмент отладки / запроса для DNSSEC.

Пассивный DNS — Пассивный DNS — это инструмент для пассивного сбора записей DNS для помощи в обработке инцидентов, мониторинге сетевой безопасности (NSM) и общей цифровой криминалистике.

Cycle Hunter — средство проверки зон, которое обнаруживает циклические зависимости в зонах DNS.

От SIDN.

От SIDN.

2. Инструменты для подготовки

- Vinyl DNS — VinylDNS управляет миллионами записей DNS, помогая тысячам инженеров в производстве Comcast. Платформа обеспечивает детализированный контроль доступа, аудит изменений, пользовательский интерфейс самообслуживания, безопасный RESTful API и интеграцию с инструментами автоматизации инфраструктуры, такими как Ansible и Terraform.

- Элементы управления DNS — DNSControl — это система для поддержки зон DNS. Он состоит из двух частей: доменного языка (DSL) для описания зон DNS и программного обеспечения, которое обрабатывает DSL и передает полученные зоны поставщикам DNS, таким как Route53, CloudFlare и Gandi. Он может общаться с Microsoft ActiveDirectory и генерировать самые красивые файлы зон BIND. Он работает везде, где работает Go (Linux, macOS, Windows).

- OctoDNS — OctoDNS помогает управлять записями DNS от нескольких поставщиков, включая Dyn (Oracle) и AWS.Записи хранятся в репозитории git.

- Подсветка синтаксиса редактора VIM — этот инструмент был недавно обновлен (сентябрь 2020 г.) и повторно объявлен в списке рассылки bind-users. От Стива Эгберта.

- Знаменатель — Знаменатель от Netflix «это портативная библиотека Java для управления облаками DNS». Знаменатель имеет подключаемые серверные части, включая AWS Route53, Neustar Ultra, DynECT, Rackspace Cloud DNS, OpenStack Designate и макет для тестирования.

- GAdmin — Из описания пакета Debian, «gadmin-bind — это простой в использовании интерфейс GTK + для ISC BIND.Он обрабатывает несколько доменов и может переключаться с [основного] на [вторичный] домен за три клика. Он может изменять доменное имя для целых доменов и поддоменов, включая ресурсы домена, такие как MX, A, AAAA, CNAME и NS. gadmin-bind может также генерировать и устанавливать секретные ключи для rndc, создавать среду chroot и обрабатывать операции DDNS ».

- SPF Record Validation — веб-инструмент, рекомендуемый для пользователей BIND.

«Эти инструменты призваны помочь вам развернуть записи SPF для вашего домена.Они используют реальную совместимую с RFC 7208 библиотеку (pyspf) для тестов и будут динамически проверять на предмет ошибок ограничения обработки (ни один другой тестировщик, о котором я знаю, этого не делает) ».

«Эти инструменты призваны помочь вам развернуть записи SPF для вашего домена.Они используют реальную совместимую с RFC 7208 библиотеку (pyspf) для тестов и будут динамически проверять на предмет ошибок ограничения обработки (ни один другой тестировщик, о котором я знаю, этого не делает) ». - ZSU — Из всеобъемлющей сети архивов Perl, инструмент последовательного обновления зон, созданный Андрасом Саламоном.

- nsdiff — Размещено на BIND-users: «Моя программа nsdiff полезна для копирования динамических зон с существующего мастера на новый мастер без использования

rndc freeze. На новом главном сервере запустите nsdiff -m oldmaster -s localhost myzone | nsupdate -l , и он удалит зону из старого мастера и скопирует ее в новый.»- Тони Финч,

3. Прочие инструменты (тестирование производительности, мониторинг)

- DNS dist — описано в этом сообщении блога.

- DNSPERF & RESPERF — Эти инструменты с открытым исходным кодом от Nominum представляют собой классические утилиты для тестирования производительности DNS.

DNSPERF в настоящее время поддерживается DNS-OARC.

DNSPERF в настоящее время поддерживается DNS-OARC. - Подключаемый модуль Munin BIND9 Stats — ознакомьтесь с другими материалами в репозитории Shumon Huques на Github, пока вы там

- Панель управления Grafana для BIND 9 — Автор: Кристиан Калин, ~ 2017 г.

- Экспортер Prometheus для BIND 9 — опубликовано Digital Ocean в 2016 году.

- Flamethrower — инструмент для проверки работоспособности DNS от @ NS1

- Мастер-файл aDNS — от Тони Финча, запрашивает содержимое файла зоны DNS

- DROOL — воспроизведение PCAPS, из DNS-OARC

- zmap / zdns — инструмент cli для высокоскоростного поиска dns

- Инструменты фабрики измерений DNS. Фабрика измерений предлагает несколько инструментов для DNS, включая dnsdump, сценарий Perl, такой как tcpdump, и несколько приложений для сбора и отображения статистики DNS; dnstop, DSC (сборщик статистики DNS) и Traffic Gist.

- Net DNS — Net :: DNS — преобразователь DNS, реализованный на Perl. Это позволяет программисту выполнять практически любой тип DNS-запроса из Perl-скрипта.

- Query-loc — программа для получения и отображения информации о местоположении в DNS. От Стефана Борцмейера. Он использует алгоритмы, описанные в RFC 1876 (и RFC 1101 для получения сетевых имен). Вы можете найти примеры сетей, реализующих эту схему, в файле ADDRESSES.

- Root Canary — онлайн-инструмент, позволяющий узнать, какие алгоритмы подписи DNSSEC может проверить ваш преобразователь.

- Microsoft ccTLD Registry Security Scan — подать заявку по электронной почте — На семинаре DNS-OARC Spring 2014 в Варшаве Microsoft представила новую бесплатную услугу, которую они предлагают ccTLD. Microsoft предлагает сканирование сайтов реестра ccTLD на предмет ряда распространенных уязвимостей безопасности. С момента запуска они уже просканировали 7 ccTLD и обнаружили более 130 серьезных проблем с безопасностью. О результатах сообщается в частном порядке ccTLD, запрашивающему сканирование.

- DNSSEC Zone Key Tool — ZKT — это инструмент для управления ключами и подписями для DNSSEC-зон.

- GetDNS — Весной 2014 года на семинаре DNS-OARC специалисты NLNet Labs представили свой новый DNS API, GetDNS. Этот API и библиотека, которая его реализует, предназначены для предоставления доступа к проверке DNSSEC для приложений более высокого уровня (не DNS), таких как, например, DKIM.

4. Полезные руководства, книги и практические статьи

- Руководство по развертыванию защищенной системы доменных имен (DNS) Министерства торговли США, Национальный институт стандартов и технологий (NIST), сентябрь 2013 г.

- Шаблон Secure BIND Team Cymru, обновлен в августе 2012 г.

- Учебное пособие по устранению неполадок DNSSEC (с использованием dig), представленное на NANOG52 Майклом Синатрой, Сеть энергетических наук (ESNET).

- Как настроить преобразователи BIND для лжи с помощью зон политики ответа (RPZ), Ян-Пит Менс, апрель 2011 г.

- Установка BIND в Windows

- DNS Best Practices, Network Protection, and Attack Identification, с веб-сайта Cisco Systems, без даты, но относится к BIND 9.

5.

5. - NZOG 2013 Семинар DNSSEC, проводимый Джо Абли и Филом Регно; кто-то услужливо опубликовал несколько практических рекомендаций из этого класса.

- FAQ для пользователей BIND, автор: Дуг Бартон. Как получить максимальную отдачу от этого ресурса.

- Неофициальные FAQ по comp.protocols.tcp-ip.domains.

- «Запуск BIND9 в chroot-клетке с использованием NetBSD 1.6.2», автор Тим Роден.

- Статья из проекта GnuDIP «Наличие собственного доменного имени с динамическим IP-адресом».

- Статья (на французском языке) Николаса Кюиссара о проблемах, возникающих из-за конфликта между идентификатором клиента DHCPv4 и DUID DHCPv6.

«Делегирование RFC 2317 для блоков IPv4 меньше / 24», Дуг Бартон.

Классика Крикета Лю, Поваренная книга DNS и BIND, а также DNS и BIND на IPv6 на Amazon.com (версия для Kindle).

Книга Рона Эйтчисона по DNS «ProDNS и BIND» и DNS для ученых-ракетчиков.

Мастерство DNSSEC Майкла Лукаса, рекомендованное для пользователей привязки.

«Справочник DHCP», 2-е издание, Ральф Дромс и Тед Лемон.

Отчет ISOC о состоянии развертывания DNSSEC (2016).

Презентации главного научного сотрудника APNIC Джеффа Хьюстона о его исследованиях, значительная часть которых находится в DNS.

Список бесплатных общедоступных DNS-серверов (возможно, полезных при устранении неполадок вашего собственного) с сайта Lifewire.com.

DNS-BH Черный список вредоносных доменов. Это список плохих доменов с открытым исходным кодом, которые вы можете использовать, например с РПЗ.

Совет европейских доменов верхнего уровня, обратите внимание на удобные сводки всех встреч IETF и ICANN, которые вам не удалось посетить.

Ресурсы ISOC DNSSEC. Активно поддерживаемый ресурс с видео, инструкциями и данными по развертыванию.

Полный список инструментов, связанных с DNSSEC, доступен на DNSSEC.Net.

Параметры DNS IANA.

Глава 34. Использование разных DNS-серверов для разных доменов Red Hat Enterprise Linux 8

По умолчанию Red Hat Enterprise Linux (RHEL) отправляет все запросы DNS на первый DNS-сервер, указанный в файле / etc / resolv.conf файл. Если этот сервер не отвечает, RHEL использует следующий сервер в этом файле.

В средах, где один DNS-сервер не может разрешить все домены, администраторы могут настроить RHEL для отправки DNS-запросов для определенного домена на выбранный DNS-сервер. Например, вы можете настроить один DNS-сервер для разрешения запросов для example.com , а другой DNS-сервер для разрешения запросов для example.net . Для всех остальных DNS-запросов RHEL использует DNS-сервер, настроенный для соединения со шлюзом по умолчанию.

В RHEL 8 Red Hat предоставляет с системным разрешением как неподдерживаемую предварительную версию технологии.

34,1. Отправка DNS-запросов для определенного домена на выбранный DNS-сервер

В этом разделе настраивается служба с системным разрешением и NetworkManager для отправки DNS-запросов для определенного домена на выбранный DNS-сервер.

Если вы выполните процедуру в этом разделе, RHEL будет использовать службу DNS, предоставляемую systemd-resolved в файле / etc / resolv.conf файл. Служба с системным разрешением запускает службу DNS, которая прослушивает порт 53 IP-адреса 127.0.0.53 . Служба динамически направляет DNS-запросы на соответствующие DNS-серверы, указанные в NetworkManager.

Адрес 127.0.0.53 доступен только из локальной системы, но не из сети.

Предварительные требования

- В системе настроено несколько подключений NetworkManager.

DNS-сервер и поисковый домен настраиваются в соединениях NetworkManager, которые отвечают за разрешение определенного домена.

Например, если DNS-сервер, указанный в VPN-соединении, должен разрешать запросы для домена

example.com, профиль VPN-соединения должен иметь:- Настроен DNS-сервер, который может разрешить

example. com

com - Настроил поисковый домен на

например.comв параметрахipv4.dns-searchиipv6.dns-search

- Настроен DNS-сервер, который может разрешить

Процедура

Запустите и включите

systemd-resolvedservice:# systemctl --now включить systemd-resolved

Отредактируйте файл

/etc/NetworkManager/NetworkManager.confи установите следующую запись в разделе[main]:dns = с разрешением systemd

Перезагрузите службу

NetworkManager:# systemctl reload NetworkManager

Этапы проверки

Убедитесь, что запись

сервера именв файле/ etc / resolv.confфайл ссылается на127.0.0.53:# cat /etc/resolv.conf сервер имен 127.0.0.53

Убедитесь, что служба

с системным разрешениемпрослушивает порт53на локальном IP-адресе127.

Если это невозможно, вы можете добавить две записи в свой

существующий DNS-сервер, который разрешает IP-адрес контроллера домена:

Если это невозможно, вы можете добавить две записи в свой

существующий DNS-сервер, который разрешает IP-адрес контроллера домена: раздел, озаглавленный «Как устранить проблемы с подключением приложений» ранее в этом

руководство.Самый простой способ проверить все эти порты одновременно — использовать Portqueryui.

exe и предопределенную службу «Домены и доверие».

раздел, озаглавленный «Как устранить проблемы с подключением приложений» ранее в этом

руководство.Самый простой способ проверить все эти порты одновременно — использовать Portqueryui.

exe и предопределенную службу «Домены и доверие».

Выберите эти счетчики для диска, на котором вы установили Tableau Server (называемый экземпляром в PerfMon).

Выберите эти счетчики для диска, на котором вы установили Tableau Server (называемый экземпляром в PerfMon).

Например, вы можете захотеть сохранить данные на сетевом диске.Если у вас нет подключенного сетевого диска, щелкните правой кнопкой мыши Этот компьютер и выберите Добавить сетевое расположение .

Например, вы можете захотеть сохранить данные на сетевом диске.Если у вас нет подключенного сетевого диска, щелкните правой кнопкой мыши Этот компьютер и выберите Добавить сетевое расположение .

Он будет запускать ряд проверок работоспособности в домене, включая DNSSEC, а также базовые проверки доступности, согласованности, делегирования и базовой безопасности.Zonemaster также можно использовать для тестирования неделегированного домена (например, перед его регистрацией). Zonemaster сохранит историю предыдущих сканирований, что полезно для устранения неполадок.

Он будет запускать ряд проверок работоспособности в домене, включая DNSSEC, а также базовые проверки доступности, согласованности, делегирования и базовой безопасности.Zonemaster также можно использовать для тестирования неделегированного домена (например, перед его регистрацией). Zonemaster сохранит историю предыдущих сканирований, что полезно для устранения неполадок. От SIDN.

От SIDN.

«Эти инструменты призваны помочь вам развернуть записи SPF для вашего домена.Они используют реальную совместимую с RFC 7208 библиотеку (pyspf) для тестов и будут динамически проверять на предмет ошибок ограничения обработки (ни один другой тестировщик, о котором я знаю, этого не делает) ».

«Эти инструменты призваны помочь вам развернуть записи SPF для вашего домена.Они используют реальную совместимую с RFC 7208 библиотеку (pyspf) для тестов и будут динамически проверять на предмет ошибок ограничения обработки (ни один другой тестировщик, о котором я знаю, этого не делает) ».

5.

5.

com

com

Ваш комментарий будет первым