Где пользователи ДТФ покупают комплектующие для ПК? — Железо на DTF

Где пользователи ДТФ покупают комплектующие для ПК? — Железо на DTFСпрашиваю для себя, так как уже давно дилемма. В городе есть только одна торговая сеть, где есть хоть какой-то ассортимент и приличные цены — и это ДНС. По мелочи я там часто раньше покупал — когда выгоревший пиксель в монике надоел и решил его сменить, когда БП сгорел и нужно было срочно покупать новый. Но крупных покупок там никогда не делал. В комментах к разным сообщениям здесь ДНС часто хуесосят, причем не совсем понятно почему.

Цены там ниже, однако в цены не включен НДС, который, вероятно, все равно заставят платить при растаможке, плюс доставка, плюс пошлина — и, я думаю, общая сумма выйдет такой же, как при покупке в том же ДНС.

Из чего следует вопрос — где вы заказываете комплектующие ПК по нормальным ценам и чем конкретно плох ДНС?

11 199 просмотров

{ «author_name»: «Денис Глушков», «author_type»: «self», «tags»: [], «comments»: 133, «likes»: 7, «favorites»: 46, «is_advertisement»: false, «subsite_label»: «hard», «id»: 134417, «is_wide»: true, «is_ugc»: true, «date»: «Mon, 11 May 2020 18:06:19 +0300», «is_special»: false }

{«id»:75460,»url»:»https:\/\/dtf.

{«url»:»https:\/\/booster.osnova.io\/a\/relevant?site=dtf»,»place»:»entry»,»site»:»dtf»,»settings»:{«modes»:{«externalLink»:{«buttonLabels»:[«\u0423\u0437\u043d\u0430\u0442\u044c»,»\u0427\u0438\u0442\u0430\u0442\u044c»,»\u041d\u0430\u0447\u0430\u0442\u044c»,»\u0417\u0430\u043a\u0430\u0437\u0430\u0442\u044c»,»\u041a\u0443\u043f\u0438\u0442\u044c»,»\u041f\u043e\u043b\u0443\u0447\u0438\u0442\u044c»,»\u0421\u043a\u0430\u0447\u0430\u0442\u044c»,»\u041f\u0435\u0440\u0435\u0439\u0442\u0438″]}},»deviceList»:{«desktop»:»\u0414\u0435\u0441\u043a\u0442\u043e\u043f»,»smartphone»:»\u0421\u043c\u0430\u0440\u0442\u0444\u043e\u043d\u044b»,»tablet»:»\u041f\u043b\u0430\u043d\u0448\u0435\u0442\u044b»}},»isModerator»:false}

Еженедельная рассылка

Одно письмо с лучшим за неделю

Проверьте почту

Отправили письмо для подтверждения

[ { «id»: 1, «label»: «100%×150_Branding_desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox_method»: «createAdaptive», «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «ezfl» } } }, { «id»: 2, «label»: «1200х400», «provider»: «adfox», «adaptive»: [ «phone» ], «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «ezfn» } } }, { «id»: 3, «label»: «240х200 _ТГБ_desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fizc» } } }, { «id»: 4, «label»: «Article Branding», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «p1»: «cfovz», «p2»: «glug» } } }, { «id»: 5, «label»: «300x500_desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «ezfk» } } }, { «id»: 6, «label»: «1180х250_Interpool_баннер над комментариями_Desktop», «provider»: «adfox», «adaptive»: [ «desktop» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «h», «ps»: «clmf», «p2»: «ffyh» } } }, { «id»: 7, «label»: «Article Footer 100%_desktop_mobile», «provider»: «adfox», «adaptive»: [ «tablet», «phone» ], «adfox»: { «ownerId»: 228129, «params»: { «p1»: «bwral», «p2»: «fjxb» } } }, { «id»: 8, «label»: «Fullscreen Desktop», «provider»: «adfox», «adaptive»: [ «desktop», «tablet» ], «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fjoh» } } }, { «id»: 9, «label»: «Fullscreen Mobile», «provider»: «adfox», «adaptive»: [ «phone» ], «auto_reload»: true, «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fjog» } } }, { «id»: 10, «disable»: true, «label»: «Native Partner Desktop», «provider»: «adfox», «adaptive»: [ «desktop», «tablet» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fmyb» } } }, { «id»: 11, «disable»: true, «label»: «Native Partner Mobile», «provider»: «adfox», «adaptive»: [ «phone» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fmyc» } } }, { «id»: 12, «label»: «Кнопка в шапке», «provider»: «adfox», «adaptive»: [ «desktop», «tablet» ], «adfox»: { «ownerId»: 228129, «params»: { «pp»: «g», «ps»: «clmf», «p2»: «fdhx» } } }, { «id»: 13, «label»: «DM InPage Video PartnerCode», «provider»: «adfox», «adaptive»: [ «desktop», «tablet», «phone» ], «adfox_method»: «createAdaptive», «adfox»: { «ownerId»: 228129, «params»: { «pp»: «h», «ps»: «clmf», «p2»: «flvn» } } }, { «id»: 14, «label»: «Yandex context video banner», «provider»: «yandex», «yandex»: { «block_id»: «VI-250597-0», «render_to»: «inpage_VI-250597-0-1134314964», «adfox_url»: «//ads.

{ «jsPath»: «/static/build/dtf.ru/specials/DeliveryCheats/js/all.min.js?v=05.02.2020», «cssPath»: «/static/build/dtf.ru/specials/DeliveryCheats/styles/all.min.css?v=05.02.2020», «fontsPath»: «https://fonts.googleapis.com/css?family=Roboto+Mono:400,700,700i&subset=cyrillic» }

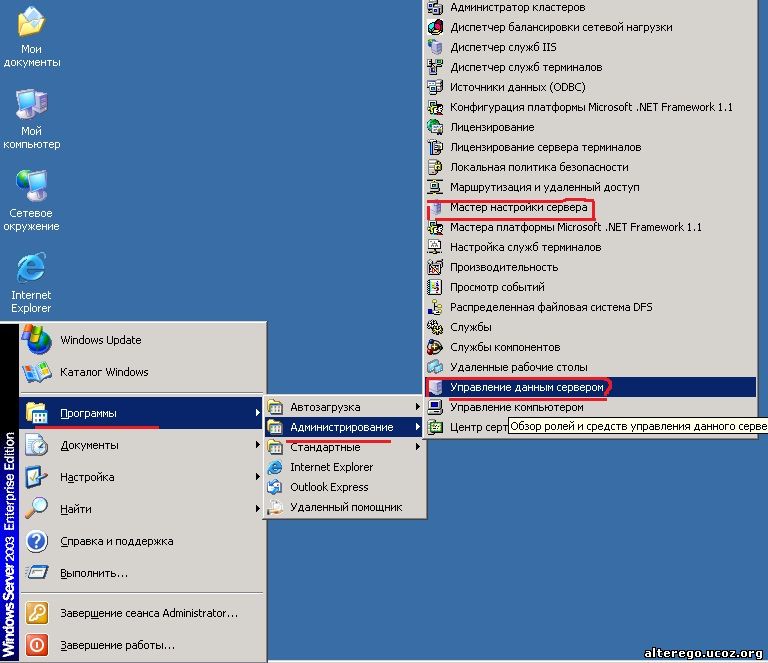

{«hash»:»9d9a64d2″,»params»:{«id»:»dtfru»,»service»:1,»title»:»\u041f\u0440\u044f\u043c\u043e\u0439 \u044d\u0444\u0438\u0440″,»isLegacy»:false}}DNS-сервер

DNS-сервер (Domain name server) — это протокол, который принимает от пользователей сети интернет запросы на доступ к сайтам в форме доменного имени www.site.com. Эти запросы требуют расшифровки доменных имен, которые легко воспринимаются и понимаются человеком. Однако для того, чтобы компьютер произвел соединение с веб-страницей c IP-адресом, соответствующим этому имени, требуется его преобразование в цифровой вид, поскольку компьютер может работать только с IP-адресами сайтов в двоичном представлении. Таким преобразованием и занимается DNS-сервер.

Если DNS-сервер установлен на выделенном хосте (физическом сервере), то им может также называться физический компьютер, на котором работает приложение протокола DNS.

DNS-сервер в общих чертах

В самых общих чертах DNS-сервер – это не только протокол, но база данных, в которой «прописаны» соответствия между именами хостов в буквенном виде, например,http://www.microsoft.com, и их IP-адресами в цифровом виде 192.168.124.1. Можно сказать, что DNS – это «телефонная книга для интернета».

Однако, внутреннее устройство DNS сложнее, чем телефонная книга.

Во-первых, база данных DNS является распределенной. Каждый отдельный DNS-сервер содержит лишь относительно небольшую часть всех записей в сети интернет об именах хостов и их соответствий IP-адресам. В случае, если запрос клиента относится к доменному имени, записи о котором нет в базе данных DNS-сервера, он производит поиск другого сервера, где есть такая запись. Иногда такой поиск занимает несколько поочередных запросов с одного DNS-сервера на другой. Набор записей соответствия имен хостов IP-адресам называется «пространство имен» (namespace).

В случае, если запрос клиента относится к доменному имени, записи о котором нет в базе данных DNS-сервера, он производит поиск другого сервера, где есть такая запись. Иногда такой поиск занимает несколько поочередных запросов с одного DNS-сервера на другой. Набор записей соответствия имен хостов IP-адресам называется «пространство имен» (namespace).

Во-вторых, процесс поиска и передачи запроса на нижележащие уровни пространства имен продолжается до тех пор, пока не будет найдет DNS-сервер, который содержит искомую запись соответствия DNS-имени точному IP-адресу. Если доменное имя по запросу не найдено, то пользователю возвращается сообщение о неудачном поиске.

В-третьих, в базе данных DNS-сервера содержатся и другие типы записей, кроме записей соответствия доменного имени IP-адресу. Например, это могут быть записи почтовой службы MX (Mail Exchanger), которые обеспечивают почтовые серверы (e-mail server) информацией, необходимой для пересылки электронных писем.

Для чего нужен сервис DNS

DNS используется для следующих целей:

- Разрешение имен сайтов WWW (World Wide Web).

- Маршрутизация сообщений на почтовые серверы и службы webmail.

- Соединение серверов приложений, баз данных и промежуточных программ (middleware) внутри веб-приложения.

- Создание виртуальных частных сетей VPN (Virtual Private Networks).

- Предоставление доступа к программным средствам (Peer-to-peer).

- Работа совместных онлайн-игр (Multiplayer games).

- Работа служб мгновенных сообщений и онлайн-конференций.

- Связь между устройствами, шлюзами и серверами интернета вещей.

Это все, что нужно знать о DNS-серверах в самых общих чертах. Если нужно поподробнее, но тоже не слишком детально, можно читать дальше.

Как работает DNS-сервер

Хотя считается, что DNS означает Domain Name Server, однако, более правильным будет название Domain Name System (система доменных имен). Это одна из основополагающих систем интернета, которая позволяет находить в сети нужную информацию или предоставлять информацию в сеть для общего или ограниченного доступа.

Это одна из основополагающих систем интернета, которая позволяет находить в сети нужную информацию или предоставлять информацию в сеть для общего или ограниченного доступа.

DNS – это протокол, входящий в набор протоколов (платформу) по обмену информацией в сети интернет, TCP/IP (Transfer Control Protocol / Internet Protocol).

При доступе к веб-сайту, отправке электронной почты, сообщений в мессенджере и пр., компьютер использует DNS-сервер для поиска домена, к которому нужно получить доступ. Этот процесс называется разрешением доменного имени (DNS name resolution) и представляет собой трансляцию имени нужного домена в цифровой IP-адрес, который может быть воспринят компьютером.

Это кажется довольно простой задачей. Однако это не так, если иметь в виду следующее:

- В сети интернет используются миллиарды IP-адресов, а многие компьютеры, кроме IP-адреса, имеют также и читабельное для людей имя.

- DNS-серверы всего мира обрабатывают в секунду миллиарды запросов в сети интернет.

- Миллионы людей добавляют и изменяют доменные имена и IP-адреса ежедневно и ежечасно.

Чтобы справиться с такими масштабными задачами, DNS-сервер использует в работе эффективные средства построения сети, а также нижележащие интернет-протоколы (IP). Каждый компьютер (или устройство на базе компьютерного процессора), подключенный к интернету, имеет уникальный IP-адрес, причем часто в двух стандартах – IPv4 и IPv6. Различие между ними в том, что адрес IPv4 состоит из 32 двоичных разрядов, а IPv6 – из 128 разрядов. Понятно, что в адресном пространстве IPv6 можно разместить во много раз (даже порядков) больше устройств с уникальными IP-адресами. Кто-то даже подсчитал, что на одном квадратном дюйме земной поверхности можно разместить около тридцати устройств с уникальным IP-адресом IPv6 в каждом.

Распределением IP-адресов занимается орган под названием IANA (Internet Assigned Numbers Authority).

Адрес IPv4 внешне выглядит как четыре десятичных числа, разделенных точками, например, 70. 74.251.42. Для человека (если только он не профессионал в ИТ), такой вид IP-адреса мало о чем говорит, а для компьютера он точно описывает местоположение сервера (хоста), на котором находится нужная веб-страница или сайт.

74.251.42. Для человека (если только он не профессионал в ИТ), такой вид IP-адреса мало о чем говорит, а для компьютера он точно описывает местоположение сервера (хоста), на котором находится нужная веб-страница или сайт.

Адрес IPv6 содержит восемь шестнадцатеричных чисел, разделенных двоеточиями, например 2001:0cb8:85a3:0000:0000:8a2e:0370:7334.

Некоторые адреса и диапазоны адресов помечены в IANA как зарезервированные для специальных функций. Например, адрес 127.0.0.1 используется для идентификации компьютера, на котором в данный момент работает пользователь.

Как генерируются и распределяются IP-адреса? Если говорить о персональном компьютере, то скорее всего IP-адрес для него будет получен от специального сервера в сети, который называется DHCP-сервер (Dynamic Host Configuration Protocol, протокол динамической конфигурации хоста). Термин «динамическая конфигурация» означает, что IP-адрес компьютера будет время от времени меняться. Например, если не включать компьютер в течение нескольких дней, то при новом включении он, скорее всего, получит новый IP-адрес. Пользователю данная операция заметна не будет. Но при желании можно выяснить свой текущий IP-адрес при помощи специальных команд операционной системы.

Есть, однако, компьютеры, на которых размещены веб-сайты и веб-страницы с общедоступной информацией (хостинг). Понятно, что таким серверам нужен постоянный, статический IP-адрес. Для закрепления статического IP-адреса за определенным сервером, его IP-адрес привязывается к уникальному MAC-адресу (Media Access Control) устройства, который присваивается при производстве.

Доменное имя

На рисунке показано доменное имя Amazon.co.uk, британского отделения американского интернет-магазина Amazon.

Пример доменного имени

Компания Amazon в качестве логотипа избрала свое зарегистрированное доменное имя, которое указывается на упаковках всех товаров, полученных из интернет-магазина Amazon.

Доменные имена представляют собой последовательность букв, разделенных точками. Последний в последовательности набор букв (в примере — «.uk») представляет собой т. н. «домен высшего уровня» (TLD, Top-Level Domain). Эти домены контролируются IANA и содержатся в «базе данных корневой зоны» (Root Zone Database).

Последний в последовательности набор букв (в примере — «.uk») представляет собой т. н. «домен высшего уровня» (TLD, Top-Level Domain). Эти домены контролируются IANA и содержатся в «базе данных корневой зоны» (Root Zone Database).

В этой базе содержатся около 1000 доменных имен высшего уровня. Наиболее часто используемые из них следующие:

- COM — коммерческие компании, для общего доступа.

- NET — сетевые вебсайты, для общего доступа.

- ORG — некоммерческие организации, для общего доступа.

- EDU — школы и образовательные учреждения.

- MIL — выделенное доменное имя для армии США.

- GOV — выделенное доменное имя для правительства США.

- US, UK, RU и другие двухбуквенные коды стран — имена присваиваются национальными регуляторами отдельных стран.

Перед точкой в доменном имени высшего уровня обычно идет имя сайта, сервиса или наименование организации, на которую зарегистрирован домен, например itelon.ru. Либо это может быть другое слово, каким-то образом обозначающее эту организацию. Чаще всего это точное совпадение с названием компании, но так бывает не всегда.

Известна деятельность т. н. киберсквоттеров, которые регистрируют коммерческие названия известных компаний в национальных доменах на себя в надежде продать доменное имя этой компании, когда она придет в ту или иную страну. Например, некоторое время назад, компания Nokia не могла зарегистрировать сайт в России вида nokia.ru. Это имя уже было зарегистрировано каким-то киберсквоттером и на главной (и единственной) странице этого сайта было написано, что это —клуб по обсуждению недостатков корейских автомобилей No KIA. Никакого клуба там, конечно, не было. Компания Nokia не пошла на поводу у вымогателей и зарегистрировала другое доменное имя, с дополнительными буквами перед .ru. В настоящее время этот вид вымогательства уже практически исчез, т. к. национальные суб-домены стало можно делать внутри главных доменов в сегменте . com, например, https://www.nokia.com/ru_int/ — для России, https://www.nokia.com/de_int/ — для Германии, и пр. На главной странице любого национального домена обычно бывает меню, где можно выбрать любой национальный суб-домен.

com, например, https://www.nokia.com/ru_int/ — для России, https://www.nokia.com/de_int/ — для Германии, и пр. На главной странице любого национального домена обычно бывает меню, где можно выбрать любой национальный суб-домен.

Буквы с левого края имени домена, например, www или mail, — это имя хоста (host name). Оно определяет имя сервера, выполняющего определенные функции в домене.

Наконец, протокольная часть имени http означает Hypertext Transfer Protocol («протокол передачи гипертекста»), при помощи которого происходит обмен информацией пользователя с веб-сайтом. В настоящее время более часто используется https, то есть протокол обмена с функциями безопасности (security), который передает данные в зашифрованном виде. Например, если вы хотите ввести номер кредитной карты на сайте интернет-магазина, а в адресной строке сайта магазина стоит http (а не https), то от такой операции лучше воздержаться, т. к. номер карты и ее трехзначный номер CVV могут быть перехвачены злоумышленниками. Если это htpps, то сведения передаются в зашифрованном виде, ключ шифра при этом взломать практически невозможно, во всяком случае за время транзакции это сделать точно нельзя.

Поскольку все имена в домене должны быть уникальными, то должны быть и средства проверки отсутствия совпадающих имен. Этим занимаются т. н. регистраторы доменных имен (registrar). Регистратор – это орган, который может выдавать доменные имена в одном или нескольких доменах высшего уровня и регистрировать их при помощи сервиса InterNIC — корпорации по управлению доменными именами и IP-адресами ICANN (Internet Corporation for Assigned Names and Numbers), которая следит за уникальностью доменных имен на просторах интернета. После регистрации доменное имя заносится в базу данных, которая называется Whois («кто это»).

Распределенная система

Три буквы WWW в доменном имени расшифровываются как World Wide Web («всемирная паутина»). Их наличие в доменном имени означает, что при запросе через службу www пользователь ищет что-то в сети. Сейчас эти буквы в доменном имени часто отсутствуют, поскольку если их нет, то по умолчанию подразумевается запрос DNS в домене высшего уровня WWW.

Сейчас эти буквы в доменном имени часто отсутствуют, поскольку если их нет, то по умолчанию подразумевается запрос DNS в домене высшего уровня WWW.

В эпоху раннего интернета, когда пропускная способность сети была невысокой и DNS-серверов было не так много, аббревиатура WWW иногда расшифровывалась как World Wide Waiting («всемирное ожидание»). Пока открывался сайт, иногда можно было сходить на кухню и заварить чай, а вернувшись, увидеть, что сайт еще не открылся.

Если вместо www в адресной строке браузера указано, например, mail, то это домен почтовой службы, где клиент может получить и отправить почту на почтовом сервере (mail server).

Здесь также могут быть буквы ftp (File Transfer Protocol), означающие протокол передачи файлов. При вводе имени, начинающегося с букв ftp в браузере не будет открываться никакой сайт, но отобразится некое дерево папок, в которых хранятся файлы, похожее на проводник в ОС Windows. Это, наверное, самый древний протокол, который использовался еще до возникновения интернета как такового.

Никакая другая база данных в мире не получает столько запросов в единицу времени и не модифицируется так часто, как база доменных имен в сети WWW из DNS-серверов. Эта база распределена по всему миру на миллионах компьютеров, ею пользуются и ее модифицируют миллионы людей, и тем не менее, она работает как единая интегрированная база данных! И ни одна подобная база данных не работает столь продолжительное время, как DNS. Это поразительный факт.

Задачи DNS-сервера

Основные задачи сервера DNS – следующие:

Работа DNS-сервера

DNS-сервер, к которому обращается клиент (шаг 1 на рис. 1), обычно управляется интернет-провайдером клиента ISP (Internet Service Provider). Как указывалось ранее, DNS-сервер провайдера ISP является частью сетевой конфигурации, которую клиент при подключении к сети получает от протокола DHCP. DNS-сервер провайдера обрабатывает запросы следующим образом:

- Если запрошенное клиентом доменное имя и соответствующий ему IP-адрес содержатся в базе данных DNS-сервера провайдера, то он выполняет разрешение доменного имени (перевод его в IP-адрес) самостоятельно.

- Если запрошенного доменного имени нет в базе данных DNS-сервера провайдера, он связывается с другим DNS-сервером. Таких операций может быть несколько (задача 2).

- Если DNS-сервер получает ответ от другого DNS-сервера об успешном нахождении доменного имени и соответствующего ему IP-адреса, то он сообщает об этом клиенту и заносит эти данные в свой кэш на определенное время, чтобы при поступлении повторных запросов того же домена отправлять их без задержки клиенту, без опроса других DNS-серверов (задачи 3 и 4).

- Если попытка поиска нужного доменного имени на других серверах не увенчалась успехом, то DNS-сервер провайдера возвращает клиенту (обычно в пределах минуты) сообщение о том, что такого имени не существует или оно введено неверно.

DNS-сервер, который управляет определенным доменом, называется «началом власти» (да, именно так) для этого домена — SOA (Start Of Authority). Постепенно, результаты запросов имен хостов на SOA распространяются на другие DNS-серверы, которые распространяют их на следующие DNS-серверы и так далее по всему интернету.

Такое распространение – результат того, что каждый DNS-сервер кэширует (сохраняет на определенное время во временном буфере) результаты поиска. Это время называется TTL (Time To Live), и оно может быть от нескольких минут до нескольких дней. Продолжительность TTL устанавливают администраторы серверов, поэтому этот показатель может варьироваться по сети интернет.

В эту паутину DNS-серверов входят также серверы корневых имен (root name servers), которые стоят во главе иерархии определенного домена. В каждом домене высшего уровня их может быть несколько сот. Хотя поиск доменного имени не обязательно должен начинаться с корневого сервера, к нему может быть обращение в качестве последней инстанции при неудачном поиске доменного имени.

Вот, например, как организована иерархия системы DNS такого известного ресурса, как Википедия:

На август 2020 года в мире существует 13 корневых серверов, которые управляются 12 организациями. Интерактивную карту корневых серверов и их реплик можно найти на сайте https://root-servers.org/. На этом сайте есть интерактивная карта, где можно получить более подробное расположение корневых серверов и их реплик.

Интерактивную карту корневых серверов и их реплик можно найти на сайте https://root-servers.org/. На этом сайте есть интерактивная карта, где можно получить более подробное расположение корневых серверов и их реплик.

Карта корневых серверов и их реплик (источник: root-servers.org)

Типы DNS-серверов

- Авторитативный DNS-сервер. Авторитативный DNS-сервер дает возможность управления публичными именами DNS и предоставляет информацию об IP-адресах в ответ на запросы рекурсивных DNS-серверов.

- Рекурсивный DNS-сервер. Если рекурсивный DNS-сервер хранит информацию в кэше или хранилище в течение определенного времени, тогда он сам отвечает на DNS-запрос, предоставляя клиенту нужный ему IP-адрес. Если он не хранит эту информацию, он передает запрос в один или несколько авторитативных DNS-серверов, которые выдают ему информацию для клиента.

Создание нового доменного имени

Чтобы создать доменное имя нужно сделать следующее:

- Найти уникальное незарегистрированное доменное имя, которое можно проверить по базе данных Whois. Есть ряд сайтов, которые предлагают услугу бесплатного поиска по Whois.

- Зарегистрировать имя у одного из многочисленных регистраторов. Цена регистрации обычно зависит от домена: COM, NET, INFO, ORG, либо национальный домен (RU).

- Можно также воспользоваться услугами сторонней компании, оказывающей услуги хостинга (хостер), которая от имени клиента произведет регистрацию у регистратора и даже выберет для него уникальное имя в соответствии с его пожеланиями.

Аренда DNS-сервера у регистратора или компании, оказывающей услуги хостинга, называется «парковкой домена» (parked domain). В этом случае физический DNS-сервер будет частью большой конфигурации DNS в компании-хостере.

Можно также самостоятельно установить у себя свой собственный DNS-сервер, который может быть как физической, так и виртуальной машиной. В последнем случае этот сервер будет физически находиться у провайдера, но это будет не провайдер интернет, а провайдер услуг дата-центра. Этот сервер становится SOA (Start Of Authority) для собственного домена.

В последнем случае этот сервер будет физически находиться у провайдера, но это будет не провайдер интернет, а провайдер услуг дата-центра. Этот сервер становится SOA (Start Of Authority) для собственного домена.

В любом случае далее можно расширять и модифицировать установки DNS и добавлять суб-домены, получать и отправлять электронную почту в домене и управлять другими сервисами. Установки хранятся в «зоновом файле» (zone file) на DNS-сервере. Если DNS-сервер у клиента собственный, то, возможно, ему понадобится самостоятельно редактировать этот файл в текстовом редакторе. Многие регистраторы предоставляют специальный веб-интерфейс для администрирования установок зонового файла DNS клиента. Эти установки называются записями (records). Вот примеры этих записей:

- Host (A) — основная запись о соответствии IP-адреса имени хоста.

- Canonical Name (CNAME, каноническое имя) — это название домена. При вводе CNAME в адресную строку браузера происходит переадресация на IP-адрес Host (A).

- Mail Exchanger (MX, почтовый обменник) — сервис, перенаправляющий электронную почту на специальный почтовый сервер, IP-адрес которого указан в записи MX. Например, если владелец домена использует почту Google в качестве службы e-mail, то в записи MX будет направление вида ghs.google.com.

- Name Server (NS, сервер имен) — конфигурация этой записи информирует другие DNS-серверы о том, что данный DNS-сервер является SOA для данного домена.

- Start of Authority (SOA) — это запись в начале каждого зонового файла на первичном сервере зоны и некоторая другая информация. В случае использования хостинга DNS-сервера у регистратора или хостера клиент не может самостоятельно управлять этой записью.

Рис. 5. Пример веб-интерфейса для редактирования записей DNS (источник: presslabs.com).

Для обычных пользователей наибольший интерес представляют записи MX и CNAME. MX позволяет направлять почту в другой почтовый сервис. CNAME дает возможность указывать для домена пользователя имена хостов в других местоположениях. Например, это может быть запись google.example.com для перенаправления на google.com.

CNAME дает возможность указывать для домена пользователя имена хостов в других местоположениях. Например, это может быть запись google.example.com для перенаправления на google.com.

Эволюция DNS

DNS – это не неизменная концепция. В ней постоянно появляются новые службы и функции. Например, в конце 2018 года корпорация ICANN ввела новые функции безопасности для системы DNS, включающие изменения криптографических ключей в протоколе безопасности DNSSEC (Domain Name System Security Extensions), такие как основной ключ входа KSK (Key Signing Key) для корневой зоны (root zone). Поскольку интернет постоянно развивается и разрастается, в частности, в области интернета вещей, поэтому и понадобились новые функции безопасности.

Меры безопасности очень важны, поскольку хакеры-криминалы находят все новые возможности взлома DNS-систем с целью похищения персональной информации или нарушения нормальной работы системы.

Однако ставки здесь могут быть и выше. Изощренные ИТ-профессионалы, организации и даже авторитарные политические режимы могут отслеживать трафик DNS. Эта информация может быть использована для разного рода злонамеренных действий, атак на государственные и корпоративные информационные системы, причем, обнаружение таких атак либо сильно затруднено, либо требует большего времени.

В 2018 году регулятор IETF (Internet Engineering Task Force) утвердил стандарт протокола DNS-over-HTTPS, который использует шифрование трафика между DNS-серверами, и, таким образом, обеспечивает более высокий уровень защиты персональных данных.

Аппаратные требования к DNS-серверу

Аппаратные требования к DNS-серверам, в общем, невысоки и для них можно использовать серверы начального и среднего уровня. Часто в качестве DNS-серверов используют списанные серверы, которые раньше обрабатывали активную нагрузку в дата-центрах. Однако конфигурация DNS-сервера требует достаточного опыта ИТ-профессионала, чтобы правильно установить записи на нем, например, размер и время хранения информации для кэша.

Настройка DNS на маршрутизаторах Cisco

Целью этого документа является сведение воедино некоторых данных об использовании DNS маршрутизаторами Cisco.

Требования

Читатели данного документа должны обладать знаниями по следующим темам:

Используемые компоненты

Сведения, содержащиеся в данном документе, касаются следующих версий программного обеспечения и оборудования:

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в этом документе, были запущены с чистой (стандартной) конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд до их использования.

Условные обозначения

Дополнительные сведения об условных обозначениях см. в документе Технические рекомендации Cisco. Условные обозначения.

Можно настраивать конфигурацию маршрутизатора для использования поиска DNS, если вы хотите использовать команды ping или traceroute с именем хоста, а не IP адресом. Используйте для этого следующие команды:

| Команда | Описание |

|---|---|

| команда ip domain lookup | Включает преобразование имени хоста в адрес на основе DNS. Эта команда включена по умолчанию. |

| ip name-server | Задает адрес одного или более сервера доменных имен. |

| ip domain list | Задает список доменов, для каждого из которых выполняется попытка использования. Примечание. Если список доменов отсутствует, используется доменное имя, заданное с помощью команды глобальной кофигурации ip domain name. При наличии списка доменов доменное имя по умолчанию не используется. |

| ip domain name | Задает доменное имя по умолчанию, которое используется ПО Cisco IOS для дополнения неполных имен хоста (имен без доменных имен в виде десятичного представления с точкой). Не включайте первую точку, которая отделяет неполное имя от доменного имени. |

| ip ospf name-lookup | Настраивает протокол OSPF для поиска имен DNS, которые необходимо использовать во всех выводах команды OSPF show EXEC. Эта функция упрощает идентификацию маршрутизатора, потому что маршрутизатор называется по имени, а не по идентификатору маршрутизатора или соседа. |

Здесь приведен пример конфигурации на маршрутизаторе, конфигурированном для основного поиска DNS:

| Пример основной конфигурации поиска в DNS |

|---|

Router# show running-config Building configuration... Current configuration : 470 bytes ! version 12.2 service timestamps debug datetime msec service timestamps log uptime no service password-encryption ! hostname Router ! ! ip subnet-zero ip name-server 192.168.1.100 !--- Configures the IP address of the name server. !--- Domain lookup is enabled by default. ! ! interface Ethernet0 ip address 192.168.1.1 255.255.255.0 ! ! !--- Output Suppressed. end |

Router# ping www.cisco.com Translating "www.cisco.com"...domain server (192.168.1.100) [OK] Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 198.133.219.25, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 224/228/236 ms

Устранение неисправностей

Довольно редко можно увидеть одну из следующих ошибок:

Router# debug ip udp UDP packet debugging is on Router# ping www.yahoo.com Translating "www.yahoo.com"...domain server (129.250.35.250) *Mar 8 06:26:41.732: UDP: sent src=209.69.16.66(5476), dst=129.250.35.250(53), length=59 *Mar 8 06:26:44.740: UDP: sent src=209.69.16.66(5476), dst=129.250.35.250(53), length=59 *Mar 8 06:26:47.744: UDP: sent src=209.69.16.66(5476), dst=129.250.35.250(53), length=59 % Unrecognized host or address, or protocol not running. Router#undebug allAll possible debugging has been turned off Router# ping www.yahoo.co.kr Translating "www.yahoo.co.kr"...domain server (169.140.249.4) ¡¦ Not process Router# ping www.novell.com Translating "www.novell.com"...domain server (255.255.255.255) % Unrecognized host or address, or protocol not running.

Для того чтобы устранить эту проблему, выполните следующие шаги:

Убедитесь, что маршрутизатор может достичь сервера DNS. Отправьте на сервер DNS эхозапрос от маршрутизатора с помощью его IP-адреса и убедитесь, что для настройки IP-адреса сервера DNS на маршрутизаторе используется команда ip name-server.

Используйте эти шаги, чтобы проверить, перенаправляет ли маршрутизатор запросы поиска:

Задайте список контроля доступа (ACL), совпадающий на пакетах DNS:

access-list 101 permit udp any any eq domain access-list 101 permit udp any eq domain any

Используйте команду debug ip packet 101.

Примечание. Убедитесь, что задан ACL. При выполнении без ACL объем выходных данных команды debug ip packet в консоли может оказаться слишком большим, что приведет к перезагрузке маршрутизатора.

Убедитесь, что на маршрутизаторе включена команда ip domain-lookup.

В редких случаях доступ к определенным веб-сайтам по имени невозможен. Обычно проблема возникает из-за недоступных сайтов, выполняющих обратный поиск DNS на исходном IP адресе с целью проверки того, что адрес не имитируется. При возврате неверной записи или отсутствии записей (иными словами, при отсутствии cвязанного названия для диапазона IP-адресов) запрос HTTP будет заблокирован.

Получив доменное имя в Интернете, следует также обратиться за получением домена inaddr.arpa. Этот специальный домен иногда называют обратным доменом. Домен обратного преобразования осуществляет преобразование цифровых IP-адресов в доменные имена. Если интернет-провайдер предоставляет вам сервер имен или назначил вам адрес из блока своих адресов, не требуется самостоятельно обращаться за получением домена in-addr.arpa. Консультация Интернет-провайдера.

Давайте Давайте Рассмотрим пример, в котором используется www.cisco.com. Приведенные ниже выходные данные были получены от рабочей станции UNIX. Использовались программы nslookup и dig. Обратите внимание на различия в выходных данных:

sj-cse-280% nslookup www.cisco.com Note: nslookup is deprecated and may be removed from future releases. Consider using the 'dig' or 'host' programs instead. Run nslookup with the '-sil[ent]' option to prevent this message from appearing. Server: 171.68.226.120 Address: 171.68.226.120#53 Name: www.cisco.com Address: 198.133.219.25 sj-cse-280% nslookup 198.133.219.25 Note: nslookup is deprecated and may be removed from future releases. Consider using the 'dig' or 'host' programs instead.Run nslookup with the '-sil[ent]' option to prevent this message from appearing. Server: 171.68.226.120 Address: 171.68.226.120#53 25.219.133.198.in-addr.arpa name = www.cisco.com.

Программа dig дает более детальную информацию о DNS пакетах:

sj-cse-280% dig 198.133.219.25 ; <<>> DiG 9.0.1 <<>> 198.133.219.25 ;; global options: printcmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 5231 ;; flags: qr aa rd ra; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 0 ;; QUESTION SECTION: ;198.133.219.25. IN A ;; AUTHORITY SECTION: . 86400 IN SOA A.ROOT-SERVERS.NET. nstld.verisign-grs.com. ( 2002031800 1800 900 604800 86400 ) ;; Query time: 135 msec ;; SERVER: 171.68.226.120#53(171.68.226.120) ;; WHEN: Mon Mar 18 09:42:20 2002 ;; MSG SIZE rcvd: 107

В зависимости от уровня сетевой активности маршрутизатор может запросить несколько серверов имен, перечисленных в конфигурации. Ниже представлен пример:

router> test002 Translating ?test002?...domain server (172.16.33.18) (171.70.10.78) (171.100.20.78) (172.16.33.18) (171.70.10.78) (171.10.20.78) Translating ?test002?...domain server (172.16.33.18) [OK] Trying test002.rtr.abc.com (171.68.23.130)... Open

Это поведение весьма вероятно и имеет место, когда маршрутизатору требуется создать запись протокола разрешения адресов (ARP) для сервера DNS. По умолчанию маршрутизатор поддерживает ARP-запись в течение четырех часов. В периоды низкой активности маршрутизатору требуется дополнить ARP-запись и затем выполнить запрос DNS. Если ARP-запись для сервера DNS отсутствует в ARP-таблице маршрутизатора, при передаче только одного запроса DNS произойдет сбой. Поэтому отправляются два запроса: один для получения ARP-записи, если необходимо, а второй — для отправки запроса DNS. ` ( ) + / , *

или пробел

` ( ) + / , *

или пробел

Допустимыми символами для имени компьютера являются все прописные буквы (от A до Z), строчные буквы (от a до z) и дефисы (-).

Для решения этой проблемы выйдите из мастера, переименуйте компьютер, а затем перезапустите мастер.

Для переименования компьютера можно использовать следующую процедуру.

Для выполнения этой процедуры пользователь, по меньшей мере, должен быть членом локальной группы Администраторы или обладать аналогичными полномочиями. Подробные сведения об использовании соответствующих учетных записей и членства в группах см. на странице http://go.microsoft.com/fwlink/?LinkId=83477.

| Переименование компьютера |

-

Нажмите кнопку Пуск, щелкните правой кнопкой мыши Компьютер, а затем выберите Свойства.

-

В разделе Имя компьютера, имя домена и параметры рабочей группы выберите пункт Изменить параметры.

-

На вкладке Имя компьютера щелкните Сменить.

-

В поле Имя компьютера введите новое имя компьютера, а затем нажмите кнопку ОК.

-

Когда будет предложено, перезагрузите компьютер.

Дополнительная информация

Выполнение задач по работе с сетями — PowerShell

- Чтение занимает 6 мин

В этой статье

Большая часть задач администрирования низкоуровневых сетевых протоколов связана с протоколом TCP/IP, так как это наиболее распространенный сетевой протокол. Because TCP/IP is the most commonly used network protocol, most low-level network protocol administration tasks involve TCP/IP. В этом разделе описано использование инструментария WMI и PowerShell для выполнения этих задач.In this section, we use PowerShell and WMI to do these tasks.

Because TCP/IP is the most commonly used network protocol, most low-level network protocol administration tasks involve TCP/IP. В этом разделе описано использование инструментария WMI и PowerShell для выполнения этих задач.In this section, we use PowerShell and WMI to do these tasks.

Получение списка IP-адресов компьютераListing IP Addresses for a Computer

Список всех IP-адресов, используемых локальным компьютером, возвращает следующая команда:To get all IP addresses in use on the local computer, use the following command:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=$true |

Select-Object -ExpandProperty IPAddress

Выходные данные этой команды отличаются от большинства списков свойств заключением значений в фигурные скобки:The output of this command differs from most property lists, because values are enclosed in braces:

10.0.0.1

fe80::60ea:29a7:a233:7cb7

2601:600:a27f:a470:f532:6451:5630:ec8b

2601:600:a27f:a470:e167:477d:6c5c:342d

2601:600:a27f:a470:b021:7f0d:eab9:6299

2601:600:a27f:a470:a40e:ebce:1a8c:a2f3

2601:600:a27f:a470:613c:12a2:e0e0:bd89

2601:600:a27f:a470:444f:17ec:b463:7edd

2601:600:a27f:a470:10fd:7063:28e9:c9f3

2601:600:a27f:a470:60ea:29a7:a233:7cb7

2601:600:a27f:a470::2ec1

Чтобы понять причину появления скобок, используйте командлет Get-Member для изучения свойства IPAddress :To understand why the braces appear, use the Get-Member cmdlet to examine the IPAddress property:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=$true |

Get-Member -Name IPAddress

TypeName: Microsoft.Management.Infrastructure.CimInstance#root/cimv2/Win32_NetworkAdapterConfiguration

Name MemberType Definition

---- ---------- ----------

IPAddress Property string[] IPAddress {get;}

Свойство IPAddress каждого сетевого адаптера в действительности представляет собой массив. The IPAddress property for each network adapter is actually an array. Фигурные скобки в определении указывают на то, что свойство IPAddress содержит не значение типа System.String , а массив значений типа System.String .The braces in the definition indicate that IPAddress is not a System.String value, but an array of System.String values.

The IPAddress property for each network adapter is actually an array. Фигурные скобки в определении указывают на то, что свойство IPAddress содержит не значение типа System.String , а массив значений типа System.String .The braces in the definition indicate that IPAddress is not a System.String value, but an array of System.String values.

Вывод данных IP-конфигурацииListing IP Configuration Data

Для отображения подробных данных IP-конфигурации каждого сетевого адаптера воспользуйтесь следующей командой:To display detailed IP configuration data for each network adapter, use the following command:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=$true

По умолчанию отображается очень небольшая часть доступных сведений об объекте конфигурации сетевого адаптера.The default display for the network adapter configuration object is a very reduced set of the available information. Для более глубокого изучения и устранения неполадок воспользуйтесь командлетом Select-Object или командлетом форматирования, например Format-List, чтобы задать отображаемые свойства.For in-depth inspection and troubleshooting, use Select-Object or a formatting cmdlet, such as Format-List, to specify the properties to be displayed.

В современных сетях TCP/IP вам, скорее всего, больше не понадобятся свойства IPX или WINS.In modern TCP/IP networks you are probably not interested in IPX or WINS properties. Вы можете использовать параметр ExcludeProperty командлета Select-Object, чтобы скрыть свойства, имена которых начинаются на WINS или IPX.You can use the ExcludeProperty parameter of Select-Object to hide properties with names that begin with «WINS» or «IPX».

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=$true |

Select-Object -ExcludeProperty IPX*,WINS*

Эта команда выводит подробные сведения о DHCP, DNS, маршрутизации и других менее значительных свойствах IP-конфигурации. This command returns detailed information about DHCP, DNS, routing, and other minor IP configuration properties.

This command returns detailed information about DHCP, DNS, routing, and other minor IP configuration properties.

Проверка связи с компьютерамиPinging Computers

Простую проверку связи с компьютером можно выполнить с помощью Win32_PingStatus .You can perform a simple ping against a computer using by Win32_PingStatus . Следующая команда производит проверку связи, но при этом выводит большой объем сведений:The following command performs the ping, but returns lengthy output:

Get-CimInstance -Class Win32_PingStatus -Filter "Address='127.0.0.1'"

Удобнее отображать сводные данные, содержащие свойства Address, ResponseTime и StatusCode, как это делает приведенная ниже команда.A more useful form for summary information a display of the Address, ResponseTime, and StatusCode properties, as generated by the following command. Параметр Autosize командлета Format-Table изменяет размер столбцов таблицы для их правильного отображения в PowerShell.The Autosize parameter of Format-Table resizes the table columns so that they display properly in PowerShell.

Get-CimInstance -Class Win32_PingStatus -Filter "Address='127.0.0.1'" |

Format-Table -Property Address,ResponseTime,StatusCode -Autosize

Address ResponseTime StatusCode

------- ------------ ----------

127.0.0.1 0 0

Значение 0 свойства StatusCode указывает на успешно выполненную проверку связи.A StatusCode of 0 indicates a successful ping.

Для проверки связи с несколькими компьютерами с помощью одной команды можно использовать массив.You can use an array to ping multiple computers with a single command. Так как адресов несколько, для проверки связи с каждым адресом по отдельности можно использовать ForEach-Object:Because there is more than one address, use the ForEach-Object to ping each address separately:

'127. 0.0.1','localhost','research.microsoft.com' |

ForEach-Object -Process {

Get-CimInstance -Class Win32_PingStatus -Filter ("Address='$_'") |

Select-Object -Property Address,ResponseTime,StatusCode

}

0.0.1','localhost','research.microsoft.com' |

ForEach-Object -Process {

Get-CimInstance -Class Win32_PingStatus -Filter ("Address='$_'") |

Select-Object -Property Address,ResponseTime,StatusCode

}

Один и тот же формат команды можно использовать для проверки связи со всеми компьютерами подсети. Например, при проверке частной сети, использующей номер сети 192.168.1.0 и стандартную маску подсети класса C (255.255.255.0), допустимы только локальные адреса в диапазоне от 192.168.1.1 до 192.168.1.254 (0 всегда зарезервирован в качестве номера сети, а 255 используется в качестве широковещательного адреса подсети).You can use the same command format to ping all of the computers on a subnet, such as a private network that uses network number 192.168.1.0 and a standard Class C subnet mask (255.255.255.0)., Only addresses in the range of 192.168.1.1 through 192.168.1.254 are legitimate local addresses (0 is always reserved for the network number and 255 is a subnet broadcast address).

Чтобы представить массив чисел от 1 до 254 в PowerShell, используйте оператор 1..254 .To represent an array of the numbers from 1 through 254 in PowerShell, use the statement 1..254. Таким образом, полную проверку связи с подсетью можно осуществить, сформировав этот массив и добавляя его элементы к частичному адресу в операторе проверки связи:A complete subnet ping can be performed by generating the array and then adding the values onto a partial address in the ping statement:

1..254| ForEach-Object -Process {

Get-CimInstance -Class Win32_PingStatus -Filter ("Address='192.168.1.$_ '") } |

Select-Object -Property Address,ResponseTime,StatusCode

Такой метод формирования диапазона адресов может быть использован в любых подобных случаях.Note that this technique for generating a range of addresses can be used elsewhere as well. Полный набор адресов можно сформировать следующим образом:You can generate a complete set of addresses in this way:

$ips = 1. .254 | ForEach-Object -Process {'192.168.1.' + $_}

.254 | ForEach-Object -Process {'192.168.1.' + $_}

Извлечение свойств сетевого адаптераRetrieving Network Adapter Properties

Ранее упоминалось о возможности извлечения общих свойств конфигурации с помощью класса Win32_NetworkAdapterConfiguration .Earlier, we mentioned that you could retrieve general configuration properties using the Win32_NetworkAdapterConfiguration class. Такие сведения о сетевом адаптере, как MAC-адреса и типы адаптеров, не относятся, строго говоря, к протоколу TCP/IP, но могут оказаться полезными для понимания того, что происходит в компьютере.Although not strictly TCP/IP information, network adapter information such as MAC addresses and adapter types can be useful for understanding what is going on with a computer. Сводные данные можно получить с помощью следующей команды:To get a summary of this information, use the following command:

Get-CimInstance -Class Win32_NetworkAdapter -ComputerName .

Назначение домена DNS сетевому адаптеруAssigning the DNS Domain for a Network Adapter

Чтобы назначить домен DNS для автоматического разрешения имен, нужно использовать метод SetDNSDomain класса Win32_NetworkAdapterConfiguration .To assign the DNS domain for automatic name resolution, use the SetDNSDomain method of the Win32_NetworkAdapterConfiguration . Так как назначение домена DNS для каждого сетевого адаптера производится независимо, необходимо воспользоваться оператором ForEach-Object, чтобы назначить домен для каждого адаптера:Because you assign the DNS domain for each network adapter configuration independently, you need to use a ForEach-Object statement to assign the domain to each adapter:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=$true |

ForEach-Object -Process { $_.SetDNSDomain('fabrikam.com') }

Здесь нужно использовать оператор фильтрации IPEnabled=$true, так как даже в сети, использующей лишь протокол TCP/IP, некоторые сетевые адаптеры компьютера не являются настоящими адаптерами TCP/IP. Они представляют собой общие программные элементы, поддерживающие службы RAS, PPTP, QoS и т. п. для всех адаптеров, и не имеют собственного адреса.The filtering statement

Они представляют собой общие программные элементы, поддерживающие службы RAS, PPTP, QoS и т. п. для всех адаптеров, и не имеют собственного адреса.The filtering statement IPEnabled=$true is necessary, because even on a network that uses only TCP/IP, several of the network adapter configurations on a computer are not true TCP/IP adapters; they are general software elements supporting RAS, PPTP, QoS, and other services for all adapters and thus do not have an address of their own.

Фильтрацию в команде можно осуществить с помощью командлета Where-Object вместо фильтра Get-CimInstance.You can filter the command by using the Where-Object cmdlet, instead of using the Get-CimInstance filter.

Get-CimInstance -Class Win32_NetworkAdapterConfiguration |

Where-Object {$_.IPEnabled} |

ForEach-Object -Process {$_.SetDNSDomain('fabrikam.com')}

Выполнение задач настройки DHCPPerforming DHCP Configuration Tasks

Изменение сведений DHCP, так же как и настройка DNS, включает работу с набором сетевых адаптеров.Modifying DHCP details involves working with a set of network adapters, just as the DNS configuration does. Существует несколько отдельных действий, выполняемых с помощью инструментария WMI. Мы рассмотрим несколько наиболее типичных.There are several distinct actions you can perform by using WMI, and we will step through a few of the common ones.

Определение адаптеров, поддерживающих DHCPDetermining DHCP-Enabled Adapters

Найти на компьютере адаптеры, поддерживающие DHCP, можно с помощью следующей команды:To find the DHCP-enabled adapters on a computer, use the following command:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter "DHCPEnabled=$true"

Чтобы исключить из поиска адаптеры, имеющие проблемы в IP-конфигурации, можно добавить требование поддержки протокола IP:To exclude adapters with IP configuration problems, you can retrieve only IP-enabled adapters:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter "IPEnabled=$true and DHCPEnabled=$true"

Извлечение свойств DHCPRetrieving DHCP Properties

Свойства адаптера, относящиеся к протоколу DHCP, обычно начинаются с DHCP, поэтому для отображения только этих свойств можно использовать параметр Property командлета Format-Table:Because DHCP-related properties for an adapter generally begin with DHCP, you can use the Property parameter of Format-Table to display only those properties:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter "DHCPEnabled=$true" |

Format-Table -Property DHCP*

Включение поддержки DHCP на каждом адаптереEnabling DHCP on Each Adapter

Чтобы включить поддержку DHCP на всех адаптерах, используйте команду:To enable DHCP on all adapters, use the following command:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=$true |

ForEach-Object -Process {$_. EnableDHCP()}

EnableDHCP()}

Вы можете воспользоваться оператором FilterIPEnabled=$true and DHCPEnabled=$false во избежание включения поддержки DHCP для адаптеров, у которых она уже включена, но пропуск этого шага не приведет к появлению ошибок.You can use the Filter statement IPEnabled=$true and DHCPEnabled=$false to avoid enabling DHCP where it is already enabled, but omitting this step will not cause errors.

Отмена и обновление аренды адреса DHCP для отдельных адаптеровReleasing and Renewing DHCP Leases on Specific Adapters

Класс Win32_NetworkAdapterConfiguration использует методы ReleaseDHCPLease и RenewDHCPLease .The Win32_NetworkAdapterConfiguration class has ReleaseDHCPLease and RenewDHCPLease methods. Оба метода используются одинаково.Both are used in the same way. Обычно их применяют лишь при необходимости отмены или обновления аренды адресов для адаптера в отдельной подсети.In general, use these methods if you only need to release or renew addresses for an adapter on a specific subnet. Простейшим способом фильтрации адаптеров в подсети является выбор лишь тех адаптеров, которые используют шлюз для этой подсети.The easiest way to filter adapters on a subnet is to choose only the adapter configurations that use the gateway for that subnet. Например, следующая команда отменяет все аренды адресов DHCP для адаптеров на локальном компьютере, которые арендуют адреса DHCP с 192.168.1.254:For example, the following command releases all DHCP leases on adapters on the local computer that are obtaining DHCP leases from 192.168.1.254:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter "IPEnabled=$true and DHCPEnabled=$true" |

Where-Object {$_.DHCPServer -contains '192.168.1.254'} |

ForEach-Object -Process {$_.ReleaseDHCPLease()}

Единственное отличие при обновлении аренды адреса DHCP состоит в вызове метода RenewDHCPLease вместо метода ReleaseDHCPLease :The only change for renewing a DHCP lease is to use the RenewDHCPLease method instead of the ReleaseDHCPLease method:

Get-CimInstance -Class Win32_NetworkAdapterConfiguration -Filter "IPEnabled=$true and DHCPEnabled=$true" |

Where-Object {$_. DHCPServer -contains '192.168.1.254'} |

ForEach-Object -Process {$_.ReleaseDHCPLease()}

DHCPServer -contains '192.168.1.254'} |

ForEach-Object -Process {$_.ReleaseDHCPLease()}

Примечание

Если эти методы применяются на удаленном компьютере, возможна потеря доступа к удаленной системе, которая подключена через адаптер с отмененной или обновленной арендой.When using these methods on a remote computer, be aware that you can lose access to the remote system if you are connected to it through the adapter with the released or renewed lease.

Отмена и обновление аренды адресов DHCP для всех адаптеровReleasing and Renewing DHCP Leases on All Adapters

Отменить или обновить аренду адресов DHCP сразу для всех адаптеров можно с помощью методов Win32_NetworkAdapterConfiguration — ReleaseDHCPLeaseAll и RenewDHCPLeaseAll .You can perform global DHCP address releases or renewals on all adapters by using the Win32_NetworkAdapterConfiguration methods, ReleaseDHCPLeaseAll and RenewDHCPLeaseAll . Однако эту команду следует применять к классу WMI, а не к отдельному адаптеру, поскольку глобальная отмена и обновление аренды осуществляется на уровне класса, а не отдельного адаптера.However, the command must apply to the WMI class, rather than a particular adapter, because releasing and renewing leases globally is performed on the class, not on a specific adapter.

Ссылку на класс WMI вместо ссылки на экземпляры класса можно получить путем перечисления всех классов WMI и выбора нужного класса по имени.You can get a reference to a WMI class, instead of class instances, by listing all WMI classes and then selecting only the desired class by name. Например, следующая команда возвращает класс Win32_NetworkAdapterConfiguration :For example, the following command returns the Win32_NetworkAdapterConfiguration class:

Get-CimInstance -List | Where-Object {$_.Name -eq 'Win32_NetworkAdapterConfiguration'}

Эту команду можно рассматривать как класс и использовать ее при вызове метода ReleaseDHCPAdapterLease . You can treat the entire command as the class and then invoke the ReleaseDHCPAdapterLease method on it. В следующей команде элементы конвейера

You can treat the entire command as the class and then invoke the ReleaseDHCPAdapterLease method on it. В следующей команде элементы конвейера Get-CimInstance и Where-Object ограничены круглыми скобками, в результате чего PowerShell обрабатывает их первыми:In the following command, the parentheses surrounding the Get-CimInstance and Where-Object pipeline elements direct PowerShell to evaluate them first:

(Get-CimInstance -List |

Where-Object {$_.Name -eq 'Win32_NetworkAdapterConfiguration'}).ReleaseDHCPLeaseAll()

Такой же формат команды используется при вызове метода RenewDHCPLeaseAll :You can use the same command format to invoke the RenewDHCPLeaseAll method:

(Get-CimInstance -List |

Where-Object {$_.Name -eq 'Win32_NetworkAdapterConfiguration'}).RenewDHCPLeaseAll()

Создать сетевую папку можно с помощью метода Create класса Win32_Share :To create a network share, use the Create method of Win32_Share :

(Get-CimInstance -List |

Where-Object {$_.Name -eq 'Win32_Share'}).Create(

'C:\temp','TempShare',0,25,'test share of the temp folder'

)

Для этой же цели в Windows PowerShell можно использовать команду net share:You can also create the share by using net share in PowerShell on Windows:

net share tempshare=c:\temp /users:25 /remark:"test share of the temp folder"

Сетевую папку можно удалить с помощью Win32_Share , но этот процесс немного отличается от создания, так как требует получения именно удаляемой сетевой папки, а не класса Win32_Share .You can remove a network share with Win32_Share , but the process is slightly different from creating a share, because you need to retrieve the specific share to be removed, rather than the Win32_Share class. Следующий оператор удаляет сетевую папку TempShare :The following statement deletes the share TempShare :

Следующий оператор удаляет сетевую папку TempShare :The following statement deletes the share TempShare :

(Get-CimInstance -Class Win32_Share -Filter "Name='TempShare'").Delete()

Для Windows в этом случае подойдет и net share:In Windows, net share works as well:

net share tempshare /delete

tempshare was deleted successfully.

Подключение сетевого диска, доступного в WindowsConnecting a Windows Accessible Network Drive

Командлет New-PSDrive позволяет создавать диски PowerShell, но они доступны только в PowerShell.The New-PSDrive cmdlets creates a PowerShell drive, but drives created this way are available only to PowerShell. Для создания сетевого диска можно воспользоваться COM-объектом WScript.Network .To create a new networked drive, you can use the WScript.Network COM object. Следующая команда сопоставляет сетевую папку \\FPS01\users с локальным диском B::The following command maps the share \\FPS01\users to local drive B:,

(New-Object -ComObject WScript.Network).MapNetworkDrive('B:', '\\FPS01\users')

В Windows также работает и команда net use:On Windows, the net use command works as well:

net use B: \\FPS01\users

Диски, сопоставленные с помощью WScript.Network или команды net use, мгновенно становятся доступными в PowerShell.Drives mapped with either WScript.Network or net use are immediately available to PowerShell.

Базовая конфигурация DNS. Сетевые средства Linux

Читайте также

Базовая сетка

Базовая сетка

В типографике базовой линией называют невидимую линию, на которой располагаются буквы. Например, нижний край буквы е лежит на базовой линии, а нижний выносной элемент буквы р находится под ней. Сетка образуется множеством базовых линий, расстояние между

Например, нижний край буквы е лежит на базовой линии, а нижний выносной элемент буквы р находится под ней. Сетка образуется множеством базовых линий, расстояние между

Совет 46: Базовая защита

Совет 46: Базовая защита Пожалуй, каждый обитатель собственного дома или владелец дачи хоть раз мечтал об автоматической оборонительной системе, способной удерживать на расстоянии выстрела воров и продавцов краденного садового инструмента, шумные компании малолетней

Базовая архитектура драйверов

Базовая архитектура драйверов Драйвер устройства адресуется старшим номером (major number) устройства. Напомним, что среди атрибутов специальных файлов устройств, которые обеспечивают пользовательский интерфейс доступа к периферии компьютера, это число присутствует наряду

3.1 Базовая функциональность «Мозилла»66

3.1 Базовая функциональность «Мозилла»66 Браузер. Для просмотра страниц WWW и «хождения» по FTP-серверам предназначен компонент «Навигатор». На панели компонент «Мозилла» он изображается морским штурвалом (см. рис. 3-1). Рис. 3-1Все возможности программы доступны из меню,

Базовая архитектура Skype

Базовая архитектура Skype Skype — программное обеспечение для VoIP, обеспечивающее бесплатную голосовую связь через Интернет между компьютерами, а также платные услуги для связи с абонентами обычной телефонной сети. В отличие от многих других программ IP-телефонии, для

Базовая конфигурация SIP-телефонов в Asterisk

Базовая конфигурация SIP-телефонов в Asterisk Конфигурация SIP-телефона для работы с Asterisk не требует много усилий и времени. Однако здесь можно легко запутаться из-за обилия опций как в Asterisk, так и в конфигурации конкретного телефонного аппарата или программного телефона.

Однако здесь можно легко запутаться из-за обилия опций как в Asterisk, так и в конфигурации конкретного телефонного аппарата или программного телефона.

8.9.3. Базовая настройка

8.9.3. Базовая настройка После установки системы LIDS в каталоге /etc у вас появится подкаталог /lids. В нем вы обнаружите четыре файла: lids.cap, lids.net, lids.pw, lids.conf.В первом из них хранятся текущие установки способностей (cap — от capabilities— способности). О том, что такое способности, мы

5. Базовая раскрутка партнерки

5. Базовая раскрутка партнерки Что делать для привлечения партнеров?? Рассказывайте о партнерской программе везде, на всех ваших сайтах – продающих и не продающих.? У профессионалов вы наверняка видели в конце каждого продающего текста или мини-сайта упоминание о

2.9 Базовая функциональность оконного менеджера

2.9 Базовая функциональность оконного менеджера Как уже говорилось, ключевой компонент графической платформы — Икс-сервер: — захватывает оборудование, — создает по запросу других программ (которые в этой терминологии называются X-клиентами) окна и — предоставляет

3.1 Базовая функциональность «Мозилла»

3.1 Базовая функциональность «Мозилла» Браузер. Для просмотра страниц WWW и «хождения» по FTP-серверам предназначен компонент «Навигатор». На панели компонент «Мозилла» он изображается морским штурвалом (см. рис. 3-1). Рис. 3-1Все возможности программы доступны из меню,

15.

4.1. Базовая теория make

4.1. Базовая теория make

15.4.1. Базовая теория make При разработке программ на языках С или С++ важной частью для построения приложения является семейство команд компиляции и компоновки, необходимых для получения из файлов исходного кода работающих бинарных файлов. Ввод данных команд — длительная и

Базовая конфигурация и утверждение

Базовая конфигурация и утверждение Основной список бизнес-процессов (Business Process Master List, BPML) — это самое полное представление рамок проекта внедрения SAP. Конфигурация делится на две части — базовая конфигурация и окончательная конфигурация.Эти конфигурационные задания

Базовая форма

Базовая форма Программный объект довольно простое существо, если известен класс, которому он принадлежит. Пусть O — объект. По определению он является экземпляром некоторого класса. Точнее, он является прямым экземпляром (direct instance) только одного класса, например C. С

Мостовая конфигурация (конфигурация hub-and-spoke)

Мостовая конфигурация (конфигурация hub-and-spoke) В мостовой конфигурации каждый головной УЦ устанавливает отношения кросс-сертификации с единственным центральным УЦ, в чьи функции входит обеспечение таких взаимных связей [101]. Центральный УЦ иногда называют «втулкой» (hub),

Использование публичных DNS-серверов – Keenetic

Какие нужно выполнить настройки на Keenetic, чтобы определение адресов доменных имён в Интернете осуществлялось не через предоставленные провайдером DNS-серверы, а через общедоступные публичные DNS-сервера?

В сети Интернет доступ к узлам может осуществляться по их адресам (например, 2. 11.115.99) либо соответствующим доменным именам, таким как help.keenetic.com. Соответствие между доменными именами и их адресами хранится в иерархической структуре службы доменных серверов (DNS-серверов). Обычно интернет-провайдер автоматически предоставляет своим пользователям собственный доменный сервер, однако в некоторых случаях может потребоваться использовать так называемые публичные серверы, расположенные в сети Интернет и доступные всем её пользователям.

11.115.99) либо соответствующим доменным именам, таким как help.keenetic.com. Соответствие между доменными именами и их адресами хранится в иерархической структуре службы доменных серверов (DNS-серверов). Обычно интернет-провайдер автоматически предоставляет своим пользователям собственный доменный сервер, однако в некоторых случаях может потребоваться использовать так называемые публичные серверы, расположенные в сети Интернет и доступные всем её пользователям.

В KeeneticOS модуль, отвечающий за работу службы доменных имён (DNS Proxy), агрегирует полученные от провайдера и настроенные вручную адреса серверов DNS в соответствии с указанными зонами (интерфейсами) и отправляет запрос на определение адреса доменного имени наиболее подходящему из них. Если адрес для доменного имени уже был определён в результате полученного ранее запроса, он может хранится в кэше устройства, что обеспечивает ускорение повторного отклика сайтов.

Далее рассмотрим настройки интернет-центра Keenetic, которые можно выполнить для использования DNS-серверов в сети Интернет.

1. Использование публичных серверов DNS непосредственно компьютерами, подключенными к интернет-центру

Существует два варианта такой настройки — на компьютерах домашней сети или в интернет-центре.

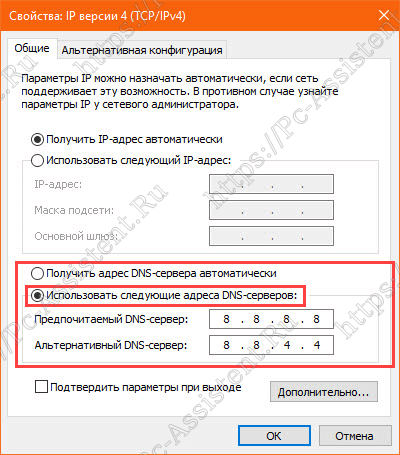

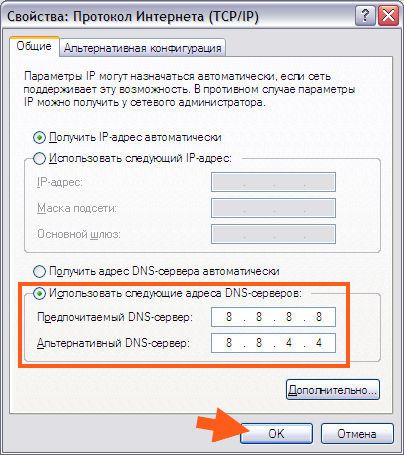

а) На компьютере выполняется ручная настройка параметров протокола IP и требуемые адреса серверов DNS указываются в конфигурации сетевого интерфейса, например как на приведенном ниже скриншоте, — интерфейс компьютера получит IP-адрес и адрес шлюза по умолчанию от интернет-центра автоматически, но использовать в качестве DNS-сервера будет не его, а адреса серверов публичного провайдера SafeDNS.

Такой способ может быть неудобен, когда необходимо выполнить настройки на большом количестве устройств в сети или когда к интернет-центру подключаются всякий раз разные устройства, для которых требуется обеспечить одинаковые условия доступа.

б) Можно указать нужные публичные адреса DNS-серверов в веб-конфигураторе интернет-центра на странице «Домашняя сеть» в разделе «Параметры IP» в настройках DHCP, и при подключении компьютеров к его сети настройка будет выполнена в автоматическом режиме.

Следует отметить, что при использовании публичных DNS-серверов непосредственно на компьютерах невозможно будет получить доступ к интернет-центру по имени my.keenetic.net, а также воспользоваться преимуществами кэширования DNS-запросов на интернет-центре, автоматического выбора оптимального сервера и другими функциями DNS Proxy.

2. Указание на интернет-центре публичных серверов DNS вместо предоставленных провайдером

Такая настройка позволит отказаться от использования серверов провайдера, заменив их любыми подходящими для конкретного варианта использования адресами публичных серверов DNS. Настройка проходит в два шага.

Шаг 1. Отключение использования серверов провайдера.

Иногда провайдеры предоставляют адреса собственных серверов DNS для включения их в конфигурацию вручную. В таком случае нужно будет удалить указанные в параметрах подключения адреса серверов DNS. Например, в веб-конфигураторе на странице «Проводной» в разделе «Параметры IP и DNS» в полях «DNS 1» и «DNS 2» удалите сервера.

NOTE: Важно! При выходе в сеть Интернет с использованием авторизации, например типа PPTP/L2TP/PPPoE, обратите внимание на предоставленные провайдером реквизиты. Если в них присутствует адрес сервера в формате доменного имени, например tp.internet.beeline.ru, нельзя отключать DNS-сервера на подключении, использующемся для установления соединения авторизации, — обычно это подключение «Проводной» (ISP), так как это может сделать невозможным определение адреса сервера, предоставляющего доступ к Интернет. Посмотрите Примечание 1 к данной статье.

TIP: Справка: Начиная с версии KeeneticOS 3.1 Beta 1 в веб-конфигураторе можно включить опцию для игнорирования (отключения) DNS-серверов, автоматически получаемых от провайдера. Подробную информацию вы найдете в инструкции «Игнорировать DNS провайдера».

Также убрать из конфигурации DNS Proxy серверы DNS, полученные от провайдера автоматически, можно через интерфейс командной строки (CLI) интернет-центра:

- Интерфейсы типа IPoE.

В таких интерфейсах для получения адресов серверов DNS используется протокол DHCP (Dynamic Host Configuration Protocol, набор правил динамической настройки узла). Выключить настройку для интерфейса с именем ISP (это преднастроенный в интернет-центре интерфейс для WAN-подключения Ethernet) можно так:

В таких интерфейсах для получения адресов серверов DNS используется протокол DHCP (Dynamic Host Configuration Protocol, набор правил динамической настройки узла). Выключить настройку для интерфейса с именем ISP (это преднастроенный в интернет-центре интерфейс для WAN-подключения Ethernet) можно так:(config)> interface ISP

(config-if)> ip dhcp client no name-servers

Dhcp::Client: ISP DHCP name servers are disabled.

В этом случае DNS-адрес, полученный от интернет-провайдера, исчезнет из списка DNS-серверов.

Для обратного включения возможности получения DNS-сервера на интерфейсе ISP выполните команды:(config)> interface ISP

(config-if)> ip dhcp client name-servers

Dhcp::Client: ISP DHCP name servers are enabled. - Интерфейсы с авторизацией (PPTP/L2TP/PPPoE). Параметры IP в интерфейсах этого типа обычно передаются с сервера по протоколу IPCP (Internet Protocol Control Protocol, управляющий протокол Интернета). Для того чтобы отключить получение адресов DNS-серверов от провайдера на таком интерфейсе, нужно перейти к его настройкам при помощи команды interface {имя_интерфейса} и выполнить ipcp no name-servers. Например, для интерфейса PPTP0 команды могут выглядеть следующим образом:

(config)> interface PPTP0

(config-if)> ipcp no name-servers

Not using remote name servers. - В случае использования сотовой сети через USB-модем, в зависимости от типа (режима) его подключения в устройстве, адреса DNS-серверов могут быть назначены как по DHCP (для модемов, работающих в режиме эмуляции порта Ethernet, либо NDIS), так и по IPCP (для RAS-подключений). Для выполнения настройки нужно в командной строке перейти к управлению соответствующим интерфейсом и дать команду, отвечающую типу модема.

- Если требуется отключить использование серверов DNS, предоставленных в подключении типа OpenVPN, в конфигурацию этого подключения нужно добавить строку:

pull-filter ignore "dhcp-option DNS"

Проверить успешность отключения полученных автоматически от провайдера DNS-серверов можно, сверив содержимое файла конфигурации модуля DNS Proxy. Для этого дайте устройству команду:

Для этого дайте устройству команду:

(config)> more temp:ndnproxymain.conf

rpc_port = 54321

rpc_ttl = 30000

rpc_wait = 10000

timeout = 7000

bantime = 300000

proceed = 500

ban_threshold = 3

stat_file = /var/ndnproxymain.stat

stat_time = 10000

static_a = my.keenetic.net 78.47.125.180

В отображенном выводе не должно быть записей dns_server.

Шаг 2. Указание требуемых адресов серверов вручную.

Эту операцию можно выполнить через веб-конфигуратор устройства на странице «Интернет-фильтр» в разделе «Серверы DNS».

Для задания серверов общего назначения, которые будут использоваться при работе в сети Интернет, не нужно заполнять поле «Домен» и менять значение по умолчанию поля «Подключение». Через CLI адреса DNS-серверов можно указать, используя команду:

(config)>ip name-server {адрес_сервера}

Более подробно её формат описан в Справочнике командного интерфейса Keenetic (справочник можно найти в разделе Файлы, выбрав нужную модель).

После указания адресов DNS-серверов файл конфигурации DNS Proxy примет вид:

(config)> more temp:ndnproxymain.conf

rpc_port = 54321

rpc_ttl = 30000

rpc_wait = 10000

timeout = 7000

bantime = 300000

proceed = 500

ban_threshold = 3

stat_file = /var/ndnproxymain.stat

stat_time = 10000

dns_server = 195.170.55.1 .

dns_server = 141.1.27.249 .

dns_server = 80.252.130.254 .

dns_server = 141.1.1.1 .

static_a = my.keenetic.net 78.47.125.180

Просмотреть информацию об используемых в текущий момент серверах DNS можно при помощи команды:

(config)> show ip name-serverserver:

address: 192.168.100.1

port:

domain:

global: 65522

Примечание 1

Конфигурации сетей отличаются у различных провайдеров доступа. Отключение автоматического получения адресов DNS-серверов в известных случаях может привести к неработоспособности туннельных подключений, сбоям в работе дополнительных услуг и пр. Перед тем как отключать использование серверов DNS, предоставленных вашим провайдером, убедитесь что в настройках отсутствуют доменные имена серверов, авторизующих ваше подключение. В противном случае следует уточнить, возможно ли использовать вместо имени сервера его IP-адрес. Для самостоятельного определения адреса сервера авторизации можно использовать программу nslookup (встроенная в операционных системах Windows), например:

Перед тем как отключать использование серверов DNS, предоставленных вашим провайдером, убедитесь что в настройках отсутствуют доменные имена серверов, авторизующих ваше подключение. В противном случае следует уточнить, возможно ли использовать вместо имени сервера его IP-адрес. Для самостоятельного определения адреса сервера авторизации можно использовать программу nslookup (встроенная в операционных системах Windows), например:

$>nslookup vpn.myisp.com

Server: UnKnown

Address: 192.168.1.1

Non-authoritative answer:

Name: vpn.myisp.com

Addresses: 208.48.81.134

64.15.205.100

64.15.205.101

208.48.81.133

В приведенном выше примере имя сервера указывает на несколько адресов, в этом случае рекомендуем уточнить у провайдера какой из них можно явно указать на вашем подключении.

Примечание 2

Использование публичных серверов DNS, в особенности при указании их в настройках DNS Proxy на интернет-центре, может в некоторых случаях понизить время отклика ресурсов в сети Интернет. На это могут влиять разнообразные факторы: место расположения серверов относительно точки выхода в Интернет вашего подключения, ширина и загруженность каналов, ведущих к этим серверов, время суток и прочие.

Некоторые публичные серверы DNS приведены в списках на сайтах: WikiLeaks.org, vWiki.co.uk, www.lifewire.com. Пользовательскую подборку публичных серверов можно посмотреть в блоге theos.in.

Для определения наиболее подходящих серверов среди доступных можно воспользоваться специализированными программами, такими как, например, DNS Benchmark.

Примечание 3

При использовании публичных серверов DNS возможны проявления некорректного поведения при работе браузеров и других использующих подключение к сети Интернет программ. Также не рекомендуем использовать информацию из данной статьи для неправомерных задач.

Кроме того, следует иметь в виду, что при использовании публичных серверов DNS информация об отправленных с вашего устройства запросах может быть доступна лицам, обслуживающим эти серверы.

Примечание 4

На сайте http://www.whatsmydnsserver.com/ или https://www.dnsleaktest.com можно запустить онлайн-тест, помогающий определить, через какой DNS-сервер проходят ваши запросы.

Примечание 5

При использовании интернет-фильтров, таких как Яндекс.DNS, SkyDNS, AdGuard DNS и т.п. необходимо учитывать, что при отключении получаемых от провайдера и отсутствии добавленных вручную адресов DNS-серверов, сам Keenetic и устройства домашней сети с профилем интернет-фильтра «Без фильтрации» не смогут разрешать доменные имена. В частности Keenetic не сможет определить наличие Интернета, и соответствующий индикатор будет всегда погашен. В тоже время устройства домашней сети с профилем отличным от «Без фильтрации» смогут разрешать имена, используя DNS-адреса используемого интернет-фильтра.

Примечание 6

Чтобы отключить DNS-сервера от провайдера по протоколу IPv6, в интерфейсе командной строки (CLI) интернет-центра выполните команду:

(config)> no interface ISP ipv6 name-servers auto

Ip6::Nd::Node: Ignore name servers provided by the interface network.

(config)> system configuration save

Core::ConfigurationSaver: Saving configuration...

Мы привели пример для подключения IPoE (Проводной, ISP). Если вы используете подключение с авторизацией (PPPoE, PPTP, L2TP) или через USB-модем, в команде используйте тот интерфейс, через который осуществляется подключение к Интернету.

Нужно обязательно учитывать регистр букв при использовании имени интерфейса в командах. Например, имена интерфейсов ISP, PPTP0, L2TP0 нужно указывать только большими (прописными) буквами, а интерфейсы PPPoE0 или UsbModem0 содержат как прописные, так и строчные буквы.

Для добавления IPv6 DNS выполните команды:

(config)> ipv6 name-server 2606:4700:4700::1111

Dns::Manager: Name server 2606:4700:4700::1111 added, domain (default).

(config)> system configuration save

Core::ConfigurationSaver: Saving configuration...

В нашем примере добавлен публичный DNS-сервер от компании Cloudflare.

Примечание 7

Добавить публичные DNS-серверы в Keenetic можно в разных пунктах меню веб-конфигуратора. Подробная информация представлена в статье: «Описание разных способов добавления дополнительных серверов DNS»

Как изменить настройки DNS на вашем ПК под управлением Windows 10

Когда вы подписываетесь на доступ в Интернет для дома или бизнеса, провайдер интернет-услуг (ISP) также предоставляет необходимые сетевые настройки, включая адреса системы доменных имен (DNS), что позволяет получить доступ к вашим любимым сайтам и онлайн-сервисам, которые вы можете нужно работать из дома и скачивать файлы.